Microsoft Defender for Cloud ワークロード保護についての説明

Defender for Cloud は、セキュリティ体制管理と脅威保護のためのツールです。 クラウド リソースのセキュリティ体制が強化され、統合された Microsoft Defender プランにより、Defender for Cloud は Azure、ハイブリッド、その他のクラウド プラットフォームで実行されているワークロードを保護します。

Defender for Cloud により、リソースの強化、セキュリティ体制の追跡、サイバー攻撃からの保護、セキュリティ管理の効率化を行うのに必要なツールが提供されます。 ネイティブに統合されているので、Defender for Cloud のデプロイは簡単で、リソースをセキュリティで保護するための簡単な自動プロビジョニングが既定で提供されます。 クラウドとオンプレミスでリソースとワークロードのセキュリティを管理する場合、Defender for Cloud は 3 つの重要なニーズを満たします。

継続的な評価 - 現在のセキュリティ態勢を理解します。

セキュリティ保護 - 接続されているすべてのリソースとサービスを強化します。

防御 - これらのリソースとサービスに対する脅威を検出して解決します。

このような課題からお客様自身を保護できるように、Microsoft Defender for Cloud には次のためのツールが用意されています。

セキュア スコア: 現在のセキュリティ状況を一目で確認できる単一のスコア。スコアが高いほど、識別されたリスク レベルが低くなります。

セキュリティに関する推奨事項: 態勢を改善するためにカスタマイズされ、優先順位が設定されたセキュリティ強化タスク。 推奨事項に記載されている詳細な修復手順に従って、推奨事項を実装します。 多くの推奨事項に対して、Defender for Cloud には、自動化された実装のための "修正" ボタンが用意されています。

セキュリティ アラート: 強化されたセキュリティ機能が有効になった Defender for Cloud によって、リソースとワークロードに対する脅威が検出されます。 これらのアラートは Azure portal に表示され、Defender for Cloud は組織内の関連担当者にメールで送信することもできます。 必要に応じて、SIEM、SOAR、または IT サービス管理ソリューションにアラートをストリーミングすることもできます。

アーキテクチャ

Defender for Cloud は Azure にネイティブで組み込まれているため、Service Fabric、SQL Database、SQL Managed Instance、ストレージ アカウントなどの Azure の PaaS サービスは、Defender for Cloud によって監視および保護され、デプロイを必要としません。

さらに、Defender for Cloud では、Log Analytics エージェントをインストールすることにより、Windows と Linux の両方のサーバーで、クラウドまたはオンプレミスにある Azure 以外のサーバーと仮想マシンを保護します。 Azure 仮想マシンは、Microsoft Defender for Cloud で自動プロビジョニングされます。

エージェントと Azure から収集されたイベントは、セキュリティ分析エンジンで相互に関連付けられ、調整された推奨事項 (強化タスク) が提供されます。これに従って、ワークロードを確実にセキュリティで保護する必要があります。 悪意のある攻撃がワークロードに対して行われていないことを確認するには、できるだけ早くこれらのアラートを調査する必要があります。

Defender for Cloud を有効にすると、Defender for Cloud に組み込まれているセキュリティ ポリシーが、Defender for Cloud カテゴリで組み込みのイニシアチブとして Azure Policy に反映されます。 組み込みのイニシアチブは、(Defender for Cloud が有効になっているかどうかに関係なく) Defender for Cloud のすべての登録済みサブスクリプションに自動的に割り当てられます。 組み込みイニシアティブに含まれるのは監査ポリシーだけです。 Azure Policy での Defender for Cloud ポリシーの詳細については、セキュリティ ポリシーの操作に関する記事を参照してください。

セキュリティ体制の強化

Defender for Cloud を使用すると、セキュリティ態勢を強化することができます。 つまり、セキュリティのベスト プラクティスとして推奨されるセキュリティ強化タスクを特定して実行し、コンピューター、データ サービス、アプリ全体に実装することができます。 セキュリティ ポリシーの管理と実施、および Azure 仮想マシン、Azure 以外のサーバー、および Azure PaaS サービスに確実に準拠することが含まれます。 Defender for Cloud では、ネットワークのセキュリティ資産の可視化に重点を置いて、ワークロードを概観するために必要なツールを提供します。

組織のセキュリティ ポリシーとコンプライアンスの管理

これは、ワークロードがセキュリティで保護されていることを把握し、確実にするための基本的なセキュリティです。まず、セキュリティ ポリシーを適切に調整して配置することから始めます。 Defender for Cloud のすべてのポリシーは Azure Policy 制御を基礎にして構築されているため、世界レベルのすべてのポリシー ソリューションとその柔軟性を利用できます。 Defender for Cloud では、管理グループ、サブスクリプション全体、さらにはテナント全体に対して実行するようにポリシーを設定できます。

Defender for Cloud は、シャドウ IT サブスクリプションを特定するのに役立ちます。 ダッシュボードで対象外のラベルが付いたサブスクリプションを確認すると、新しくサブスクリプションが作成されたときにすぐに把握できます。また、ポリシーの対象であり、Defender for Cloud によって保護されていることを確認できます。

継続的な評価

Defender for Cloud では、ワークロード全体にデプロイされている新しいリソースが継続的に検出され、セキュリティのベスト プラクティスに従って構成されているかどうかが評価されます。 そうでない場合はフラグが立てられます。また、マシンを保護するために必要な修正点について、優先順位が付けられた推奨事項の一覧が表示されます。

Defender for Cloud では、全体的なセキュリティ体制に対する各推奨事項の重要度が理解しやすいよう、推奨事項がセキュリティ コントロールにグループ化され、各コントロールにはセキュア スコア値が追加されます。 このスコアリングは、セキュリティ作業の優先度付けを可能にするうえで重要です。

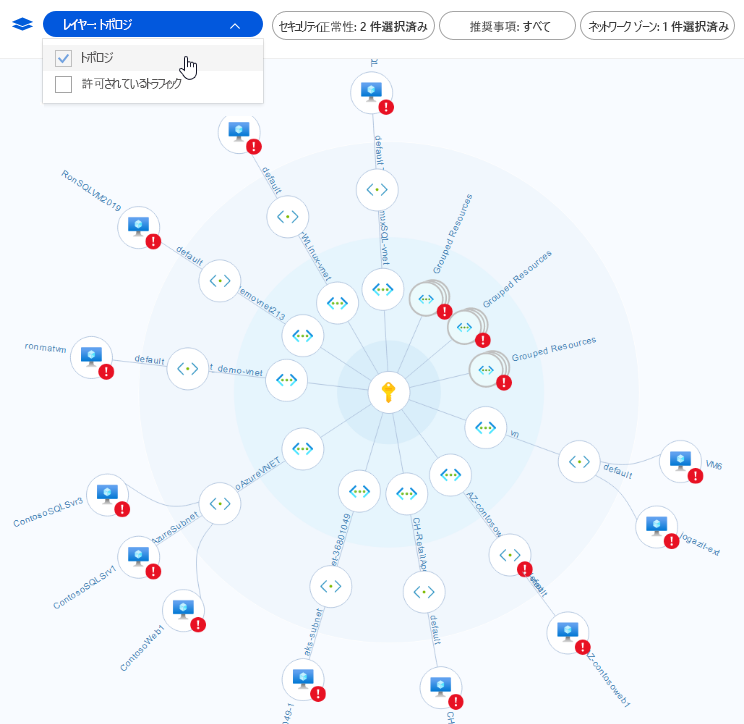

ネットワーク マップ

ネットワークのセキュリティ状態を継続的に監視するために Defender for Cloud に用意されている最も強力なツールの 1 つとして、ネットワーク マップがあります。 このマップを使用すると、ワークロードのトポロジを確認できるため、各ノードが正しく構成されているかどうかを確認できます。 ノードがどのように接続されているかを確認できます。これにより、攻撃者がネットワークに侵入しやすくなる可能性がある望ましくない接続をブロックすることができます。

推奨されるコントロールを構成してセキュリティを最適化し、強化する

Defender for Cloud の価値の中核は、レコメンデーションにあります。 推奨事項は、ワークロードで見つかった特定のセキュリティ上の問題に合わせて調整されます。 Defender for Cloud では、脆弱性を検出するだけでなく、その排除のための具体的な手順を提供することで、セキュリティ管理者の作業が自動的に実行されます。

このように、Defender for Cloud では、セキュリティ ポリシーを設定するだけでなく、セキュリティで保護された構成基準をリソース全体に適用することができます。

推奨事項は、それぞれのリソース全体にわたって攻撃対象を減らすのに役立ちます - Azure 仮想マシン、Azure 以外のサーバー、Azure PaaS サービス (SQL アカウントやストレージ アカウントなど)。 リソースの種類ごとに、異なる評価が行われ、独自の標準が設けられています。

脅威からの保護

Defender for Cloud の脅威の防止により、サービスとしてのインフラストラクチャ (IaaS) レイヤー、Azure 以外のサーバー、Azure 内のサービスとしてのプラットフォーム (PaaS) の脅威を検出して防止することができます。

Defender for Cloud の脅威に対する保護機能には、サイバー キルチェーン分析に基づいて環境内のアラートを自動的に相関させるフュージョン キルチェーン分析が含まれます。 この分析は、攻撃キャンペーンの詳細、開始点、リソースに対する影響の種類をよりよく把握するのに役立ちます。

Microsoft Defender for Endpoint との統合

Defender for Cloud には、Microsoft Defender for Endpoint との自動のネイティブ統合が含まれています。 この組み込み統合は、構成を行わないと、Windows と Linux のマシンは、Defender for Cloud の推奨事項と評価に完全に統合されることを意味します。

また、Defender for Cloud では、サーバー環境でアプリケーション制御ポリシーを自動化できます。 Defender for Cloud の適応型アプリケーション制御を使用すると、Windows サーバー全体でエンド ツー エンドのアプリ承認を一覧表示できます。 ルールを作成して違反を確認する必要はありません。 すべて自動的に実行されます。

PaaS の保護

Defender for Cloud は、Azure PaaS サービス全体の脅威を検出するために役立ちます。 Azure App Service、Azure SQL、Azure ストレージ アカウント、その他のデータ サービスを含む Azure サービスを対象とした脅威を検出できます。 Microsoft Defender for Cloud Apps のユーザー/エンティティ行動分析 (UEBA) とのネイティブ統合を活用して、Azure アクティビティ ログで異常検出を実行することもできます。

ブルート フォース攻撃のブロック

Defender for Cloud は、ブルート フォース攻撃に対する露出を制限するのに役立ちます。 Just-In-Time VM アクセスを使用して仮想マシン ポートへのアクセスを減らすことにより、不要なアクセスを防止してネットワークを強化することができます。 許可されているユーザー、許可されたソース IP アドレスの範囲または IP アドレス、および制限された期間にのみ、選択したポートに対するセキュリティで保護されたアクセス ポリシーを設定することができます。

データ サービスの保護

Defender for Cloud には、Azure SQL でデータの自動分類を実行するのに役立つ機能が含まれています。 また、Azure SQL と Storage サービス全体の潜在的な脆弱性の評価と、それらを緩和する方法の推奨事項を取得することもできます。

より迅速にセキュリティ保護

ネイティブの Azure 統合 (Azure Policy および Azure Monitor ログを含む) が、他の Microsoft セキュリティ ソリューション (Microsoft Defender for Cloud Apps、Microsoft Defender for Endpoint など) とのシームレスな統合と組み合わされているため、包括的なセキュリティ ソリューションを実現でき、オンボードと展開を簡単に行うことができます。

さらに、Azure 以外にも、他のクラウド上やオンプレミスのデータ センター内で実行されているワークロードにソリューション全体を拡張することもできます。

自動プロビジョニングで Azure リソースを自動的に検出してオンボードする

Defender for Cloud では、Azure と Azure リソースとのシームレスでネイティブな統合を提供します。 統合により、すべての Azure リソース全体から Azure Policy と組み込みの Defender for Cloud ポリシーに関係する詳細なセキュリティ ストーリーを集め、Azure でのリソースの作成時に、新たに検出されたリソースにすべてが確実に自動的に適用されようにすることができます。