Active Directory DC ロケーターの変更

適用先: Windows Insider Preview ビルド 25921 以降

この記事では、非推奨のお知らせなど、Active Directory ドメイン コントローラー (DC) のロケーション アルゴリズムに関する変更について説明します。

概要

認証は、Active Directory エンタープライズ環境における事実上すべての機能シナリオの最初のステップです。 認証は、クライアントが最初に Active Directory DC と通信できない限り実行できません。

DC の場所とは、クライアント コンピューターが適切なドメイン コントローラーを検出するアルゴリズムのことです。 DC の場所は、すべての企業環境において重要な基本機能です。

Active Directory ドメインには、常に完全修飾 DNS ドメイン名 (FQDN) と NetBIOS ドメイン名の 2 つの異なる名前があります。 NetBIOS ドメイン名には、従来の長さの制約とその他の制約があります。 たとえば、NetBIOS ドメインは 15 文字に制限されています。

Active Directory ドメインの NetBIOS ドメイン名は、Active Directory ドメインの FQDN の最初のコンポーネントと何らかの形で関連している必要はありません。 たとえば、Active Directory ドメインの FQDN は、fabrikam の NetBIOS ドメイン名を持つ contoso.com である可能性があります。

Windows の DC の場所は、次の 2 つの基本モードで動作できます。

DNS ベースの検出: このモードは、DNS を介したドメイン コントローラーの提供情報に基づいています。

ドメイン コントローラーは、さまざまな SRV レコードを DNS に登録します。 例には、主要な機能を表すレコード (キー配布センターまたはグローバル カタログ) やローカリティを説明するレコード (Active Directory サイト レコード) が含まれます。 クライアントは DNS に適切な SRV レコードのクエリを実行し、UDP ベースの LDAP ping を使用してそのサーバーに ping を実行します。

このモードは、DNS ドメイン名を使用する場合にのみサポートされます。 このモードは Windows 2000 以降のドメイン コントローラーでサポートされます。 Windows 2000 以降のクライアントはこのモードを優先しますが、状況によっては他のモードに戻る可能性があります。

NetBIOS ベースの検出: このモードは、ドメイン コントローラーが最初に Windows インターネット ネーム サービス (WINS) にレコードを登録することに基づいています。 クライアントは、適切なレコードについて WINS を照会し、その後、ターゲット候補となる可能性のある DC に ping を送信します。

このモードのバリアントでは、メールスロット メッセージでサポートされるブロードキャスト メカニズムを使用します。 このメカニズムでは、クライアントはローカル ネットワーク上でパケットをブロードキャストして DC を探します。 このモードは、従来の Windows NT 4 以前のドメイン コントローラーでサポートされており、短い NetBIOS ドメイン名を使用する場合にのみ機能します。

組織は、信頼性とセキュリティの両方の理由から、NetBIOS ベースの検出よりも DNS ベースの検出を好みます。

DsGetDcName は、プライマリ DC Location API です。

ここでは概要のみ説明します。 DC の場所プロセスの詳細については、「Windowsでのドメイン コントローラの配置方法」を参照してください。

WINS とメールスロットの廃止

Microsoft は以前、WINS とメールスロットの両方を廃止することを発表しました。 これらのレガシ テクノロジーは、今日の環境ではもはや安全とは言えません。

この非推奨は DC の場所に影響します。 この記事の後のセクションでは、軽減策の手順について説明します。

NetBIOS ドメイン名と DNS ドメイン名のマッピング

アプリケーションで DC が要求されるものの、短い NetBIOS スタイルのドメイン名が指定される場合、DC の場所は常にその短いドメイン名を DNS ドメイン名にマッピングしようとします。 DC の場所でそのようなマッピングが見つかった場合、マッピングされた DNS ドメイン名を使用して DNS ベースの検出が使用されます。

NetBIOS スタイルのドメイン名は、以下の順序で複数のソースを介して DNS ドメイン名に順次マッピングされます。

前回の検索でキャッシュされた情報

現在のフォレスト内のすべてのドメイン

すべての信頼するフォレストの信頼と外部信頼の最上位レベル名 (TLN)

クライアント コンピューターのサインイン セッション

これらのソースのどちらも DNS ドメイン名を検出できない場合、DC の場所は、元の NetBIOS スタイルの短いドメイン名を使用して、NetBIOS ベースの検出を続行できます。

重要

Microsoft は、認証やその他の目的で Active Directory DNS ドメイン名のみを使用するために、すべてのアプリケーションを移行することを推奨しています。

WINS とメールスロットの廃止に伴う DC ロケーターの改善

WINS とメールスロット メッセージの廃止は、アプリケーションで短い NetBIOS スタイルのドメイン名が指定された場合に、それらのメカニズムがフォールバック オプションとして利用できなくなることを意味しています。 そのため、この廃止は、環境によっては混乱が起こる可能性があります。

次のセクションでは、Windows Insider Preview リリース ビルド 25921 の改善点について説明します。

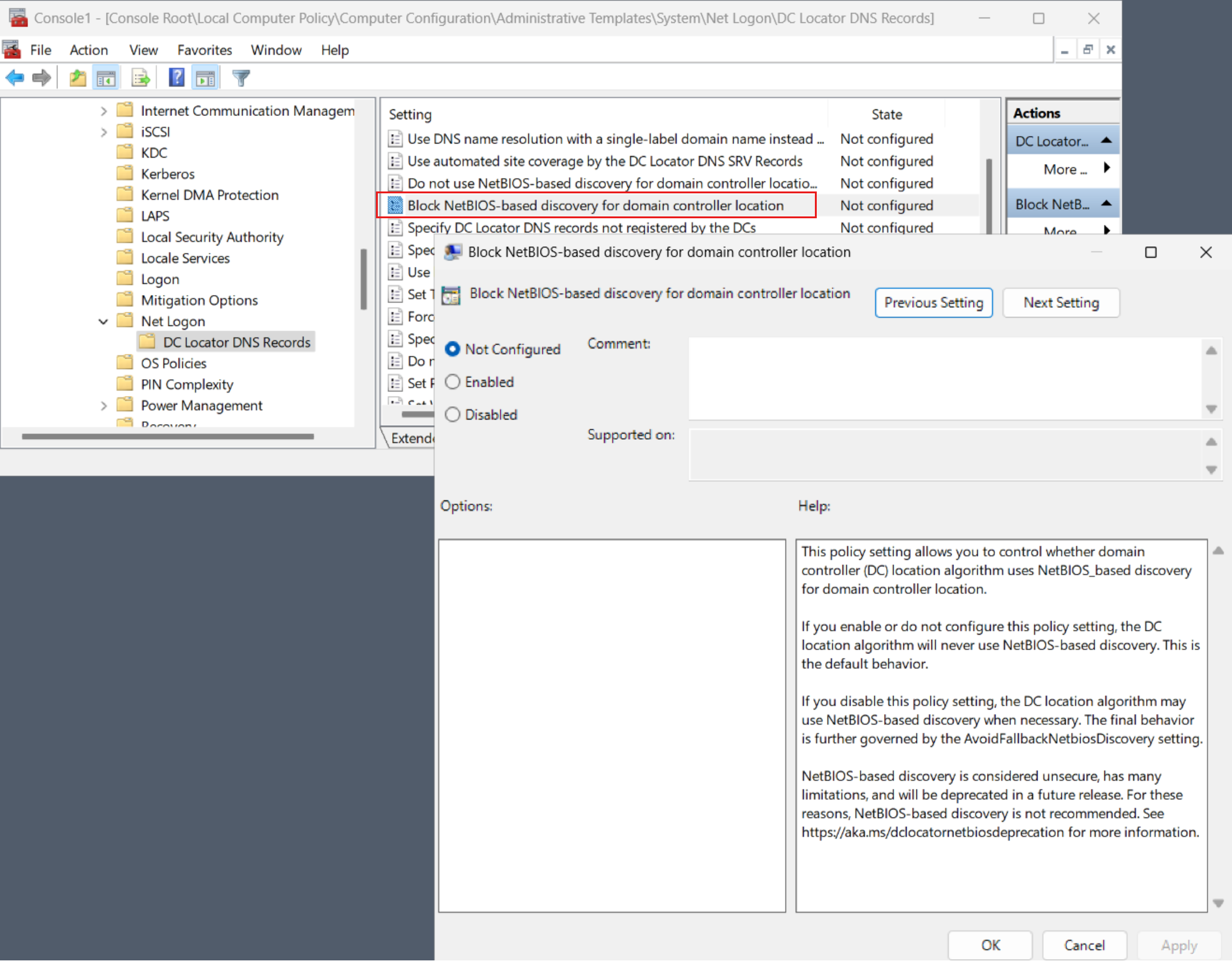

BlockNetBIOSDiscovery Netlogon ポリシー設定

BlockNetBIOSDiscovery は、Netlogon サービスに対する新しいブール値のグループ ポリシー設定です。 グループ ポリシー管理エディターでポリシーにアクセスするには、[コンピューター構成]>[管理用テンプレート]>[システム]>[ネット ログオン]>[DC ロケーター DNS レコード]>[ドメイン コントローラーの場所の NetBIOS ベースの検出のブロック] の順に移動します。

次の設定が BlockNetBIOSDiscovery に適用されます。

TRUE(既定値): DC ロケーターでは NetBIOS スタイルの DC の場所の使用が許可されません。FALSE: すべての従来の制約でも許可されている場合、DC ロケーターでは WINS/メールスロット ベースの検出の使用が許可されます。

BlockNetBIOSDiscovery 設定を使用して、DC の場所に対して既定でセキュリティ保護される体制を適用します。 TRUE に設定しておくことをお勧めします。 他の軽減策を実行している間の一時的な期間にのみ無効にしてください。

新しいポリシー設定は、次のように表示されます。

ヒント

SMB EnableMailslots ポリシー設定を使用して、コンピューター全体でメールスロットを使用する機能を個別に有効または無効にします。 DC ロケーターが DC 検出にメールスロットを使用できるようにするには、SMB レベルでメールスロットを有効にし、 BlockNetBIOSDiscovery を無効にする必要があります。 Get-SmbClientConfiguration および Set-SmbClientConfiguration PowerShell コマンドレットを使用して、EnableMailslots 設定のクエリと設定を行うことができます。

完全なドメイン情報のダウンロードとキャッシュ

Netlogon は、すべての信頼するフォレストのドメインと子ドメインの名前情報をダウンロードしてキャッシュします。 この情報は、NetBIOS 形式のドメイン名を DNS ドメイン名にマッピングする場合に使用されます。

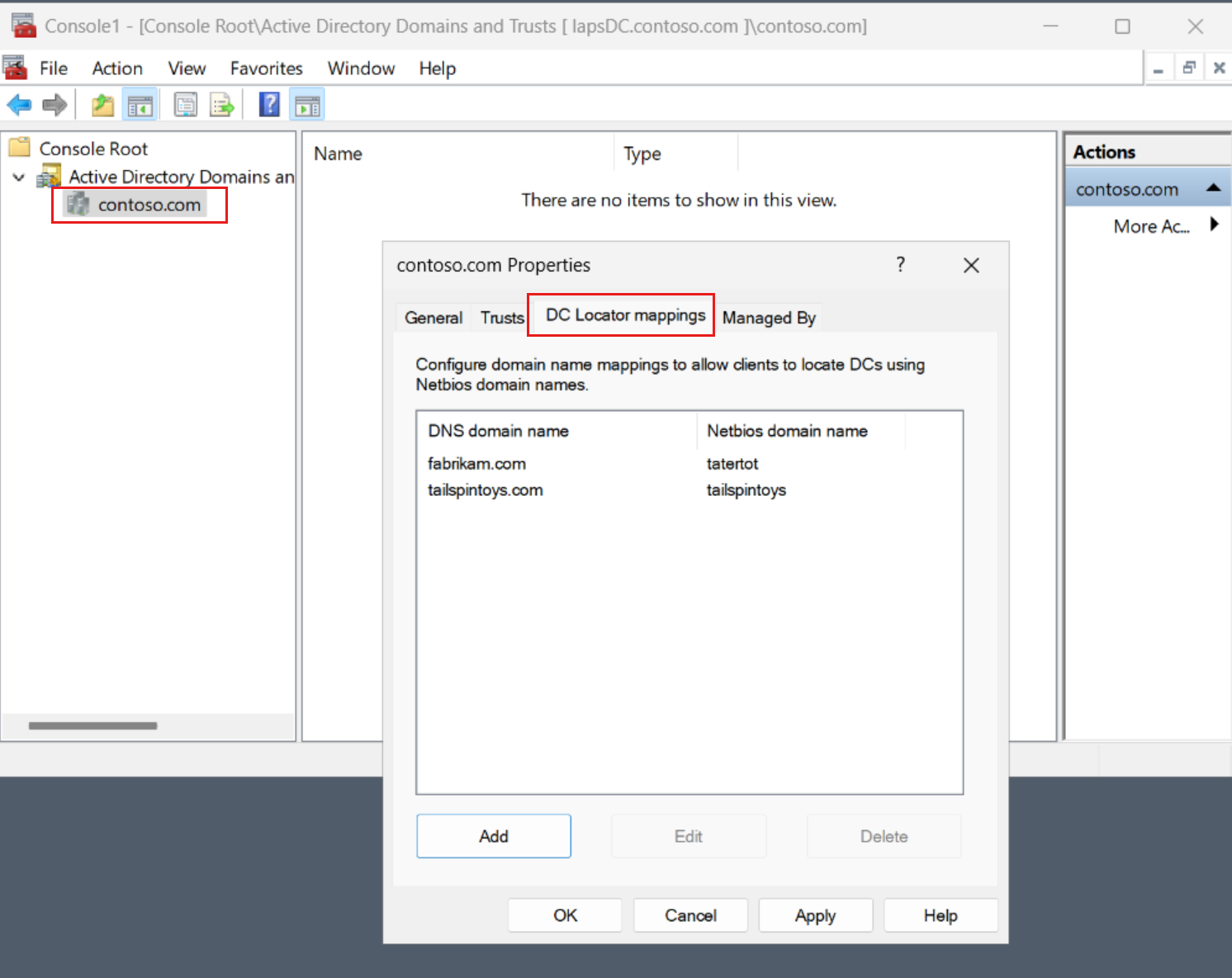

管理者が構成したドメイン名マッピングのダウンロードとキャッシュ

アプリケーションまたは環境で、他のソースが自動的に提供しない他のドメイン名のマッピングが必要な場合、フォレスト管理者は、DNS ドメイン名から NetBIOS ドメイン名へのカスタム マッピングをフォレスト レベルで構成できます。 管理者が構成したマッピングは省略可能なメカニズムであり、他のすべてのオプションでは不十分な場合にのみ使用する必要があります。

カスタム ドメイン名のマッピングは、Active Directory 設定の名前付けコンテキストにある serviceConnectionPoint オブジェクトに保存されます。 たとえば、次のように入力します。

CN=DCLocatorDomainNameMappings,CN=Windows NT,CN=Services,CN=Configuration,DC=contoso,DC=com

この serviceConnectionPoint オブジェクトの msDS-Setting 属性には 1 つ以上の値を含めることができます。 各値には、セミコロンで区切られた DNS ドメイン名と NetBIOS ドメイン名が含まれます。

dnsdomainname.com:NetBIOSdomainname

たとえば、次のように入力します。

contoso.com:fabrikam

tatertots.contoso.com:tots

tailspintoys.com:tailspintoys

これらのマッピングは、次のように Active Directory ドメインと信頼関係管理スナップインを使用して構成できます。

- ドメインを右クリックします。

- [プロパティ] を選択します。

- [DC ロケーター マッピング] タブを選択します。

その後、クライアント上の Netlogon サービスは、12 時間ごとにカスタム マッピングをダウンロードして DCLocatorDomainNameMappings オブジェクトにキャッシュします。 この情報は、NetBIOS 形式のドメイン名を DNS ドメイン名にマッピングする場合に自動的に使用されます。

新しいActive Directory ドメインと信頼関係管理ページは次のように表示されます。

重要

管理者が構成したフォレスト レベルのドメイン名マッピングは、他のすべての名前マッピング ソースが不十分であることが確実な場合にのみ構成してください。 一般的なルールとして、このような任意のマッピングは、クライアントとターゲット ドメインの間に信頼関係が存在せず、クライアント アプリケーションが DNS スタイルのドメイン名の指定に移行できない場合のみ必要になります。

NetBIOS ドメイン名と DNS ドメイン名の新しいマッピング

アプリケーションで DC が要求されるものの、短い NetBIOS スタイルのドメイン名が指定される場合、DC の場所は常にその短いドメイン名を DNS ドメイン名にマッピングしようとします。 DC の場所でそのようなマッピングが見つかった場合、マッピングされた DNS ドメイン名を使用して DNS ベースの検出が使用されます。

この記事で説明した改善により、NetBIOS スタイルのドメイン名は、以下の順序で複数のソースを使用して DNS ドメイン名にマッピングされます。

前回の検索でキャッシュされた情報

現在のフォレスト内のすべてのドメイン

すべての信頼するフォレストの信頼と外部信頼の TLN

管理者が構成したドメイン名マッピング

信頼するフォレストの信頼でのすべてのフォレストと子ドメインのドメイン名のマッピング

クライアント コンピューターのサインイン セッション

これらのソースのどちらも DNS ドメイン名を検出できない場合、DC の場所は、元の NetBIOS スタイルの短いドメイン名を使用して、NetBIOS ベースの検出を続行できます。

トラブルシューティング

DC の場所については、標準のトラブルシューティング手順を使用できます。 「DsGetDcName での ETW トレース」を参照してください。