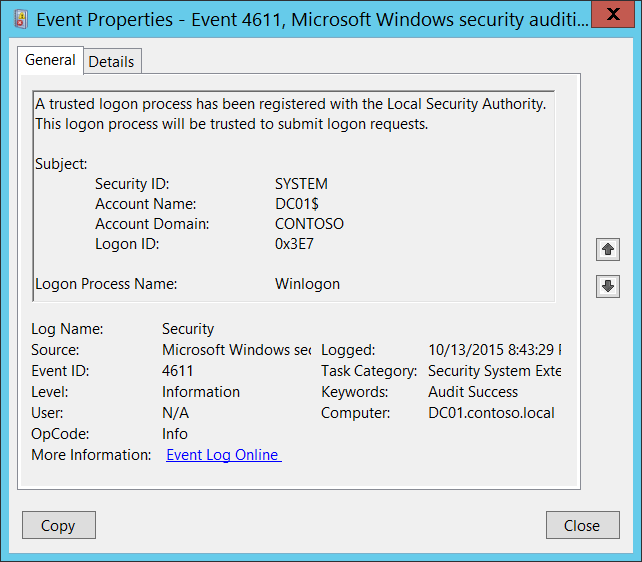

4611(S): A trusted logon process has been registered with the Local Security Authority.

Subcategory: Audit Security System Extension

Event Description:

This event indicates that a logon process has registered with the Local Security Authority (LSA). Also, logon requests will now be accepted from this source.

At the technical level, the event does not come from the registration of a trusted logon process, but from a confirmation that the process is a trusted logon process. If it is a trusted logon process, the event generates.

A logon process is a trusted part of the operating system that handles the overall logon function for different logon methods (network, interactive, etc.).

You typically see these events during operating system startup or user logon and authentication actions.

Note For recommendations, see Security Monitoring Recommendations for this event.

Event XML:

- <Event xmlns="http://schemas.microsoft.com/win/2004/08/events/event">

- <System>

<Provider Name="Microsoft-Windows-Security-Auditing" Guid="{54849625-5478-4994-A5BA-3E3B0328C30D}" />

<EventID>4611</EventID>

<Version>0</Version>

<Level>0</Level>

<Task>12289</Task>

<Opcode>0</Opcode>

<Keywords>0x8020000000000000</Keywords>

<TimeCreated SystemTime="2015-10-14T03:43:29.604031000Z" />

<EventRecordID>1048175</EventRecordID>

<Correlation />

<Execution ProcessID="516" ThreadID="548" />

<Channel>Security</Channel>

<Computer>DC01.contoso.local</Computer>

<Security />

</System>

- <EventData>

<Data Name="SubjectUserSid">S-1-5-18</Data>

<Data Name="SubjectUserName">DC01$</Data>

<Data Name="SubjectDomainName">CONTOSO</Data>

<Data Name="SubjectLogonId">0x3e7</Data>

<Data Name="LogonProcessName">Winlogon</Data>

</EventData>

</Event>

Required Server Roles: None.

Minimum OS Version: Windows Server 2008, Windows Vista.

Event Versions: 0.

Field Descriptions:

Subject:

- Security ID [Type = SID]: SID of account that registered the trusted logon process. Event Viewer automatically tries to resolve SIDs and show the account name. If the SID cannot be resolved, you will see the source data in the event.

Note A security identifier (SID) is a unique value of variable length used to identify a trustee (security principal). Each account has a unique SID that is issued by an authority, such as an Active Directory domain controller, and stored in a security database. Each time a user logs on, the system retrieves the SID for that user from the database and places it in the access token for that user. The system uses the SID in the access token to identify the user in all subsequent interactions with Windows security. When a SID has been used as the unique identifier for a user or group, it cannot ever be used again to identify another user or group. For more information about SIDs, see Security identifiers.

Account Name [Type = UnicodeString]: the name of the account that registered the trusted logon process.

Account Domain [Type = UnicodeString]: subject’s domain or computer name. Formats vary, and include the following:

Domain NETBIOS name example: CONTOSO

Lowercase full domain name: contoso.local

Uppercase full domain name: CONTOSO.LOCAL

For some well-known security principals, such as LOCAL SERVICE or ANONYMOUS LOGON, the value of this field is “NT AUTHORITY”.

For local user accounts, this field will contain the name of the computer or device that this account belongs to, for example: “Win81”.

Logon ID [Type = HexInt64]: hexadecimal value that can help you correlate this event with recent events that might contain the same Logon ID, for example, “4624: An account was successfully logged on.”

Logon Process Name [Type = UnicodeString]: the name of registered logon process.

Security Monitoring Recommendations

For 4611(S): A trusted logon process has been registered with the Local Security Authority.

Important For this event, also see Appendix A: Security monitoring recommendations for many audit events.

Because this event is typically triggered by the SYSTEM account, we recommend that you report it whenever “Subject\Security ID” is not SYSTEM.

Typically this event has an informational purpose. If you defined the list of allowed Logon Processes in the system, then you can check is “Logon Process Name” field value in the allow list or not.