Краткое руководство. Создание службы Приватный канал с помощью портал Azure

Приступите к созданию службы приватного канала, которая ссылается на вашу службу. Предоставьте Приватному каналу доступ к службе или ресурсу, которые развернуты за Azure Load Balancer (цен. категория "Стандартный"). Пользователи службы имеют закрытый доступ из своей виртуальной сети.

Необходимые компоненты

- Учетная запись Azure с активной подпиской. Создайте учетную запись бесплатно .

Вход в Azure

Войдите на портал Azure с помощью своей учетной записи Azure.

Следующая процедура создает виртуальную сеть с подсетью ресурсов.

На портале найдите и выберите "Виртуальные сети".

На странице Виртуальные сети выберите команду + Создать.

На вкладке Основные сведения подменю Создать виртуальную сеть введите или выберите нижеприведенную информацию:

Параметр Значение Сведения о проекте Отток подписок Выберите свою подписку. Группа ресурсов Выберите Создать.

Введите test-rg в name.

Нажмите кнопку ОК.Сведения об экземпляре Имя. Введите vnet-1. Область/регион Выберите регион Восточная часть США 2. Нажмите кнопку "Далее ", чтобы перейти на вкладку "Безопасность ".

Нажмите кнопку "Далее ", чтобы перейти на вкладку IP-адресов .

В поле адресного пространства в подсетях выберите подсеть по умолчанию .

В области "Изменить подсеть" введите или выберите следующие сведения:

Параметр Значение Сведения о подсети Шаблон подсети Оставьте значение по умолчанию по умолчанию. Имя. Введите подсеть-1. Начальный адрес Оставьте значение по умолчанию 10.0.0.0. Размер подсети Оставьте значение по умолчанию /24(256 адресов).

Выберите Сохранить.

Выберите "Рецензирование" и "Создать " в нижней части экрана. После прохождения проверки выберите Создать.

Создание подсистемы балансировки нагрузки

Создайте внутреннюю подсистему балансировки нагрузки, которая балансирует нагрузку виртуальных машин.

Во время создания подсистемы балансировки нагрузки необходимо настроить:

Интерфейсный IP-адрес

Внутренний пул

Правила балансировки нагрузки для входящего трафика

В поле поиска в верхней части портала введите Подсистема балансировки нагрузки. В результатах поиска выберите Подсистема балансировки нагрузки.

На странице Подсистема балансировки нагрузки выберите + Создать.

На странице Создание подсистемы балансировки нагрузки на вкладке Основные сведения укажите следующее.

Параметр Значение Сведения о проекте Отток подписок Выберите свою подписку. Группа ресурсов Выберите test-rg. Сведения об экземпляре Имя. Введите подсистему балансировки нагрузки Область/регион Выберите регион Восточная часть США 2. Номер SKU Оставьте значение по умолчанию Стандартная. Тип Выберите Внутренний. Уровень Выберите Региональный. Нажмите кнопку "Далее" — интерфейсная IP-конфигурация.

В разделе Интерфейсная IP-конфигурация выберите + Добавить интерфейсную IP-конфигурацию.

Введите или выберите следующие сведения в разделе "Добавление интерфейсной IP-конфигурации".

Параметр Значение Имя. Введите интерфейс. Виртуальная сеть Выберите vnet-1 (test-rg). Подсеть Выберите подсеть-1 (10.0.0.0/24). Передача прав и обязанностей Оставьте значение по умолчанию Динамическое. Availability zone Оставьте значение по умолчанию избыточного между зонами. Примечание.

В регионах с зонами доступности можно выбрать вариант без зоны (параметр по умолчанию), конкретную зону или избыточность между зонами. Выбранный вариант будет зависеть от конкретных требований к сбою домена. Для регионов без зон доступности это поле не отображается.

Дополнительные сведения о зонах доступности см. здесь.Выберите Добавить.

Нажмите кнопку "Далее" — серверные пулы.

На вкладке Серверные пулы нажмите + Добавить серверный пул.

Введите серверный пул для имени.

Выберите значение Сетевая карта или IP-адрес в поле Конфигурация внутреннего пула.

Выберите Сохранить.

Нажмите кнопку "Далее" — правила для входящего трафика.

В правиле балансировки нагрузки выберите + Добавить правило балансировки нагрузки.

В разделе Добавление правила балансировки нагрузки введите следующую информацию или выберите указанные ниже варианты.

Параметр Значение Имя. Введите http-rule Версия IP-адреса Выберите IPv4 или IPv6 в зависимости от своих требований. Интерфейсный IP-адрес Выберите frontend. Внутренний пул Выберите серверный пул. Протокол Выберите TCP. Порт Введите 80. Серверный порт Введите 80. Проба работоспособности Выберите Создать.

В поле "Имя" введите пробу работоспособности.

В меню Протокол выберите HTTP.

Оставьте остальные значения по умолчанию и нажмите кнопку "Сохранить".Сохранение сеанса Выберите Отсутствует. Время ожидания простоя (в минутах) Введите или выберите 15. Включить сброс TCP Выберите поле. Включить плавающий IP-адрес Не устанавливайте флажок. Выберите Сохранить.

Нажмите синюю кнопку Обзор + создание.

Нажмите кнопку создания.

Создание службы "Приватный канал"

Создайте службу Приватный канал за подсистемой балансировки нагрузки, созданной в предыдущем разделе.

В поле поиска в верхней части портала введите Приватный канал. Выберите службы приватного канала в результатах поиска.

Выберите + Создать.

На вкладке Основные сведения введите или выберите следующие значения параметров.

Параметр Значение Сведения о проекте Отток подписок Выберите свою подписку. Группа ресурсов Выберите test-rg. Сведения об экземпляре Имя. Введите службу private-link-service. Область/регион Выберите регион Восточная часть США 2. Нажмите кнопку "Далее" — параметры исходящего трафика.

На вкладке Параметры исходящего трафика укажите следующее:

Параметр Значение Подсистема балансировки нагрузки Выберите подсистему балансировки нагрузки. IP-адрес внешнего интерфейса подсистемы балансировки нагрузки Выберите интерфейс (10.0.0.4). Исходная подсеть NAT Выберите виртуальную сеть-1/подсеть-1 (10.0.0.0/24). Включить TCP-прокси версии 2 Оставьте значение по умолчанию Нет.

Если приложение ожидает заголовок прокси-сервера TCP версии 2, выберите Да.Параметры частного IP-адреса Оставьте параметры по умолчанию. Нажмите кнопку "Далее" — безопасность доступа.

Оставьте значение по умолчанию для параметра Только управление доступом на основе ролей на вкладке Защита доступа.

Нажмите кнопку "Далее": теги.

По завершении выберите Next: Отзыв и создание.

Нажмите кнопку создания.

Ваша служба приватного канала создана и может принимать трафик. Если вы хотите просмотреть потоки трафика, настройте приложение за подсистемой Load Balancer ценовой категории "Стандартный".

Создание частной конечной точки

В этом разделе описано, как сопоставить службу приватного канала с частной конечной точкой. Виртуальная сеть содержит частную конечную точку для службы приватного канала. Эта виртуальная сеть содержит ресурсы, которые обращаются к службе приватного канала.

Создание виртуальной сети с частной конечной точкой

Повторите действия, описанные в разделе "Создание виртуальной сети", чтобы создать виртуальную сеть со следующими параметрами:

| Параметр | Значение |

|---|---|

| Имя. | vnet-pe |

| Расположение | Восточная часть США — 2 |

| Пространство адресов | 10.1.0.0/16. |

| Имя подсети | подсеть-pe |

| Диапазон адресов подсети | 10.1.0.0/24. |

Создание частной конечной точки

В поле поиска в верхней части портала введите Частная конечная точка. В результатах поиска выберите Частные конечные точки.

Выберите + Создать.

На вкладке Основные сведения введите или выберите следующие значения параметров.

Параметр Значение Сведения о проекте Отток подписок Выберите свою подписку. Группа ресурсов Выберите test-rg. Вы создали эту группу ресурсов в рамках предыдущего раздела. Сведения об экземпляре Имя. Введите частную конечную точку. Имя сетевого интерфейса Оставьте значение по умолчанию частной конечной точки-nic. Область/регион Выберите регион Восточная часть США 2. По завершении выберите Далее: Ресурс.

На вкладке "Ресурс" введите или выберите следующие сведения:

Параметр Значение Способ подключения Выберите Подключиться к ресурсу Azure в моем каталоге. Отток подписок Выберите свою подписку. Тип ресурса Выберите Microsoft.Network/privateLinkServices. Ресурс Выберите службу private-link-service. Выберите Далее: Виртуальная сеть.

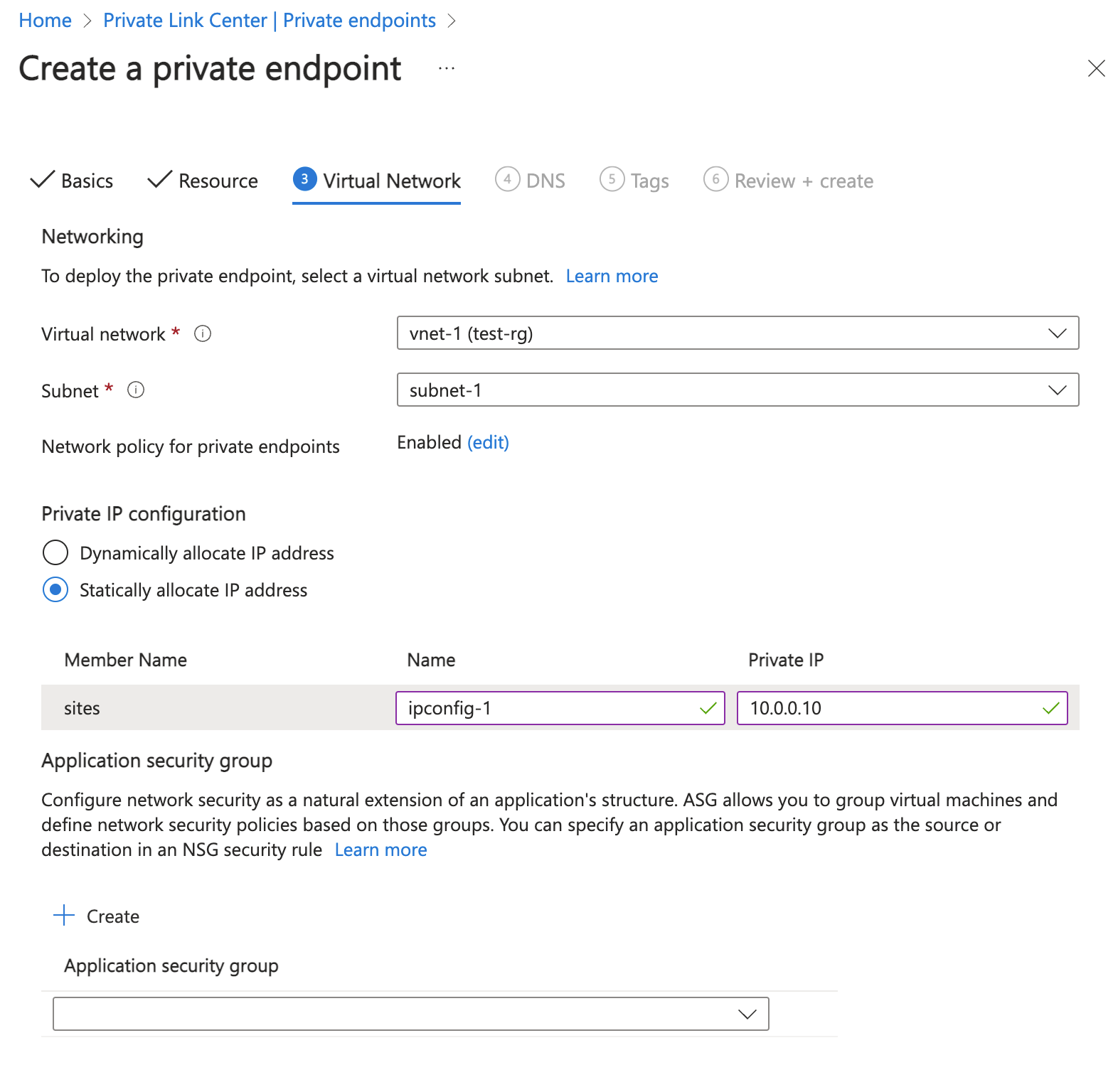

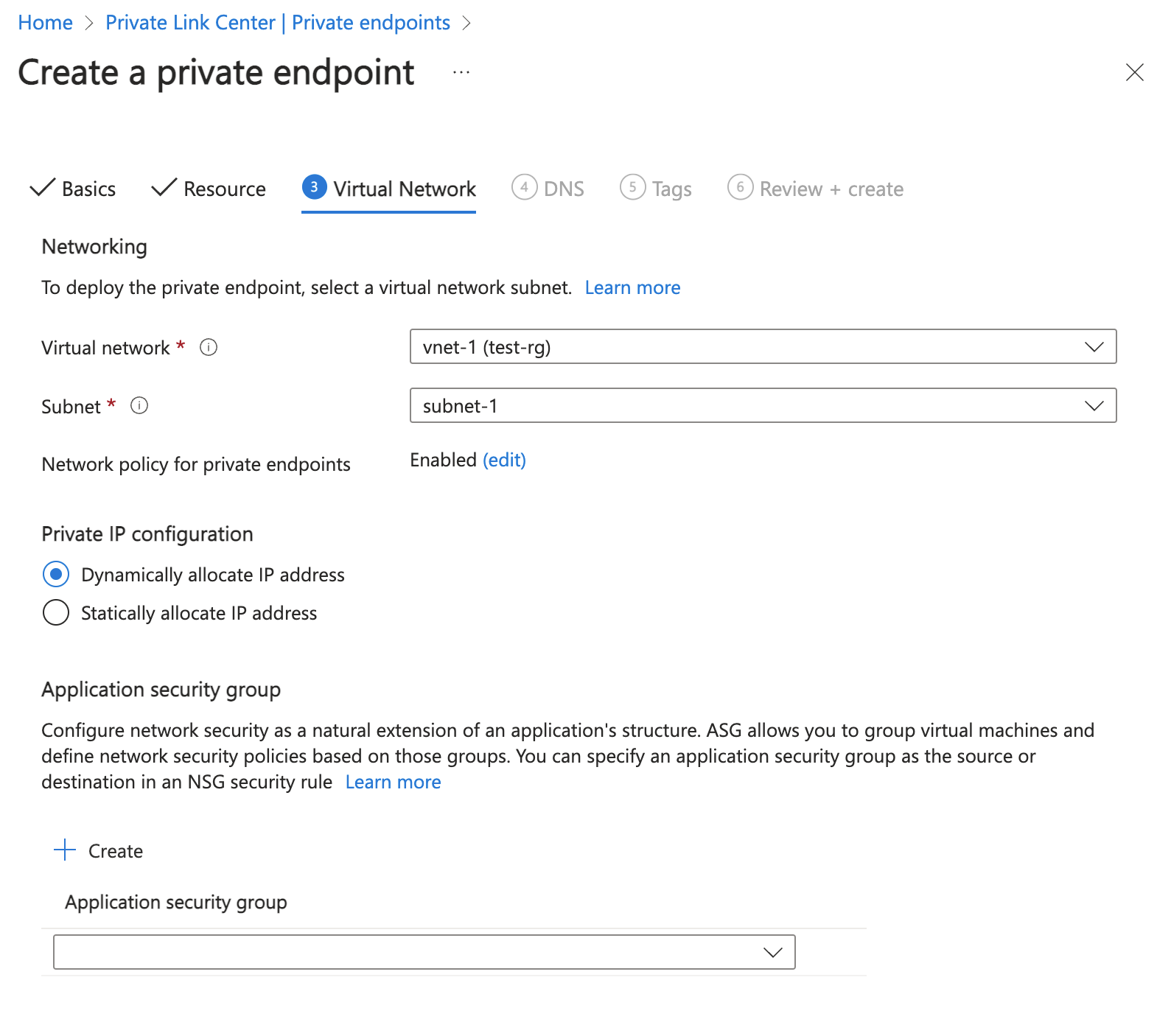

В диалоговом окне Виртуальная сеть введите или выберите следующие данные.

Параметр Значение Сеть Виртуальная сеть Выберите vnet-pe (test-rg). Подсеть Выберите подсеть pe. Сетевая политика для частных конечных точек Выберите изменение , чтобы применить политику сети для частных конечных точек.

В разделе "Изменение политики сети подсети" в параметре "Политики сети" для всех частных конечных точек в этой подсети выберите группы безопасности сети и таблицы маршрутов.

Нажмите кнопку "Сохранить".

Дополнительные сведения см. в разделе "Управление политиками сети для частных конечных точек"Параметр Значение Конфигурация частного IP-адреса Выберите Динамическое выделение IP-адреса.

Выберите Далее: DNS.

Нажмите кнопку "Далее": теги.

По завершении выберите Next: Отзыв и создание.

Нажмите кнопку создания.

IP-адрес частной конечной точки

В этом разделе вы найдете IP-адрес частной конечной точки, которая соответствует службе балансировки нагрузки и службы приватного канала. При выборе динамического выделения IP-адреса в предыдущем разделе необходимо выполнить следующие действия.

Введите test-rg в поле поиска в верхней части портала. Выберите test-rg в результатах поиска в группах ресурсов.

В группе ресурсов test-rg выберите частную конечную точку.

На странице обзора частной конечной точки выберите имя сетевого интерфейса, связанного с частной конечной точкой. Имя сетевого интерфейса начинается с частной конечной точки.nic.

На странице Общие сведения для NIC частной конечной точки IP-адрес конечной точки будет отображаться в поле Частный IP-адрес.

Завершив использование созданных ресурсов, можно удалить группу ресурсов и все ее ресурсы.

Войдите на портал Azure; найдите в поиске и выберите Группы ресурсов.

На странице групп ресурсов выберите группу ресурсов test-rg.

На странице test-rg выберите "Удалить группу ресурсов".

Введите test-rg в поле Ввод имени группы ресурсов, чтобы подтвердить удаление, а затем нажмите кнопку "Удалить".

Следующие шаги

В этом кратком руководстве вы:

создать виртуальную сеть и внутренний экземпляр Azure Load Balancer;

создать службу приватного канала;

создать виртуальную сеть и частную конечную точку для службы приватного канала.

Чтобы узнать больше о частной конечной точке Azure, ознакомьтесь со следующей статьей: