Ескертпе

Бұл бетке кіру үшін қатынас шегін айқындау қажет. Жүйеге кіруді немесе каталогтарды өзгертуді байқап көруге болады.

Бұл бетке кіру үшін қатынас шегін айқындау қажет. Каталогтарды өзгертуді байқап көруге болады.

Введение

Вы можете развернуть Defender для конечной точки на Linux с помощью различных средств и методов. В этой статье описывается, как автоматизировать развертывание Defender для конечной точки на Linux с помощью скрипта установщика. Этот скрипт определяет дистрибутив и версию, выбирает правильный репозиторий, настраивает устройство для извлечения последней версии агента и устанавливает устройство в Defender для конечной точки с помощью пакета подключения. Этот метод настоятельно рекомендуется для упрощения процесса развертывания.

Чтобы использовать другой метод, см. раздел Связанное содержимое.

Важно!

Если вы хотите параллельно запустить несколько решений безопасности, см. раздел Рекомендации по производительности, конфигурации и поддержке.

Возможно, вы уже настроили взаимные исключения безопасности для устройств, подключенных к Microsoft Defender для конечной точки. Если вам по-прежнему нужно настроить взаимные исключения, чтобы избежать конфликтов, см. раздел Добавление Microsoft Defender для конечной точки в список исключений для существующего решения.

Предварительные требования и требования к системе

Прежде чем приступить к работе, ознакомьтесь с разделом Предварительные требования для Defender для конечной точки на Linux, чтобы узнать о предварительных требованиях и требования к системе.

Совет

Перед запуском скрипта установщика для развертывания Defender на сервере Linux рекомендуется запустить сценарий с --pre-req параметром проверка минимальные требования к системе (память, ЦП, дисковое пространство, поддерживаемая ОС) перед развертыванием.

Процесс развертывания

Скачайте пакет подключения с портала Microsoft Defender, выполнив следующие действия.

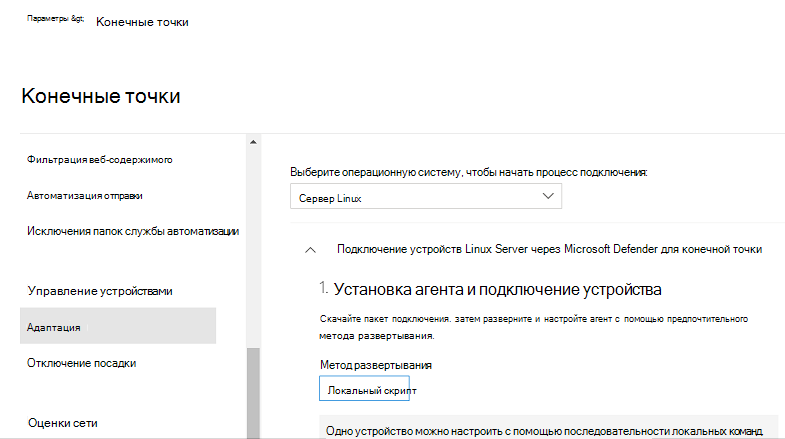

На портале Microsoft Defender разверните раздел Система и выберите Параметры Конечные>>точкиПодключение управления устройствами>.

В первом раскрывающемся меню выберите Linux Server в качестве операционной системы.

Во втором раскрывающемся меню выберите Локальный скрипт в качестве метода развертывания.

Выберите Скачать пакет подключения. Сохраните файл как

WindowsDefenderATPOnboardingPackage.zip.Из командной строки извлеките содержимое архива:

unzip WindowsDefenderATPOnboardingPackage.zipArchive: WindowsDefenderATPOnboardingPackage.zip inflating: MicrosoftDefenderATPOnboardingLinuxServer.pyПредупреждение

Переупаковка пакета установки Defender для конечной точки не поддерживается. Это может негативно повлиять на целостность продукта и привести к неблагоприятным результатам, включая, помимо прочего, активацию оповещений и обновлений о незаконном изменении.

Важно!

Если вы пропустите этот шаг, любая выполненная команда отображает предупреждающее сообщение о том, что продукт не лицензирован. Кроме того, команда mdatp health возвращает значение false.

Скачайте скрипт bash установщика , предоставленный в общедоступном репозитории GitHub.

Предоставьте исполняемые разрешения скрипту установщика:

chmod +x mde_installer.shВыполните скрипт установщика и укажите пакет подключения в качестве параметра для установки агента и подключения устройства к порталу Defender.

sudo ./mde_installer.sh --install --onboard ./MicrosoftDefenderATPOnboardingLinuxServer.py --channel prod --pre-reqЭта команда развертывает последнюю версию агента в рабочем канале, проверяет минимальные требования к системе (память, ЦП, дисковое пространство, поддерживаемая ОС) и подключение устройства к порталу Defender.

Кроме того, вы можете передать дополнительный параметр в зависимости от ваших требований для изменения установки. Проверьте справку для всех доступных параметров:

❯ ./mde_installer.sh --help mde_installer.sh v0.7.0 usage: basename ./mde_installer.sh [OPTIONS] Options: -c|--channel specify the channel (insiders-fast / insiders-slow / prod) from which to install. Default: prod -i|--install install the product -r|--remove uninstall the product -u|--upgrade upgrade the existing product to a newer version if available -l|--downgrade downgrade the existing product to an older version if available -o|--onboard <script> onboard MDE with the specified onboarding script -f|--offboard <script> offboard MDE with the specified offboarding script -p|--passive-mode set real-time protection to passive mode -a|--rtp-mode set real-time protection to active mode. Passive-mode and rtp-mode are mutually exclusive -t|--tag set a tag by declaring <name> and <value>, e.g.: -t GROUP Coders -q|--pre-req check minimum system requirements for MDE (memory, CPU, disk space, supported OS) without installing -x|--skip_conflict skip conflicting application verification -w|--clean remove MDE repository from the package manager for the specified channel -y|--yes assume yes for all mid-process prompts (default, deprecated) -n|--no disable the default assume-yes behavior for prompts -s|--verbose enable verbose output -v|--version print the script version -d|--debug enable debug mode --log-path <PATH> also log output to PATH --http-proxy <URL> set http proxy --https-proxy <URL> set https proxy --ftp-proxy <URL> set ftp proxy --mdatp <version> install a specific version of MDE; uses the latest if not provided --use-local-repo skip MDE repository setup and use the locally configured repository -b|--install-path <PATH> specify the installation and configuration path for MDE. Default: / -h|--help display help

| Сценарий | Command |

|---|---|

| Установка в пользовательское расположение пути | sudo ./mde_installer.sh --install --onboard ./MicrosoftDefenderATPOnboardingLinuxServer.py --channel prod --pre-req --install-path /custom/path/location |

| Установка определенной версии агента | sudo ./mde_installer.sh --install --channel prod --onboard ./MicrosoftDefenderATPOnboardingLinuxServer.py --pre-req –-mdatp 101.24082.0004 |

| Обновление до последней версии агента | sudo ./mde_installer.sh --upgrade |

| Обновление до определенной версии агента | sudo ./mde_installer.sh --upgrade –-mdatp 101.24082.0004 |

| Переход на определенную версию агента | sudo ./mde_installer.sh --downgrade –-mdatp 101.24082.0004 |

| Агент удаления | sudo ./mde_installer.sh --remove |

| Выполнять только предварительные проверки (без установки) | sudo ./mde_installer.sh --pre-req |

Дополнительные сведения об установке по пользовательскому пути см. в статье Установка Defender для конечной точки на Linux в пользовательский путь.

Примечание.

- Для обновления операционной системы до новой основной версии после установки продукта требуется переустановка продукта. Необходимо удалить существующий Defender для конечной точки на Linux, обновить операционную систему, а затем перенастроить Defender для конечной точки на Linux.

- Путь установки нельзя изменить после установки Defender для конечной точки. Чтобы использовать другой путь, удалите и переустановите продукт в новом расположении.

Проверка состояния развертывания

На портале Microsoft Defender откройте инвентаризацию устройств. На отображение устройства на портале может потребоваться 5–20 минут.

Запустите тест обнаружения антивирусной программы, чтобы убедиться, что устройство правильно подключено и сообщает службе. На недавно подключенном устройстве выполните следующие действия.

Убедитесь, что включена защита в режиме реального

trueвремени (обозначается результатом выполнения следующей команды):mdatp health --field real_time_protection_enabledЕсли он не включен, выполните следующую команду:

mdatp config real-time-protection --value enabledОткройте окно терминала и выполните следующую команду, чтобы запустить тест обнаружения:

curl -o /tmp/eicar.com.txt https://secure.eicar.org/eicar.com.txtВы можете выполнить дополнительные тесты обнаружения в ZIP-файлах с помощью любой из следующих команд:

curl -o /tmp/eicar_com.zip https://secure.eicar.org/eicar_com.zip curl -o /tmp/eicarcom2.zip https://secure.eicar.org/eicarcom2.zipФайлы должны быть помещены в карантин в Defender для конечной точки на Linux. Используйте следующую команду, чтобы получить список всех обнаруженных угроз:

mdatp threat list

Запустите тест обнаружения EDR и имитируйте обнаружение, чтобы убедиться, что устройство правильно подключено и сообщает службе. На недавно подключенном устройстве выполните следующие действия.

Скачайте и извлеките файл скрипта на подключенный сервер Linux.

Предоставьте исполняемые разрешения скрипту:

chmod +x mde_linux_edr_diy.shВыполните следующую команду:

./mde_linux_edr_diy.shЧерез несколько минут в Microsoft Defender XDR должно быть поднято обнаружение.

Проверьте сведения об оповещении, временная шкала компьютера и выполните типичные действия по расследованию.

Microsoft Defender для конечной точки зависимости внешнего пакета

Если установка Microsoft Defender для конечной точки завершается сбоем из-за отсутствующих зависимостей, можно вручную скачать необходимые зависимости.

Для пакета существуют следующие внешние mdatp зависимости пакета:

- Для пакета требуется

mdatp RPM:glibc >= 2.17 - Для DEBIAN требуется

mdatpпакетlibc6 >= 2.23 - Для Mariner пакет

mdatpтребуетattr,diffutils,libacl,libattr,libselinux-utils,selinux-policy.policycoreutils

Примечание.

Начиная с версии 101.24082.0004Defender для конечной точки в Linux больше не поддерживает Auditd поставщик событий. Мы полностью переходим на более эффективную технологию eBPF.

Если eBPF на ваших компьютерах не поддерживается или существуют определенные требования, чтобы остаться на Auditd, и ваши компьютеры используют Defender для конечной точки в Linux версии 101.24072.0001 или более ранней версии, существуют другие зависимости от проверяемого пакета для mdatp.

Для версии старше :101.25032.0000

- Пакет RPM требует:

mde-netfilter,pcre - Для пакета DEBIAN требуется:

mde-netfilter,libpcre3 - Пакет

mde-netfilterтакже имеет следующие зависимости пакета: - Для DEBIAN требуетсяlibnetfilter-queue1пакет mde-netfilter иlibglib2.0-0- Для rpm пакет mde-netfilter требуетlibmnl, ,libnfnetlinklibnetfilter_queueиglib2Начиная с версии101.25042.0003, uuid-runtime больше не требуется в качестве внешней зависимости.

Устранение неполадок при установке

Если у вас возникли проблемы с установкой, для самостоятельного устранения неполадок выполните следующие действия.

Сведения о том, как найти журнал, который создается автоматически при возникновении ошибки установки, см. в разделе Проблемы с установкой журнала.

Сведения о распространенных проблемах с установкой см. в разделе Проблемы с установкой.

Если работоспособность устройства —

false, см. статью Проблемы работоспособности агента Конечной точки в Defender.Сведения о проблемах с производительностью продукта см. в статье Устранение проблем с производительностью.

Сведения о проблемах с прокси-сервером и подключением см. в статье Устранение неполадок с подключением к облаку.

Чтобы получить поддержку от Корпорации Майкрософт, откройте запрос в службу поддержки и предоставьте файлы журнала, созданные с помощью анализатора клиента.

Переключение между каналами

Например, чтобы изменить канал с Insiders-Fast на рабочий, выполните следующие действия.

Удалите версию

Insiders-Fast channelDefender для конечной точки на Linux.sudo yum remove mdatpОтключите Defender для конечной точки в репозитории Linux Insiders-Fast.

sudo yum repolistПримечание.

В выходных данных должно отображаться значение

packages-microsoft-com-fast-prod.sudo yum-config-manager --disable packages-microsoft-com-fast-prodПовторное развертывание Microsoft Defender для конечной точки на Linux с помощью рабочего канала.

Defender для конечной точки на Linux можно развернуть из одного из следующих каналов (обозначается как [канал]):

insiders-fastinsiders-slowprod

Каждый из этих каналов соответствует репозиторию программного обеспечения Linux. Инструкции в этой статье описывают настройку устройства для использования одного из этих репозиториев.

Выбор канала определяет тип и частоту обновлений, предлагаемых вашему устройству. Устройства в инсайдерской программе являются первыми, кто получает обновления и новые функции, а затем инсайдеры медленно и, наконец, prod.

Для предварительного просмотра новых функций и предоставления ранних отзывов рекомендуется настроить некоторые устройства в организации для использования insiders-fast или insiders-slow.

Предупреждение

Переключение канала после начальной установки требует переустановки продукта. Чтобы переключить канал продукта, удалите существующий пакет, перенастройте устройство для использования нового канала и выполните действия, описанные в этом документе, чтобы установить пакет из нового расположения.

Настройка политик для Microsoft Defender в Linux

Сведения о настройке параметров антивирусной программы и EDR см. в следующих статьях:

- Управление параметрами безопасности Defender для конечной точки описывает настройку параметров на портале Microsoft Defender. (Этот метод рекомендуется.)

- Настройка параметров Defender для конечной точки на Linux описывает параметры, которые можно настроить.

Связанные материалы

- Предварительные требования для Microsoft Defender для конечной точки на Linux

- Развертывание Defender для конечной точки на Linux с помощью Ansible

- Развертывание Defender для конечной точки в Linux с помощью Chef

- Развертывание Defender для конечной точки на Linux с помощью Puppet

- Развертывание Defender для конечной точки на Linux с помощью Saltstack

- Развертывание Defender для конечной точки на Linux вручную

- Подключение компьютеров, не относящихся к Azure, к Microsoft Defender для облака с помощью Defender для конечной точки (прямое подключение с помощью Defender для облака)

- Руководство по развертыванию Defender для конечной точки в Linux для SAP

- Установка Defender для конечной точки на Linux по пользовательскому пути