Ескертпе

Бұл бетке кіру үшін қатынас шегін айқындау қажет. Жүйеге кіруді немесе каталогтарды өзгертуді байқап көруге болады.

Бұл бетке кіру үшін қатынас шегін айқындау қажет. Каталогтарды өзгертуді байқап көруге болады.

Вы можете отправить отзыв, открыв Microsoft Defender для конечной точки в macOS на устройстве и перейдя в раздел Справка > по отправке отзывов.

Другой вариант — отправить отзыв через Microsoft Defender XDR, запустив security.microsoft.com и выбрав вкладку Дать отзыв.

В этой статье содержатся сведения об устранении неполадок с системным расширением, установленным в составе Microsoft Defender для конечной точки в macOS.

Начиная с macOS BigSur (11), macOS от Apple требует явного утверждения всех системных расширений, прежде чем они будут разрешены для запуска на устройстве.

Признак

Вы заметили, что Microsoft Defender для конечной точки имеет символ x на щите, как показано на следующем снимке экрана:

Если выбрать щит с символом x , вы получите параметры, как показано на следующем снимке экрана:

Выберите Действие требуется.

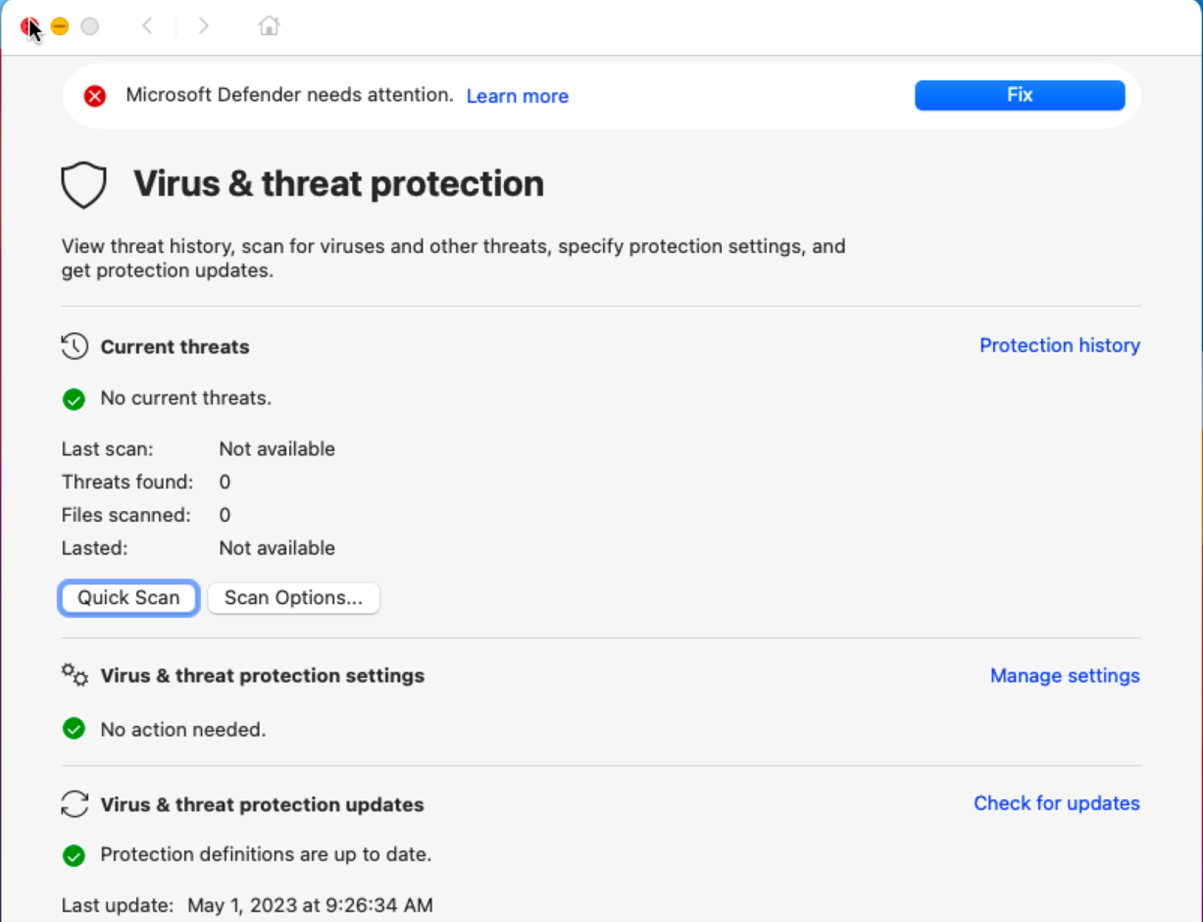

Появится экран, как показано на следующем снимке экрана:

Вы также можете запустить mdatp health: он сообщает, включена ли защита в режиме реального времени, но недоступна. Этот отчет указывает, что системное расширение не утверждено для запуска на вашем устройстве.

mdatp health

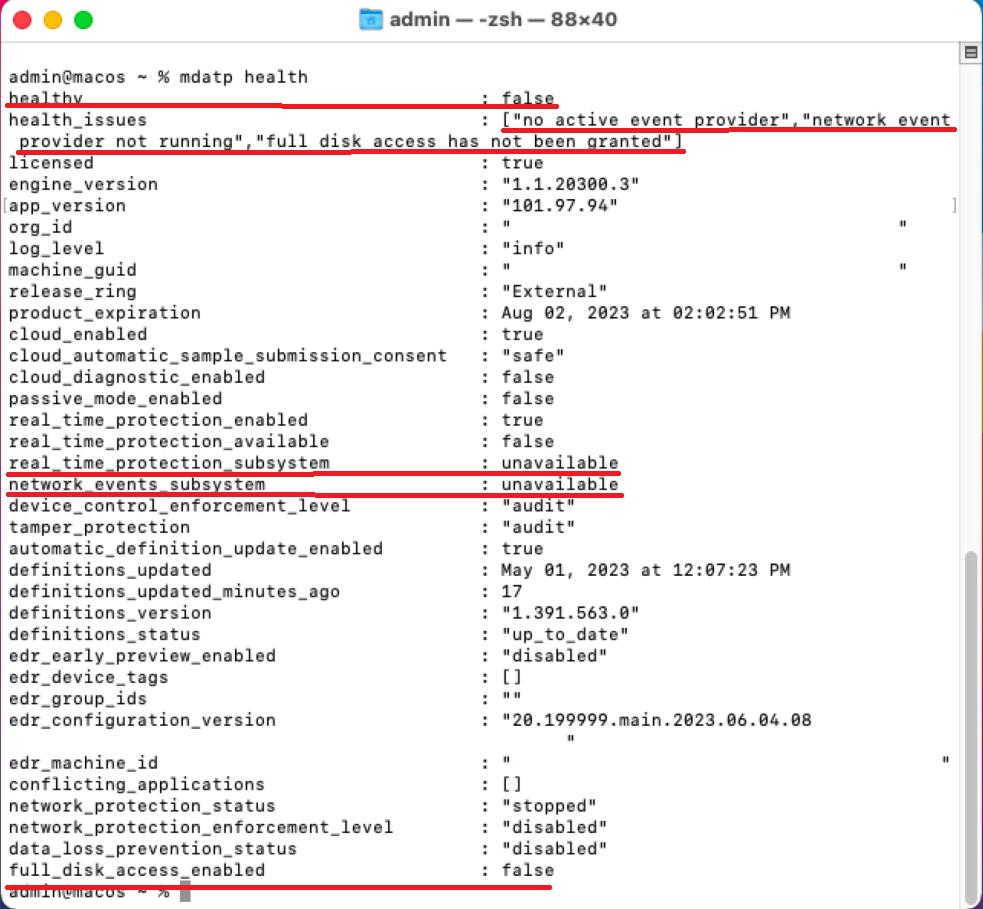

Выходные данные о работоспособности mdatp :

healthy : false

health_issues : ["no active event provider", "network event provider not running", "full disk access has not been granted"]

...

real_time_protection_enabled : unavailable

real_time_protection_available: unavailable

...

full_disk_access_enabled : false

Отчет о работоспособности mdatp отображается на следующем снимке экрана:

Причина

MacOS требует, чтобы пользователь вручную и явно утверждал определенные функции, используемые приложением, например расширения системы, выполнение в фоновом режиме, отправку уведомлений, полный доступ к диску и т. д. Microsoft Defender для конечной точки зависит от этих приложений и не может работать должным образом, пока пользователь не получит все эти согласия.

Если вы не утвердили расширение системы во время развертывания или установки Microsoft Defender для конечной точки в macOS, выполните следующие действия.

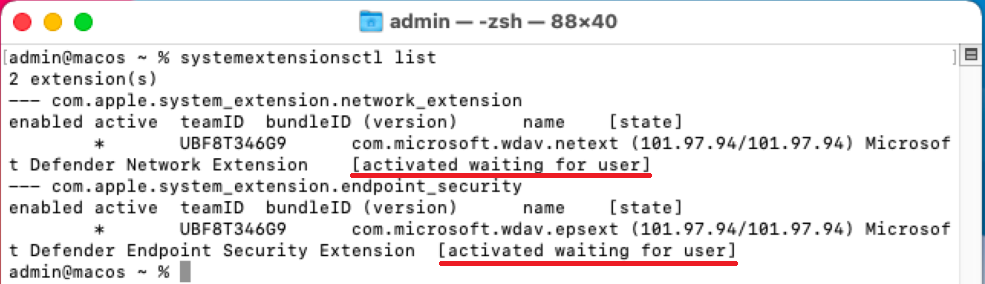

Проверьте системные расширения, выполнив следующую команду в терминале:

systemextensionsctl listВы заметили, что оба Microsoft Defender для конечной точки в расширениях macOS находится в состоянии [активировано ожидание пользователя].

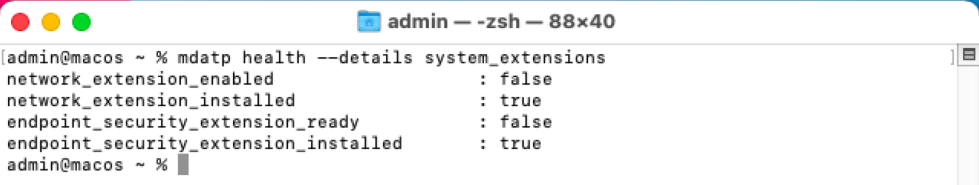

В терминале выполните следующую команду:

mdatp health --details system_extensionsВы получите следующие выходные данные:

network_extension_enabled : false network_extension_installed : true endpoint_security_extension_ready : false endpoint_security_extension_installed : true

Эти выходные данные показаны на следующем снимке экрана:

Следующие файлы могут отсутствовать, если вы управляете им с помощью Intune, JamF или другого решения MDM:

| MobileConfig (Plist) | Выходные данные команды консоли mdatp health | Параметр macOS, необходимый для правильной работы MDE в macOS |

|---|---|---|

| "/Library/Managed Preferences/com.apple.system-extension-policy.plist" | real_time_protection_subsystem | Расширение системы |

| "/Library/Managed Preferences/com.apple.webcontent-filter.plist" | network_events_subsystem | Расширение сетевого фильтра |

| "/Library/Managed Preferences/com.apple.TCC.configuration-profile-policy.plist" | full_disk_access_enabled | Элементы управления политикой конфиденциальности (PPPC, aka TCC (прозрачность, согласие & контроль), полный доступ к диску (FDA)) |

| "/Library/Managed Preferences/com.apple.notificationsettings.plist" | н/д | Уведомления конечных пользователей |

| "/Library/Managed Preferences/servicemanagement.plist" | н/д | Фоновые службы |

| "/Library/Managed Preferences/com.apple.TCC.configuration-profile-policy.plist" | full_disk_access_enabled (для защиты от потери данных) | Специальные возможности |

Чтобы устранить проблему с отсутствующими файлами, Microsoft Defender для конечной точки в macOS правильно работать Microsoft Defender для конечной точки в macOS.

Решение

Утверждение функций (например, системных расширений, фоновых служб, уведомлений и полного доступа к диску) с помощью следующих методов:

-

Примечание.

поддержка политик Intune для расширений macOS была устаревшей в выпуске службы за август 2024 г. (2048). Существующие политики Intune с расширениями macOS продолжают работать, но вы не можете создавать новые политики с расширениями macOS в Intune.

Вместо этого используйте каталог параметров для создания новых политик Intune для macOS, которые настраивают полезные данные расширения системы. Дополнительные сведения см. в разделе Настройка параметров с помощью каталога параметров Intune.

Предварительные условия

Перед утверждением расширения системы (с помощью любого из указанных средств управления) убедитесь, что выполнены следующие предварительные требования:

Шаг 1. Доступны ли профили в macOS?

Если вы используете Intune, см. статью Управление политиками обновления программного обеспечения macOS в Intune.

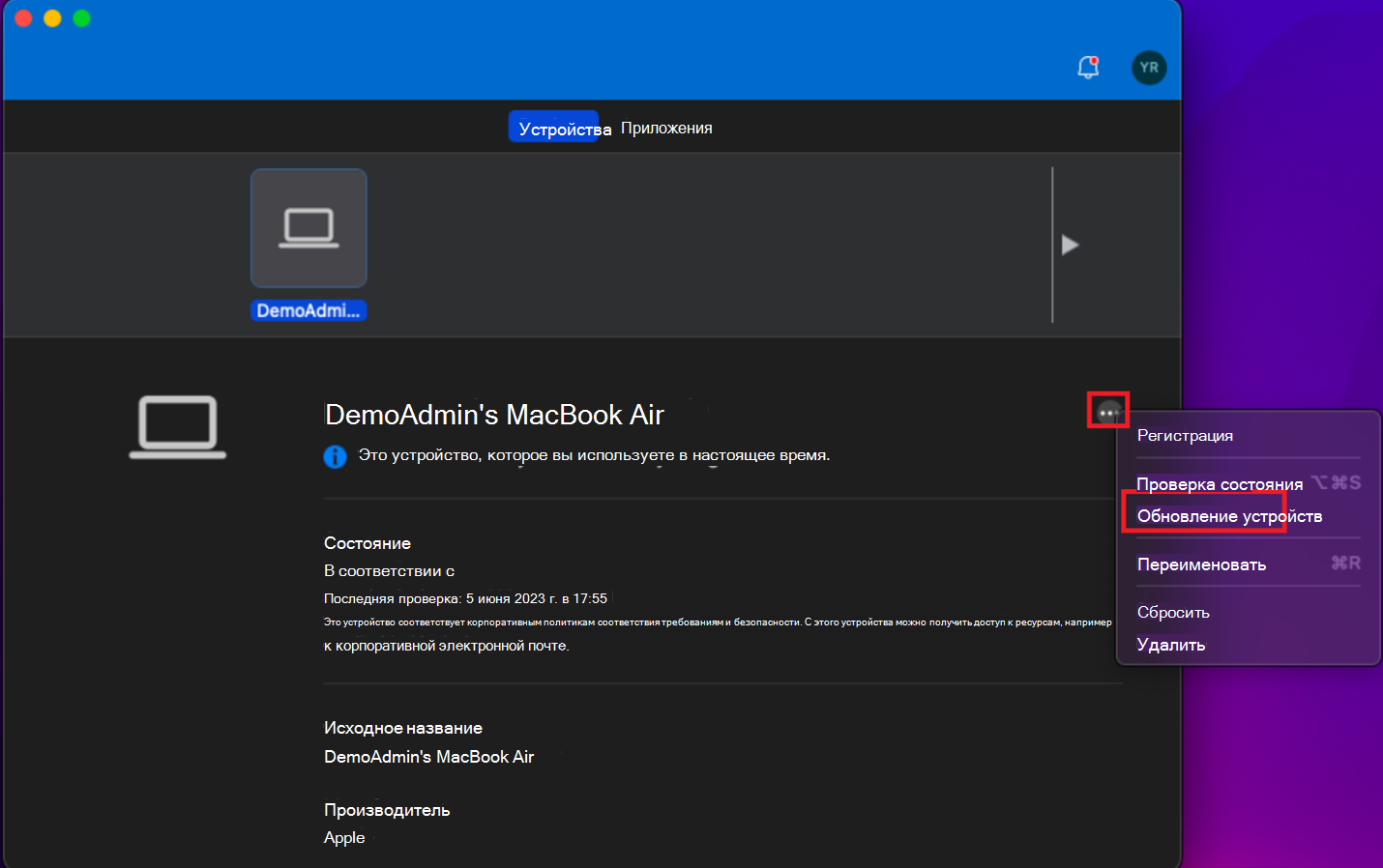

Выберите многоточие (три точки).

Выберите Обновить устройства. Появится экран, как показано на следующем снимке экрана:

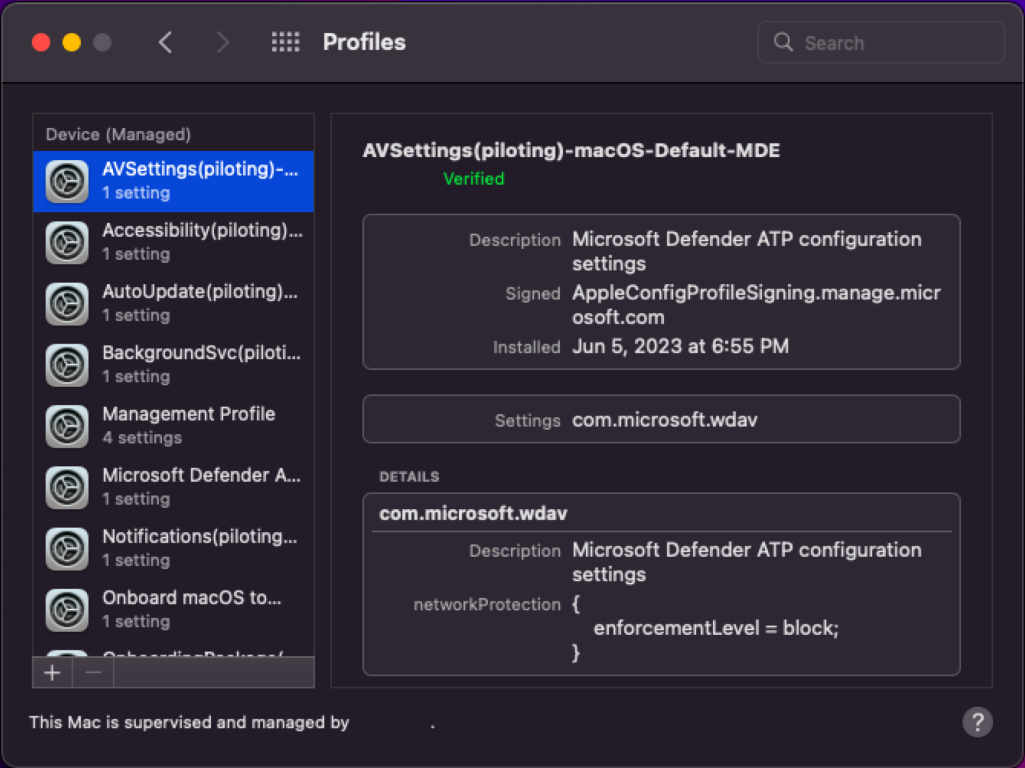

На панели запуска введите Системные параметры.

Дважды щелкните Профили.

Примечание.

Если вы не присоединены к MDM, вы не увидите профили в качестве параметра. Обратитесь в службу поддержки MDM, чтобы узнать, почему параметр Профили не отображается. Вы должны увидеть различные профили, такие как расширения системы, специальные возможности, фоновые службы, уведомления, автоматическое обновление Майкрософт и т. д., как показано на предыдущем снимке экрана.

Если вы используете JamF, используйте политику sudo jamf. Дополнительные сведения см. в разделе Управление политиками.

Шаг 2. Убедитесь, что профили, необходимые для Microsoft Defender для конечной точки, включены

В разделе Разделы, в которые приводятся рекомендации по включению профилей, необходимых для Microsoft Defender для конечной точки, приводятся рекомендации по устранению этой проблемы в зависимости от способа развертывания Microsoft Defender для конечной точки в macOS.

Примечание.

Правильное соглашение об именовании для профилей конфигурации — это реальное преимущество. Рекомендуется использовать следующую схему именования:

Name of the Setting(s) [(additional info)] -Platform - Set - Policy-Type Например: FullDiskAccess (piloting) - macOS - Default - MDE

Использование рекомендуемого соглашения об именовании позволяет убедиться, что правильные профили удаляются во время проверки.

Совет

Чтобы убедиться в том, что правильные профили будут спущены, вместо typeing.mobileconfig (plist)**, можно скачать этот профиль из GitHub, чтобы избежать опечаток с длинными дефисами.

В терминале используйте следующий синтаксис:

curl -O https://URL

Например, вы можете:

curl -O https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mobileconfig/profiles/sysext.mobileconfig

Разделы, предоставляющие рекомендации по включению профилей, необходимых для Microsoft Defender для конечной точки

-

- Функция: утверждение расширений системы

-

Мобильная конфигурация (plist):

https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/sysext.mobileconfig -

Применимо к:

- Intune: Да

- Jamf: Да

- Другие MDM: Да

- Вручную. Необходимо утвердить расширение, выбрав Параметры безопасности или Системные настройки > Безопасность & конфиденциальность и выбрав Разрешить.

-

- Функция: сетевой фильтр

-

Мобильная конфигурация (plist):

https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/netfilter.mobileconfig -

Применимо к:

- Intune: Да

- Jamf: Да

- Другие MDM: Да

- Вручную. Необходимо утвердить расширение, выбрав Параметры безопасности или Системные настройки > Безопасность & конфиденциальность и выбрав Разрешить.

-

- Функция: элементы управления политикой конфиденциальности (PPPC, aka TCC (прозрачность, согласие & контроль), полный доступ к диску (FDA))

-

Мобильная конфигурация (plist):

https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/fulldisk.mobileconfig -

Применимо к:

- Intune: Да

- Jamf: Да

- Другие MDM: Да

-

Вручную. Необходимо утвердить расширение, выбрав Параметры безопасности или Системные настройки > Безопасность & конфиденциальности >> полный доступ к диску , а затем выберите Разрешить и установите флажок рядом со следующими параметрами:

- Microsoft Defender

- Расширение безопасности Microsoft Defender

-

- Функция: выполняется в фоновом режиме

-

Мобильная конфигурация (plist):

https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/background_services.mobileconfig -

Применимо к:

- Intune: Да

- Jamf: Да

- Другие MDM: Да

- Вручную: неприменимо

-

- Функция: отправка уведомлений

-

Мобильная конфигурация (plist):

https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/notif.mobileconfig -

Применимо к:

- Intune: Да

- Jamf: Да

- Другие MDM: Да

- Вручную: неприменимо

-

- Функция: специальные возможности

-

Мобильная конфигурация (plist):

https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/accessibility.mobileconfig -

Применимо к:

- Intune: Да

- Jamf: Да

- Другие MDM: Да

- Вручную: неприменимо

Шаг 3. Тестирование установленных профилей с помощью встроенного средства "профиль" в macOS

Средство сравнивает ваши профили с тем, что мы опубликовали в GitHub, и сообщает о несогласованных или отсутствующих профилях.

Скачайте скрипт из https://github.com/microsoft/mdatp-xplat/tree/master/macos/mdm.

Выберите Необработанный. Новый URL-адрес — https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mdm/analyze_profiles.py.

Сохраните его как analyze_profiles.py в разделе Загрузки , выполнив следующую команду в терминале:

curl -O https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mdm/analyze_profiles.pyВыполните одно из следующих действий. Требуются разрешения Sudo:

Запустите скрипт Python3 анализатора профилей без параметров, выполнив следующие команды в терминале:

cd /Downloads sudo python3 analyze_profiles.pyИЛИ

Запустите скрипт непосредственно из Интернета, выполнив следующие команды:

sudo curl https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mdm/analyze_profiles.py | python3 -

В выходных данных показаны все потенциальные проблемы с профилями.

Рекомендуемое содержимое

- Развертывание Microsoft Defender для конечной точки в macOS с помощью Jamf Pro. Узнайте, как развернуть Microsoft Defender для конечной точки в macOS с помощью Jamf Pro.

- Настройка Microsoft Defender для конечной точки в политиках macOS в Jamf Pro. Узнайте, как настроить Microsoft Defender для конечной точки в политиках macOS в Jamf Pro.

- Настройка групп устройств в Jamf Pro. Узнайте, как настроить группы устройств в Jamf Pro для Microsoft Defender для конечной точки в macOS.

- Вход в Jamf Pro