Включение объединенной регистрации сведений о безопасности в идентификаторе Microsoft Entra

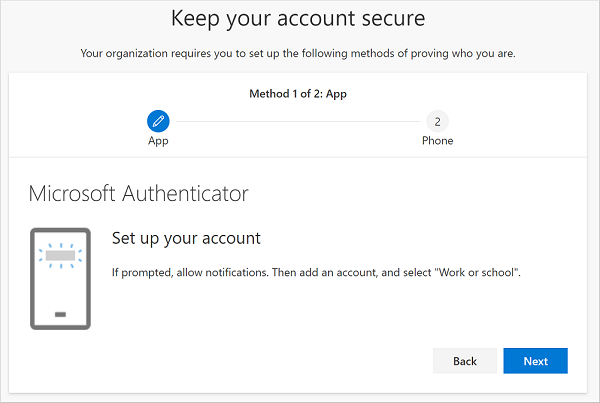

Перед объединенной регистрацией пользователи зарегистрировали методы проверки подлинности для многофакторной проверки подлинности Microsoft Entra и самостоятельного сброса пароля (SSPR). Пользователи были смущены, что аналогичные методы использовались для многофакторной проверки подлинности Microsoft Entra и SSPR, но они должны были зарегистрировать оба компонента. Теперь с объединенной регистрацией пользователи могут зарегистрировать один раз и получить преимущества многофакторной проверки подлинности Microsoft Entra и SSPR.

Чтобы понять функциональные возможности и последствия нового интерфейса, ознакомьтесь с общими понятиями регистрации сведений о безопасности.

Политики условного доступа для объединенной регистрации

Чтобы защитить время и способ регистрации пользователей для многофакторной проверки подлинности Microsoft Entra и самостоятельного сброса пароля, можно использовать действия пользователей в политике условного доступа. Эта функция может быть включена в организациях, которые хотят, чтобы пользователи регистрируются для многофакторной проверки подлинности Microsoft Entra и SSPR из центрального расположения, например в надежном сетевом расположении во время подключения кадров.

Примечание.

Эта политика применяется только в том случае, если пользователь обращается к странице объединенной регистрации. Эта политика не требует регистрацию MFA, если пользователь обращается к другим приложениям.

Политику регистрации MFA можно создать с помощью Защита идентификации Microsoft Entra . Настройка политики MFA.

Дополнительные сведения о создании надежных расположений в условном доступе см. в разделе "Что такое условие расположения в условном доступе Microsoft Entra"?

Создание политики, требующей регистрации из надежного расположения

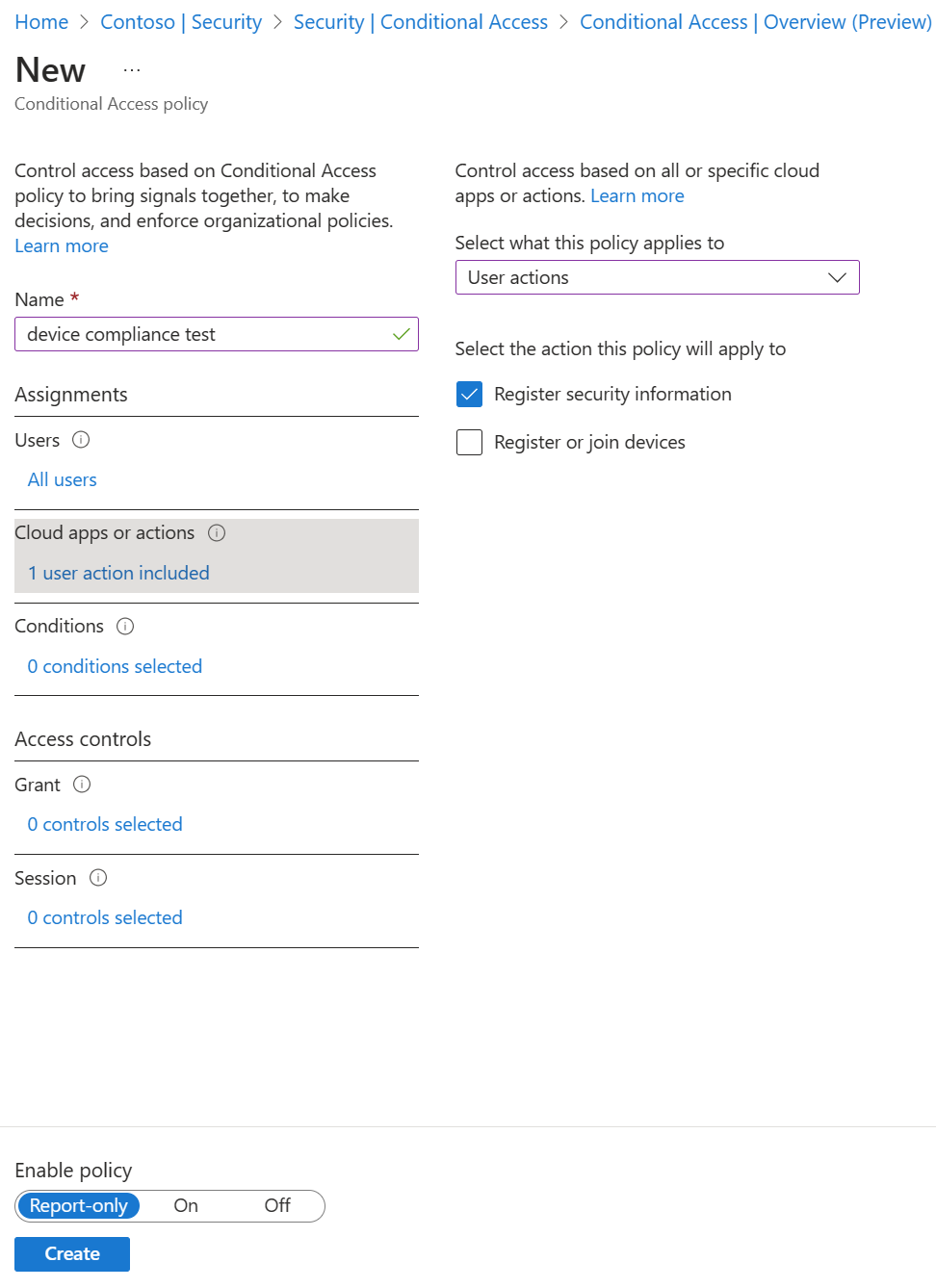

Выполните следующие шаги, чтобы создать политику, которая применяется ко всем выбранным пользователям, которые пытаются зарегистрироваться с помощью интерфейса объединенной регистрации, и блокирует доступ, если они не подключены из расположения, помеченного как доверенная сеть.

Войдите в Центр администрирования Microsoft Entra как минимум условный доступ Администратор istrator.

Перейдите к условному доступу к защите>.

Щелкните + Создать политику.

Введите имя для этой политики, например Объединенная регистрация сведений о безопасности в доверенных сетях.

В разделе Назначения выберите Пользователи. Выберите пользователей и группы, к которым будет применяться эта политика.

Предупреждение

Для пользователей должна быть включена объединенная регистрация.

В разделе Облачные приложения или действия выберите Действия пользователя. Установите флажок Регистрация сведений о безопасности, а затем щелкните Готово.

В разделе Условия>Расположения настройте следующие параметры:

- Выберите Да.

- Включите Все расположения.

- Отключите Все надежные расположения.

В разделе Управление доступом>Предоставить разрешение выберите Блокировать доступ и щелкните Выбрать.

Для параметра Включить политику задайте значение Вкл.

Чтобы завершить создание политики, щелкните Создать.

Следующие шаги

Если вам нужна помощь, см . сведения об устранении неполадок с объединенной регистрацией сведений о безопасности или сведения о том, что такое условие расположения в условном доступе Microsoft Entra?

Узнайте, как включить самостоятельный сброс пароля и включить многофакторную проверку подлинности Microsoft Entra в клиенте.

При необходимости изучите раздел о принудительной повторной регистрации методов проверки подлинности.

Кері байланыс

Жақында қолжетімді болады: 2024 жыл бойы біз GitHub Issues жүйесін мазмұнға арналған кері байланыс механизмі ретінде біртіндеп қолданыстан шығарамыз және оны жаңа кері байланыс жүйесімен ауыстырамыз. Қосымша ақпаратты мұнда қараңыз: https://aka.ms/ContentUserFeedback.

Жіберу және пікірді көру