Присоединение устройства Mac с идентификатором Microsoft Entra с помощью Корпоративный портал (предварительная версия)

В этом руководстве вы узнаете, как зарегистрировать устройство Mac с помощью единого входа в macOS Platform (PSSO) с помощью Корпоративный портал и регистрации MDM Intune в Microsoft Entra Join. Существует три метода, в которых можно зарегистрировать устройство Mac с помощью PSSO, безопасного анклава, смарт-карта или пароля. Мы рекомендуем использовать безопасный анклава или смарт-карта для лучшего использования без пароля, однако важно отметить, что этот метод будет предустановлен администратором компании с помощью Microsoft Intune.

Необходимые компоненты

- Рекомендуемая минимальная версия macOS 14 Sonoma. Хотя macOS 13 Ventura поддерживается, настоятельно рекомендуется использовать macOS 14 Sonoma для лучшего опыта.

- Приложение Microsoft Intune Корпоративный портал версии 5.2404.0 или более поздней версии

- Настройка полезных данных расширения SSO MDM с параметрами PSSO в Intune администратором

- Microsoft Authenticator (рекомендуется), чтобы завершить регистрацию устройства, необходимо зарегистрировать пользователя для определенной формы многофакторной проверки подлинности (MFA) идентификатора Microsoft Entra.

- Для настройки смарт-карта настроена и включена проверка подлинности на основе сертификатов. Смарт-карта загружен сертификатом для проверки подлинности с помощью Microsoft Entra и смарт-карта с локальной учетной записью.

Присоединение к Intune MDM и Microsoft Entra с помощью Корпоративный портал

Чтобы зарегистрировать устройство Mac в PSSO, необходимо сначала зарегистрировать устройство в Microsoft Intune с помощью приложения Корпоративный портал. После регистрации вы можете использовать безопасный анклав, смарт-карта или пароль для регистрации устройства в PSSO.

Откройте приложение Корпоративный портал и выберите "Войти".

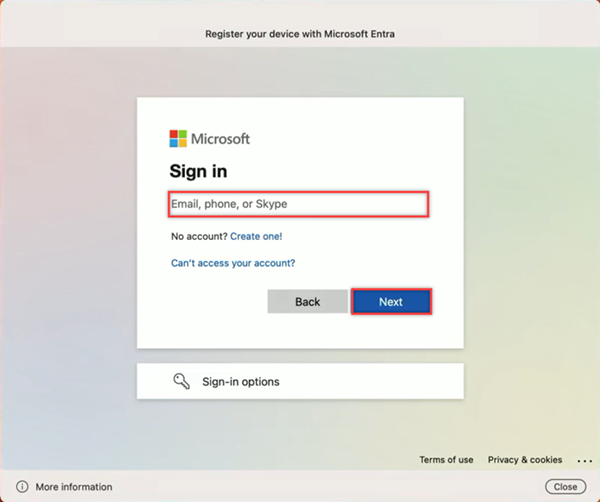

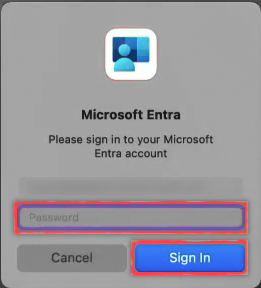

Введите учетные данные идентификатора Microsoft Entra и нажмите кнопку "Далее".

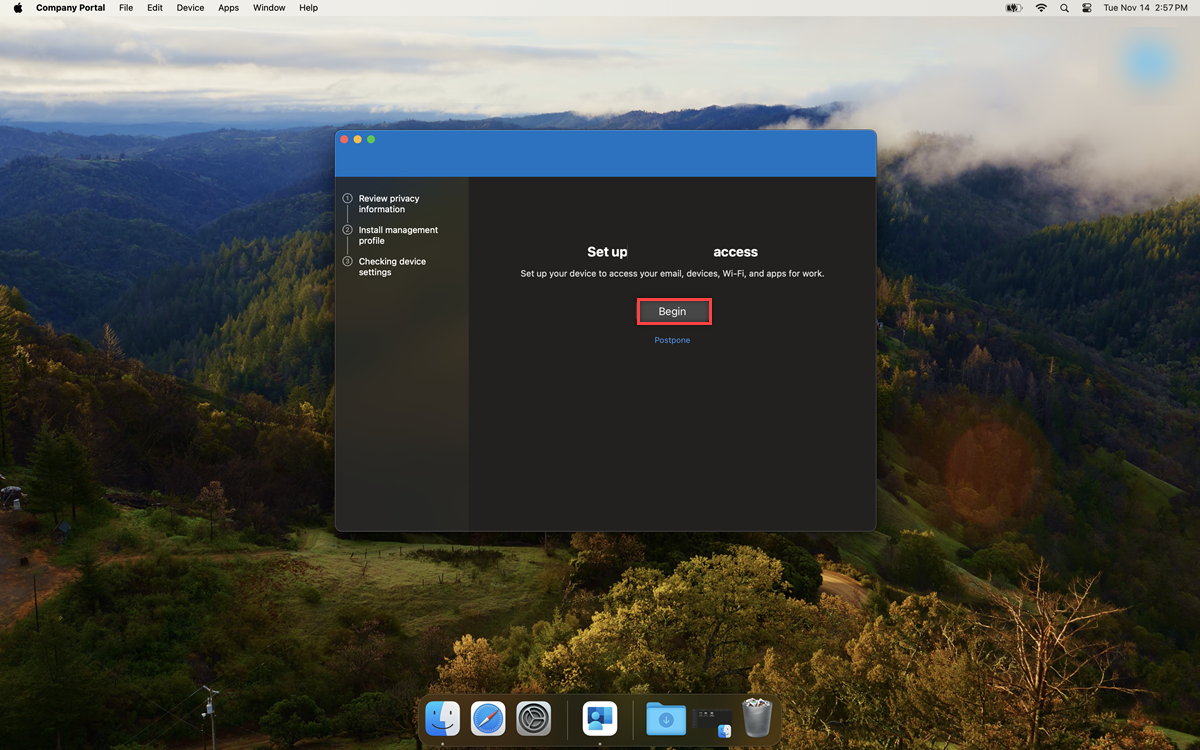

Вам будет предложено настроить доступ {Company}. Заполнитель "Компания" отличается в зависимости от настройки. Нажмите кнопку " Начать", а затем на следующем экране нажмите кнопку "Продолжить".

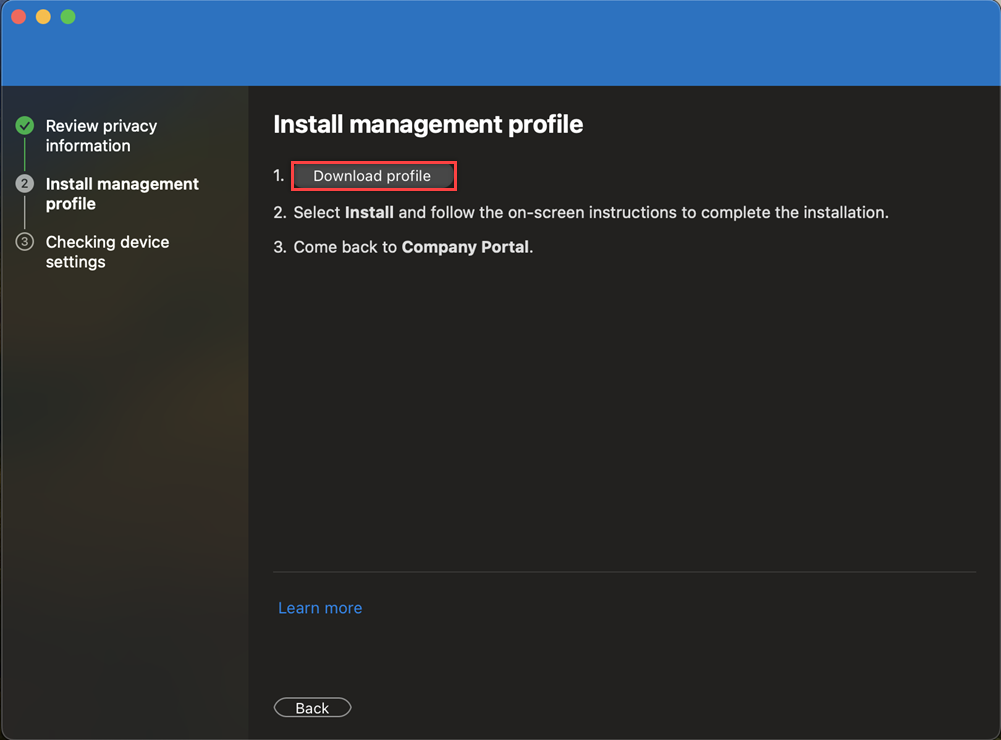

Вы узнаете, как установить профиль управления, который необходимо настроить администратором с помощью Microsoft Intune. Выберите "Скачать профиль".

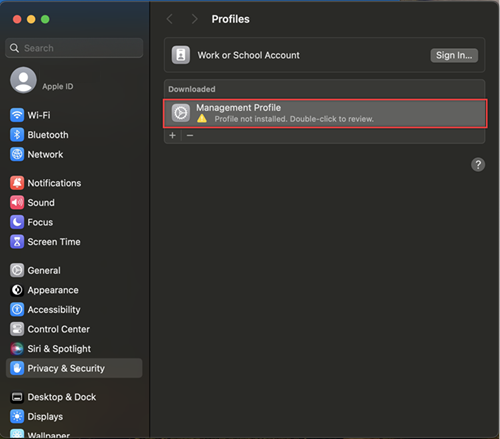

Откройте Параметры> Privacy и профили безопасности>, если он не отображается автоматически. Выберите профиль управления.

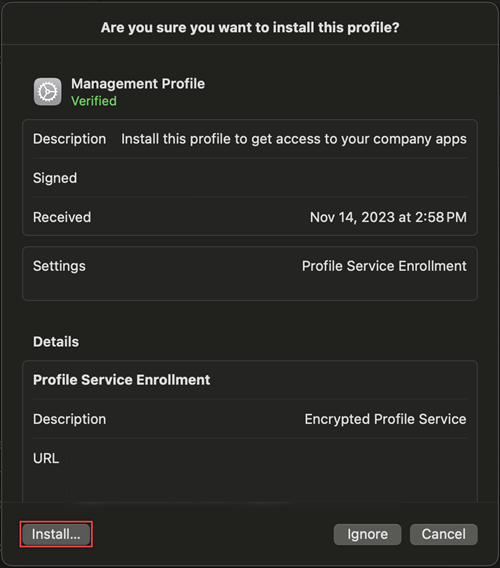

Выберите " Установить", чтобы получить доступ к ресурсам компании.

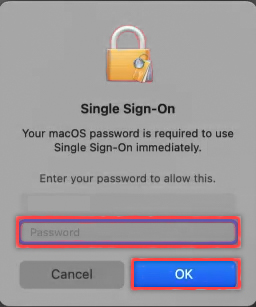

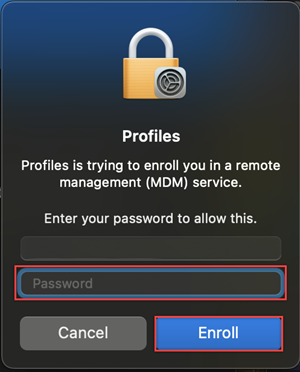

Введите пароль локального устройства в появившемся окне профилей и выберите " Регистрация".

Вы увидите уведомление в Корпоративный портал завершения установки. Нажмите кнопку Готово.

Регистрация единого входа платформы

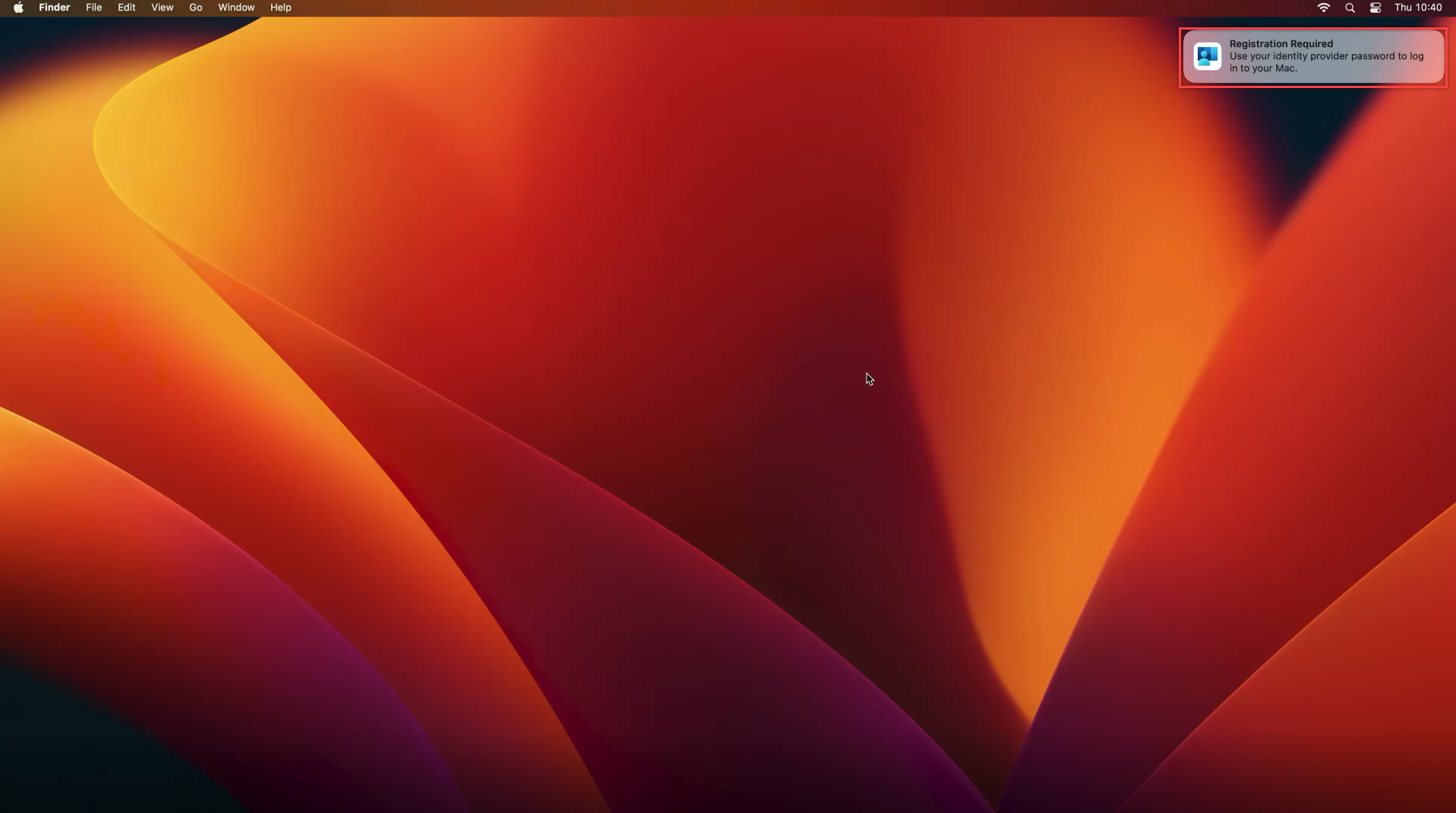

Теперь, когда устройство соответствует Корпоративный портал, необходимо зарегистрировать устройство в PSSO. Всплывающее окно "Требуется регистрация" отображается в правом верхнем углу экрана после успешного завершения intune MDM и Microsoft Entra Join с помощью Корпоративный портал. Используйте вкладки для регистрации устройства в PSSO с помощью безопасного анклава, смарт-карта или пароля.

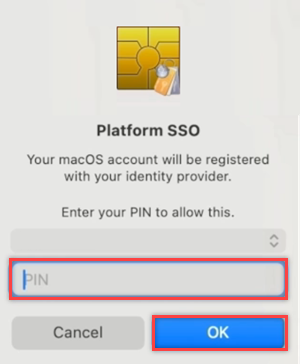

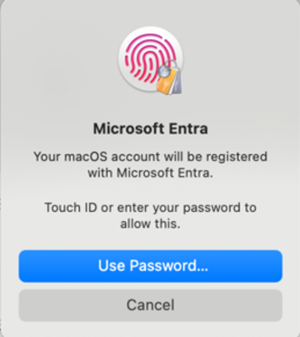

Перейдите в всплывающее окно "Требуется регистрация" в правом верхнем углу экрана. Наведите указатель мыши на всплывающее окно и выберите "Зарегистрировать". Для пользователей macOS 14 Sonoma появится запрос на регистрацию устройства в Microsoft Entra. Этот запрос не отображается для macOS 13 Ventura.

После разблокировки учетной записи с помощью Touch ID или пароля выберите учетную запись для входа, введите учетные данные входа и нажмите кнопку "Далее".

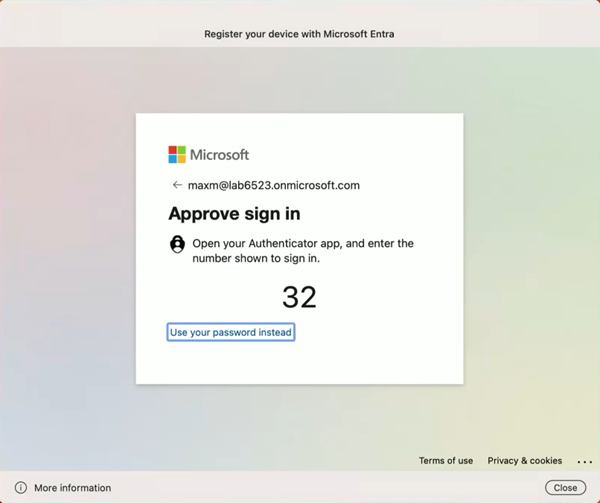

MFA требуется в рамках этого потока входа. Откройте приложение Authenticator (рекомендуется) или используйте другие зарегистрированные методы MFA и введите номер, отображаемый на экране, чтобы завершить регистрацию.

Когда поток MFA завершится, а экран загрузки исчезнет, устройство должно быть зарегистрировано в PSSO. Теперь вы можете использовать PSSO для доступа к ресурсам приложения Майкрософт.

Включение учетных данных платформы для macOS для использования в качестве секретного ключа

Настройка устройства с помощью безопасного метода анклава позволяет использовать полученные учетные данные, сохраненные в Mac в качестве секретного ключа в браузере. Чтобы включить его;

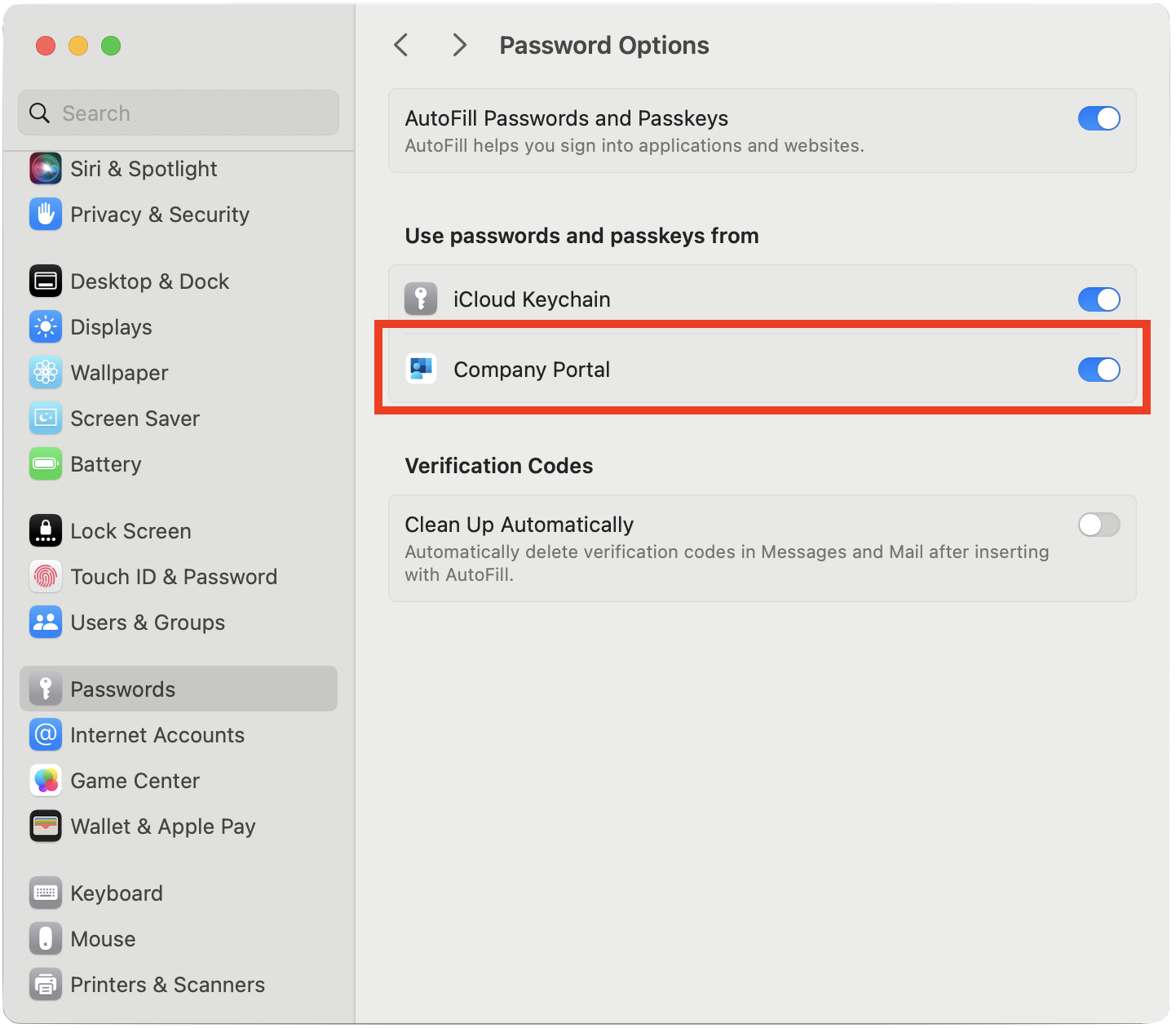

Откройте приложение Параметры и перейдите к параметрам паролей>.

В разделе "Параметры пароля" найдите пароли и секретные ключи из и включите Корпоративный портал через переключатель переключателя.

Проверка состояния регистрации устройства

После выполнения описанных выше действий рекомендуется проверка состоянии регистрации устройства.

Чтобы проверка успешно выполнена регистрация, перейдите к Параметры и выберите "Пользователи и группы".

Выберите "Изменить рядом с сервером учетной записи сети" и проверка, что единый вход платформы указан как зарегистрированный.

Чтобы проверить метод, используемый для проверки подлинности, перейдите к имени пользователя в окне "Пользователи и группы" и выберите значок сведений. Проверьте указанный метод, который должен быть безопасным анклавами, смарт-картой или паролем.

Примечание.

Приложение терминала можно также использовать для проверка состояния регистрации. Выполните следующую команду, чтобы проверка состояние регистрации устройства. В нижней части выходных данных, которые извлекаются маркеры единого входа. Для пользователей macOS 13 Ventura эта команда требуется для проверка состояния регистрации.

app-sso platform -s

Обновление устройства Mac для включения PSSO

Для пользователей macOS, устройство которых уже зарегистрировано в Корпоративный портал, администратор может включить PSSO, обновив профиль расширения единого входа устройства. После развертывания и установки профиля PSSO на устройстве появится запрос на регистрацию устройства в PSSO с помощью уведомления о регистрации в правом верхнем углу экрана. Это приведет к удалению старой регистрации единого входа с устройства вместо новой регистрации PSSO.

Хотя это рекомендуется сделать немедленно, вы можете выбрать это и начать регистрацию устройства в удобное время.

См. также

- Присоединение устройства Mac к идентификатору Microsoft Entra ID во время выхода из коробки

- Варианты проверки подлинности без пароля для Microsoft Entra ID

- Планирование развертывания проверки подлинности без пароля в идентификаторе Microsoft Entra

- Подключаемый модуль единого входа Microsoft Enterprise для устройств Apple

Кері байланыс

Жақында қолжетімді болады: 2024 жыл бойы біз GitHub Issues жүйесін мазмұнға арналған кері байланыс механизмі ретінде біртіндеп қолданыстан шығарамыз және оны жаңа кері байланыс жүйесімен ауыстырамыз. Қосымша ақпаратты мұнда қараңыз: https://aka.ms/ContentUserFeedback.

Жіберу және пікірді көру