고급 헌팅 스키마 이해

적용 대상:

- Microsoft Defender XDR

중요

이 게시물의 일부 정보는 상용으로 출시되기 전에 실질적으로 수정될 수 있는 사전 릴리스된 제품과 관련이 있습니다. Microsoft는 여기에서 제공되는 정보와 관련하여 명시적이거나 묵시적인 어떠한 보증도 하지 않습니다.

고급 헌팅 스키마는 이벤트 정보 또는 디바이스, 경고, ID 및 기타 엔터티 형식에 대한 정보를 제공하는 여러 테이블로 구성됩니다. 여러 표를 포괄하는 쿼리를 효과적으로 작성하려면 고급 헌팅 스키마에서 표 및 열을 이해해야 합니다.

스키마 정보 가져오기

쿼리를 생성하는 동안 기본 제공 스키마 참조를 사용하여 스키마의 각 테이블에 대한 다음 정보를 빠르게 가져옵니다.

- 테이블 설명 - 테이블에 포함된 데이터 형식 및 해당 데이터의 원본입니다.

- 열 - 테이블의 모든 열입니다.

-

작업 형식 - 테이블에서 지원하는 이벤트 형식을 나타내는 열의 가능한 값

ActionType입니다. 이 정보는 이벤트 정보가 포함된 표에만 제공됩니다. - 샘플 쿼리 - 테이블을 활용하는 방법을 특징으로 하는 예제 쿼리입니다.

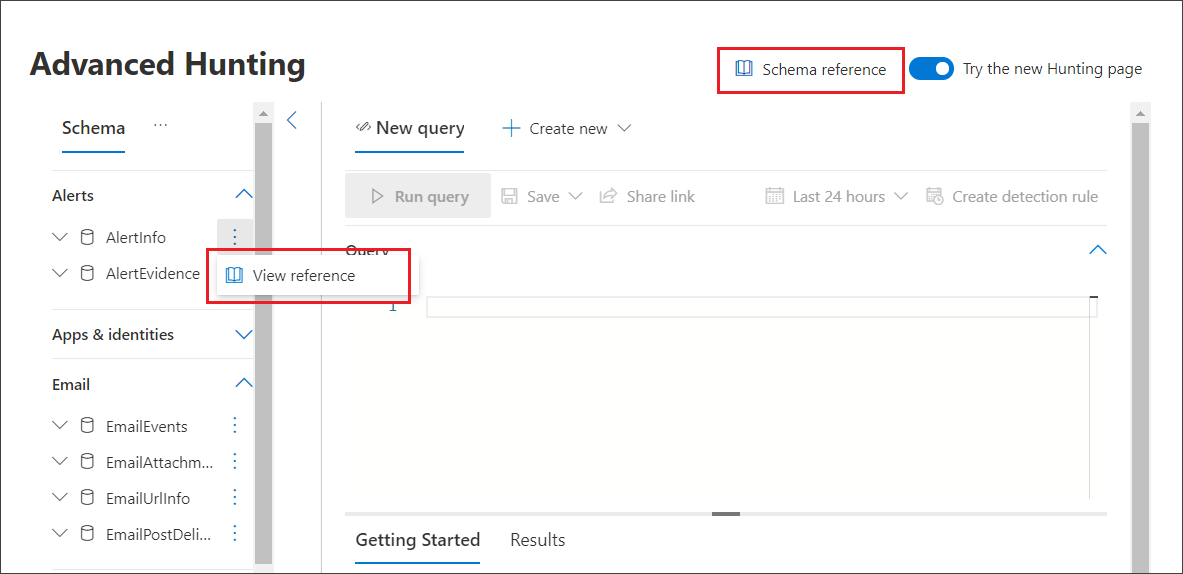

스키마 참조 액세스

스키마 참조에 빠르게 액세스하려면 스키마 표현의 테이블 이름 옆에 있는 참조 보기 작업을 선택합니다. 스키마 참조를 선택하여 테이블을 검색할 수도 있습니다.

스키마 테이블 알아보기

다음 참조는 스키마에서 모든 표를 나열합니다. 각 표 이름은 해당 표의 열 이름을 설명하는 페이지에 연결됩니다. 테이블 및 열 이름도 고급 헌팅 화면에서 스키마 표현의 일부로 Microsoft Defender XDR 나열됩니다.

| 테이블 이름 | 설명 |

|---|---|

| AADSignInEventsBeta | 대화형 및 비대화형 로그인 Microsoft Entra |

| AADSpnSignInEventsBeta | Microsoft Entra 서비스 주체 및 관리 ID 로그인 |

| AlertEvidence | 경고와 연결된 파일, IP 주소, URL, 사용자 또는 디바이스 |

| AlertInfo | 엔드포인트용 Microsoft Defender, Office 365용 Microsoft Defender, Microsoft Defender for Cloud Apps 및 Microsoft Defender for Identity 경고심각도 정보 및 위협 분류 포함 |

| BehaviorEntities (미리 보기) | Microsoft Defender for Cloud Apps 동작 데이터 형식(GCC에서는 사용할 수 없음) |

| BehaviorInfo (미리 보기) | Microsoft Defender for Cloud Apps 경고(GCC에 사용할 수 없음) |

| CloudAppEvents | Office 365 및 기타 클라우드 앱과 서비스의 계정 및 개체 관련 이벤트 |

| CloudAuditEvents | organization 클라우드용 Microsoft Defender 의해 보호되는 다양한 클라우드 플랫폼에 대한 클라우드 감사 이벤트 |

| DeviceEvents | Microsoft Defender 바이러스 백신 및 익스플로잇 보호와 같은 보안 제어에 의해 트리거되는 이벤트를 포함하여 여러 이벤트 유형 |

| DeviceFileCertificateInfo | 엔드포인트의 인증서 확인 이벤트에서 얻은 서명된 파일의 인증서 정보 |

| DeviceFileEvents | 파일 생성, 수정 및 기타 파일 시스템 이벤트 |

| DeviceImageLoadEvents | DLL 로딩 이벤트 |

| DeviceInfo | 컴퓨터 정보(OS 정보 포함) |

| DeviceLogonEvents | 장치의 로그인 및 기타 인증 이벤트 |

| DeviceNetworkEvents | 네트워크 연결 및 관련 이벤트 |

| DeviceNetworkInfo | 연결된 네트워크 및 도메인뿐만 아니라 물리적 어댑터, IP 및 MAC 주소를 비롯한 장치의 네트워크 속성 |

| DeviceProcessEvents | 프로세스 생성 및 관련 이벤트 |

| DeviceRegistryEvents | 레지스트리 항목 생성 및 수정 |

| DeviceTvmHardwareFirmware | Defender 취약성 관리 확인한 디바이스의 하드웨어 및 펌웨어 정보 |

| DeviceTvmInfoGathering | 구성 및 공격 노출 영역 상태를 포함한 평가 이벤트 Defender 취약성 관리 |

| DeviceTvmInfoGatheringKB | 테이블에서 수집된 DeviceTvmInfogathering 평가 이벤트에 대한 메타데이터 |

| DeviceTvmSecureConfigurationAssessment | 디바이스에서 다양한 보안 구성의 상태 나타내는 평가 이벤트 Microsoft Defender 취약성 관리 |

| DeviceTvmSecureConfigurationAssessmentKB | Microsoft Defender 취약성 관리 디바이스를 평가하는 데 사용하는 다양한 보안 구성에 대한 기술 자료입니다. 여기에는 다양한 표준 및 벤치마크에 대한 매핑이 포함됩니다. |

| DeviceTvmSoftwareEvidenceBeta | 디바이스에서 특정 소프트웨어가 검색된 위치에 대한 증거 정보 |

| DeviceTvmSoftwareInventory | 버전 정보 및 지원 종료 상태를 포함하여 장치에 설치된 소프트웨어 인벤토리 |

| DeviceTvmSoftwareVulnerabilities | 장치에서 발견되는 소프트웨어 취약점 및 각 취약점을 해결하기 위한 사용 가능한 보안 업데이트 목록 |

| DeviceTvmSoftwareVulnerabilitiesKB | 익스플로잇 코드를 공개적으로 사용할 수 있는지를 포함하여 공개적으로 보고된 취약성에 대한 기술 자료 |

| EmailAttachmentInfo | 전자 메일에 첨부된 파일에 대한 정보 |

| EmailEvents | 전자 메일 배달과 차단 이벤트를 포함한 Microsoft 365 전자 메일 이벤트 |

| EmailPostDeliveryEvents | Microsoft 365가 받는 사람 사서함에 전자 메일을 배달한 후 배달 후 발생하는 보안 이벤트 |

| EmailUrlInfo | 전자 메일의 URL에 대한 정보 |

| ExposureGraphEdges | Microsoft 보안 노출 관리 노출 그래프 에지 정보는 그래프의 엔터티와 자산 간의 관계에 대한 가시성을 제공합니다. |

| ExposureGraphNodes | 노출 그래프 노드 정보 Microsoft 보안 노출 관리, 조직 엔터티 및 해당 속성에 대한 정보 |

| IdentityDirectoryEvents | Active Directory(AD)를 실행하는 온-프레미스 도메인 컨트롤러와 관련된 이벤트. 이 표에서는 도메인 컨트롤러의 다양한 ID 관련 이벤트 및 시스템 이벤트를 다룹니다. |

| IdentityInfo | Microsoft Entra ID 포함한 다양한 원본의 계정 정보 |

| IdentityLogonEvents | Active Directory 및 Microsoft 온라인 서비스의 인증 이벤트 |

| IdentityQueryEvents | 사용자, 그룹, 장치 및 도메인과 같은 Active Directory 개체에 대한 쿼리 |

| UrlClickEvents | 전자 메일 메시지, Teams 및 Office 365 앱에서 안전한 링크 클릭 |

관련 항목

팁

더 자세히 알아보고 싶으신가요? Microsoft 기술 커뮤니티인 Microsoft Defender XDR 기술 커뮤니티에서 Microsoft Security 커뮤니티에 참여하세요.