데이터 정렬, 필터링, 다운로드

중요

2024년 6월 30일에 Microsoft Defender 위협 인텔리전스(Defender TI) 독립 실행형 포털(https://ti.defender.microsoft.com)이 사용 중지되고 더 이상 액세스할 수 없게 됩니다. 고객은 Microsoft Defender 포털에서 또는 Microsoft Copilot for Security와 함께 Defender TI를 계속 사용할 수 있습니다. 자세한 정보

Defender TI(Microsoft Defender Threat Intelligence)를 사용하면 인덱싱된 피벗 테이블 형식으로 방대한 크롤링 데이터 컬렉션에 액세스할 수 있습니다. 이러한 데이터 세트는 대용량일 수 있으며, 방대한 양의 기록 및 최근 데이터를 반환합니다. 데이터를 적절하게 정렬하고 필터링할 수 있으므로 관심 있는 연결을 쉽게 표시할 수 있습니다.

이 방법 문서에서는 다음 데이터 집합에 대한 데이터를 정렬하고 필터링하는 방법을 알아봅니다.

- 해결 방법:

- WHOIS 정보

- 인증서

- 하위 도메인

- 추적기

- 구성 요소

- 호스트 쌍

- 쿠키

- 서비스

- 도메인 이름 시스템(DNS)

- 역방향 DNS

또한 다음 기능에서 표시기 또는 아티팩트 다운로드하는 방법도 알아봅니다.

- 프로젝트

- 기사

- 데이터 집합

필수 조건

Microsoft Entra ID 또는 개인 Microsoft 계정. 계정 로그인 또는 만들기

Defender TI 프리미엄 라이선스.

참고

Defender TI 프리미엄 라이선스가 없는 사용자는 Microsoft의 무료 Defender TI 제공에 계속 액세스할 수 있습니다.

Microsoft Defender 포털에서 Defender TI 열기

- Defender 포털에 액세스하고 Microsoft 인증 프로세스를 완료하세요. Defender 포털에 관해 자세히 알아보기

- 위협 인텔리전스>Intel 탐색기로 이동합니다.

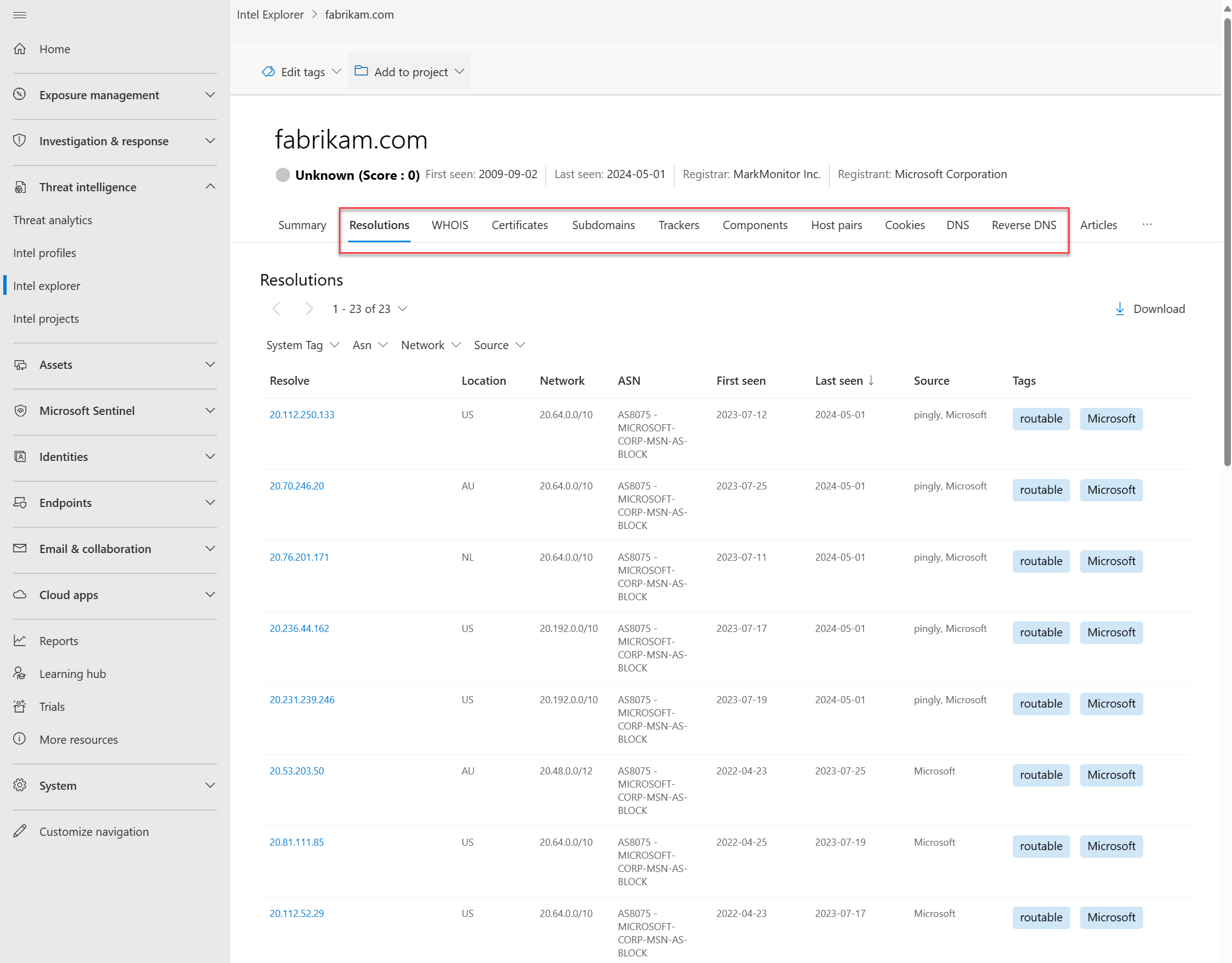

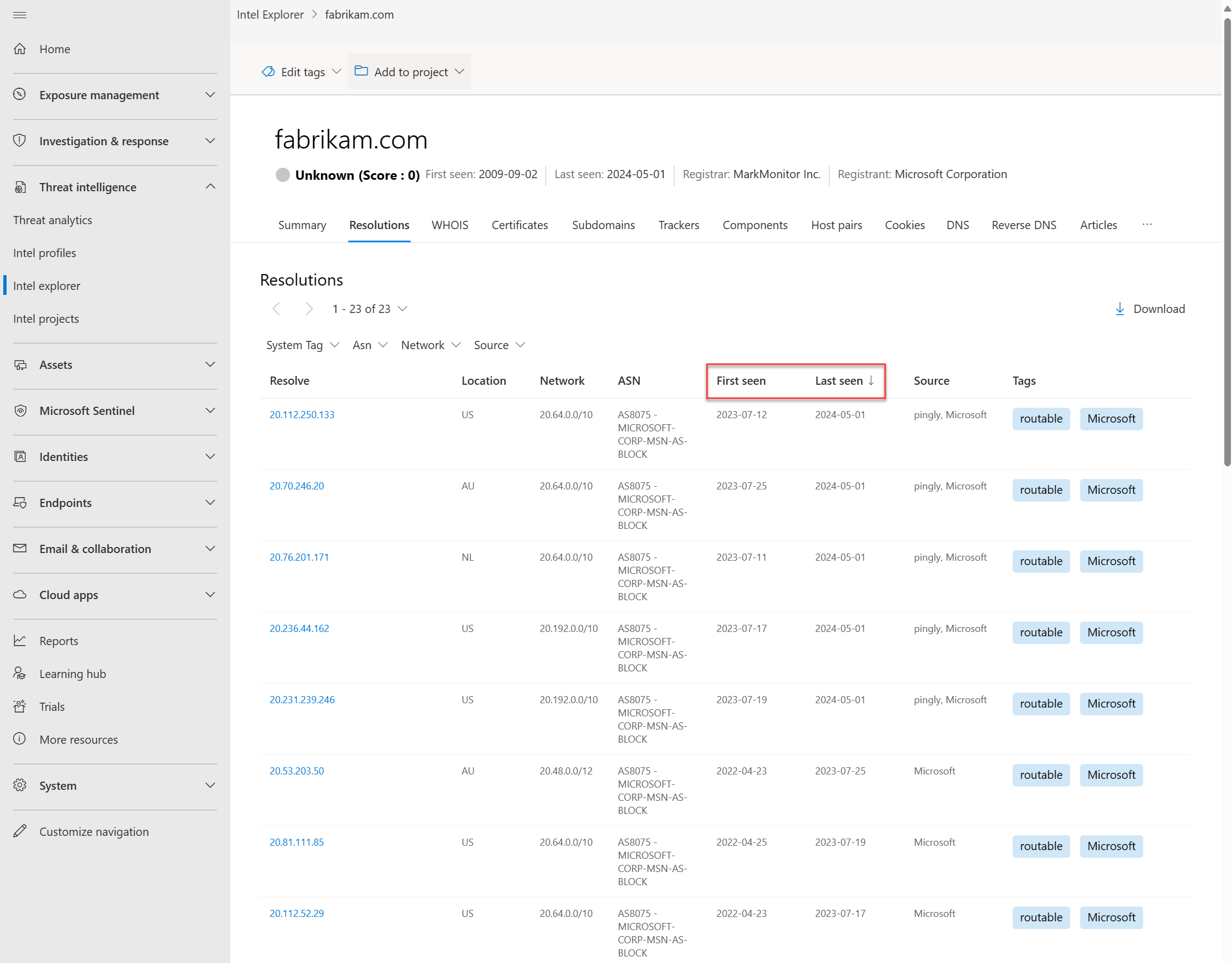

데이터 정렬

각 데이터 탭의 정렬 함수를 사용하면 데이터 집합을 열 값별로 빠르게 정렬할 수 있습니다. 기본적으로 대부분의 결과는 가장 최근에 관찰된 결과가 목록 맨 위에 표시되도록 마지막으로 본 결과(내림차순)로 정렬됩니다. 이 기본 정렬 순서는 아티팩트 현재 인프라에 대한 인사이트를 즉시 제공합니다.

현재 모든 데이터 집합은 다음 첫 번째 및마지막으로 본 값으로 정렬할 수 있습니다.

- 마지막으로 본(내림차순) - 기본값

- 마지막으로 본(오름차순)

- 첫 번째 보기(오름차순)

- 처음 본 항목(내림차순)

데이터를 검색하거나 피벗하는 각 IP, 도메인 또는 호스트 엔터티에 대한 각 데이터 집합 탭에서 정렬할 수 있습니다.

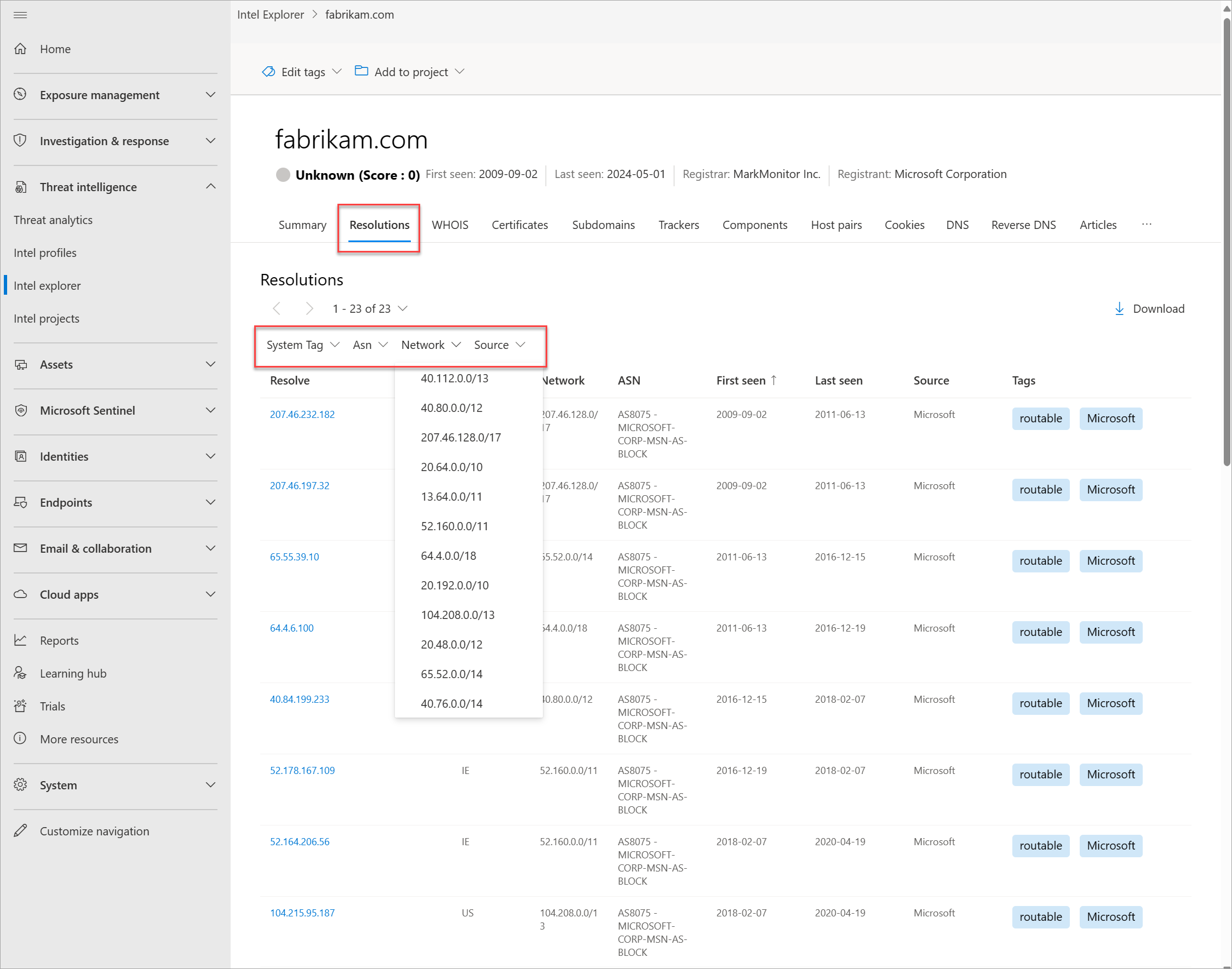

데이터 필터링

데이터 필터링을 사용하면 특정 메타데이터 값을 기반으로 선택한 데이터 그룹에 액세스할 수 있습니다. 예를 들어 선택 원본에서만 검색된 IP 해상도 또는 특정 형식의 구성 요소(예: 서버 또는 프레임워크)를 볼 수 있습니다. 데이터 필터링을 사용하면 쿼리 결과를 특정 관심 항목으로 좁힐 수 있습니다.

Defender TI는 특정 데이터 형식과 일치하는 특정 메타데이터를 제공하므로 필터 옵션은 각 데이터 집합에 대해 다릅니다.

해상도 필터

다음 필터는 해상도 데이터에 적용됩니다.

- 시스템 태그: Defender TI는 연구 팀에서 발견한 인사이트를 기반으로 이러한 태그를 만듭니다. 자세한 정보

- 태그: Defender TI 사용자가 적용한 사용자 지정 태그입니다. 자세한 정보

- ASN: 지정된 ASN(자치 시스템 번호)과 관련된 결과입니다.

- 네트워크: 지정된 네트워크와 관련된 결과입니다.

- 원본: 결과를 생성한 데이터 원본(예: riskiq, emerging_threats)입니다.

해상도 데이터를 필터링하려면 다음을 수행합니다.

추적기 필터

추적기 데이터에는 다음 필터가 적용됩니다.

- 형식: 각 아티팩트(예: JarmFuzzyHash 또는 GoogleAnalyticsID)에 대해 식별된 추적기 유형입니다.

- 주소: 추적기를 직접 관찰하거나 추적기를 관찰한 확인 호스트가 있는 IP 주소입니다. 이 필터는 IP 주소를 검색할 때 표시됩니다.

- 호스트 이름: 이 추적기 값을 관찰한 호스트입니다. 이 필터는 도메인 또는 호스트를 검색할 때 나타납니다.

추적기 데이터를 필터링하려면 다음을 수행합니다.

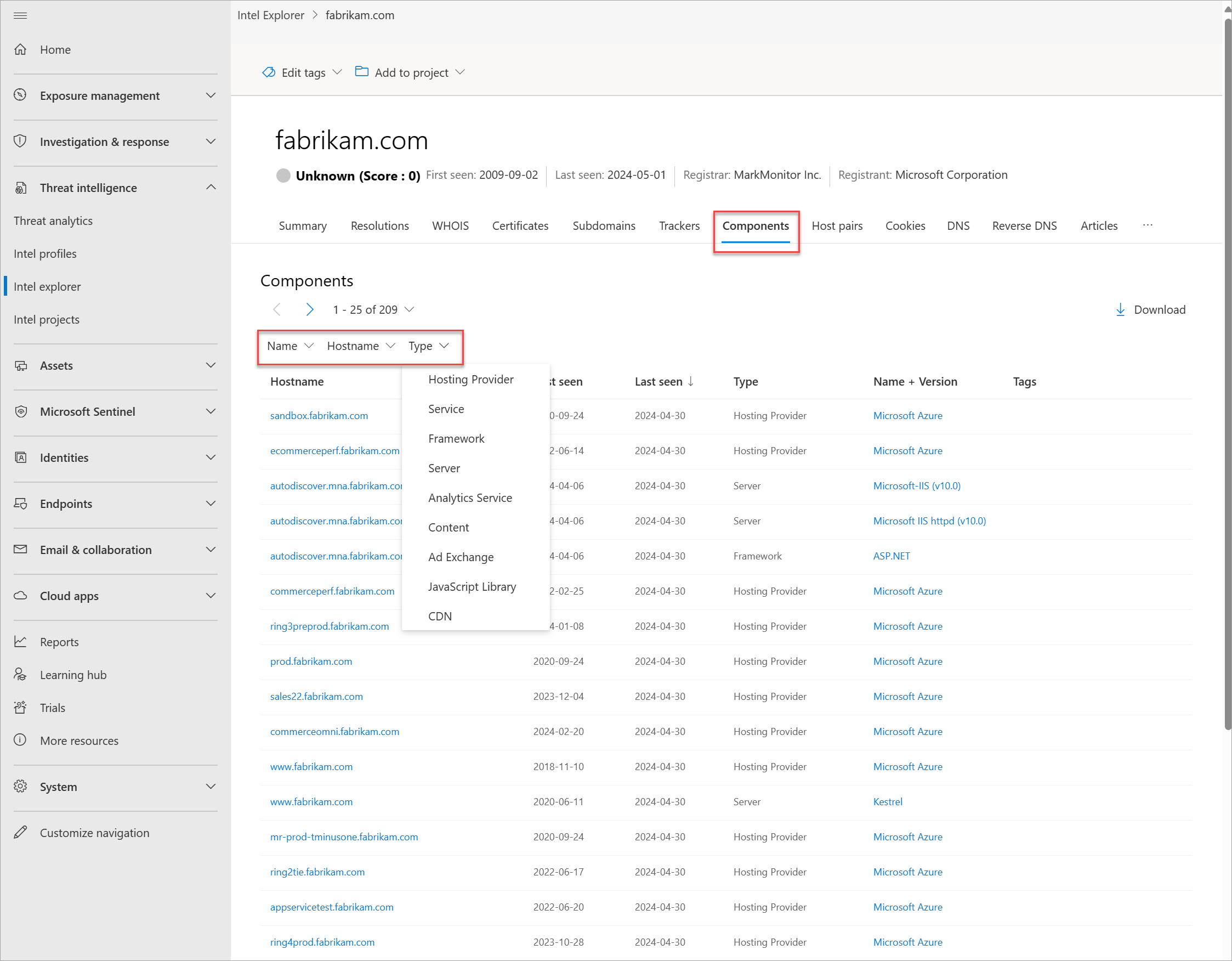

구성 요소 필터

다음 필터는 구성 요소 데이터에 적용됩니다.

- Ipaddressraw: 반환된 호스트 이름과 일치하는 IP 주소입니다.

- 형: 지정된 구성 요소 유형(예: 원격 액세스 또는 운영 체제)입니다.

- 이름: 검색된 구성 요소의 이름(예: Cobalt Strike 또는 PHP)입니다.

구성 요소 데이터를 필터링하려면 다음을 수행합니다.

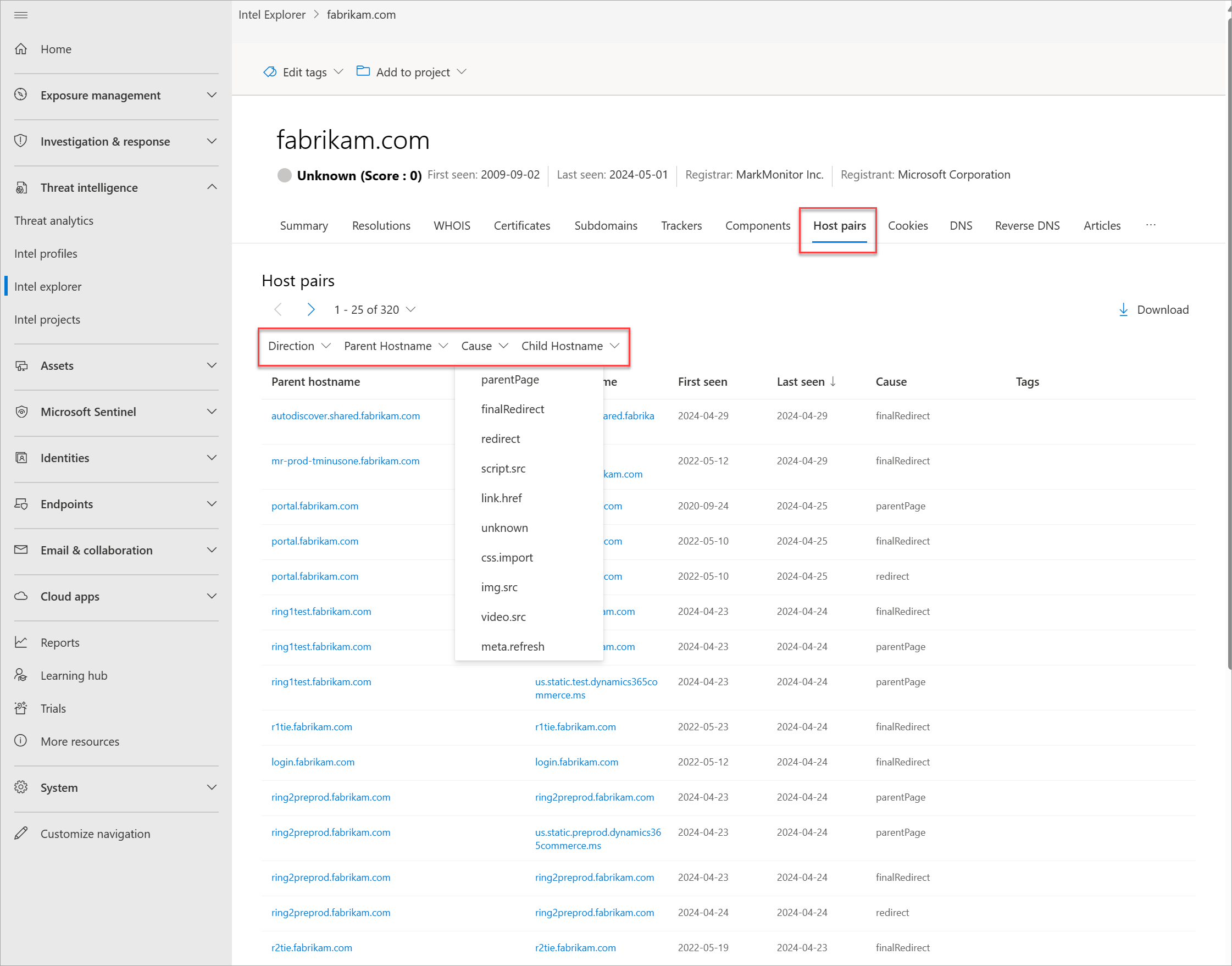

호스트 쌍 필터

다음 필터는 호스트 쌍 데이터에 적용됩니다.

- 방향: 관찰된 연결의 방향으로, 부모가 자식으로 리디렉션되는지 아니면 다른 방향으로 리디렉션되는지를 나타냅니다.

- 부모 호스트 이름: 부모 아티팩트 호스트 이름입니다.

- 원인: 호스트 부모-자식 관계의 검색된 원인(예: redirect 또는 iframe.src)입니다.

- 자식 호스트 이름: 자식 아티팩트 호스트 이름입니다.

호스트 쌍 데이터를 필터링하려면 다음을 수행합니다.

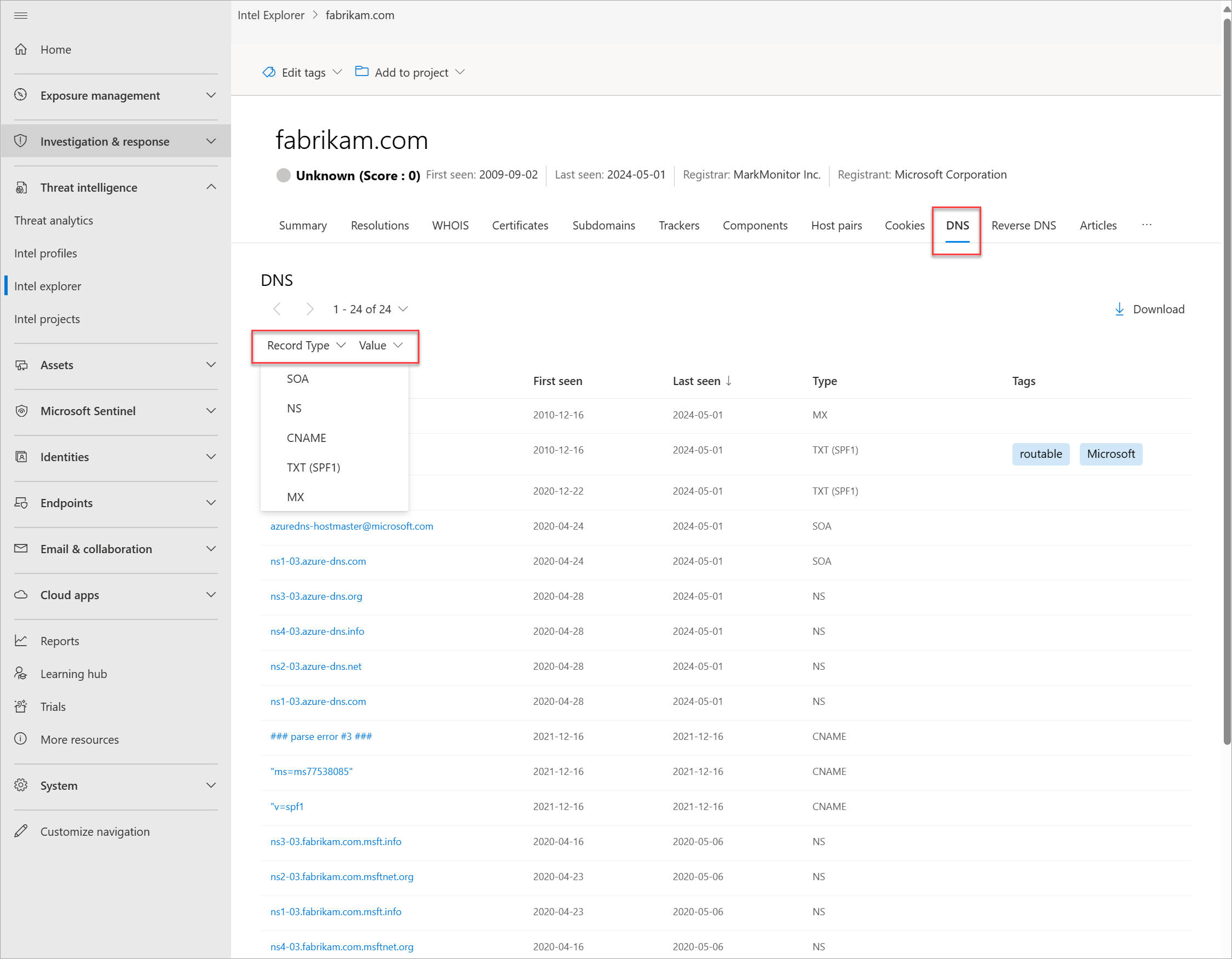

DNS 및 역방향 DNS 필터

다음 필터는 DNS 및 역방향 DNS 데이터에 적용됩니다.

- 레코드 유형: DNS 레코드에서 검색된 레코드 형식(예: NS 또는 CNAME)입니다.

- 값: 레코드의 지정된 값(예: nameserver.host.com)입니다.

DNS 및 역방향 DNS 데이터를 필터링하려면 다음을 수행합니다.

데이터 다운로드

Defender TI에는 데이터를 CSV 파일로 내보낼 수 있는 다양한 섹션이 있습니다. 다음 섹션에서 다운로드 다운로드![]() 을 찾아 선택합니다.

을 찾아 선택합니다.

- 대부분의 데이터 세트 탭

- 프로젝트

- Intel 문서

해결 방법, DNS 및 역방향 DNS에서 데이터를 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| 해결하다 | 검색된 도메인(IP 주소 확인) 또는 IP 주소를 검색할 때 IP 주소로 확인되는 도메인과 연결된 레코드 |

| 위치 | IP 주소가 호스트되는 국가 또는 지역 |

| 네트워크 | Netblock 또는 서브넷 |

| autonomousSystemNumber | ASN |

| firstSeen | Microsoft가 해상도를 처음 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| lastSeen | Microsoft가 마지막으로 해상도를 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| 원본 | 이 해결을 관찰한 원본 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

하위 도메인 탭에서 데이터를 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| hostname | 검색된 도메인의 하위 도메인 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

추적기 탭에서 데이터를 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| hostname | 추적기를 관찰했거나 현재 관찰 중인 호스트 이름 |

| firstSeen | Microsoft에서 호스트 이름이 추적기를 사용하는 것을 처음 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| lastSeen | Microsoft에서 마지막으로 호스트 이름이 추적기를 사용하는 것을 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| attributeType | 추적기 유형 |

| attributeValue | 추적기 값 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

구성 요소 탭에서 데이터를 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| hostname | 관찰되었거나 현재 구성 요소를 관찰하고 있는 호스트 이름 |

| firstSeen | Microsoft에서 호스트 이름이 구성 요소를 사용하는 것을 처음 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| lastSeen | Microsoft에서 호스트 이름이 구성 요소를 사용하는 것을 마지막으로 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| 범주 | 구성 요소 유형 |

| 이름 | 구성 요소 이름 |

| 버전 | 구성 요소 버전 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

호스트 쌍 탭에서 데이터를 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| parentHostname | 자식 호스트 이름에 도달하는 호스트 이름 |

| childHostname | 호스트하는 자산을 부모 호스트 이름에 공급하는 호스트 이름입니다. |

| firstSeen | Microsoft에서 부모 호스트 이름과 자식 호스트 이름 간의 관계를 처음 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| lastSeen | Microsoft에서 부모 호스트 이름과 자식 호스트 이름 간의 관계를 마지막으로 관찰한 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| attributeCause | 부모 호스트 이름과 자식 호스트 이름 간의 관계의 원인 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

쿠키 탭에서 데이터를 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| hostname | 쿠키 이름을 관찰한 호스트 이름 |

| firstSeen | 쿠키 도메인에서 시작된 호스트 이름에 쿠키 이름이 처음 관찰된 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| lastSeen | 쿠키 도메인에서 시작된 호스트 이름에 쿠키 이름이 마지막으로 관찰된 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| cookieName | 쿠키 이름 |

| cookieDomain | 쿠키 이름이 시작된 도메인 이름의 서버 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

Intel 프로젝트(내 프로젝트, 팀 프로젝트 및 공유 프로젝트)에서 프로젝트 목록을 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| 이름 | 프로젝트 이름 |

| 아티팩트(개수) | 프로젝트 내 아티팩트 수 |

| (사용자)에 의해 생성됨 | 프로젝트를 만든 사용자 |

| 생성됨 | 프로젝트를 만든 경우 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

| 공동 작업자 | 프로젝트에 협력자로 추가된 사용자 이 헤더는 내 프로젝트 및 공유 프로젝트 페이지에서 다운로드한 프로젝트에 만 표시됩니다. |

프로젝트에서 프로젝트 세부 정보(아티팩트)를 다운로드하면 다음 헤더가 내보내집니다.

| 머리글 | 설명 |

|---|---|

| 아티팩트 | 아티팩트 값(예: IP 주소, 도메인, 호스트, WHOIS 값 또는 인증서 SHA-1) |

| 형 | 아티팩트 유형(예: IP, 도메인, 호스트, WHOIS 조직, WHOIS 전화 또는 인증서 SHA-1) |

| 만든 | 아티팩트가 프로젝트에 추가된 날짜 및 시간( mm/dd/yyyy hh:mm 형식) |

| 창조자 | 아티팩트 추가한 사용자의 이메일 주소 |

| 문맥 | 아티팩트가 프로젝트에 추가된 방법 |

| 태그 | 아티팩트와 연결된 시스템 또는 사용자 지정 태그 |

| 공동 작업자 | 프로젝트에 협력자로 추가된 사용자 이 헤더는 내 프로젝트 및 공유 프로젝트 페이지에서 다운로드한 프로젝트에 만 표시됩니다. |

위협 인텔리전스 공용 또는 riskiq 지표를 다운로드하면 다음 헤더가 내보내됩니다.

| 머리글 | 설명 |

|---|---|

| 형 | 표시기 유형(예: IP 주소, 인증서, 도메인 또는 SHA-256) |

| 값 | 표시기 값(예: IP 주소, 도메인 또는 호스트 이름) |

| source | 표시기 원본(RiskIQ 또는 OSINT) |