Microsoft DART 랜섬웨어 사례 연구

인간이 운영하는 랜섬웨어는 전 세계적으로 가장 영향력 있는 사이버 공격 동향 중 하나로 자리매김하기 기본 많은 조직이 최근 몇 년 동안 직면한 중대한 위협입니다. 이러한 공격은 네트워크 잘못된 구성을 활용하고 조직의 약한 내부 보안에서 번창합니다. 이러한 공격은 조직과 IT 인프라 및 데이터에 명확하고 현재의 위험을 초래하지만 예방 가능한 재해입니다.

DART(Microsoft Detection and Response Team)는 고객이 사이버 복원력을 높일 수 있도록 보안 손상에 대응합니다. DART는 현장 사후 대응 및 원격 사전 조사를 제공합니다. DART는 전 세계 보안 조직 및 내부 Microsoft 제품 그룹과 Microsoft의 전략적 파트너십을 활용하여 가능한 가장 완전하고 철저한 조사를 제공합니다.

이 문서에서는 DART가 공격 전술 및 탐지 메커니즘에 대한 세부 정보를 사용하여 최근 랜섬웨어 인시던트를 조사한 방법을 설명합니다.

자세한 내용은 다트 1부와 2부에서 인간이 운영하는 랜섬웨어 퇴치 가이드를 참조하세요.

공격

DART는 인시던트 대응 도구와 전술을 활용하여 사람이 운영하는 랜섬웨어에 대한 위협 행위자 동작을 식별합니다. 랜섬웨어 이벤트에 대한 공개 정보는 최종 영향에 초점을 맞추고 있지만 작업의 세부 사항과 위협 행위자가 검색, 수익 창출 및 강탈을 위해 검색되지 않은 액세스를 에스컬레이션할 수 있었던 방법을 거의 강조하지 않습니다.

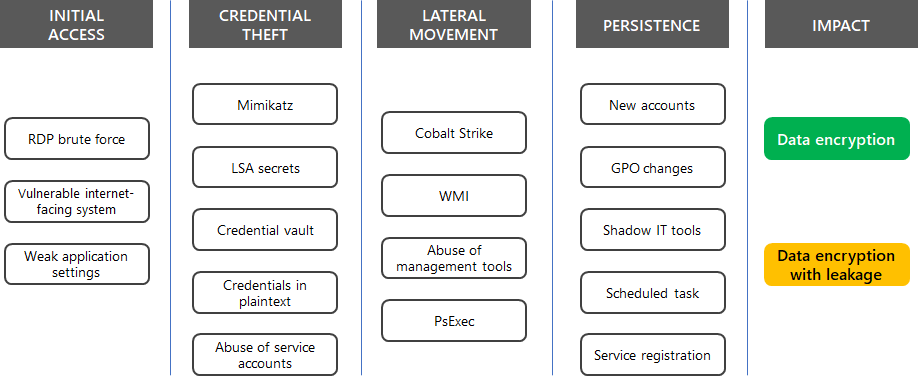

다음은 공격자가 MITRE ATT&CK 전술을 기반으로 랜섬웨어 공격에 사용하는 몇 가지 일반적인 기술입니다.

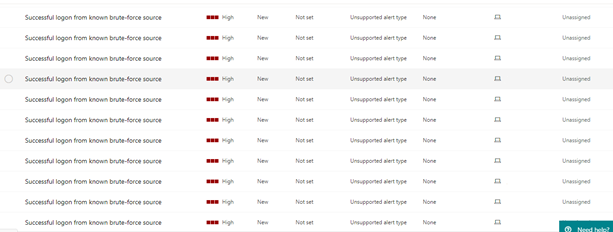

DART는 엔드포인트용 Microsoft Defender 사용하여 환경을 통해 공격자를 추적하고, 인시던트를 묘사한 스토리를 만든 다음, 위협을 근절하고 수정했습니다. 배포된 후 엔드포인트용 Defender는 무차별 암호 대입 공격으로부터 성공적인 로그온을 검색하기 시작했습니다. 이를 발견한 후 DART는 보안 데이터를 검토하고 RDP(원격 데스크톱 프로토콜)를 사용하여 몇 가지 취약한 인터넷 연결 디바이스를 발견했습니다.

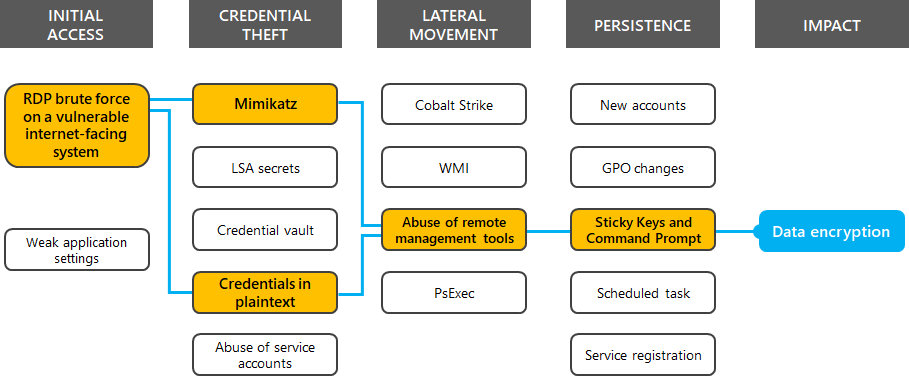

초기 액세스 권한을 얻은 후 위협 행위자는 Mimikatz 자격 증명 수집 도구를 사용하여 암호 해시를 덤프하고, 일반 텍스트로 저장된 자격 증명을 검색하고, 고정 키 조작으로 백도어를 만들고, 원격 데스크톱 세션을 사용하여 네트워크 전체에서 횡적 이동했습니다.

이 사례 연구의 경우 공격자가 수행한 강조 표시된 경로는 다음과 같습니다.

다음 섹션에서는 MITRE ATT&CK 전술에 기반한 추가 세부 정보를 설명하고 Microsoft Defender 포털에서 위협 행위자 활동이 검색된 방법의 예를 포함합니다.

초기 액세스

랜섬웨어 캠페인은 초기 항목에 잘 알려진 취약성을 사용하며, 일반적으로 피싱 전자 메일을 사용하거나 인터넷에 노출된 원격 데스크톱 서비스가 활성화된 디바이스와 같은 경계 방어의 약점을 사용합니다.

이 인시던트에서 DART는 인터넷에 노출된 RDP용 TCP 포트 3389가 있는 디바이스를 찾을 수 있었습니다. 이를 통해 위협 행위자는 무차별 암호 대입 인증 공격을 수행하고 초기 발판을 마련할 수 있습니다.

엔드포인트용 Defender는 위협 인텔리전스를 사용하여 알려진 무차별 암호 대입 원본에서 수많은 로그인이 있는지 확인하고 Microsoft Defender 포털에 표시했습니다. 다음은 예입니다.

정찰

초기 액세스에 성공하면 환경 열거형 및 디바이스 검색이 시작되었습니다. 이러한 활동을 통해 위협 행위자는 조직의 내부 네트워크에 대한 정보를 식별하고 컨트롤러기본 백업 서버, 데이터베이스 및 클라우드 리소스와 같은 중요한 시스템을 대상으로 지정할 수 있습니다. 열거형 및 디바이스 검색 후 위협 행위자는 유사한 활동을 수행하여 취약한 사용자 계정, 그룹, 권한 및 소프트웨어를 식별했습니다.

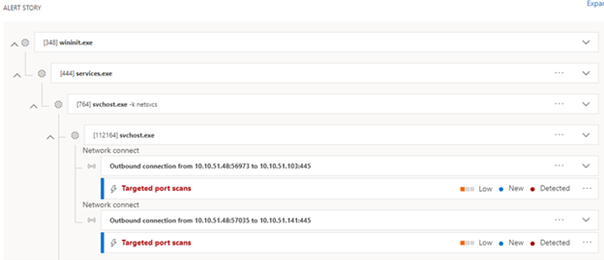

위협 행위자는 IP 주소 검색 도구인 고급 IP 스캐너를 활용하여 환경에서 사용되는 IP 주소를 열거하고 후속 포트 검사를 수행했습니다. 열린 포트를 검색하여 위협 행위자는 처음에 손상된 디바이스에서 액세스할 수 있는 디바이스를 검색했습니다.

이 활동은 엔드포인트용 Defender에서 검색되었으며 추가 조사를 위해 IoC(손상 지표)로 사용되었습니다. 다음은 예입니다.

자격 증명 도용

초기 액세스 권한을 얻은 후 위협 행위자는 Mimikatz 암호 검색 도구를 사용하고 처음에 손상된 시스템에서 "암호"가 포함된 파일을 검색하여 자격 증명 수집을 수행했습니다. 이러한 작업을 통해 위협 행위자가 합법적인 자격 증명을 사용하여 추가 시스템에 액세스할 수 있습니다. 대부분의 경우 위협 행위자는 이러한 계정을 사용하여 초기 손상된 계정을 식별하고 수정한 후 지속성을 기본 추가 계정을 만듭니다.

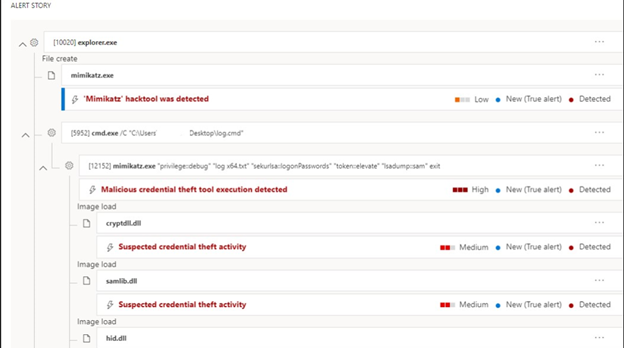

다음은 Microsoft Defender 포털에서 Mimikatz의 검색된 사용 예입니다.

수평 이동

엔드포인트 간 이동은 조직마다 다를 수 있지만 위협 행위자가 일반적으로 디바이스에 이미 존재하는 다양한 종류의 원격 관리 소프트웨어를 사용합니다. IT 부서가 일상적인 활동에 일반적으로 사용하는 원격 액세스 방법을 활용하여 위협 행위자가 장기간 레이더로 비행할 수 있습니다.

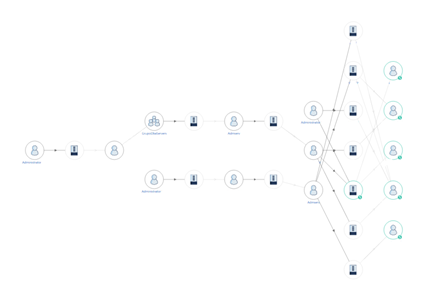

다트는 MICROSOFT Defender for Identity를 사용하여 디바이스 간에 위협 행위자가 가져온 경로를 매핑하여 사용 및 액세스된 계정을 표시할 수 있었습니다. 다음은 예입니다.

방어 회피

탐지를 방지하기 위해 위협 행위자가 방어 회피 기술을 사용하여 공격 주기 내내 식별을 피하고 목표를 달성했습니다. 이러한 기술에는 바이러스 백신 제품 사용 안 함 또는 변조, 보안 제품 또는 기능 제거 또는 비활성화, 방화벽 규칙 수정, 난독 처리 기술을 사용하여 보안 제품 및 서비스에서 침입의 아티팩트를 숨기는 작업이 포함됩니다.

이 인시던트에 대한 위협 행위자는 PowerShell을 사용하여 Windows 11 및 Windows 10 디바이스 및 로컬 네트워킹 도구에서 Microsoft Defender에 대한 실시간 보호를 사용하지 않도록 설정하여 TCP 포트 3389를 열고 RDP 연결을 허용했습니다. 이러한 변경으로 인해 악의적인 활동을 감지하고 경고하는 시스템 서비스를 수정했기 때문에 환경에서 검색 가능성이 감소했습니다.

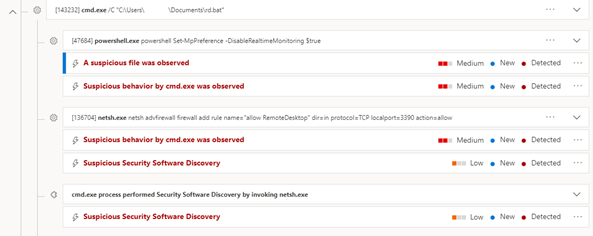

그러나 엔드포인트용 Defender는 로컬 디바이스에서 비활성화할 수 없으며 이 활동을 감지할 수 있었습니다. 다음은 예입니다.

지속성

지속성 기술에는 보안 직원이 손상된 시스템을 다시 제어하기 위해 노력한 후 시스템에 대한 일관된 액세스를 기본 위해 위협 행위자의 작업이 포함됩니다.

이 인시던트에 대한 위협 행위자가 고정 키 해킹을 사용한 이유는 인증 없이 Windows 운영 체제 내에서 이진 파일을 원격으로 실행할 수 있기 때문입니다. 그런 다음 이 기능을 사용하여 명령 프롬프트를 실행하고 추가 공격을 수행했습니다.

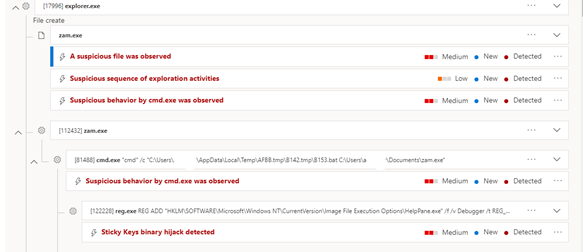

다음은 Microsoft Defender 포털에서 고정 키 해킹을 감지하는 예입니다.

영향

위협 행위자가 일반적으로 환경 내에 이미 존재하는 애플리케이션 또는 기능을 사용하여 파일을 암호화합니다. PsExec, 그룹 정책 및 Microsoft Endpoint Configuration Management의 사용은 행위자가 정상적인 작업을 방해하지 않고 엔드포인트 및 시스템에 빠르게 연결할 수 있도록 하는 배포 방법입니다.

이 인시던트에 대한 위협 행위자가 PsExec를 활용하여 다양한 원격 공유에서 대화형 PowerShell 스크립트를 원격으로 시작했습니다. 이 공격 방법은 랜섬웨어 공격의 마지막 단계에서 배포 지점을 임의로 지정하고 수정을 더 어렵게 만듭니다.

랜섬웨어 실행

랜섬웨어 실행은 위협 행위자가 공격 수익을 창출하는 데 사용하는 기본 방법 중 하나입니다. 실행 방법론에 관계없이 고유한 랜섬웨어 프레임워크는 배포된 후 일반적인 동작 패턴을 갖는 경향이 있습니다.

- 난독 제거 위협 행위자 작업

- 지속성 확립

- Windows 오류 복구 및 자동 복구 사용 안 함

- 서비스 목록 중지

- 프로세스 목록 종료

- 섀도 복사본 및 백업 삭제

- 파일 암호화, 잠재적으로 사용자 지정 제외 지정

- 랜섬웨어 노트 만들기

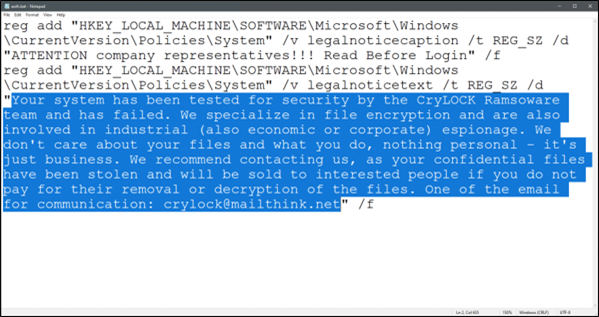

랜섬웨어 참고의 예는 다음과 같습니다.

추가 랜섬웨어 리소스

Microsoft의 주요 정보:

- 랜섬웨어의 위협이 증가하고 있는 Microsoft On the Issues 블로그 게시물 2021년 7월 20일

- 사람이 운영하는 랜섬웨어

- 랜섬웨어 및 강탈으로부터 신속하게 보호

- 2021년 Microsoft 디지털 방어 보고서(10-19페이지 참조)

- 랜섬웨어: Microsoft Defender 포털의 만연하고 지속적인 위협 위협 분석 보고서

- Microsoft DART 랜섬웨어 접근 방식 및 모범 사례

Microsoft 365:

- Microsoft 365 테넌트에 대한 랜섬웨어 보호 배포

- Azure 및 Microsoft 365를 사용하여 랜섬웨어 복원력 최대화

- 랜섬웨어 공격으로부터 복구

- 맬웨어 및 랜섬웨어 보호

- 랜섬웨어로부터 Windows 10 PC 보호

- SharePoint Online에서 랜섬웨어 처리

- Microsoft Defender 포털의 랜섬웨어 에 대한 위협 분석 보고서

Microsoft Defender XDR:

클라우드용 Microsoft Defender 앱:

Microsoft Azure:

- 랜섬웨어 공격에 대한 Azure 방어

- Azure 및 Microsoft 365를 사용하여 랜섬웨어 복원력 최대화

- 랜섬웨어로부터 보호하기 위한 백업 및 복원 계획

- Microsoft Azure Backup으로 랜섬웨어로부터 보호하기(26분 동영상)

- 시스템 ID 손상으로부터 복구

- Microsoft Sentinel의 고급 다단계 공격 검색

- Microsoft Sentinel에서 랜섬웨어에 대한 Fusion 검색

Microsoft 보안 팀 블로그 게시물:

인간이 운영하는 랜섬웨어 퇴치 가이드: 1부(2021년 9월)

Microsoft의 DART(검색 및 대응 팀)가 랜섬웨어 인시던트 조사를 수행하는 방법에 대한 주요 단계입니다.

인간이 운영하는 랜섬웨어 퇴치 가이드: 2부(2021년 9월)

권장 사항 및 모범 사례.

사이버 보안 위험을 이해하여 복원력 강화: 4부—현재 위협 탐색(2021년 5월)

랜섬웨어 섹션을 참조하세요.

사람이 운영하는 랜섬웨어 공격: 예방 가능한 재해(2020년 3월)

실제 공격의 공격 체인 분석을 포함합니다.