이 문서에서는 Microsoft Entra ID와 Samsara를 통합하는 방법에 대해 알아봅니다. Microsoft Entra ID와 Samsara를 통합하면 다음을 수행할 수 있습니다.

- Samsara에 대한 액세스 권한이 있는 사용자를 Microsoft Entra ID에서 제어합니다.

- 사용자가 자신의 Microsoft Entra 계정으로 Samsara에 자동으로 로그인되도록 설정합니다.

- 하나의 중앙 위치에서 계정을 관리합니다.

필수 조건

이 문서에 설명된 시나리오에서는 다음과 같은 필수 구성 요소가 이미 있다고 가정합니다.

- 활성 구독이 있는 Microsoft Entra 사용자 계정입니다. 계정이 없다면 무료로 만들 수 있습니다.

- 다음 역할 중 하나입니다.

- Samsara SSO(Single Sign-On)이 활성화된 구독

시나리오 설명

이 문서에서는 테스트 환경에서 Microsoft Entra SSO를 구성하고 테스트합니다.

- Samsara는 SP 및 IDP에서 시작된 SSO를 지원합니다.

- Samsara는 Just-In-Time 사용자 프로비저닝을 지원합니다.

갤러리에서 Samsara 추가

Samsara의 Microsoft Entra ID 통합을 구성하려면 갤러리의 Samsara를 관리되는 SaaS 앱 목록에 추가해야 합니다.

- 적어도 클라우드 애플리케이션 관리자로서 Microsoft Entra 관리 센터에 로그인하세요.

- Entra ID>엔터프라이즈 애플리케이션들>새 애플리케이션으로 이동하여 탐색하십시오.

- 갤러리에서 추가 섹션에서 검색 상자에 Samsara를 입력합니다.

- 결과 패널에서 Samsara 선택한 다음, 앱을 추가합니다. 앱이 테넌트에 추가되는 동안 몇 초 정도 기다립니다.

또 다른 방법으로는 기업 앱 설정 마법사를 활용할 수도 있습니다. 이 마법사에서는 테넌트에 애플리케이션을 추가하고, 앱에 사용자/그룹을 추가하고, 역할을 할당하고, SSO 구성을 안내할 수 있습니다. Microsoft 365 마법사에 대해 자세히 알아보세요.

Samsara용 Microsoft Entra SSO 구성 및 테스트

B.Simon이라는 테스트 사용자를 사용하여 Samsara에서 Microsoft Entra SSO를 구성하고 테스트합니다. SSO가 작동하려면 Microsoft Entra 사용자와 Samsara의 관련 사용자 간에 연결 관계를 설정해야 합니다.

Samsara에서 Microsoft Entra SSO를 구성하고 테스트하려면 다음 단계를 수행합니다.

-

Microsoft Entra SSO 구성 - 사용자가 이 기능을 사용할 수 있도록 합니다.

- Microsoft Entra 테스트 사용자 만들기 - B.Simon에서 Microsoft Entra Single Sign-On을 테스트합니다.

- Microsoft Entra 테스트 사용자 할당 - B.Simon이 Microsoft Entra Single Sign-On을 사용할 수 있도록 합니다.

-

Samsara SSO 구성 - 애플리케이션 쪽에서 Single Sign-On 설정을 구성합니다.

- Samsara 테스트 사용자 만들기 - Microsoft Entra의 사용자 B.Simon과 연결된 Samsara의 대응 사용자 만들기.

- SSO 테스트 - 구성이 작동하는지 여부를 확인합니다.

Microsoft Entra SSO를 구성

다음 단계에 따라 Microsoft Entra SSO를 사용하도록 설정합니다.

적어도 클라우드 애플리케이션 관리자로서 Microsoft Entra 관리 센터에 로그인하세요.

Entra ID>엔터프라이즈 애플리케이션>Samsara>Single Sign-On로 이동합니다.

단일 로그인 방법 페이지에서 SAML를 선택합니다.

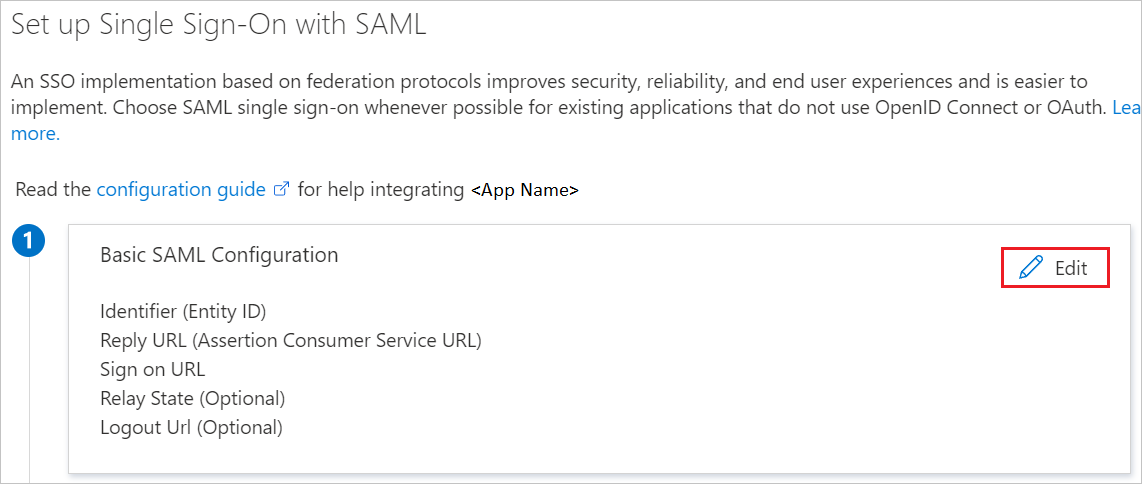

SAML로 Single Sign-On 설정 페이지에서 기본 SAML 구성에 대한 연필 아이콘을 선택하여 설정을 편집합니다.

기본 SAML 구성 섹션에서 다음 단계를 수행합니다.

a. 로그온 URL 텍스트 상자에 다음 패턴 중 하나를 사용하여 URL을 입력합니다. EU 클라우드 고객을 위해

https://cloud.samsara.com/signin/<ORGID>미국 클라우드 고객용https://cloud.eu.samsara.com/signin/<ORGID>b. 식별자(엔터티 ID) 텍스트 상자에서

urn:auth0:samsara-dev:samlp-orgid-<ORGID>패턴을 사용하는 URL을 입력합니다.다. 회신 URL 텍스트 상자에서

https://samsara-dev.auth0.com/login/callback?connection=samlp-orgid-<ORGID>패턴을 사용하여 URL을 입력합니다.비고

이러한 값은 실제 값이 아닙니다. 이러한 값을 실제 로그온 URL, 회신 URL 및 식별자로 업데이트합니다. 이러한 값을 얻으려면 Samsara 클라이언트 지원 팀 문의하거나 Samsara에서 설정>Single Sign-On>새 SAML 연결 이동하여 <ORGID>가져옵니다. 기본 SAML 구성 섹션에 표시된 패턴을 참조할 수도 있습니다.

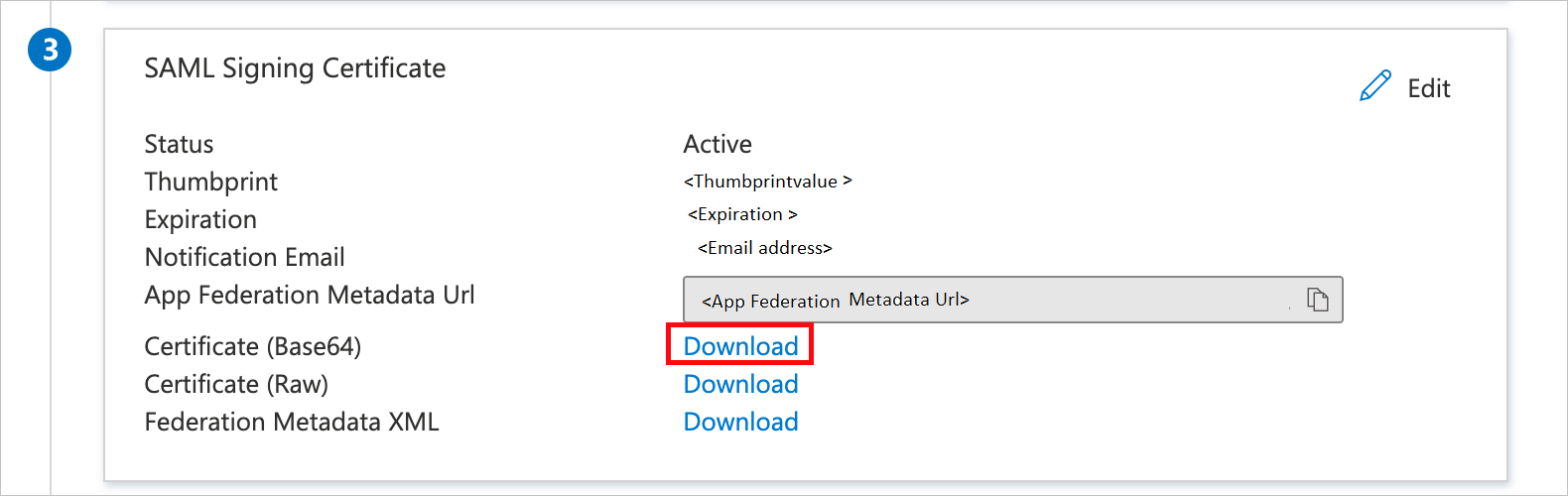

SAML로 Single Sign-On 설정 페이지의 SAML 서명 인증서 섹션에서 인증서(Base64)를 찾고, 다운로드를 선택하여 인증서를 다운로드하고 컴퓨터에 저장합니다.

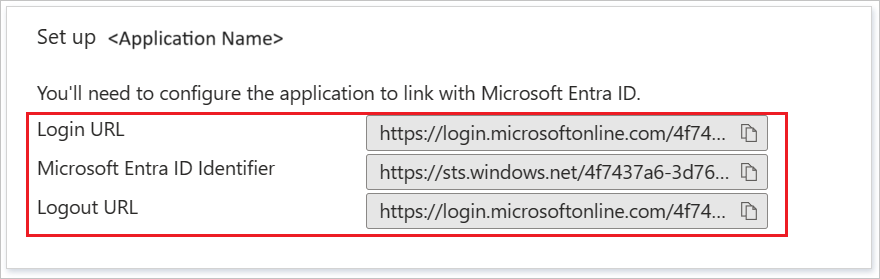

Set-up Samsara 섹션에서 로그인 URL을 복사합니다.

Microsoft Entra 테스트 사용자 만들기 및 할당

생성과 할당 사용자 계정 빠른 시작 지침을 따라 B.Simon이라는 테스트 사용자 계정을 만드세요.

Samsara SSO 구성

Samsara 쪽에서 Single Sign-On을 구성하려면 Azure 포털에서 다운로드한 인증서(Base64)와 로그인 URL을 Samsara 지원 팀에 보내야 합니다. SAML SSO 연결이 양쪽에서 제대로 설정되도록 이 설정을 지정합니다.

Samsara 테스트 사용자 만들기

이 섹션에서는 Samsara에서 B.Simon이라는 사용자를 만듭니다. Samsara는 기본적으로 사용하도록 설정되는 Just-In-Time 사용자 프로비저닝을 지원합니다. 이 섹션에는 작업 항목이 없습니다. Samsara에 사용자가 아직 없는 경우 조직에 대한 표준 관리자(대시 캠 액세스 없음)의 기본 역할로 인증 후에 새 사용자가 만들어집니다. 그러면 Samsara에서 필요에 따라 사용자의 액세스 권한을 늘리거나 줄일 수 있습니다.

SSO 테스트

이 섹션에서는 다음 옵션을 사용하여 Microsoft Entra Single Sign-On 구성을 테스트합니다.

SP 실행 시작:

이 애플리케이션 테스트를 선택하면 이 옵션은 로그인 흐름을 시작할 수 있는 Samsara 로그온 URL로 리디렉션됩니다.

Samsara 로그온 URL로 직접 이동하여 해당 위치에서 로그인 흐름을 시작합니다.

IDP 실행 시작:

- 이 애플리케이션 테스트를 선택하면 SSO를 설정한 Samsara에 자동으로 로그인됩니다.

Microsoft My Apps를 사용하여 모든 모드에서 애플리케이션을 테스트할 수도 있습니다. 내 앱에서 Samsara 타일을 선택하면 SP 모드로 구성된 경우 로그인 흐름을 시작하기 위해 애플리케이션 로그온 페이지로 리디렉션되고, IDP 모드로 구성된 경우 SSO를 설정한 Samsara에 자동으로 로그인됩니다. 내 앱에 대한 자세한 내용은 내 앱 소개를 참조하세요.

관련 콘텐츠

Samsara가 구성되면 세션 제어를 적용하여 조직의 중요한 데이터의 반출 및 반입을 실시간으로 보호할 수 있습니다. 세션 제어는 조건부 액세스에서 확장됩니다. Microsoft Defender for Cloud Apps를 사용하여 세션 제어를 적용하는 방법을 알아봅니다.