[GDPRDemopalooza] Wie stelle ich sicher, dass nur zur richtigen Zeit der richtige Mitarbeiter die richtigen Rechte hat und wie kann ich dies auditierfähig loggen? (Privileged Identity Management)

Basierend auf der GDPR / DSGVO Demopalooza hier das Demo zu Priviledged Identity Management (PID).

Wie immer aufgeteilt in zwei Bereiche: Das "Why" und das "How"

Why

Im Kontext der DSGVO spielt die Frage nach "wer hat(te) wann aus welchem Grund Zugriff auf welche Daten" eine zunehmend wichtigere Rolle. Dazu unterstützt das Priviledged Identity Management System auf Azure die Steuerung, Überwachung ["Manage"] und damit auch den Schutz ["Protect"] der (notwendigen) administrativen Zugriffe auf die entsprechenden Systeme und damit der entsprechenden Daten. Bei sensitiven Zugriffen sollte dabei ein mehrstufiger Berechtigungsprozess genutzt werden - bei weniger sensiblen Bereichen reicht auch eine automatische Genehmigung, die aber zumindest entsprechend (auditierfähig) geloggt wird.

Wie dies funktioniert findet ihr unter "How" - und, dem geneigten Leser ist es sicherlich aufgefallen - das Vorgehen entspricht dem bekannten (Customer) Lockbox Verfahren von Office 365, welches mittels PID auch für eigene Zugriffe genutzt werden kann.

@Interessierte Kunden: wir unterstützen gerne dabei Partner zu finden, die dieses Thema ganzheitlich unterstützen. Bitte sprechen sie hierzu ihren dedizierten Microsoft Ansprechpartner an

@Interessierte Partner: wir unterstützen gerne dabei in dem Thema die notwendige Readiness aufzubauen, so dass ihr das Thema bei und mit Kunden umsetzen könnt. Bitte sprecht dazu euren PDM/PTS oder Andreas oder mich direkt an.

How

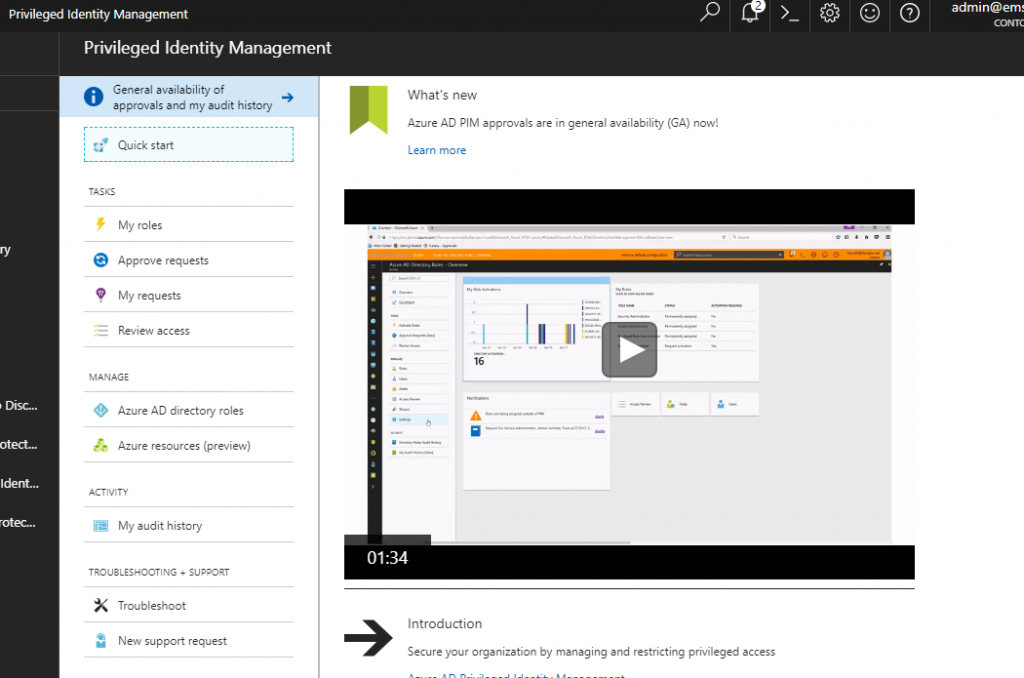

- Öffnen eines geeigneten In-Privat Browsers und Aufruf des Priviledged Identity Management Portals in Azure

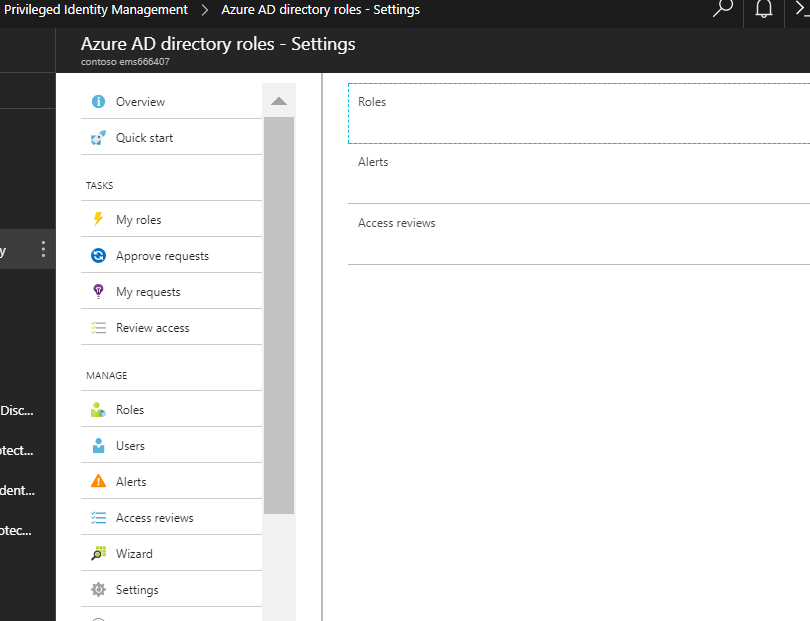

- Zuerst müssen wir für eine gegebene Rolle PID definieren. Dazu clicken wir auf Azure AD Roles und anschließend auf Settings

- Nun auf "Roles" und dann auf eine beliebige Admin Rolle, z.B. den Mailbox Admin

- In den Settings setzen wir

- die max. Zeit für die Berechtigung z.B. auf 10 Stunden

- Notifications auf Enabled

- Incidents/Request ticket auf Enabled

- (MFA sollte eh für alle Admin Rollen aktiv sein, wehe wenn nicht! ;) Siehe hierzu auch meinen Post zum Secure Score)

- Require Approval auf Enabled und

- wenigstens einen - in "echten" produktiv Umgebungen bitte mind. 2 - Approver einsetzen.

- Und natürlich das Speichern über "Save" nicht vergessen

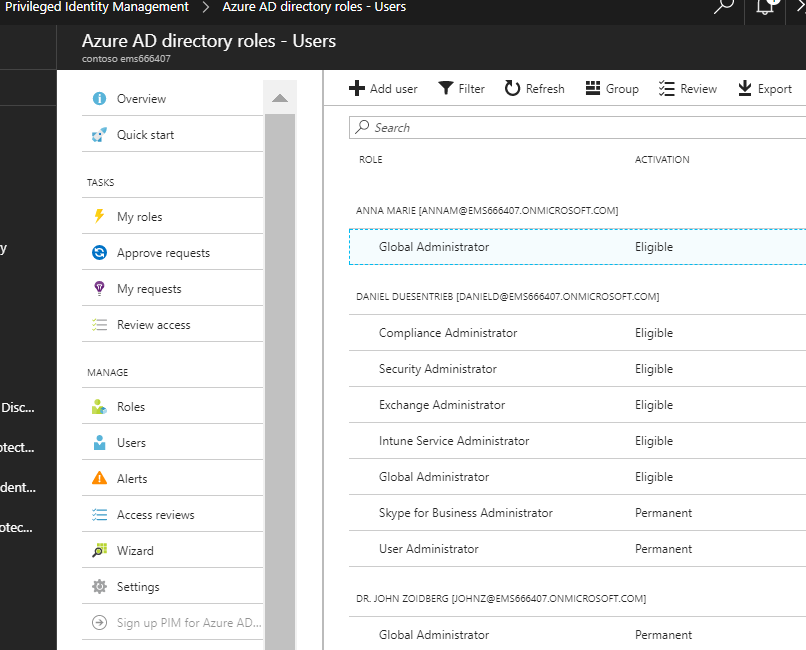

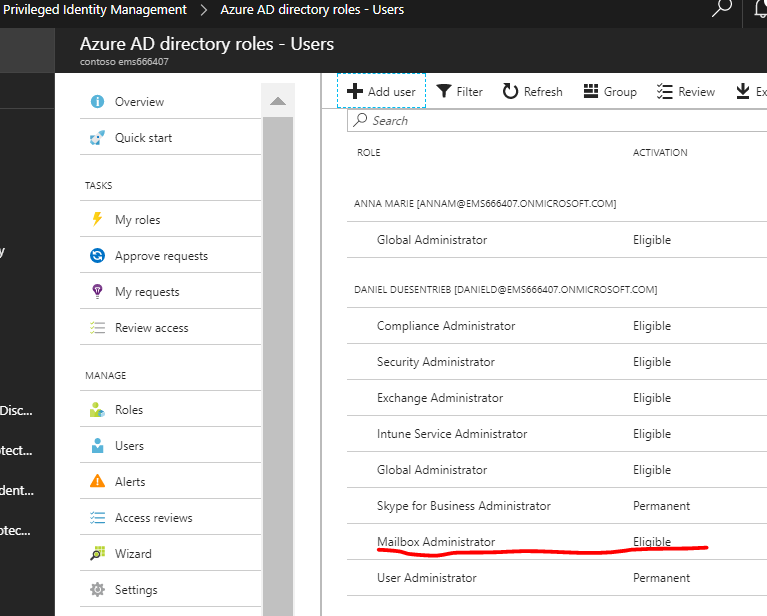

- Jetzt haben wir die Rolle als solches definiert, nun brauchen wir noch einen User, der auch Mailboxadmin werden will/darf.

Dazu schließen wir die Rollenübersicht und clicken auf "Users" unterhalb des Bereichs "Manage"

- Nun auf "Add User" und clicken auf "Select a role" und wählen natürlich

"CEO", nein, natürlich nicht, sondern "Mailbox Admin" aus (Select clicken nicht vergessen!) - Nun bei "Select users" wenigstens einen User auswählen, der geeignet scheint die Rolle auszufüllen. Dann "Select" und "Ok" clicken. [Idealerweise der "Haupt-Admin", der in der Demo verwendet wird]

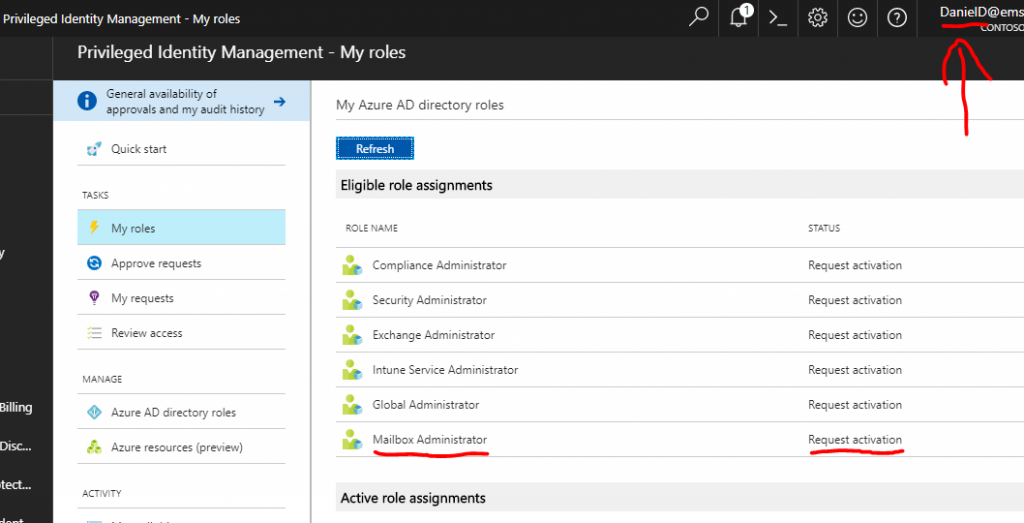

- Jetzt ist der User in der Lage die Rolle eines Mailbox Admins temporär zu übernehmen. Dies wollen wir gleich testen. Dazu bitte eine neue In-Privat Session eines Browsers aufmachen [vermutlich muss jetzt ein anderer Browser herhalten] und mit dem zuvor ausgewählten User - in meinem Beispiel der Daniel - unter Priviledged Identity Management einloggen und dort gleich auf "My roles" clicken [Wichtig: bitte den anderen Browser nicht schließen, den brauchen wir später!]

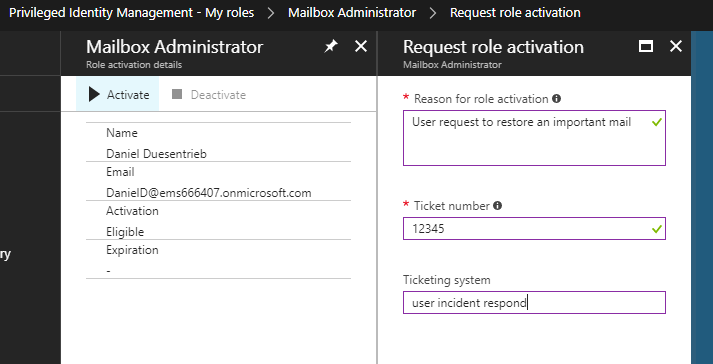

- Jetzt möchte der User wegen eines Tickets seine Rolle als Mailbox Admin wahrnehmen und clickt auf "Mailbox Admin" und dort direkt auf "Activate"

- Nun füllt er die notwendigen Felder aus und clickt "Ok"

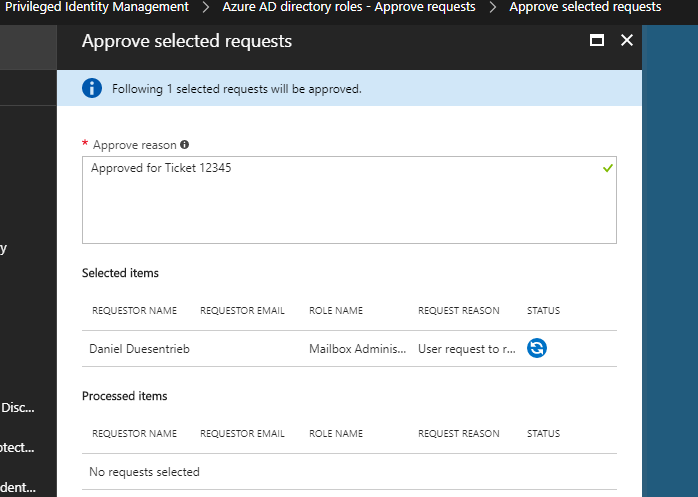

- Wieder zurück in dem Browser des "Global Admins" (welcher hoffentlich unter 7. auch als Approver eingetragen worden ist, und auch hier bitte den "User" Browser noch nicht schließen!): Click auf "Approve requests"

- Den User Request auswählen und passend approven und eine schöne Begründung angeben! Das schafft ihr jetzt auch alleine! ;)

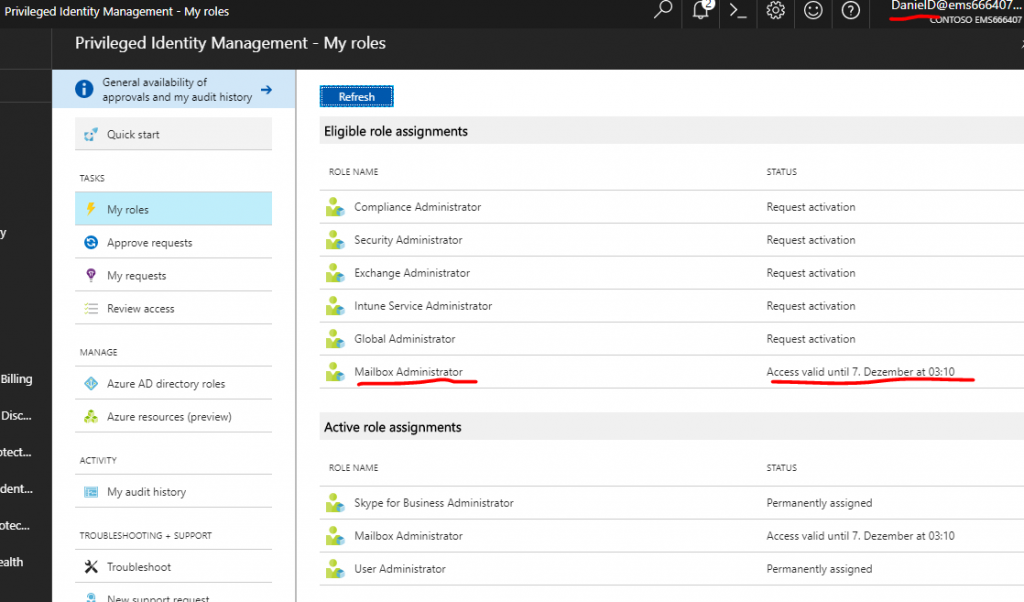

- Im User Browser jetzt auf "Refresh" clicken

- Und jetzt kann der User loslegen sein Ticket zu bearbeiten.

- [Optional] Da wir den Approval Prozess genutzt haben, ist es auch hilfreich zu verstehen, wo dies gespeichert wird und wie dies (auditierfähig) eingesehen werden kann. Dazu clicken wir im Admin Browser auf "Directory roles audit history" unterhalb von PID->AAD roles->Activity

Diese Demoanleitungen bieten einen Überblick zur Nutzung der jeweiligen Lösungen und Produkte im Kontext von DSGVO und stellt keine rechtlich bindende Aussage dar!