스마트 잠금으로 Azure AD B2C의 자격 증명 공격 완화

자격 증명 공격으로 인해 리소스에 대한 무단 액세스가 발생할 수 있습니다. 사용자가 설정한 암호는 적절한 복잡성을 유지해야 합니다. Azure AD B2C에는 자격 증명 공격에 대한 완화 기술이 있습니다. 완화에는 무차별 암호 대입 자격 증명 공격 및 사전 자격 증명 공격 탐지가 포함됩니다. Azure AD B2C(Azure Active Directory B2C)는 다양한 신호를 사용하여 요청의 무결성을 분석합니다. Azure AD B2C는 의도한 사용자와 해커 및 봇네트 간을 지능적으로 구분하도록 설계되었습니다.

스마트 잠금 작동 방법

Azure AD B2C는 정교한 전략을 사용하여 계정을 잠급니다. 계정은 요청의 IP 및 입력한 암호에 따라 잠깁니다. 또한 잠금 기간은 공격 가능성에 따라 증가합니다. 암호가 10번 시도되지 않은 경우(기본 시도 임계값) 1분 잠금이 발생합니다. 다음에 계정이 잠금 해제된 후 로그인에 실패할 때(즉, 잠금 기간이 만료된 후 서비스에서 계정이 자동으로 잠금 해제된 후) 또 다른 1분 잠금이 발생하고 실패한 각 로그인에 대해 계속됩니다. 동일하거나 유사한 암호를 반복적으로 입력해도 실패한 로그인은 여러 번 포함되지 않습니다.

계정 잠금 해제

처음 10회에 대한 잠금 기간은 1분입니다. 다음 10개의 잠금 기간은 약간 더 길며 10개의 잠금 기간 이후에 지속 시간이 증가합니다. 계정이 잠기지 않으면 로그인에 성공한 후 잠금 카운터가 0으로 다시 설정됩니다. 잠금 기간은 최대 5시간까지 지속될 수 있습니다. 사용자는 잠금 기간이 만료되기를 기다려야 합니다. 그러나 사용자는 셀프 서비스 암호 사용자 흐름을 사용하여 잠금을 해제할 수 있습니다.

스마트 잠금 설정 관리

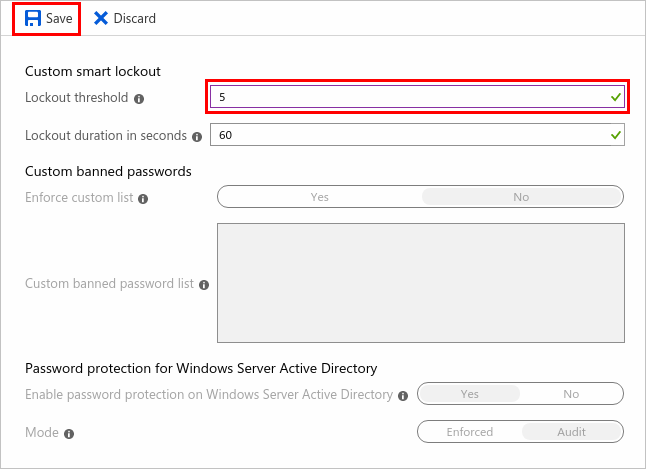

잠금 임계값을 포함하여 스마트 잠금 설정을 관리하려면:

Azure Portal에 로그인합니다.

여러 테넌트에 액세스할 수 있는 경우 맨 위 메뉴에서 설정 아이콘을 선택하여 디렉터리 + 구독 메뉴에서 Azure AD B2C 테넌트로 전환합니다.

왼쪽 메뉴에서 Azure AD B2C를 선택합니다. 또는 모든 서비스를 선택하고 Azure AD B2C를 검색하여 선택합니다.

보안에서 인증 방법(미리 보기)를 선택한 후 암호 보호를 선택합니다.

사용자 지정 스마트 잠금에서 원하는 스마트 잠금 설정을 입력합니다.

잠금 임계값: 계정이 처음 잠기기 전에 허용되는 실패한 로그인 시도 횟수입니다. 잠금 후 첫 번째 로그인도 실패하면 계정이 다시 잠깁니다.

잠금 기간(초): 각 잠금의 최소 기간(초)입니다. 계정이 반복적으로 잠기면 이 기간이 증가합니다.

암호 보호 설정에서 잠금 임계값을 5로 설정합니다.

저장을 선택합니다.

스마트 잠금 테스트

스마트 잠금 기능은 여러 요소를 사용하여 계정을 잠글 시기를 결정하지만 기본 요소는 암호 패턴입니다. 스마트 잠금 기능은 약간의 암호 변형을 세트로 간주하고 단일 시도로 계산됩니다. 예시:

- 12456! 및 1234567!과 같은 암호 (또는 newAccount1234 및 newaccount1234)는 알고리즘이 이를 사용자 오류로 해석하고 단일 시도로 계산할 정도로 유사합니다.

- 12456! 및 ABCD2!와 같은 더 큰 패턴 변형 은 별도의 시도로 계산됩니다.

스마트 잠금 기능을 테스트할 때 입력하는 각 암호에 대해 고유한 패턴을 사용합니다. 암호 생성 웹앱(예: https://password-gen.com/.)을 사용하는 것이 좋습니다.

스마트 잠금 임계값에 도달하면 계정이 잠겨 있는 동안 다음 메시지가 표시됩니다. 계정이 무단 사용을 방지하기 위해 일시적으로 잠겨 있습니다. 나중에 다시 시도하세요. 오류 메시지를 지역화할 수 있습니다.

참고 항목

스마트 잠금을 테스트할 때 Microsoft Entra 인증 서비스의 지리적 분산 및 부하 분산 특성으로 인해 여러 데이터 센터에서 로그인 요청을 처리할 수 있습니다. 이 시나리오에서는 각 Microsoft Entra 데이터 센터가 잠금을 독립적으로 추적하므로 잠금을 유발하는 데 정의된 잠금 임계값보다 더 많은 시도가 필요할 수 있습니다. 사용자는 완전히 잠기기 전에 최대 (threshold_limit * datacenter_count)번의 잘못된 시도를 할 수 있습니다. 자세한 내용은 Azure 글로벌 인프라를 참조하세요.

잠긴 계정 보기

잠긴 계정에 대한 정보를 얻으려면 Active Directory 로그인 활동 보고서를 검사 수 있습니다. 상태 아래에서 실패를 선택합니다. 잠긴 계정을 나타내는 로그인 오류 코드50053 가 있는 실패한 로그인 시도:

Microsoft Entra ID에서 로그인 활동 보고서를 보는 방법에 대해 알아보려면 로그인 활동 보고서 오류 코드를 참조하세요.