Windows 디바이스에서 앱 보호 정책 필요

앱 보호 정책은 디바이스의 특정 애플리케이션에 MAM(모바일 애플리케이션 관리)을 적용합니다. 이러한 정책을 사용하면 BYOD(Bring Your Own Device)와 같은 시나리오를 지원하여 애플리케이션 내의 데이터를 보호할 수 있습니다. Windows 11 디바이스의 Microsoft Edge 브라우저에 정책을 적용하는 것을 지원합니다.

필수 조건

- KB5031445 사용하여 Windows 11 및 Windows 10 버전 20H2 이상을 실행하는 디바이스에서 Microsoft Edge 브라우저에 정책 적용을 지원합니다.

- Windows 디바이스를 대상으로 하는 앱 보호 정책이 구성되었습니다.

- 현재 소버린 클라우드에서 지원되지 않습니다.

사용자 제외

조건부 액세스 정책은 강력한 도구이므로 정책에서 다음 계정을 제외하는 것이 좋습니다.

- 테넌트 전체 계정 잠금을 방지하기 위한 응급 액세스 또는 비상 계정. 드문 경우지만 모든 관리자가 테넌트에서 잠기면 응급 액세스 관리 계정을 사용하여 테넌트에 로그인하여 액세스 복구 단계를 수행할 수 있습니다.

- 자세한 내용은 Microsoft Entra ID에서 긴급 액세스 계정 관리 문서를 참조하세요.

- 서비스 계정 및 서비스 주체(예: Microsoft Entra Connect 동기화 계정) 서비스 계정은 특정 사용자에게 연결되지 않은 비대화형 계정입니다. 일반적으로 애플리케이션에 대한 프로그래매틱 액세스를 허용하는 백엔드 서비스에서 사용하지만 관리 목적으로 시스템에 로그인할 때도 사용합니다. MFA를 프로그래밍 방식으로 완료할 수 없기 때문에 이러한 서비스 계정은 제외되어야 합니다. 서비스 주체가 수행한 호출은 사용자로 범위가 지정된 조건부 액세스 정책에서 차단하지 않습니다. 워크로드 ID에 조건부 액세스를 사용하여 서비스 주체를 대상으로 하는 정책을 정의합니다.

- 조직에서 스크립트 또는 코드에 이러한 계정을 사용 중인 경우 이를 관리 ID로 바꾸는 것이 좋습니다. 임시 해결 방법으로 기준 정책에서 이러한 특정 계정을 제외할 수 있습니다.

조건부 액세스 정책 만들기

다음 정책은 관리자가 기존 사용자에게 미치는 영향을 확인할 수 있도록 보고 전용 모드로 설정됩니다. 관리자는 정책이 의도한 대로 적용되는 것이 편한 경우 켜짐으로 전환하거나, 특정 그룹을 추가하고 다른 그룹을 제외하여 배포를 스테이징할 수 있습니다.

Windows 디바이스에 대한 앱 보호 정책 필요

다음 단계는 조건부 액세스에서 Office 365 앱 그룹에 액세스하는 Windows 디바이스를 사용할 때 앱 보호 정책이 필요한 조건부 액세스 정책을 만드는 데 도움이 됩니다. 앱 보호 정책도 구성하여 Microsoft Intune에서 사용자에게 할당해야 합니다. 앱 보호 정책을 만드는 방법에 대한 자세한 내용은 Windows용 앱 보호 정책 설정 문서를 참조하세요. 다음 정책에는 디바이스가 MAM(모바일 애플리케이션 관리)용 앱 보호 정책을 사용하거나 MDM(모바일 디바이스 관리) 정책을 관리하고 준수하도록 허용하는 여러 제어가 포함되어 있습니다.

팁

MAM(앱 보호 정책)은 관리되지 않는 디바이스를 지원합니다.

- 디바이스가 이미 MDM(모바일 디바이스 관리)을 통해 관리되는 경우 Intune MAM 등록이 차단되고 앱 보호 정책 설정이 적용되지 않습니다.

- MAM 등록 후에 디바이스가 관리되는 경우 앱 보호 정책 설정이 더 이상 적용되지 않습니다.

- 최소한 조건부 액세스 관리자로 Microsoft Entra 관리 센터에 로그인합니다.

- 보호>조건부 액세스로 이동합니다.

- 새 정책 만들기를 선택합니다.

- 정책에 이름을 지정합니다. 조직에서 정책 이름에 의미 있는 표준을 만드는 것이 좋습니다.

- 할당 아래에서 사용자 또는 워크로드 ID를 선택합니다.

- 포함에서 모든 사용자를 선택합니다.

- 제외에서 사용자 및 그룹을 선택하고 최소한 조직의 긴급 액세스 또는 긴급 계정을 선택합니다.

- 대상 리소스>클라우드 앱>포함에서 Office 365를 선택합니다.

- 조건에서:

- 디바이스 플랫폼에서 구성을 예로 설정합니다.

- 포함에서 디바이스 플랫폼 선택을 클릭합니다.

- Windows만 선택합니다.

- 완료를 선택합니다.

- 클라이언트 앱에서 구성을 예로 설정합니다.

- 브라우저만 선택합니다.

- 디바이스 플랫폼에서 구성을 예로 설정합니다.

- 액세스 제어>권한 부여에서 액세스 권한 부여를 선택합니다.

- 앱 보호 정책 필요 및 디바이스가 규정 준수로 표시되도록 요구를 선택합니다.

- 여러 컨트롤의 경우선택한 컨트롤 중 하나 필요를 선택합니다.

- 설정을 확인하고 정책 사용을 보고 전용으로 설정합니다.

- 만들기를 선택하여 정책을 만들어 사용하도록 설정합니다.

관리자가 보고 전용 모드를 사용하여 설정을 확인한 후 정책 사용 토글을 보고 전용에서 켜기로 이동할 수 있습니다.

팁

또한 조직은 이 정책과 함께 지원되지 않거나 알 수 없는 디바이스 플랫폼에서의 액세스를 차단하는 정책을 배포해야 합니다.

Windows 디바이스에 로그인

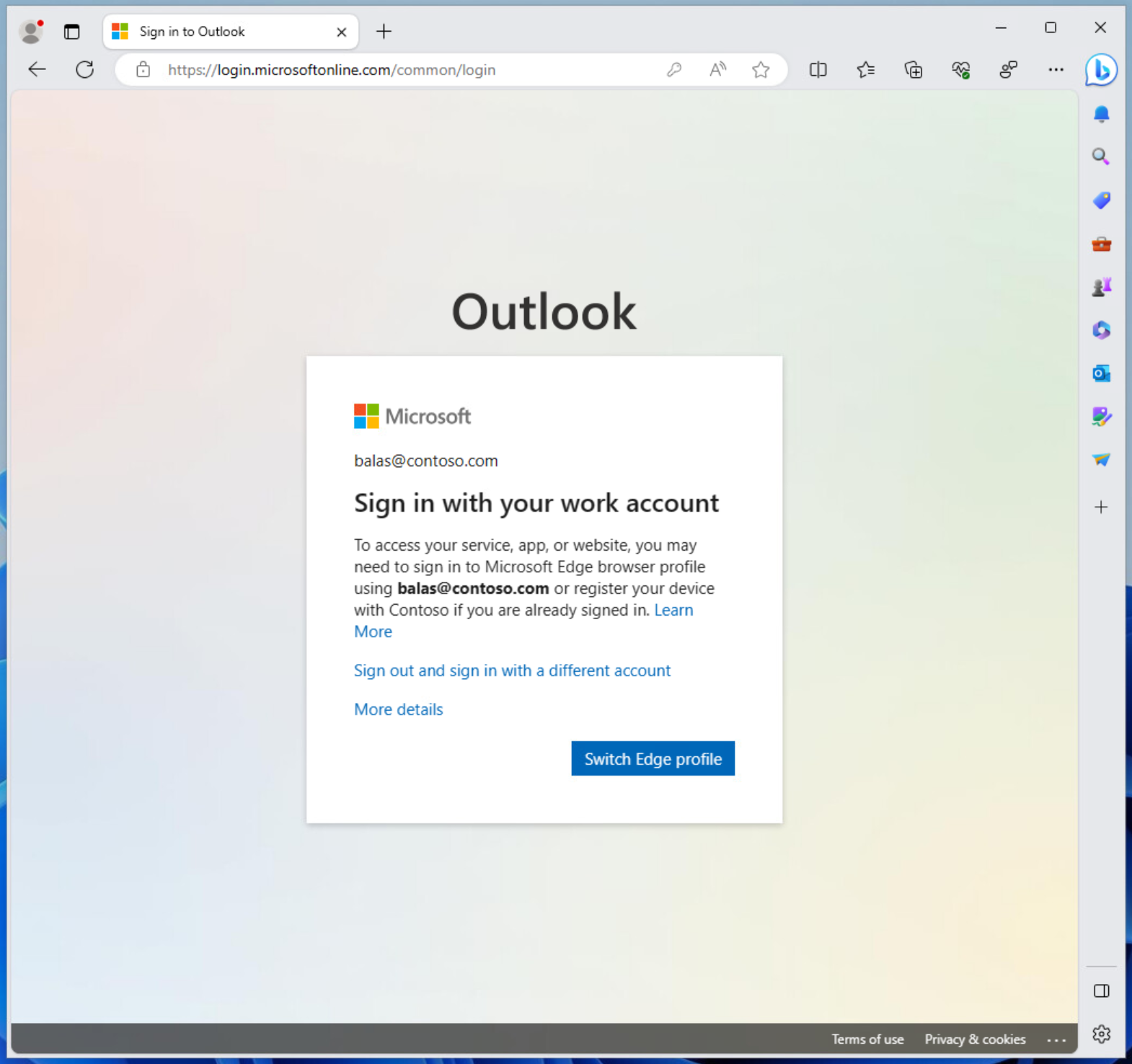

사용자가 처음으로 앱 보호 정책으로 보호되는 사이트에 로그인하려고 하면 서비스, 앱 또는 웹 사이트에 액세스하려면 username@domain.com을(를) 사용하여 Microsoft Edge에 로그인하거나 이미 로그인한 경우 디바이스를 organization에 등록해야 할 수 있습니다라는 프롬프트가 보여집니다.

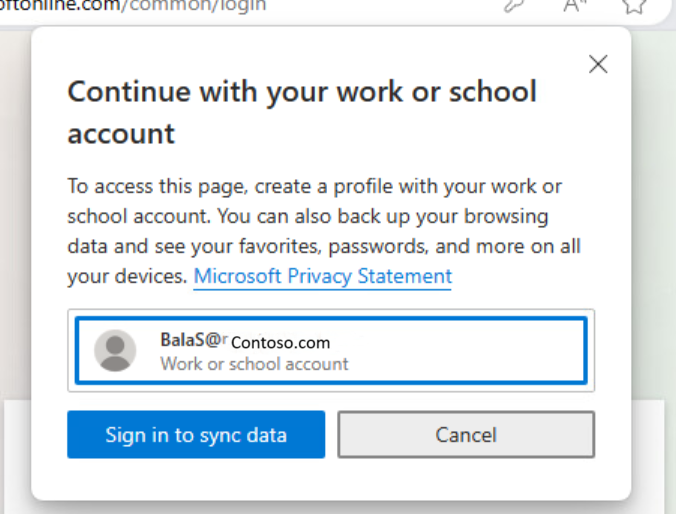

Edge 프로필 전환을 클릭하면 로그인하여 데이터 동기화 옵션과 함께 회사 또는 학교 계정이 나열된 창이 열립니다.

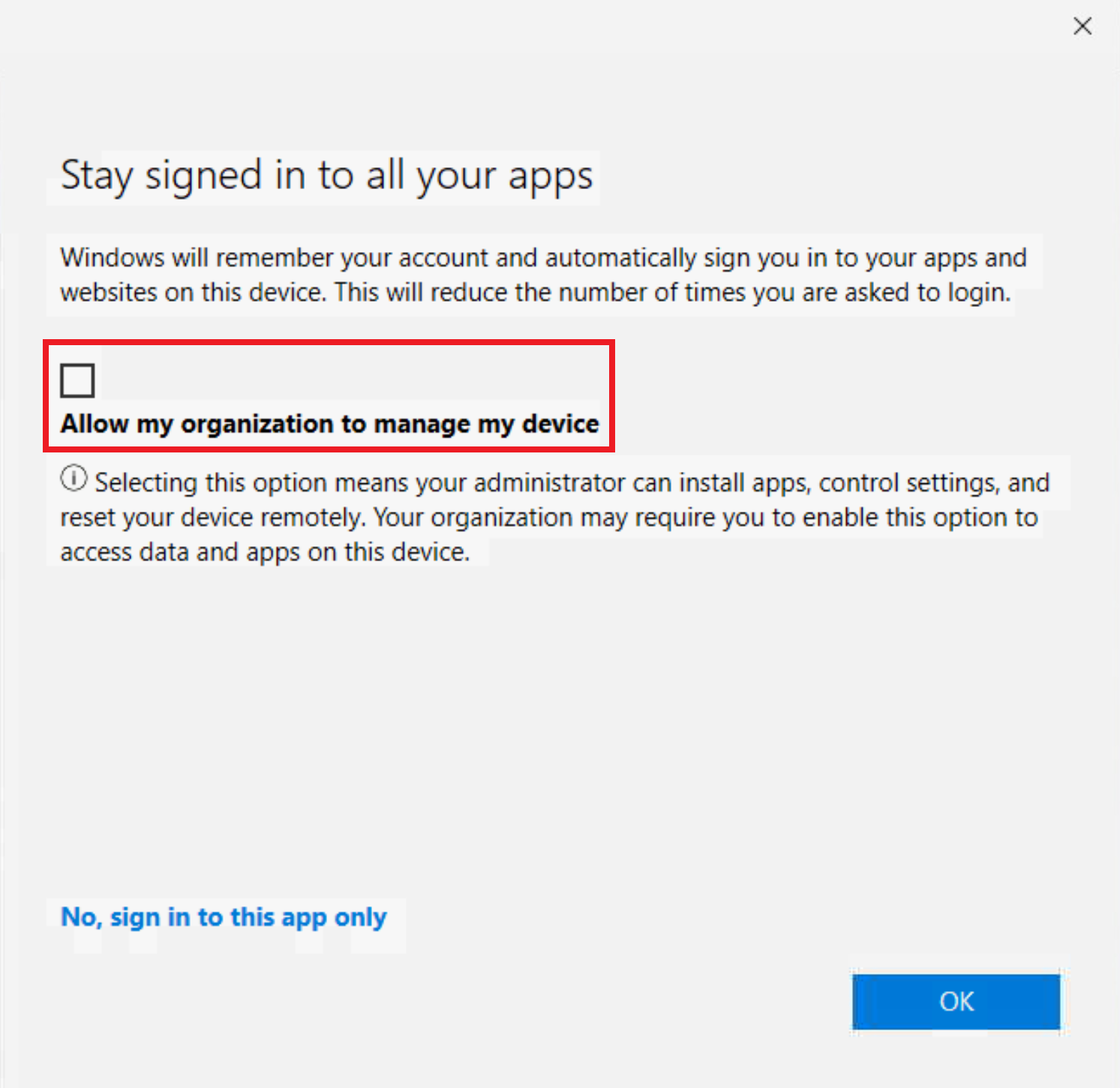

이 프로세스를 수행하면 Windows에서 사용자의 계정을 기억하고 앱과 웹 사이트에 자동으로 로그인할 수 있는 창이 열립니다.

주의

확인란을 선택 취소내 조직에서 내 디바이스를 관리하도록 허용해야 합니다. 이 항목을 그대로 두면 MAM(모바일 애플리케이션 관리)이 아닌 MDM(모바일 디바이스 관리)에 디바이스가 등록됩니다.

아니요, 이 앱에만 로그인합니다를 선택하지 마세요.

확인을 선택하면 정책이 적용되는 동안 진행률 창이 표시될 수 있습니다. 잠시 후 모두 설정되었습니다라는 창이 표시되고 앱 보호 정책이 적용됩니다.

문제 해결

일반적인 문제

경우에 따라 "모든 설정" 페이지를 받은 후에도 회사 계정으로 로그인하라는 메시지가 표시될 수 있습니다. 이 프롬프트는 다음과 같은 경우에 발생할 수 있습니다.

- 프로필이 Microsoft Edge에 추가되지만 MAM 등록은 여전히 처리 중인 경우입니다.

- 프로필이 Microsoft Edge에 추가되었지만 헤드업 페이지에서 "이 앱만"을 선택한 경우입니다.

- MAM에 등록했지만 등록이 만료되었거나 조직의 요구 사항을 준수하지 않는 경우입니다.

이러한 가능한 시나리오를 해결하려면 다음을 수행합니다.

- 몇 분 정도 기다린 후 새 탭에서 다시 시도해 보세요.

- Microsoft Intune MAM 정책이 계정에 올바르게 적용되고 있는지 확인하려면 관리자에게 문의하세요.

기존 계정

Microsoft Edge에 user@contoso.com과 같이 기존의 등록되지 않은 계정이 있거나 사용자가 주의 페이지를 사용하여 등록하지 않고 로그인하는 경우 계정이 MAM에 제대로 등록되지 않는 알려진 문제가 있습니다. 이 구성은 사용자가 MAM에 제대로 등록되는 것을 차단합니다.