Azure 랜딩 존과 Azure Virtual Desktop 워크로드 통합

조직의 최종 사용자 데스크톱을 클라우드로 마이그레이션하는 것은 클라우드 마이그레이션에서 일반적인 시나리오입니다. 이렇게 하면 직원 생산성이 향상되고 조직의 사용자 환경을 지원하도록 다양한 워크로드의 마이그레이션이 가속화됩니다. 각 organization 워크로드를 관리하고 클라우드 환경을 고유하게 운영합니다. 일반적인 클라우드 운영 모델은 분산형, 중앙 집중식, 엔터프라이즈 및 분산형입니다.

다양한 모델 간의 가장 중요한 차이점은 소유권 수준입니다. 분산형 모델에서 워크로드 소유자는 거버넌스에 대한 중앙 IT 감독 없이 자율성을 갖습니다. 예를 들어 자체 네트워킹, 모니터링 및 ID 요구 사항을 관리합니다. 스펙트럼의 다른 쪽 끝에는 중앙 IT 팀이 설정한 거버넌스 요구 사항을 워크로드 소유자가 준수하는 중앙 집중식 모델이 있습니다.

모델에 대한 자세한 내용은 일반적인 클라우드 운영 모델 검토 및 비교를 참조하세요.

워크로드 소유자는 organization 사용하는 운영 모델을 이해해야 합니다. 이러한 선택은 사용자가 책임지고 있는 기술 결정과 중앙 팀에 적용하는 기술 요구 사항에 영향을 줍니다.

Azure Virtual Desktop 기능 및 기능을 최대한 활용하려면 조직에 적용되는 모범 사례를 활용해야 합니다. 이 플랫폼은 적응성과 유연성을 제공하므로 Azure Virtual Desktop 환경이 향후 성장을 수용할 수 있습니다.

중요

이 문서는 Azure Well-Architected Framework Azure Virtual Desktop 워크로드 시리즈의 일부입니다. 이 시리즈에 익숙하지 않은 경우 Azure Virtual Desktop 워크로드란?으로 시작하는 것이 좋습니다.

Azure 랜딩 존

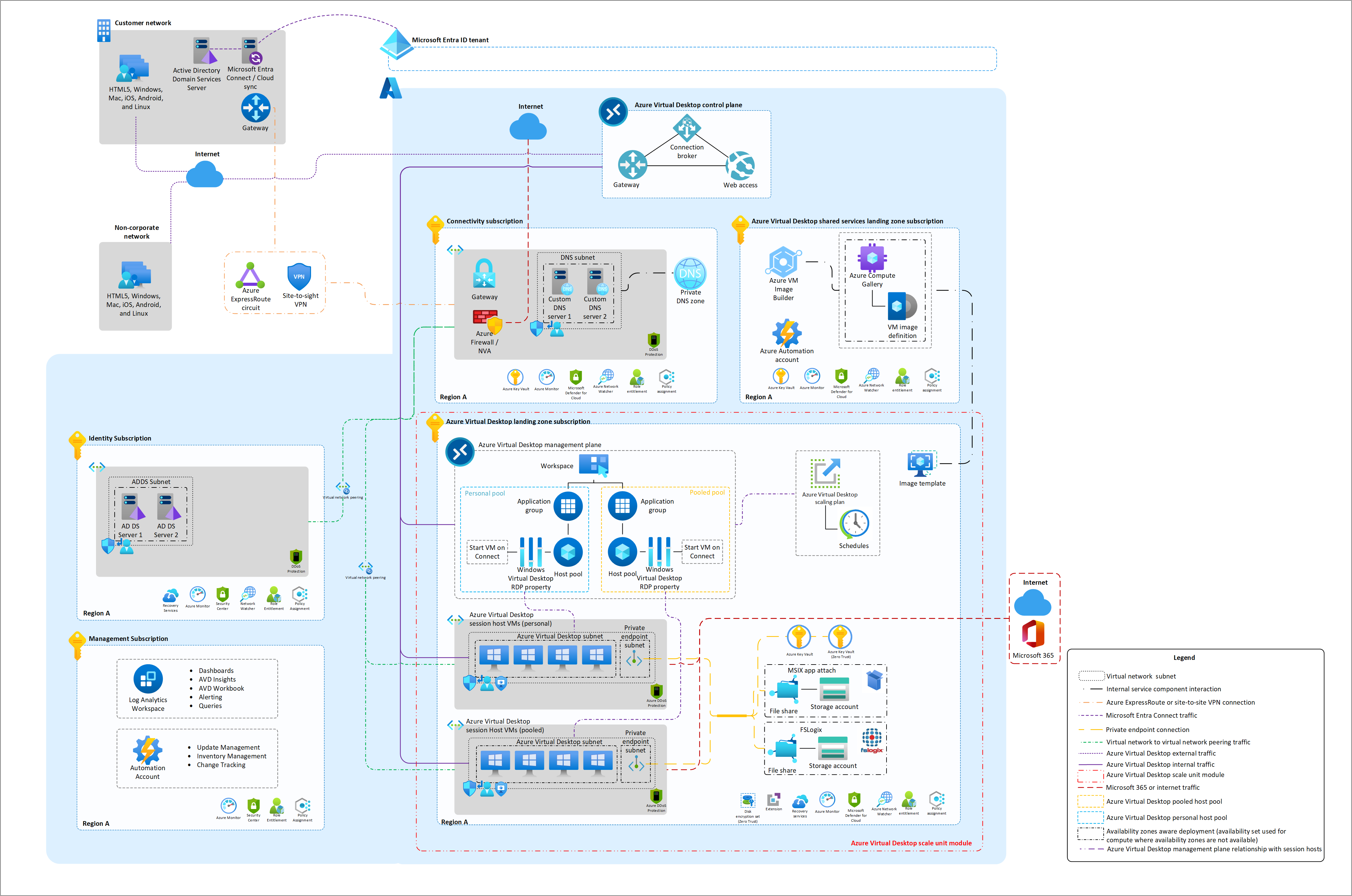

Azure 랜딩 존은 organization 대한 전체 클라우드 공간을 보여 주는 개념적 아키텍처입니다. 각각 고유한 용도의 여러 구독이 있습니다. 중앙 팀은 Azure 플랫폼 랜딩 존과 같은 일부 구독을 소유합니다.

Azure 랜딩 존의 개념을 숙지하려면 Azure 랜딩 존이란?을 참조하세요.

중요

Azure Virtual Desktop에는 특히 Azure 서비스와의 통합과 관련된 특정 고려 사항 및 요구 사항이 있습니다. Azure Virtual Desktop 랜딩 존 가속기 및 Azure Virtual Desktop에 대한 Azure Well-Architected Framework 지침은 이러한 필요한 사용자 지정을 강조하는 것을 목표로 합니다. 또한 이러한 리소스는 클라우드 준비에 대한 전체적인 접근 방식에 대한 클라우드 채택 프레임워크 관점을 통합합니다.

이 아키텍처의 Visio 파일을 다운로드합니다.

플랫폼 랜딩 존

Azure Virtual Desktop은 여러 외부 서비스와 상호 작용해야 합니다. 중앙 팀은 플랫폼 랜딩 존의 일부로 이러한 서비스 중 일부를 소유할 수 있습니다. 이러한 서비스의 예로는 ID 서비스, 네트워크 연결 및 보안 서비스가 있습니다. 이러한 외부 서비스와의 상호 작용은 기본적인 문제입니다. Azure Virtual Desktop 워크로드가 완벽하게 작동하려면 플랫폼 팀과 워크로드 팀이 동일한 책임 사고방식을 공유해야 합니다.

Azure Virtual Desktop 워크로드를 실행하는 데 필요한 플랫폼 랜딩 존에 대한 데모는 Microsoft Azure Virtual Desktop에 대한 Azure 랜딩 존 검토를 참조하세요. 이 문서에서는 온-프레미스 환경에서 Azure Virtual Desktop 프라이빗 클라우드로의 마이그레이션을 가속화하는 견고한 플랫폼 기반에 대해 설명합니다.

애플리케이션 랜딩 존

워크로드 소유자를 위한 Azure 애플리케이션 랜딩 존이라고도 하는 별도의 구독이 있습니다. 이 애플리케이션 랜딩 존은 Azure Virtual Desktop 워크로드를 배포하는 위치입니다. 워크로드를 실행하는 데 필요한 기본 인프라를 제공하는 플랫폼 랜딩 존에 액세스할 수 있습니다. 예를 들어 네트워킹, ID 액세스 관리, 정책 및 모니터링 인프라가 있습니다.

애플리케이션 랜딩 존에 대한 지침은 Azure Virtual Desktop 워크로드에 적용됩니다. 자세한 내용은 플랫폼 랜딩 존 및 애플리케이션 랜딩 존을 참조하세요. 이 지침에는 워크로드를 효율적으로 제어하고 관리하기 위한 권장 사항이 포함되어 있습니다.

Azure Virtual Desktop 워크로드에 대한 애플리케이션 랜딩 존의 데모는 Azure Virtual Desktop에 대한 예제 아키텍처의 기준 참조 아키텍처를 참조하세요.

디자인 영역 통합

이 섹션에서는 플랫폼이 제공하는 견고한 기반을 강조 표시합니다. 또한 플랫폼 팀과 워크로드 팀 간의 공동 책임 영역에 대해서도 설명합니다.

플랫폼 책임

Azure Virtual Desktop 플랫폼 팀은 워크로드 팀이 빌드할 수 있도록 인프라를 준비합니다. 몇 가지 일반적인 작업은 다음과 같습니다.

- 배포에 충분한 구독 및 지역 할당량을 설정하여 용량을 관리합니다.

- 온-프레미스 시스템, Azure 및 인터넷에 대한 연결 보호 및 최적화 이 작업에는 라우팅, 방화벽 항목 설정 및 중앙 집중식 네트워크 어플라이언스 관리가 포함됩니다.

- Azure Storage, Azure Monitor, Log Analytics, Microsoft Entra ID 및 Azure Key Vault 통합과 같은 Azure 통합 관리

분산된 책임

워크로드 팀과 플랫폼 팀에는 고유한 책임이 있습니다. 그러나 두 팀은 워크로드 가용성 및 복구 가능성을 보장하기 위해 긴밀하게 협력하는 경우가 많습니다. 팀은 Azure Virtual Desktop에서 실행되는 워크로드의 전반적인 성공을 위해 노력을 조정합니다. Azure Virtual Desktop을 성공적으로 배포하려면 플랫폼과 애플리케이션 팀 간의 효과적인 협업이 중요합니다.

플랫폼 및 애플리케이션 랜딩 존의 디자인 영역은 긴밀하게 결합되어 있습니다.

- 워크로드에 필요한 플랫폼 리소스의 변경 내용에 대한 설명은 Azure Virtual Desktop Azure 랜딩 존 검토를 참조하세요.

- 워크로드의 기술 사양에 대한 설명은 주요 디자인 영역이란?을 참조하세요.

디자인 영역 – 엔터프라이즈 등록

클라우드 플랫폼 팀은 기존 엔터프라이즈 등록 또는 Microsoft Entra 테넌트 결정을 이해해야 합니다.

디자인 영역 – ID 및 액세스 관리(IAM)

서비스를 사용하려면 사용자를 인증해야 하므로 ID는 Azure Virtual Desktop 기능에 매우 중요합니다. 플랫폼 팀은 AD DS(Microsoft Entra ID, Microsoft Entra Domain Services 또는 Active Directory Domain Services)를 포함할 수 있는 ID 솔루션을 설계할 책임이 있습니다. 또한 플랫폼 팀은 Azure Virtual Desktop 환경이 ID 서비스에 대한 시야를 유지하도록 합니다.

| 플랫폼 팀 책임 | 워크로드 팀 책임 |

|---|---|

| - Microsoft Entra ID, Domain Services, AD DS 및 Microsoft Entra Connect용 ID 서비스 디자인 - RBAC(역할 기반 액세스 제어)를 사용하여 의무 분리 구현 - Microsoft Entra 조건부 액세스 정책 구성 - Active Directory 조직 구성 단위 및 그룹 정책 관리 |

- RBAC 할당을 사용하여 관리 목적으로 Azure Virtual Desktop 세션 및 인프라에 대한 액세스 제어 |

디자인 영역 - 네트워킹 및 연결

플랫폼 서비스 연결은 주요 네트워킹 개념입니다. 플랫폼 팀은 Azure Virtual Desktop 환경에 적절한 연결이 있는지 확인해야 합니다.

- 인증을 위한 ID 서비스입니다.

- 적절한 확인을 위한 DNS(도메인 이름 시스템)입니다.

- 하이브리드 환경의 다른 워크로드.

플랫폼 팀의 책임은 다음과 같습니다.

- 프라이빗 엔드포인트 및 프라이빗 DNS 영역 구성.

- 대역폭, 대기 시간 및 서비스 품질 고려 사항이 해결되도록 합니다.

- 네트워크 보안 정책 구현

- 필요한 인터넷 엔드포인트에 대한 액세스 보장.

- 비즈니스 연속성 및 재해 복구 계획.

디자인 영역 – 리소스 organization

플랫폼 팀의 책임에는 액세스 관리를 간소화하기 위한 관리 그룹 및 리소스 그룹 구조화가 포함됩니다. 이 책임에는 명명 및 태그 지정 표준 정의가 포함됩니다. 워크로드 팀은 이러한 표준을 준수하도록 보장합니다.

디자인 영역 – 관리

| 플랫폼 팀 책임 | 워크로드 팀 책임 |

|---|---|

| - 모니터링 전략 계획 및 개발 - Azure Policy 사용하여 엔터프라이즈 규모 규정 준수 적용 - 비용 관리 전략 개발 |

- 모니터링을 위한 Azure Virtual Desktop 배포 구성 - 사용자 액세스 관리 - Azure Virtual Desktop 모니터링 및 모니터링 요구 사항에 대한 플랫폼 팀과 공동 작업 - 예산 및 경고 설정 - 사용자 환경 및 지원 관리 - 플랫폼 및 모니터링 지침 준수 보장 |

디자인 영역 – 비즈니스 연속성 및 재해 복구

| 플랫폼 팀 책임 | 워크로드 팀 책임 |

|---|---|

| - RPO(복구 지점 목표) 및 RTO(복구 시간 목표) 목표 설정을 포함하여 비즈니스 연속성 및 재해 복구 전략 설계 - 워크로드 팀과 협력하여 비즈니스 연속성 및 재해 복구 조정 보장 |

- 비즈니스 연속성 및 재해 복구 전략에 맞게 Azure Virtual Desktop 인프라 및 구성 요소 구성 - 재해 복구 절차 구현 - Azure Virtual Desktop의 적절한 사용에 대한 사용자 교육 |

디자인 영역 – 보안 및 거버넌스

| 플랫폼 팀 책임 | 워크로드 팀 책임 |

|---|---|

| - HIPAA(Health Insurance Portability and Accountability Act), NIST(National Institute of Standards and Technology) 표준 및 PCI(결제 카드 산업) 표준과 같은 규정 요구 사항을 준수해야 하는 organization 이해하고 클라우드용 Microsoft Defender 사용하여 규정 준수 표준을 적용합니다. - 관리 평면 리소스가 데이터 상주 요구 사항을 충족하는 방식으로 지역에 배포되는지 확인 - Microsoft Entra 조건부 액세스 정책 및 다단계 인증을 사용하여 사용자 액세스 보호 - Microsoft Sentinel과 같은 SIEM(보안 정보 및 이벤트 관리) 도구가 사용자 및 관리자 활동 데이터를 수집하고 모니터링하는 데 사용되는지 확인 - 클라우드용 Defender 또는 타사 취약성 관리 솔루션과 통합하여 instance 위협 및 취약성 관리 평가 사용 - 방화벽 구성 및 서비스 태그 및 애플리케이션 보안 그룹을 사용하여 네트워크 액세스 규칙 정의 - Azure Virtual Desktop 세션 호스트용 Active Directory에서 전용 조직 구성 단위 만들기 - Azure Policy 게스트 구성을 사용하여 세션 호스트 운영 체제 감사 및 강화 - 디스크 암호화 사용 - 네트워크 트래픽 모니터링 및 DDoS(분산 서비스 거부) 보호 구현 |

- 최소 권한 액세스 원칙 및 Azure RBAC를 사용하여 관리, 운영 및 엔지니어링 역할 설정 - Azure Virtual Desktop 조직 구성 단위에 전용 그룹 정책 적용 - 세션 호스트의 패치 관리 및 강화 - 사용자 활동 모니터링 및 관리 |

디자인 영역 – 플랫폼 자동화 및 DevOps 고려 사항

| 플랫폼 팀 책임 | 워크로드 팀 책임 |

|---|---|

| - IaC(Infrastructure as Code) 및 DevOps 전략 개발 | - 이미지 만들기 - 이미지 빌드 파이프라인 유지 관리 - 호스트 풀 업데이트 - 애플리케이션 설치 - 언어 배포 관리 |

디자인 영역 – 운영 절차

운영 절차는 Azure Virtual Desktop에서 실행되는 애플리케이션의 보안을 보장하는 데 도움이 됩니다. 운영 절차는 액세스 제어 영역에서도 도움이 됩니다.

| 플랫폼 팀 책임 | 워크로드 팀 책임 |

|---|---|

| Azure Virtual Desktop 환경에서 사용자 역할 및 권한을 정의하여 플랫폼에 대한 액세스 제어 | - Azure Virtual Desktop 배포의 성능 및 대기 시간을 분석하여 가능한 개선 영역에 대한 인사이트 - 운영 체제, 애플리케이션 및 FSLogix 업데이트 - 키 관리 - FSLogix 관리 및 데이터 분석으로 조정 시기 결정 |

다음 단계

평가 도구를 사용하여 디자인 선택을 평가합니다.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기