업데이트를 배포하고 결과를 검토하는 방법

주의

이 문서에서는 EOL(수명 종료) 상태에 도달한 Linux 배포판인 CentOS를 참조합니다. 이에 따라 사용 및 계획을 고려하세요. 자세한 내용은 CentOS 수명 종료 지침을 참조하세요.

Important

Automation 업데이트 관리는 2024년 8월 31일에 사용 중지되었으며 Azure 업데이트 관리자를 사용하는 것이 좋습니다. Automation 업데이트 관리에서 Azure Update Manager 마이그레이션에 대한 지침을 따릅니다.

이 문서에서는 업데이트 배포를 예약하고 배포가 완료된 후 프로세스를 검토하는 방법을 설명합니다. 선택한 Azure 가상 머신의 업데이트 배포는 선택한 Azure Arc 지원 서버 또는 구성된 모든 머신과 서버의 Automation 계정에서 구성할 수 있습니다.

각 시나리오에서, 선택한 컴퓨터 또는 서버를 대상으로 하는 배포를 만들거나 Automation 계정에서 배포를 만드는 경우 하나 이상의 컴퓨터를 대상으로 지정할 수 있습니다. Azure VM 또는 Azure Arc 지원 서버에서 업데이트 배포를 예약하는 경우 이 단계는 다음과 같은 경우를 제외하고 Automation 계정에서 배포하는 것과 동일합니다.

- 운영 체제는 컴퓨터의 OS에 따라 자동으로 미리 선택됩니다.

- 업데이트할 대상 컴퓨터는 자동으로 대상 자신으로 설정됩니다.

Important

업데이트 배포를 만들면 해당 운영 체제에 대한 회사 제품 업데이트에서 제공하는 소프트웨어 사용조건(EULA)의 조건에 동의하는 것입니다.

Azure 포털

업데이트 배포 예약

업데이트 배포를 예약하면 대상 머신에서 업데이트 배포를 처리하는 Patch-MicrosoftOMSComputers Runbook에 연결된 일정 리소스가 만들어집니다. 릴리스 일정 및 서비스 기간 이후로 배포를 예약하여 업데이트를 설치해야 합니다. 배포에 포함할 업데이트 형식을 선택할 수 있습니다. 예를 들어 중요 업데이트나 보안 업데이트를 포함하고 업데이트 롤업은 제외할 수 있습니다.

참고 항목

배포를 만든 후 Azure Portal에서 또는 PowerShell을 사용하여 일정 리소스를 삭제하면 예약된 업데이트 배포가 중단되고 포털에서 예약 리소스를 다시 구성하려고 할 때 오류가 표시됩니다. 해당 배포 일정을 삭제해야만 일정 리소스를 삭제할 수 있습니다.

새 업데이트 배포를 예약하려면 다음 단계를 수행합니다. 선택한 리소스(즉, Automation 계정, Azure Arc 지원 서버, Azure VM)에 따라 아래 단계는 배포 일정을 구성하는 동안 사소한 차이점이 있는 모든 항목에 적용됩니다.

포털에서 다음에 대한 배포를 예약합니다.

- 하나 이상의 컴퓨터에서 Automation 계정으로 이동하여 목록에서 업데이트 관리를 사용하도록 설정된 Automation 계정을 선택합니다.

- Azure VM의 경우 가상 머신으로 이동하여 목록에서 VM을 선택합니다.

- Azure Arc 지원 서버에서 업데이트 평가를 보려면 서버 - Azure Arc로 이동하여 목록에서 서버를 선택합니다.

선택한 리소스에 따라 업데이트 관리로 이동합니다.

- Automation 계정에서 업데이트 관리로 이동한 다음, 업데이트 관리에서 업데이트 배포 예약을 선택합니다.

- Azure VM을 선택한 경우 게스트 + 호스트 업데이트로 이동한 다음 업데이트 관리로 이동을 선택합니다.

- Azure Arc 지원 서버를 선택한 경우 업데이트 관리로 이동한 후 업데이트 배포 예약을 선택합니다.

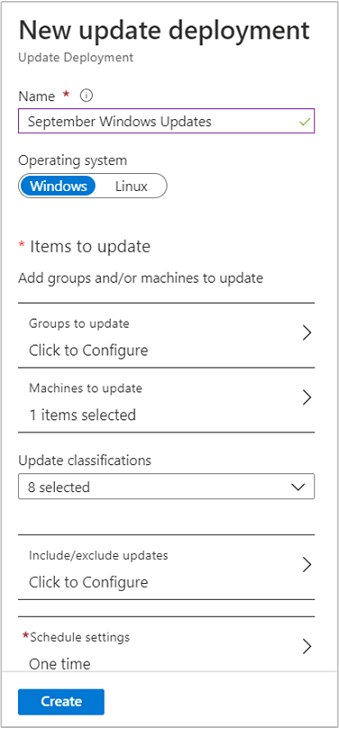

새 업데이트 배포에서 이름 필드를 사용하여 배포의 고유한 이름을 입력합니다.

업데이트 배포의 대상 운영 체제를 선택합니다.

참고 항목

Azure VM 또는 Azure Arc 지원 서버를 선택한 경우 이 옵션을 사용할 수 없습니다. 운영 체제가 자동으로 식별됩니다.

업데이트할 그룹 영역에서 구독, 리소스 그룹, 위치 및 태그가 결합된 쿼리를 정의하여 배포에 포함할 Azure VM의 동적 그룹을 빌드합니다. 자세히 알아보려면 업데이트 관리에서 동적 그룹 사용을 참조하세요.

참고 항목

Azure VM 또는 Azure Arc 지원 서버를 선택한 경우 이 옵션을 사용할 수 없습니다. 예약된 배포에 대한 컴퓨터의 대상이 자동으로 지정됩니다.

Important

Azure VM의 동적 그룹을 빌드할 때 업데이트 관리는 그룹의 범위에서 구독 또는 리소스 그룹을 결합하는 최대 500개의 쿼리만 지원합니다.

업데이트할 머신 영역에서 저장된 검색, 가져온 그룹을 선택하거나 드롭다운 메뉴에서 머신을 선택하고 개별 머신을 선택합니다. 이 옵션을 사용하여 각 머신의 Log Analytics 에이전트 준비 상태를 확인할 수 있습니다. Azure Monitor 로그에서 컴퓨터 그룹을 만드는 다른 방법에 대해 알아보려면 Azure Monitor 로그의 컴퓨터 그룹을 참조하세요. 예약된 업데이트 배포에는 최대 1,000대의 컴퓨터를 포함할 수 있습니다.

참고 항목

Azure VM 또는 Azure Arc 지원 서버를 선택한 경우 이 옵션을 사용할 수 없습니다. 예약된 배포에 대한 컴퓨터의 대상이 자동으로 지정됩니다.

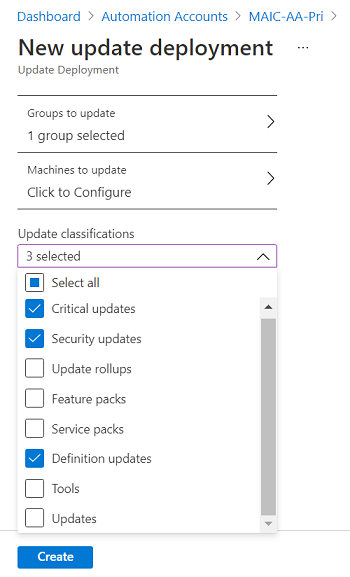

업데이트 분류 영역을 사용하여 제품의 업데이트 분류를 지정합니다. 업데이트 배포에 포함할 업데이트를 제외하고 각 제품에 대해 지원되는 모든 업데이트 분류를 선택 취소합니다.

배포에서 선택된 업데이트 집합만 적용하려면 다음 단계에 설명된 대로 업데이트 포함/제외 옵션을 구성할 때 미리 선택된 모든 업데이트 분류를 선택 취소해야 합니다. 이렇게 하면 이 배포에 포함하도록 지정한 업데이트만 대상 컴퓨터에 설치됩니다.

참고 항목

업데이트 분류에 따라 업데이트를 배포하는 것은 RTM 버전의 CentOS에서 작동하지 않습니다. CentOS에 대한 업데이트를 제대로 배포하려면 업데이트를 적용할 수 있도록 모든 분류를 선택합니다. 현재는 CentOS에서 네이티브 분류 데이터 가용성을 지원하는 메서드가 없습니다. 업데이트 분류에 대한 자세한 정보는 다음을 참조하세요.

참고 항목

업데이트 분류별로 업데이트를 배포하면 업데이트 관리에서 지원하는 Linux 배포판에서 제대로 작동하지 않을 수 있습니다. 이는 OVAL 파일의 명명 스키마로 식별된 문제의 결과이며, 이로 인해 업데이트 관리가 필터링 규칙에 따라 분류를 적절하게 일치시킬 수 없습니다. 보안 업데이트 평가에 사용되는 논리가 다르기 때문에 배포 중에 적용되는 보안 업데이트와 결과가 다를 수 있습니다. 분류가 중요 및 보안으로 설정된 경우 업데이트 배포가 예상대로 작동합니다. 평가 중 업데이트 분류만 영향을 받습니다.

Windows Server 컴퓨터용 업데이트 관리 영향을 받지 않으며 업데이트 분류 및 배포는 변경되지 않습니다.

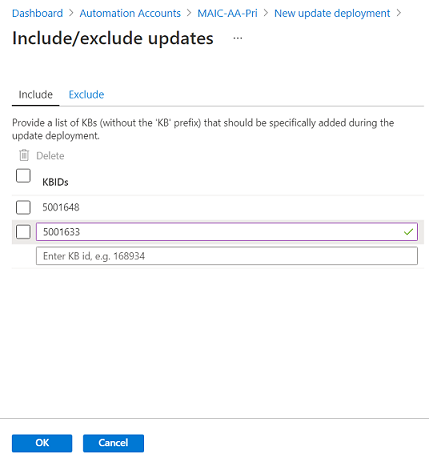

업데이트 포함/제외 영역을 사용하여 배포에서 선택한 업데이트를 추가하거나 제외합니다. 포함/제외 페이지에서 Windows 업데이트에 포함하거나 제외할 KB 문서의 ID 번호를 입력합니다. 지원되는 Linux 배포판의 경우 패키지 이름을 지정합니다.

Important

제외 항목은 포함 항목을 재정의한다는 사실을 기억하세요. 예를 들어

*의 제외 규칙을 정의하면 업데이트 관리가 모든 패치 또는 패키지를 설치 대상에서 제외합니다. 제외된 패치는 여전히 머신에서 누락된 것으로 표시됩니다. Linux 머신의 경우 제외된 종속 패키지가 들어 있는 패키지를 포함할 경우 업데이트 관리에서 주 패키지를 설치하지 않습니다.참고 항목

업데이트 배포에 포함하기 위해 대체된 업데이트를 지정할 수 없습니다.

다음은 업데이트 배포에서 포함/제외 및 업데이트 분류를 동시에 사용하는 방법을 이해하는 데 도움이 되는 몇 가지 예제 시나리오입니다.

특정 업데이트 목록만 설치하려는 경우 업데이트 분류를 선택하지 않고, 포함 옵션을 사용하여 적용할 업데이트 목록을 제공하지 않습니다.

하나 이상의 선택적 업데이트와 함께 보안 및 중요 업데이트만 설치하려면 업데이트 분류에서 보안 및 중요를 선택해야 합니다. 그런 다음 포함 옵션에 대해 선택적 업데이트에 대한 KBID를 지정합니다.

레거시 애플리케이션이 깨지지 않도록, 보안 및 중요 업데이트만 설치하고 하나 이상의 Python 업데이트는 건너뛰려면 업데이트 분류에서 보안 및 중요를 선택해야 합니다. 그런 다음, 제외 옵션을 사용하여 건너뛸 Python 패키지를 추가합니다.

일정 설정을 선택합니다. 기본 시작 시간은 현재 시간으로부터 30분 후입니다. 앞으로 10분 이후부터 언제든지 시작 시간을 설정할 수 있습니다.

되풀이를 사용하여 배포가 한 번 발생하는지 또는 되풀이 일정을 사용하는지 지정한 후 확인을 선택합니다.

사전 스크립트 + 사후 스크립트 영역에서 배포 전후에 실행할 스크립트를 선택합니다. 자세히 알아보려면 사전 스크립트 및 사후 스크립트 관리를 참조하세요.

유지 관리 기간(분) 필드를 사용하여 업데이트 설치에 허용되는 시간을 지정합니다. 유지 관리 기간을 지정할 때는 다음 사항을 고려하세요.

- 유지 관리 기간은 설치하려는 업데이트의 수를 제어합니다.

- 업데이트 프로세스의 다음 단계가 서비스 팩을 설치하는 것이라면 유지 관리 기간에 20분이 남아 있어야 하며 그렇지 않으면 해당 업데이트를 건너뜁니다.

- 업데이트 프로세스의 다음 단계가 서비스 팩 외에 다른 종류의 업데이트를 설치하는 것이라면 유지 관리 기간이 15분 남아 있어야 합니다. 그렇지 않으면 해당 업데이트를 건너뜁니다.

- 업데이트 프로세스의 다음 단계가 다시 부팅인 경우 유지 관리 기간에 10분이 남아 있어야 하며 그렇지 않으면 다시 부팅을 건너뜁니다.

- 유지 관리 기간 종료일이 임박해도 업데이트 관리는 새 업데이트 설치를 중지하지 않습니다.

- 유지 관리 기간이 초과되어도 업데이트 관리는 진행 중인 업데이트를 종료하지 않습니다. 설치할 나머지 업데이트는 시도되지 않습니다. 이러한 상황이 지속적으로 발생하는 경우 유지 관리 기간을 다시 평가해야 합니다.

- 서비스 팩 업데이트를 설치하는 데 오랜 시간이 소요되어 Windows에서 유지 관리 기간이 초과되는 경우가 많습니다.

참고 항목

Ubuntu에서 유지 관리 기간 외에 업데이트가 적용되지 않도록 하려면 자동 업데이트를 사용하지 않도록

Unattended-Upgrade패키지를 다시 구성합니다. 패키지 구성 방법에 대한 자세한 내용은 Ubuntu Server 가이드의 자동 업데이트 항목을 참조하세요.다시 부팅 옵션 필드를 사용하여 배포 중에 다시 부팅을 처리하는 방법을 지정할 수 있습니다. 다음과 같은 옵션을 사용할 수 있습니다.

- 필요한 경우 다시 부팅(기본값)

- 항상 다시 부팅

- 다시 부팅 안 함

- 다시 부팅만 - 업데이트 설치 안 함

참고 항목

다시 시작을 관리하는 데 사용되는 레지스트리 키에 나열된 레지스트리 키는 재부팅 옵션이 재부팅하지 않음으로 설정되면 재부팅 이벤트가 발생할 수 있습니다.

배포 일정 구성을 마쳤으면 만들기를 클릭합니다.

참고 항목

선택한 Azure Arc 지원 서버에 대한 배포 일정을 구성했으면 검토 + 만들기를 선택합니다.

상태 대시보드로 돌아갑니다. 배포 스케줄을 선택하여 만든 배포 일정을 표시합니다. 최대 500개의 일정이 나열됩니다. 일정이 500개를 초과하며 전체 목록을 검토하려는 경우 소프트웨어 업데이트 구성 - 목록 REST API 메서드를 참조하세요. 2019-06-01 이상의 API 버전을 지정합니다.

프로그래밍 방식으로 업데이트 배포 예약

REST API를 사용하여 업데이트 배포를 만드는 방법은 소프트웨어 업데이트 구성 - 만들기를 참조하세요.

샘플 Runbook을 사용하여 주간 업데이트 배포를 만들 수 있습니다. 이 Runbook에 대한 자세한 내용은 리소스 그룹에 있는 하나 이상의 VM에 대한 주간 업데이트 배포 만들기를 참조하세요.

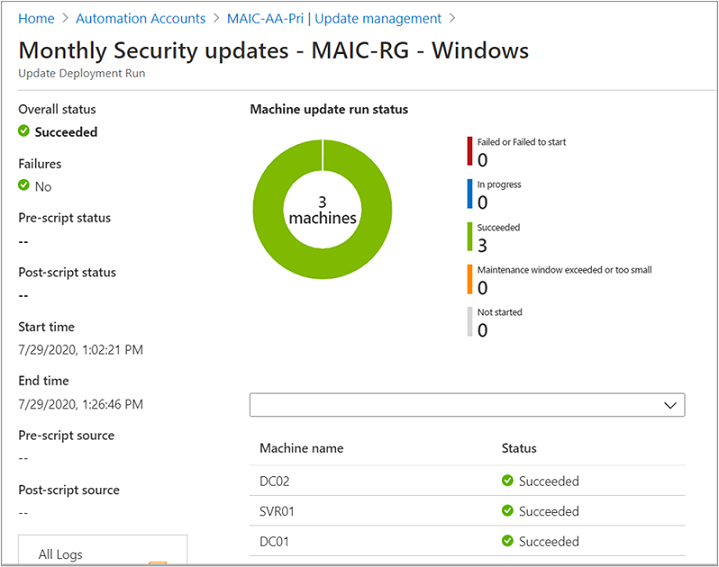

배포 상태 확인

예약된 배포가 시작되면 업데이트 관리의 기록 탭에서 상태를 볼 수 있습니다. 배포가 현재 실행 중이면 상태가 진행 중입니다. 배포가 성공적으로 완료되면 상태가 성공으로 변경됩니다. 배포에서 하나 이상의 업데이트에 오류가 발생하는 경우 상태는 실패입니다.

완료된 업데이트 배포의 결과 보기

배포가 완료되면 이를 선택하여 결과를 볼 수 있습니다.

업데이트 결과에서 요약은 대상 VM의 총 업데이트 수 및 배포 결과를 제공합니다. 오른쪽 표에는 각 업데이트에 대한 자세한 분석 및 설치 결과가 표시됩니다.

사용 가능한 값은

- 시도 안 함: 정의된 유지 관리 기간에 따라 사용할 수 있는 시간이 충분하지 않기 때문에 업데이트가 설치되지 않았습니다.

- 선택 안 함 - 배포할 업데이트를 선택하지 않았습니다.

- 성공 - 업데이트했습니다.

- 실패 - 업데이트하지 못했습니다.

배포를 통해 생성된 모든 로그 항목을 보려면 모든 로그를 선택합니다.

출력 타일을 선택하여 대상 VM의 업데이트 배포를 관리하는 Runbook의 작업 스트림을 확인합니다.

배포의 모든 오류에 대한 자세한 정보를 보려면 오류를 선택합니다.

Azure 테넌트 전체에 업데이트 배포

업데이트 관리에 보고하는 다른 Azure 테넌트에서 패치가 필요한 머신이 있는 경우 다음 해결 방법을 사용하여 예약해야 합니다. ForUpdateConfiguration 매개 변수가 지정된 New-AzAutomationSchedule cmdlet을 사용하여 일정을 만들 수 있습니다. New-AzAutomationSoftwareUpdateConfiguration cmdlet을 사용하여 다른 테넌트의 머신을 NonAzureComputer 매개 변수에 전달할 수 있습니다. 다음 예제에 이 작업을 수행하는 방법이 나와 있습니다.

$nonAzurecomputers = @("server-01", "server-02")

$startTime = ([DateTime]::Now).AddMinutes(10)

$sched = New-AzAutomationSchedule `

-ResourceGroupName mygroup `

-AutomationAccountName myaccount `

-Name myupdateconfig `

-Description test-OneTime `

-OneTime `

-StartTime $startTime `

-ForUpdateConfiguration

New-AzAutomationSoftwareUpdateConfiguration `

-ResourceGroupName $rg `

-AutomationAccountName <automationAccountName> `

-Schedule $sched `

-Windows `

-NonAzureComputer $nonAzurecomputers `

-Duration (New-TimeSpan -Hours 2) `

-IncludedUpdateClassification Security,UpdateRollup `

-ExcludedKbNumber KB01,KB02 `

-IncludedKbNumber KB100

다음 단계

- 업데이트 배포 결과에 대해 알리는 경고를 만드는 방법을 알아보려면 업데이트 관리에 대한 경고 만들기를 참조하세요.

- 일반적인 업데이트 관리 오류를 해결하려면 업데이트 관리 문제 해결을 참조하세요.