자습서: ASP.NET Core 앱에서 Key Vault 참조 사용

이 자습서에서는 Azure Key Vault와 함께 Azure App Configuration 서비스를 사용하는 방법을 알아봅니다. App Configuration 및 Key Vault는 대부분의 애플리케이션 배포에서 함께 사용되는 보완 서비스입니다.

App Configuration을 사용하면 Key Vault에 저장된 값을 참조하는 키를 만들어 이러한 서비스를 함께 사용할 수 있습니다. App Configuration은 이러한 키를 만들 때 값 자체가 아니라 Key Vault 값의 URI를 저장합니다.

애플리케이션은 App Configuration에 저장된 다른 키와 마찬가지로 App Configuration 클라이언트 공급자를 사용하여 Key Vault 참조를 검색합니다. 이 경우 App Configuration에 저장된 값은 Key Vault의 값을 참조하는 URI입니다. Key Vault 값 또는 자격 증명이 아닙니다. 클라이언트 공급자는 이 키를 Key Vault 참조로 인식하므로 Key Vault를 사용하여 해당 값을 검색합니다.

애플리케이션은 App Configuration 및 Key Vault 모두에 대해 제대로 인증할 책임이 있습니다. 두 서비스는 직접 통신하지 않습니다.

이 자습서에서는 코드로 Key Vault 참조를 구현하는 방법을 보여 줍니다. 아래 필수 구성 요소에 나열된 ASP.NET Core 빠른 시작에 도입된 웹앱을 기반으로 합니다. 계속하기 전에 이 빠른 시작을 완료합니다.

이 자습서의 단계는 임의의 코드 편집기를 사용하여 수행할 수 있습니다. 예를 들어 Visual Studio Code는 Windows, macOS 및 Linux 운영 체제에서 사용할 수 있는 크로스 플랫폼 코드 편집기입니다.

이 자습서에서는 다음을 하는 방법을 알아볼 수 있습니다.

- Key Vault에 저장된 값을 참조하는 App Configuration 키 만들기

- ASP.NET Core 웹 애플리케이션에서 이 키의 값에 액세스

필수 조건

빠른 시작 App Configuration을 사용하여 ASP.NET Core 앱 만들기를 완료합니다.

자격 증명 모음 만들기

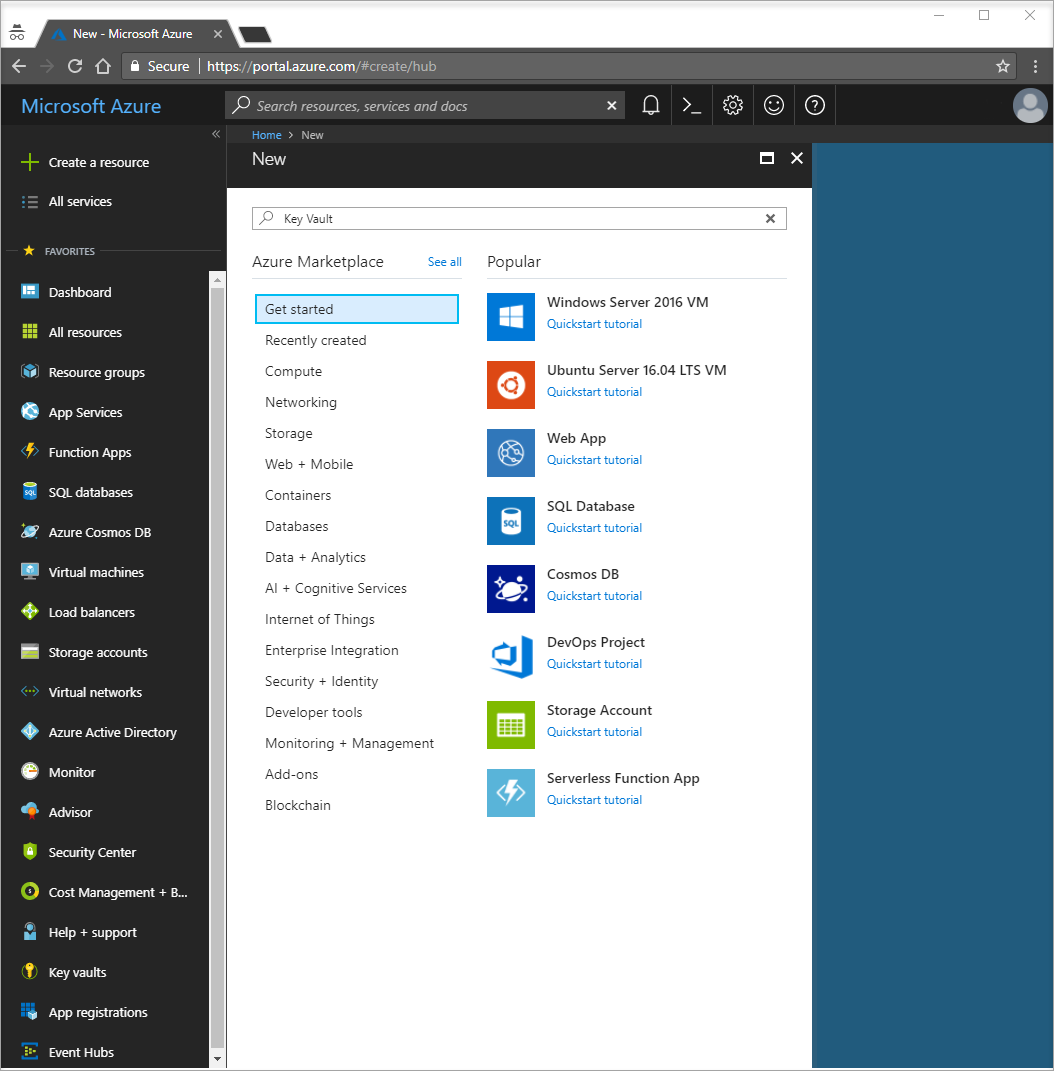

Azure Portal의 왼쪽 위 모서리에 있는 리소스 만들기 옵션을 선택합니다.

검색 상자에 Key Vault를 입력하고 드롭다운에서 Key Vault를 선택합니다.

결과 목록의 왼쪽에서 Key Vault를 선택합니다.

Key Vault에서 추가를 선택합니다.

오른쪽에 있는 Key Vault 만들기에서 다음 정보를 제공합니다.

- 구독을 선택하여 구독을 선택합니다.

- 리소스 그룹에서 기존 리소스 그룹 이름을 입력하거나 새로 만들기를 선택하고 리소스 그룹 이름을 입력합니다.

- Key Vault 이름에는 고유한 이름이 필요합니다.

- 지역 드롭다운 목록에서 위치를 선택합니다.

다른 Key Vault 만들기 옵션은 기본값 그대로 둡니다.

검토 + 만들기를 클릭합니다.

시스템에서 유효성을 검사하고 입력된 데이터를 표시합니다. 만들기를 클릭합니다.

이때 사용자의 Azure 계정은 이 새 자격 증명 모음에 액세스할 권한이 있는 유일한 계정입니다.

Key Vault에 비밀 추가

자격 증명 모음에 비밀을 추가하려면 몇 가지 추가 단계를 수행해야 합니다. 이 경우 Key Vault 검색을 테스트하는 데 사용할 수 있는 메시지를 추가합니다. 메시지는 Message라고 하며 여기에 "Hello from Key Vault" 값을 저장합니다.

- Key Vault 속성 페이지에서 비밀을 선택합니다.

- 생성/가져오기를 선택합니다.

- 비밀 만들기 창에서 다음 값을 입력합니다.

- 업로드 옵션: 수동을 입력합니다.

- 이름: 메시지를 입력합니다.

- 값: Hello from Key Vault를 입력합니다.

- 다른 비밀 만들기 속성은 기본값 그대로 둡니다.

- 만들기를 실행합니다.

App Configuration에 Key Vault 참조 추가

Azure Portal에 로그인합니다. 모든 리소스를 선택한 다음, 빠른 시작에서 만든 App Configuration 저장소 인스턴스를 선택합니다.

구성 탐색기를 선택합니다.

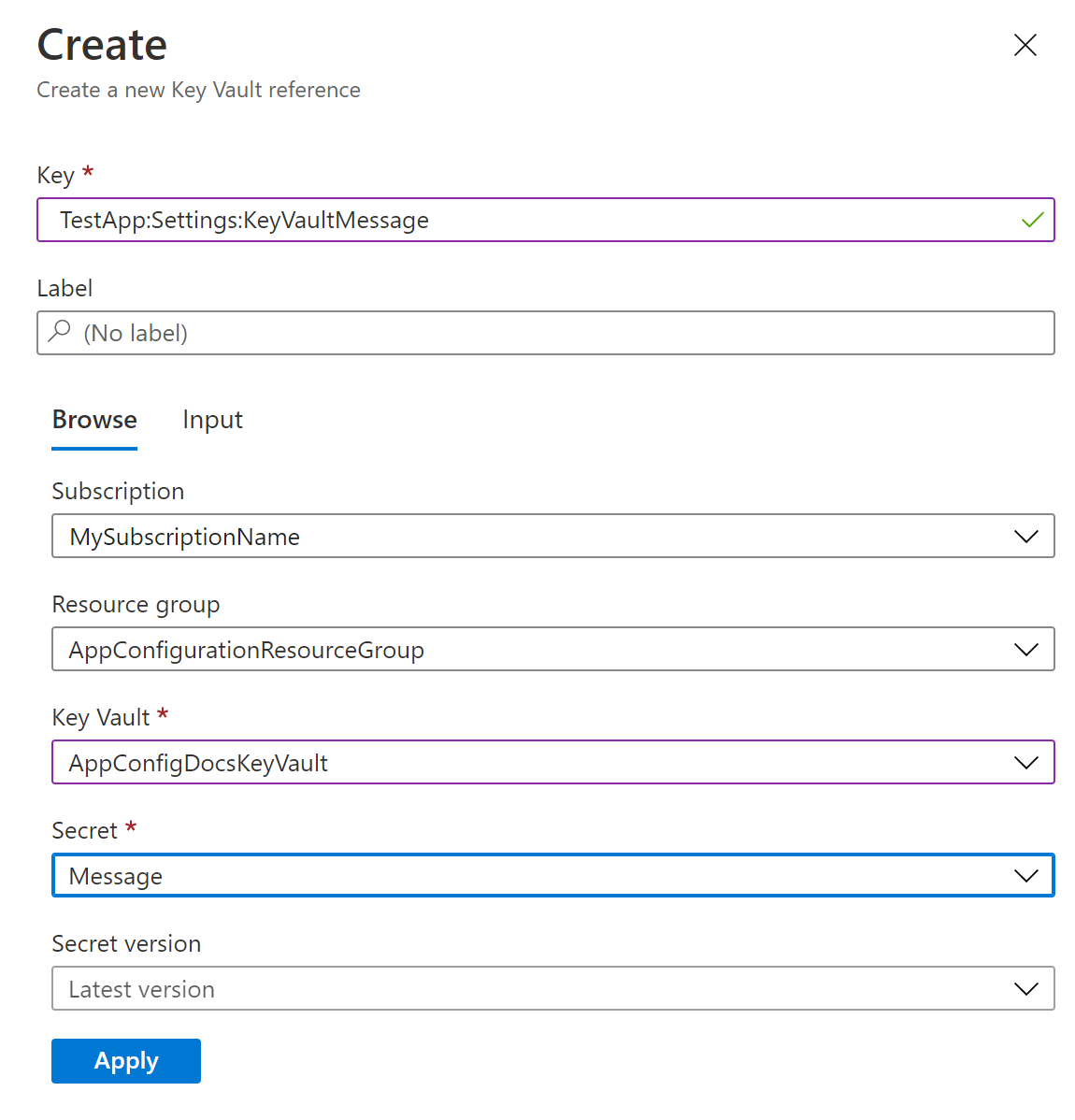

+ 만들기>Key Vault 참조를 선택하고 다음 값을 지정합니다.

- 키: TestApp:Settings:KeyVaultMessage를 선택합니다.

- 레이블: 이 값은 비워 둡니다.

- 구독, 리소스 그룹 및 Key Vault: 이전 섹션에서 만든 Key Vault에 해당하는 값을 입력합니다.

- 비밀: 이전 섹션에서 만든 Message라는 비밀을 선택합니다.

Key Vault 참조를 사용하도록 코드 업데이트

다음 명령을 실행하여 필요한 NuGet 패키지에 대한 참조를 추가합니다.

dotnet add package Azure.IdentityProgram.cs를 열고 다음과 같은 필요한 패키지에 대한 참조를 추가합니다.

using Azure.Identity;AddAzureAppConfiguration메서드를 호출하여 App Configuration을 사용합니다.ConfigureKeyVault옵션을 포함하고SetCredential메서드를 사용하여 Key Vault에 올바른 자격 증명을 전달합니다.var builder = WebApplication.CreateBuilder(args); // Retrieve the connection string string connectionString = builder.Configuration.GetConnectionString("AppConfig"); // Load configuration from Azure App Configuration builder.Configuration.AddAzureAppConfiguration(options => { options.Connect(connectionString); options.ConfigureKeyVault(keyVaultOptions => { keyVaultOptions.SetCredential(new DefaultAzureCredential()); }); });팁

Key Vault가 여러 개인 경우 모든 Key Vault에 동일한 자격 증명이 사용됩니다. Key Vault에 다른 자격 증명이 필요한 경우

AzureAppConfigurationKeyVaultOptions클래스의Register또는SetSecretResolver메서드를 사용하여 설정할 수 있습니다.앱 구성에 대한 연결을 초기화하는 경우

ConfigureKeyVault메서드를 호출하여 Key Vault에 대한 연결을 설정합니다. 초기화한 후 일반적인 App Configuration 키 값에 액세스하는 것과 동일한 방식으로 Key Vault 참조의 값에 액세스할 수 있습니다.이 프로세스가 실행되는 것을 보려면 보기>홈 폴더에서 Index.cshtml을 엽니다. 해당 내용을 다음 코드로 바꿉니다.

@page @using Microsoft.Extensions.Configuration @inject IConfiguration Configuration <style> body { background-color: @Configuration["TestApp:Settings:BackgroundColor"] } h1 { color: @Configuration["TestApp:Settings:FontColor"]; font-size: @Configuration["TestApp:Settings:FontSize"]px; } </style> <h1>@Configuration["TestApp:Settings:Message"] and @Configuration["TestApp:Settings:KeyVaultMessage"]</h1>TestApp:Settings:Message 구성 값과 동일한 방식으로 Key Vault 참조 TestApp:Settings:KeyVaultMessage의 값에 액세스합니다.

Key Vault에 앱 액세스 권한 부여

Azure App Configuration은 키 자격 증명 모음에 액세스하지 않습니다. 앱은 Key Vault에서 직접 읽기 때문에 키 자격 증명 모음의 비밀에 대한 액세스 권한을 앱에 부여해야 합니다. 이렇게 하면 비밀은 항상 앱에 유지됩니다. Key Vault 액세스 정책 또는 Azure 역할 기반 액세스 제어를 사용하여 액세스 권한을 부여할 수 있습니다.

위 코드에서는 DefaultAzureCredential을 사용합니다. 이는 EnvironmentCredential, ManagedIdentityCredential, SharedTokenCacheCredential, VisualStudioCredential 등의 다양한 자격 증명 유형을 자동으로 시도하는 집계된 토큰 자격 증명입니다. 자세한 내용은 DefaultAzureCredential 클래스를 참조하세요. 명시적으로 DefaultAzureCredential을 임의 자격 증명 유형으로 바꿀 수 있습니다. 그러나 DefaultAzureCredential을 사용하면 로컬 및 Azure 환경에서 둘 다 동일한 코드를 실행할 수 있습니다. 예를 들어, 키 자격 증명 모음에 대한 고유한 자격 증명 액세스 권한을 부여합니다. 로컬 개발에 Visual Studio를 사용하는 경우 DefaultAzureCredential은 자동으로 SharedTokenCacheCredential 또는 VisualStudioCredential로 대체됩니다.

또는 AZURE_TENANT_ID, AZURE_CLIENT_ID 및 AZURE_CLIENT_SECRET 환경 변수를 설정할 수 있습니다. 그러면 DefaultAzureCredential은 EnvironmentCredential을 통해 소유한 클라이언트 비밀을 사용하여 키 자격 증명 모음으로 인증합니다. 관리 ID가 사용되는 Azure 서비스(예: Azure App Service, Azure Kubernetes Service 또는 Azure Container Instance)에 앱이 배포된 후, 키 자격 증명 모음에 액세스할 권한을 Azure 서비스의 관리 ID에 부여합니다. 앱이 Azure에서 실행되는 경우 DefaultAzureCredential은 자동으로 ManagedIdentityCredential을 사용합니다. 동일한 관리 ID를 사용하여 App Configuration과 Key Vault로 둘 다 인증할 수 있습니다. 자세한 내용은 관리 ID를 사용하여 App Configuration에 액세스하는 방법을 참조하세요.

로컬로 앱 빌드 및 실행

.NET CLI를 사용하여 앱을 빌드하려면 명령 셸에서 다음 명령을 실행합니다.

dotnet build빌드가 완료된 후 다음 명령을 사용하여 웹앱을 로컬로 실행합니다.

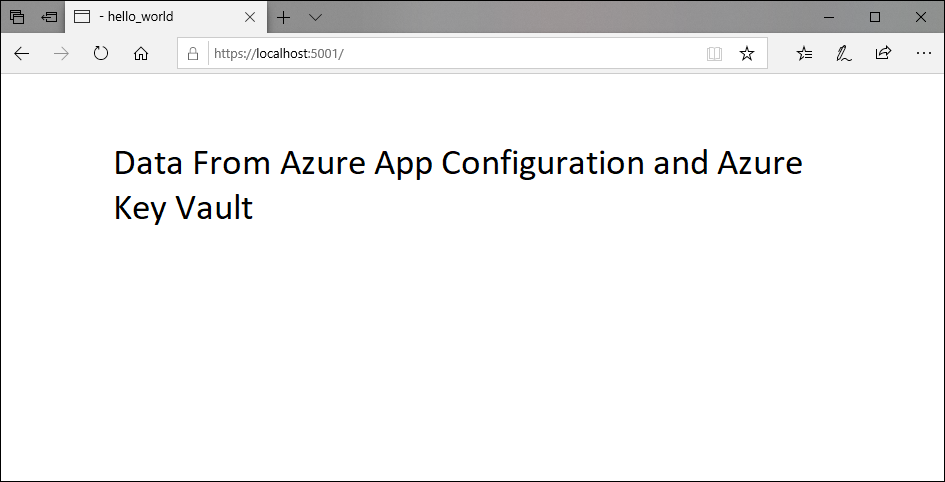

dotnet run브라우저 창을 열고, 로컬로 호스팅되는 웹앱에 대한 기본 URL인

http://localhost:5000으로 이동합니다.

리소스 정리

이 문서에서 만든 리소스를 계속 사용하지 않으려면 여기서 만든 리소스 그룹을 삭제하여 요금이 부과되지 않도록 합니다.

Important

리소스 그룹을 삭제하면 다시 되돌릴 수 없습니다. 리소스 그룹 및 포함된 모든 리소스가 영구적으로 삭제됩니다. 잘못된 리소스 그룹 또는 리소스를 자동으로 삭제하지 않도록 합니다. 유지하려는 다른 리소스가 포함된 리소스 그룹 내에서 이 문서에 대한 리소스를 만든 경우 리소스 그룹을 삭제하는 대신 해당 창에서 각 리소스를 개별적으로 삭제합니다.

- Azure Portal에 로그인하고 리소스 그룹을 선택합니다.

- 이름으로 필터링 상자에서 리소스 그룹의 이름을 입력합니다.

- 결과 목록에서 리소스 그룹 이름을 선택하여 개요를 확인합니다.

- 리소스 그룹 삭제를 선택합니다.

- 리소스 그룹 삭제를 확인하는 메시지가 표시됩니다. 리소스 그룹의 이름을 입력하여 확인하고 삭제를 선택합니다.

잠시 후, 리소스 그룹 및 모든 해당 리소스가 삭제됩니다.

다음 단계

이 자습서에서는 Key Vault에 저장된 비밀을 참조하는 키를 App Configuration에 만들었습니다. Key Vault에서 비밀과 인증서를 자동으로 다시 로드하는 방법을 알아보려면 다음 자습서를 계속 진행합니다.

관리 ID를 사용하여 App Configuration과 Key Vault에 대한 액세스를 간소화하는 방법을 알아보려면 다음 자습서를 참조하세요.