이 문서에서는 Azure VMware Solution 네트워킹에 대한 몇 가지 기본 개념을 요약합니다. 이러한 개념을 이해하는 것은 이 가이드의 다른 문서에서 네트워크 아키텍처를 이해하기 위한 필수 구성 요소입니다.

Azure ExpressRoute 회로 및 Azure VMware Solution 프라이빗 클라우드

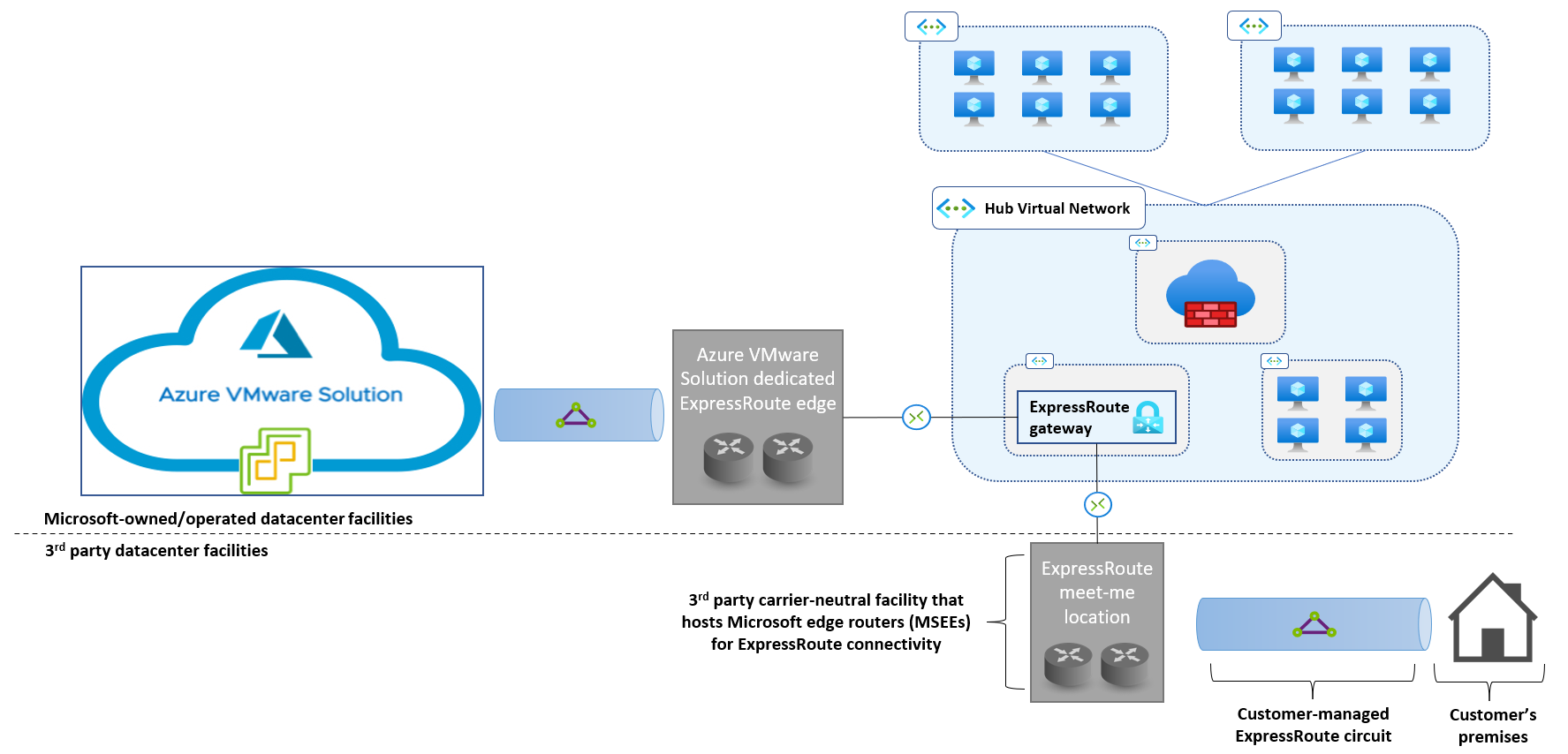

Azure VMware Solution은 Azure 데이터 센터에 배포되고 실제 네트워크에 연결된 운영 체제 미설치 VMware ESXi 노드에서 실행됩니다. ExpressRoute 회로를 사용하면 외부 네트워크와 Azure 가상 네트워크 간에 계층 3 연결을 설정할 수 있는 것과 동일한 방식으로 전용 ExpressRoute 구현은 물리적 ESXi 노드와 Azure 가상 네트워크 간에 계층 3 연결을 제공합니다.

Azure VMware Solution 프라이빗 클라우드가 프로비전되면 연결된 ExpressRoute 회로도 Microsoft 관리 구독에서 인스턴스화됩니다. 그러면 프라이빗 클라우드의 소유자는 회로에 대한 권한 부여 키를 사용하여 Azure 가상 네트워크의 하나 이상의 ExpressRoute 가상 네트워크 게이트웨이에 회로를 연결할 수 있습니다. (이 절차는 ExpressRoute 게이트웨이와 고객 관리 회로 간의 연결을 만드는 데 사용되는 절차와 동일합니다.) 자세한 지침은 Azure VMware Solution 설명서를 참조하세요.

ExpressRoute Global Reach 및 Azure VMware Solution 프라이빗 클라우드

Azure ExpressRoute 게이트웨이는 서로 다른 회로를 통해 연결된 온-프레미스 위치 간에 트래픽을 라우팅하는 데 사용할 수 없습니다. 이 제한 사항은 다음과 같이 Azure VMware Solution 전용 ExpressRoute 구현에도 적용됩니다.

Global Reach는 각 회로에 연결된 네트워크가 Microsoft 백본을 통해 서로 트래픽을 라우팅할 수 있도록 두 개의 ExpressRoute 회로를 연결할 수 있는 ExpressRoute 기능입니다. Global Reach는 Azure VMware Solution 전용 ExpressRoute 구현에서 사용할 수 있습니다. 따라서 Global Reach를 사용하여 Azure VMware Solution에서 관리하는 ExpressRoute 회로를 관리하는 회로에 연결할 수 있습니다. 그러면 온-프레미스 네트워크와 Azure VMware Solution 프라이빗 클라우드 간에 계층 3 연결을 제공합니다.

참고 항목

최대 복원력을 위해 서로 다른 피어링 위치에 있는 두 개의 고객 관리 ExpressRoute 회로를 사용하여 온-프레미스 데이터 센터를 Microsoft 백본에 연결해야 합니다. 이 경우 각 고객 관리 ExpressRoute 회로는 Azure VMware Solution 프라이빗 클라우드(및 Azure Virtual Networks)에 대한 Global Reach 연결이 있어야 합니다. 복원력 있는 ExpressRoute 구현에 대한 지침은 이 문서를 검토하세요.

Azure VMware Solution 네트워크 토폴로지

Azure VMware Solution 프라이빗 클라우드 인프라에는 여러 네트워크 세그먼트가 포함됩니다. 세그먼트는 VMware의 네트워크 가상화 스택(분산 가상 스위치)에 의해 구현되며 ESXi 호스트의 물리적 NIC를 통해 기본 물리적 인프라에 연결됩니다.

관리 네트워크는 vCenter Server 및 NSX-T 관리 가상 머신, vMotion, 복제본(replica)tion 및 vSAN과 같은 기본 vSphere 클러스터 함수를 지원합니다. 관리 네트워크의 주소 공간은 프로비전 중에 각 Azure VMware Solution 프라이빗 클라우드에 할당된 /22 주소 블록에서 할당됩니다. /22 블록의 IP 주소 범위가 관리 네트워크에 할당되는 방법에 대한 자세한 내용은 라우팅 및 서브넷 고려 사항을 참조하세요.

워크로드 세그먼트는 Azure VMware Solution 가상 머신이 연결하는 고객 정의 NSX-T 세그먼트입니다. 워크로드 세그먼트의 주소 범위는 고객 정의입니다. 다음과 겹칠 수 없습니다.

- Azure VMware Solution 프라이빗 클라우드의 /22 관리 블록.

- 피어된 Azure 가상 네트워크에서 사용되는 주소 범위입니다.

- 프라이빗 클라우드에 연결된 원격 네트워크에서 사용되는 주소 범위입니다.

워크로드 세그먼트는 계층 1 게이트웨이에 연결할 수 있습니다. Azure VMware Solution 프라이빗 클라우드에는 하나 이상의 계층 1 게이트웨이가 있을 수 있습니다. 계층 1 게이트웨이를 vSphere/NSX-T 클러스터 외부의 물리적 네트워크에 대한 연결을 제공하는 프라이빗 클라우드의 기본 계층 0 게이트웨이에 연결할 수 있습니다.

Azure VMware Solution 프라이빗 클라우드의 네트워크 토폴로지는 다음과 같습니다.

Azure VMware Solution의 동적 라우팅

Azure VMware Solution 프라이빗 클라우드는 관리되는 ExpressRoute 회로를 통해 Azure 가상 네트워크 및 원격 사이트에 연결됩니다. BGP(Border Gateway Protocol)는 다음과 같이 동적 경로 교환에 사용됩니다.

이전 그림에 표시된 표준 토폴로지에서:

Azure VMware Solution 프라이빗 클라우드의 관리 및 워크로드 세그먼트에 대한 경로는 프라이빗 클라우드의 관리 회로에 연결된 모든 ExpressRoute 게이트웨이에 발표됩니다. 반대 방향으로 ExpressRoute 게이트웨이는 다음의 경로를 알려 줍니다.

- 자체 가상 네트워크의 주소 공간을 구성하는 접두사입니다.

- 피어링이 게이트웨이 전송을 허용하도록 구성된 경우 모든 직접 피어링된 가상 네트워크의 주소 공간을 구성하는 접두사입니다(다이어그램의 빨간색 점선).

Azure VMware Solution 프라이빗 클라우드의 관리 및 워크로드 세그먼트에 대한 경로는 Global Reach를 통해 프라이빗 클라우드의 관리 회로에 연결된 모든 ExpressRoute 회로에 발표됩니다. 반대 방향으로 고객 관리 ExpressRoute 회로를 통해 온-프레미스 사이트에서 발표된 모든 경로는 Azure VMware Solution 프라이빗 클라우드(다이어그램의 단색 노란색 선)로 전파됩니다.

고객 관리 ExpressRoute 회로를 통해 온-프레미스 사이트에서 발표된 경로는 회로에 연결된 모든 ExpressRoute 게이트웨이에서 학습됩니다. 경로는 다음으로 삽입됩니다.

- 게이트웨이 가상 네트워크의 경로 테이블입니다.

- 피어링이 게이트웨이 전송을 허용하도록 구성된 경우 직접 피어링된 모든 가상 네트워크의 경로 테이블입니다.

반대 방향으로 ExpressRoute 게이트웨이는 다음의 경로를 알려 줍니다.

- 자체 가상 네트워크의 주소 공간을 구성하는 접두사입니다.

- 피어링이 게이트웨이 전송을 허용하도록 구성된 경우 모든 직접 피어링된 가상 네트워크의 주소 공간을 구성하는 접두사입니다(다이어그램의 녹색 파선).

참고 항목

ExpressRoute 게이트웨이는 회로 연결을 통해 경로를 전파하지 않습니다. 위의 다이어그램에서 ExpressRoute 게이트웨이는 빨간색 점선으로 표시되는 BGP 세션에서 학습된 경로를 녹색 파선으로 표시되는 BGP 세션으로 전파하지 않으며 그 반대의 경우도 마찬가지입니다. 따라서 Azure VMware Solution 프라이빗 클라우드와 온-프레미스 사이트 간의 연결을 사용하도록 설정하려면 Global Reach가 필요합니다.

아웃바운드 데이터 전송 요금

Azure VMware Solution 프라이빗 클라우드와 연결된 관리되는 ExpressRoute 회로는 Microsoft 소유 구독에서 인스턴스화됩니다. 구독은 관리 회로와 연결된 비용(월별 요금 또는 데이터 전송 요금)에 대해 청구되지 않습니다. 더 구체적으로 말하면 구독에 대한 요금이 청구되지 않습니다.

- 관리 회로에 대한 ExpressRoute 월별 요금입니다.

- 관리되는 회로를 통해 Azure 가상 네트워크에서 프라이빗 클라우드로 전송되는 트래픽입니다.

- ExpressRoute Global Reach 수신 및 송신 트래픽 요금입니다. 소유한 ExpressRoute 회로가 Global Reach를 통해 Azure VMware Solution 관리 회로에 연결되면 회로가 프라이빗 클라우드와 동일한 지정학적 지역에 있는 경우 회로에서도 Global Reach 수신 및 송신 요금이 억제됩니다.

프라이빗 클라우드의 관리 회로에 연결된 ExpressRoute 가상 네트워크 게이트웨이는 사용자가 소유한 가상 네트워크에서 인스턴스화되므로 표준 ExpressRoute 가상 네트워크 게이트웨이 요금으로 요금이 청구됩니다.

이 가이드에서 설명하는 토폴로지에서 필요한 Azure VPN Gateway, Azure 경로 서버, 가상 네트워크 피어링 및 공용 IP 주소와 같은 다른 모든 네트워크 관련 리소스는 구독에 배포해야 합니다. 표준 요금으로 청구됩니다.

Azure VMware Solution에 대한 청구에 대한 자세한 내용은 일반적인 질문 문서를 참조 하세요.

다음 단계

Azure VMware Solution과 온-프레미스 사이트 간의 연결에 대해 알아봅니다.