AKV 및 ACC(Azure 기밀 컴퓨팅)를 사용하는 보안 키 릴리스 기능

SKR(보안 키 릴리스)은 AKV(Azure Key Vault) 관리되는 HSM 및 프리미엄 제품에 포함된 기능입니다. 보안 키 릴리스를 사용하면 AKV에서 보안 Enclave, VM 기반 TEE 등과 같은 증명된 TEE(신뢰 실행 환경)로 HSM 보호 키를 릴리스할 수 있습니다. SKR은 데이터 암호 해독/암호화 키에 또 다른 액세스 보호 계층을 추가합니다. 여기서 알려진 구성으로 애플리케이션 + TEE 런타임 환경을 대상으로 할 수 있는 키 자료에 대한 액세스 권한을 얻습니다. 내보내기 가능 키를 만들 때 정의된 SKR 정책은 이러한 키에 대한 액세스를 제어합니다.

AKV 제품에 대한 SKR 지원

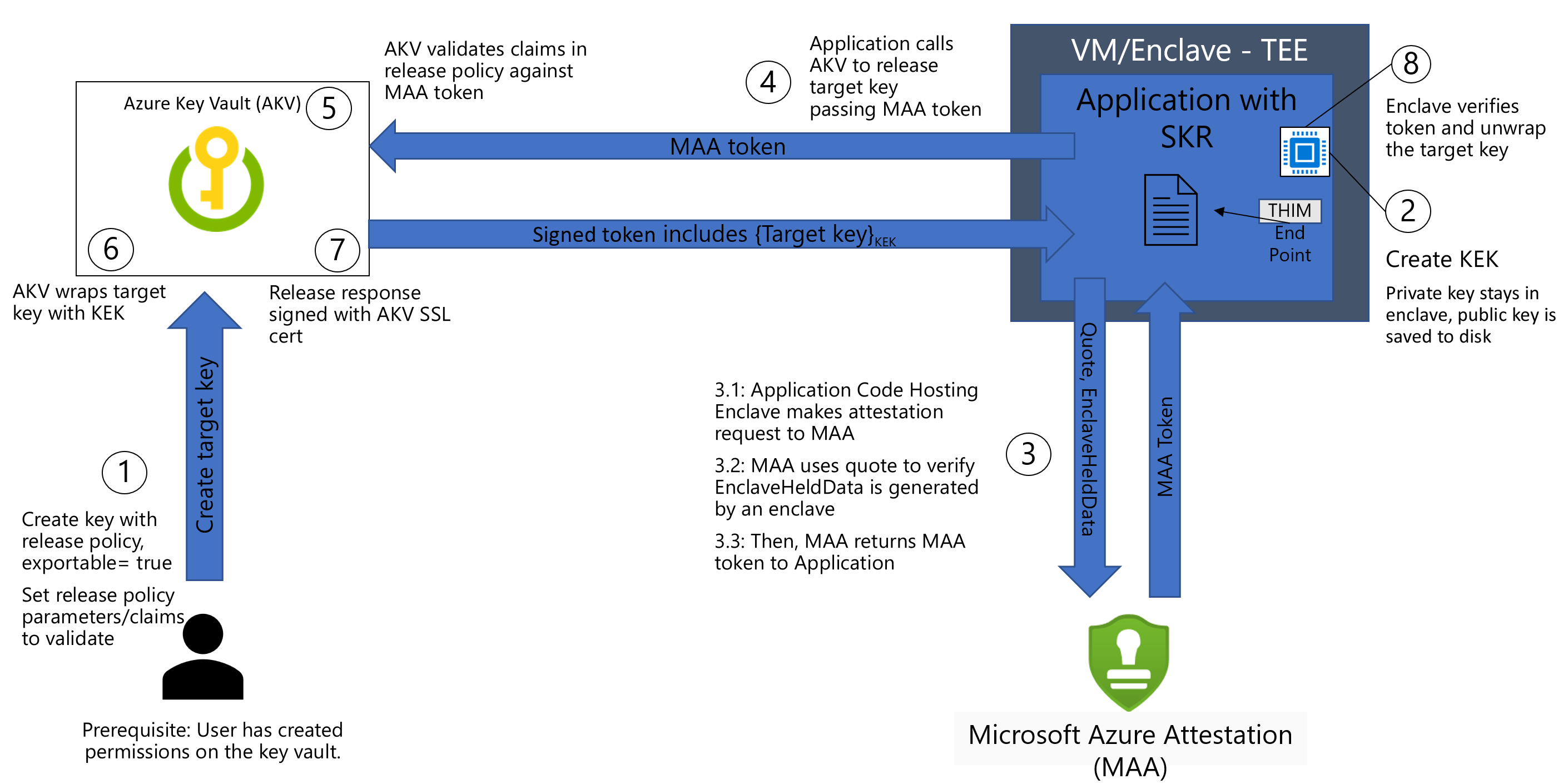

TEE를 사용하는 전체 보안 키 릴리스 흐름

SKR은 MAA(Microsoft Azure Attestation) 생성 클레임만을 바탕으로 키를 릴리스할 수 있습니다. MAA 클레임에 대한 SKR 정책 정의에 긴밀한 통합이 있습니다.

아래 단계는 AKV Premium 용입니다.

1단계: Key Vault Premium HSM 지원 만들기

Az CLI 기반 AKV 만들기에 대한 자세한 내용은 여기를 참조하세요.

[--sku] 값을 "premium"으로 설정해야 합니다.

2단계: 보안 키 릴리스 정책 만들기

보안 키 릴리스 정책은 json 형식 릴리스 정책이며 여기에 정의되어 있습니다. 키를 릴리스하기 위한 권한을 부여하는 것 외에도 필요한 클레임 집합을 지정합니다. 여기서 클레임은 여기에 SGX 및 AMD SEV-SNP CVM에 대해 참조된 MAA 기반 클레임입니다.

자세한 내용은 TEE 전용 예제 페이지를 참조하세요. SKR 정책 문법에 대한 자세한 내용은 Azure Key Vault 보안 키 릴리스 정책 문법을 참조하세요.

SKR 정책을 설정하기 전에 원격 증명 흐름을 통해 TEE 애플리케이션을 실행해야 합니다. 원격 증명은 이 자습서에서 다루지 않습니다.

예시

{

"version": "1.0.0",

"anyOf": [ // Always starts with "anyOf", meaning you can multiple, even varying rules, per authority.

{

"authority": "https://sharedweu.weu.attest.azure.net",

"allOf": [ // can be replaced by "anyOf", though you cannot nest or combine "anyOf" and "allOf" yet.

{

"claim": "x-ms-isolation-tee.x-ms-attestation-type", // These are the MAA claims.

"equals": "sevsnpvm"

},

{

"claim": "x-ms-isolation-tee.x-ms-compliance-status",

"equals": "azure-compliant-cvm"

}

]

}

]

}

3단계: 연결된 SKR 정책을 사용하여 AKV에서 내보내기 가능 키 만들기

키 유형 및 기타 관련 특성에 대한 정확한 세부 정보는 여기에서 확인할 수 있습니다.

az keyvault key create --exportable true --vault-name "vault name from step 1" --kty RSA-HSM --name "keyname" --policy "jsonpolicyfromstep3 -can be a path to JSON"

4단계: TEE 내에서 실행되는 애플리케이션이 원격 증명 수행

이 단계는 애플리케이션을 실행하는 TEE의 유형에 따라 다릅니다. Intel SGX Enclave 또는 AMD SEV-SNP 기반 CVM(기밀 Virtual Machines)이거나 AMD SEV-SNP 등을 사용하여 CVM Enclave에서 실행되는 기밀 컨테이너일 수 있습니다.

Azure과 함께 제공되는 다양한 TEE 유형에 대한 다음 참조 예제를 따르세요.

- AMD EV-SNP 기반 CVM 내 애플리케이션에서 보안 키 릴리스 수행

- SSR 사이드카 컨테이너가 있는 ACI(Azure Container Instances)를 사용하는 기밀 컨테이너

- 보안 키 릴리스를 수행하는 Intel SGX 기반 애플리케이션 - 오픈 소스 솔루션 Mystikos 구현

FAQ(질문과 대답)

기밀이 아닌 컴퓨팅 제품으로 SKR을 수행할 수 있나요?

아니요. SKR에 연결된 정책은 하드웨어 기반 TEE에 연결된 MAA 클레임만 이해합니다.

내 증명 공급자나 서비스를 가져와서 AKV에 대한 해당 클레임을 사용해 유효성을 검사하고 릴리스할 수 있나요?

아니요. AKV는 현재 MAA만 이해 및 통합합니다.

AKV SDK를 사용하여 키 릴리스를 수행할 수 있나요?

예. 7.3 AKV API와 통합된 최신 SDK는 키 릴리스를 지원합니다.

키 릴리스 정책의 몇 가지 예시를 알려주세요.

TEE 유형별 자세한 예제는 여기에서 확인할 수 있습니다.

SKR 정책 유형을 인증서 및 비밀에 연결할 수 있나요?

아니요. 현재는 불가능합니다.

참조

Azure Container Instance의 기밀 컨테이너의 컨테이너 사이드카를 사용하여 보안 키 릴리스

AMD SEV-SNP 애플리케이션의 CVM 및 보안 키 릴리스 예제