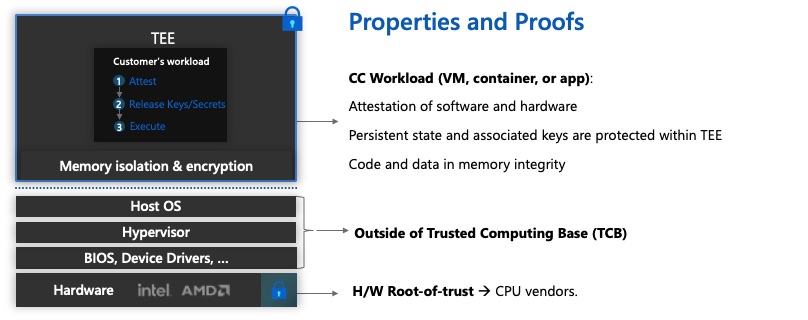

TCB(신뢰할 수 있는 컴퓨팅 기반 )는 안전한 환경을 제공하는 시스템의 모든 하드웨어, 펌웨어 및 소프트웨어 구성 요소를 나타냅니다. TCB 내의 구성 요소는 중요한 것으로 간주됩니다. TCB 내의 한 구성 요소가 손상되면 전체 시스템의 보안이 위태로워질 수 있습니다. 낮은 TCB는 더 높은 수준의 보안을 의미합니다. 다양한 취약점, 맬웨어, 공격 및 악의적인 사용자에게 노출될 위험이 줄어듭니다.

다음 다이어그램은 TCB 내부 및 외부에 있는 내용을 보여 있습니다. 고객 운영자가 관리하는 워크로드 및 데이터는 TCB 내에 있습니다. 클라우드 공급자(Azure)가 관리하는 요소는 TCB 외부에 있습니다.

신뢰의 하드웨어 루트

신뢰의 루트는 고객 워크로드가 기밀 컴퓨팅을 사용하고 있음을 증명(유효성 검사)하기 위해 신뢰할 수 있는 하드웨어입니다. 하드웨어 공급업체는 암호화 증명을 생성하고 유효성을 검사합니다.

기밀 컴퓨팅 워크로드

TEE(신뢰할 수 있는 실행 환경) 내에 캡슐화된 고객 워크로드에는 고객이 완전히 제어하고 신뢰할 수 있는 솔루션 부분이 포함됩니다. 기밀 컴퓨팅 워크로드는 암호화를 사용하여 TCB 외부의 모든 작업에 불투명합니다.

호스트 OS, 하이퍼바이저, BIOS 및 디바이스 드라이버

이러한 요소는 암호화되어 있으므로 TCB 내에서 워크로드를 볼 수 없습니다. 호스트 OS, BIOS, 하이퍼바이저 및 디바이스 드라이버는 클라우드 공급자의 제어를 받으며 고객이 액세스할 수 없습니다. 반대로 고객 워크로드를 암호화된 형식으로만 볼 수 있습니다.

TCB를 다양한 TEE에 매핑하기

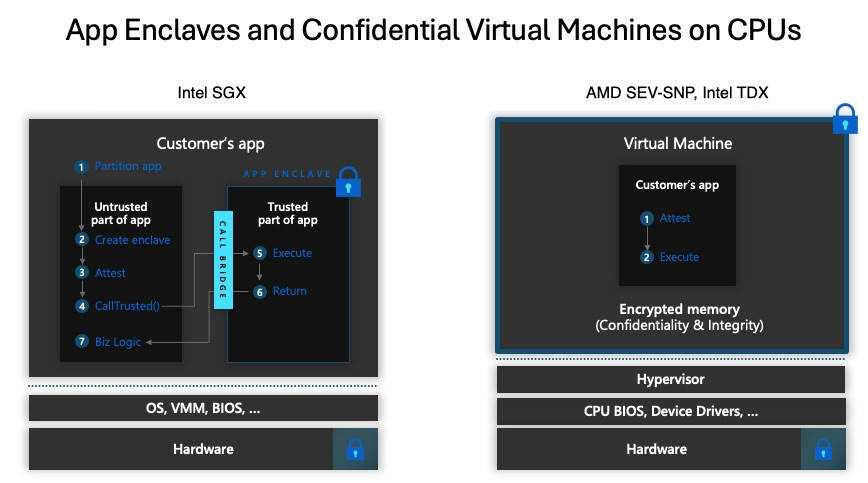

사용 중인 기밀 컴퓨팅 기술에 따라 TCB는 기밀성 및 채택 용이성에 대한 다양한 고객의 요구를 충족하도록 달라질 수 있습니다.

AMD SEV-SNP(및 향후 Intel Trust Domain Extensions) 기술을 사용하는 CVM(기밀 가상 머신)은 TEE 내에서 전체 VM을 실행하여 기존 워크로드의 재호스트 시나리오를 지원할 수 있습니다. 이 경우 게스트 OS도 TCB 내에 있습니다.

컨테이너 컴퓨팅 제품은 CVM을 기반으로 합니다. Azure Container Instances를 사용할 때 전체 Azure Kubernetes Service 노드에서 개별 컨테이너로 다양한 TCB 시나리오를 제공합니다.

Intel SGX(Software Guard Extensions)는 개별 코드 함수까지 가장 세분화된 TCB 정의를 제공할 수 있지만 기밀 기능을 사용하려면 특정 SDK를 사용하여 애플리케이션을 개발해야 합니다.