적용 대상: Azure Data Factory

Azure Data Factory  Azure Synapse Analytics

Azure Synapse Analytics

팁

Microsoft Fabric의 데이터 팩토리는 더 간단한 아키텍처, 기본 제공 AI 및 새로운 기능을 갖춘 차세대 Azure 데이터 팩토리입니다. 데이터 통합을 접하는 경우 Fabric Data Factory부터 시작합니다. 기존 ADF 워크로드는 Fabric 업그레이드하여 데이터 과학, 실시간 분석 및 보고 전반에 걸쳐 새로운 기능에 액세스할 수 있습니다.

- Fabric 무료 평가판을 시작합니다.

Microsoft Fabric의 Data Factory로 Azure Data Factory를 업그레이드합니다

Azure Data Factory는 데이터 보관 상태의 데이터를 암호화하며, 여기에는 엔터티 정의와 실행 중에 캐시된 모든 데이터가 포함됩니다. 기본적으로 데이터는 데이터 팩터리에 고유하게 할당되는 임의로 생성된 Microsoft 관리형 키로 암호화됩니다. 추가 보안 보장을 위해 이제 Azure Data Factory 고객 관리형 키 기능으로 BYOK(Bring Your Own Key)를 사용하도록 설정할 수 있습니다. CMK(고객 관리형 키)를 지정하는 경우 Data Factory는 팩터리 시스템 키와 CMK를 모두 사용하여 고객 데이터를 암호화합니다. 둘 중 하나라도 없으면 데이터 및 팩터리에 대한 액세스가 거부됩니다.

고객 관리형 키를 저장하려면 Azure Key Vault 필요합니다. 고유한 키를 만들어 키 자격 증명 모음에 저장하거나 Azure Key Vault API를 사용하여 키를 생성할 수 있습니다. Key Vault 및 Data Factory는 동일한 Microsoft Entra 테넌트와 동일한 지역에 있어야 하지만 서로 다른 구독에 있을 수 있습니다. Azure Key Vault 대한 자세한 내용은

고객 관리형 키에 대한 안내

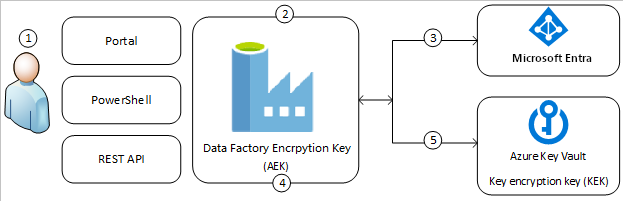

다음 다이어그램에서는 Data Factory가 Microsoft Entra ID 및 Azure Key Vault 사용하여 고객 관리형 키를 사용하여 요청을 만드는 방법을 보여 줍니다.

다음은 다이어그램의 번호가 매겨진 단계에 대해 설명하는 목록입니다.

- Azure Key Vault 관리자는 Data Factory와 연결된 관리 ID에 암호화 키에 대한 권한을 부여합니다.

- Data Factory 관리자는 팩터리에서 고객 관리형 키 기능을 사용하도록 설정

- Data Factory는 팩터리에 연결된 관리 ID를 사용하여 Microsoft Entra ID 통해 Azure Key Vault 대한 액세스를 인증합니다.

- Data Factory는 Azure Key Vault 고객 키로 팩터리 암호화 키를 래핑합니다.

- 읽기/쓰기 작업의 경우 Data Factory는 암호화 및 암호 해독 작업을 수행하기 위해 계정 암호화 키 래프 해제를 위해 Azure Key Vault 요청을 보냅니다.

고객 관리형 키 암호화를 데이터 팩터리에 추가하는 방법에는 두 가지가 있습니다. 하나는 Azure Portal에서 팩터리를 만드는 동안이고 다른 하나는 Data Factory UI에서 팩터리 생성 후입니다.

필수 구성 요소 - Azure Key Vault 구성 및 키 생성

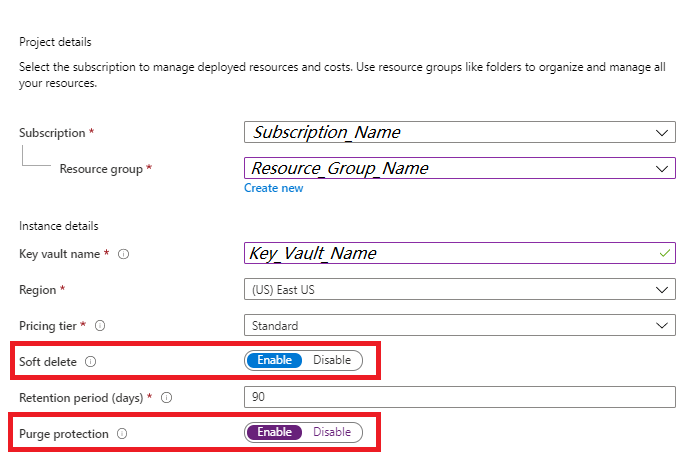

Azure Key Vault에서 일시 삭제 및 삭제 안 함을 사용하도록 설정

Data Factory에서 고객 관리형 키를 사용하려면 Key Vault 소프트 삭제 및 제거 안 함 두 속성을 설정해야 합니다. 이러한 속성은 새 키 자격 증명 모음 또는 기존 키 자격 증명 모음에서 PowerShell 또는 Azure CLI 사용하여 사용하도록 설정할 수 있습니다. 기존 키 자격 증명 보관소에서 이러한 속성을 사용하도록 설정하는 방법을 알아보려면 Azure Key Vault의 일시 삭제 및 제거 보호를 사용한 복구 관리를 확인하세요.

Azure 포털을 통해 새 Azure Key Vault 만드는 경우 다음과 같이 소프트 삭제 및 제거 안 함을 사용하도록 설정할 수 있습니다.

Azure Key Vault에 Data Factory 액세스 권한 부여

Azure Key Vault와 Azure Data Factory가 동일한 Microsoft Entra 테넌트 및 동일한 지역에 있는지 확인합니다. 액세스 정책 또는 액세스 제어 권한을 사용할 수 있습니다.

액세스 정책 - 키 자격 증명 모음에서 액세스 정책 ->액세스 정책 추가 ->를 선택하고, 비밀 권한 드롭다운에서 Azure Data Factory 관리 ID를 검색한 다음 가져오기, 키 래핑 해제, 키 래핑 권한을 부여합니다.

** 액세스 제어 - 관리 ID에는 액세스 제어에서 두 가지 역할인 Key Vault 암호화 서비스 암호화 사용자와 Key Vault 비밀 사용자가 필요합니다. 키 자격 증명 모음에서 액세스 제어(IAM)를 선택한 후 >+ 추가 및 >역할 할당 추가를 클릭합니다. 역할 중 하나를 선택한 다음, 다음을 선택합니다. Members에서 관리 ID를 선택한 다음, 멤버 선택 Azure Data Factory 관리 ID를 검색합니다. 그런 다음 검토 + 할당을 선택합니다. 두 번째 역할에 대해 반복합니다.

- Data Factory UI에서 팩터리 생성 후에 고객 관리형 키 암호화를 추가하려면, 데이터 팩터리의 관리 서비스 ID(MSI)에 Key Vault에 대한 올바른 권한이 있는지 확인하세요.

- 고객 관리형 키 암호화를 Azure 포털에서 팩터리를 생성할 때 추가하려면, 사용자 할당 관리 ID(UA-MI)에 Key Vault에 대한 올바른 권한이 있는지 확인하십시오.

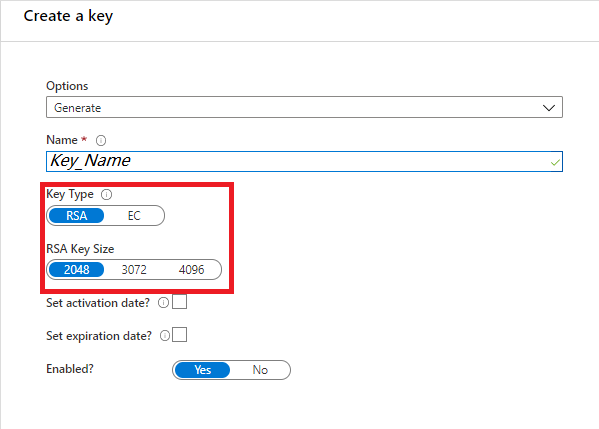

고객 관리형 키를 생성하거나 업로드하여 Azure Key Vault에

고유한 키를 만들어 키 자격 증명 모음에 저장할 수도 있습니다. 또는 Azure Key Vault API를 사용하여 키를 생성할 수 있습니다. Data Factory 암호화에서는 RSA 키만 지원됩니다. RSA-HSM도 지원됩니다. 자세한 내용은 키, 비밀 및 인증서 정보를 참조하세요.

고객 관리형 키 사용

팩터리를 만든 후에 Data Factory UI에서

이 섹션에서는 팩터리를 만든 후 Data Factory UI에서 고객 관리형 키 암호화를 추가하는 프로세스를 안내합니다.

참고 사항

고객 관리형 키는 빈 데이터 팩터리에서만 구성할 수 있습니다. 데이터 팩터리는 연결된 서비스, 파이프라인, 데이터 흐름 같은 리소스를 포함할 수 없습니다. 팩터리를 만든 직후 고객 관리형 키를 사용하도록 설정하는 것이 좋습니다.

중요합니다

이 방법은 관리형 가상 네트워크 사용 팩터리에서 작동하지 않습니다. 이러한 팩터리를 암호화하려는 경우 대체 경로를 고려합니다.

데이터 팩터리의 관리 서비스 ID(MSI)에 Key Vault에 대한 Get, Unwrap 키, Wrap 키 권한이 있는지 확인합니다.

Data Factory가 비어 있는지 확인합니다. 데이터 팩터리에는 연결된 서비스, 파이프라인 및 데이터 흐름과 같은 리소스가 포함될 수 없습니다. 현재는 비어 있지 않은 팩터리에 고객 관리형 키를 배포하면 오류가 발생합니다.

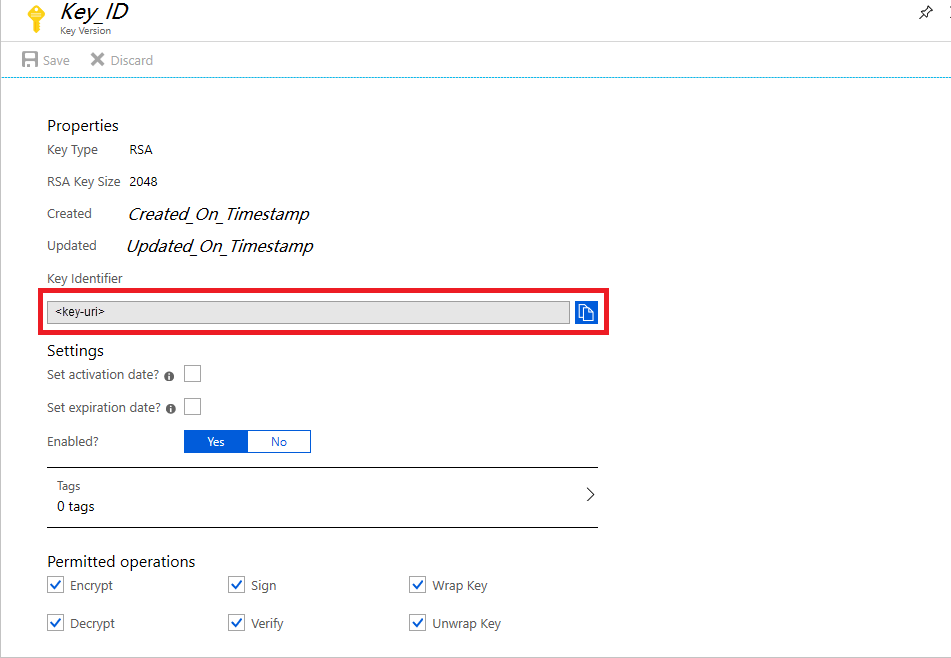

Azure 포털에서 키 URI를 찾으려면 Azure Key Vault 이동하여 키 설정을 선택합니다. 원하는 키를 선택한 다음, 키를 선택하여 버전을 확인합니다. 설정을 보려면 키 버전을 선택합니다.

키 식별자 필드의 값을 복사합니다. URI

Azure Data Factory 포털을 시작하고 왼쪽의 탐색 모음을 사용하여 Data Factory 관리 포털로 이동합니다.

Screenshot how to enable Customer-managed Key in Data Factory UI.을 선택합니다.

앞에서 복사한 고객 관리형 키의 URI를 입력합니다.

저장을 선택하면 데이터 팩토리에 고객 관리형 키 암호화가 활성화됩니다.

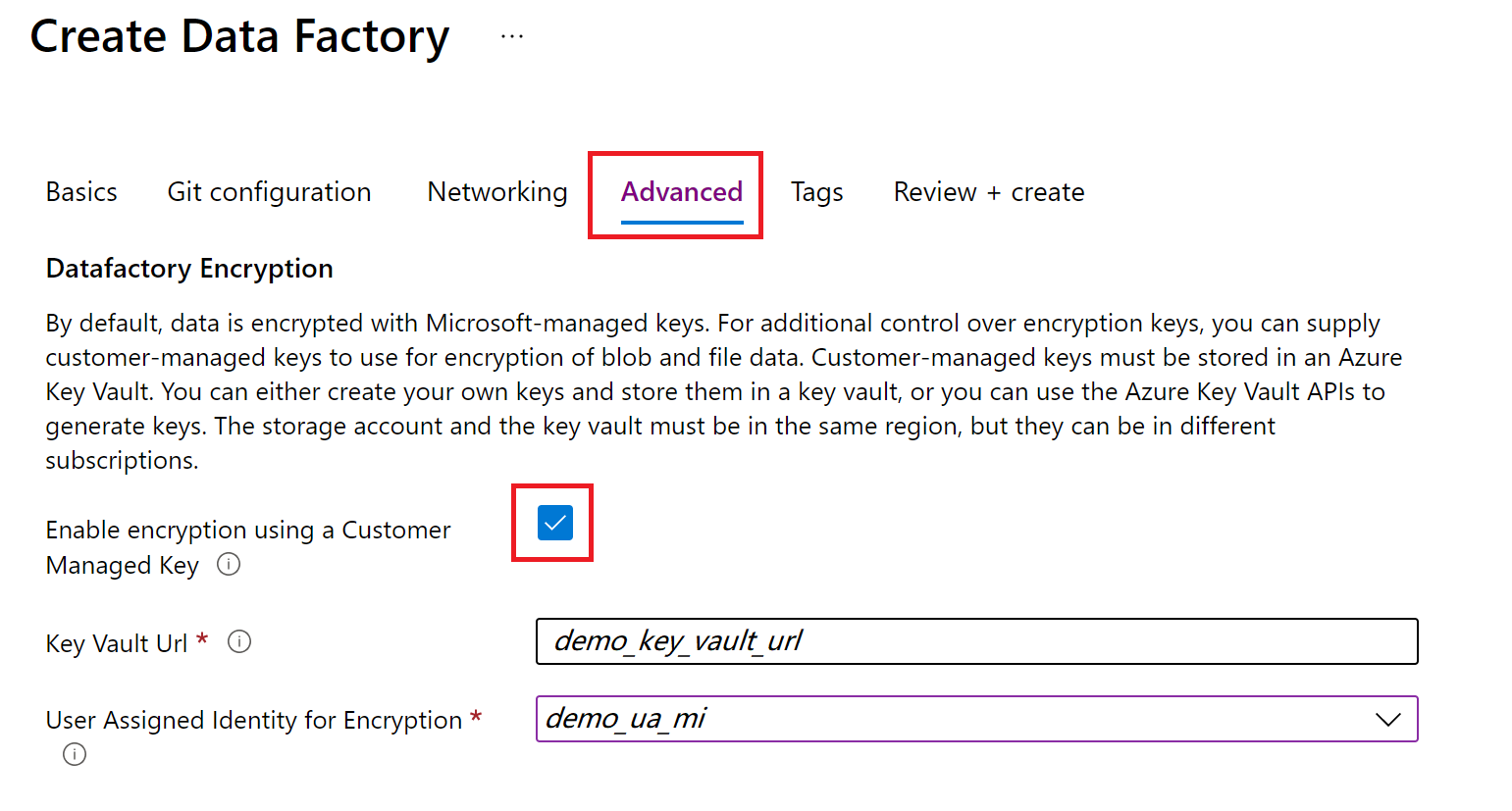

Azure Portal에서 팩터리를 만드는 동안

이 섹션에서는 Azure 포털에서 고객 관리형 키 암호화를 추가하는 단계를, 팩토리 배포 중에 안내합니다.

팩터리를 암호화하려면 Data Factory가 먼저 Key Vault 고객 관리형 키를 검색해야 합니다. 팩터리 배포가 아직 진행 중이므로 MSI(관리 서비스 ID)는 아직 Key Vault 인증할 수 없습니다. 따라서 이 방법을 사용하려면 고객이 UA-MI(사용자가 할당한 관리 ID)를 데이터 팩터리에 할당해야 합니다. UA-MI 정의된 역할을 가정하고 Key Vault 인증합니다.

사용자 할당 관리 ID에 대한 자세한 내용은 사용자 할당 관리 ID에 대한 관리 ID 유형 및 역할 할당을 참조하세요.

사용자 할당 관리 ID(UA-MI)에 Get, Unwrap Key 및 Wrap Key 권한이 Key Vault에 있도록 확인하십시오.

고급 탭에서 고객이 관리하는 키를 사용하여 암호화를 활성화 확인란을 선택합니다

Key Vault 저장된 고객 관리형 키에 대한 URL을 제공합니다.

팁

마지막 '/' 이후 URL에서 키 버전을 전달하지 않으면(예:

https://mykeyvault.vault.azure.net/keys/cmk/) 나중에 키가 업데이트될 경우 버전이 항상 최신 버전으로 설정됩니다.현재는 Azure 포털에서만 지원됩니다.

Azure Key Vault 인증할 적절한 사용자 할당 관리 ID를 선택합니다.

팩터리 배치를 계속합니다.

키 버전 업데이트

키의 새 버전을 만들 때 새 버전을 사용하도록 데이터 팩터리를 업데이트합니다.

Azure Key Vault Portal을 통해 새 키 버전의 URI를 찾습니다.

- Azure Key Vault 이동하여 키 설정을 선택합니다.

- 원하는 키를 선택한 다음, 키를 선택하여 버전을 확인합니다.

- 설정을 보려면 키 버전을 선택합니다.

URI를 제공하는 키 식별자 필드의 값을 복사합니다.

Azure Data Factory 포털을 시작하고 왼쪽의 탐색 모음을 사용하여 Data Factory 관리 포털을 선택합니다.

고객 관리형 키 설정을 선택합니다.

이전에 복사한 고객 관리형 키에 대한 URI를 입력합니다.

저장을 선택하면 이제 Data Factory가 새 키 버전으로 암호화됩니다.

다른 키 사용

Data Factory 암호화에 사용되는 키를 변경하려면 Azure Data Factory 설정을 수동으로 업데이트해야 합니다.

Azure Key Vault Portal을 통해 새 키 버전의 URI를 찾습니다.

- Azure Key Vault 이동하여 키 설정을 선택합니다.

- 원하는 키를 선택한 다음, 키를 선택하여 버전을 확인합니다.

- 설정을 보려면 키 버전을 선택합니다.

URI를 제공하는 키 식별자 필드의 값을 복사합니다.

Azure Data Factory 포털을 시작하고 왼쪽의 탐색 모음을 사용하여 Data Factory 관리 포털을 선택합니다.

고객 관리형 키 설정을 선택합니다.

이전에 복사한 선택 항목에 대한 URI를 입력합니다.

저장을 선택하면 이제 Data Factory가 새 키 버전으로 암호화됩니다.

고객 관리형 키 사용 안 함

기본적으로 선택 기능을 사용하도록 설정하면 추가 보안 단계를 제거할 수 없습니다. 항상 고객이 제공한 키로 팩터리와 데이터를 암호화해야 합니다.

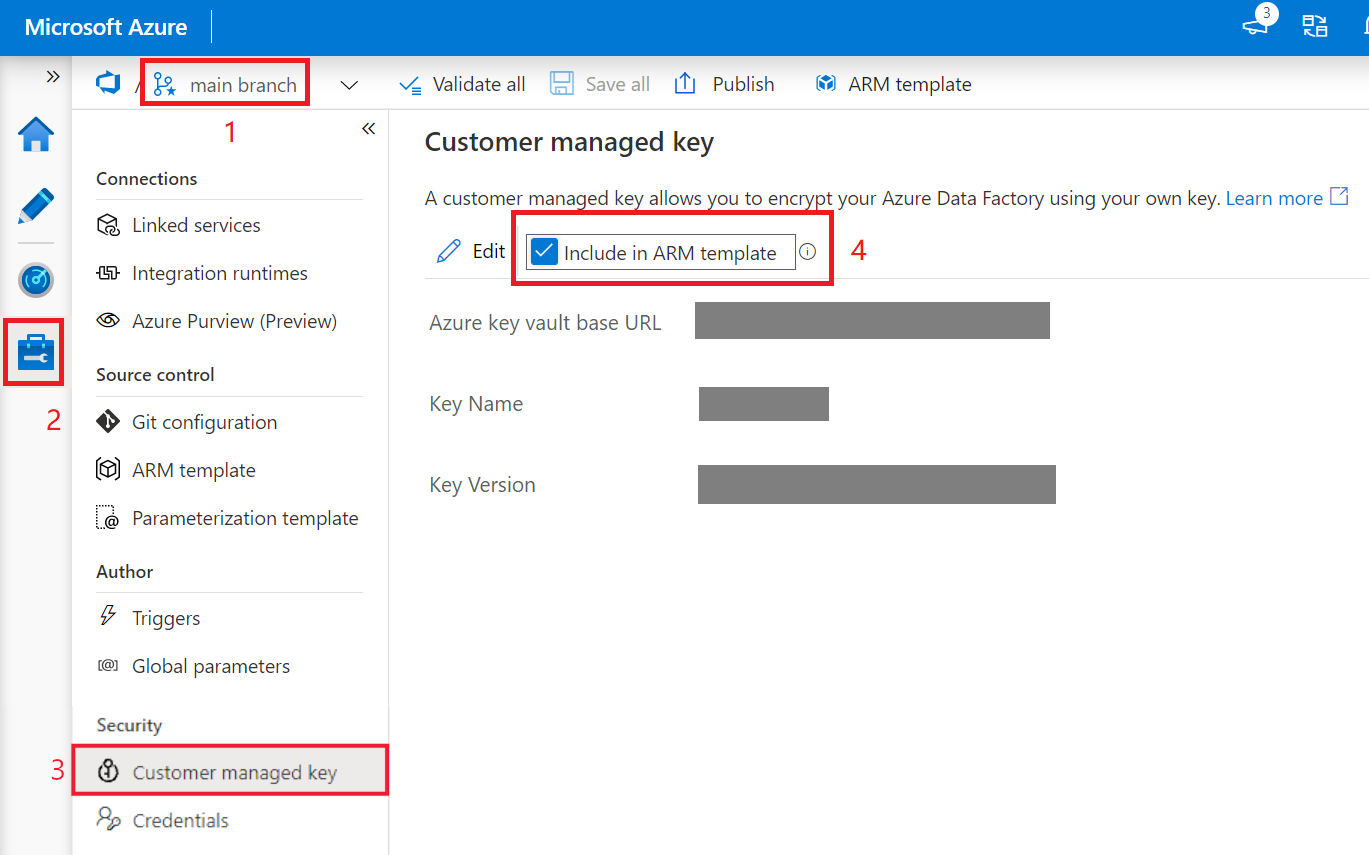

고객 관리 키 및 연속 통합 및 지속적인 배포

기본적으로 CMK 구성은 ARM(팩터리 Azure Resource Manager) 템플릿에 포함되지 않습니다. 연속 통합(CI/CD)에 대해 ARM 템플릿에서 고객 관리형 키 암호화 설정을 포함하려면 다음을 수행합니다.

- 팩터리가 Git 모드인지 확인

- 관리 포털 - 고객 관리형 키 섹션으로 이동

- ARM 템플릿에 포함 옵션 확인

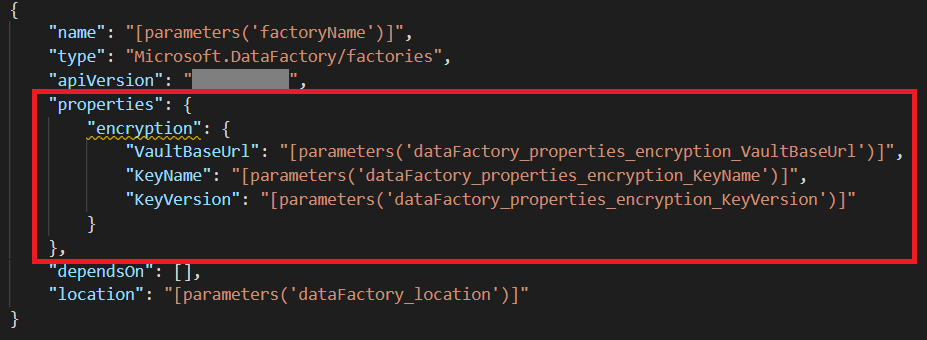

ARM 템플릿에서 다음 설정이 추가됩니다. 이러한 속성은

참고 사항

ARM 템플릿에 암호화 설정을 추가하면 다른 환경에서 git 구성과 같은 다른 팩터리 수준 설정을 재정의하는 팩터리 수준 설정이 추가됩니다. UAT 또는 PROD와 같은 관리자 권한 환경에서 이러한 설정을 사용하도록 설정한 경우 CI/CD의 전역 매개 변수를 참조하세요.

관련 콘텐츠

자습서를 진행하여 더 많은 시나리오에서 Data Factory를 사용하는 방법을 알아봅니다.