일반적인 질문

Microsoft Defender for Cloud란?

Microsoft Defender for Cloud 리소스의 보안에 대한 가시성을 높이고 제어하여 위협을 방지, 감지 및 대응하는 데 도움이 됩니다. 이는 구독에 대해 통합된 보안 모니터링 및 정책 관리를 제공하고 다른 방법으로 발견되지 않을 수 있는 위협을 감지하는 데 도움이 되며 보안 솔루션의 광범위한 환경에서 작동합니다.

Defender for Cloud 모니터링 구성 요소를 사용하여 데이터를 수집하고 저장합니다. 자세한 내용은

Microsoft Defender for Cloud 어떻게 하나요?

Microsoft Azure 구독에 Microsoft Defender for Cloud가 활성화되며 Azure 포털에서 액세스할 수 있습니다. 액세스하려면 포털에 로그인하고 Browse 선택하고 Defender for Cloud 스크롤합니다.

평가판 버전의 Defender for Cloud 있나요?

Defender for Cloud 처음 30일 동안 무료입니다. 30일을 초과하는 모든 사용량은 가격표를 기준으로 요금이 자동으로 청구됩니다. 자세히 알아보세요. 스토리지용 Defender 맬웨어 검색은 처음 30일 평가판에 무료로 포함되지 않으며 첫날부터 요금이 청구됩니다.

Microsoft Defender for Cloud 모니터링되는 Azure 리소스는 무엇입니까?

Microsoft Defender for Cloud 다음 Azure 리소스를 모니터링합니다.

- VM(가상 머신)(Cloud Services 포함)

- Virtual Machine Scale Sets

- 제품 개요에 나열된 많은 Azure PaaS 서비스

Defender for Cloud 또한 amazon AWS 및 Google Cloud를 포함한 on-premises 리소스 및 다중 클라우드 리소스를 보호합니다.

Azure, 다중 클라우드 및 온-프레미스 리소스의 현재 보안 상태를 보려면 어떻게 해야 하나요?

Defender for Cloud 개요 페이지에는 컴퓨팅, 네트워킹, 스토리지 및 데이터 및 애플리케이션으로 구분된 환경의 전반적인 보안 태세가 표시됩니다. 식별된 잠재적 보안 취약성을 보여 주는 표시기가 각 리소스 종류에 있습니다. 각 타일을 선택하면 구독의 리소스 인벤토리와 함께 Defender for Cloud 식별되는 보안 문제 목록이 표시됩니다.

보안 이니셔티브란?

보안 이니셔티브는 지정된 구독 내의 리소스에 대해 권장되는 제어(정책) 집합을 정의합니다. Microsoft Defender for Cloud 회사의 보안 요구 사항 및 애플리케이션 유형 또는 각 구독의 데이터 민감도에 따라 Azure 구독, AWS 계정 및 GCP 프로젝트에 대한 이니셔티브를 할당합니다.

Microsoft Defender for Cloud 사용하도록 설정된 보안 정책은 보안 권장 사항 및 모니터링을 구동합니다. 보안 정책, 이니셔티브 및 권장 사항은 무엇인가요?에서 자세히 알아보세요.

누가 보안 정책을 수정할 수 있나요?

보안 정책을 수정하려면 해당 구독의 보안 관리자이거나 소유자여야 합니다.

보안 정책을 구성하는 방법을 알아보려면

보안 권장 사항이란?

Microsoft Defender for Cloud Azure, 다중 클라우드 및 온-프레미스 리소스의 보안 상태를 분석합니다. 가능한 보안 취약성이 확인되면 권장 사항이 생성됩니다. 권장 사항은 필요한 컨트롤을 구성하는 과정을 안내합니다. 예를 들면 다음과 같습니다.

- 악성 소프트웨어를 식별하여 제거하는 데 도움을 주는 맬웨어 방지 프로그램 프로비전

- 네트워크 보안 그룹 및 가상 머신에 대한 트래픽 제어 규칙

- 웹 애플리케이션 방화벽을 프로비전하여 웹 애플리케이션의 대상이 되는 공격에 대한 방어 지원

- 누락 시스템 업데이트 배포

- 권장 기준과 불일치하는 OS 구성 해결

보안 정책에 사용하도록 설정된 권장 사항만 여기에 표시됩니다.

무엇이 보안 경고를 트리거하나요?

Microsoft Defender for Cloud Azure, 다중 클라우드 및 온-프레미스 리소스, 네트워크 및 맬웨어 방지 및 방화벽과 같은 파트너 솔루션에서 로그 데이터를 자동으로 수집, 분석 및 융합합니다. 위협 감지 시 보안 경고가 생성됩니다. 감지 사항 예시:

- 알려진 악성 IP 주소와 통신하는 손상된 가상 머신

- Windows 오류 보고를 사용하여 검색된 고급 맬웨어

- 가상 머신에 대한 무작위 공격

- 맬웨어 방지 프로그램 또는 Web Application Firewall과 같은 통합 파트너 보안 솔루션의 보안 경고

Microsoft Security Response Center 감지되고 경고되는 위협과 Microsoft Defender for Cloud 간의 차이점은 무엇인가요?

MSRC(Microsoft Security Response Center)는 Azure 네트워크 및 인프라의 선택 보안 모니터링을 수행하고 제3자로부터 위협 인텔리전스 및 남용 불만을 받습니다. MSRC가 불법적이거나 권한이 없는 당사자가 고객 데이터에 액세스했거나 고객의 Azure 사용이 허용 가능한 사용 약관을 준수하지 않는다는 사실을 알게 되면 보안 인시던트 관리자가 고객에게 알립니다. 알림은 일반적으로 보안 연락처가 지정되지 않은 경우 Microsoft Defender for Cloud 지정된 보안 연락처 또는 Azure 구독 소유자에게 전자 메일을 전송하여 발생합니다.

Defender for Cloud 고객의 Azure, 다중 클라우드 및 온-프레미스 환경을 지속적으로 모니터링하고 분석을 적용하여 광범위한 잠재적으로 악의적인 활동을 자동으로 검색하는 Azure 서비스입니다. 이러한 검색은 워크로드 보호 대시보드에서 보안 경고로 표시됩니다.

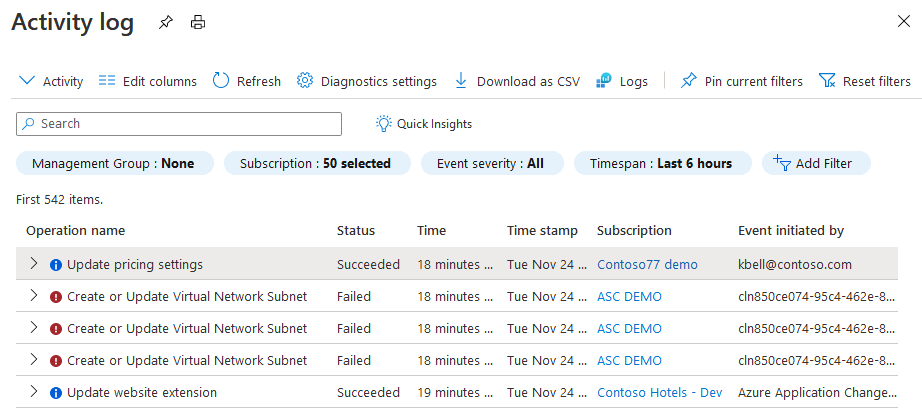

Defender for Cloud 조직에서 Microsoft Defender 계획을 사용하도록 설정한 사용자를 추적하려면 어떻게 해야 하나요?

Azure 구독에는 가격 설정을 변경할 수 있는 권한이 있는 여러 관리자가 있을 수 있습니다. 변경한 사용자를 확인하려면 Azure 활동 로그를 사용합니다.

이벤트를 시작한 사람 열에 사용자 정보가 표시되지 않는 경우, 이벤트의 JSON을 살펴보면 관련 세부 정보를 볼 수 있습니다.

![]()

여러 정책 이니셔티브에 하나의 권장 사항이 있으면 어떻게 되나요?

둘 이상의 정책 이니셔티브에 보안 권장 사항이 표시되기도 합니다. 할당된 동일한 권장 사항의 여러 인스턴스가 동일한 구독에 있고 권장 사항에 대한 예외를 생성하는 경우 이는 편집 권한이 있는 모든 이니셔티브에 영향을 미칩니다.

해당 권장 사항에 대한 예외를 생성하려고 시도하는 경우 다음 두 메시지 중 하나가 표시됩니다.

두 이니셔티브를 모두 편집하는 데 필요한 권한이 있는 경우 다음이 표시됩니다.

이 권장 사항은 여러 정책 이니셔티브에 포함되어 있습니다. [이니셔티브 이름은 쉼표로 구분됨]. 모두에 대해 예외가 만들어집니다.

두 이니셔티브에 대한 권한이 부족한 경우 이 메시지가 대신 표시됩니다.

모든 정책 이니셔티브에 예외를 적용하는 권한이 제한되어 있습니다. 예외는 권한이 있는 이니셔티브에만 생성됩니다.

예외를 지원하지 않는 권장 사항도 있나요?

일반적으로 사용 가능한 다음 권장 사항은 예외를 지원하지 않습니다.

- SQL 관리형 인스턴스의 Advanced Data Security 설정에서 모든 Advanced Threat Protection 유형을 사용하도록 설정해야 합니다.

- SQL 서버 고급 데이터 보안 설정에서 고급 위협 방지 유형을 모두 사용하도록 설정해야 합니다.

- 사용자 지정 RBAC 역할의 사용 감사

- 컨테이너 CPU 및 메모리 한도를 적용해야 함

- 신뢰할 수 있는 레지스트리의 컨테이너 이미지만 배포해야 합니다.

- 권한 상승을 포함하는 컨테이너를 사용하지 않아야 함

- 중요한 호스트 네임스페이스를 공유하는 컨테이너를 사용하지 않아야 합니다.

- 컨테이너는 허용되는 포트에서만 수신 대기해야 함

- 기본 IP 필터 정책 거부

- 컴퓨터에서 파일 무결성 모니터링을 사용하도록 설정해야 함

- 변경 불가능한(읽기 전용) 루트 파일 시스템을 컨테이너에 적용해야 함

- IoT 디바이스 - 디바이스에서 포트를 염

- IoT 디바이스 - 체인 중 하나에서 허용되는 방화벽 정책을 찾음

- IoT 디바이스 - 입력 체인 중 하나에서 허용되는 방화벽 규칙이 발견됨

- IoT 디바이스 - 출력 체인에서 허용되는 방화벽 규칙이 발견됨

- IP 필터 규칙 큰 IP 범위

- Kubernetes 클러스터는 HTTPS를 통해서만 액세스할 수 있어야 함

- Kubernetes 클러스터는 자동 탑재 API 자격 증명을 사용하지 않도록 설정해야 함

- Kubernetes 클러스터는 기본 네임스페이스를 사용하지 않아야 합니다.

- Kubernetes 클러스터는 CAPSYSADMIN 보안 기능을 부여하지 않아야 함

- 최소 권한 Linux 기능을 컨테이너에 적용해야 함

- 컨테이너 AppArmor 프로필의 재정의 또는 비활성화를 제한해야 함

- 권한 있는 컨테이너를 피해야 함

- 컨테이너를 루트 사용자로 실행하지 않아야 함

- 서비스는 허용되는 포트에서만 수신 대기해야 함

- SQL 서버에는 프로비저닝된 Microsoft Entra 관리자가 있어야 합니다.

- 호스트 네트워킹 및 포트 사용을 제한해야 합니다.

- 손상된 컨테이너에서 노드 액세스를 제한하려면 Pod HostPath 볼륨 탑재 사용을 알려진 목록으로 제한해야 함

- Azure API Management API는 API용 Defender에 온보딩되어야 합니다.

- 사용하지 않는 API 엔드포인트를 비활성화하여 Function Apps(미리 보기)에서 제거해야 함

- 사용하지 않는 API 엔드포인트를 비활성화하여 Logic Apps(미리 보기)에서 제거해야 함

- Function Apps에서 호스트되는 API 엔드포인트에서 인증을 사용하도록 설정해야 함(미리 보기)

- Logic Apps에서 호스트되는 API 엔드포인트에서 인증을 사용하도록 설정해야 함(미리 보기)

Defender for Cloud ID 및 액세스 보호에 대한 제한 사항이 있나요?

Defender for Cloud ID 및 액세스 보호에는 몇 가지 제한 사항이 있습니다.

- 계정이 6,000개가 넘는 구독에는 ID 권장 사항을 사용할 수 없습니다. 이러한 경우 관련 유형의 구독은 해당 없음 탭에 나열됩니다.

- CSP(Cloud Solution Provider) 파트너의 관리 에이전트에는 ID 권장 사항을 사용할 수 없습니다.

- ID 권장 사항은 PIM 적격 할당을 포함하여 역할 할당을 평가하지만, 현재 PIM 활성화 워크플로 또는 승인 요구 사항에 따라 위험을 구분하지는 않습니다. 이로 인해 PIM 관리 ID가 포함된 결과가 발생할 수 있습니다.

- ID 권장 사항은 사용자 및 그룹 대신 포함된 디렉터리 역할이 있는 Microsoft Entra 조건부 액세스 정책을 지원하지 않습니다.

어떤 운영 체제가 EC2 인스턴스를 지원하나요?

SSM 에이전트가 미리 설치된 AMI 목록은 AWS 문서에서 이 페이지를 참조하세요.

다른 운영 체제의 경우 다음 안내에 따라 SSM 에이전트를 수동으로 설치해야 합니다.

CSPM 계획의 경우 AWS 리소스를 검색하는 데 필요한 IAM 권한은 무엇인가요?

AWS 리소스를 검색하려면 다음 IAM 사용 권한이 필요합니다.

| DataCollector | AWS 권한 |

|---|---|

| API 게이트웨이 | apigateway:GET |

| 애플리케이션 자동 크기 조정 | application-autoscaling:Describe* |

| 자동 크기 조정 | autoscaling-plans:Describe* autoscaling:Describe* |

| 인증서 관리자 | acm-pca:Describe* acm-pca:List* acm:Describe* acm:List* |

| CloudFormation | cloudformation:Describe* cloudformation:List* |

| CloudFront | cloudfront:DescribeFunction cloudfront:GetDistribution cloudfront:GetDistributionConfig cloudfront:List* |

| CloudTrail | cloudtrail:Describe* cloudtrail:GetEventSelectors cloudtrail:List* cloudtrail:LookupEvents |

| CloudWatch | cloudwatch:Describe* cloudwatch:List* |

| CloudWatch 로그 | logs:DescribeLogGroups logs:DescribeMetricFilters |

| CodeBuild | codebuild:DescribeCodeCoverages codebuild:DescribeTestCases codebuild:List* |

| 구성 서비스 | config:Describe* config:List* |

| DMS - 데이터베이스 마이그레이션 서비스 | dms:Describe* dms:List* |

| DAX (독일 주식 지수) | dax:Describe* |

| DynamoDB | dynamodb:Describe* dynamodb:List* |

| Ec2 | ec2:Describe* ec2:GetEbsEncryptionByDefault |

| ECR | ecr:Describe* ecr:List* |

| ECS | ecs:Describe* ecs:List* |

| EFS | elasticfilesystem:Describe* |

| EKS | eks:Describe* eks:List* |

| Elastic Beanstalk | elasticbeanstalk:Describe* elasticbeanstalk:List* |

| ELB - 탄력적 부하 분산(v1/2) | elasticloadbalancing:Describe* |

| Elastic 검색 | es:Describe* es:List* |

| EMR - 탄력적 맵 리듀스 | elasticmapreduce:Describe* elasticmapreduce:GetBlockPublicAccessConfiguration elasticmapreduce:List* elasticmapreduce:View* |

| GuardDuty | guardduty:DescribeOrganizationConfiguration guardduty:DescribePublishingDestination guardduty:List* |

| IAM | iam:Generate* iam:Get* iam:List* iam:Simulate* |

| KMS | kms:Describe* kms:List* |

| Lambda | lambda:GetPolicy lambda:List* |

| 네트워크 방화벽 | network-firewall:DescribeFirewall network-firewall:DescribeFirewallPolicy network-firewall:DescribeLoggingConfiguration network-firewall:DescribeResourcePolicy network-firewall:DescribeRuleGroup network-firewall:DescribeRuleGroupMetadata network-firewall:ListFirewallPolicies network-firewall:ListFirewalls network-firewall:ListRuleGroups network-firewall:ListTagsForResource |

| RDS | rds:Describe* rds:List* |

| RedShift | redshift:Describe* |

| S3 및 S3Control | s3:DescribeJob s3:GetEncryptionConfiguration s3:GetBucketPublicAccessBlock s3:GetBucketTagging s3:GetBucketLogging s3:GetBucketAcl s3:GetBucketLocation s3:GetBucketPolicy s3:GetReplicationConfiguration s3:GetAccountPublicAccessBlock s3:GetObjectAcl s3:GetObjectTagging s3:List* |

| SageMaker | sagemaker:Describe* sagemaker:GetSearchSuggestions sagemaker:List* sagemaker:Search |

| 비밀 관리자 | secretsmanager:Describe* secretsmanager:List* |

| 단순 알림 서비스 SNS | sns:Check* sns:List* |

| SSM | ssm:Describe* ssm:List* |

| SQS | sqs:List* sqs:Receive* |

| STS | sts:GetCallerIdentity |

| WAF | waf-regional:Get* waf-regional:List* waf:List* wafv2:CheckCapacity wafv2:Describe* wafv2:List* |

GCP 리소스를 Defender for Cloud 연결하기 위한 API가 있나요?

네. REST API를 사용하여 Defender for Cloud 클라우드 커넥터를 만들거나 편집하거나 삭제하려면 컨넥터 API 세부 정보를 참조하세요.

Defender for Cloud 지원되는 GCP 지역은 무엇인가요?

Defender for Cloud GCP 퍼블릭 클라우드에서 사용 가능한 모든 지역을 지원하고 검사합니다.

BCDR(비즈니스 연속성 또는 재해 복구) 시나리오는 워크플로 자동화에서 지원되나요?

대상 리소스에 중단 또는 기타 재해가 발생하는 BCDR 시나리오에 맞게 환경을 준비할 때는 Azure Event Hubs, Log Analytics 작업 영역 및 Logic Apps의 지침에 따라 백업을 설정하여 데이터 손실을 방지하는 것이 조직의 책임입니다.

동일한(비활성화된) 자동화를 만들어서 다른 위치에 저장하는 것이 모든 활성 자동화의 경우 권장됩니다. 가동 중단 발생 시, 해당 백업 자동화를 활성화하고 정상 작업을 유지할 수 있습니다.

Azure Logic Apps

데이터를 내보내려면 얼마의 비용이 드나요?

연속 내보내기를 사용하기 위한 비용은 없습니다. 구성에 따라 Log Analytics 작업 영역에서 데이터를 수집하고 보존하는 데 비용이 발생할 수 있습니다.

리소스에 대한 Defender 계획을 사용하도록 설정한 경우에만 많은 경고가 제공됩니다. 내보낸 데이터에서 가져오는 경고를 미리 보는 좋은 방법은 Azure 포털의 Defender for Cloud 페이지에 표시된 경고를 보는 것입니다.

Log Analytics 작업 영역 가격 책정 대해 자세히 알아봅니다.

Azure Event Hubs 가격 책정 대해 자세히 알아봅니다.

Defender for Cloud 가격 책정에 대한 일반적인 내용은 가격 페이지 참조하세요.

모든 리소스의 현재 상태에 대한 데이터가 연속 내보내기에 포함되나요?

아니요. 연속 내보내기는 이벤트 스트리밍용으로 빌드되었습니다.

- 내보내기를 사용하기 전에 받은 경고는 내보내지 않습니다.

- 권장 사항은 리소스의 준수 상태가 변경될 때마다 전송됩니다. 예를 들어, 리소스가 정상에서 비정상으로 전환되는 경우가 있습니다. 그러므로 경고와 마찬가지로 내보내기를 사용한 이후 상태를 변경하지 않은 리소스에 대한 권장 사항은 내보내지 않습니다.

- 보안 제어 또는 구독당 보안 점수는 보안 제어의 점수가 0.01 이상으로 변경될 때 전송됩니다.

- 규정 준수 상태는 리소스의 준수 상태가 변경될 때 전송됩니다.

권장 사항이 다른 간격으로 전송되는 이유는 무엇인가요?

권장 사항마다 준수 평가 간격이 다르며, 몇 분부터 며칠 간격까지 다양할 수 있습니다. 따라서 내보내기에 권장 사항이 표시되는 데 걸리는 시간은 다양합니다.

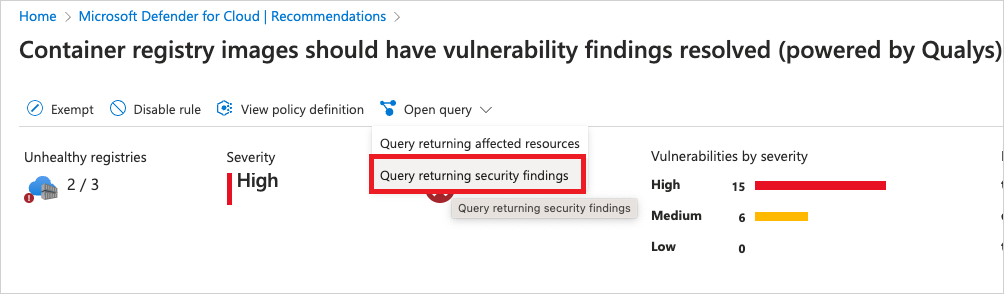

권장 사항에 대한 예시 쿼리는 어떻게 얻을 수 있나요?

권장 사항에 대한 예제 쿼리를 얻으려면 Defender for Cloud 권장 사항을 열고 쿼리 사용을 선택한 다음 보안 결과를 반환하는 쿼리 선택합니다.

BCDR(비즈니스 연속성 또는 재해 복구) 시나리오가 연속 내보내기에서 지원되나요?

연속 내보내기는 대상 리소스에 중단 또는 기타 재해가 발생하는 BCDR 시나리오를 대비하는 데 도움이 될 수 있습니다. 그러나 Azure Event Hubs, Log Analytics 작업 영역 및 논리 앱의 지침에 따라 백업을 설정하여 데이터 손실을 방지하는 것은 조직의 책임입니다.

Azure Event Hubs - 지역 재해 복구 자세히 알아보세요.

여러 계획을 단일 구독에서 동시에 프로그래밍 방식으로 업데이트할 수 있나요?

ARM 템플릿, REST API, 스크립트 등을 통해 단일 구독에서 동시에 여러 플랜을 프로그래밍 방식으로 업데이트하는 것은 권장되지 않습니다. Microsoft.Security/가격 API 또는 다른 프로그래밍 방식 솔루션을 사용할 때 각 요청 사이에 10-15초의 지연 시간을 삽입해야 합니다.

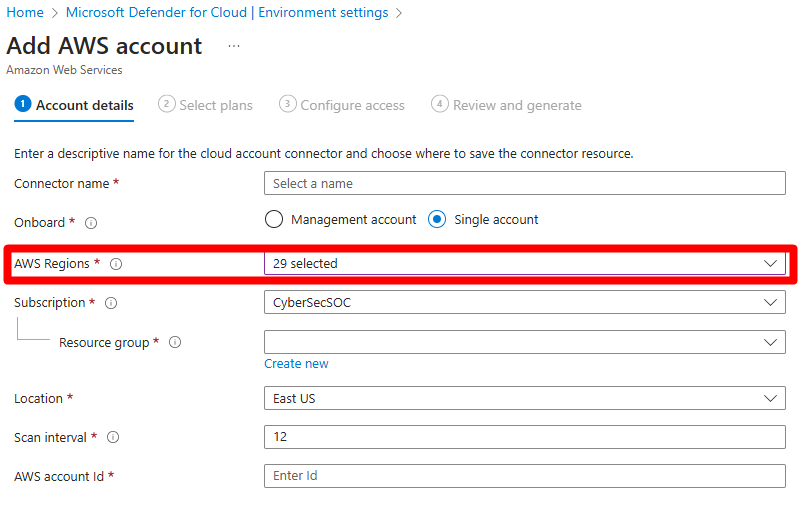

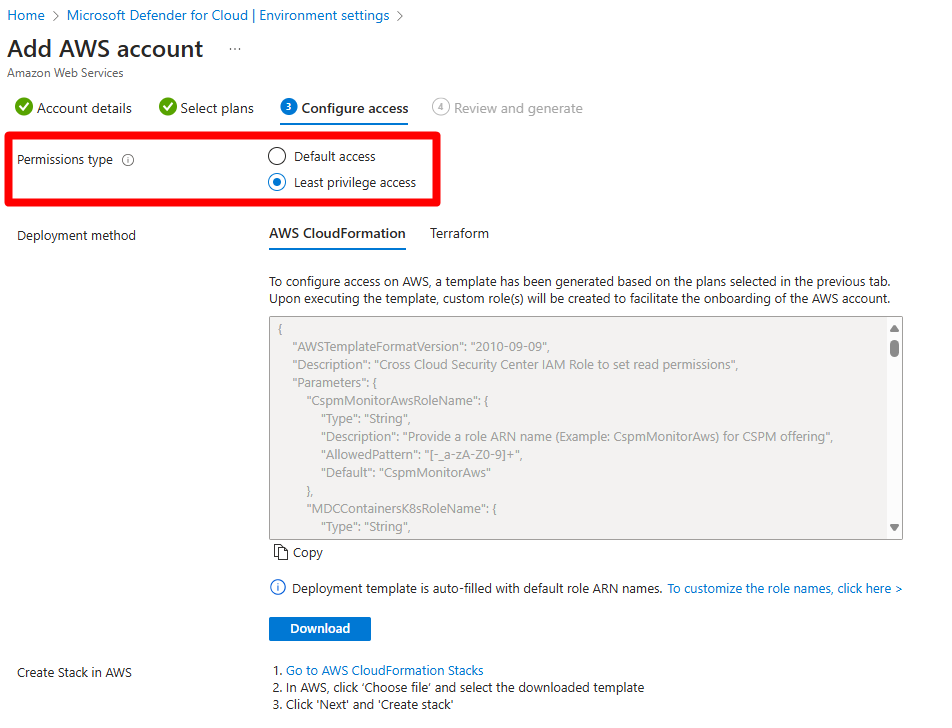

기본 액세스를 사용하도록 설정하면 Cloud Formation 템플릿, Cloud Shell 스크립트 또는 Terraform 템플릿을 다시 실행해야 하는 상황이 있나요?

Defender for Cloud 계획 또는 해당 계획 내의 기능을 포함하여 해당 옵션을 수정하려면 배포 템플릿을 실행해야 합니다. 보안 커넥터 생성 중 선택한 사용 권한 유형에 관계없이 해당 사항이 적용됩니다. 이 스크린샷과 같이 지역이 변경된 경우 Cloud Formation 템플릿 또는 Cloud Shell 스크립트를 다시 실행할 필요가 없습니다.

권한 유형 구성 시, 최소 권한 액세스는 스크립트나 템플릿이 실행되었을 때 사용 가능한 기능을 지원합니다. 템플릿 또는 스크립트를 다시 실행해야만 새로운 리소스 종류가 지원될 수 있습니다.

AWS 커넥터의 지역 또는 검사 간격을 변경하는 경우 CloudFormation 템플릿 또는 Cloud Shell 스크립트를 다시 실행해야 하나요?

아니요, 지역 또는 검사 간격이 변경된 경우 CloudFormation 템플릿 또는 Cloud Shell 스크립트를 다시 실행할 필요가 없습니다. 변경 사항은 자동으로 적용됩니다.

AWS 조직 또는 관리 계정을 Microsoft Defender for Cloud에 온보딩하는 절차는 어떻게 수행되나요?

Microsoft Defender for Cloud에 조직 또는 관리 계정을 온보딩하면 StackSet을 배포하는 프로세스가 시작됩니다. 필요한 역할 및 권한이 StackSet에 포함됩니다. StackSet은 조직 내의 모든 계정에 필요한 권한도 전파합니다.

포함된 사용 권한을 통해 Microsoft Defender for Cloud에서 생성된 커넥터를 통해 선택한 보안 기능을 제공할 수 있습니다. 또한 권한을 통해 Defender for Cloud 자동 프로비저닝 서비스를 사용하여 추가될 수 있는 모든 계정을 지속적으로 모니터링할 수 있습니다.

Defender for Cloud 새 관리 계정의 생성을 식별할 수 있으며 부여된 권한을 활용하여 각 멤버 계정에 해당하는 멤버 보안 커넥터를 자동으로 프로비전할 수 있습니다.

이 기능은 조직 온보딩에만 사용할 수 있으며 Defender for Cloud 새로 추가된 계정에 대한 커넥터를 만들 수 있습니다. 또한 이 기능을 사용하면 Defender for Cloud 관리 계정을 편집할 때 모든 멤버 커넥터를 편집하고, 관리 계정이 삭제될 때 모든 구성원 계정을 삭제하고, 해당 계정이 제거된 경우 특정 멤버 계정을 제거할 수 있습니다.

별도의 스택이 관리 계정에 대해 특별히 배포되어야 합니다.

에이전트 없음

에이전트 없는 검사는 할당이 취소된 VM을 검사하나요?

아니요. 에이전트 없는 검사는 할당이 취소된 VM을 검사하지 않습니다.

에이전트 없는 검사는 OS 디스크와 데이터 디스크를 검사하나요?

네. 에이전트 없는 검사는 OS 디스크와 데이터 디스크를 모두 검사합니다.

시작 및 종료 시간을 포함하여 내 VM이 검사되는 시간은 언제인가요?

하루 중 시간은 동적이며 다양한 계정 및 구독에 따라 변경될 수 있습니다.

복사된 스냅샷에 대한 원격 분석이 있나요?

AWS에서는 CloudTrail을 통해 고객 계정의 작업을 추적할 수 있습니다.

스냅샷에서 수집되는 데이터는 무엇인가요?

에이전트 없는 검사는 에이전트가 동일한 분석을 수행하기 위해 수집하는 데이터와 유사한 데이터를 수집합니다. 원시 데이터, PII 또는 중요한 비즈니스 데이터는 수집되지 않으며 메타데이터 결과만 Defender for Cloud 전송됩니다.

디스크 스냅샷은 어디에 복사되나요?

스냅샷 분석은 Defender for Cloud 관리되는 보안 환경에서 이루어집니다.

이 환경은 멀티클라우드 전체에서 지역적이므로 스냅샷이 생성된 VM과 동일한 클라우드 지역에 유지됩니다(예: 미국 서부에 있는 EC2 인스턴스의 스냅샷은 다른 지역 또는 클라우드로 복사되지 않고 동일한 지역에서 분석됨).

디스크가 분석되는 검사 환경은 휘발성이고 격리되어 있으며 보안이 매우 뛰어납니다.

디스크 스냅샷은 Microsoft 계정에서 어떻게 처리합니까? Microsoft 에이전트 없는 검사 플랫폼 보안 및 개인 정보 보호 원칙을 공유할 수 있나요?

에이전트 없는 검사 플랫폼은 Microsoft의 엄격한 보안 및 개인정보 보호 표준을 준수하며 감사되었습니다. 취해진 측정값 중 일부는 다음과 같습니다(포괄적인 목록은 아님).

- 지역별 실제 격리, 고객 및 구독별 추가 격리

- 저장 및 전송 중 E2E 암호화

- 디스크 스냅샷은 검사 후 즉시 제거됩니다.

- 메타데이터(즉, 보안 결과)만 격리된 검사 환경을 벗어납니다.

- 검사 환경은 자율적입니다.

- 모든 작업은 내부 감사를 받습니다.

에이전트 없는 검사와 관련된 비용은 무엇인가요?

에이전트 없는 검사는 Defender Cloud Security Posture Management(CSPM) 및 Defender for Servers P2 계획에 포함됩니다. 사용하도록 설정할 때 Defender for Cloud 다른 비용은 발생하지 않습니다.

비고

디스크 스냅샷 보존에 대한 AWS 요금입니다. Defender for Cloud 검사 프로세스는 스냅샷이 계정에 저장되는 기간을 최소화하려고 합니다(일반적으로 최대 몇 분). AWS는 디스크 스냅샷 스토리지에 대한 오버헤드 요금을 청구할 수 있습니다. 사용자에게 적용되는 비용을 알아보려면 AWS에 문의하세요.

Defender for Cloud의 에이전트 없는 스캔을 통해 생성된 디스크 스냅샷에 대해 발생하는 AWS 비용을 어떻게 추적할 수 있나요?

디스크 스냅샷은 CreatedBy 태그 키 및 Microsoft Defender for Cloud 태그 값을 사용하여 만들어집니다.

CreatedBy 태그는 리소스를 만든 사용자를 추적합니다.

청구 및 비용 관리 콘솔에서 태그를 활성화해야 합니다. 태그가 활성화되는 데 최대 24시간이 걸릴 수 있습니다.