센서 콘솔에 대한 Single Sign-On 설정

이 문서에서는 Microsoft Entra ID를 사용하여 Defender for IoT 센서 콘솔에 대한 SSO(Single Sign-On)를 설정하는 방법을 알아봅니다. SSO를 사용하면 조직의 사용자가 센서 콘솔에 간단히 로그인할 수 있으며 다양한 센서와 사이트에 걸쳐 여러 로그인 자격 증명이 필요하지 않습니다.

Microsoft Entra ID를 사용하면 온보딩 및 오프보딩 프로세스가 간소화되고 관리 오버헤드가 줄어들며 조직 전체에서 일관된 액세스 제어가 보장됩니다.

참고 항목

SSO를 통한 로그인은 현재 미리 보기 상태입니다. Azure Preview 추가 약관에는 베타, 미리 보기 또는 아직 일반 공급으로 릴리스되지 않은 Azure 기능에 적용되는 기타 법률 용어가 포함되어 있습니다.

필수 조건

시작하기 전에 다음을 수행하십시오.

- 온-프레미스 Active Directory를 Microsoft Entra ID와 동기화.

- 방화벽, 프록시 서버 등에 아웃바운드 허용 규칙을 추가합니다. 사이트 및 센서 페이지에서 필요한 엔드포인트 목록에 액세스할 수 있습니다.

- SSO 권한 부여에 사용할 기존 Microsoft Entra ID 사용자 그룹이 없는 경우 조직의 ID 관리자와 협력하여 관련 사용자 그룹을 만듭니다.

- 다음 권한이 있는지 확인합니다.

- Microsoft Entra ID의 멤버 사용자입니다.

- Defender for IoT 구독에 대한 관리자, 기여자 또는 보안 관리자 권한입니다.

- 각 사용자에게 이름, 성 및 사용자 계정 이름이 있는지 확인합니다.

- 필요한 경우 MFA(Multi-Factor Authentication)를 설정합니다.

Microsoft Entra ID에서 애플리케이션 ID 만들기

Azure Portal에서 Microsoft Entra ID를 엽니다.

> 앱 등록 추가를 선택합니다.

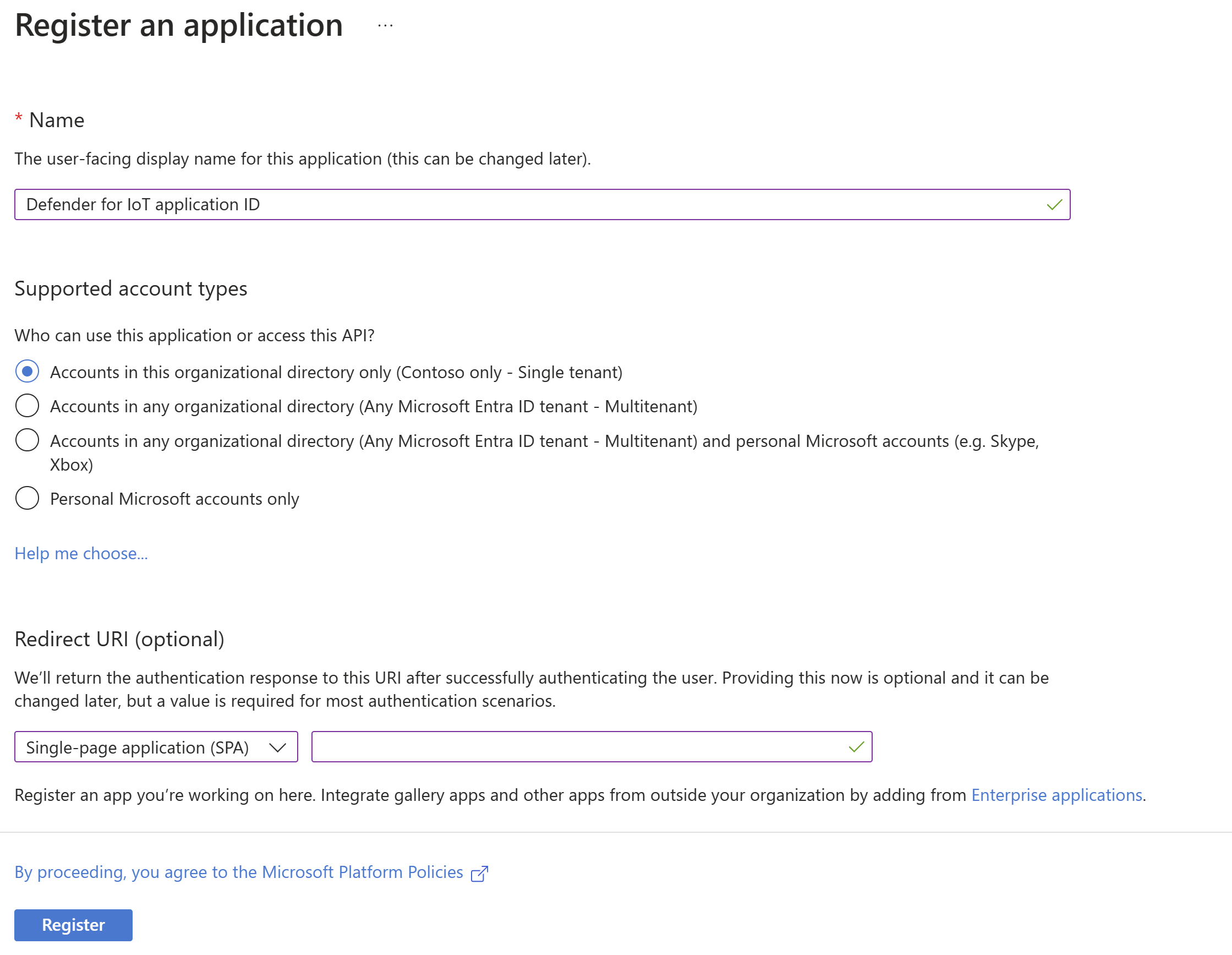

애플리케이션 등록 페이지에서 다음을 수행합니다.

- 이름 아래에 애플리케이션 이름을 입력합니다.

- 지원되는 계정 유형에서 이 조직 디렉터리의 계정만(Microsoft만 - 단일 테넌트)을 선택합니다.

- 리디렉션 URI에서 SSO를 사용하도록 설정하려는 첫 번째 센서의 IP 또는 호스트 이름을 추가합니다. 다음 단계인 센서 URI 추가에서 다른 센서에 대한 URI를 계속 추가합니다.

참고 항목

SSO가 작동하려면 이 단계에서 URI를 추가해야 합니다.

등록을 선택합니다. Microsoft Entra ID에는 새로 등록된 애플리케이션이 표시됩니다.

센서 URI 추가

새 애플리케이션에서 인증을 선택합니다.

리디렉션 URI 아래, 이전 단계에서 추가된 첫 번째 센서의 URI가 리디렉션 URI 아래에 표시됩니다. 나머지 URI를 추가하려면 다음 안내를 따릅니다.

저장을 선택합니다.

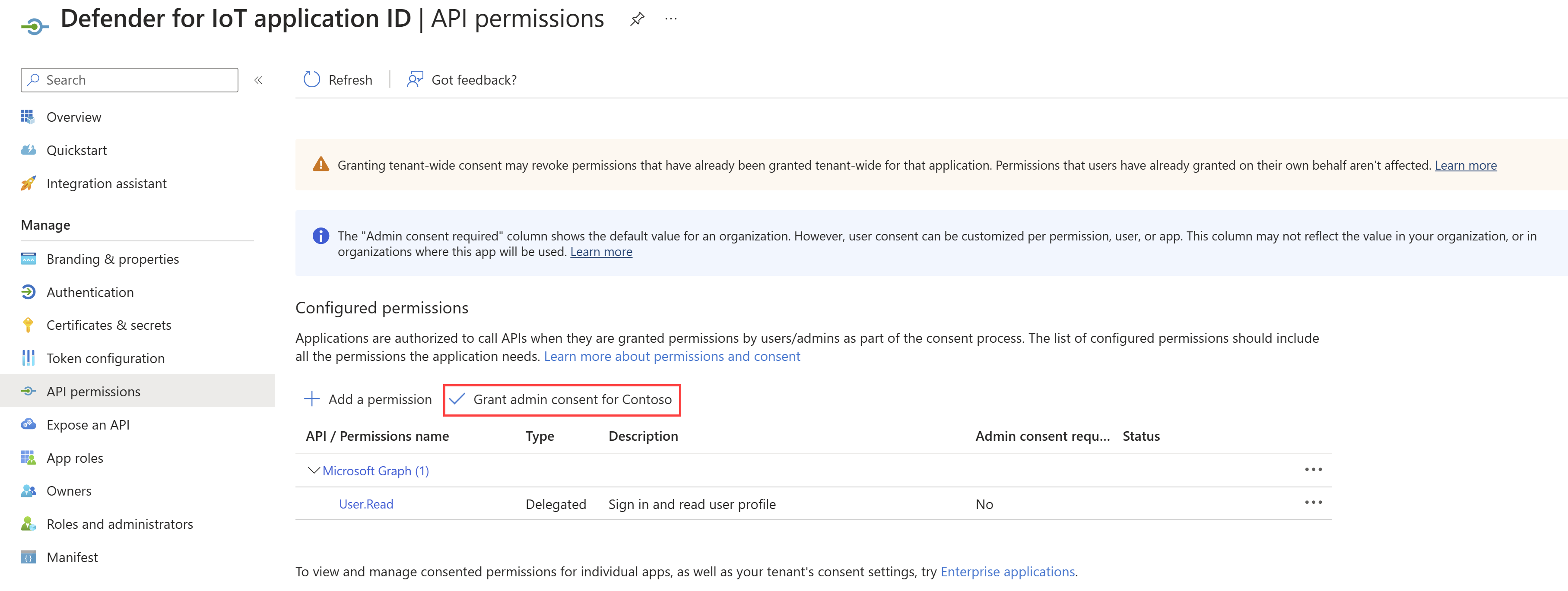

애플리케이션에 대한 액세스 권한 부여

SSO 구성 만들기

Azure Portal의 Defender for IoT에서 사이트 및 센서>센서 설정을 선택합니다.

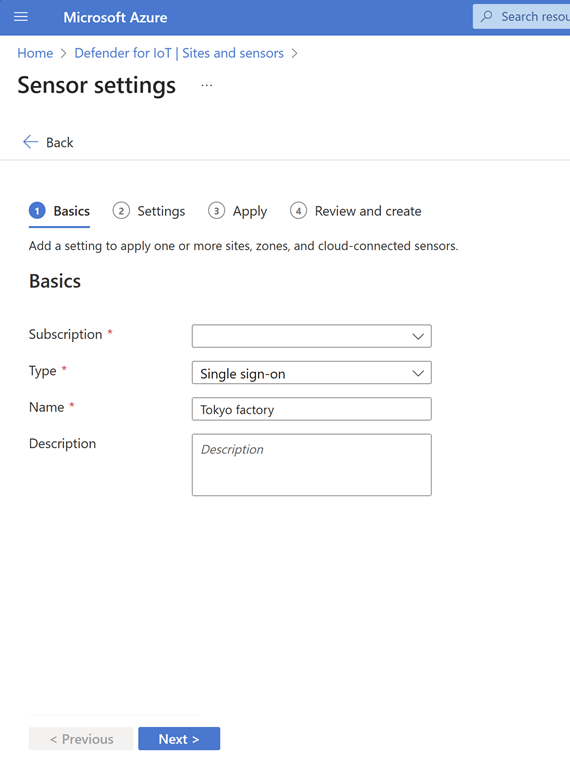

센서 설정 페이지에서 + 추가를 선택합니다. 기본 사항 탭에서 다음을 수행합니다.

구독을 선택합니다.

형식 옆에 있는 SSO(Single Sign-On)를 선택합니다.

이름 옆에 관련 사이트의 이름을 입력하고 다음을 선택합니다.

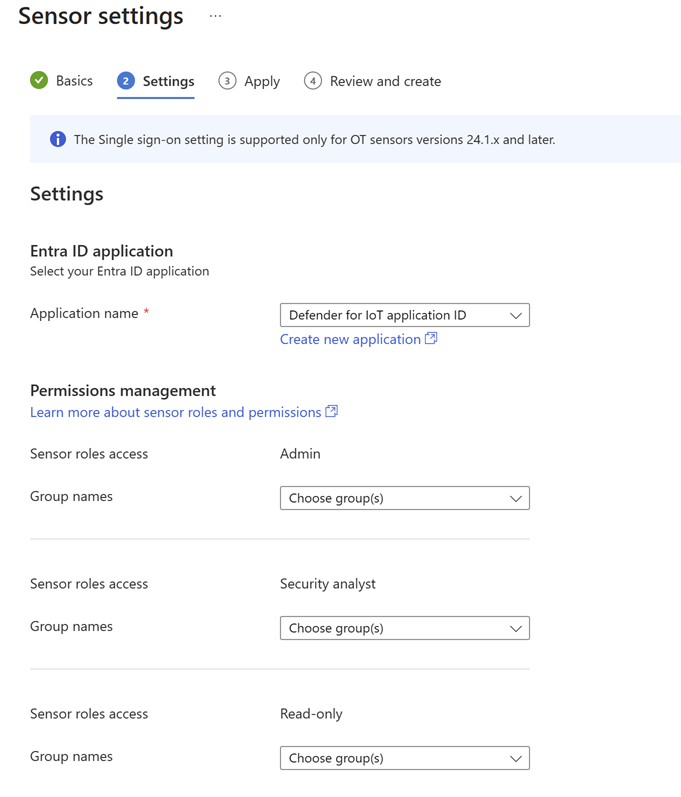

설정 탭에서 다음을 수행합니다.

애플리케이션 이름 옆에서 Microsoft Entra ID에서 만든 애플리케이션의 ID를 선택합니다.

권한 관리에서 관리자, 보안 분석가 및 읽기 전용 권한을 관련 사용자 그룹에 할당합니다. 여러 사용자 그룹을 선택할 수 있습니다..

새로 만들기를 선택합니다.

참고 항목

지정된 엔드포인트에 대해 방화벽/프록시에 허용 규칙을 추가했는지 확인합니다. 사이트 및 센서 페이지에서 필요한 엔드포인트 목록에 액세스할 수 있습니다.

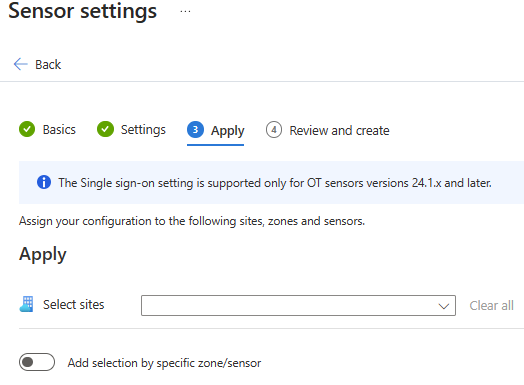

적용 탭에서 관련 사이트를 선택합니다.

선택적으로 특정 영역/센서별 선택 항목 추가를 켜서 특정 영역 및 센서에 설정을 적용할 수 있습니다.

다음을 선택하고 구성을 검토한 후 만들기를 선택합니다.

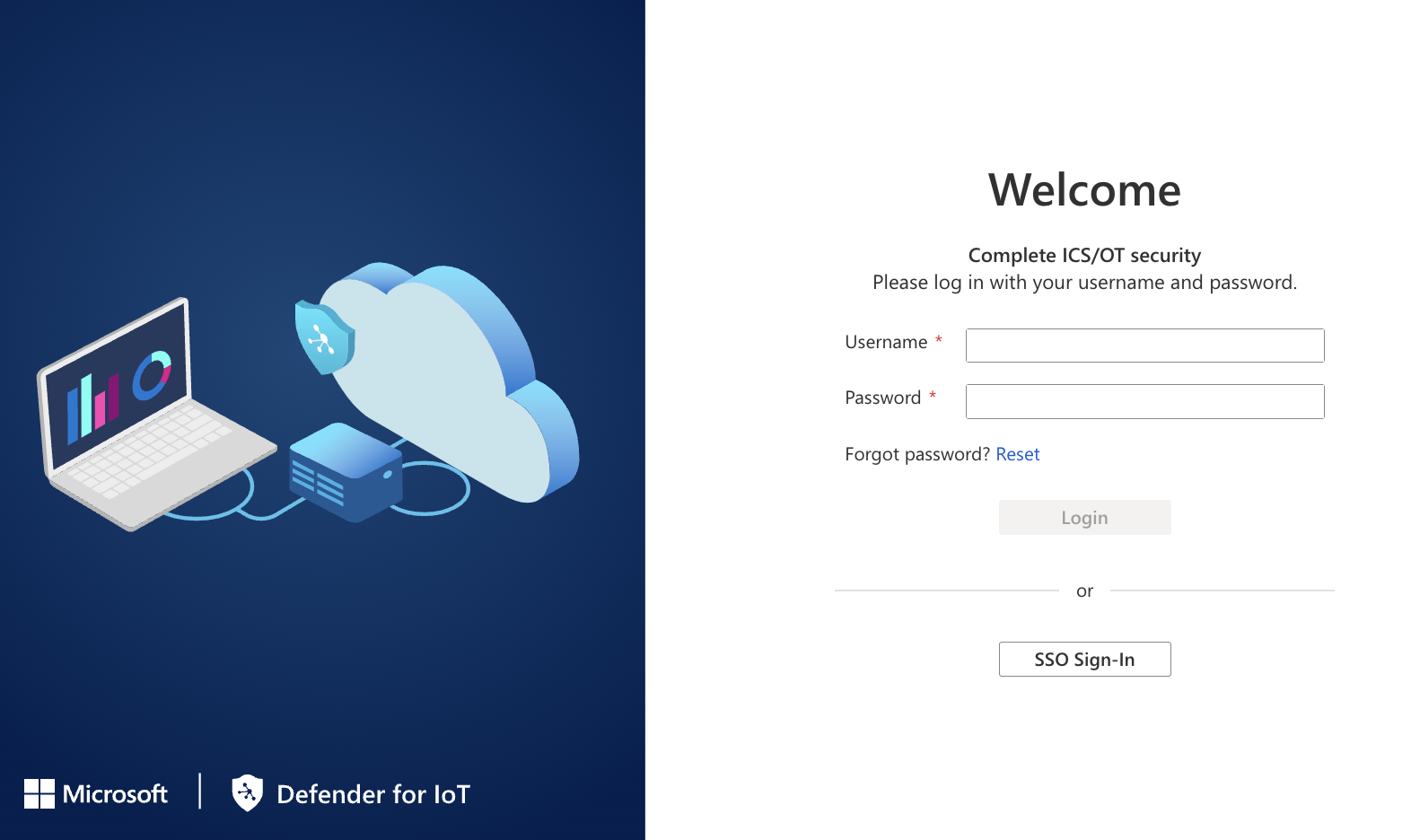

SSO를 사용하여 로그인

SSO를 사용한 로그인을 테스트하려면:

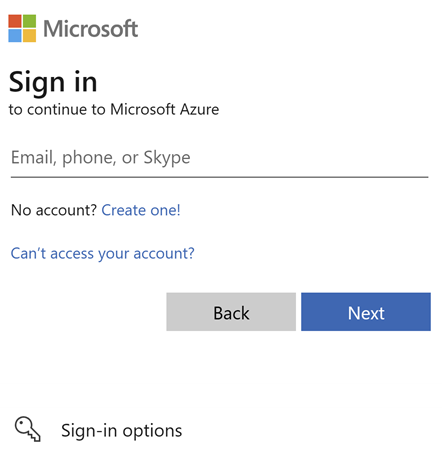

Azure Portal에서 Defender for IoT를 열고 SSO 로그인을 선택합니다.

처음 로그인하려면 로그인 페이지에서 개인 자격 증명(업무용 이메일 및 암호)을 입력합니다.

Defender for IoT 개요 페이지가 표시됩니다.

다음 단계

자세한 내용은 다음을 참조하세요.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기