보안을 개선하고 워크플로를 간소화하는 Azure DevOps의 새로운 향상된 기능을 발표하게 되어 기쁩니다. 리포지토리 및 Wiki의 복제 리포지토리 대화 상자에서 Git 자격 증명 생성 단추가 제거되어 인증을 위해 Microsoft Entra 토큰으로 이동하면 팀이 보다 안전하고 효율적인 Git 워크플로를 채택할 수 있습니다.

또한 이제 Azure Pipelines에서 관리되는 DevOps 풀을 일반 공급한다는 사실을 알려드릴 수 있게 되어 기쁩니다. 이 기능은 Azure DevOps Virtual Machine Scale Set 에이전트 풀에 대한 확장성, 안정성 및 간소화된 관리를 향상시킵니다.

자세한 내용은 릴리스 정보를 확인하세요.

일반

- 리포 및 Wiki의 Git 자격 증명 생성 버튼 제거

- Azure DevOps 허용 IP 주소 업데이트

Azure DevOps를 위한 GitHub Advanced Security

- 기본 분기 변경에 대한 GitHub 고급 보안 업데이트

- 자체 호스팅 에이전트에 대한 CodeQL 설치는 프록시 구성 지원합니다.

- 알림 분기 선택기는 이제 모든 성공적인 검색의 분기를 표시합니다.

- GitHub Advanced Security 에서 향상된 풀 리퀘스트 주석

- 경고 가져오기 API 대한 개선 사항

Azure Pipelines (애저 파이프라인스)

- Azure 클래식 서비스 연결이 사용 중지되는

- 관리형 DevOps 풀이 일반적으로 사용 가능해졌습니다

- Azure Storage 계정에 대한 비밀 없는 액세스를 구현하는 새 작업

테스트 계획

- 테스트 계획 작업 항목에서 테스트 계획 페이지로의 직접 링크

- Azure Test Plans 버그 수정

- XLSX 사용자 지정 열을 사용하여 테스트 사례 내보내기

- 수동 테스트 사례 자동 일시 중지 실행

일반

리포지토리 및 Wiki에서 Git 자격 증명 생성 단추 제거

Git 작업에서 인증을 위해 Microsoft Entra 토큰으로의 전환을 지원하기 위해 Git 자격 증명 생성 단추가 리포지토리 및 Wiki UI의 복제 리포지토리 대화 상자에서 제거되었습니다. 이전에는 이 단추를 선택하면 vso.code 범위가 7일 동안 활성화된 새 PAT(개인용 액세스 토큰)가 생성되었습니다. 각 사용은 새 PAT를 생성하여 종종 불필요한 자격 증명을 생성합니다.

보안을 강화하고 인증을 간소화하려면 Repos 및 Wiki에서 임시 Git 복제 작업에 Entra 토큰을 사용하는 것이 좋습니다. 설명서는 명령줄 또는 Git GCM(자격 증명 관리자) 내에서 인증을 구성하는 데 도움이 됩니다.

GIT 작업에는 여전히 PAT를 사용할 수 있지만 이제 개인 액세스 토큰 페이지에서 적절한 vso.code 범위로 수동으로 만들어야 합니다. PAT가 필요한 경우에만 활성화되고 더 이상 사용되지 않을 때 해지되었는지 확인합니다. 모범 사례로, AKV(Azure Key Vault)와 같은 비밀 관리 서비스에 안전하게 PAT를 저장하고 정기적으로 회전합니다.

Azure DevOps 허용 IP 주소로 업데이트

성능과 안정성을 향상시키기 위해 네트워킹 인프라에 대한 지속적인 개선 사항을 발표하게 되어 기쁩니다. 이러한 노력의 일환으로 새 IP 주소가 도입되고 있습니다. 중단 없는 액세스를 보장하려면 가능한 한 빨리 방화벽 허용 목록에 새 IP 주소를 추가하세요.

IP V4 범위:

- 150.171.22.0/24

- 150.171.23.0/24

- 150.171.73.0/24

- 150.171.74.0/24

- 150.171.75.0/24

- 150.171.76.0/24

IP V6 범위:

- 2620:1ec:50::/48

- 2620:1ec:51::/48

- 2603:1061:10::/48

자세한 내용은 블로그를 참조하세요. Azure DevOps 허용 IP 주소 업데이트.

Azure DevOps를 위한 GitHub Advanced Security

기본 분기 변경에 대한 GitHub 고급 보안 업데이트

GitHub Advanced Security 내에서 고급 보안 탭으로 이동하면 기본 분기에 대한 경고 상태가 먼저 표시되며 보안 개요 보기는 기본 분기에 대한 경고 정보만 가져옵니다.

이제 Advanced Security는 기본 분기의 변경 내용을 검색하고 기본 분기 할당이 변경된 직후 보안 개요 및 리포지토리 수준 경고 보기를 모두 업데이트합니다.

자체 호스팅 에이전트에 대한 CodeQL 설치는 프록시 구성을 지원합니다.

네트워크 프록시를 구성하고 enableAutomaticCodeQLInstall 태스크에서 AdvancedSecurity-CodeQL-Init 변수를 사용한 경우 CodeQL 도구 캐시를 자체 호스팅 에이전트에 다운로드할 때 태스크에서 이전에 [warning] Maximum number of redirects exceeded 오류 메시지가 발생했을 수 있습니다. 이 업데이트를 통해 자동 설치가 성공적으로 실행되도록 네트워크 프록시에 대한 처리를 소개합니다.

성공적으로 스캔된 모든 브랜치를 이제 알림 분기 선택기에서 보여줍니다.

취약성이 검색되지 않더라도 GitHub Advanced Security의 분기 선택기가 업데이트되어 성공적으로 검색된 모든 분기를 표시합니다. 이전에는 경고가 있는 분기만 표시되어 검사가 성공적으로 완료되었는지 여부를 확인하기가 어려웠습니다.

이제 리포지토리 수준 경고 UX와 분석 - 목록 API는 종속성 및 코드 스캔에 대한 성공적인 SARIF 제출이 있는 브랜치를 반환하여 스캔 가시성을 향상합니다.

GitHub Advanced Security의 향상된 끌어오기 요청 주석

이 릴리스에서는 다음을 통해 GitHub Advanced Security에서 끌어오기 요청 주석 환경을 개선했습니다.

종속성 검사 주석 증가: 고급 보안은 고급 보안에서 실제 파일 위치를 확인할 수 없는 경우에도 끌어오기 요청 주석을 표시합니다.

자동 닫기: 연결된 경고가 해제되면 끌어오기 요청 주석이 자동으로 해결됩니다. 또한 더 원활한 환경을 위해 끌어오기 요청 이벤트에 대한 성능 향상 및 일괄 처리도 도입했습니다.

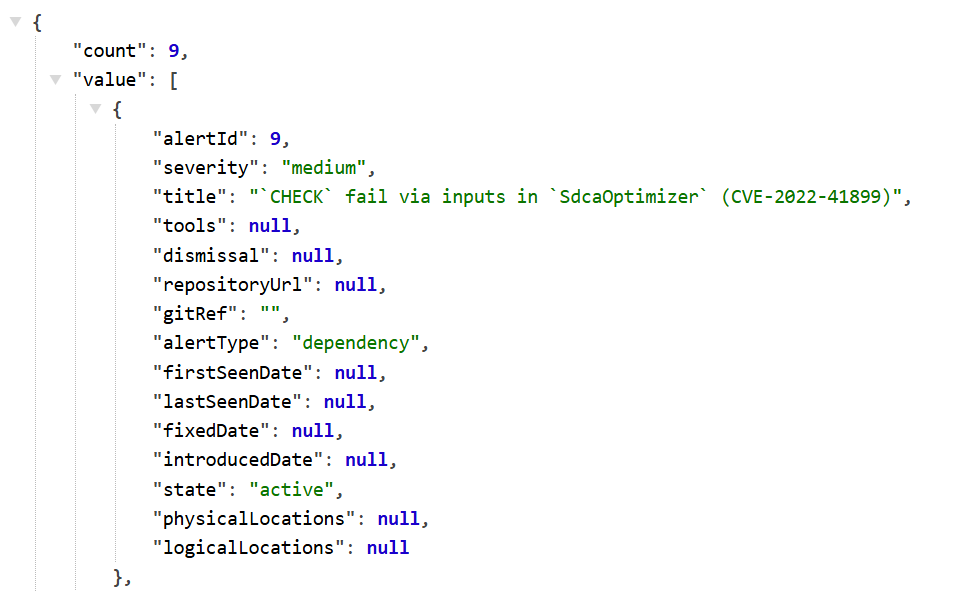

경고 가져오기 API 개선 사항

이 업데이트를 통해 고급 보안 경고 가져오기 API에 대한 새로운 개선 사항이 도입되었습니다.

- 최소 API 확장 옵션: 페이로드의 매개 변수

expand=minimal사용하여 최소 버전의 Alerts API를 가져옵니다. 예:https://advsec.dev.azure.com/{organization}/{project}/_apis/Alert/repositories/{repository}/Alerts?expand=minimal.

경고에 대한 새로운 메타데이터: 이제 경고 API는 종속성 경고에 대한 CVE ID 또는 권고 ID와 같은 특정

AdditionalProperties반환하고 코드 검색 경고에 대한 태그를 반환합니다.일괄 처리된 경고 API 호출: 경고 API와 함께

criteria.alertIds={alertId1},{alertId2}사용하여 경고 ID의 쉼표로 구분된 목록에 대한 세부 정보를 수신합니다. 예:https://advsec.dev.azure.com/{organization}/{project}/_apis/Alert/repositories/{repository}/Alerts?criteria.alertIds=100,200,130.

Azure Pipelines (애저 파이프라인스)

Azure 클래식 서비스 연결이 사용 중지됨

ASM(Azure Service Manager)으로도 알려진 Cloud Services는 Azure의 원래 배포 모델이었습니다. 2014년 ARM(Azure Resource Manager)이 교체한 이후 사용 중지되었습니다. 따라서 새 Azure 클래식 서비스 연결을 만드는 기능을 중단합니다. 그러나 기존 Azure 클래식 서비스 연결은 영향을 받지 않습니다.

관리형 DevOps 풀은 일반적으로 사용할 수 있습니다.

관리형 DevOps 풀은 Azure DevOps Virtual Machine Scale Set 에이전트 풀의 진화입니다. 더 나은 풀 확장성 및 안정성을 제공하고, 풀 관리를 간소화하며, 사용자 지정 Azure VM에서 Microsoft 호스팅 에이전트의 VM 이미지를 사용할 수 있습니다.

관리형 DevOps 풀은 이제 정식 출시되었습니다. 여기에서 관리되는 DevOps 풀 기능에 대해서는 와 GA에 새로 추가된 기능에 대해에서 읽을 수 있으며 에서도 확인할 수 있습니다.

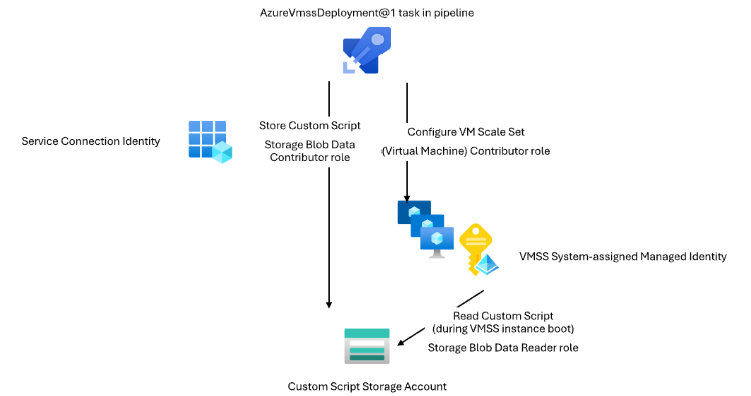

Azure Storage 계정에 대한 비밀 없는 액세스를 구현하는 새 작업

AzureVmssDeployment, JavaToolInstaller, JenkinsDownloadArtifacts 작업은 Azure Storage를 사용하도록 구성할 수 있습니다.

- task: AzureVmssDeployment@1

inputs:

(required properties)

azureSubscription: <service connection>

customScriptsStorageAccount: <storage account>

- task: JavaToolInstaller@2

inputs:

(required properties)

jdkSourceOption: 'AzureStorage'

azureResourceManagerEndpoint: <service connection>

azureStorageAccountName: <storage account>

- task: JenkinsDownloadArtifacts@2

inputs:

(required properties)

artifactProvider: 'azureStorage'

ConnectedServiceNameARM: <service connection>

storageAccountName: <storage account>

이제 스토리지 계정 키/sas 대신 Azure RBAC를 사용하는 새 작업 버전이 만들어졌습니다. 새 작업을 수행하려면 Storage Blob 데이터 기여자 역할이 구성된 서비스 연결의 ID에 할당되어야 합니다.

Azure Storage 계정에 액세스할 수 있도록 태스크에 사용되는 서비스 연결에 적절한 Azure RBAC 역할을 할당해야 합니다. Blob 데이터에 대한 액세스를 위한 Azure 역할 할당을 참조하세요.

AzureVmssDeployment@1 작업에는 customScriptsStorageAccount구성된 스토리지 계정에 액세스하도록 구성된 추가 RBAC 역할이 필요합니다.

-

azureSubscription서비스 연결: 기여자 또는 가상 머신 확장 집합의 가상 머신 기여자 역할 -

azureSubscription서비스 연결: 사용자 지정 스크립트를 보유한 스토리지 계정에 대한 스토리지 Blob 데이터 기여자 역할 - Virtual Machine Scale Set 시스템 할당 관리 ID: Storage Blob 데이터 판독기 사용자 지정 스크립트를 보유하는 스토리지 계정의 역할

테스트 계획

테스트 계획 작업 항목에서 테스트 계획 페이지로 직접 연결

이제 테스트 계획 작업 항목에서 직접 테스트 계획 페이지에 쉽게 액세스할 수 있습니다. 추가 단계 없이 해당 테스트 계획으로 빠르게 이동할 수 있도록 명확하고 직접적인 진입점을 추가하고 있습니다. 이렇게 개선하면 테스트 계획을 더 빠르고 직관적으로 추적하여 테스트 워크플로를 관리할 때 더 원활한 환경을 보장합니다.

당신이 어떻게 생각하는지 이메일을 통해 그것을 시도하고 알려주세요!

Azure Test Plans 버그 수정

이 스프린트를 통해 몇 가지 버그를 해결하고 유용성을 개선하기 위해 Azure Test Plans를 업데이트했습니다. 수정된 내용은 다음과 같습니다.

테스트 계획 간에 전환할 때 Test Suites가 올바르게 업데이트되지 않는 문제를 해결했습니다. 초기 버그에 대한 자세한 내용은 이 DevComm 게시물 참조하세요.

세션 보고서를 다운로드하지 못하고 사용자를 빈 페이지로 리디렉션하는 테스트 & 피드백 확장의 문제를 해결했습니다.

공유 단계가 이전 작업 항목 양식에서 열리고 사용자가 토론 섹션에서 메모를 삭제할 수 없는 새 Boards 허브의 문제가 해결되었습니다. 이 DevComm 게시물 .

Owner 절에 의한 테스트 결과 필터링이 작동하지 않아 쿼리가 결과 대신 오류를 반환하는 문제를 해결했습니다. 이 DevComm 게시물 .

XLSX에서 사용자 지정 열을 사용하여 테스트 사례 내보내기

이제 XLSX에서 사용자 지정 열을 내보낼 수 있습니다. 사용자 지정 열을 사용하여 테스트 사례를 내보내는 것에 대한 지원 요청을 받았습니다. 이 기능을 사용하면 공유하고 분석하는 데이터를 유연하게 제어할 수 있습니다. 또한 내보내는 정보가 적절하고 실행 가능한지 확인하여 필요에 맞게 내보내기를 조정하는 데 도움이 됩니다.

수동 테스트 사례 자동 일시 중지 실행

자동 일시 중지 기능을 사용하여 테스트 실행에서 진행 상황을 잃지 마세요. 이 새로운 기능은 작업이 중단된 경우 테스트 사례 실행을 자동으로 일시 중지하여 수동 일시 중지 없이 부분 진행률을 저장합니다. 세션을 종료하든 닫든 관계없이 중단한 위치에서 테스트 사례를 쉽게 재개하여 데이터 손실 위험을 줄이고 워크플로를 개선할 수 있습니다. 일시 중지 및 다시 시작 프로세스를 간소화하여 자동 일시 중지를 사용하면 진행률을 잃을 염려 없이 테스트에 집중할 수 있습니다.

시도해보시고 이메일을 통해 어떻게 생각하는지 알려주세요!

다음 단계

비고

이러한 기능은 향후 2~3주 동안 출시될 예정입니다.

Azure DevOps로 이동하여 살펴보세요.

피드백을 제공하는 방법

이러한 기능에 대해 어떻게 생각하는지 듣고 싶습니다. 도움말 메뉴를 사용하여 문제를 보고하거나 제안을 제공합니다.

또한 Stack Overflow에서 커뮤니티로부터 조언을 얻고 질문에 대한 답변을 받을 수 있습니다.

감사

실비우안드리카