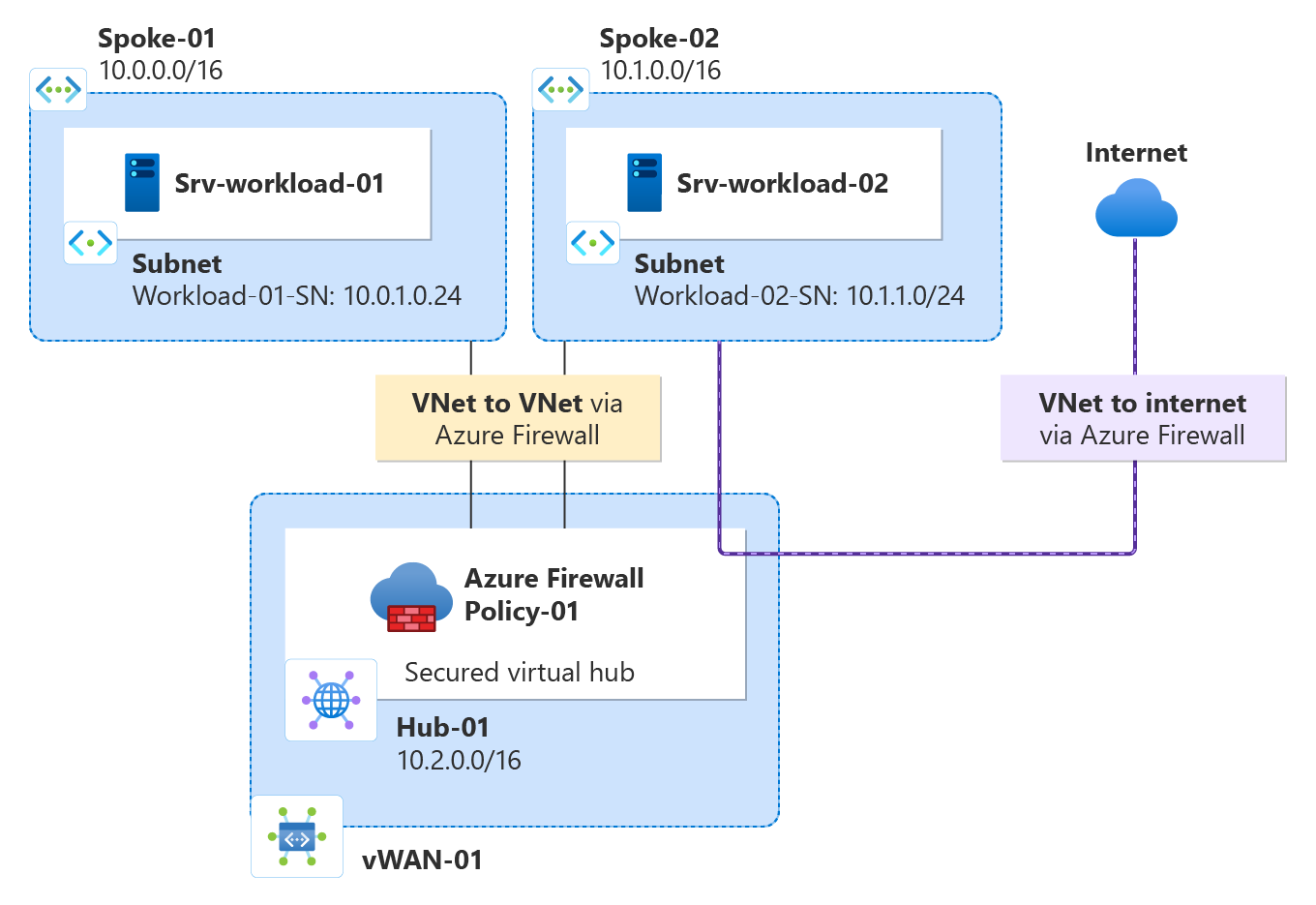

Azure Firewall Manager를 활용하면 프라이빗 IP 주소, Azure PaaS 및 인터넷으로 향하는 클라우드 네트워크 트래픽을 보호하는 보안 가상 허브를 구축할 수 있습니다. 방화벽에 대한 트래픽 라우팅이 자동화되므로 UDR(사용자 정의 경로)을 만들 필요가 없습니다.

Firewall Manager는 허브 가상 네트워크 아키텍처도 지원합니다. 보안 허브와 허브 가상 네트워크 아키텍처 유형을 비교하려면 Azure Firewall Manager 아키텍처 옵션이란?을 참조하십시오.

이 자습서에서는 다음 작업 방법을 알아봅니다.

- 스포크 가상 네트워크 만들기

- 보안 가상 허브를 만듭니다

- 허브 및 스포크 가상 네트워크를 연결합니다

- 허브로 트래픽 라우팅

- 서버를 배포합니다

- 방화벽 정책 만들기 및 허브 보안 설정

- 방화벽 테스트

중요

이 자습서의 프로시저에서는 Azure Firewall Manager를 사용하여 새 Azure Virtual WAN 보안 허브를 만듭니다. Firewall Manager를 사용하여 기존 허브를 업그레이드할 수 있지만 Azure Firewall에 대해 Azure 가용성 영역을 구성할 수는 없습니다. Azure Portal을 사용하여 기존 허브를 보안 허브로 변환하는 방법은 Virtual WAN 허브에서 Azure Firewall 구성에 설명되어 있습니다. 그러나 Azure Firewall Manager와 마찬가지로 가용성 영역을 구성할 수 없습니다. 기존 허브를 업그레이드하고 Azure Firewall에 대한 가용성 영역을 지정하려면 튜토리얼: Azure PowerShell을 사용하여 가상 허브 보안 업그레이드를 따르는 것이 좋습니다.

필수 구성 요소

Azure 구독이 아직 없는 경우 시작하기 전에 체험 계정을 만듭니다.

허브 및 스포크 아키텍처 만들기

먼저, 서버를 배치할 스포크 가상 네트워크부터 생성합니다.

스포크 가상 네트워크 및 서브넷 두 개를 생성합니다.

두 가상 네트워크에는 각각 방화벽으로 보호되는 워크로드 서버가 배치되어 있습니다.

Azure Portal 홈 페이지에서 리소스 만들기를 선택합니다.

가상 네트워크를 검색하여 선택한 후 만들기를 선택합니다.

다음 설정을 적용하여 가상 네트워크를 생성합니다.

설정 값 Subscription 구독 선택 리소스 그룹 리소스 그룹에서 새로 만들기를 선택한 후, 이름에 fw-manager-rg 를 입력하고 확인을 누릅니다. 가상 네트워크 이름 Spoke-01 지역 미국 동부 다음을 선택한 후 다음을 선택합니다.

네트워킹 탭에서 다음 설정을 사용하여 서브넷을 만듭니다.

설정 값 IPv4 주소 공간 추가 10.0.0.0/16 (기본값) 서브넷 워크로드 서브넷 이름 Workload-01-SN 시작 주소 10.0.1.0/24 Bastion 서브넷 이름 AzureBastionSubnet 시작 주소 10.0.2.0/26 저장을 선택한 후 검토 + 만들기를 선택하고, 마지막으로 만들기를 선택합니다.

이 과정을 반복하여 fw-manager-rg 리소스 그룹 내에 다른 가상 네트워크들도 동일하게 생성해 줍니다.

| 설정 | 값 |

|---|---|

| 이름 | Spoke-02 |

| 주소 공간 | 10.1.0.0/16 |

| 서브넷 이름 | Workload-02-SN |

| 시작 주소 | 10.1.1.0/24 |

보안 가상 허브 만들기

Firewall Manager를 사용하여 보안 가상 허브를 만드세요.

Azure Portal 홈페이지에서 모든 서비스를 선택합니다.

검색 상자에 Firewall Manager를 입력하고 Firewall Manager를 선택합니다.

배포 아래의 방화벽 관리자 페이지에서 가상 허브를 선택합니다.

방화벽 관리자 | 가상 허브 페이지에서 새 보안 가상 허브 만들기를 선택합니다.

새 보안 가상 허브 만들기 페이지에서 다음 정보를 입력해 주세요.

설정 값 Subscription 구독을 선택합니다. 리소스 그룹 fw-manager-rg 선택 지역 미국 동부 보안 가상 허브 이름 Hub-01 허브 주소 공간 10.2.0.0/16 새 vWAN을 선택합니다.

설정 값 새 가상 WAN 이름 Vwan-01 Type 표준 신뢰할 수 있는 보안 파트너를 활용할 수 있도록 VPN 게이트웨이를 포함하세요. 확인란은 선택 해제된 상태로 둡니다. 다음:Azure Firewall을 선택합니다.

기본 Azure Firewall사용 설정을 수락합니다.

Azure Firewall 계층의 경우 표준을 선택합니다.

원하는 가용성 영역 조합을 선택합니다.

중요

Virtual WAN은 허브 내에서 사용할 수 있는 허브 및 서비스 컬렉션입니다. 필요에 따라 Virtual WAN을 배포할 수 있습니다. Virtual WAN 허브에는 VPN, ExpressRoute 등과 같은 여러 서비스가 있습니다. 지역이 가용성 영역을 지원하는 경우 이러한 각 서비스는 Azure Firewall을 제외한 가용성 영역에 자동으로 배포됩니다. Azure Virtual WAN 복원력에 맞추려면 사용 가능한 모든 가용성 영역을 선택해야 합니다.

공용 IP 주소 개수 입력란에 1 을 입력하거나, 기존의 공용 IP 주소(미리 보기)를 이 방화벽에 연결하세요.

방화벽 정책 에 기본 거부 정책 이 설정되어 있는지 확인합니다. 설정에 대한 자세한 내용은 이 문서의 뒷부분에서 다룹니다.

다음: 보안 파트너 공급자를 선택합니다.

기본 신뢰할 수 있는 보안 파트너사용 안 함 설정을 수락하고 다음: 검토 + 만들기를 선택합니다.

만들기를 실행합니다.

참고

보안 가상 허브를 만드는 데 최대 30분이 소요될 수 있습니다.

배포가 완료되면 방화벽의 공용 IP 주소를 확인할 수 있습니다.

- Firewall Manager를 엽니다.

- 가상 허브를 선택합니다.

- hub-01을 선택합니다.

- AzureFirewall_Hub-01을 선택합니다.

- 나중에 사용할 수 있도록 공용 IP 주소를 따로 기록해 두세요.

허브 및 스포크 가상 네트워크를 연결합니다

이제 허브 앤 스포크 가상 네트워크를 살펴보겠습니다.

fw-manager-rg 리소스 그룹을 선택한 다음, Vwan-01 가상 WAN을 선택합니다.

연결에서 가상 네트워크 연결을 선택합니다.

설정 값 연결 이름 hub-spoke-01 허브 Hub-01 리소스 그룹 fw-manager-rg 가상 네트워크 Spoke-01 만들기를 실행합니다.

이전 단계를 반복하여 Spoke-02 가상 네트워크를 다음 설정으로 연결합니다.

설정 값 연결 이름 hub-spoke-02 허브 Hub-01 리소스 그룹 fw-manager-rg 가상 네트워크 Spoke-02

서버를 배포합니다

Azure Portal에서 리소스 만들기를 선택하세요.

Ubuntu Server 22.04 LTS를 검색하여 선택합니다.

가상 머신>를 선택합니다.

가상 머신에 대해 다음 값을 입력:

설정 값 리소스 그룹 fw-manager-rg 가상 머신 이름 Srv-workload-01 지역 (미국) 미국 동부 이미지 Ubuntu Server 22.04 LTS - x64 Gen2 인증 유형 SSH 퍼블릭 키 사용자 이름 azureuser SSH 공개 키 원본 새 키 쌍 생성 키 쌍 이름 srv-workload-01_key 인바운드 포트 규칙 의 퍼블릭 인바운드 포트 항목에서 없음을 선택합니다.

나머지는 기본값으로 두고 다음: 디스크를 선택합니다.

디스크 기본값을 적용하고, 다음: 네트워킹을 선택합니다.

가상 네트워크에 대해 Spoke-01을 선택하고 서브넷에 대해 Workload-01-SN을 선택합니다.

공용 IP에 대해 없음을 선택합니다.

나머지는 기본값으로 두고 다음: 관리를 선택합니다.

다음: 모니터링을 선택합니다.

사용 안 함을 선택하여 부팅 진단을 비활성화합니다.

나머지는 기본값으로 두고 검토 + 만들기를 선택합니다.

요약 페이지에서 설정을 확인하고 생성 버튼을 클릭합니다.

메시지가 표시되면 프라이빗 키 파일(예: srv-workload-01_key.pem)을 다운로드하여 저장합니다.

다음 표의 정보를 사용하여 Srv-Workload-02라는 이름의 가상 머신을 추가로 구성하세요. 나머지 구성은 Srv-workload-01 가상 머신과 동일하지만 srv-workload-02_key 같은 다른 키 쌍 이름을 사용합니다.

| 설정 | 값 |

|---|---|

| 가상 네트워크 | Spoke-02 |

| 서브넷 | Workload-02-SN |

서버 배포가 완료되면, 서버 리소스를 선택한 후 네트워킹 메뉴에서 각 서버의 사설 IP 주소를 확인하여 기록해 두시기 바랍니다.

서버에 Nginx 설치

가상 머신을 배포한 후 두 서버에 Nginx를 설치하여 나중에 웹 연결을 확인합니다.

Azure Portal에서 Srv-workload-01 가상 머신으로 이동합니다.

RunShellScript> 선택합니다.

다음 명령을 실행합니다.

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-01</h1>' | sudo tee /var/www/html/index.html에코 명령에서 호스트 이름을 대체하여 Srv-workload-02에 대해 동일한 단계를 반복합니다.

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-02</h1>' | sudo tee /var/www/html/index.html

Azure Bastion 배포

스포크-01 가상 네트워크에 Azure Bastion을 배포하여 가상 머신에 안전하게 연결합니다.

Azure Portal에서 Bastions를 검색하고 선택합니다.

만들기를 실행합니다.

다음 설정을 사용하여 Bastion을 구성합니다.

설정 값 Subscription 구독 선택 리소스 그룹 fw-manager-rg 이름 Bastion-01 지역 미국 동부 계층 개발자 가상 네트워크 Spoke-01 서브넷 AzureBastionSubnet(10.0.2.0/26) 검토 + 생성를 선택한 다음, 생성를 선택합니다.

참고

Azure Bastion 배포를 완료하는 데 약 10분이 걸릴 수 있습니다.

방화벽 정책 만들기 및 허브 보안 설정

방화벽 정책은 하나 이상의 보안 가상 허브를 통해 트래픽을 전달하는 규칙 모음을 정의합니다. 방화벽 정책을 생성한 후 허브를 보호합니다.

Firewall Manager에서 Azure Firewall 정책을 선택합니다.

Azure Firewall 정책 만들기를 선택합니다.

리소스 그룹에 대해 fw-manager-rg를 선택합니다.

정책 세부 정보에서 이름에 Policy-01을 입력하고 지역에 대해 미국 동부를 선택합니다.

가격 책정 계층에서 표준을 선택합니다.

다음: DNS 설정을 선택합니다.

다음: TLS 검사를 선택합니다.

다음: 규칙을 선택합니다.

규칙 탭에서 규칙 컬렉션 추가를 선택합니다.

규칙 모음 추가 페이지에서 다음 정보를 입력합니다.

설정 값 이름 App-RC-01 규칙 컬렉션 유형 애플리케이션 우선 순위 100 규칙 컬렉션 작업 허용 규칙 이름 Allow-msft 소스 형식 IP 주소 출처 * 프로토콜 http,https 대상 형식 FQDN 대상 *.microsoft.com 추가를 선택합니다.

스포크 가상 네트워크 간에 SSH 및 HTTP 트래픽을 허용하는 네트워크 규칙을 추가합니다.

규칙 컬렉션 추가를 선택하고 다음 정보를 입력합니다.

설정 값 이름 vnet-access 규칙 컬렉션 유형 네트워크 우선 순위 100 규칙 컬렉션 작업 허용 규칙 이름 Allow-SSH-HTTP 소스 형식 IP 주소 출처 10.0.0.0/16,10.1.0.0/16 프로토콜 TCP 대상 포트 22,80 대상 유형 IP 주소 대상 10.0.0.0/16,10.1.0.0/16 추가를 선택하고 다음: IDPS을 선택합니다.

IDPS 페이지에서 다음: 위협 인텔리전스를 선택합니다.

위협 인텔리전스 페이지에서 기본값을 수용하고 검토 및 만들기를 선택합니다.

검토 후 선택 사항을 확인하고 만들기를 선택합니다.

연관 정책

방화벽 정책을 허브에 연결합니다.

- Firewall Manager에서 Azure Firewall 정책을 선택합니다.

- Policy-01에 대한 확인란을 선택하세요.

- 연결 관리, 허브 연결을 선택합니다.

- hub-01을 선택합니다.

- 추가를 선택합니다.

허브로 트래픽 라우팅

이제 네트워크 트래픽이 방화벽을 통과하도록 설정되었는지 확인해야 합니다.

Firewall Manager에서 가상 허브를 선택합니다.

Hub-01을 선택합니다.

설정에서 보안 구성을 선택합니다.

인터넷 트래픽메뉴 아래에서 Azure Firewall을 선택합니다.

프라이빗 트래픽메뉴 아래에서 Azure Firewall을 통해 보내기를 선택합니다.

참고

가상 네트워크나 온프레미스 분기의 프라이빗 네트워크에서 공용 IP 주소 범위를 사용하는 경우, 해당 IP 주소 접두사를 명시적으로 지정해야 합니다. 프라이빗 트래픽 접두사 섹션을 선택한 후 RFC1918 주소 접두사를 추가하세요.

허브 간메뉴 아래에서 활성화를 선택하여 Virtual WAN 라우팅 의도 기능을 사용하도록 설정합니다. 라우팅 의도는 Virtual WAN 허브에 배포된 Azure Firewall을 통해 지점 간(온-프레미스-온프레미스) 트래픽이 라우팅되도록 Virtual WAN을 구성하는 메커니즘입니다. 라우팅 의도 기능의 필수 구성 요소와 고려 사항에 대한 자세한 내용은 라우팅 의도 설면서를 참조하시기 바랍니다.

저장을 선택합니다.

경고 대화 상자에서 확인을 선택합니다.

허브 간을 사용하도록 마이그레이션 대화 상자에서 확인을 선택합니다.

참고

경로 테이블을 업데이트하는 데 몇 분이 걸립니다.

두 연결 모두 Azure Firewall을 통해 인터넷 및 프라이빗 트래픽이 보호되는지 확인합니다.

방화벽 테스트

방화벽 규칙을 테스트하려면 Azure Bastion을 사용하여 Srv-Workload-01 에 연결하고 애플리케이션 및 네트워크 규칙이 모두 작동하는지 확인합니다.

애플리케이션 규칙 테스트

이제 설정한 방화벽 규칙이 의도한 대로 올바르게 작동하는지 확인하기 위한 테스트를 진행하세요.

Azure Portal에서 Srv-workload-01 가상 머신으로 이동합니다.

Bastion을 통해 연결> 선택

사용자 이름 azureuser 를 제공하고 VM을 만들 때 다운로드한 프라이빗 키

.pem파일을 업로드합니다.연결을 선택하여 SSH 세션을 엽니다.

SSH 세션에서 다음 명령을 실행하여 Microsoft에 대한 액세스를 테스트합니다.

curl https://www.microsoft.comHTML 콘텐츠가 반환되어 액세스가 허용되는지 확인해야 합니다.

Google에 대한 액세스 테스트(차단되어야 합니다).

curl https://www.google.com방화벽이 이 사이트를 차단하고 있다는 것을 보여 주는 요청은 시간 초과 또는 실패해야 합니다.

따라서 방화벽의 애플리케이션 규칙이 정상적으로 작동하는지 확인을 마쳤습니다.

- 다른 모든 FQDN이 아닌 허용된 FQDN 하나만 찾아볼 수 있습니다.

네트워크 규칙을 테스트합니다.

이제 HTTP를 사용하여 Srv-Workload-01 에서 Srv-Workload-02 로 연결하여 네트워크 규칙을 테스트합니다.

Srv-Workload-02에서 Nginx 웹 서버에 대한 HTTP 연결을 테스트합니다.

curl http://<Srv-Workload-02-private-IP>웹 서버에서 반환된 상태가 표시됩니다.

리소스 정리

방화벽 리소스 테스트가 완료되면 fw-manager-rg 리소스 그룹을 삭제하여 모든 방화벽 관련 리소스를 삭제합니다.