이 문서에서는 키 저장소에 저장된 비밀, 키 및 인증서를 백업하는 방법을 보여 줍니다. 백업은 키 저장소에 접근할 수 없는 드문 상황에서도 모든 개인 정보와 비밀을 오프라인으로 복사하여 보관하기 위한 것입니다.

개요

Azure Key Vault는 데이터의 가용성과 복구 가능성을 보장하기 위한 여러 옵션을 제공합니다.

자체 중복 및 장애 조치 : Key Vault 지역 간에 데이터를 자동으로 복제하고 중단 중에 장애 조치(failover)를 처리합니다.Azure Key Vault 가용성 및 중복성 - 소프트 삭제 및 제거 방지: 귀하의 자격 증명 모음 또는 자격 증명 모음 개체의 실수로 인한 삭제나 악의적인 삭제를 방지합니다. 소프트 삭제 및 제거 방지 기능을 사용하는 Azure Key Vault 복구 관리를 참조하세요

- 수동 백업 및 복원 (이 문서에서 설명): 개별 비밀, 키 및 인증서의 경우

이 문서에서는 Key Vault 내의 개별 개체에 대한 수동 백업 및 복원 작업에 중점을 둡니다.

백업을 사용하는 경우

Azure Key Vault 가용성을 유지하고 데이터 손실을 방지하는 데 도움이 되는 기능을 자동으로 제공합니다. 중요한 비즈니스 타당성이 있는 경우에만 비밀을 백업합니다. 키 자격 증명 모음에서 비밀을 백업하면 비밀이 만료되거나 순환될 때 여러 로그, 권한 및 백업 세트를 유지 관리하는 등의 운영 과제가 발생할 수 있습니다.

다음 시나리오에서 백업을 사용하는 것이 좋습니다.

- Key Vault 또는 Azure 지역 간에 개체를 이동해야 합니다.

- 규정 또는 규정 준수를 위해 비밀의 오프라인 복사본을 원합니다.

- 자동 지역 간 복제를 지원하지 않는 지역(브라질 남부, 브라질 남동부 또는 미국 서부 3)을 사용하고 있습니다.

- 특정 개체를 실수로 삭제하지 않도록 보호해야 합니다.

대부분의 시나리오에서 Key Vault 기본 제공 중복성 및 일시 삭제 기능은 수동 백업 없이도 충분한 보호를 제공합니다. 자세한 내용은 Azure Key Vault 가용성 및 중복성 참조하세요.

제한점

중요합니다

Key Vault 500개 이상의 이전 버전의 키, 비밀 또는 인증서 개체를 백업하는 기능을 지원하지 않으며, 이를 시도하면 오류가 발생할 수 있습니다. 이전 버전의 키, 비밀 또는 인증서는 삭제할 수 없습니다.

Key Vault 현재 단일 작업에서 전체 key vault 백업하는 방법을 제공하지 않으며 키, 비밀 및 인증서는 개별적으로 백업해야 합니다.

다음 문제도 고려합니다.

- 여러 버전의 비밀을 백업하면 시간 초과 오류가 발생할 수 있습니다.

- 백업은 지정 시간 스냅샷을 만듭니다. 백업 중에 비밀이 갱신되어 암호화 키가 일치하지 않을 수 있습니다.

- 초당 요청에 대한 키 볼트 서비스 제한을 초과하면 키 볼트의 속도가 조절되고 백업이 실패합니다.

디자인 고려 사항

비밀, 키 또는 인증서 등의 키 자격 저장소 개체를 백업할 경우, 백업 작업은 해당 개체를 암호화된 블롭으로 다운로드합니다. 이 Blob은 Azure 외부에서 해독할 수 없습니다. 이 Blob에서 사용 가능한 데이터를 얻으려면 같은 Azure 구독 및 Azure geography 내의 키 볼트로 Blob을 복원해야 합니다.

보안 고려 사항

키를 다른 보관소로 복원하는 경우, 복원된 복사본은 원본과 완전히 독립적입니다. 원본 키를 사용하지 않도록 설정, 삭제 또는 제거해도 복원된 복사본에는 영향을 주지 않습니다. 각자의 볼트 내에서는 계속 완전히 정상적으로 작동합니다. Azure Key Vault에는 이전에 만든 백업 블롭이나 다른 키 볼트에 이미 복원된 키를 해지하거나 무효화하는 메커니즘이 없습니다.

이러한 독립은 인시던트 대응에 중요한 영향을 미칩니다. 권한이 없는 백업 및 복원을 통해 키가 손상되었다고 의심되는 경우 키를 즉시 사용하지 않도록 설정하거나 삭제하지 마세요. 이렇게 하면 모든 종속 서비스가 오프라인 상태로 전환됩니다(예를 들어, Azure SQL TDE 데이터베이스에 액세스할 수 없게 되고, 고객 관리형 키가 있는 Azure Storage에서 오류가 반환되며, Azure Disk Encryption으로 보호된 VM을 시작할 수 없습니다). 그러나 공격자가 다른 볼트에 복원한 복사본에는 영향을 주지 않습니다.

대신 이 인시던트 응답 순서를 따릅니다.

- 침해 차단: 손상된 볼트에서 백업 또는 복원 권한이 있는 모든 보안 주체를 즉시 검토하고 권한을 철회하세요. 무단 백업 및 복원 작업에 대한 Key Vault 감사 로그를 조사하여 손상 범위를 이해합니다.

- 대체 키를 금고에 만드세요. 이 금고는 접근이 엄격히 제한되어 있습니다. 새 키(손상된 키의 새 버전 아님)를 사용하여 기존 백업 Blob에서 교체를 가져올 수 없도록 합니다.

- 대체 키를 사용하도록 종속 서비스를 다시 구성합니다(각 서비스는 새 키로 데이터 암호화 키를 다시 래핑).

- 모든 종속 서비스가 대체 키를 사용하여 정상적으로 작동하는지 확인합니다.

- 종속 서비스가 완전히 마이그레이션된 후에만 손상된 키를 사용하지 않도록 설정합니다. 보관소에서 삭제 방지가 활성화된 경우, 보존 기간이 만료될 때까지 키를 영구적으로 삭제할 수 없으므로 그때까지 비활성화 상태로 두십시오.

무단 백업 반출 위험을 줄이려면 백업 및 복원 권한을 진정으로 필요한 ID로만 제한합니다. Key Vault 감사 로그의 KeyBackup, KeyRestore, SecretBackup, SecretRestore, CertificateBackup, CertificateRestore 작업을 모니터링하고, 예기치 않은 활동에 대해 경고하세요. 자세한 내용은 Azure Key Vault 로깅을 참조하세요.

키별 보안 모범 사례 및 주요 손상 응답 절차는 Azure Key Vault 키 보안을 참조하세요.

필수 조건

키 자격 증명 모음 개체를 백업하려면 다음이 있어야 합니다.

- Azure 구독에 대한 기여자 수준 이상의 권한.

- 백업하려는 비밀이 포함된 기본 키 자격 증명 모음.

- 비밀이 복원되는 보조 키 보관소입니다.

Azure 포털에서 백업 및 복원

이 섹션의 단계에 따라 Azure 포털을 사용하여 개체를 백업하고 복원합니다.

백업

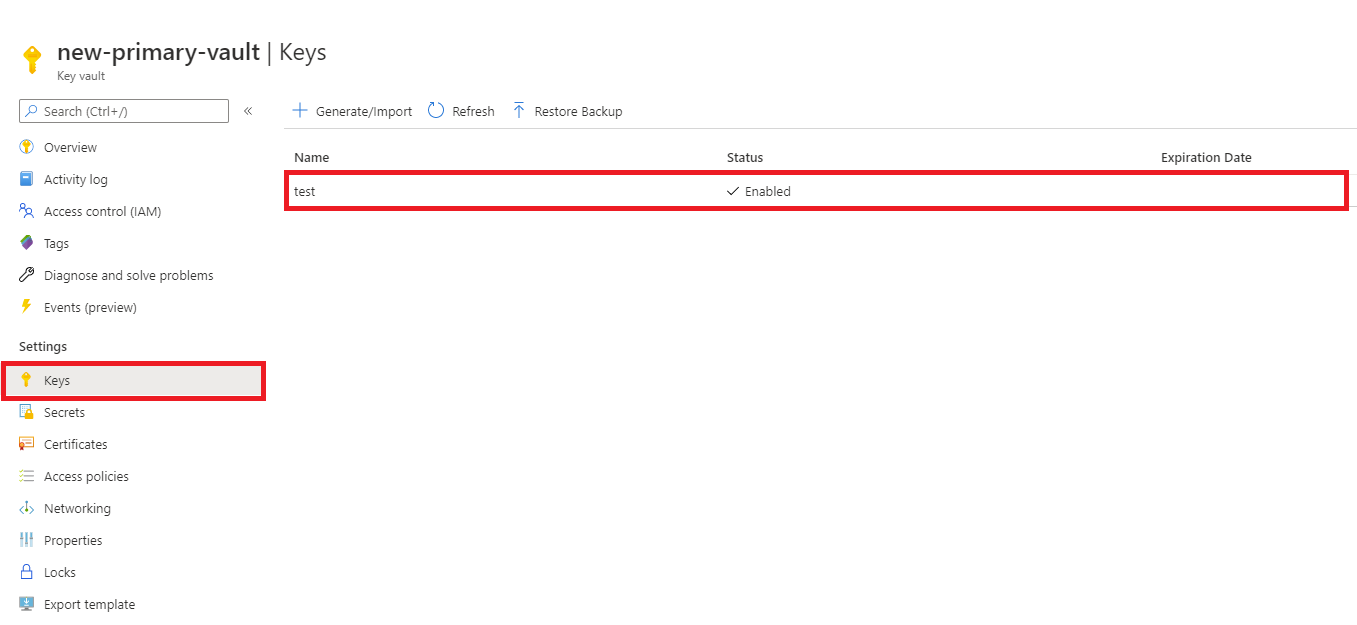

Azure 포털로 이동합니다.

키 자격 증명 모음을 선택합니다.

백업하려는 개체(비밀, 키 또는 인증서)로 이동합니다.

개체를 선택합니다.

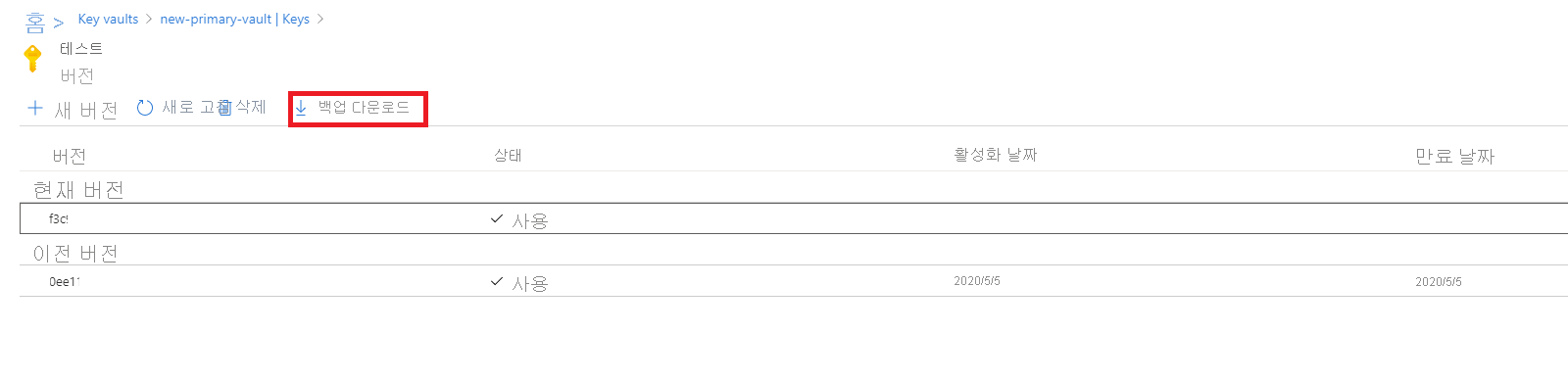

백업 다운로드를 선택합니다.

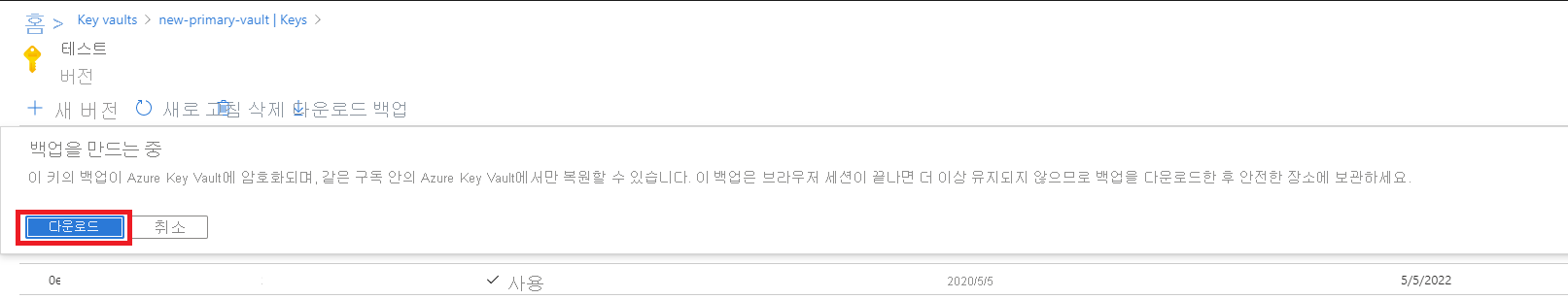

다운로드를 선택합니다.

암호화된 Blob을 안전한 위치에 저장합니다.

복원

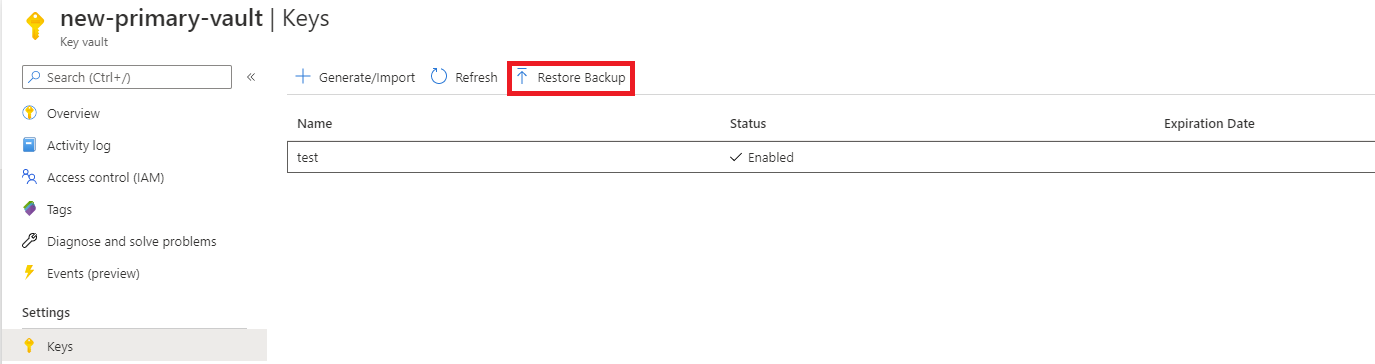

Azure 포털로 이동합니다.

키 자격 증명 모음을 선택합니다.

복원하려는 개체 유형(비밀, 키 또는 인증서)으로 이동합니다.

백업 복원을 선택합니다.

암호화된 Blob을 저장한 위치로 이동합니다.

확인을 선택합니다.

Azure CLI 또는 Azure PowerShell 백업 및 복원

## Log in to Azure

az login

## Set your subscription

az account set --subscription <subscription-id>

## Register Key Vault as a provider

az provider register -n Microsoft.KeyVault

## Back up a certificate in Key Vault

az keyvault certificate backup --file <file-path> --name <certificate-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a key in Key Vault

az keyvault key backup --file <file-path> --name <key-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a secret in Key Vault

az keyvault secret backup --file <file-path> --name <secret-name> --vault-name <vault-name> --subscription <subscription-id>

## Restore a certificate in Key Vault

az keyvault certificate restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a key in Key Vault

az keyvault key restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a secret in Key Vault

az keyvault secret restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>