이 문서에서는 Microsoft Sentinel CMK(고객 관리형 키)를 구성하는 배경 정보와 단계를 제공합니다. Microsoft Sentinel 저장된 모든 데이터는 모든 관련 스토리지 리소스에서 Microsoft에서 이미 암호화되어 있습니다. CMK는 사용자가 만들고 소유하고 Azure Key Vault 저장된 암호화 키를 사용하여 추가 보호 계층을 제공합니다.

필수 구성 요소

- 최소 100GB/일 약정 계층을 사용하여 Log Analytics 전용 클러스터를 구성합니다. 여러 작업 영역이 동일한 전용 클러스터에 연결된 경우 동일한 고객 관리형 키를 공유합니다. Log Analytics 전용 클러스터 가격 책정에 대해 알아봅니다.

- 전용 클러스터에서 CMK를 구성하고 작업 영역을 해당 클러스터에 연결합니다. Azure Monitor의 CMK 프로비저닝 단계에 대해 알아봅니다.

고려 사항

CMK 작업 영역을 Microsoft Sentinel 온보딩은 REST API 및 Azure CLI를 통해서만 지원되며 Azure Portal 통해서만 지원됩니다. ARM 템플릿(Azure Resource Manager 템플릿)은 현재 CMK 온보딩에 지원되지 않습니다.

다음 경우 수집된 작업 영역 데이터 및 로그는 CMK로 암호화되는 반면, 분석 규칙과 같은 보안 콘텐츠뿐만 아니라 경고, 인시던트 등과 같은 다른 Microsoft Sentinel 데이터는 Microsoft 관리형 키로 암호화됩니다.

- Microsoft Sentinel 위해 이미 온보딩된 작업 영역에서 CMK를 사용하도록 설정합니다.

- Microsoft Sentinel 사용 가능한 작업 영역이 포함된 클러스터에서 CMK를 사용하도록 설정합니다.

- CMK가 아닌 Microsoft Sentinel 지원 작업 영역을 CMK 지원 클러스터에 연결합니다.

다음 CMK 관련 변경 내용은 정의되지 않고 문제가 있는 동작으로 이어질 수 있으므로 지원되지 않습니다 .

- Microsoft Sentinel 이미 온보딩된 작업 영역에서 CMK를 사용하지 않도록 설정

- CMK 사용 전용 클러스터에서 연결을 해제하여 Sentinel 온보딩된 CMK 지원 작업 영역을 비 CMK 작업 영역으로 설정합니다.

- CMK 지원 Log Analytics 전용 클러스터에서 CMK를 사용하지 않도록 설정합니다.

Microsoft Sentinel 지원 작업 영역을 Defender 포털에 온보딩하는 경우 수집된 작업 영역 데이터/로그는 CMK로 암호화된 상태로 유지됩니다. 다른 데이터는 CMK로 암호화되지 않으며 Microsoft 관리형 키를 사용합니다.

Microsoft Sentinel CMK 구성에서 시스템 할당 ID를 지원합니다. 따라서 전용 Log Analytics 클러스터의 ID는 시스템 할당 형식이어야 합니다. Log Analytics 클러스터를 만들 때 자동으로 할당되는 ID를 사용하는 것이 좋습니다.

고객 관리형 키를 다른 키(다른 URI 포함)로 변경하는 것은 현재 지원되지 않습니다. 키를 회전하여 변경해야 합니다.

프로덕션 작업 영역 또는 Log Analytics 클러스터에 대한 CMK를 변경하기 전에 Microsoft Sentinel 제품 그룹에 문의하세요.

CMK 작동 방식

Microsoft Sentinel 솔루션은 로그 수집 및 기능에 전용 Log Analytics 클러스터를 사용합니다. Microsoft Sentinel CMK 구성의 일부로 관련 Log Analytics 전용 클러스터에서 CMK 설정을 구성해야 합니다. Log Analytics 이외의 스토리지 리소스에 Microsoft Sentinel 저장된 데이터는 전용 Log Analytics 클러스터에 대해 구성된 고객 관리형 키를 사용하여 암호화됩니다.

자세한 내용은 다음 항목을 참조하세요.

참고

Microsoft Sentinel CMK를 사용하도록 설정하면 CMK를 지원하지 않는 공개 미리 보기 기능이 활성화되지 않습니다.

CMK 사용

CMK를 프로비전하려면 다음 단계를 수행합니다.

- Log Analytics 작업 영역이 있고 CMK가 사용하도록 설정된 전용 클러스터에 연결되어 있는지 확인합니다. ( 필수 구성 요소를 참조하세요.)

- Azure Cosmos DB 리소스 공급자에 등록합니다.

- Azure Key Vault instance 액세스 정책을 추가합니다.

- 온보딩 API를 통해 Microsoft Sentinel 작업 영역을 온보딩합니다.

- Microsoft Sentinel 제품 그룹에 문의하여 온보딩을 확인합니다.

1단계: 전용 클러스터의 Log Analytics 작업 영역에서 CMK 구성

필수 구성 요소에서 설명한 대로 CMK를 사용하여 Log Analytics 작업 영역을 온보딩하여 Microsoft Sentinel 이 작업 영역은 먼저 CMK가 사용하도록 설정된 전용 Log Analytics 클러스터에 연결되어야 합니다. Microsoft Sentinel 전용 클러스터에서 사용하는 것과 동일한 키를 사용합니다. 다음 단계에서 Microsoft Sentinel 작업 영역으로 사용되는 CMK 작업 영역을 만들려면 Azure 고객 관리형 키 구성 모니터링의 지침을 따릅니다.

2단계: Azure Cosmos DB 리소스 공급자 등록

Microsoft Sentinel 추가 스토리지 리소스로 Azure Cosmos DB와 함께 작동합니다. Microsoft Sentinel CMK 작업 영역을 온보딩하기 전에 Azure Cosmos DB 리소스 공급자에 등록해야 합니다.

지침에 따라 Azure 구독에 Azure Cosmos DB 리소스 공급자를 등록합니다.

3단계: Azure Key Vault instance 액세스 정책 추가

Azure Cosmos DB가 전용 Log Analytics 클러스터에 연결된 Azure Key Vault instance 액세스할 수 있도록 하는 액세스 정책을 추가합니다(Microsoft Sentinel 동일한 키가 사용됩니다).

여기의 지침에 따라 Azure Cosmos DB 보안 주체를 사용하여 Azure Key Vault instance 액세스 정책을 추가합니다.

4단계: 온보딩 API를 통해 Microsoft Sentinel 작업 영역 온보딩

CMK를 사용하도록 설정된 작업 영역을 온보딩하여 속성을 true로 사용하여 customerManagedKey온보딩 API를 통해 Microsoft Sentinel 수 있습니다. 온보딩 API에 대한 자세한 내용은 Microsoft Sentinel GitHub 리포지토리의 이 문서를 참조하세요.

예를 들어 다음 URI 및 요청 본문은 적절한 URI 매개 변수 및 권한 부여 토큰을 보낼 때 Microsoft Sentinel 작업 영역을 온보딩하는 유효한 호출입니다.

Uri

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

요청 본문

{

"properties": {

"customerManagedKey": true

}

}

5단계: Microsoft Sentinel 제품 그룹에 문의하여 온보딩 확인

마지막으로 Microsoft Sentinel 제품 그룹에 문의하여 CMK 사용 작업 영역의 온보딩 상태 확인합니다.

키 암호화 키 해지 또는 삭제

사용자가 CMK(키 암호화 키)를 삭제하거나 전용 클러스터 및 Azure Cosmos DB 리소스 공급자에 대한 액세스를 제거하면 Microsoft Sentinel 변경 사항을 적용하고 1시간 이내에 데이터를 더 이상 사용할 수 없는 것처럼 동작합니다. 이 시점에서는 데이터 수집, 영구 구성 변경 및 인시던트 생성과 같은 영구 스토리지 리소스를 사용하는 모든 작업이 방지됩니다. 이전에 저장된 데이터는 삭제되지 않았지만 액세스할 수 없습니다. 액세스할 수 없는 데이터는 데이터 보존 정책의 적용을 받으며 해당 정책에 따라 제거됩니다.

암호화 키가 해지되거나 삭제된 후 가능한 유일한 작업은 계정 삭제입니다.

해지 후 액세스가 복원되면 Microsoft Sentinel 1시간 이내에 데이터에 대한 액세스를 복원합니다.

키 자격 증명 모음에서 고객 관리형 키를 사용하지 않도록 설정하거나, 전용 Log Analytics 클러스터 및 Azure Cosmos DB 모두에 대해 키에 대한 액세스 정책을 삭제하여 데이터에 대한 액세스 권한을 취소할 수 있습니다. 전용 Log Analytics 클러스터에서 키를 제거하거나 전용 Log Analytics 클러스터와 연결된 ID를 제거하여 액세스를 취소하는 것은 지원되지 않습니다.

Azure Monitor에서 키 해지의 작동 방식에 대한 자세한 내용은 CMK 해지 모니터링 Azure 참조하세요.

고객 관리형 키 회전

Microsoft Sentinel 및 Log Analytics는 키 회전을 지원합니다. 사용자가 Key Vault 키 회전을 수행하는 경우 Microsoft Sentinel 1시간 이내에 새 키를 지원합니다.

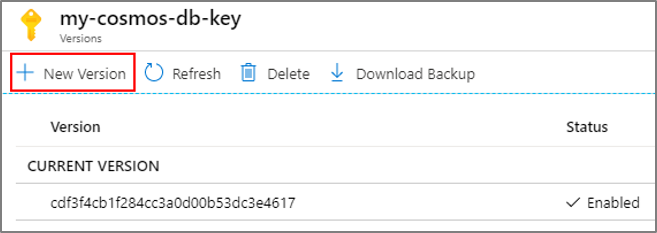

Azure Key Vault 새 버전의 키를 만들어 키 회전을 수행합니다.

24시간 후 또는 Azure Key Vault 감사 로그 후에 이전 버전의 키를 사용하지 않도록 설정하면 이전 버전을 사용하는 활동이 더 이상 표시되지 않습니다.

키를 회전한 후에는 Log Analytics의 전용 Log Analytics 클러스터 리소스를 새 Azure Key Vault 키 버전으로 명시적으로 업데이트해야 합니다. 자세한 내용은 cmK 회전 모니터링 Azure 참조하세요.

고객 관리형 키 바꾸기

Microsoft Sentinel 고객 관리형 키 교체를 지원하지 않습니다. 대신 키 회전 기능을 사용해야 합니다.

다음 단계

이 문서에서는 Microsoft Sentinel 고객 관리형 키를 설정하는 방법을 알아보았습니다. Microsoft Sentinel 대한 자세한 내용은 다음 문서를 참조하세요.

- 데이터에 대한 가시성과 잠재적 위협을 파악하는 방법을 알아봅니다.

- Microsoft Sentinel 사용하여 위협 검색을 시작합니다.

- 통합 문서를 사용하여 데이터를 모니터링합니다.