이 문서에서는 다음 샘플 요구 사항이 있는 조직을 위한 제안된 Log Analytics 작업 영역 디자인에 대해 설명합니다.

- 유럽 데이터 주권 요구 사항이 있는 여러 테넌트 및 지역

- 여러 클라우드가 있는 단일 테넌트

- 여러 지역 및 중앙 집중식 보안이 있는 여러 테넌트

자세한 내용은 Log Analytics 작업 영역 아키텍처 디자인을 참조하세요.

이 문서는 Microsoft Sentinel 배포 가이드의 일부입니다.

샘플 1: 여러 테넌트 및 지역

Contoso Corporation은 런던에 본사를 둔 다국적 기업입니다. Contoso는 뉴욕시와 도쿄에 중요한 허브를 갖춘 전 세계에 지사를 두고 있습니다. 최근 Contoso는 생산성 제품군을 Office 365 마이그레이션했으며, 많은 워크로드가 Azure 마이그레이션되었습니다.

Contoso 테넌트

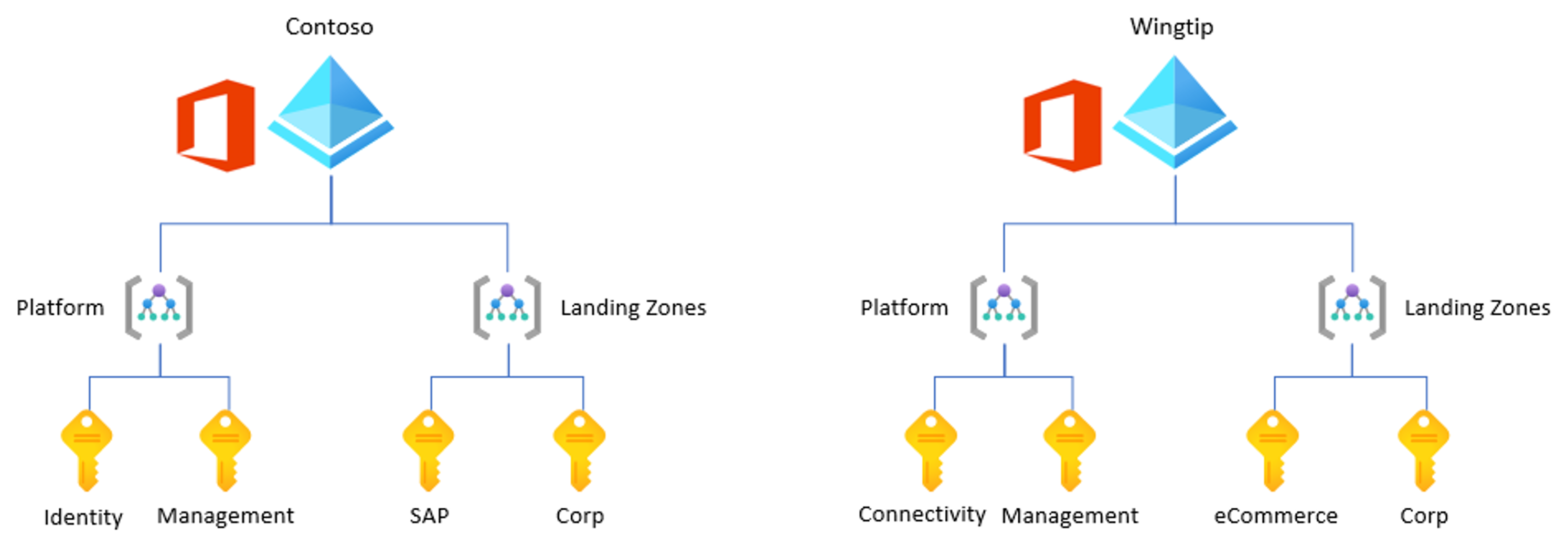

몇 년 전 인수로 인해 Contoso에는 및 wingtip.onmicrosoft.com의 두 Microsoft Entra 테넌트가 있습니다contoso.onmicrosoft.com. 각 테넌트는 다음 이미지와 같이 고유한 Office 365 instance 및 여러 Azure 구독을 가집니다.

Contoso 규정 준수 및 지역 배포

Contoso는 현재 미국 동부, EU 북부 및 서일의 세 가지 지역에서 호스트되는 Azure 리소스를 보유하고 있으며 유럽 지역 내에서 유럽에서 생성된 모든 데이터를 유지하기 위한 엄격한 요구 사항을 가지고 있습니다.

Contoso의 Microsoft Entra 테넌트에는 미국 동부, EU 북부 및 일본 서부의 세 지역 모두에 리소스가 있습니다.

Contoso 리소스 종류 및 컬렉션 요구 사항

Contoso는 다음 데이터 원본에서 이벤트를 수집해야 합니다.

- Office 365

- 로그인 및 감사 로그 Microsoft Entra

- Azure 활동

- 온-프레미스 및 Azure VM 원본 모두에서 이벤트 Windows 보안

- 온-프레미스 및 Azure VM 원본 모두에서 Syslog

- CEF, Palo Alto, Cisco ASA 및 Cisco Meraki와 같은 여러 온-프레미스 네트워킹 디바이스에서

- Azure Firewall, AKS, Key Vault, Azure Storage 및 Azure SQL 같은 여러 Azure PaaS 리소스

- Cisco Umbrella

Azure VM은 대부분 EU 북부 지역에 위치하고 있으며, 미국 동부와 일본 서부에는 몇 대만 있습니다. Contoso는 모든 Azure VM의 서버에 Microsoft Defender 사용합니다.

Contoso는 모든 데이터 원본에서 하루 약 300GB를 수집할 것으로 예상합니다.

Contoso 액세스 요구 사항

Contoso의 Azure 환경에는 이미 운영 팀에서 인프라를 모니터링하는 데 사용하는 단일 기존 Log Analytics 작업 영역이 있습니다. 이 작업 영역은 EU 북부 지역 내의 Contoso Microsoft Entra 테넌트에 있으며 모든 지역의 Azure VM에서 로그를 수집하는 데 사용됩니다. 현재 하루 약 50GB를 수집합니다.

Contoso Operations 팀은 Perf, InsightsMetrics, ContainerLog 등 SOC에서 필요하지 않은 여러 데이터 형식을 포함하는 작업 영역에 현재 있는 모든 로그에 액세스할 수 있어야 합니다. 운영 팀은 Microsoft Sentinel 수집된 새 로그에 액세스할 수 없어야 합니다.

Contoso의 솔루션

Constoso의 솔루션에는 다음과 같은 고려 사항이 포함됩니다.

- Contoso에는 이미 기존 작업 영역이 있으며 동일한 작업 영역에서 Microsoft Sentinel 사용하도록 설정하는 방법을 살펴보고자 합니다.

- Contoso에는 규정 요구 사항이 있으므로 유럽의 Microsoft Sentinel 대해 하나 이상의 Log Analytics 작업 영역을 사용하도록 설정해야 합니다.

- Contoso의 VM 대부분은 이미 작업 영역이 있는 EU 북부 지역입니다. 따라서 이 경우 대역폭 비용은 문제가 되지 않습니다.

- Contoso에는 두 개의 서로 다른 Microsoft Entra 테넌트가 있으며 Office 365 및 Microsoft Entra 로그인 및 감사 로그와 같은 테넌트 수준 데이터 원본에서 수집하며 테넌트당 하나 이상의 작업 영역이 필요합니다.

- CONtoso는 SOC 데이터와 비 SOC 데이터 간에 겹치지 않지만 비 SOC 데이터를 수집해야 합니다. 또한 SOC 데이터는 하루 약 250GB를 차지하므로 비용 효율성을 위해 별도의 작업 영역을 사용해야 합니다.

- Contoso에는 Microsoft Sentinel 사용할 단일 SOC 팀이 있으므로 추가 분리가 필요하지 않습니다.

- Contoso SOC 팀의 모든 구성원은 모든 데이터에 액세스할 수 있으므로 추가 분리가 필요하지 않습니다.

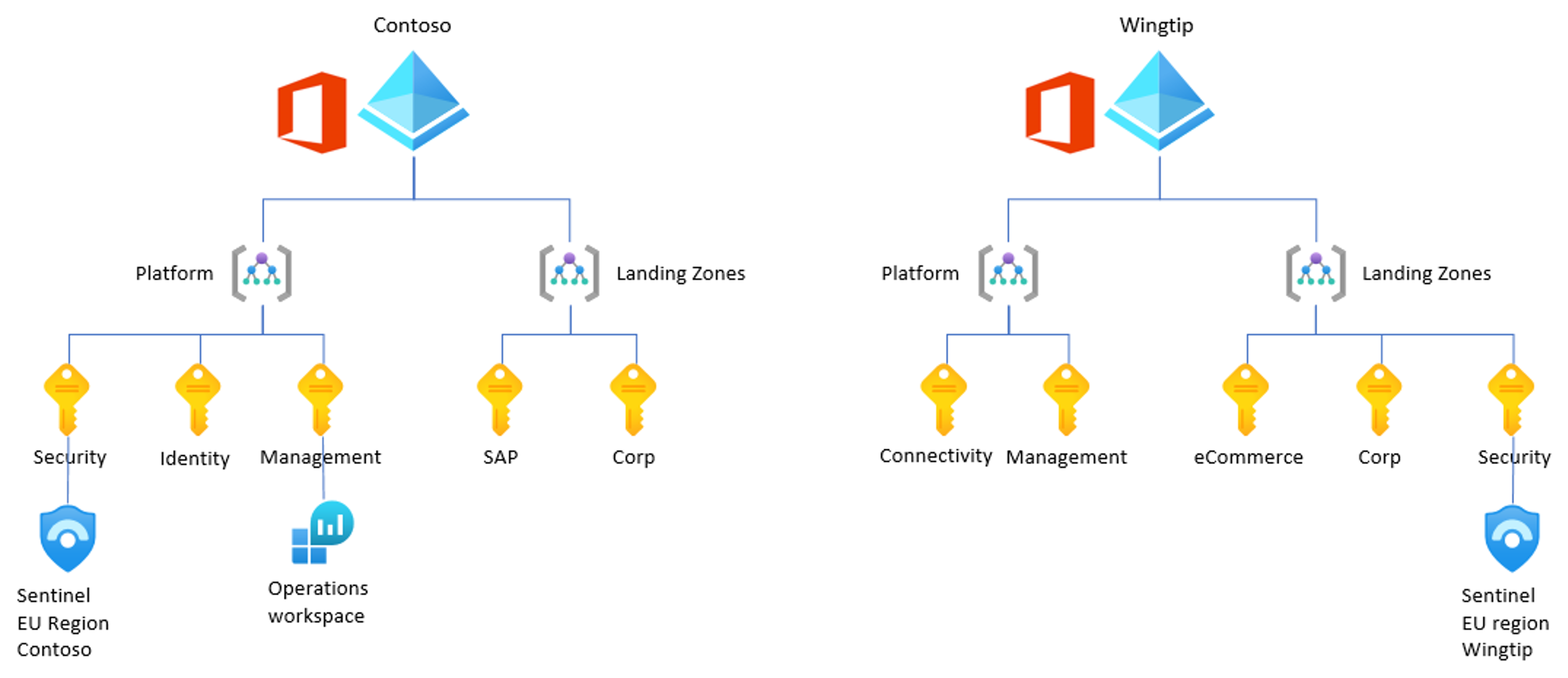

Contoso에 대한 결과 작업 영역 디자인은 다음 이미지에 나와 있습니다.

제안된 솔루션에는 다음이 포함됩니다.

- Contoso 운영 팀을 위한 별도의 Log Analytics 작업 영역입니다. 이 작업 영역에는 Perf, InsightsMetrics 또는 ContainerLog 테이블과 같은 Contoso SOC 팀에서 필요하지 않은 데이터만 포함됩니다.

- Office 365, Azure 활동, Microsoft Entra ID 및 모든 Azure PaaS 서비스에서 데이터를 수집하기 위해 각 Microsoft Entra 테넌트마다 하나씩 Microsoft Sentinel 사용하도록 설정된 두 개의 Log Analytics 작업 영역입니다.

- 온-프레미스 데이터 원본에서 제공되는 다른 모든 데이터는 두 작업 영역 중 하나로 라우팅할 수 있습니다.

샘플 2: 여러 클라우드가 있는 단일 테넌트

Fabrikam은 뉴욕시에 본사를 두고 미국 곳곳에 사무실을 둔 organization. Fabrikam은 클라우드 여정을 시작하고 있으며 첫 번째 Azure 랜딩 존을 배포하고 첫 번째 워크로드를 마이그레이션해야 합니다. Fabrikam에는 이미 AWS에 몇 가지 워크로드가 있으며, Microsoft Sentinel 사용하여 모니터링하려고 합니다.

Fabrikam 테넌트 요구 사항

Fabrikam에는 단일 Microsoft Entra 테넌트가 있습니다.

Fabrikam 규정 준수 및 지역 배포

Fabrikam에는 규정 준수 요구 사항이 없습니다. Fabrikam에는 미국에 있는 여러 Azure 지역에 리소스가 있지만 지역 간 대역폭 비용은 큰 문제가 되지 않습니다.

Fabrikam 리소스 종류 및 컬렉션 요구 사항

Fabrikam은 다음 데이터 원본에서 이벤트를 수집해야 합니다.

- 로그인 및 감사 로그 Microsoft Entra

- Azure 활동

- 온-프레미스 및 Azure VM 원본 모두에서 발생하는 보안 이벤트

- 온-프레미스 및 Azure VM 원본 모두에서 Windows 이벤트

- 온-프레미스 및 Azure VM 원본의 성능 데이터

- AWS CloudTrail

- AKS 감사 및 성능 로그

Fabrikam 액세스 요구 사항

Fabrikam 운영 팀은 다음 사항에 액세스해야 합니다.

- 온-프레미스 및 Azure VM 원본의 보안 이벤트 및 Windows 이벤트

- 온-프레미스 및 Azure VM 원본의 성능 데이터

- AKS 성능(Container Insights) 및 감사 로그

- 모든 Azure 활동 데이터

Fabrikam SOC 팀은 다음 사항에 액세스해야 합니다.

- 로그인 및 감사 로그 Microsoft Entra

- 모든 Azure 활동 데이터

- 온-프레미스 및 Azure VM 원본의 보안 이벤트

- AWS CloudTrail 로그

- AKS 감사 로그

- 전체 Microsoft Sentinel 포털

Fabrikam의 솔루션

Fabrikam의 솔루션에는 다음과 같은 고려 사항이 포함됩니다.

Fabrikam에는 기존 작업 영역이 없으므로 새 작업 영역이 자동으로 필요합니다.

Fabrikam에는 데이터를 별도로 유지해야 하는 규정 요구 사항이 없습니다.

Fabrikam에는 단일 테넌트 환경이 있으며 테넌트당 별도의 작업 영역이 필요하지 않습니다.

그러나 Fabrikam은 SOC 및 운영 팀을 위해 별도의 작업 영역이 필요합니다.

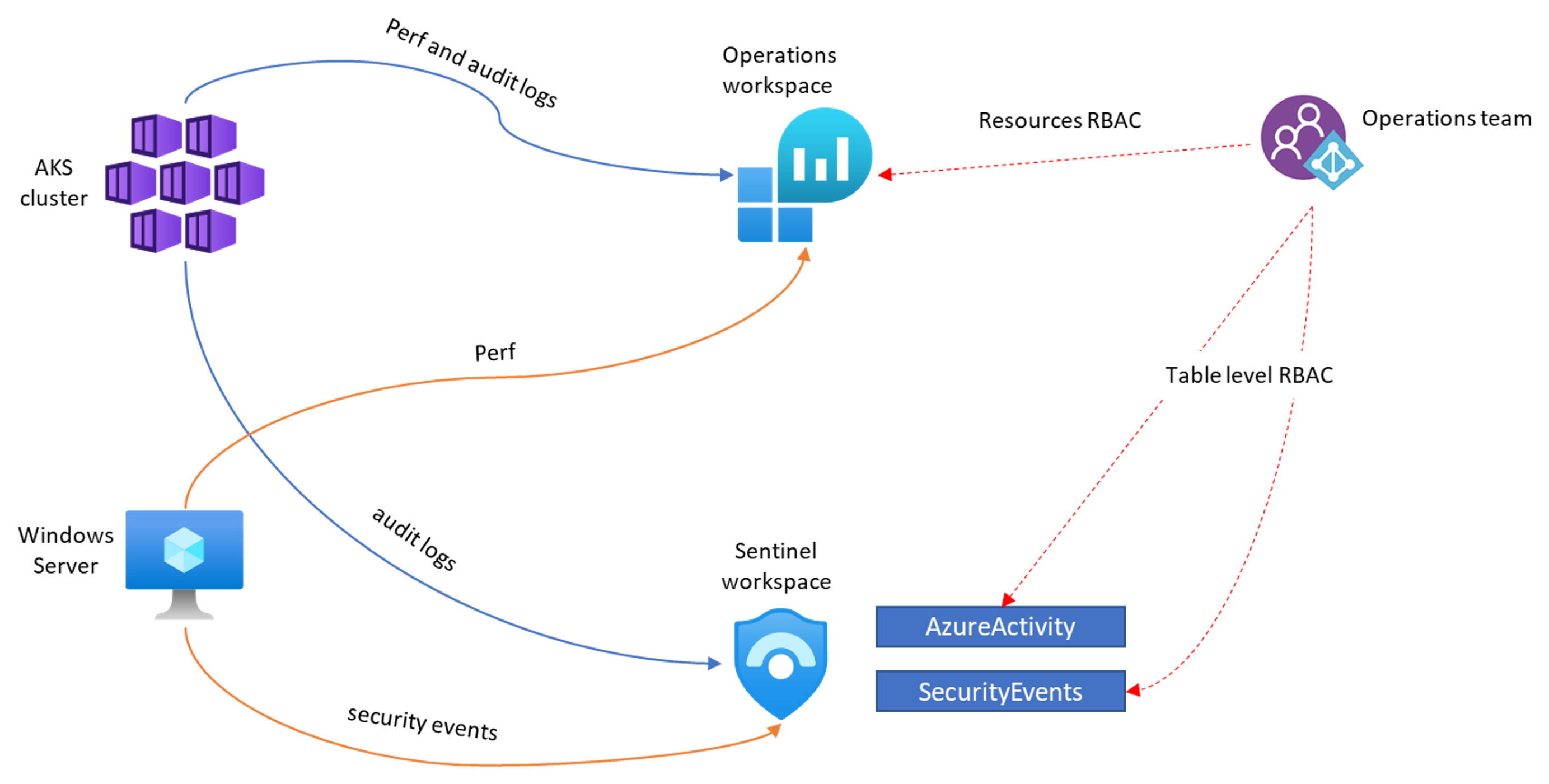

Fabrikam 운영 팀은 VM과 AKS 모두에서 성능 데이터를 수집해야 합니다. AKS는 진단 설정을 기반으로 하므로 특정 작업 영역으로 보낼 특정 로그를 선택할 수 있습니다. Fabrikam은 AKS 감사 로그를 Microsoft Sentinel 사용하도록 설정된 Log Analytics 작업 영역으로 보내고, 모든 AKS 로그는 Microsoft Sentinel 사용하도록 설정되지 않은 별도의 작업 영역으로 보낼 수 있습니다. Microsoft Sentinel 사용하도록 설정되지 않은 작업 영역에서 Fabrikam은 Container Insights 솔루션을 사용하도록 설정합니다.

Windows VM의 경우 Fabrikam은 AMA(Azure Monitoring Agent)를 사용하여 로그를 분할하고, 보안 이벤트를 작업 영역으로 보내고, 성능 및 Windows 이벤트를 Microsoft Sentinel 않고 작업 영역으로 보낼 수 있습니다.

Fabrikam은 보안 이벤트 및 Azure 활동 이벤트와 같은 겹치는 데이터를 SOC 데이터로만 고려하도록 선택하고 Microsoft Sentinel 사용하여 이 데이터를 작업 영역으로 보냅니다.

Fabrikam은 보안 이벤트 및 Azure 활동 이벤트를 포함하여 겹치는 데이터에 대한 액세스를 제어해야 하지만 행 수준 요구 사항은 없습니다. 보안 이벤트 및 Azure 활동 이벤트는 사용자 지정 로그가 아니므로 Fabrikam은 테이블 수준 RBAC를 사용하여 운영 팀에 이러한 두 테이블에 대한 액세스 권한을 부여할 수 있습니다.

Fabrikam에 대한 결과 작업 영역 디자인은 디자인 단순성을 위해 주요 로그 원본만 포함하여 다음 이미지에 설명되어 있습니다.

제안된 솔루션에는 다음이 포함됩니다.

- 미국 지역에는 두 개의 별도 작업 영역, 즉 Microsoft Sentinel 사용하도록 설정된 SOC 팀용 작업 영역과 Microsoft Sentinel 없는 운영 팀에 대한 작업 영역입니다.

- Azure AMA(모니터링 에이전트)는 Azure 및 온-프레미스 VM에서 각 작업 영역으로 전송되는 로그를 결정하는 데 사용됩니다.

- AKS와 같은 Azure 리소스에서 각 작업 영역으로 전송되는 로그를 확인하는 데 사용되는 진단 설정입니다.

- 테이블 수준 RBAC를 사용하여 필요에 따라 운영 팀에 대한 액세스 권한을 부여하는 Microsoft Sentinel 사용하도록 설정된 Log Analytics 작업 영역으로 전송되는 겹치는 데이터입니다.

샘플 3: 여러 테넌트 및 지역 및 중앙 집중식 보안

Adventure Works는 도쿄에 본사를 둔 다국적 회사입니다. Adventure Works에는 전 세계 여러 국가/지역에 기반을 둔 10개의 하위 엔터티가 있습니다.

Adventure Works는 Microsoft 365 E5 고객이며 이미 Azure 워크로드가 있습니다.

Adventure Works 테넌트 요구 사항

Adventure Works에는 아시아, 유럽 및 아프리카의 하위 엔터티가 있는 각 대륙에 대해 하나씩 세 가지 Microsoft Entra 테넌트가 있습니다. 다른 하위 엔터티의 국가/지역은 속한 대륙의 테넌트에서 ID를 갖습니다. 예를 들어 일본 사용자는 아시아 테넌트, 독일 사용자는 유럽 테넌트, 이집트 사용자는 아프리카 테넌트입니다.

Adventure Works 규정 준수 및 지역 요구 사항

Adventure Works는 현재 하위 엔터티가 있는 대륙에 맞춰 세 개의 Azure 지역을 사용합니다. Adventure Works에는 엄격한 규정 준수 요구 사항이 없습니다.

Adventure Works 리소스 종류 및 컬렉션 요구 사항

Adventure Works는 각 하위 엔터티에 대해 다음 데이터 원본을 수집해야 합니다.

- 로그인 및 감사 로그 Microsoft Entra

- 로그 Office 365

- 엔드포인트 원시 로그에 대한 Microsoft Defender XDR

- Azure 활동

- Microsoft Defender for Cloud

- Azure Firewall, Azure Storage, Azure SQL 및 Azure WAF와 같은 paaS 리소스 Azure

- Azure VM의 보안 및 Windows 이벤트

- 온-프레미스 네트워크 디바이스의 CEF 로그

Azure VM은 3개 대륙에 분산되어 있지만 대역폭 비용은 문제가 되지 않습니다.

Adventure Works 액세스 요구 사항

Adventure Works에는 모든 다른 하위 엔터티에 대한 보안 작업을 감독하는 중앙 집중식 단일 SOC 팀이 있습니다.

Adventure Works에는 각 대륙에 대해 하나씩 3개의 독립적인 SOC 팀이 있습니다. 각 대륙의 SOC 팀은 다른 대륙의 데이터를 않고 해당 지역 내에서 생성된 데이터만 액세스할 수 있어야 합니다. 예를 들어 아시아 SOC 팀은 아시아에 배포된 Azure 리소스의 데이터에만 액세스하고, 아시아 테넌트의 로그인을 Microsoft Entra, 엔드포인트용 Defender 로그는 아시아 테넌트에서만 액세스해야 합니다.

각 대륙의 SOC 팀은 전체 Microsoft Sentinel 포털 환경에 액세스해야 합니다.

Adventure Works 운영 팀은 독립적으로 실행되며 Microsoft Sentinel 없는 고유한 작업 영역이 있습니다.

Adventure Works 솔루션

Adventure Works 솔루션에는 다음과 같은 고려 사항이 포함되어 있습니다.

Adventure Works 운영 팀에는 이미 자체 작업 영역이 있으므로 새 작업 영역을 만들 필요가 없습니다.

Adventure Works에는 데이터를 별도로 유지해야 하는 규정 요구 사항이 없습니다.

Adventure Works에는 3개의 Microsoft Entra 테넌트가 있으며 Office 365 로그와 같은 테넌트 수준 데이터 원본을 수집해야 합니다. 따라서 Adventure Works는 각 테넌트에서 Microsoft Sentinel 사용하도록 설정된 하나 이상의 Log Analytics 작업 영역을 만들어야 합니다.

이 결정에 고려된 모든 데이터는 Adventure Works SOC 팀에서 사용되지만 각 SOC 팀은 해당 팀과 관련된 데이터에만 액세스해야 하므로 소유권별로 데이터를 분리해야 합니다. 또한 각 SOC 팀은 전체 Microsoft Sentinel 포털에 액세스해야 합니다. Adventure Works는 테이블별로 데이터 액세스를 제어할 필요가 없습니다.

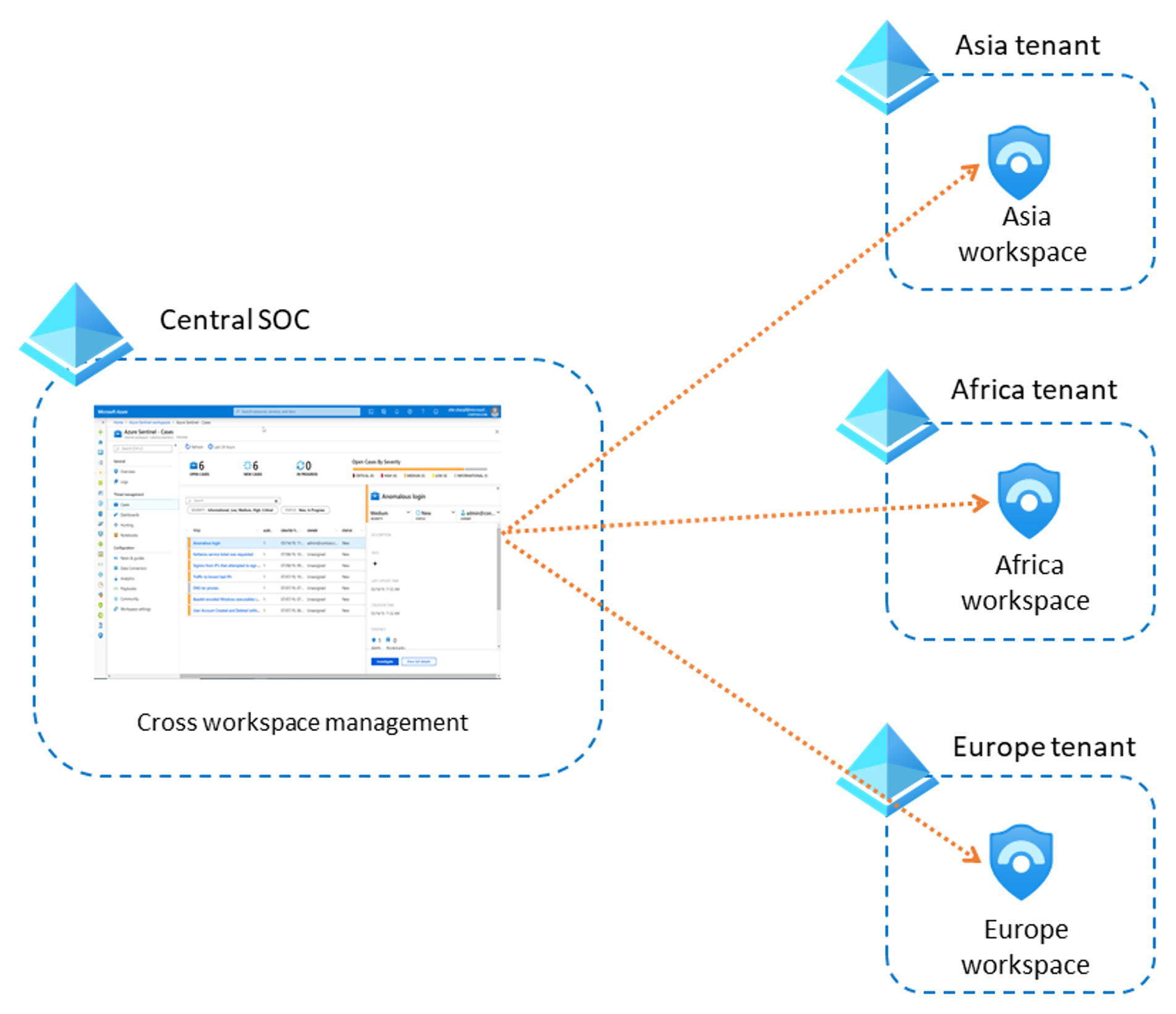

Adventure Works의 결과 작업 영역 디자인은 디자인 단순성을 위해 주요 로그 원본만 포함하여 다음 이미지에 설명되어 있습니다.

제안된 솔루션에는 다음이 포함됩니다.

- 각 Microsoft Entra 테넌트에서 Microsoft Sentinel 사용하도록 설정된 별도의 Log Analytics 작업 영역입니다. 각 작업 영역은 모든 데이터 원본에 대한 테넌트 관련 데이터를 수집합니다.

- 각 대륙의 SOC 팀은 자체 테넌트의 작업 영역에만 액세스할 수 있으므로 각 SOC 팀에서 테넌트 경계 내에서 생성된 로그만 액세스할 수 있습니다.

- 중앙 SOC 팀은 Azure Lighthouse를 사용하여 서로 다른 Microsoft Sentinel 환경에 액세스하는 별도의 Microsoft Entra 테넌트에서 운영할 수 있습니다. 다른 테넌트가 없는 경우 중앙 SOC 팀은 Azure Lighthouse를 사용하여 원격 작업 영역에 액세스할 수 있습니다.

- 중앙 SOC 팀은 대륙 SOC 팀에서 숨겨져 있는 아티팩트 또는 대륙 SOC 팀과 관련이 없는 다른 데이터를 수집하려는 경우 다른 작업 영역을 만들 수도 있습니다.

다음 단계

이 문서에서는 조직에 대해 제안된 작업 영역 디자인 집합을 검토했습니다.