Microsoft Sentinel에서 위협 지표 작업

다음 작업을 통해 위협 인텔리전스를 Microsoft Sentinel로 통합합니다.

- 다양한 위협 인텔리전스 플랫폼 및 피드에 데이터 커넥터를 사용하도록 설정하여 Microsoft Sentinel로 위협 인텔리전스를 가져옵니다.

- 가져온 위협 인텔리전스를 로그 및 Microsoft Sentinel 위협 인텔리전스 페이지에서 보고 관리합니다.

- 가져온 위협 인텔리전스를 기반으로 기본 제공 Analytics 규칙 템플릿을 사용하여 위협을 감지하고 보안 경고 및 인시던트를 생성합니다.

- 위협 인텔리전스 통합 문서를 사용하여 Azure Sentinel에서 가져온 위협 인텔리전스에 대한 중요 정보를 시각화합니다.

Important

이제 Microsoft Sentinel이 Microsoft Defender 포털의 Microsoft 통합 보안 운영 플랫폼 내에서 일반 공급됩니다. 자세한 내용은 Microsoft Defender 포털의 Microsoft Sentinel을 참조하세요.

Microsoft Sentinel에서 위협 지표 보기

Microsoft Sentinel 전체에서 위협 인텔리전스 지표를 사용하는 방법을 알아봅니다.

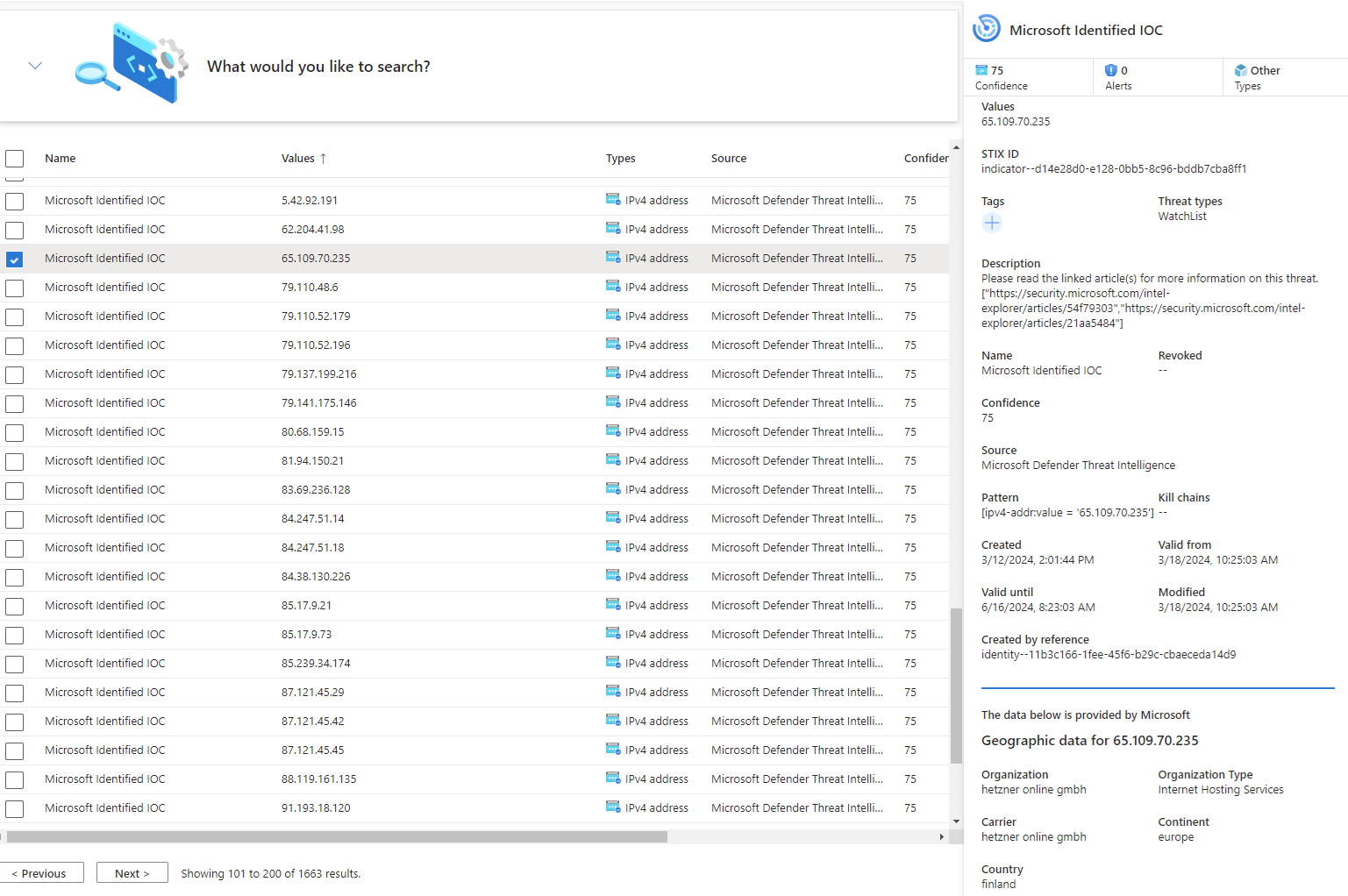

위협 인텔리전스 페이지에서 지표 찾기 및 보기

이 절차에서는 기본 Microsoft Sentinel 메뉴에서 액세스할 수 있는 위협 인텔리전스 페이지에서 지표를 보고 관리하는 방법을 설명합니다. 위협 인텔리전스 페이지를 사용하여 Log Analytics 쿼리를 작성하지 않고 가져온 위협 지표를 정렬, 필터링 및 검색합니다.

위협 인텔리전스 페이지에서 위협 인텔리전스 지표를 보려면 다음을 수행합니다.

Azure Portal의 Microsoft Sentinel에 대해서는 위협 관리에서 위협 인텔리전스를 선택합니다.

Defender 포털의 Microsoft Sentinel에 대해서는 Microsoft Sentinel>위협 관리>위협 인텔리전스를 선택합니다.

그리드에서 자세한 내용을 보려는 지표를 선택합니다. 표시기 정보에는 신뢰도 수준, 태그 및 위협 유형이 포함됩니다.

Microsoft Sentinel은 이 보기에 현재 버전의 표시기만 표시합니다. 표시기 업데이트 방법에 대한 자세한 내용은 위협 인텔리전스 이해를 참조하세요.

IP 및 도메인 이름 표시기가 추가 GeoLocation 및 WhoIs 데이터로 보강됩니다. 이 데이터는 선택한 표시기가 있는 조사에 대한 더 많은 컨텍스트를 제공합니다.

예를 들어 다음과 같습니다.

Important

GeoLocation 및 WhoIs 보강은 현재 미리 보기로 제공됩니다. Azure Preview 추가 약관에는 베타, 미리 보기 또는 아직 일반 공급으로 릴리스되지 않은 Azure 기능에 적용되는 기타 법률 용어가 포함되어 있습니다.

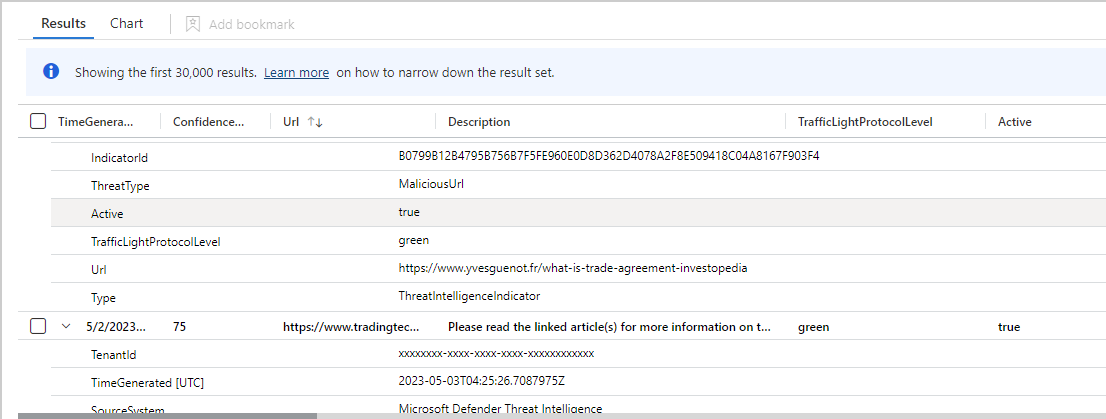

로그에서 지표 찾기 및 보기

이 절차에서는 사용된 원본 피드 또는 커넥터에 관계없이 Microsoft Sentinel 로그 영역에서 가져온 위협 지표를 다른 Microsoft Sentinel 이벤트 데이터와 함께 보는 방법을 설명합니다.

가져온 위협 지표는 Microsoft Sentinel ThreatIntelligenceIndicator 테이블에 나열됩니다. 이 표는 Analytics 또는 통합 문서와 같이 Microsoft Sentinel의 다른 곳에서 실행되는 위협 인텔리전스 쿼리의 기초입니다.

로그에서 위협 인텔리전스 지표를 보려면 다음을 수행합니다.

Azure Portal의 Microsoft Sentinel의 경우 일반 아래에서 로그를 선택합니다.

Defender 포털의 Microsoft Sentinel에서 조사 및 응답>헌팅>고급 헌팅을 선택합니다.

ThreatIntelligenceIndicator테이블은 Microsoft Sentinel 그룹 아래에 있습니다.테이블 이름 옆에 있는 미리 보기 데이터아이콘(눈)을 선택합니다. 쿼리 편집기에서 보기를 선택하여 이 테이블의 레코드를 보여 주는 쿼리를 실행합니다.

결과는 여기에 표시된 샘플 위협 지표와 비슷합니다.

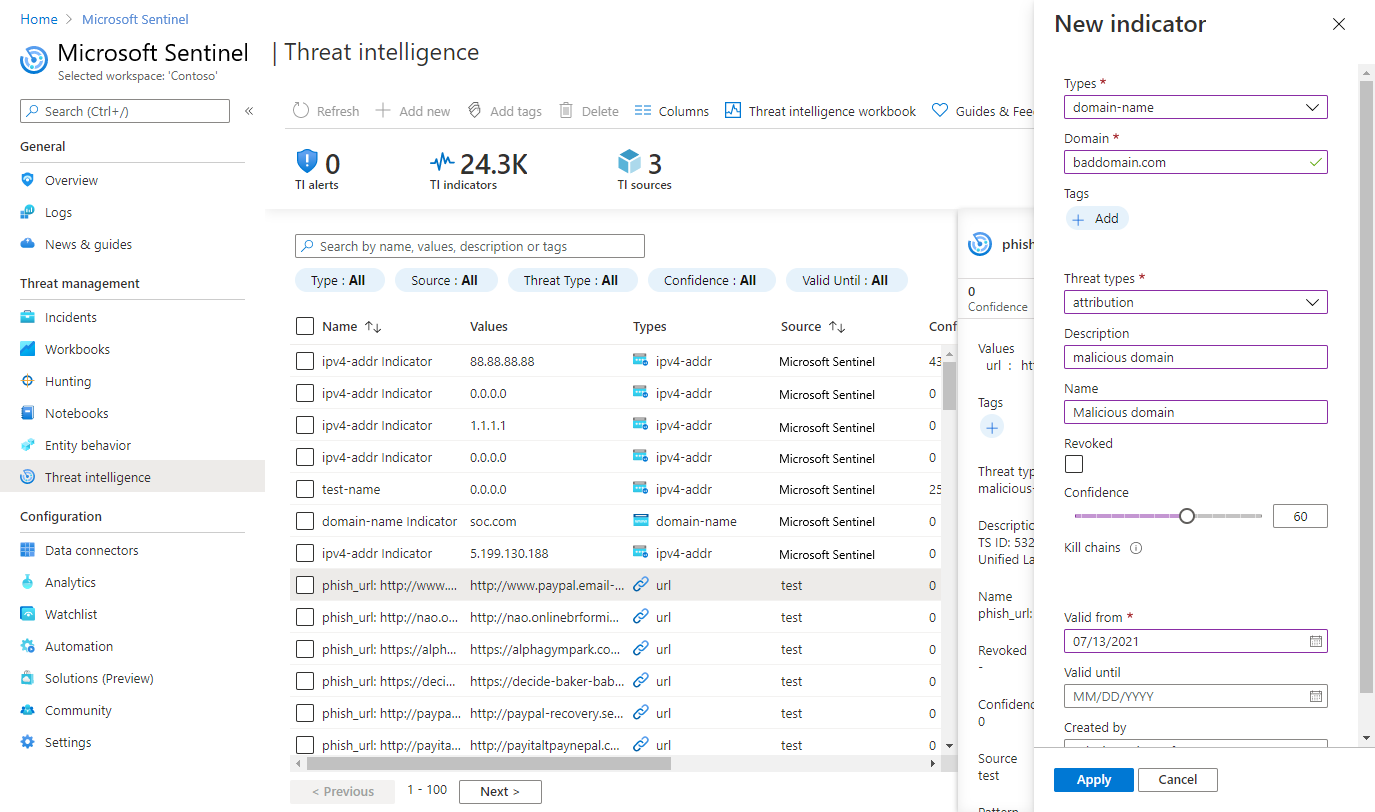

표시기 만들기 및 태그 지정

위협 인텔리전스 페이지를 사용하여 Microsoft Sentinel 인터페이스 내에서 직접 위협 지표를 만들고 두 가지 일반적인 위협 인텔리전스 관리 작업인 지표 태그 지정 및 보안 조사와 관련된 새 지표 만들기를 수행합니다.

새 지표 생성하기

Azure Portal의 Microsoft Sentinel에 대해서는 위협 관리에서 위협 인텔리전스를 선택합니다.

Defender 포털의 Microsoft Sentinel에 대해서는 Microsoft Sentinel>위협 관리>위협 인텔리전스를 선택합니다.

페이지 맨 위에 있는 메뉴 모음에서 새로 추가를 선택합니다.

표시기 유형을 선택한 다음 새 표시기 창에서 양식을 채웁니다. 필수 필드에는 별표(*)가 표시됩니다.

적용을 선택합니다. 표시기가 표시기 목록에 추가되고 로그의

ThreatIntelligenceIndicator테이블로도 전송됩니다.

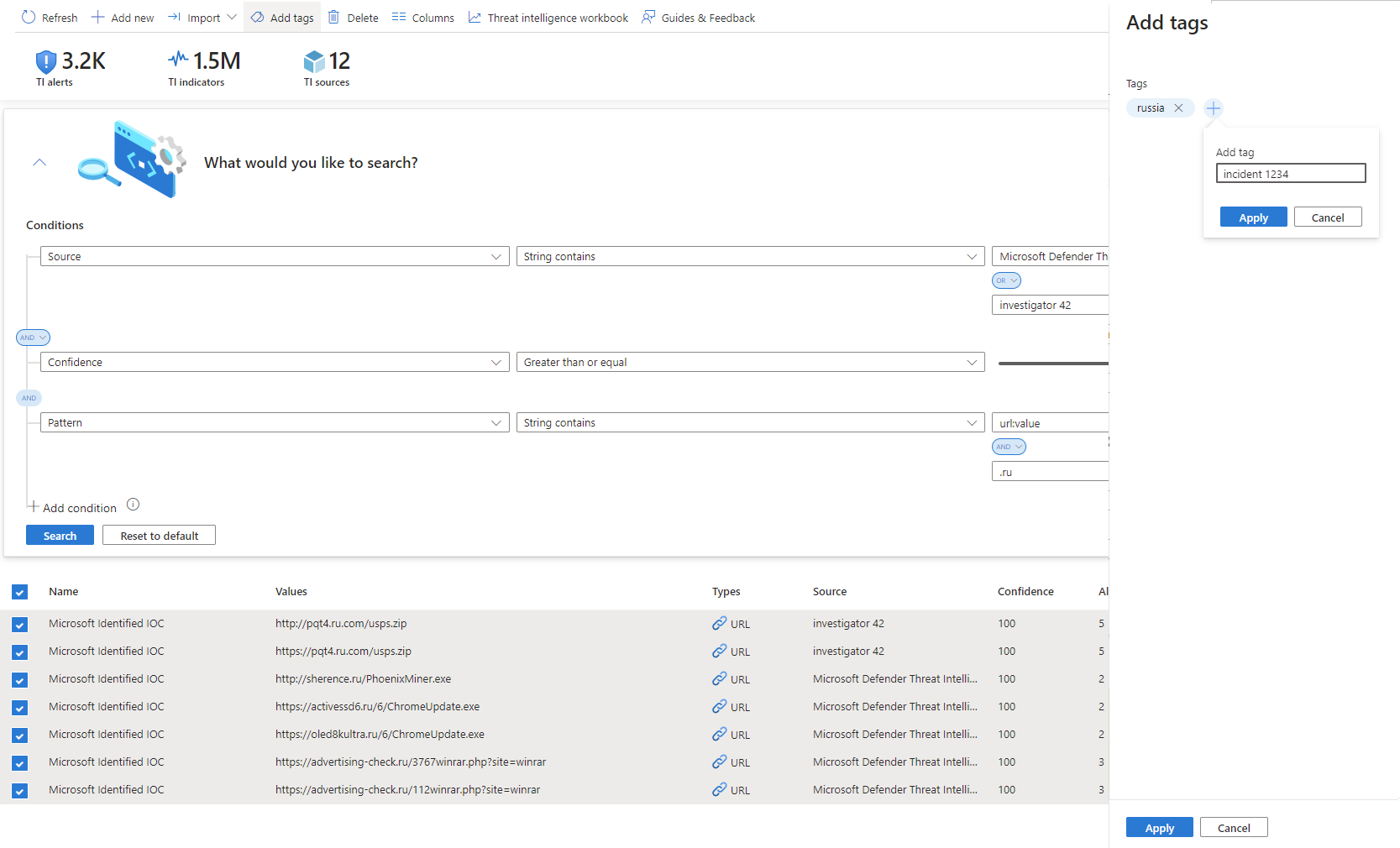

위협 표시기 태그 및 편집

위협 지표에 태그를 지정하면 지표를 함께 그룹화하여 손쉽게 찾을 수 있습니다. 일반적으로 특정 인시던트 관련 지표에 태그를 적용하거나 지표가 알려진 특정 행위자 또는 잘 알려진 공격 캠페인의 위협을 나타내는 경우 태그를 적용할 수 있습니다. 작업할 표시기를 검색한 후 개별적으로 태그를 지정합니다. 표시기를 다중 선택하고 태그를 하나 이상 사용하여 한 번에 모두 태그를 지정합니다. 태그 지정은 자유 형식이므로 위협 지표 태그에 대한 표준 명명 규칙을 만드는 것이 좋습니다.

Microsoft Sentinel을 사용하면 표시기가 Microsoft Sentinel에서 직접 만들어졌는지 또는 TIP 및 TAXII 서버와 같은 파트너 원본에서 만들어졌는지 여부를 편집할 수도 있습니다. Microsoft Sentinel에서 만든 지표의 경우 모든 필드를 편집할 수 있습니다. 파트너 원본에서 제공되는 지표의 경우 태그, 만료 날짜, 신뢰도 및 해지됨을 포함한 특정 필드만 편집할 수 있습니다. 어느 쪽이든 최신 버전의 표시기만 위협 인텔리전스 페이지에 표시됩니다. 표시기 업데이트 방법에 대한 자세한 내용은 위협 인텔리전스 이해를 참조하세요.

통합 문서를 사용하여 위협 인텔리전스에 대한 인사이트 얻기

특별히 빌드된 Microsoft Sentinel 통합 문서를 사용하여 Microsoft Sentinel의 위협 인텔리전스에 대한 주요 정보를 시각화하고 비즈니스 요구 사항에 따라 통합 문서를 사용자 지정합니다.

Microsoft Sentinel에서 제공하는 위협 인텔리전스 통합 문서를 찾는 방법과 통합 문서를 편집하여 사용자 지정하는 방법의 예제는 다음과 같습니다.

Azure Portal에서 Microsoft Sentinel로 이동합니다.

위협 인텔리전스 데이터 커넥터를 사용하여 위협 지표를 가져온 작업 영역을 선택합니다.

Microsoft Sentinel 메뉴의 위협 관리 섹션에서 통합 문서를 선택합니다.

위협 인텔리전스라는 통합 문서를 찾습니다.

ThreatIntelligenceIndicator테이블에 데이터가 있는지 확인합니다.

저장을 선택하고 통합 문서를 저장할 Azure 위치를 선택합니다. 어떤 방식으로든 통합 문서를 수정하고 변경 내용을 저장하려는 경우 이 단계가 필요합니다.

이제 저장된 통합 문서 보기를 선택하여 보기 및 편집을 위해 통합 문서를 엽니다.

이제 템플릿에서 제공하는 기본 차트가 표시됩니다. 차트를 수정하려면 페이지 맨 위에서 편집을 선택하여 통합 문서의 편집 모드를 시작합니다.

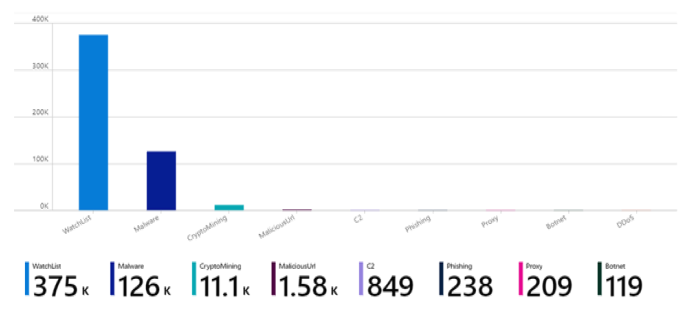

위협 유형별 위협 지표라는 새 차트를 추가합니다. 페이지의 아래쪽으로 스크롤하여 쿼리 추가를 선택합니다.

Log Analytics 작업 영역 로그 쿼리 텍스트 상자에 다음 텍스트를 추가합니다.

ThreatIntelligenceIndicator | summarize count() by ThreatType시각화 드롭다운 메뉴에서 막대형 차트를 선택합니다.

편집 완료를 선택하고 통합 문서의 새 차트를 봅니다.

통합 문서는 Microsoft Sentinel의 모든 측면에 대한 정보를 제공하는 강력한 대화형 대시보드를 제공합니다. 통합 문서를 사용하여 많은 작업을 수행할 수 있으며 제공된 템플릿은 좋은 시작점입니다. 고유한 방식으로 데이터를 시각화할 수 있도록 여러 데이터 원본을 결합하여 템플릿을 사용자 지정하거나 새 대시보드를 만듭니다.

Microsoft Sentinel 통합 문서는 Azure Monitor 통합 문서를 기반으로 하므로 광범위한 설명서와 더 많은 템플릿을 사용할 수 있습니다. 자세한 내용은 Azure Monitor 통합 문서를 사용하여 대화형 보고서 만들기를 참조하세요.

GitHub에는 Azure Monitor 통합 문서를 위한 풍부한 리소스도 있으며 여기서 더 많은 템플릿을 다운로드하고 고유의 템플릿을 기여할 수 있습니다.

관련 콘텐츠

이 문서에서는 Microsoft Sentinel 전체에서 위협 인텔리전스 표시기를 사용하여 작업하는 방법을 알아보았습니다. Microsoft Sentinel의 위협 인텔리전스에 대한 자세한 내용은 다음 문서를 참조하세요.

- Microsoft Sentinel의 위협 인텔리전스를 이해합니다.

- Microsoft Sentinel을 STIX/TAXII 위협 인텔리전스 피드에 연결합니다.

- Microsoft Sentinel과 쉽게 통합할 수 있는 TIP, TAXII 피드 및 보강을 확인합니다.