클라우드 앱 위험 및 의심스러운 활동 조사

클라우드용 Microsoft Defender 앱이 클라우드 환경에서 실행되면 학습 및 조사 단계가 필요합니다. 클라우드용 Microsoft Defender 앱 도구를 사용하여 클라우드 환경에서 발생하는 일을 더 깊이 이해하는 방법을 알아봅니다. 특정 환경 및 사용 방법에 따라 위험으로부터 조직을 보호하기 위한 요구 사항을 식별할 수 있습니다. 이 문서에서는 조사를 수행하여 클라우드 환경을 보다 잘 이해하는 방법을 설명합니다.

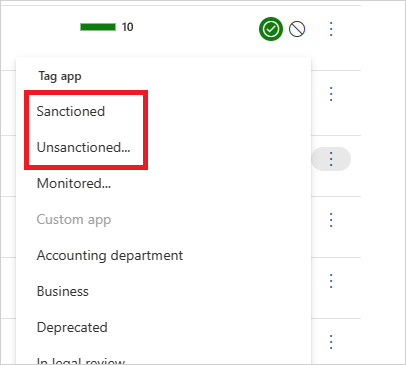

앱에 사용 권한 또는 사용 허가되지 않음으로 태그 지정

클라우드를 이해하는 중요한 단계는 앱에 승인 또는 미승인 태그를 지정하는 것입니다. 앱에 사용 권한을 부여한 후 사용 권한이 부여되지 않은 앱을 필터링하고 동일한 유형의 사용 권한 앱으로 마이그레이션을 시작할 수 있습니다.

Microsoft Defender 포털의 Cloud Apps에서 클라우드 앱 카탈로그 또는 클라우드 검색 -> 검색된 앱으로 이동합니다.

앱 목록에서 승인됨으로 태그를 지정할 앱이 표시되는 행에서 행

끝에 있는 세 개의 점을 선택하고 승인됨을 선택합니다.

끝에 있는 세 개의 점을 선택하고 승인됨을 선택합니다.

조사 도구 사용

Microsoft Defender 포털의 Cloud Apps 아래에서 활동 로그로 이동하여 특정 앱별로 필터링합니다. 다음 항목을 확인합니다.

누가 클라우드 환경에 액세스하나요?

어떤 IP 범위에서 액세스하나요?

관리자 활동은 무엇인가요?

어떤 위치에서 관리자가 연결하나요?

클라우드 환경에 연결하는 오래된 디바이스가 있나요?

실패한 로그인이 예상 IP 주소에서 생성되나요?

Microsoft Defender 포털의 Cloud Apps에서 파일로 이동하여 다음 항목을 검사.

누구나 링크 없이 액세스할 수 있도록 공개적으로 공유되는 파일 수는 몇 개인가요?

어떤 파트너와 파일을 공유하나요(아웃바운드 공유)?

중요한 이름을 가진 파일이 있나요?

다른 사용자의 개인 계정과 공유되는 파일이 있나요?

Microsoft Defender 포털에서 ID로 이동하여 다음 항목을 검사.

특정 서비스를 오래 사용하지 않은 계정이 있나요? 아마도 사용자의 서비스 라이선스를 해지할 수 있습니다.

특정 역할을 가진 사용자를 알고 싶으세요?

누군가가 해고되었는데 여전히 앱에 대한 액세스 권한이 있고, 이 액세스 권한을 사용하여 정보를 훔칠 수 있나요?

특정 앱에 대한 사용자 권한을 해지하거나 특정 사용자가 다단계 인증을 사용하도록 요구하려고 하나요?

사용자의 계정 행 끝에 있는 세 개의 점을 선택하고 수행할 작업을 선택하여 사용자 계정으로 드릴다운할 수 있습니다. 사용자 일시 중단 또는 사용자의 협업 제거와 같은 작업을 수행하세요. 사용자가 Microsoft Entra ID에서 가져온 경우 Microsoft Entra 계정 설정을 선택하여 고급 사용자 관리 기능에 쉽게 액세스할 수 있습니다. 관리 기능의 예로는 그룹 관리, MFA, 사용자의 로그인 기능에 대한 세부 정보 및 로그인 차단 기능이 있습니다.

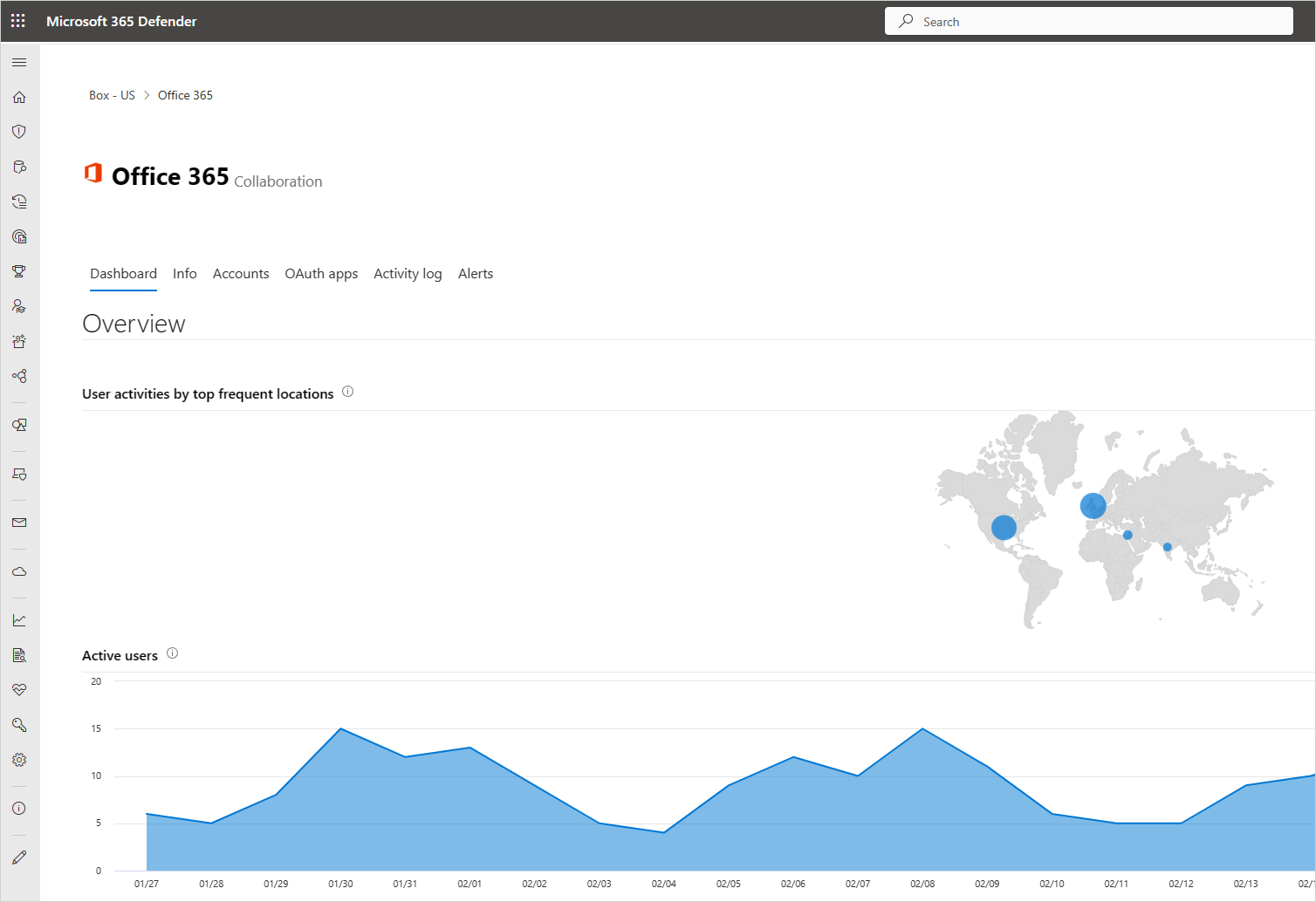

Microsoft Defender 포털에서 설정 선택합니다. 그런 다음, Cloud Apps를 선택합니다. 커넥트 앱에서 앱 커넥터 선택한 다음, 앱을 선택합니다. 응용 프로그램 대시보드가 열리며 정보와 활용 방법을 제공합니다. 위쪽에 있는 탭을 사용하여 다음을 확인할 수 있습니다.

사용자가 앱에 연결하는 데 사용 중인 디바이스 종류는 무엇인가요?

클라우드에 어떤 형식의 파일을 저장하나요?

지금 앱에서 어떤 활동이 발생하고 있나요?

환경에 연결된 타사 앱이 있나요?

이러한 앱에 대해 잘 알고 있나요?

허용되는 액세스 수준에 대해 권한이 부여되었나요?

배포한 사용자 수는 몇 명인가요? 총체적으로 이러한 앱은 얼마나 일반적인가요?

Microsoft Defender 포털의 Cloud Apps에서 Cloud Discovery로 이동합니다. 대시보드 탭을 선택하고 다음 항목을 검사.

사용 중인 클라우드 앱은 무엇이며 어떤 사용자가 어느 정도까지 사용 중인가요?

어떤 용도로 사용되고 있나요?

얼마나 많은 데이터가 이러한 클라우드 앱에 업로드되고 있나요?

어떤 범주에 권한 부여 클라우드 앱이 있으며, 사용자가 대체 솔루션을 사용 중인가요?

대체 솔루션에서, 조직에 있는 클라우드 응용 프로그램의 권한을 취소하고 싶은가요?

사용되지만 조직의 정책을 준수하지 않는 클라우드 앱이 있나요?

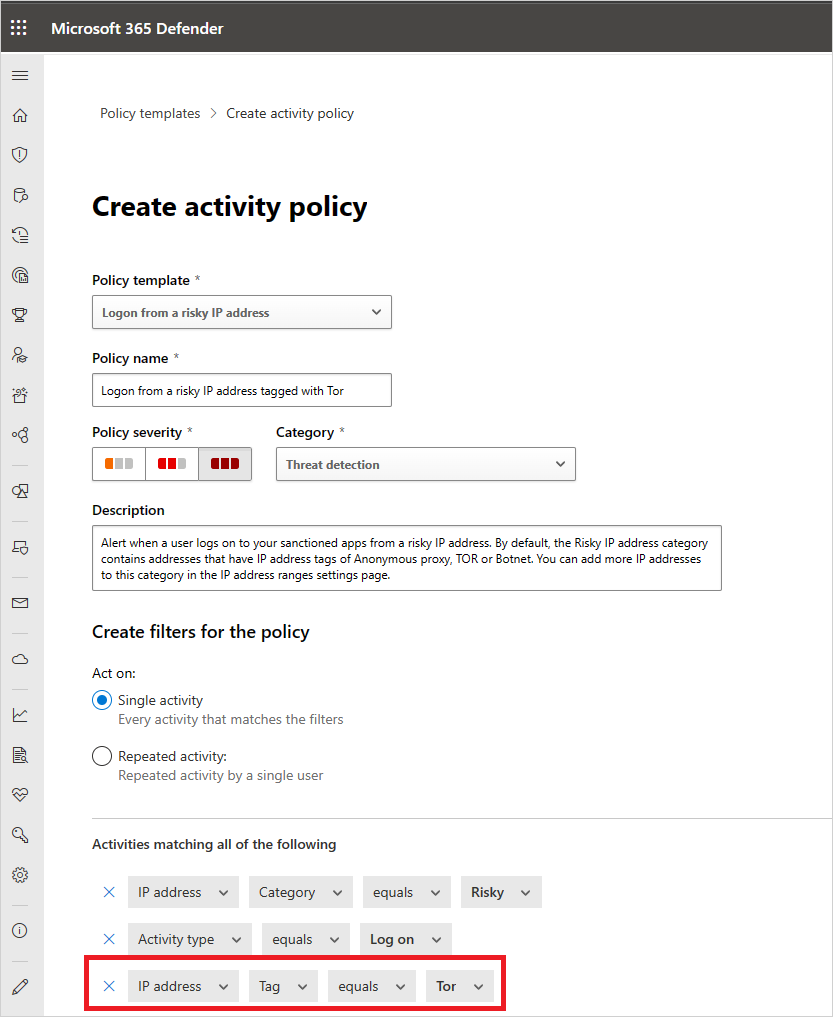

샘플 조사

위험한 IP 주소로 클라우드 환경에 액세스할 수 없다고 가정해 보겠습니다. 예를 들어 Tor를 가정해 보겠습니다. 그러나 다음을 확인하기 위해서라도 위험한 IP에 대한 정책을 만듭니다.

Microsoft Defender 포털의 Cloud Apps에서 정책 ->정책 템플릿으로 이동합니다.

형식에 대한 활동 정책을 선택합니다.

위험한 IP 주소에서 로그온 행의 끝에서 더하기 기호(+)를 선택하여 새 정책을 만듭니다.

정책 이름을 식별할 수 있도록 변경합니다.

다음 항목과 모두 일치하는 활동에서 +를 선택하여 필터를 추가합니다. 아래의 IP 태그로 스크롤한 다음, Tor를 선택합니다.

이제 정책이 적용되었으므로 정책을 위반했다는 경고가 있는지 확인합니다.

Microsoft Defender 포털에서 인시던트 및 경고 -경고로> 이동하여 정책 위반에 대한 경고를 확인합니다.

실제 위반처럼 보이는 경우 위험을 포함하거나 수정해야 합니다.

위험을 포함하려면 위반이 의도적인 것인지 여부 및 사용자가 알고 있었는지 여부를 묻는 알림을 사용자에게 보낼 수 있습니다.

또한 경고로 드릴다운하고 수행해야 하는 작업을 확인할 수 있을 때까지 사용자를 일시 중단할 수도 있습니다.

반복되지 않는 허용된 이벤트인 경우 경고를 해제할 수 있습니다.

허용되며 반복될 것으로 예상되는 경우 나중에 이 유형의 이벤트가 위반으로 간주되지 않도록 정책을 변경할 수 있습니다.

다음 단계

문제가 발생하면 도움을 받으세요. 제품 문제에 대한 지원 또는 지원을 받으려면 지원 티켓을 여세요.