이 문서에서는 Microsoft Defender XDR 서비스를 사용할 때 발생할 수 있는 문제를 해결합니다. 이러한 문제를 resolve 데 도움이 되는 솔루션 및 해결 방법을 제공합니다. 여기서 해결되지 않은 문제가 발생하면 Microsoft 지원 문의하세요.

Microsoft Defender XDR 콘텐츠가 표시되지 않습니다.

포털에서 인시던트, 알림 센터 또는 헌팅과 같은 탐색 창에 기능이 표시되지 않으면 테넌트에 적절한 라이선스가 있는지 확인해야 합니다.

자세한 내용은 전제 조건을 참조하세요.

Microsoft Defender for Identity 경고가 Microsoft Defender XDR 인시던트에 표시되지 않음

환경에 배포된 Microsoft Defender for Identity 있지만 Microsoft Defender XDR 인시던트의 일부로 Defender for Identity 경고가 표시되지 않는 경우 Microsoft Defender for Cloud Apps Defender for Identity 통합이 사용하도록 설정됩니다.

자세한 내용은 Microsoft Defender for Identity 통합을 참조하세요.

내 합법적인 파일/URL이 악성으로 검색됨

가양성 은 악성으로 검색되었지만 위협이 아닌 파일 또는 URL입니다. 표시기를 만들고 제외를 정의하여 차단을 해제하고 특정 파일/URL을 허용할 수 있습니다. 엔드포인트용 Defender에서 가양성/부정 문제 해결을 참조하세요.

내 ServiceNow 티켓은 더 이상 Microsoft Defender 포털에서 사용할 수 없습니다.

Microsoft Defender XDR-ServiceNow 커넥터는 더 이상 Microsoft Defender 포털에서 사용할 수 없습니다. 그러나 Microsoft 보안 Graph API 사용하여 Microsoft Defender XDR ServiceNow 통합할 수 있습니다. 자세한 내용은 Microsoft Graph 보안 API 사용하여 보안 솔루션 통합을 참조하세요.

Microsoft Defender XDR-ServiceNow 통합은 이전에 Microsoft Defender 포털에서 미리 보기 및 피드백을 위해 사용할 수 있었습니다. 이 통합을 통해 Microsoft Defender XDR 인시던트에서 ServiceNow 인시던트 만들 수 있습니다.

파일을 제출할 수 없습니다.

경우에 따라 분석을 위해 잠재적으로 감염된 파일을 Microsoft 보안 인텔리전스 웹 사이트에 제출하려고 할 때 관리자 블록으로 인해 제출 문제가 발생할 수 있습니다. 다음 프로세스에서는 이 문제를 resolve 방법을 보여 줍니다.

설정 검토

Azure Enterprise 애플리케이션 설정을 엽니다. 엔터프라이즈 애플리케이션>에서 사용자는 대신 회사 데이터에 액세스하는 앱에 동의할 수 있으며, 예 또는 아니요를 선택했는지 여부를 검사.

아니요를 선택하면 고객 테넌트 Microsoft Entra 관리자가 organization 대한 동의를 제공해야 합니다. Microsoft Entra ID 구성에 따라 사용자는 동일한 대화 상자에서 바로 요청을 제출할 수 있습니다. 관리자 동의를 요청하는 옵션이 없는 경우 사용자는 Microsoft Entra 관리자에게 이러한 권한을 추가하도록 요청해야 합니다. 자세한 내용은 다음 섹션으로 이동합니다.

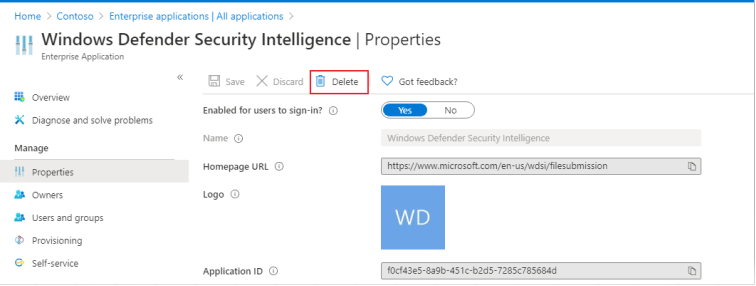

예를 선택한 경우 사용자가 로그인할 수 있도록 Windows Defender 보안 인텔리전스 앱 설정이 Azure예로 설정되어 있는지 확인합니다. 아니요를 선택한 경우 Microsoft Entra 관리자에게 사용하도록 요청해야 합니다.

필수 엔터프라이즈 애플리케이션 권한 구현

이 프로세스에는 테넌트에서 애플리케이션 관리자 이상이 필요합니다.

엔터프라이즈 애플리케이션 설정을 엽니다.

organization 관리자 동의 부여를 선택합니다.

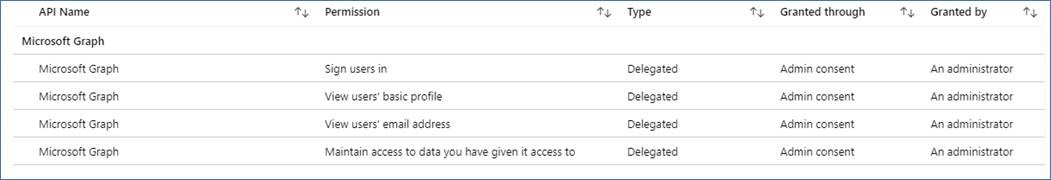

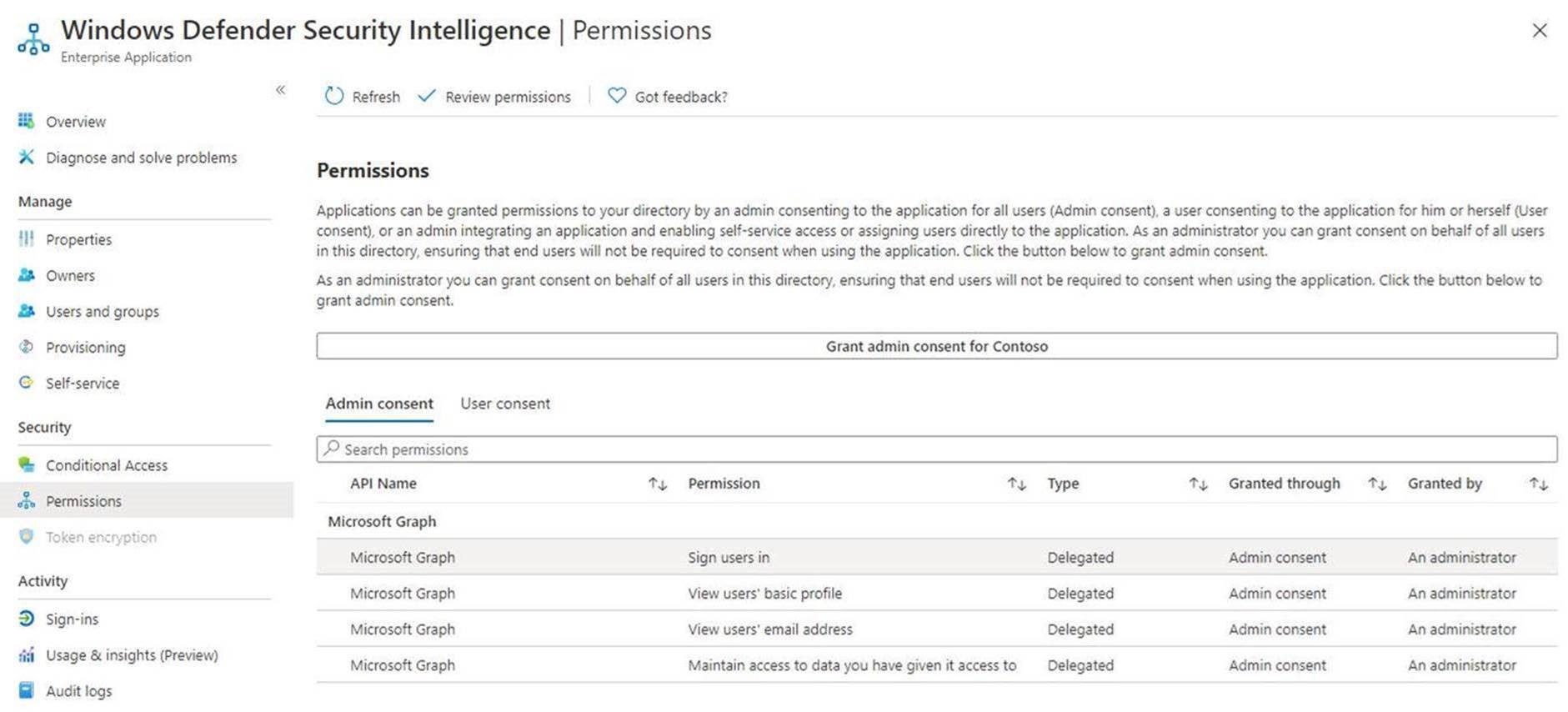

이렇게 할 수 있는 경우 다음 이미지와 같이 이 애플리케이션에 필요한 API 권한을 검토합니다. 테넌트 동의를 제공합니다.

관리자가 수동으로 동의를 제공하려고 시도하는 동안 오류가 발생하는 경우 가능한 해결 방법으로 옵션 1 또는 옵션 2 를 시도해 보세요.

옵션 1: 사용자 요청에 따라 엔터프라이즈 애플리케이션 권한 승인

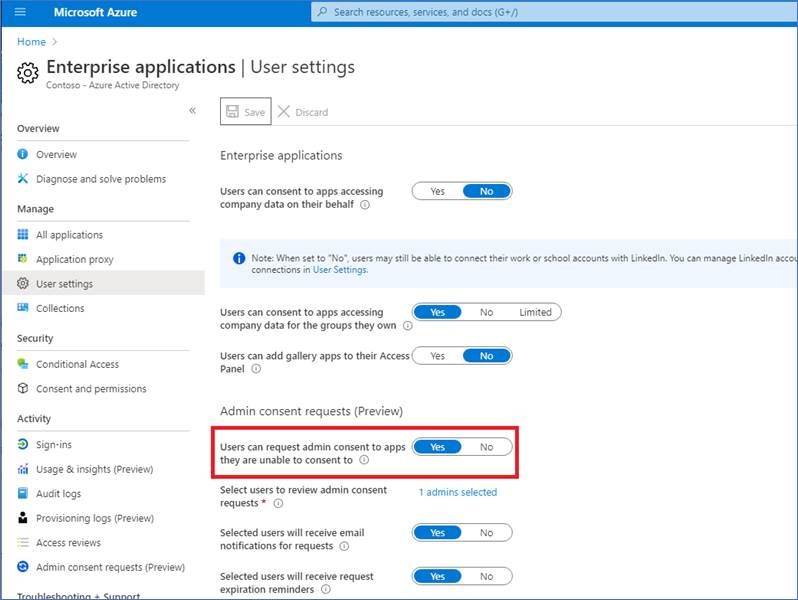

Microsoft Entra 관리자는 사용자가 앱에 대한 관리자 동의를 요청할 수 있도록 허용해야 합니다. 엔터프라이즈 애플리케이션에서 설정이 예로 구성되어 있는지 확인합니다.

자세한 내용은 관리 동의 워크플로 구성에서 확인할 수 있습니다.

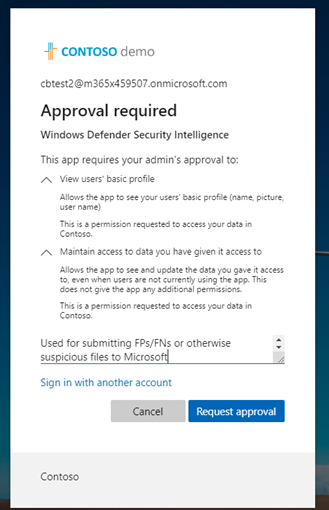

이 설정이 확인되면 사용자는 Microsoft 보안 인텔리전스에서 엔터프라이즈 고객 로그인을 거치고 근거를 포함한 관리자 동의 요청을 제출할 수 있습니다.

관리자는 관리자 동의 요청에 Azure 애플리케이션 권한을 검토하고 승인할 수 있습니다.

동의를 제공하면 테넌트 내의 모든 사용자가 애플리케이션을 사용할 수 있습니다.

옵션 2: 애플리케이션을 관리자로 인증하여 관리자 동의 제공

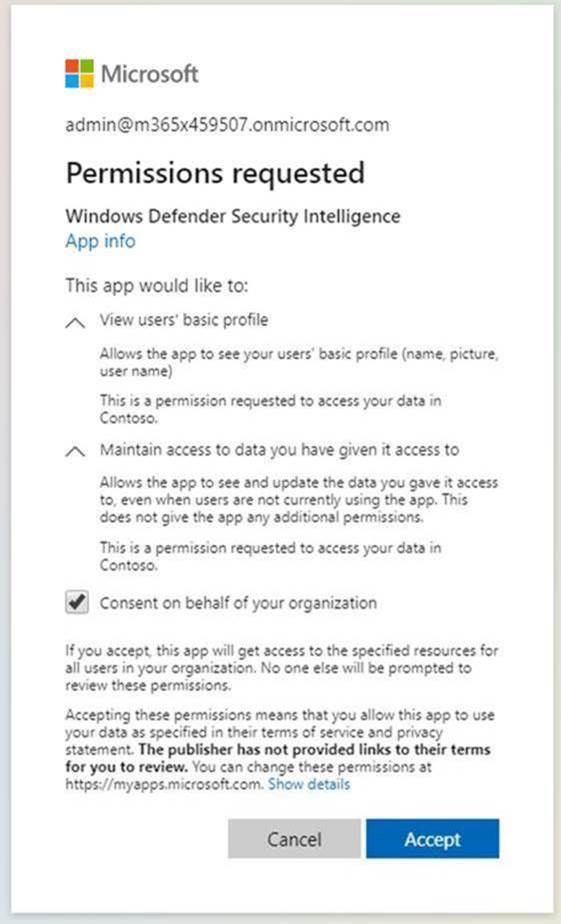

이 프로세스를 수행하려면 전역 관리자가 Microsoft 보안 인텔리전스에서 엔터프라이즈 고객 로그인 흐름을 통과해야 합니다.

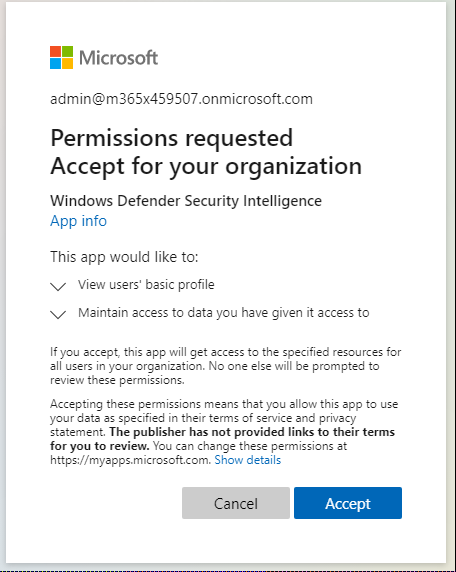

그런 다음, 관리자는 권한을 검토하고 organization 대신 동의를 선택한 다음 동의를 선택합니다.

이제 테넌트 내의 모든 사용자가 이 애플리케이션을 사용할 수 있습니다.

옵션 3: 앱 사용 권한 삭제 및 읽기

이러한 옵션 중 어느 것도 문제를 resolve 경우 다음 단계를 시도합니다(관리자 권한).

애플리케이션에 대한 이전 구성을 제거합니다. 엔터프라이즈 애플리케이션으로 이동하여 삭제를 선택합니다.

속성에서 캡처

TenantID합니다.을 아래 URL에서 이 애플리케이션에 대한 동의를 부여해야 하는 특정 테넌트로 바꿉

{tenant-id}니다. 브라우저에 다음 URL을 복사합니다.https://login.microsoftonline.com/{tenant-id}/v2.0/adminconsent?client_id=f0cf43e5-8a9b-451c-b2d5-7285c785684d&state=12345&redirect_uri=https%3a%2f%2fwww.microsoft.com%2fwdsi%2ffilesubmission&scope=openid+profile+email+offline_access나머지 매개 변수는 이미 완료되었습니다.

애플리케이션에 필요한 권한을 검토한 다음 수락을 선택합니다.

사용 권한이 Azure Portal 적용되는지 확인합니다.

관리자 계정이 아닌 엔터프라이즈 사용자로 Microsoft 보안 인텔리전스 에 로그인하여 액세스 권한이 있는지 확인합니다.

이러한 문제 해결 단계를 수행한 후 경고가 해결되지 않으면 Microsoft 지원에 문의하세요.

팁

더 자세히 알아보고 싶으신가요? Microsoft 기술 커뮤니티인 Microsoft Defender XDR 기술 커뮤니티에서 Microsoft Security 커뮤니티에 참여하세요.