원격 네트워크는 지점과 같은 원격 위치나 인터넷 연결이 필요한 네트워크를 말합니다. 원격 네트워크를 설정하면 원격 위치에 있는 사용자가 전역 보안 액세스에 연결됩니다. 원격 네트워크가 구성되면 트래픽 전달 프로필을 할당하여 회사 네트워크 트래픽을 관리할 수 있습니다. 글로벌 보안 액세스는 아웃바운드 트래픽에 네트워크 보안 정책을 적용할 수 있도록 원격 네트워크 연결을 제공합니다.

글로벌 보안 액세스에 원격 네트워크를 연결하는 방법에는 여러 가지가 있습니다. 간단히 말해, 원격 네트워크 및 가장 가까운 글로벌 보안 액세스 엔드포인트에서 CPE(고객 프레미스 장비)라고 하는 코어 라우터 간에 IPSec(인터넷 프로토콜 보안) 터널을 만듭니다. 모든 인터넷 바인딩된 트래픽은 클라우드에서 보안 정책 평가를 위해 원격 네트워크의 코어 라우터를 통해 라우팅됩니다. 개별 디바이스에서 클라이언트를 설치할 필요는 없습니다.

이 문서에서는 글로벌 보안 액세스용 원격 네트워크를 만드는 방법을 설명합니다.

필수 조건

원격 네트워크를 구성하려면 다음이 필요합니다.

- Microsoft Entra ID의 글로벌 보안 액세스 관리자 역할.

- 제품에는 라이선스가 필요합니다. 자세한 내용은 전역 보안 액세스란?의 라이선스 섹션을 참조하세요. 필요한 경우 라이선스를 구매하거나 평가판 라이선스를 얻을 수 있습니다.

- CPE(고객 프레미스 장비)가 다음 프로토콜을 지원해야 합니다.

- IPSec(인터넷 프로토콜 보안)

- IKE(인터넷 키 교환) 2단계 협상을 위한 GCMEAES128, GCMAES 192 또는 GCMAES256 알고리즘

- IKEv2(Internet Key Exchange 버전 2)

- BGP(Border Gateway Protocol)

- 원격 네트워크를 설정하기 위한 유효한 구성을 검토합니다.

- 원격 네트워크 연결 솔루션은 모든 (와일드카드 또는 0.0.0.0/0) 트래픽 선택기와 함께 RouteBased VPN 구성을 사용합니다. CPE에 올바른 트래픽 선택자 세트가 있도록 확인합니다.

- 원격 네트워크 연결 솔루션은 응답기 모드를 사용합니다. CPE에서 연결을 시작해야 합니다.

알려진 제한 사항

알려진 문제 및 제한 사항에 대한 자세한 내용은 전역 보안 액세스에 대한 알려진 제한 사항을 참조하세요.

고급 단계

Microsoft Entra 관리 센터에서 또는 Microsoft Graph API를 통해 원격 네트워크를 만들 수 있습니다.

상위 수준에서 원격 네트워크를 만들고 활성 IPsec 터널을 구성하는 데는 다음과 같은 다섯 단계가 있습니다.

기본 사항: 원격 네트워크의 이름 및 지역 등의 기본 세부 정보를 입력합니다. 지역 IPsec 터널에서 원하는 다른 끝 위치를 지정합니다. 터널의 다른 끝은 라우터 또는 CPE입니다.

연결: 원격 네트워크에 디바이스 링크(또는 IPsec 터널)를 추가합니다. 이 단계에서는 Microsoft Entra 관리 센터에 라우터의 세부 정보를 입력하여 Microsoft에 IKE 협상이 발생할 것으로 예상되는 위치를 알려줍니다.

트래픽 전달 프로필: 트래픽 전달 프로필을 원격 네트워크와 연결하여 IPsec 터널을 통해 획득할 트래픽을 지정합니다. BGP를 통한 동적 라우팅을 사용합니다.

CPE 연결 구성 보기: 터널의 Microsoft측 끝의 IPsec 터널 세부 정보를 검색합니다. 연결 단계에서는 라우터의 세부 정보를 Microsoft에 제공했습니다. 이 단계에서는 연결 구성의 Microsoft 쪽을 검색합니다.

CPE 설정: 이전 단계에서 Microsoft의 연결 구성을 가져와 라우터 또는 CPE의 관리 콘솔에 입력합니다. 이 단계는 Microsoft Entra 관리 센터에 없습니다.

원격 네트워크는 세 개의 탭에 구성됩니다. 각 탭을 순서대로 완료해야 합니다. 탭을 완료한 후 페이지 맨 위에서 다음 탭을 선택하거나 페이지 맨 아래에 있는 다음 단추를 선택합니다.

기본

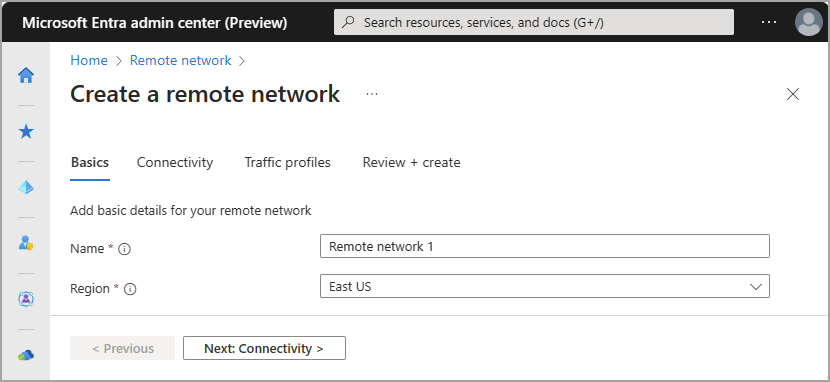

첫 번째 단계는 원격 네트워크의 이름과 위치를 제공하는 것입니다. 이 탭을 완료하는 것이 필수입니다.

- Microsoft Entra 관리 센터에 글로벌 보안 액세스 관리자로 로그인합니다.

- 전역 보안 액세스>연결>원격 네트워크로 이동합니다.

-

원격 네트워크 만들기 단추를 선택하고 세부 정보를 제공합니다.

- 이름

- 지역

연결

연결 탭은 원격 네트워크에 대한 디바이스 링크를 추가하는 곳입니다. 원격 네트워크를 만든 후 디바이스 링크를 추가할 수도 있습니다. 각 디바이스 링크에 디바이스 유형, CPE의 공용 IP 주소, BGP(경계 게이트웨이 프로토콜) 주소 및 ASN(자치 시스템 번호)을 제공해야 합니다.

연결 탭을 완료하는 데 필요한 세부 정보는 복잡할 수 있습니다. 자세한 내용은 원격 네트워크 디바이스 링크를 관리하는 방법을 참조하세요.

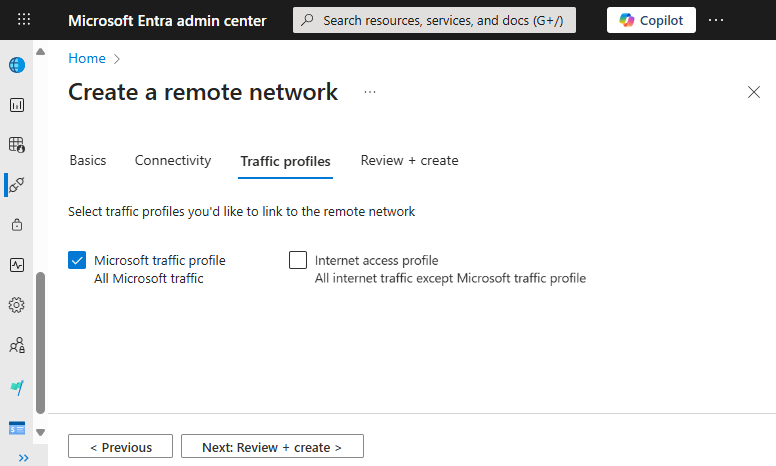

트래픽 포워딩 프로필

원격 네트워크를 만들 때 트래픽 전달 프로필에 원격 네트워크를 할당할 수 있습니다. 더 이후에도 원격 네트워크를 할당할 수 있습니다. 자세한 내용은 트래픽 전달 프로필을 참조하세요.

다음 단추를 선택하거나 트래픽 프로필 탭을 선택합니다.

적절한 트래픽 전달 프로필을 선택합니다.

검토 + 만들기 단추를 선택합니다.

프로세스의 마지막 탭은 제공한 모든 설정을 검토하기 위한 것입니다. 여기에 제공된 세부 정보를 검토하고 원격 네트워크 만들기 단추를 선택합니다.

CPE 연결 구성 보기

모든 원격 네트워크가 원격 네트워크 페이지에 표시됩니다. 연결 세부 정보 열에서 구성 보기 링크를 선택하여 구성 세부 정보를 확인합니다.

이러한 세부 정보에는 CPE를 설정하는 데 사용하는 양방향 통신 채널의 Microsoft 쪽 연결 정보가 포함됩니다.

이 프로세스는 고객 프레미스 장비를 구성하는 방법에서 자세히 다룹니다.

CPE 설정하기

Microsoft Entra 관리 센터가 아닌 CPE의 관리 콘솔에서 이 단계를 수행합니다. 이 단계를 완료할 때까지 IPsec이 설정되지 않습니다. IPSec은 양방향 통신입니다. 터널이 성공적으로 설정되기 전에 두 당사자 간에 IKE 협상이 수행됩니다. 이 단계를 건너뛰지 마세요.

팁 (조언)

원격 네트워크의 복원력을 향상시키는 방법에 대한 지침은 글로벌 보안 액세스 원격 네트워크 복원력에 대한 모범 사례를 참조하세요.

원격 네트워크 구성 확인

원격 네트워크를 만들 때 몇 가지 고려하고 확인해야 할 사항이 있습니다. 일부 설정을 다시 확인해야 할 수도 있습니다.

IKE 암호화 프로필 확인: 디바이스 링크에 설정된 암호화 프로필(IKE 1단계 및 2단계 알고리즘)이 CPE에 설정된 것과 일치해야 합니다. 기본 IKE 정책을 선택한 경우 CPE가 원격 네트워크 구성 참조 문서에 지정된 암호화 프로필로 설정되었는지 확인합니다.

미리 공유된 키 확인: Microsoft 글로벌 보안 액세스에서 디바이스 링크를 만들 때 지정한 PSK(미리 공유된 키)를 CPE에 지정한 PSK와 비교합니다. 이 세부 정보는 링크 추가 프로세스 중에 보안 탭에 추가됩니다. 자세한 내용은 원격 네트워크 디바이스 링크를 관리하는 방법을 참조하세요.

로컬 및 피어 BGP IP 주소 확인: CPE를 구성하는 데 사용하는 공용 IP 및 BGP 주소는 Microsoft 전역 보안 액세스에서 디바이스 링크를 만들 때 사용하는 주소와 일치해야 합니다.

- 사용할 수 없는 예약된 값은 유효한 BGP 주소 목록을 참조하세요.

- CPE와 글로벌 보안 액세스 간에 로컬 및 피어 BGP 주소의 순서가 뒤바뀌었습니다.

- CPE: 로컬 BGP IP 주소 = IP1, 피어 BGP IP 주소 = IP2

- 글로벌 보안 액세스: 로컬 BGP IP 주소 = IP2, 피어 BGP IP 주소 = IP1

- 글로벌 보안 액세스의 IP 주소를 온-프레미스 네트워크와 겹치지 않도록 선택합니다.

ASN 확인: Global Secure Access는 BGP를 사용하여 귀하의 네트워크와 Microsoft의 두 자치 시스템 간의 경로를 알립니다. 이러한 자율 시스템에는 서로 다른 ASN(자치 시스템 번호)이 있어야 합니다.

- 사용할 수 없는 예약된 값은 유효한 ASN 값 목록을 참조하세요.

- Microsoft Entra 관리 센터에서 원격 네트워크를 만들 때는 네트워크의 ASN을 사용합니다.

- CPE를 구성할 때는 Microsoft의 ASN을 사용합니다. 글로벌 보안 액세스>디바이스>원격 네트워크로 이동합니다. 링크를 선택하고 링크 ASN 열에서 값을 확인합니다.

공용 IP 주소 확인: CPE의 공용 IP 주소가 테스트 환경 또는 랩 설정에서 예기치 않게 변경될 수 있습니다. 이 변경은 모든 것이 동일하게 유지되는 경우에도 IKE 협상 실패를 가져올 수 있습니다.

- 이 시나리오가 발생하는 경우 다음 단계를 완성합니다.

- CPE의 암호화 프로필에서 공용 IP 주소를 업데이트합니다.

- 글로벌 보안 액세스>디바이스>원격 네트워크로 이동합니다.

- 적절한 원격 네트워크를 선택하고, 이전 터널을 삭제하고, 업데이트된 공용 IP 주소를 사용하여 새 터널을 다시 만듭니다.

- 이 시나리오가 발생하는 경우 다음 단계를 완성합니다.

Microsoft의 공용 IP 주소 확인: 디바이스 링크를 삭제하거나 새로 만들 때 해당 원격 네트워크에 대한 구성 보기에서 해당 링크의 다른 공용 IP 엔드포인트를 가져올 수 있습니다. 이 변경으로 인해 IKE 협상이 실패할 수 있습니다. 이 시나리오가 발생하는 경우 CPE의 암호화 프로필에서 공용 IP 주소를 업데이트합니다.

CPE의 BGP 연결 설정 확인: 원격 네트워크에 대한 디바이스 링크를 만든다고 가정해 봅니다. Microsoft에서는 게이트웨이의 공용 IP 주소(예: PIP1) 및 BGP 주소(예: BGP1)를 제공합니다. 이 연결 정보는 해당 원격 네트워크에 대해

localConfigurations를 선택할 때 볼 수 있는 JSON Blob의 아래에서 이용할 수 있습니다. CPE에서 PIP1로 만든 터널 인터페이스를 통해 BGP1로 향하는 고정 경로가 있는지 확인합니다. CPE가 사용자가 Microsoft와 함께 만든 IPsec 터널을 통해 게시된 BGP 경로를 학습할 수 있도록 경로가 필요합니다.방화벽 규칙 확인: 방화벽에서 IPsec 터널 및 BGP 연결에 대해 UDP(사용자 데이터그램 프로토콜) 포트 500 및 4500 및 TCP(Transmission Control Protocol) 포트 179를 허용합니다.

포트 전달: 경우에 따라 ISP(인터넷 서비스 공급자) 라우터는 NAT(네트워크 주소 변환) 디바이스이기도 합니다. NAT는 홈 디바이스의 개인 IP 주소를 공용 인터넷 라우팅 가능 디바이스로 변환합니다.

- 일반적으로 NAT 디바이스는 IP 주소와 포트를 모두 변경합니다. 이러한 포트 변경이 문제의 근본 원인입니다.

- IPsec 터널이 작동하도록 글로벌 보안 액세스에서 포트 500을 사용합니다. 이 포트는 IKE 협상이 발생하는 위치입니다.

- ISP 라우터가 이 포트를 다른 포트로 변경하는 경우 글로벌 보안 액세스가 이 트래픽을 식별할 수 없고 협상이 실패합니다.

- 이에 따라 IKE 협상 1단계가 실패하고 터널이 설정되지 않습니다.

- 이 오류를 해결하려면 디바이스에서 포트 전달을 완료합니다. 이 포트는 ISP 라우터에 포트를 변경하지 않고 있는 그대로 전달하도록 지시합니다.

다음 단계

Microsoft Entra 인터넷 액세스를 시작하기 위한 다음 단계는 조건부 액세스 정책을 사용하여 Microsoft 트래픽 프로필을 대상으로 지정하는 것입니다.

원격 네트워크에 대한 자세한 내용은 다음 문서를 참조하세요.