Microsoft Entra Connect 동기화 그룹 쓰기 저장 V2를 Microsoft Entra Cloud Sync로 마이그레이션

Important

Microsoft Entra Connect 동기화의 그룹 쓰기 저장 v2 공개 미리 보기는 2024년 6월 30일 이후 더 이상 사용할 수 없습니다. 이 기능은 이 날짜에 중단되며, Connect 동기화에서 Active Directory에 클라우드 보안 그룹을 프로비전하는 기능이 더 이상 지원되지 않습니다. 이 기능은 중단 날짜 이후에도 계속 작동됩니다. 그러나 이 날짜 이후에는 더 이상 지원을 받을 수 없으며 언제든지 통지 없이 작동이 중단될 수 있습니다.

Microsoft Entra 클라우드 동기화에서는 클라우드 보안 그룹을 Active Directory에 프로비저닝하기 위해 Group Writeback v2 대신 사용할 수 있는 Active Directory에 그룹 프로비전이라는 유사한 기능을 제공합니다. 클라우드 동기화에서 개발 중인 다른 새로운 기능과 함께 클라우드 동기화에서 이 기능을 향상시키기 위해 노력하고 있습니다.

Connect 동기화에서 이 미리 보기 기능을 사용하는 고객은 Connect 동기화에서 클라우드 동기화로 구성을 전환해야 합니다. 모든 하이브리드 동기화를 클라우드 동기화로 이동하도록 선택할 수 있습니다(필요한 경우 지원). 클라우드 동기화를 나란히 실행하고 Active Directory에 대한 클라우드 보안 그룹 프로비전만 클라우드 동기화로 이동할 수도 있습니다.

Microsoft 365 그룹을 Active Directory에 프로비전하는 고객의 경우 이 기능에 그룹 쓰기 저장 v1을 계속 사용할 수 있습니다.

사용자 동기화 마법사를 사용하여 클라우드 동기화로만 전환하는 것을 평가할 수 있습니다.

다음 문서에서는 Microsoft Entra Connect 동기화(이전의 Azure AD Connect)를 사용하여 그룹 쓰기 저장을 Microsoft Entra Cloud Sync로 마이그레이션하는 방법을 설명합니다. 이 시나리오는 현재 Microsoft Entra Connect 그룹 쓰기백 v2를 사용 중인 고객에게만 해당됩니다. 이 문서에 설명된 프로세스는 유니버설 범위로 다시 작성된 클라우드에서 만든 보안 그룹과만 관련이 있습니다.

Important

이 시나리오는 현재 Microsoft Entra Connect 그룹 쓰기백 v2를 사용 중인 고객에게만 해당됨

또한 이 시나리오는 다음 경우에만 지원됩니다.

AD에 쓰기 저장된 메일 사용 그룹 및 DL은 계속해서 Microsoft Entra Connect 그룹 쓰기 저장과 작동하지만 그룹 쓰기 저장 V1의 동작으로 되돌아갑니다. 따라서 이 시나리오에서는 그룹 쓰기 저장 V2를 사용하지 않도록 설정하면 모든 M365 그룹이 Entra 관리 센터의 쓰기 저장 사용 설정과 관계없이 AD에 쓰기 저장됩니다. 자세한 내용은 Microsoft Entra 클라우드 동기화를 사용하여 Active Directory에 프로비전 FAQ를 참조하세요.

필수 조건

이 시나리오를 구현하려면 다음 필수 구성 요소가 필요합니다.

- 최소한 하이브리드 ID 관리자 역할이 있는 Microsoft Entra 계정.

- 관리자 권한 이상의 도메인 관리자 권한이 있는 온-프레미스 AD 계정 - adminDescription 속성에 액세스하고 이를 msDS-ExternalDirectoryObjectId 속성에 복사하는 데 필요함

- Windows Server 2016 운영 체제 이상이 있는 온-프레미스 Active Directory Domain Services 환경.

- AD 스키마 특성에 필요 - msDS-ExternalDirectoryObjectId

- 빌드 버전 1.1.1367.0 이상의 프로비전 에이전트.

- 프로비전 에이전트는 포트 TCP/389(LDAP) 및 TCP/3268(글로벌 카탈로그)에서 도메인 컨트롤러와 통신할 수 있어야 합니다.

- 잘못된 멤버 자격 참조를 필터링하기 위해 글로벌 카탈로그 조회에 필요

쓰기 저장된 그룹의 명명 규칙

기본적으로 Microsoft Entra Connect 동기화는 쓰기 저장되는 그룹의 이름을 지정할 때 다음 형식을 사용합니다.

기본 양식: CN=Group_<guid>,OU=<컨테이너>,DC=<도메인 구성 요소>,DC=<도메인 구성 요소>

예: CN=Group_3a5c3221-c465-48c0-95b8-e9305786a271,OU=WritebackContainer,DC=contoso,DC=com

Microsoft Entra ID에서 Active Directory로 쓰기 저장되는 그룹을 더 쉽게 찾을 수 있도록 Microsoft Entra Connect 동기화에는 클라우드 표시 이름을 사용하여 그룹 이름을 다시 쓰는 옵션이 추가되었습니다. 이는 그룹 쓰기 저장 v2의 초기 설정 중에 클라우드 표시 이름이 포함된 쓰기 저장 그룹 고유 이름을 선택하여 수행됩니다. 이 기능이 사용하도록 설정되면 Microsoft Entra Connect는 기본 양식 대신 다음과 같은 새로운 형식을 사용합니다.

새로운 형식: CN=<표시 이름>_<개체 ID의 마지막 12자리>,OU=<컨테이너>,DC=<도메인 구성 요소>,DC= <도메인 구성 요소>

예: CN=Sales_e9305786a271,OU=WritebackContainer,DC=contoso,DC=com

Important

기본적으로 Microsoft Entra 클라우드 동기화는 Microsoft Entra Connect 동기화에서 클라우드 표시 이름이 포함된 쓰기 저장 그룹 고유 이름 기능이 사용하도록 설정되지 않은 경우에도 새로운 형식을 사용합니다. 기본 Microsoft Entra Connect 동기화 이름 지정을 사용하고 Microsoft Entra 클라우드 동기화에서 관리되도록 그룹을 마이그레이션하는 경우 그룹 이름이 새 형식으로 변경됩니다. 다음 섹션을 사용하여 Microsoft Entra 클라우드 동기화가 Microsoft Entra Connect의 기본 양식을 사용하도록 허용합니다.

기본 양식 사용

클라우드 동기화가 Microsoft Entra Connect 동기화와 동일한 기본 양식을 사용하도록 하려면 CN 특성에 대한 특성 흐름 식을 수정해야 합니다. 가능한 두 가지 매핑은 다음과 같습니다.

| 식 | 구문 | 설명 |

|---|---|---|

| DisplayName을 사용하는 클라우드 동기화 기본 식 | Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) | Microsoft Entra 클라우드 동기화에서 사용하는 기본 식(즉, 새로운 형식) |

| DisplayName을 사용하지 않고 클라우드 동기화 새 식 | Append("Group_", [objectId]) | Microsoft Entra Connect 동기화의 기본 양식을 사용하는 새로운 식입니다. |

자세한 내용은 특성 매핑 추가 - Active Directory에 Microsoft Entra ID를 참조하세요.

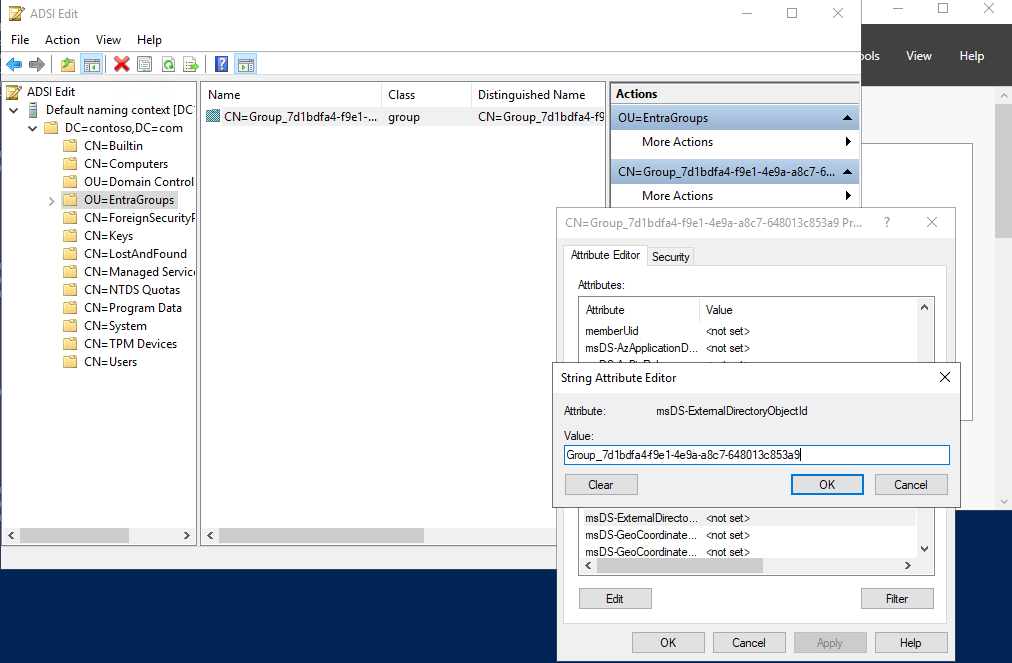

1단계 - msDS-ExternalDirectoryObjectID에 adminDescription 복사

그룹 멤버 자격 참조의 유효성을 검사하려면 Microsoft Entra 클라우드 동기화는 Active Directory 글로벌 카탈로그에서 msDS-ExternalDirectoryObjectID 특성을 쿼리해야 합니다. 이는 Active Directory 포리스트 내의 모든 글로벌 카탈로그에 걸쳐 복제되는 인덱싱된 특성입니다.

온-프레미스 환경에서 ADSI 편집을 엽니다.

그룹의 adminDescription 특성에 있는 값 복사

msDS-ExternalDirectoryObjectID 특성에 붙여넣습니다.

다음 PowerShell 스크립트를 사용하여 이 단계를 자동화할 수 있습니다. 이 스크립트는 OU=Groups,DC=Contoso,DC=com 컨테이너의 모든 그룹을 가져와서 adminDescription 특성 값을 msDS-ExternalDirectoryObjectID 특성 값에 복사합니다. 이 스크립트를 사용하기 전에 그룹 쓰기 저장의 대상 OU(조직 구성 단위)의 고유 이름으로 변수 $gwbOU를 업데이트합니다.

# Provide the DistinguishedName of your Group Writeback target OU

$gwbOU = 'OU=Groups,DC=Contoso,DC=com'

# Get all groups written back to Active Directory

$properties = @('displayName', 'Samaccountname', 'adminDescription', 'msDS-ExternalDirectoryObjectID')

$groups = Get-ADGroup -Filter * -SearchBase $gwbOU -Properties $properties |

Where-Object {$_.adminDescription -ne $null} |

Select-Object $properties

# Set msDS-ExternalDirectoryObjectID for all groups written back to Active Directory

foreach ($group in $groups) {

Set-ADGroup -Identity $group.Samaccountname -Add @{('msDS-ExternalDirectoryObjectID') = $group.adminDescription}

}

다음 PowerShell 스크립트를 사용하여 위의 스크립트 결과를 확인하거나 모든 그룹에 msDS-ExternalDirectoryObjectID 값과 같은 adminDescription 값이 있는지 확인할 수 있습니다.

# Provide the DistinguishedName of your Group Writeback target OU

$gwbOU = 'OU=Groups,DC=Contoso,DC=com'

# Get all groups written back to Active Directory

$properties = @('displayName', 'Samaccountname', 'adminDescription', 'msDS-ExternalDirectoryObjectID')

$groups = Get-ADGroup -Filter * -SearchBase $gwbOU -Properties $properties |

Where-Object {$_.adminDescription -ne $null} |

Select-Object $properties

$groups | select displayName, adminDescription, 'msDS-ExternalDirectoryObjectID', @{Name='Equal';Expression={$_.adminDescription -eq $_.'msDS-ExternalDirectoryObjectID'}}

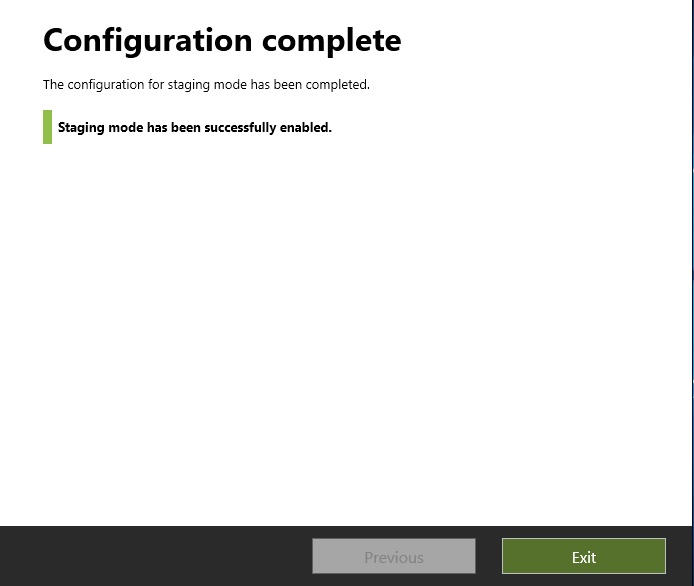

2단계 - 준비 모드에서 Microsoft Entra Connect 동기화 서버를 배치하고 동기화 스케줄러를 사용하지 않도록 설정

Microsoft Entra Connect 동기화 마법사 시작

구성을 클릭합니다.

준비 모드 구성을 선택한 다음, 다음 선택

Microsoft Entra 자격 증명 입력

준비 모드 사용 확인란에 체크하고 다음 클릭

구성을 클릭합니다.

종료를 클릭합니다.

Microsoft Entra Connect 서버에서 관리자 권한으로 PowerShell 프롬프트를 엽니다.

동기화 스케줄러를 사용하지 않도록 설정합니다.

Set-ADSyncScheduler -SyncCycleEnabled $false

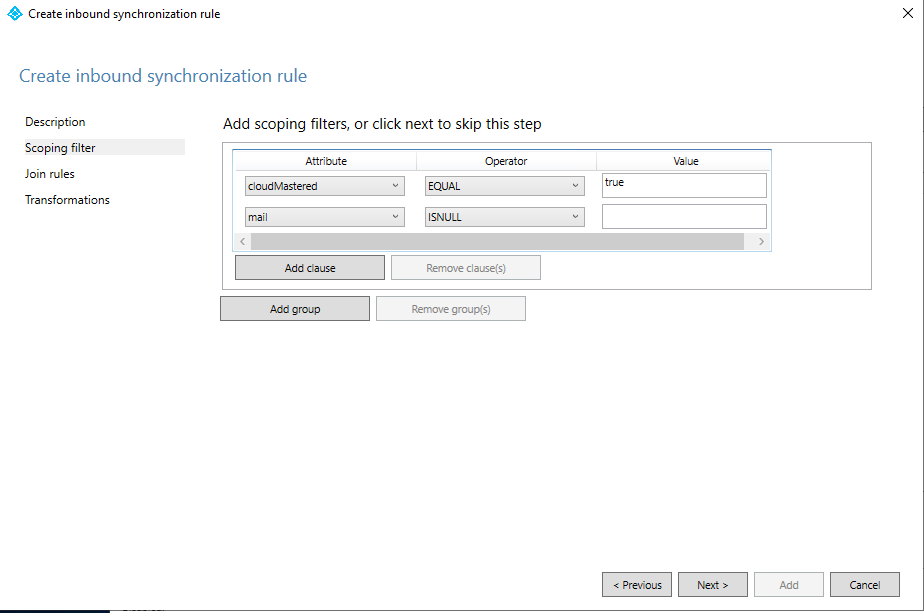

3단계 - 사용자 지정 그룹 인바운드 규칙 만들기

Microsoft Entra Connect 동기화 규칙 편집기에서 메일 특성에 대해 NULL이 있는 그룹을 필터링하는 인바운드 동기화 규칙을 만들어야 합니다. 인바운드 동기화 규칙은 cloudNoFlow의 대상 특성을 사용하는 조인 규칙입니다. 이 규칙은 Microsoft Entra Connect에 이러한 그룹의 특성을 동기화하지 않도록 지시합니다. 이 동기화 규칙을 만들려면 사용자 인터페이스를 사용하거나 제공된 스크립트를 사용하여 PowerShell을 통해 만들도록 선택할 수 있습니다.

사용자 인터페이스에서 사용자 지정 그룹 인바운드 규칙 만들기

시작 메뉴에서 동기화 규칙 편집기를 시작합니다.

방향 드롭다운 목록에서 인바운드를 선택하고, 새 규칙 추가를 선택합니다.

설명 페이지에서 다음을 입력하고, 다음을 선택합니다.

범위 지정 필터 페이지에서 다음을 추가하고 다음을 선택합니다.

Attribute 연산자 값 cloudMastered 같음 true mail ISNULL 조인 규칙 페이지에서 다음을 선택합니다.

변환 페이지에서 cloudNoFlow 특성을 True로 지정한 상수 변환을 추가합니다.

추가를 선택합니다.

PowerShell에서 사용자 지정 그룹 인바운드 규칙 만들기

Microsoft Entra Connect 서버에서 관리자 권한으로 PowerShell 프롬프트를 엽니다.

모듈을 가져옵니다.

Import-Module ADSync동기화 규칙 우선 순위 [0-99]에 대한 고유 값을 제공합니다.

[int] $inboundSyncRulePrecedence = 88다음 스크립트를 실행합니다.

New-ADSyncRule ` -Name 'In from AAD - Group SOAinAAD coexistence with Cloud Sync' ` -Identifier 'e4eae1c9-b9bc-4328-ade9-df871cdd3027' ` -Description 'https://learn.microsoft.com/entra/identity/hybrid/cloud-sync/migrate-group-writeback' ` -Direction 'Inbound' ` -Precedence $inboundSyncRulePrecedence ` -PrecedenceAfter '00000000-0000-0000-0000-000000000000' ` -PrecedenceBefore '00000000-0000-0000-0000-000000000000' ` -SourceObjectType 'group' ` -TargetObjectType 'group' ` -Connector 'b891884f-051e-4a83-95af-2544101c9083' ` -LinkType 'Join' ` -SoftDeleteExpiryInterval 0 ` -ImmutableTag '' ` -OutVariable syncRule Add-ADSyncAttributeFlowMapping ` -SynchronizationRule $syncRule[0] ` -Source @('true') ` -Destination 'cloudNoFlow' ` -FlowType 'Constant' ` -ValueMergeType 'Update' ` -OutVariable syncRule New-Object ` -TypeName 'Microsoft.IdentityManagement.PowerShell.ObjectModel.ScopeCondition' ` -ArgumentList 'cloudMastered','true','EQUAL' ` -OutVariable condition0 New-Object ` -TypeName 'Microsoft.IdentityManagement.PowerShell.ObjectModel.ScopeCondition' ` -ArgumentList 'mail','','ISNULL' ` -OutVariable condition1 Add-ADSyncScopeConditionGroup ` -SynchronizationRule $syncRule[0] ` -ScopeConditions @($condition0[0],$condition1[0]) ` -OutVariable syncRule Add-ADSyncRule ` -SynchronizationRule $syncRule[0] Get-ADSyncRule ` -Identifier 'e4eae1c9-b9bc-4328-ade9-df871cdd3027'

4단계 - 사용자 지정 그룹 아웃바운드 규칙 만들기

또한 JoinNoFlow의 연결 종류와 cloudNoFlow 특성이 True로 설정된 범위 지정 필터를 사용하는 아웃바운드 동기화 규칙이 필요합니다. 이 규칙은 Microsoft Entra Connect에 이러한 그룹의 특성을 동기화하지 않도록 지시합니다. 이 동기화 규칙을 만들려면 사용자 인터페이스를 사용하거나 제공된 스크립트를 사용하여 PowerShell을 통해 만들도록 선택할 수 있습니다.

사용자 인터페이스에서 사용자 지정 그룹 아웃바운드 규칙 만들기

[방향] 드롭다운 목록에서 아웃바운드를 선택하고, 새 규칙 추가를 선택합니다.

설명 페이지에서 다음을 입력하고, 다음을 선택합니다.

- 이름: 규칙에 의미 있는 이름을 지정합니다.

- 설명: 의미 있는 설명을 추가합니다.

- 연결된 시스템: 작성하는 사용자 지정 동기화 규칙의 대상이 되는 AD 커넥터를 선택합니다.

- 연결된 시스템 개체 유형: 그룹

- 메타버스 개체 형식: 그룹

- 연결 유형: JoinNoFlow

- 우선 순위: 시스템에서 고유한 값을 제공합니다. 기본 규칙보다 우선 적용되도록 100보다 낮은 것이 권장됩니다.

- 태그: 비워 두기

범위 지정 필터 페이지에서 cloudNoFlow, 같음, True를 차례로 선택합니다. 그런 후 다음을 선택합니다.

조인 규칙 페이지에서 다음을 선택합니다.

변환 페이지에서 추가를 선택합니다.

PowerShell에서 사용자 지정 그룹 인바운드 규칙 만들기

Microsoft Entra Connect 서버에서 관리자 권한으로 PowerShell 프롬프트를 엽니다.

모듈을 가져옵니다.

Import-Module ADSync동기화 규칙 우선 순위 [0-99]에 대한 고유 값을 제공합니다.

[int] $outboundSyncRulePrecedence = 89그룹 쓰기 저장을 위한 Active Directory Connector를 가져옵니다.

$connectorAD = Get-ADSyncConnector -Name "Contoso.com"다음 스크립트를 실행합니다.

New-ADSyncRule ` -Name 'Out to AD - Group SOAinAAD coexistence with Cloud Sync' ` -Identifier '419fda18-75bb-4e23-b947-8b06e7246551' ` -Description 'https://learn.microsoft.com/entra/identity/hybrid/cloud-sync/migrate-group-writeback' ` -Direction 'Outbound' ` -Precedence $outboundSyncRulePrecedence ` -PrecedenceAfter '00000000-0000-0000-0000-000000000000' ` -PrecedenceBefore '00000000-0000-0000-0000-000000000000' ` -SourceObjectType 'group' ` -TargetObjectType 'group' ` -Connector $connectorAD.Identifier ` -LinkType 'JoinNoFlow' ` -SoftDeleteExpiryInterval 0 ` -ImmutableTag '' ` -OutVariable syncRule New-Object ` -TypeName 'Microsoft.IdentityManagement.PowerShell.ObjectModel.ScopeCondition' ` -ArgumentList 'cloudNoFlow','true','EQUAL' ` -OutVariable condition0 Add-ADSyncScopeConditionGroup ` -SynchronizationRule $syncRule[0] ` -ScopeConditions @($condition0[0]) ` -OutVariable syncRule Add-ADSyncRule ` -SynchronizationRule $syncRule[0] Get-ADSyncRule ` -Identifier '419fda18-75bb-4e23-b947-8b06e7246551'

5단계 - PowerShell을 사용하여 구성 완료

Microsoft Entra Connect 서버에서 관리자 권한으로 PowerShell 프롬프트를 엽니다.

ADSync 모듈을 가져옵니다.

Import-Module ADSync전체 동기화 주기를 실행합니다.

Start-ADSyncSyncCycle -PolicyType Initial그룹 쓰기 저장 기능을 테넌트에 사용하지 않도록 설정합니다.

Warning

이 작업은 되돌릴 수 없습니다. 그룹 쓰기 저장 V2를 사용하지 않도록 설정하면 모든 Microsoft 365 그룹은 Entra 관리 센터의 쓰기 저장 사용하도록 설정 설정과 관계없이 AD에 쓰기 저장됩니다.

Set-ADSyncAADCompanyFeature -GroupWritebackV2 $false전체 동기화 주기를 실행합니다(다시 예).

Start-ADSyncSyncCycle -PolicyType Initial동기화 스케줄러를 다시 사용하도록 설정합니다.

Set-ADSyncScheduler -SyncCycleEnabled $true

6단계 - 스테이징 모드에서 Microsoft Entra Connect 동기화 서버 제거

- Microsoft Entra Connect 동기화 마법사 시작

- 구성을 클릭합니다.

- 준비 모드 구성을 선택한 다음, 다음 선택

- Microsoft Entra 자격 증명 입력

- 준비 모드 사용 상자에서 확인란을 선택 취소하고 다음 클릭

- 구성을 클릭합니다.

- 종료를 클릭합니다.

7단계 - Microsoft Entra 클라우드 동기화 구성

이제 그룹이 Microsoft Entra Connect 동기화의 동기화 범위에서 제거되었으므로 보안 그룹의 동기화를 인계 받도록 Microsoft Entra 클라우드 동기화를 설정하고 구성할 수 있습니다. Microsoft Entra 클라우드 동기화를 사용하여 Active Directory에 그룹 프로비전을 참조하세요.