macOS 디바이스에서 Microsoft Enterprise SSO 플러그 인 사용

Microsoft Enterprise SSO 플러그 인은 Apple 디바이스에 대한 SSO(Single Sign-On) 기능을 제공하는 Microsoft Entra ID의 기능입니다. 이 플러그 인은 Apple Single Sign-On 앱 확장 프레임워크를 사용합니다.

- iOS/iPadOS 디바이스의 경우 Enterprise SSO 플러그 인에는 SSO 앱 확장이 포함됩니다.

- macOS 디바이스의 경우 Enterprise SSO 플러그 인에는 플랫폼 SSO 및 SSO 앱 확장이 포함됩니다.

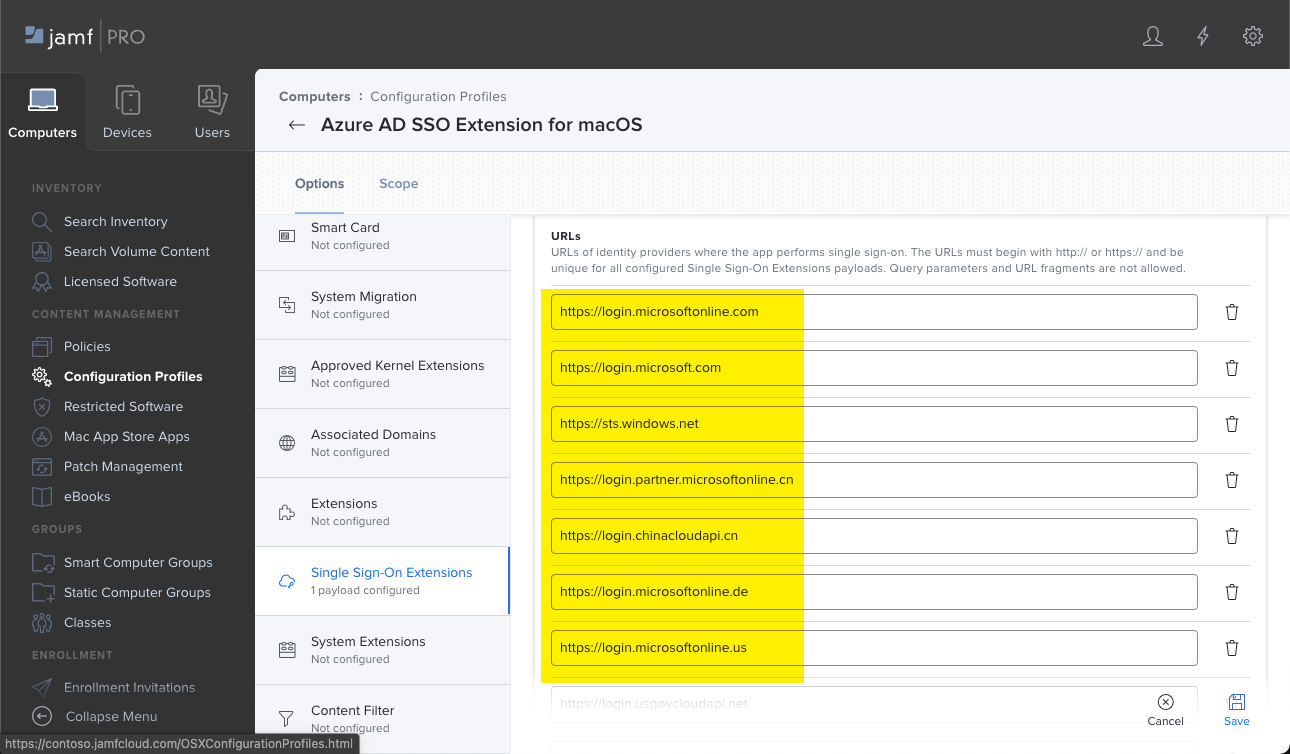

SSO 앱 확장은 Microsoft 365 앱을 포함하여 인증에 Microsoft Entra ID를 사용하는 앱 및 웹 사이트에 Single Sign-On을 제공합니다. SSO 프로필 구성을 지원하는 MDM을 포함하여 MDM(모바일 디바이스 관리)에서 관리하는 디바이스를 사용할 때 사용자에게 표시되는 인증 프롬프트 수를 줄입니다.

이 글의 적용 대상:

macOS

iOS/iPadOS 의 경우 iOS/iPadOS 디바이스에서 Microsoft Enterprise SSO 플러그 인 사용으로 이동합니다.

macOS 디바이스에서는 Intune의 두 위치에서 SSO 앱 확장 설정을 구성할 수 있습니다.

디바이스 기능 템플릿 (이 문서) - 이 옵션은 SSO 앱 확장만 구성하고 Intune과 같은 MDM 공급자를 사용하여 디바이스에 설정을 배포합니다.

SSO 앱 확장 설정만 구성하고 플랫폼 SSO를 구성하지 않으려면 이 문서를 사용합니다.

설정 카탈로그 - 이 옵션은 플랫폼 SSO 및 SSO 앱 확장을 함께 구성합니다. Intune을 사용하여 디바이스에 설정을 배포합니다.

플랫폼 SSO 및 SSO 앱 확장 설정을 모두 구성하려면 설정 카탈로그 설정을 사용합니다. 자세한 내용은 Microsoft Intune에서 macOS 디바이스용 플랫폼 SSO 구성을 참조하세요.

Apple 디바이스의 SSO 옵션에 대한 개요는 Microsoft Intune의 Apple 디바이스에 대한 SSO 개요 및 옵션으로 이동합니다.

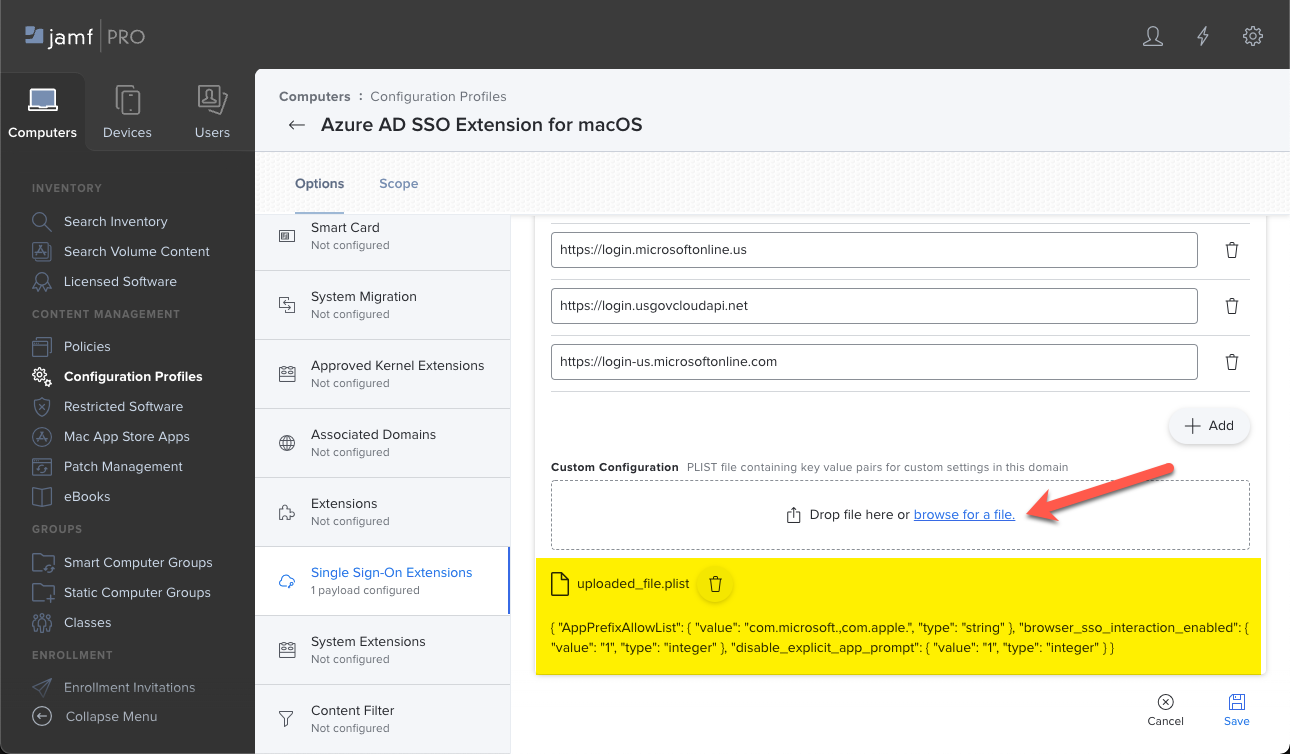

이 문서에서는 Intune, Jamf Pro 및 기타 MDM 솔루션을 사용하여 macOS Apple 디바이스에 대한 SSO 앱 확장 구성 정책을 만드는 방법을 보여 줍니다.

플랫폼 SSO 및 SSO 앱 확장 설정을 함께 구성하려면 Microsoft Intune에서 macOS 디바이스용 플랫폼 SSO 구성으로 이동합니다.

앱 지원

앱에서 Microsoft Enterprise SSO 플러그 인을 사용하려면 다음 두 가지 옵션이 있습니다.

옵션 1 - MSAL: MSAL(Microsoft 인증 라이브러리) 을 지원하는 앱은 Microsoft Enterprise SSO 플러그 인을 자동으로 활용합니다. 예를 들어 Microsoft 365 앱은 MSAL을 지원합니다. 따라서 플러그 인을 자동으로 사용합니다.

조직에서 자체 앱을 만드는 경우 앱 개발자는 MSAL에 종속성을 추가할 수 있습니다. 이 종속성을 사용하면 앱에서 Microsoft Enterprise SSO 플러그 인을 사용할 수 있습니다.

샘플 자습서는 자습서: 사용자 로그인으로 이동하여 iOS 또는 macOS 앱에서 Microsoft Graph를 호출합니다.

옵션 2 - AllowList: MSAL을 지원하지 않거나 개발되지 않은 앱은 SSO 앱 확장을 사용할 수 있습니다. 이러한 앱에는 Safari와 같은 브라우저와 Safari 웹 보기 API를 사용하는 앱이 포함됩니다.

이러한 비 MSAL 앱의 경우 Intune SSO 앱 확장 정책의 확장 구성에 애플리케이션 번들 ID 또는 접두사를 추가합니다(이 문서).

예를 들어 MSAL을 지원하지 않는 Microsoft 앱을 허용하려면 Intune 정책의 AppPrefixAllowList 속성에 를 추가

com.microsoft.합니다. 허용되는 앱에 주의하여 로그인한 사용자에 대한 대화형 로그인 프롬프트를 무시할 수 있습니다.자세한 내용은 Apple 디바이스용 Microsoft Enterprise SSO 플러그 인 - MSAL을 사용하지 않는 앱으로 이동하세요.

필수 구성 요소

macOS 디바이스에서 Microsoft Enterprise SSO 플러그 인을 사용하려면 다음을 수행합니다.

- 디바이스는 Intune에서 관리하는 MDM입니다.

- 디바이스에서 플러그 인을 지원해야 합니다.

- macOS 10.15 이상

- Microsoft 회사 포털 앱을 디바이스에 설치하고 구성해야 합니다.

- Enterprise SSO 플러그 인 요구 사항은 Apple 네트워크 구성 URL을 포함하여 구성됩니다.

Microsoft Enterprise SSO 플러그 인과 Kerberos SSO 확장 비교

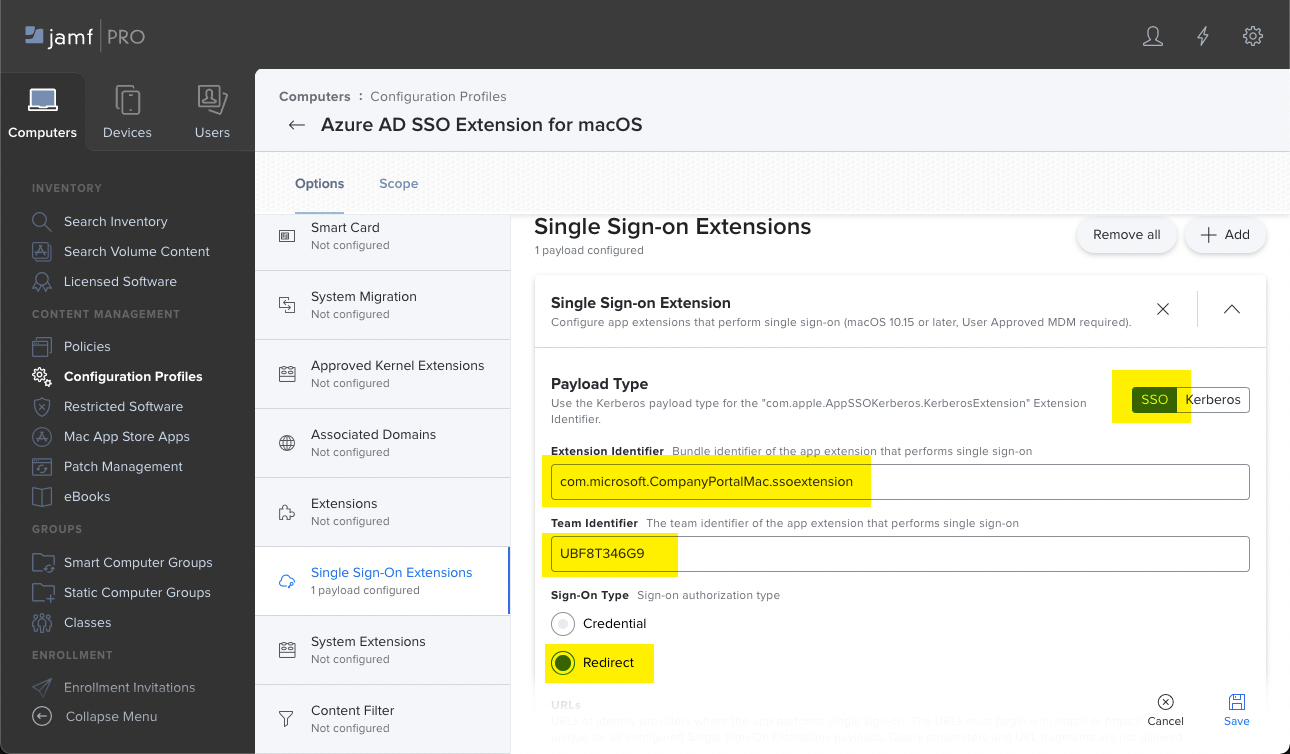

SSO 앱 확장을 사용하는 경우 인증에 SSO 또는 Kerberos 페이로드 유형을 사용합니다. SSO 앱 확장은 이러한 인증 방법을 사용하는 앱 및 웹 사이트에 대한 로그인 환경을 개선하도록 설계되었습니다.

Microsoft Enterprise SSO 플러그 인은 리디렉션 인증과 함께 SSO 페이로드 유형을 사용합니다. SSO 리디렉션 및 Kerberos 확장 유형은 디바이스에서 동시에 사용할 수 있습니다. 디바이스에서 사용하려는 각 확장 유형에 대해 별도의 디바이스 프로필을 만들어야 합니다.

시나리오에 적합한 SSO 확장 유형을 확인하려면 다음 표를 사용하세요.

| Apple 디바이스용 Microsoft Enterprise SSO 플러그 인 | Kerberos를 사용한 Single Sign-On 앱 확장 |

|---|---|

| Microsoft Entra ID SSO 앱 확장 유형을 사용합니다. | Kerberos SSO 앱 확장 유형을 사용 |

| 다음 앱을 지원합니다. - Microsoft 365 - Microsoft Entra ID와 통합된 앱, 웹 사이트 또는 서비스 |

다음 앱을 지원합니다. - AD와 통합된 앱, 웹 사이트 또는 서비스 |

SSO 앱 확장에 대한 자세한 내용은 Microsoft Intune의 Apple 디바이스에 대한 SSO 개요 및 옵션을 참조하세요.

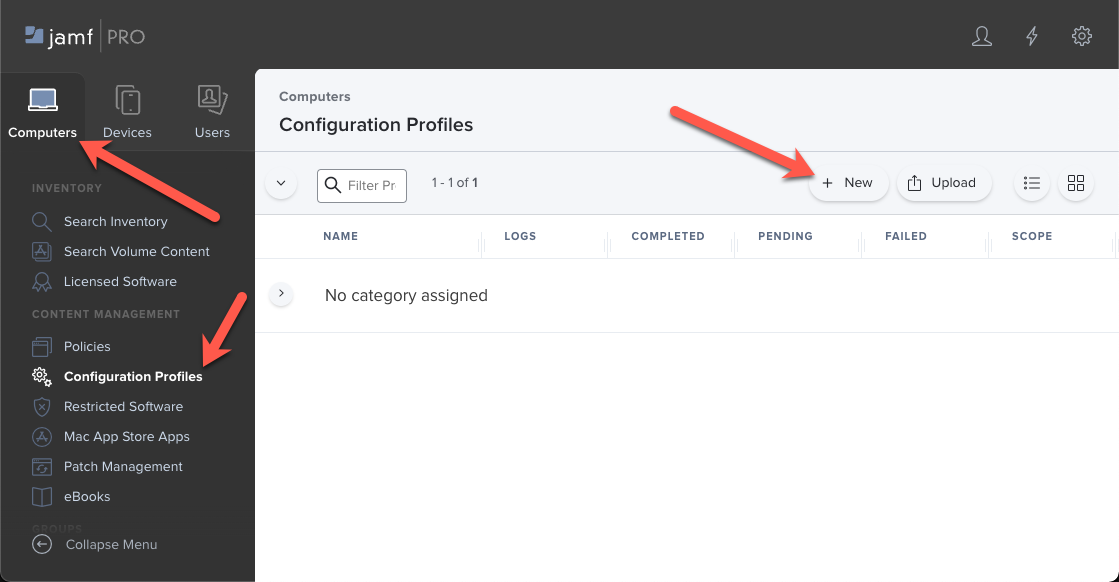

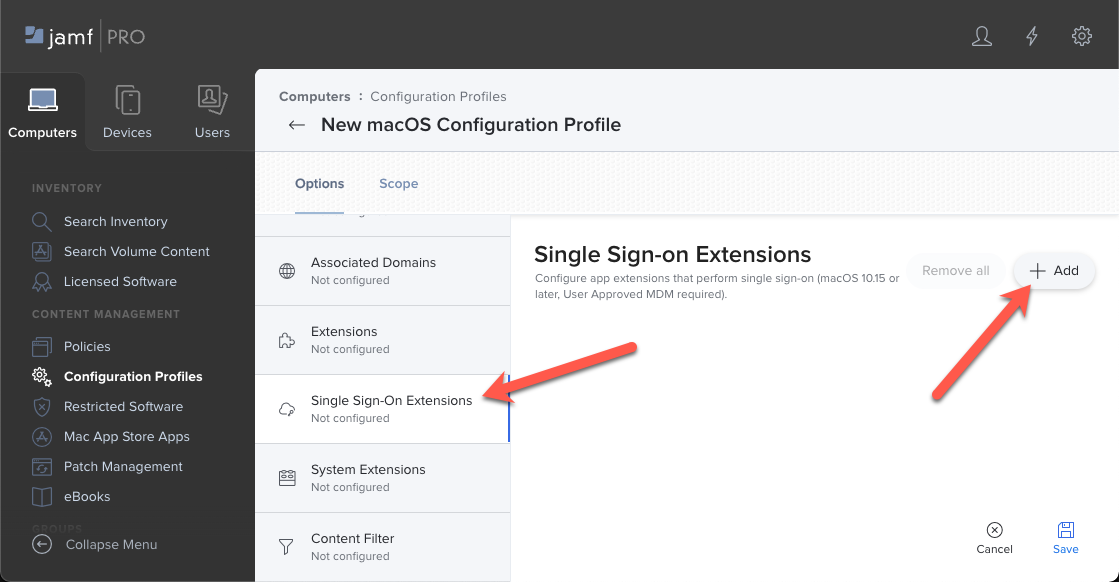

Single Sign-On 앱 확장 구성 정책 만들기

이 섹션에서는 SSO 앱 확장 정책을 만드는 방법을 보여 줍니다. 플랫폼 SSO에 대한 자세한 내용은 Microsoft Intune에서 macOS 디바이스용 플랫폼 SSO 구성을 참조하세요.

Microsoft Intune 관리 센터에서 디바이스 구성 프로필을 만듭니다. 이 프로필에는 디바이스에서 SSO 앱 확장을 구성하는 설정이 포함되어 있습니다.

Microsoft Intune 관리 센터에 로그인합니다.

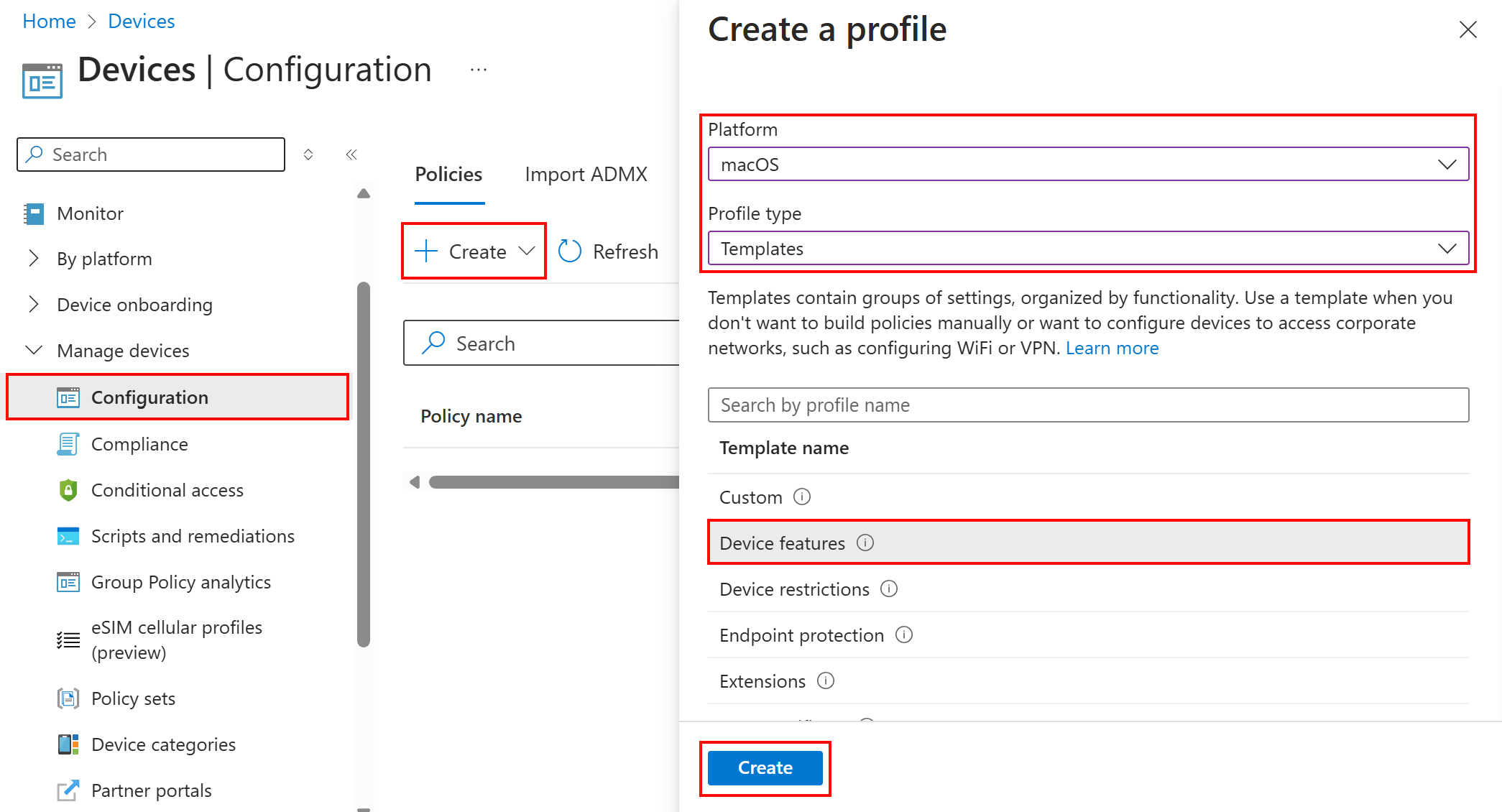

디바이스>>디바이스 관리구성>새 정책만들기>를 선택합니다.

다음 속성을 입력합니다.

- 플랫폼: macOS를 선택합니다.

- 프로필 유형: 템플릿>디바이스 기능을 선택합니다.

만들기를 선택합니다.

기본에서 다음 속성을 입력합니다.

- 이름: 정책에 대한 설명이 포함된 이름을 입력합니다. 나중에 쉽게 식별할 수 있도록 정책 이름을 지정합니다. 예를 들어 좋은 정책 이름은 macOS-SSO 앱 확장입니다.

- 설명: 정책에 대한 설명을 입력합니다. 이 설정은 선택 사항이지만 권장됩니다.

다음을 선택합니다.

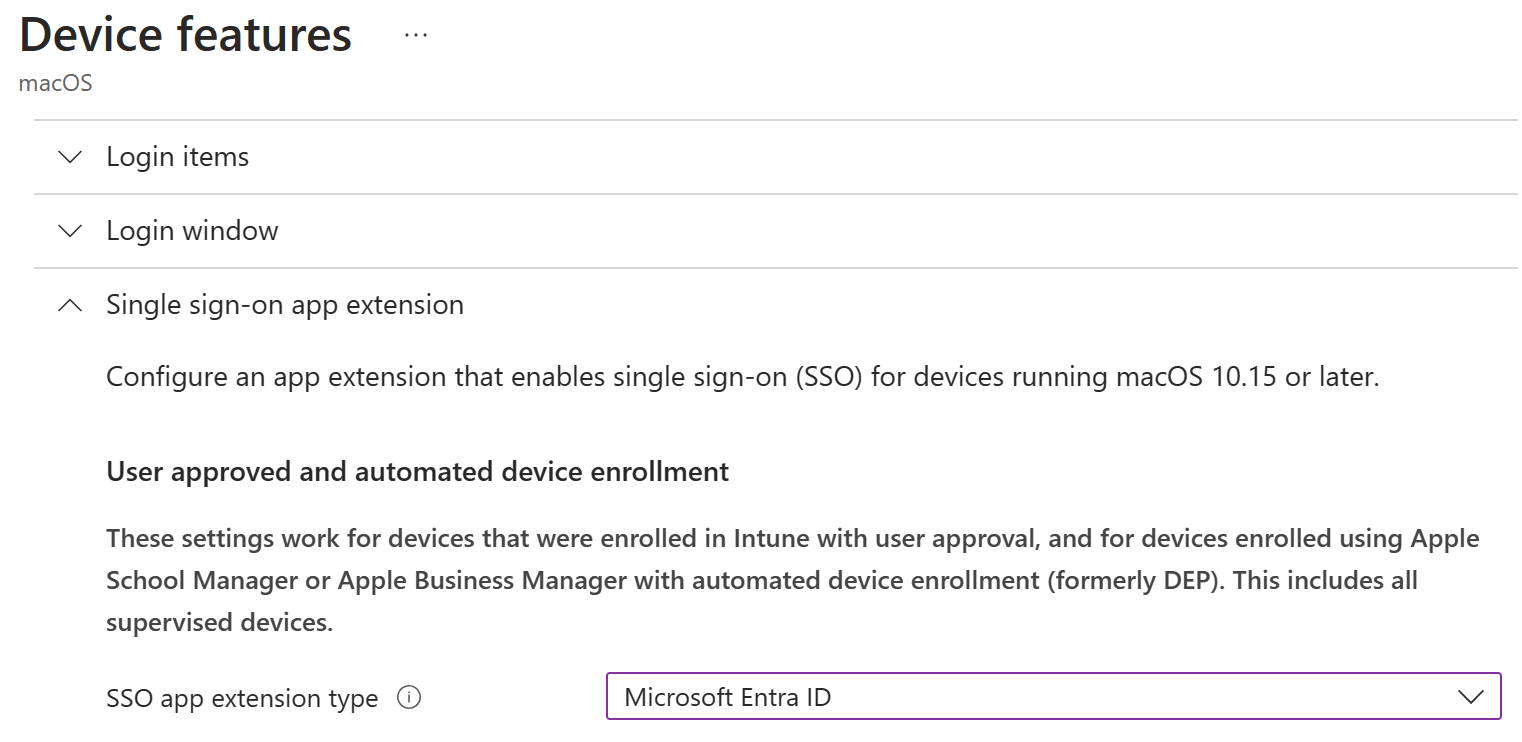

구성 설정에서 Single Sign-On 앱 확장을 선택하고 다음 속성을 구성합니다.

SSO 앱 확장 유형: Microsoft Entra ID를 선택합니다.

앱 번들 ID: MSAL을 지원하지 않고 SSO 사용이 허용된 앱에 대한 번들 ID 목록을 입력합니다. 자세한 내용은 MSAL을 사용하지 않는 애플리케이션으로 이동합니다.

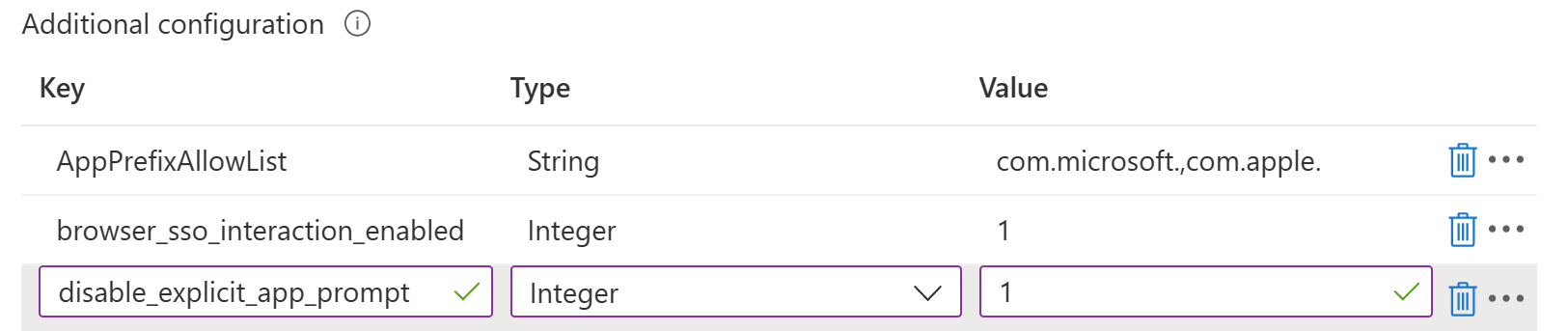

추가 구성: 최종 사용자 환경을 사용자 지정하려면 다음 속성을 추가할 수 있습니다. 이러한 속성은 SSO 앱 확장에서 사용하는 기본값이지만 조직 요구 사항에 맞게 사용자 지정할 수 있습니다.

키 유형 설명 AppPrefixAllowList 문자열 권장 값: com.microsoft.,com.apple.

MSAL을 지원하지 않고 SSO 사용이 허용된 앱에 대한 접두사 목록을 입력합니다. 예를 들어 를 입력com.microsoft.,com.apple.하여 모든 Microsoft 및 Apple 앱을 허용합니다.

이러한 앱은 허용 목록 요구 사항을 충족해야 합니다.browser_sso_interaction_enabled 정수 권장 값: 1

1로 설정하면 사용자는 Safari 브라우저, 그리고 MSAL을 지원하지 않는 앱에서 로그인할 수 있습니다. 이 설정을 사용하도록 설정하면 사용자가 Safari 또는 다른 앱에서 확장을 부트스트랩할 수 있습니다.disable_explicit_app_prompt 정수 권장 값: 1

일부 앱은 프로토콜 계층에서 최종 사용자 메시지 표시를 잘못 적용할 수 있습니다. 이 문제가 확인되는 경우 Microsoft Enterprise SSO 플러그 인이 다른 앱에 대해 작동하더라도 사용자에게 로그인 메시지가 표시됩니다.1로 설정하면 이러한 메시지가 감소합니다.팁

이러한 속성 및 구성할 수 있는 기타 속성에 대한 자세한 내용은 Apple 디바이스용 Microsoft Enterprise SSO 플러그 인으로 이동하세요.

권장 설정 구성이 완료되면 설정은 Intune 구성 프로필의 다음 값과 유사합니다.

프로필을 계속 만들고 이러한 설정을 받는 사용자 또는 그룹에 프로필을 할당합니다. 특정 단계는 프로필 만들기로 이동합니다.

프로필 할당에 대한 지침은 사용자 및 디바이스 프로필 할당으로 이동합니다.

정책이 준비되면 사용자에게 정책을 할당합니다. 디바이스가 Intune에 등록되면 정책을 할당하는 것이 좋습니다. 그러나 기존 디바이스를 포함하여 언제든지 할당할 수 있습니다. 디바이스가 Intune 서비스로 체크 인하면 이 프로필이 수신됩니다. 자세한 내용은 정책 새로 고침 간격으로 이동합니다.

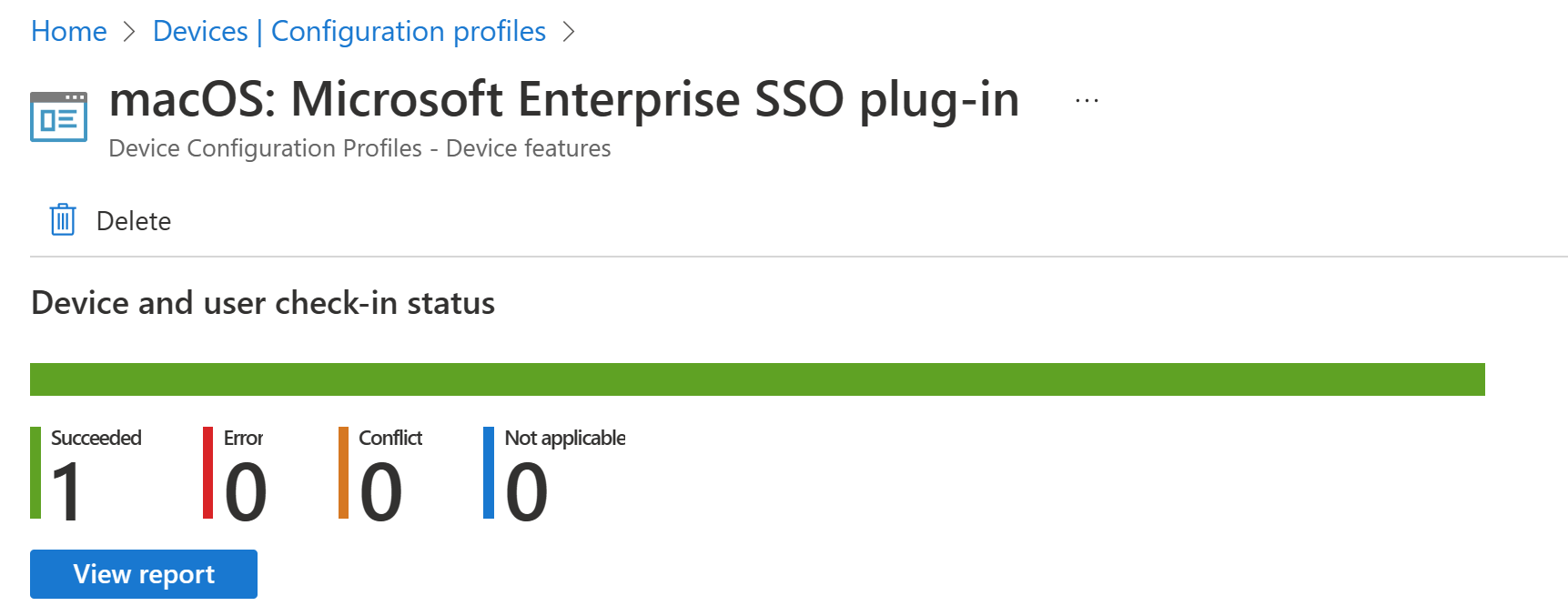

프로필이 올바르게 배포되었는지 확인하려면 Intune 관리 센터에서 디바이스>관리 디바이스>구성> 으로 이동하여 만든 프로필을 선택하고 보고서를 생성합니다.

최종 사용자 환경

앱 정책을 사용하여 회사 포털 앱을 배포하지 않는 경우 사용자가 수동으로 설치해야 합니다. 사용자는 회사 포털 앱을 사용할 필요가 없으며 디바이스에 설치하기만 하면 됩니다.

사용자는 지원되는 앱 또는 웹 사이트에 로그인하여 확장을 부트스트랩합니다. 부트스트랩은 처음으로 로그인할 때 확장을 설정하는 프로세스입니다.

사용자가 성공적으로 로그인하면 확장은 지원되는 다른 앱 또는 웹 사이트에 로그인하는 데 자동으로 사용됩니다.

프라이빗 모드(Apple 웹 사이트 열기) 에서 Safari 를 열고 사이트를 열어 Single Sign-On을 테스트할 https://portal.office.com 수 있습니다. 사용자 이름 및 암호가 필요하지 않습니다.

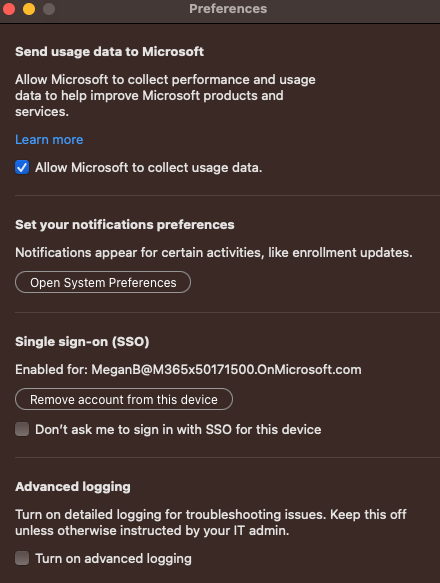

macOS에서 사용자가 회사 또는 학교 앱에 로그인하면 SSO를 옵트인하거나 옵트아웃하라는 메시지가 표시됩니다. SSO를 옵트아웃하고 향후 요청을 차단하도록 다시 요청하지 않음 을 선택할 수 있습니다.

사용자는 macOS용 회사 포털 앱에서 SSO 기본 설정을 관리할 수도 있습니다. 기본 설정을 편집하려면 회사 포털 앱 메뉴 모음 >회사 포털>설정으로 이동합니다. 이 디바이스에 대한 Single Sign-On으로 로그인하도록 요청하지 않음을 선택하거나 선택 취소할 수 있습니다.

팁

SSO 플러그 인의 작동 방식과 Apple 디바이스에 대한 SSO 문제 해결 가이드를 사용하여 Microsoft Enterprise SSO 확장 문제를 해결하는 방법에 대해 자세히 알아봅니다.

관련 문서

Microsoft Enterprise SSO 플러그 인에 대한 자세한 내용은 Apple 디바이스용 Microsoft Enterprise SSO 플러그 인을 참조하세요.

Single Sign-On 확장 페이로드에 대한 Apple의 자세한 내용은 Single Sign-On 확장 페이로드 설정 (Apple 웹 사이트 열기)으로 이동하세요.

Microsoft Enterprise SSO 확장 문제 해결에 대한 자세한 내용은 Apple 디바이스에서 Microsoft Enterprise SSO 확장 플러그 인 문제 해결을 참조하세요.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기