모바일 애플리케이션 관리를 사용하여 iOS에서 엔드포인트용 Microsoft Defender 배포

적용 대상:

엔드포인트용 Defender를 경험하고 싶으신가요? 무료 평가판을 신청하세요.

참고

iOS의 엔드포인트용 Defender는 웹 보호 기능을 제공하기 위해 VPN을 사용합니다. 이는 일반 VPN이 아니며 디바이스 외부의 트래픽을 사용하지 않는 로컬/자체 반복 VPN입니다.

MAM(앱 보호 정책)에서 엔드포인트용 Microsoft Defender 위험 신호 구성

이미 MDM(모바일 장치 관리) 시나리오에서 엔터프라이즈 사용자를 보호하는 iOS의 엔드포인트용 Microsoft Defender 이제 MDM(모바일 디바이스 관리)Intune 을 사용하여 등록되지 않은 디바이스의 경우 MAM(모바일 앱 관리)으로 지원을 확장합니다. 또한 MAM(모바일 애플리케이션 관리)에 Intune 사용하면서 다른 엔터프라이즈 모바일 관리 솔루션을 사용하는 고객에게도 이 지원을 확장합니다. 이 기능을 사용하면 애플리케이션 내에서 organization 데이터를 관리하고 보호할 수 있습니다.

iOS 위협 정보에 대한 엔드포인트용 Microsoft Defender 앱 보호 정책을 Intune 활용되어 이러한 앱을 보호합니다. 앱 보호 정책(APP)은 관리되는 앱에서 조직의 데이터를 안전하게 보호하거나 유지되도록 하는 규칙입니다. 관리되는 애플리케이션에는 앱 보호 정책이 적용되어 있으며 Intune 관리할 수 있습니다.

iOS의 엔드포인트용 Microsoft Defender MAM의 두 구성을 모두 지원합니다.

- MDM + MAM Intune: IT 관리자는 Intune MDM(모바일 디바이스 관리)에 등록된 디바이스에서 앱 보호 정책을 사용하여 앱만 관리할 수 있습니다.

- 디바이스 등록이 없는 MAM: 디바이스 등록이 없는 MAM 또는 MAM-WE를 사용하면 IT 관리자가 Intune MDM에 등록되지 않은 디바이스에서 앱 보호 정책을 사용하여 앱을 관리할 수 있습니다. 즉, 타사 EMM 공급자에 등록된 디바이스의 Intune으로 앱을 관리할 수 있습니다. 위의 두 구성 모두에서 를 사용하여 앱을 관리하려면 고객은 Microsoft Intune 관리 센터에서 Intune 사용해야 합니다.

이 기능을 사용하려면 관리자가 엔드포인트용 Microsoft Defender Intune 간의 연결을 구성하고, 앱 보호 정책을 만들고, 대상 디바이스 및 애플리케이션에 정책을 적용해야 합니다.

또한 최종 사용자는 디바이스에 엔드포인트용 Microsoft Defender 설치하고 온보딩 흐름을 활성화하는 단계를 수행해야 합니다.

필수 구성 요소

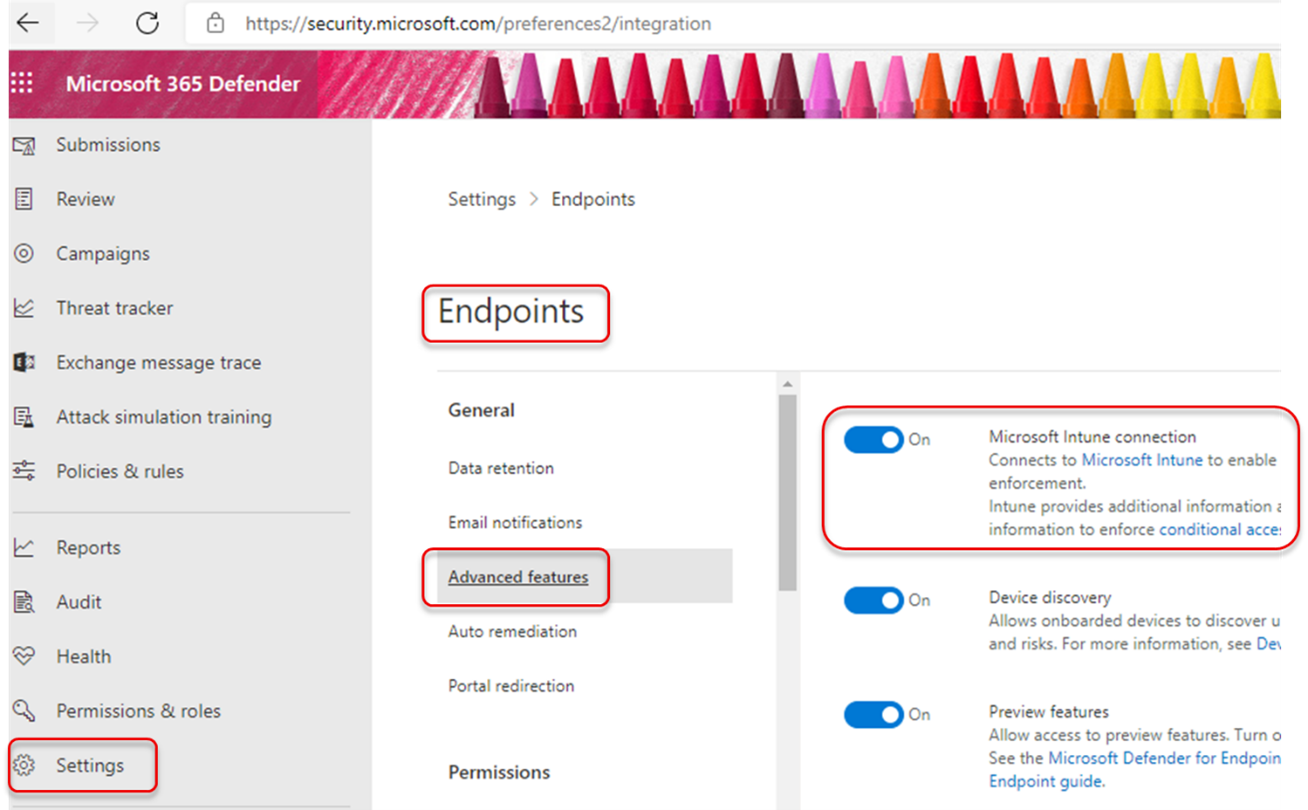

- 보안 포털에서 Intune 커넥터가 사용하도록 설정되어 있는지 확인합니다.

통합 보안 콘솔에서 설정>엔드포인트>고급 기능으로 이동하여 Microsoft Intune 연결이 사용하도록 설정되어 있는지 확인합니다.

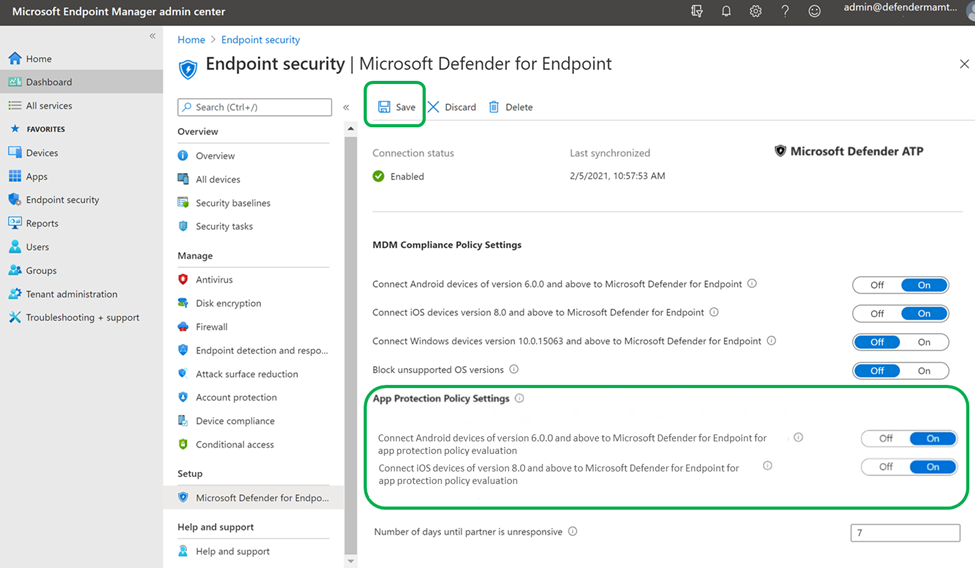

- Intune 포털에서 APP 커넥터가 사용하도록 설정되어 있는지 확인합니다.

Microsoft Intune 관리 센터에서엔드포인트 보안>엔드포인트용 Microsoft Defender 이동하여 연결 상태 사용하도록 설정되어 있는지 확인합니다.

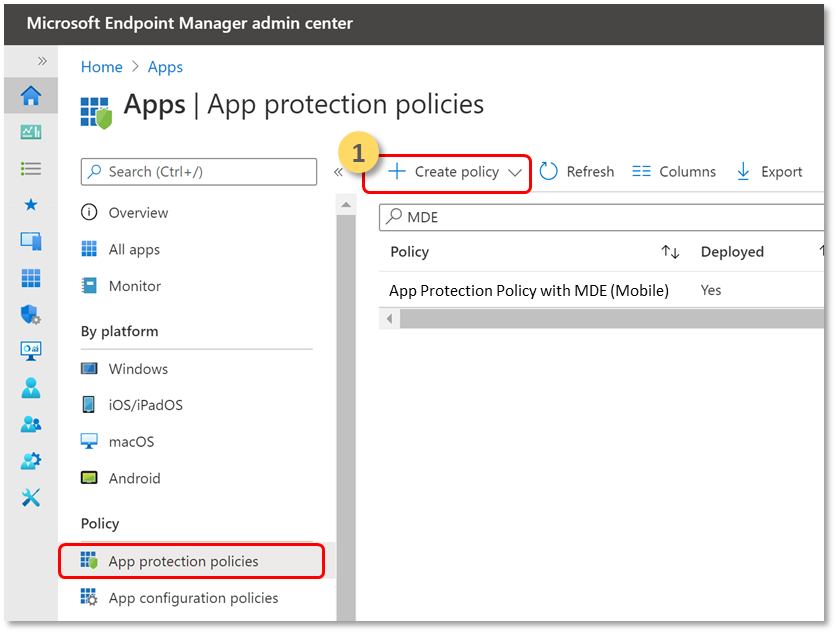

앱 보호 정책 만들기

앱 보호 정책을 만들어 엔드포인트용 Microsoft Defender 위험 신호에 따라 관리되는 앱의 액세스를 차단하거나 데이터를 초기화합니다. 앱 보호 정책(앱, MAM이라고도 함)에 사용할 위협 신호를 보내도록 엔드포인트용 Microsoft Defender 구성할 수 있습니다. 이 기능을 사용하면 엔드포인트용 Microsoft Defender 사용하여 관리되는 앱을 보호할 수 있습니다.

- 정책 만들기

앱 보호 정책(APP)은 관리되는 앱에서 조직의 데이터를 안전하게 보호하거나 유지되도록 하는 규칙입니다. 정책은 사용자가 "회사" 데이터에 액세스하거나 이동하려고 할 때 적용되는 규칙이거나, 사용자가 앱 내에 있을 때 금지되거나 모니터링되는 일련의 작업일 수 있습니다.

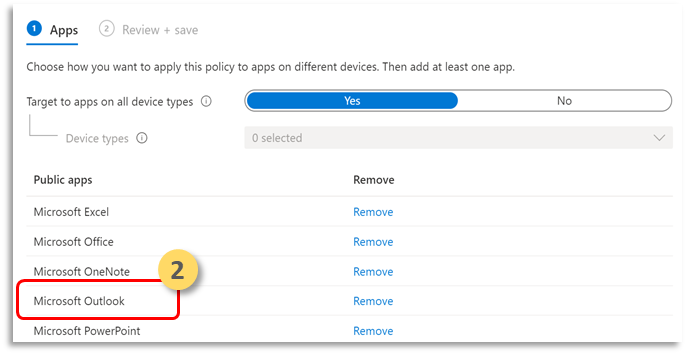

앱 추가

a. 다른 디바이스의 앱에 이 정책을 적용하는 방법을 선택합니다. 그런 다음 하나 이상의 앱을 추가합니다.

이 옵션을 사용하여 이 정책이 관리되지 않는 디바이스에 적용되는지 여부를 지정합니다. 또한 모든 관리 상태의 디바이스에서 앱에 대한 정책을 대상으로 지정할 수도 있습니다. 모바일 앱 관리에는 디바이스 관리가 필요하지 않으므로 관리되는 디바이스와 관리되지 않는 디바이스 둘 다에서 회사 데이터를 보호할 수 있습니다. 관리는 사용자 ID를 중심으로 하며 디바이스 관리에 대한 요구 사항이 제거됩니다. 회사는 MDM 유무에 관계없이 동시에 앱 보호 정책을 사용할 수 있습니다. 예를 들어, 회사에서 지급한 휴대폰과 개인 태블릿을 모두 사용하는 직원을 생각해 보세요. 회사 휴대폰은 MDM에 등록되고 앱 보호 정책으로 보호되고 개인 태블릿은 앱 보호 정책으로만 보호됩니다.b. 앱 선택

관리 앱은 앱 보호 정책이 적용되어 있으며 Intune을 통해 관리할 수 있는 앱입니다. Intune SDK와 통합되었거나 Intune App Wrapping Tool 래핑된 모든 앱은 Intune 앱 보호 정책을 사용하여 관리할 수 있습니다. 이러한 도구를 사용하여 작성되었으며 공용으로 사용할 수 있는 Microsoft Intune 보호 앱의 공식 목록을 참조하세요.예: 관리되는 앱으로 Outlook

organization 정책에 필요한 플랫폼, 앱, 데이터 보호, 액세스 요구 사항 설정을 선택합니다.

3. 보호 정책에 대한 로그인 보안 요구 사항을 설정합니다.

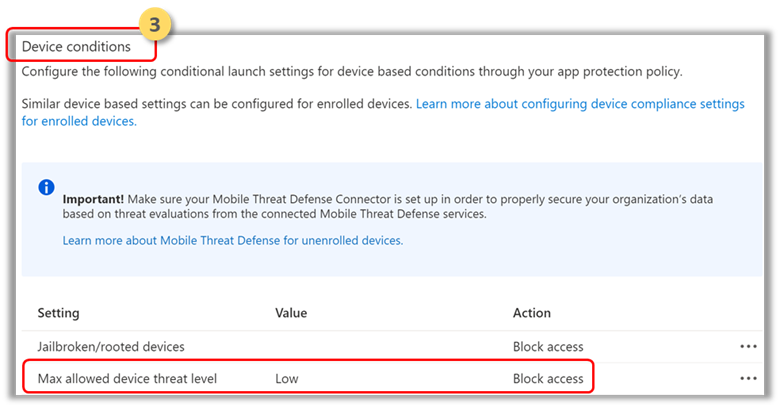

조건부 시작 > 디바이스 조건에서허용되는 최대 디바이스 위협 수준 설정을 > 선택하고 값을 입력합니다. 낮음, 중간, 높음 또는 보안으로 구성해야 합니다. 사용자가 사용할 수 있는 작업은 액세스 차단 또는 데이터 초기화입니다. 작업: "액세스 차단"을 선택합니다. iOS의 엔드포인트용 Microsoft Defender 이 디바이스 위협 수준을 공유합니다.

4. 정책을 적용해야 하는 사용자 그룹을 할당합니다.

포함된 그룹을 선택합니다. 그런 다음 관련 그룹을 추가합니다.

MAM 또는 앱 보호 정책에 대한 자세한 내용은 iOS 앱 보호 정책 설정을 참조하세요.

MAM 또는 등록되지 않은 디바이스에 대한 엔드포인트용 Microsoft Defender 배포

iOS의 엔드포인트용 Microsoft Defender 앱 보호 정책 시나리오를 사용하도록 설정하고 Apple 앱 스토어에서 사용할 수 있습니다.

앱이 엔드포인트용 Microsoft Defender 디바이스 위험 신호를 포함하도록 앱 보호 정책을 구성하면 사용자는 이러한 앱을 사용할 때 엔드포인트용 Microsoft Defender 설치하도록 리디렉션됩니다. 또는 사용자는 Apple 앱 스토어에서 직접 최신 버전의 앱을 설치할 수도 있습니다.

성공적인 MAM 등록을 위해 Defender에서 온보딩하는 데 사용되는 동일한 계정으로 디바이스가 Authenticator에 등록되었는지 확인합니다.

팁

더 자세히 알아보고 싶으신가요? 기술 커뮤니티: 엔드포인트용 Microsoft Defender Tech Community의 Microsoft 보안 커뮤니티와 Engage.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기