go hunt를 사용하여 엔터티 또는 이벤트 정보를 빠르게 헌팅

적용 대상:

- Microsoft Defender XDR

Go Hunt 작업을 사용하면 강력한 쿼리 기반 고급 헌팅 기능을 사용하여 이벤트 및 다양한 엔터티 유형을 신속하게 조사할 수 있습니다. 이 작업은 자동으로 고급 헌팅 쿼리를 실행하여 선택한 이벤트 또는 엔터티에 대한 관련 정보를 찾습니다.

go hunt 작업은 Microsoft Defender XDR 다양한 섹션에서 사용할 수 있습니다. 이 작업은 이벤트 또는 엔터티 세부 정보가 표시되면 볼 수 있습니다. 예를 들어 다음 섹션에서 go hunt 옵션을 사용할 수 있습니다.

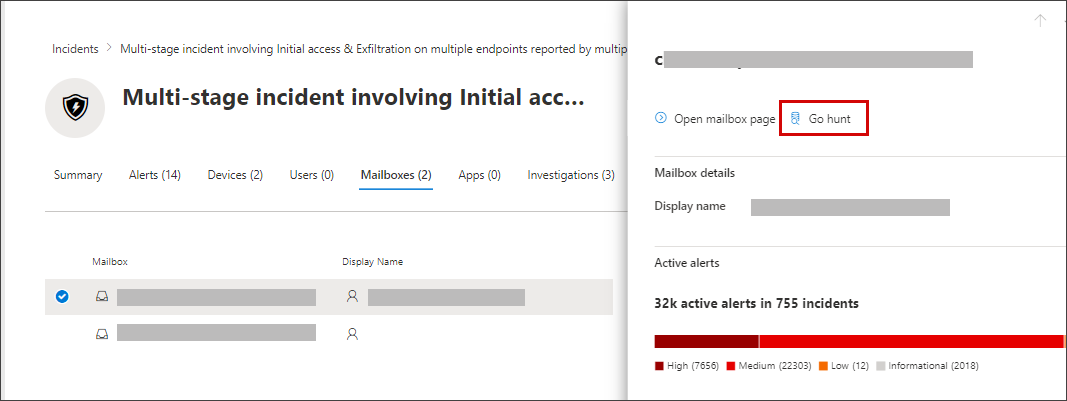

인시던트 페이지에서 사용자, 디바이스 및 인시던트와 관련된 다른 많은 엔터티에 대한 세부 정보를 검토할 수 있습니다. 엔터티를 선택하면 추가 정보와 해당 엔터티에 대해 수행할 수 있는 다양한 작업이 표시됩니다. 아래 예제에서는 사서함에 대한 세부 정보 및 사서함에 대한 자세한 정보를 헌팅하는 옵션을 보여 주는 사서함이 선택됩니다.

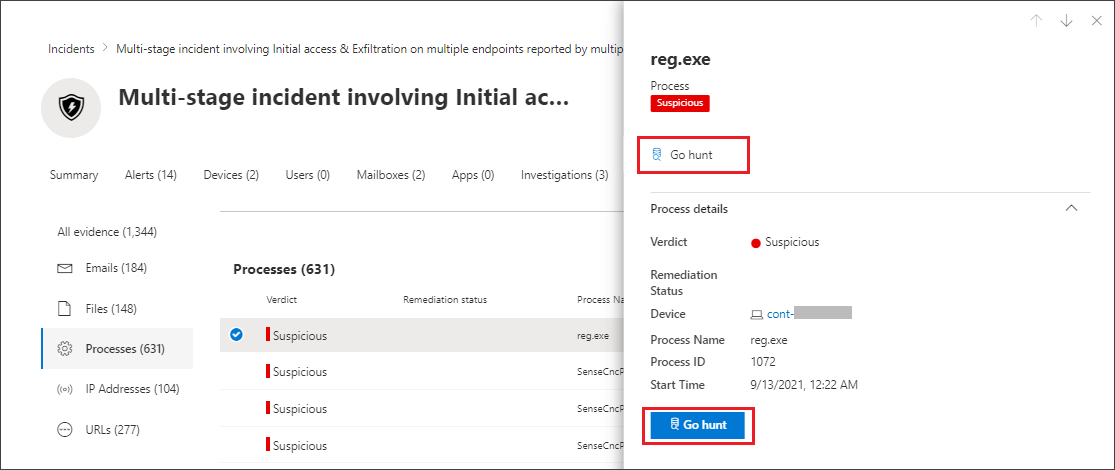

인시던트 페이지에서 증거 탭 아래의 엔터티 목록에 액세스할 수도 있습니다. 이러한 엔터티 중 하나를 선택하면 해당 엔터티에 대한 정보를 빠르게 검색할 수 있습니다.

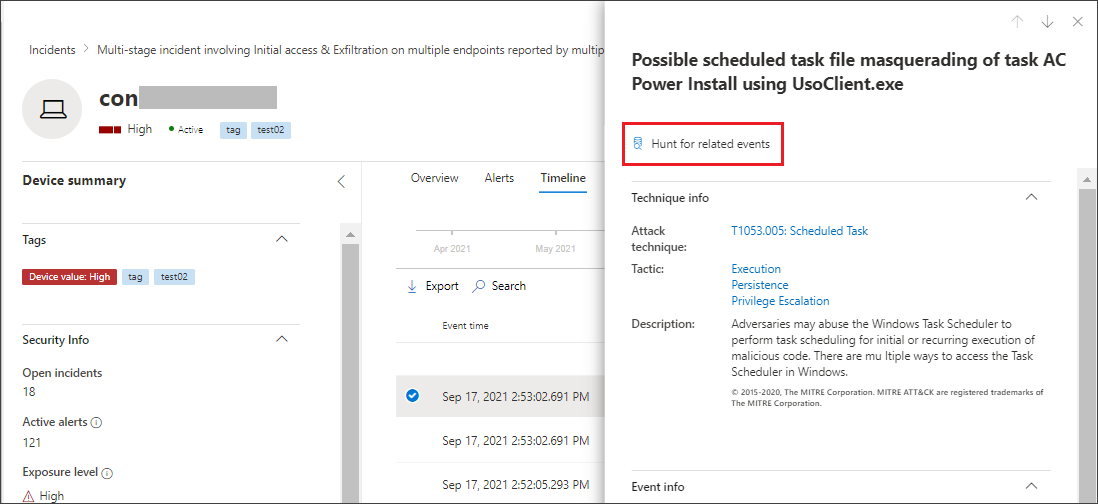

디바이스에 대한 타임라인 볼 때 타임라인 이벤트를 선택하여 해당 이벤트에 대한 추가 정보를 볼 수 있습니다. 이벤트가 선택되면 고급 헌팅에서 다른 관련 이벤트를 헌팅하는 옵션이 제공됩니다.

관련 이벤트에 대해Go Hunt 또는 Hunt를 선택하면 엔터티 또는 이벤트를 선택했는지 여부에 따라 다른 쿼리가 전달됩니다.

엔터티 정보 쿼리

go hunt를 사용하여 사용자, 디바이스 또는 다른 유형의 엔터티에 대한 정보를 쿼리할 수 있습니다. 쿼리는 정보를 반환하기 위해 해당 엔터티와 관련된 모든 이벤트에 대한 모든 관련 스키마 테이블을 확인합니다. 결과를 관리하기 위해 쿼리는 다음과 같습니다.

- 엔터티를 포함하는 지난 30일 동안의 초기 활동과 거의 동일한 기간으로 범위가 지정되었습니다.

- 인시던트 관련

다음은 디바이스에 대한 go hunt 쿼리의 예입니다.

let selectedTimestamp = datetime(2020-06-02T02:06:47.1167157Z);

let deviceName = "fv-az770.example.com";

let deviceId = "device-guid";

search in (DeviceLogonEvents, DeviceProcessEvents, DeviceNetworkEvents, DeviceFileEvents, DeviceRegistryEvents, DeviceImageLoadEvents, DeviceEvents, DeviceImageLoadEvents, IdentityLogonEvents, IdentityQueryEvents)

Timestamp between ((selectedTimestamp - 1h) .. (selectedTimestamp + 1h))

and DeviceName == deviceName

// or RemoteDeviceName == deviceName

// or DeviceId == deviceId

| take 100

지원되는 엔터티 형식

다음 엔터티 형식을 선택한 후 go hunt 옵션을 사용할 수 있습니다.

- 디바이스

- Email 클러스터

- 전자 메일

- 파일

- 그룹

- IP 주소

- 사서함

- 사용자

- URL

이벤트 정보 쿼리

go hunt를 사용하여 타임라인 이벤트에 대한 정보를 쿼리하는 경우 쿼리는 선택한 이벤트의 시간 전후의 다른 이벤트에 대한 모든 관련 스키마 테이블을 확인합니다. 예를 들어 다음 쿼리는 동일한 디바이스에서 동일한 기간 동안 발생한 다양한 스키마 테이블의 이벤트를 나열합니다.

// List relevant events 30 minutes before and after selected LogonAttempted event

let selectedEventTimestamp = datetime(2020-06-04T01:29:09.2496688Z);

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp between ((selectedEventTimestamp - 30m) .. (selectedEventTimestamp + 30m))

and DeviceId == "079ecf9c5798d249128817619606c1c47369eb3e"

| sort by Timestamp desc

| extend Relevance = iff(Timestamp == selectedEventTimestamp, "Selected event", iff(Timestamp < selectedEventTimestamp, "Earlier event", "Later event"))

| project-reorder Relevance

쿼리 조정

쿼리 언어에 대한 지식이 있으면 쿼리를 기본 설정으로 조정할 수 있습니다. 예를 들어 시간 창의 크기를 결정하는 이 줄을 조정할 수 있습니다.

Timestamp between ((selectedTimestamp - 1h) .. (selectedTimestamp + 1h))

더 관련성이 큰 결과를 얻기 위해 쿼리를 수정하는 것 외에도 다음을 수행할 수 있습니다.

참고

이 문서의 일부 테이블은 엔드포인트용 Microsoft Defender 사용할 수 없습니다. Microsoft Defender XDR 켜서 더 많은 데이터 원본을 사용하여 위협을 헌팅합니다. 엔드포인트용 Microsoft Defender 고급 헌팅 쿼리 마이그레이션의 단계에 따라 고급 헌팅 워크플로를 엔드포인트용 Microsoft Defender Microsoft Defender XDR 이동할 수 있습니다.

관련 항목

팁

더 자세히 알아보고 싶으신가요? 기술 커뮤니티: Microsoft Defender XDR Tech Community의 Microsoft 보안 커뮤니티와 Engage.