일반 LDAP 커넥터 기술 참조

이 문서에서는 일반 LDAP 커넥터를 설명합니다. 이 문서는 다음 제품에 적용됩니다.

- Microsoft Identity Manager 2016 (MIM2016)

- Microsoft Entra ID

MIM2016 경우 커넥터는 Microsoft 다운로드 센터에서 다운로드할 수 있습니다.

IETF RFC를 참조할 때 이 문서는 (RFC [RFC number]/[section in RFC document]) 형식을 사용합니다. 예: (RFC 4512/4.3). 자세한 내용은 에서 https://tools.ietf.org/확인할 수 있습니다. 왼쪽 패널의 Doc fetch 대화 상자에 RFC 번호를 입력하고 유효한지 테스트합니다.

참고

이제 Microsoft Entra ID MIM 동기화 배포 없이 사용자를 LDAPv3 서버로 프로비전하기 위한 간단한 에이전트 기반 솔루션을 제공합니다. 아웃바운드 사용자 프로비저닝에 사용하는 것이 좋습니다. 자세히 알아보세요.

일반 LDAP 커넥터의 개요

일반 LDAP 커넥터를 사용하면 LDAP v3 서버를 통해 동기화 서비스를 통합할 수 있습니다.

델타 가져오기를 수행하는 데 필요한 작업 및 스키마 요소와 같은 특정 작업 및 스키마 요소는 IETF RFC에 지정되지 않습니다. 이러한 작업의 경우 명시적으로 지정된 LDAP 디렉터리만 지원됩니다.

디렉터리에 연결하기 위해 루트/관리자 계정을 사용하여 테스트합니다. 다른 계정을 사용하여 보다 세부적인 권한을 적용하려면 LDAP 디렉터리 팀과 함께 검토해야 할 수 있습니다.

커넥터의 현재 릴리스는 다음 기능을 지원합니다.

| 기능 | Support(지원) |

|---|---|

| 연결된 데이터 원본 | 커넥터는 지원되지 않는 것으로 호출되는 경우를 제외하고 모든 LDAP v3 서버(RFC 4510 규격)에서 지원됩니다. 다음 디렉터리 서버에서 테스트되었습니다.

|

| 시나리오 | |

| 작업 | 모든 LDAP 디렉터리에서 다음 작업이 지원됩니다: |

| 스키마 |

델타 가져오기 및 암호 관리 지원

델타 가져오기 및 암호 관리에 지원되는 디렉터리:

- Microsoft Active Directory Lightweight Directory Services(AD LDS)

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 지원

- Microsoft Active Directory 글로벌 카탈로그(AD GC)

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 지원

- 389 디렉터리 서버

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

- Apache 디렉터리 서버

- 이 디렉터리에 영구 변경 로그가 없으므로 델타 가져오기를 지원하지 않습니다.

- 암호 설정 지원

- IBM Tivoli DS

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

- Isode 디렉터리

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

- Novell eDirectory 및 NetIQ eDirectory

- 델타 가져오기에 대한 추가, 업데이트 및 이름 바꾸기 작업을 지원합니다.

- 델타 가져오기에 대한 삭제 작업을 지원하지 않습니다.

- 암호 설정 및 암호 변경 지원

- DJ 열기

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

- DS 열기

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

- LDAP 열기(openldap.org)

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 지원

- 암호 변경을 지원하지 않음

- Oracle(이전에 Sun) 디렉터리 서버 Enterprise Edition

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

- RadiantOne 가상 디렉터리 서버(VDS)

- 버전 7.1.1 이상을 사용해야 합니다.

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

- Sun One 디렉터리 서버

- 델타 가져오기에 모든 작업을 지원합니다.

- 암호 설정 및 암호 변경 지원

사전 요구 사항

커넥터를 사용하기 전에 동기화 서버에 다음 사항이 있는지 확인합니다.

- Microsoft .NET 4.6.2 프레임워크 이상

이 커넥터를 배포하려면 디렉터리 서버의 구성을 변경하고 MIM에 대한 구성을 변경해야 할 수 있습니다. 프로덕션 환경에서 MIM을 타사 디렉터리 서버와 통합하는 배포의 경우 고객은 디렉터리 서버 공급업체 또는 배포 파트너와 협력하여 이 통합에 대한 도움말, 지침 및 지원을 수행하는 것이 좋습니다.

LDAP 서버 검색

커넥터는 LDAP 서버를 검색하고 식별하는 다양한 기술을 사용합니다. 커넥터는 루트 DSE, 공급 업체 이름 및 버전을 사용하고 스키마를 검사하여 특정 LDAP 서버에 있다고 알려진 고유 개체 및 특성을 찾습니다. 이 데이터가 발견되면 커넥터에서 구성 옵션을 미리 채우는 데 사용됩니다.

연결된 데이터 원본 사용 권한

연결된 디렉터리에서 개체에 작업을 가져오고 내보내도록 수행하려면 커넥터 계정에 충분한 권한이 있어야 합니다. 커넥터가 내보낼 수 있는 쓰기 권한 및 가져올 수 있는 읽기 권한이 필요합니다. 사용 권한 구성은 대상 디렉터리 자체의 관리 환경 내에서 수행됩니다.

포트 및 프로토콜

커넥터는 구성에 지정된 포트 번호를 사용하며 이는 기본적으로 LDAP에 389 및 LDAPS에 636입니다.

LDAPS의 경우 SSL 3.0 또는 TLS를 사용해야 합니다. SSL 2.0은 지원되지 않으며 활성화할 수 없습니다.

필수 제어 및 기능

커넥터가 제대로 작동하려면 다음 LDAP 제어/기능은 LDAP 서버에 사용할 수 있어야 합니다.

1.3.6.1.4.1.4203.1.5.3 True/False 필터

True/False 필터는 LDAP 디렉터리에서 지원하는 만큼 자주 보고되지 않고 필수 기능을 찾을 수 없습니다의 전역 페이지에서 보여줍니다. 예를 들어 여러 개체 형식을 가져올 때 LDAP 쿼리에 OR 필터를 만드는 데 사용됩니다. 하나 이상의 개체 형식을 가져올 수 있으면 LDAP 서버가 이 기능을 지원합니다.

고유 식별자가 앵커인 디렉터리를 사용하는 경우 다음 기능도 사용할 수 있어야 합니다(자세한 내용은 앵커 구성 섹션 참조).

1.3.6.1.4.1.4203.1.5.1 모든 작업 특성

디렉터리가 디렉터리에 한 번 호출에 들어갈 수 있는 것보다 더 많은 개체를 가진 경우 페이징을 사용하는 것이 좋습니다. 페이징이 작동하려면 다음 옵션 중 하나가 필요합니다.

옵션 1:

1.2.840.113556.1.4.319 pagedResultsControl

옵션 2:

2.16.840.1.113730.3.4.9 VLVControl

1.2.840.113556.1.4.473 SortControl

두 옵션이 모두 커넥터 구성에서 사용하도록 설정된 경우 pagedResultsControl이 사용됩니다.

1.2.840.113556.1.4.417 ShowDeletedControl

ShowDeletedControl은 삭제된 개체를 볼 수 있는 USNChanged 델타 가져오기 메서드와 함께 사용됩니다.

커넥터는 서버에 있는 옵션을 검색하려고 시도합니다. 옵션을 검색할 수 없는 경우 경고는 커넥터의 속성에 있는 전역 페이지에 표시됩니다. 모든 LDAP 서버가 지원하는 모든 제어/기능을 나타내지는 않습니다. 경고가 나타나더라도 커넥터는 문제 없이 작동할 수 있습니다.

델타 가져오기

델타 가져오기는 이를 지원하는 디렉터리가 검색된 경우에만 사용할 수 있습니다. 다음과 같은 메서드가 현재 사용됩니다.

- LDAP Accesslog. 로깅 참조http://www.openldap.org/doc/admin24/overlays.html#Access

- LDAP Changelog. http://tools.ietf.org/html/draft-good-ldap-changelog-04을 참조하십시오.

- TimeStamp. Novell/NetIQ eDirectory의 경우 커넥터는 마지막 날짜/시간을 사용하여 개체를 생성 및 업데이트합니다. Novell/NetIQ eDirectory는 삭제된 개체를 검색하는 동등한 수단을 제공하지 않습니다. 다른 델타 가져오기 메서드가 LDAP 서버에서 활성화되지 않으면 이 옵션을 사용할 수도 있습니다. 이 옵션은 삭제된 개체를 가져올 수 없습니다.

- USNChanged. https://msdn.microsoft.com/library/ms677627.aspx을 참조하세요.

지원되지 않음

다음 LDAP 기능은 지원되지 않습니다.

- 서버 간 LDAP 조회(RFC 4511/4.1.10)

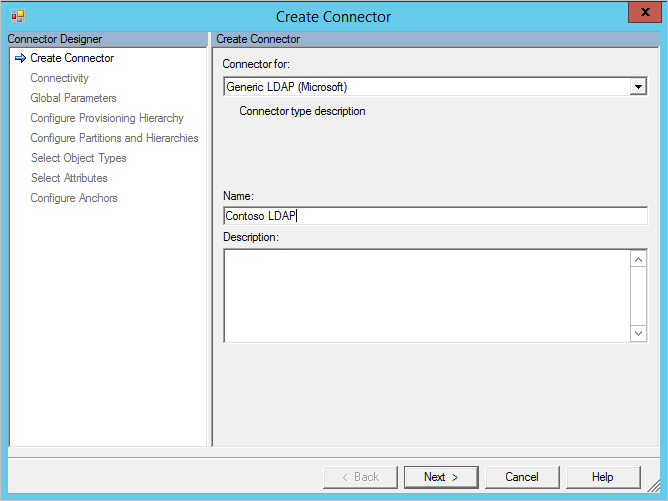

새 커넥터 만들기

일반 LDAP을 만들려면 동기화 서비스에서 관리 에이전트 및 만들기를 선택합니다. 일반 LDAP(Microsoft) 커넥터를 선택합니다.

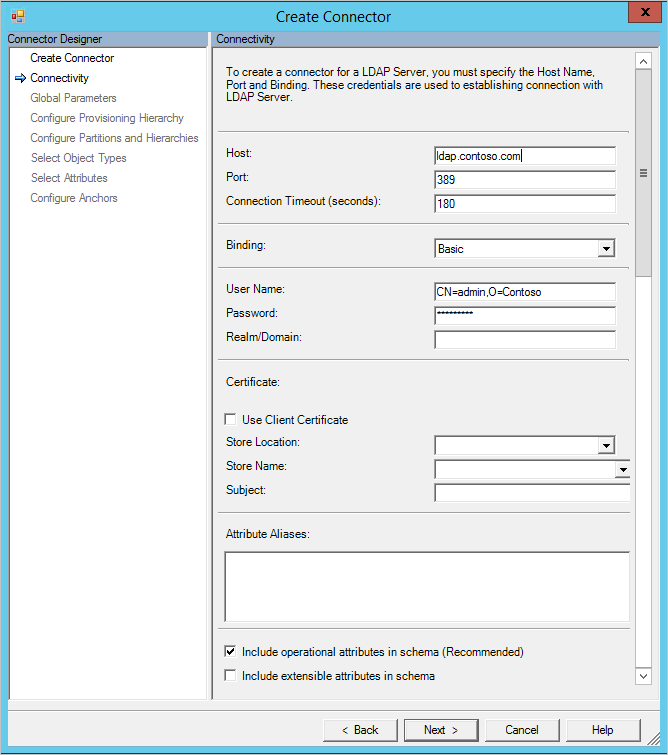

연결

연결 페이지에서 호스트, 포트 및 바인딩 정보를 지정해야 합니다. 바인딩이 선택되는지에 따라 추가 정보는 다음 섹션에 제공될 수도 있습니다.

- 스키마를 검색하는 경우 연결 제한 시간 설정은 첫 번째 연결 서버에만 사용됩니다.

- 바인딩이 익명인 경우 사용자 이름/암호 또는 인증서 어느 것도 사용할 수 없습니다.

- 다른 바인딩의 경우 사용자 이름/암호 중 하나에 정보를 입력하거나 인증서를 선택합니다.

- Kerberos를 사용하여 인증하는 경우 사용자의 영역/도메인을 제공합니다.

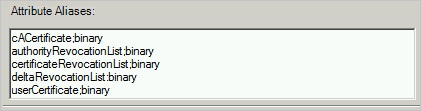

특성 별칭 텍스트 상자는 RFC4522 구문을 사용하여 스키마에 정의된 특성에 사용됩니다. 이러한 특성은 스키마 검색 중에 검색할 수 없으며 커넥터는 이러한 특성을 별도로 구성해야 합니다. 예를 들어 userCertificate 특성을 이진 특성으로 올바르게 식별하려면 특성 별칭 상자에 다음 문자열을 입력해야 합니다.

userCertificate;binary

다음 표는 이 구성이 어떻게 표시되는지에 대한 예입니다.

스키마에서 작업 특성 포함 확인란을 선택하여 서버에서 만든 특성을 포함합니다. 여기에는 개체를 만든 시점과 마지막 업데이트 시간 등의 특성을 포함합니다.

확장 가능한 개체(RFC4512/4.3)를 사용하고 이 옵션을 사용하여 모든 개체에 사용될 수 있는 모든 특성을 허용하는 경우 스키마에 확장 가능한 특성 포함을 선택합니다. 이 옵션을 선택하면 스키마가 매우 커지므로 연결된 디렉터리가 이 기능을 사용하지 않는 한 옵션을 선택하지 않는 것이 좋습니다.

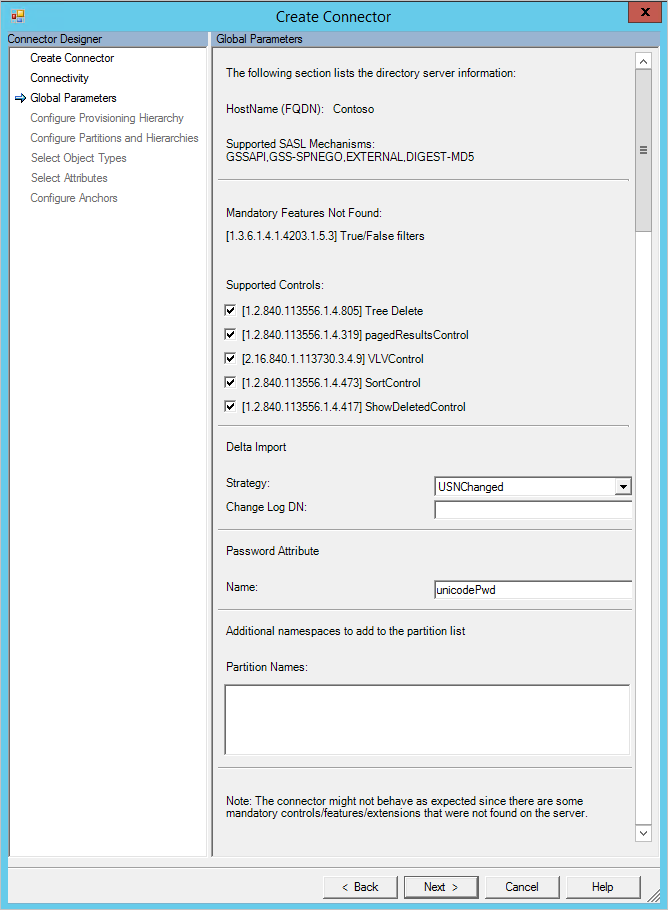

전역 매개 변수

글로벌 매개 변수 페이지에서 델타 변경 로그 및 추가 LDAP 기능에 DN을 구성합니다. 페이지는 LDAP 서버에서 제공하는 정보로 미리 채워집니다.

맨 위 섹션에는 서버 이름과 같은 서버 자체에서 제공하는 정보가 표시됩니다. 또한 커넥터는 필수 제어가 루트 DSE에 나타나는지 확인합니다. 이러한 컨트롤이 나열되지 않으면 경고가 표시됩니다. 일부 LDAP 디렉터리는 루트 DSE의 모든 기능을 나열하지는 않고 경고가 있는 경우에 커넥터가 문제 없이 작동할 수 있습니다.

지원되는 컨트롤 확인란은 특정 작업에 대한 동작을 제어합니다.

- 트리 삭제를 선택한 경우 계층은 LDAP 호출을 사용하여 삭제됩니다. 트리 삭제의 선택을 취소한 경우 필요하면 커넥터는 재귀 삭제를 수행합니다.

- 선택한 페이지 결과를 사용하여 커넥터는 실행 단계에 지정된 크기로 페이징된 가져오기를 수행합니다.

- VLVControl 및 SortControl은 pagedResultsControl의 대안으로 LDAP 디렉터리에서 데이터를 읽습니다.

- 세 가지 옵션(pagedResultsControl, VLVControl 및 SortControl)이 모두 선택되지 않으면 커넥터는 하나의 작업으로 모든 개체를 가져오며 이는 큰 디렉터리인 경우 실패할 수 있습니다.

- ShowDeletedControl은 델타 가져오기 메서드가 USNChanged일 때 사용됩니다.

변경 로그 DN은 델타 변경 로그에서 사용하는 명명 컨텍스트입니다. 예: cn=changelog. 델타 가져오기를 수행할 수 있으려면 이 값을 지정해야 합니다.

다음 표는 기본 변경 로그 DN 목록입니다.

| 디렉터리 | 델타 변경 로그 |

|---|---|

| Microsoft AD LDS 및 AD GC | 자동으로 검색됨. USNChanged. |

| Apache 디렉터리 서버 | 사용할 수 없습니다. |

| 디렉터리 389 | 변경 로그. 사용할 기본값: cn=changelog |

| IBM Tivoli DS | 변경 로그. 사용할 기본값: cn=changelog |

| Isode 디렉터리 | 변경 로그. 사용할 기본값: cn=changelog |

| Novell/NetIQ eDirectory | 사용할 수 없습니다. TimeStamp. 커넥터는 마지막 업데이트된 날짜/시간을 사용하여 추가되거나 업데이트된 레코드를 가져옵니다. |

| DJ/DS 열기 | 변경 로그. 사용할 기본값: cn=changelog |

| LDAP 열기 | 액세스 로그. 사용할 기본값: cn=accesslog |

| Oracle DSEE | 변경 로그. 사용할 기본값: cn=changelog |

| RadiantOne VDS | 가상 디렉터리. VDS에 연결된 디렉터리에 따라 다릅니다. |

| Sun One 디렉터리 서버 | 변경 로그. 사용할 기본값: cn=changelog |

암호 특성은 커넥터가 암호 변경 및 암호 집합 작업에서 암호를 설정하는 데 사용해야 하는 특성의 이름입니다. 이 값은 기본적으로 userPassword 로 설정되지만 특정 LDAP 시스템에 필요한 경우 변경될 수 있습니다.

추가 파티션 목록에서 자동으로 검색된 추가 네임스페이스를 추가할 수 있습니다. 예를 들어 이 설정은 여러 서버가 논리 클러스터를 구성하는 경우 사용될 수 있으며 이는 동시에 모두 가져와야 합니다. Active Directory가 하나의 포리스트에서 여러 도메인을 가질 수 있지만 모든 도메인이 하나의 스키마를 공유하는 것처럼 동일하게 이 상자에 추가 네임스페이스를 입력하여 시뮬레이션할 수 있습니다. 각 네임스페이스는 서로 다른 서버에서 가져올 수 있으며 파티션 및 계층 구조 구성 페이지에서 구성됩니다. Ctrl + Enter를 사용하여 새 줄을 가져옵니다.

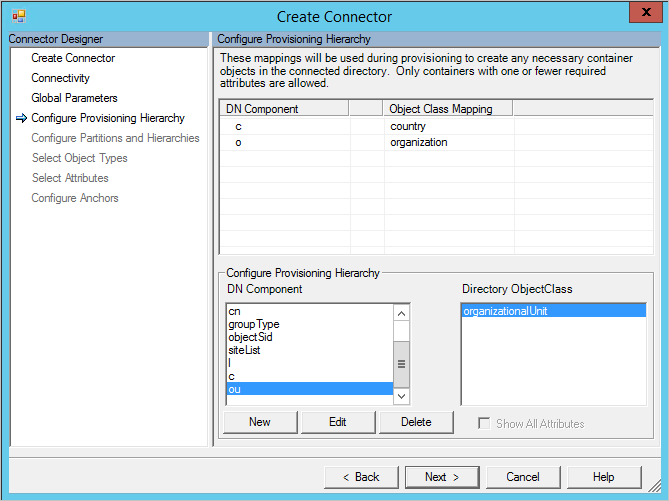

프로비저닝 계층 구조 구성

이 페이지는 DN 구성 요소(예: OU)를 프로비저닝되는 개체 형식(예: organizationalUnit)에 매핑하는 데 사용됩니다.

프로비전 계층 구조를 구성하여 필요할 때 자동으로 구조를 만들기 위해 커넥터를 구성할 수 있습니다. 예를 들어 네임스페이스 dc=contoso,dc=com 및 새 개체 cn=Joe, ou=Seattle, c=US, dc=contoso, dc=com이 프로비전된 경우 커넥터는 디렉터리에 아직 없는 경우 미국 및 시애틀에 대한 organizationalUnit 형식의 개체를 만들 수 있습니다.

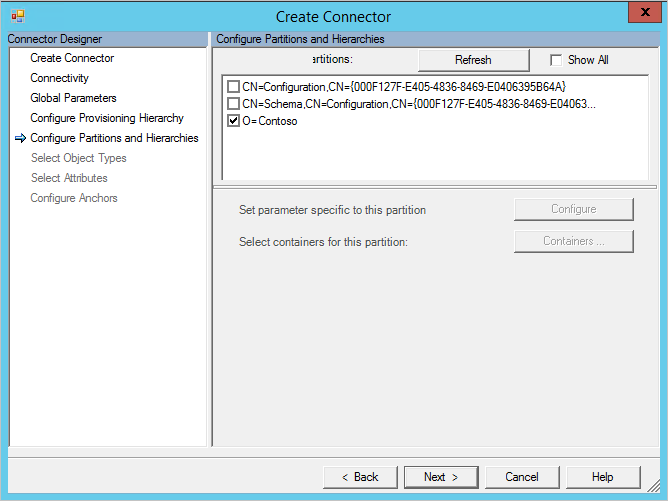

파티션 및 계층 구조 구성

파티션 및 계층 구조 페이지에서 가져오고 내보내려는 개체가 있는 모든 네임스페이스를 선택합니다.

각 네임스페이스의 경우 연결 화면에 지정된 값을 재정의하는 연결 설정을 구성할 수 있습니다. 이러한 값을 기본 빈 값으로 둔 경우 연결 화면의 정보가 사용됩니다.

커넥터를 가져오고 내보낼 컨테이너 및 OU를 선택하는 것도 가능합니다.

이 작업은 검색을 수행할 때 파티션의 모든 컨테이너에서 수행됩니다. 이 동작은 컨테이너가 많은 경우 성능 저하로 이어집니다.

참고

2017년 3월 업데이트부터 일반 LDAP 커넥터 검색은 선택한 컨테이너 범위로만 제한할 수 있습니다. 이 작업은 아래 이미지에 나와 있는 것처럼 '선택한 컨테이너에서만 검색' 확인란을 선택하여 수행할 수 있습니다.

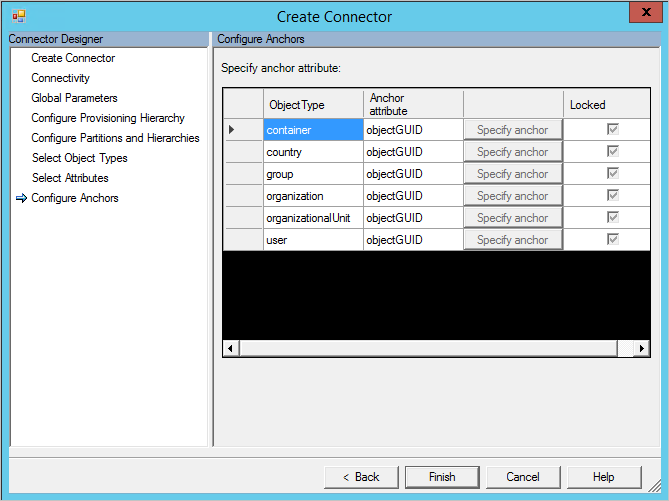

앵커 구성

이 페이지에는 항상 미리 구성된 값이 있으며 변경할 수 없습니다. 서버 공급업체가 식별된 경우 앵커는 변경할 수 없는 특성(예: 개체에 대한 GUID)으로 채워질 수 있습니다. 감지되지 않거나 변경할 수 없는 특성이 없다고 알려져 있다면 커넥터는 dn(고유 이름)을 앵커로 사용합니다.

다음 표는 사용 중인 LDAP 서버 및 앵커의 목록입니다.

| 디렉터리 | 앵커 특성 |

|---|---|

| Microsoft AD LDS 및 AD GC | objectGUID |

| 389 디렉터리 서버 | dn |

| Apache 디렉터리 | dn |

| IBM Tivoli DS | dn |

| Isode 디렉터리 | dn |

| Novell/NetIQ eDirectory | GUID |

| DJ/DS 열기 | dn |

| LDAP 열기 | dn |

| Oracle ODSEE | dn |

| RadiantOne VDS | dn |

| Sun One 디렉터리 서버 | dn |

기타 참고 사항

이 섹션은 이 커넥터에 지정되거나 다른 이유로 중요한 측면의 정보를 제공합니다.

델타 가져오기

LDAP 열기의 델타 워터 마크는 UTC 날짜/시간입니다. 이러한 이유로 FIM 동기화 서비스와 LDAP 열기 간에 시계가 동기화되어야 합니다. 그렇지 않은 경우 델타 변경 로그의 일부 항목은 생략될 수 있습니다.

Novell eDirectory의 경우 델타 가져오기는 개체 삭제를 검색하지 않습니다. 이러한 이유로 주기적으로 전체 가져오기를 실행하여 모든 삭제된 개체를 찾을 필요가 있습니다.

날짜/시간을 기반한 델타 변경 로그를 사용하는 디렉터리의 경우 전체 가져오기를 주기적으로 실행하는 것이 좋습니다. 이 프로세스를 사용하면 동기화 엔진에서 LDAP 서버와 현재 커넥터 공간 정의 간의 차이점을 찾을 수 있습니다.

문제 해결

- 커넥터의 문제를 해결하기 위해 로깅을 사용하는 방법에 대한 자세한 내용은 커넥터에 ETW 추적을 사용하는 방법참조하세요.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기