SaaS 애플리케이션 등록

이 문서에서는 Microsoft Azure Portal 을 사용하여 SaaS 애플리케이션을 등록하는 방법과 게시자의 액세스 토큰(Microsoft Entra 액세스 토큰)을 가져오는 방법을 설명합니다. 게시자는 이 토큰을 사용하여 SaaS 처리 API를 호출하여 SaaS 애플리케이션을 인증합니다. 처리 API는 OAuth 2.0 클라이언트 자격 증명을 사용하여 Microsoft Entra ID(v1.0) 엔드포인트에 흐름을 부여하여 서비스 간 액세스 토큰 요청을 만듭니다.

Azure Marketplace는 SaaS 서비스에서 최종 사용자를 위해 사용하는 인증 방법에 제약 조건을 적용하지 않습니다. 아래 흐름은 Azure Marketplace에서 SaaS 서비스를 인증하는 데만 필요합니다.

Microsoft Entra ID(Active Directory)에 대한 자세한 내용은 인증이란?을 참조하세요.

Microsoft Entra ID 보안 앱 등록

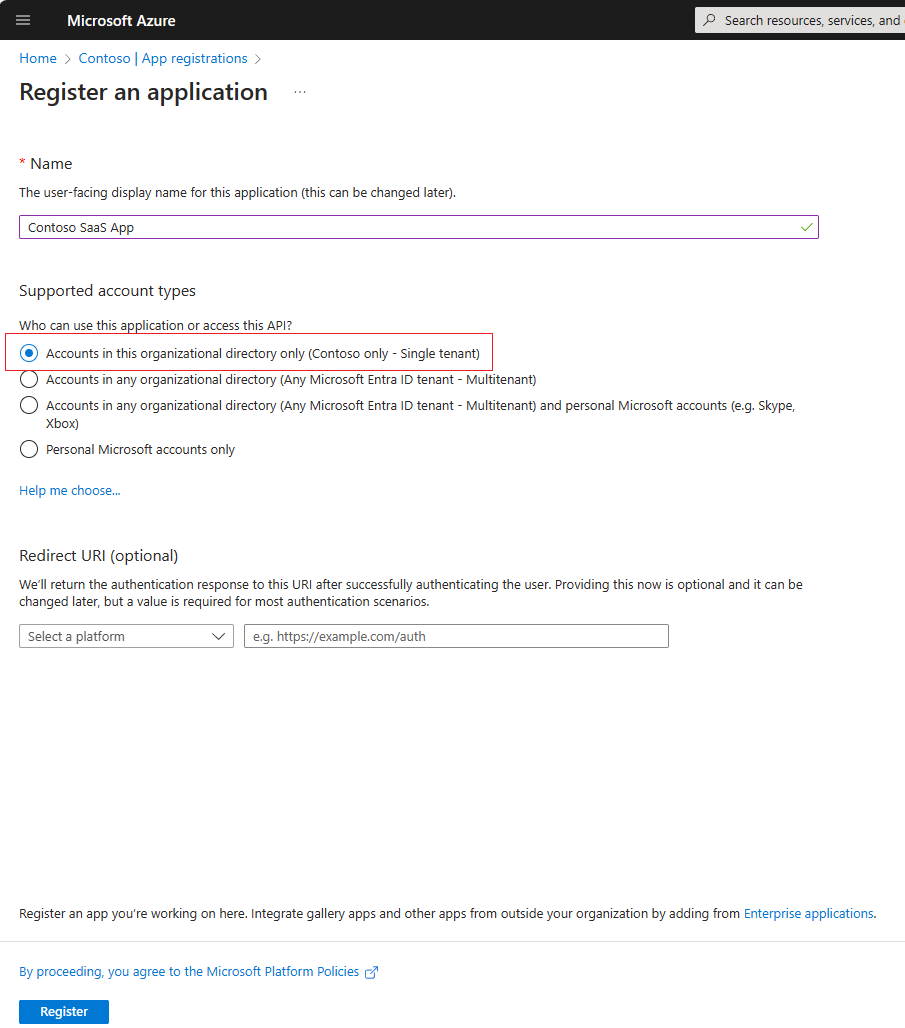

Microsoft Entra ID의 기능을 사용하려는 모든 애플리케이션은 먼저 Microsoft Entra 테넌트에 등록되어야 합니다. 이 등록 프로세스에는 애플리케이션에 대한 몇 가지 세부 정보를 Microsoft Entra에 제공하는 작업이 포함됩니다. Azure Portal을 사용하여 새 애플리케이션을 등록하려면 다음 단계를 수행합니다.

Azure Portal에 로그인합니다.

계정에서 둘 이상의 액세스 권한을 제공하는 경우 오른쪽 상단 모서리에서 계정을 선택합니다. 그런 다음 포털 세션을 원하는 Microsoft Entra 테넌트로 설정합니다.

왼쪽 탐색 창에서 Microsoft Entra ID 서비스를 선택하고 앱 등록 선택한 다음 새 애플리케이션 등록을 선택합니다.

만들기 페이지에서 애플리케이션의 등록 정보를 입력합니다.

이름: 의미 있는 애플리케이션 이름을 입력합니다.

지원되는 계정 유형:

이 조직 디렉터리에서만 계정을 선택합니다 (단일 테넌트).

작업을 마쳤으면 등록을 선택합니다. Microsoft Entra ID는 새 애플리케이션에 고유한 애플리케이션 ID 를 할당합니다. API에만 액세스하는 하나의 앱을 단일 테넌트로 등록해야 합니다.

클라이언트 비밀을 만들려면 인증서 및 비밀 페이지로 이동하고 +새 클라이언트 암호를 선택합니다. 코드에서 사용할 비밀 값을 복사해야 합니다.

Microsoft Entra 앱 ID는 게시자 ID에 연결되어 있으므로 모든 제품에서 동일한 앱 ID가 사용되는지 확인합니다.

참고 항목

게시자에 파트너 센터에 두 개 이상의 다른 계정이 있는 경우 Microsoft Entra 앱 등록 세부 정보는 하나의 계정에서만 사용할 수 있습니다. 동일한 테넌트 ID를 사용하면 다른 게시자 계정의 제품에 대한 앱 ID 쌍이 지원되지 않습니다.

참고 항목

토큰을 만드는 데 사용하는 테넌트에 등록된 앱의 서비스 주체를 만들어야 합니다. 앱 등록에 대한 서비스 주체를 만드는 방법은 이 설명서를 참조하세요.

게시자의 인증 토큰을 가져오는 방법

애플리케이션을 등록한 후 게시자의 권한 부여 토큰을 프로그래밍 방식으로 요청할 수 있습니다(Microsoft Entra 액세스 토큰, Azure AD v1 엔드포인트 사용). 게시자는 다양한 SaaS 처리 API를 호출할 때 이 토큰을 사용해야 합니다. 이 토큰은 1시간 동안만 유효합니다.

이러한 토큰에 대한 자세한 내용은 Microsoft Entra 액세스 토큰을 참조 하세요. 아래 흐름에서 V1 엔드포인트 토큰이 사용됩니다.

HTTP POST를 사용하여 토큰 가져오기

HTTP 메서드

이후

요청 URL

https://login.microsoftonline.com/*{tenantId}*/oauth2/token

URI 매개 변수

| 매개 변수 이름 | Required | 설명 |

|---|---|---|

tenantId |

True | 등록된 Microsoft Entra 애플리케이션의 테넌트 ID입니다. |

요청 헤더

| 헤더 이름 | Required | 설명 |

|---|---|---|

content-type |

True | 요청과 연결된 콘텐츠 형식입니다. 기본값은 application/x-www-form-urlencoded입니다. |

요청 본문

| Property name | Required | 설명 |

|---|---|---|

grant_type |

True | 허용 형식입니다. "client_credentials"을 사용합니다. |

client_id |

True | Microsoft Entra 앱과 연결된 클라이언트/앱 식별자입니다. |

client_secret |

True | Microsoft Entra 앱과 연결된 비밀입니다. |

resource |

True | 토큰이 요청되는 대상 리소스입니다. 이 경우 Marketplace SaaS API는 항상 대상 리소스이므로 사용합니다 20e940b3-4c77-4b0b-9a53-9e16a1b010a7 . |

Response

| 이름 | 형식 | 설명 |

|---|---|---|

| 200 OK | TokenResponse | 요청이 성공했습니다. |

TokenResponse

샘플 응답:

{

"token_type": "Bearer",

"expires_in": "3600",

"ext_expires_in": "0",

"expires_on": "15251…",

"not_before": "15251…",

"resource": "20e940b3-4c77-4b0b-9a53-9e16a1b010a7",

"access_token": "eyJ0eXAiOiJKV1QiLCJhbGciOiJSUzI1NiIsIng1dCI6ImlCakwxUmNxemhpeTRmcHhJeGRacW9oTTJZayIsImtpZCI6ImlCakwxUmNxemhpeTRmcHhJeGRacW9oTTJZayJ9…"

}

| 요소 | 설명 |

|---|---|

access_token |

이 요소는 모든 SaaS 이행 및 Marketplace 측정 API를 호출할 때 권한 부여 매개 변수로 전달할 <access_token>입니다. 보안이 설정된 REST API를 호출할 때 토큰은 호출자를 인증하는 API를 허용하는 "전달자" 토큰으로 Authorization 요청 헤더 필드에 포함됩니다. |

expires_in |

액세스 토큰의 발급 시간부터 만료 이전까지 계속 유효한 시간(초)입니다. 발급 시간은 토큰의 iat 클레임에서 확인할 수 있습니다. |

expires_on |

액세스 토큰이 만료되는 시간 범위입니다. 날짜는 "1970-01-01T0:0:0Z UTC"부터 시간(초)으로 표시됩니다(토큰의 exp 클레임에 해당함). |

not_before |

액세스 토큰이 적용되고 허용될 수 있는 시간 범위입니다. 날짜는 "1970-01-01T0:0:0Z UTC"부터 시간(초)으로 표시됩니다(토큰의 nbf 클레임에 해당함). |

resource |

액세스 토큰이 요청되는 리소스는 요청의 resource 쿼리 문자열 매개 변수와 일치합니다. |

token_type |

토큰의 형식은 "전달자" 액세스 토큰입니다. 즉, 리소스가 이 토큰의 전달자에 액세스 권한을 제공할 수 있습니다. |

다음 단계

이제 Microsoft Entra ID 보안 앱에서 SaaS 처리 구독 API 버전 2 및 SaaS 처리 작업 API 버전 2를 사용할 수 있습니다.

비디오 튜토리얼

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기