고객 보안 모범 사례

적절한 역할: 관리 에이전트 | 기술 지원팀 에이전트

CSP(클라우드 솔루션 공급자) 파트너의 모든 고객은 이 문서의 보안 지침을 따라야 합니다.

CSP에 대한 보안 모범 사례는 CSP 보안 모범 사례를 참조 하세요.

MFA(다단계 인증)를 사용하도록 설정하고 모든 계정에 등록해야 합니다. Microsoft Entra ID 보안 기본값 또는 조건부 액세스를 사용하여 MFA를 적용합니다. MFA는 위협으로부터 보호하는 최상의 기준 보안 위생 방법입니다.

- Microsoft Authenticator 앱에서 암호 없는 로그인을 사용하는 것이 좋습니다.

예기치 않게 프로비전되었을 수 있는 구독 및 리소스 또는 서비스를 자주 검토합니다.

비용 변칙 경고를 활용하여 Azure 구독에서 예기치 않은 높은 사용량을 검색합니다.

Microsoft Entra 관리 역할이 있는 사용자는 메일 및 공동 작업에 해당 계정을 정기적으로 사용하면 안 됩니다. 공동 작업용 Microsoft Entra 관리 역할이 없는 별도의 사용자 계정을 만듭니다.

권한 있는 Entra 관리자 역할이 있는 모든 사용자의 Microsoft Entra ID 내에서 암호 복구 전자 메일 주소 및 전화 번호를 정기적으로 검토하고 확인하고 즉시 업데이트합니다.

액세스 권한 및 위임된 권한을 검토, 감사 및 최소화합니다. 최소 권한 접근 방식을 고려하고 구현하는 것이 중요합니다. Microsoft는 조직과 업스트림 공급자 간의 불필요한 사용 권한을 최소화하기 위해 파트너 관계에 대한 철저한 검토 및 감사의 우선 순위를 지정하는 것이 좋습니다. 익숙하지 않거나 아직 감사되지 않은 파트너 관계에 대한 액세스 권한을 즉시 제거하는 것이 좋습니다.

모든 테넌트 관리자 계정 검토, 강화 및 모니터링: 모든 조직은 Azure 구독에서 AOBO(관리 대신 관리)와 연결된 사용자를 포함하여 모든 테넌트 관리자 사용자를 철저히 검토하고 사용자 및 활동의 진위를 확인해야 합니다. 모든 테넌트 관리자를 위해 피싱 방지 MFA를 사용하고, MFA에 사용하도록 등록된 디바이스를 검토하고, 높은 권한 액세스 사용을 최소화하는 것이 좋습니다. 계속해서 모든 활성 테넌트 관리 사용자 계정을 다시 검사하고 감사 로그를 정기적으로 확인하여 해당 작업을 수행하는 데 해당 권한이 필요하지 않은 관리자 사용자에게 높은 권한의 사용자 액세스 권한이 부여되거나 위임되지 않는지 확인합니다.

B2B 및 로컬 계정에서 서비스 공급자 권한 액세스 검토: 위임된 관리 권한 기능을 사용하는 것 외에도 일부 클라우드 서비스 공급자는 고객 테넌트에서 B2B(Business-to-Business) 계정 또는 로컬 관리자 계정을 사용합니다. 클라우드 서비스 공급자가 이러한 계정을 사용하는지 여부를 식별하고, 이 경우 해당 계정이 잘 관리되고 테넌트에서 최소 권한 액세스 권한이 있는지 확인하는 것이 좋습니다. Microsoft는 "공유" 관리자 계정을 사용하지 않도록 권장합니다. B2B 계정에 대한 사용 권한을 검토하는 방법에 대한 자세한 지침을 검토합니다.

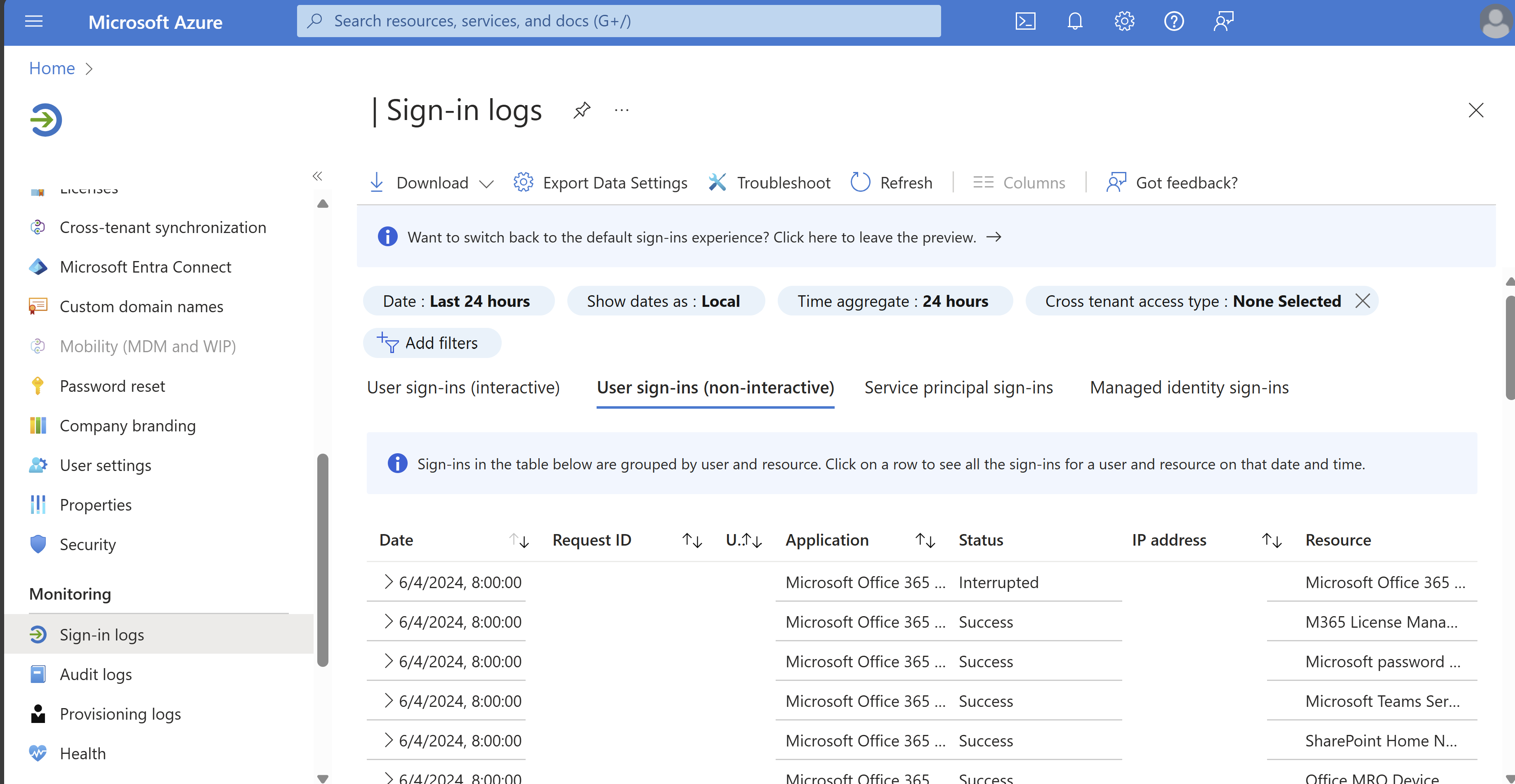

Microsoft Entra 로그인 및 구성 변경 내용 검토 및 감사: 이러한 특성의 인증은 Microsoft Entra 로그인 로그, Microsoft Entra 감사 로그 및 Microsoft Purview 규정 준수 포털(이전의 Exchange 관리 센터)를 통해 감사되고 고객에게 제공됩니다. 최근에 관리자 권한을 위임한 파트너가 로그인을 볼 수 있는 기능을 추가했습니다. Microsoft Entra 관리 센터의 로그인 로그로 이동하고 테넌트 간 액세스 유형 필터인 사용자 로그인(비대화형) 탭에서 서비스 공급자를 추가하여 해당 로그인의 필터링된 보기를 볼 수 있습니다.

기존 로그 가용성 및 보존 전략 검토: 악의적인 행위자가 수행한 활동을 조사하면 Microsoft 365를 비롯한 클라우드 기반 리소스에 대한 적절한 로그 보존 절차를 수행하는 데 중점을 둡니다. 다양한 구독 수준에는 개별화된 로그 가용성 및 보존 정책이 있으며 인시던트 대응 절차를 구성하기 전에 이해해야 합니다.

모든 조직에서 구독 내에서 사용할 수 있는 로그에 익숙해지고 적절성 및 변칙에 대해 정기적으로 평가하는 것이 좋습니다. 타사 조직에 의존하는 조직의 경우 모든 관리 작업에 대한 로깅 전략을 이해하고 인시던트 중에 로그를 사용할 수 있어야 하는 프로세스를 수립합니다.