사용자 인증

사용자 인증에 관한 한 보안이 최우선 고려 사항이 되어야 합니다. 강력한 보안은 필수적입니다. 한 회사는 거의 매월 데이터 위반을 보고하는 것 같습니다. 보안 프로세스가 비효율적이거나 회사 내에 최신 보안 기능이 없어서 자격 증명을 도난당합니다. 사용자 채택에서 인증하는 데 길고 불만스러운 단계가 필요하다면 안전한 사용자 인증을 설정하는 것은 어려운 일일 수 있습니다.

GitHub Enterprise는 보안 사용자 인증에 권장되는 두 가지 방법을 지원합니다.

- SAML SSO(Single Sign-On)

- Two-Factor 인증(2FA)

SAML SSO 인증

SAML(Security Assertion Markup Language) SSO는 GitHub를 조직의 IdP(ID 공급자)와 통합하여 중앙 집중식 액세스 제어를 허용하고 규정 준수를 개선합니다. 사용하도록 설정하면 GitHub는 조직 리소스에 대한 액세스 권한을 부여하기 전에 인증을 위해 사용자를 IdP로 리디렉션합니다.

SAML SSO 사용 및 적용

필요한 적용 범위에 따라 조직 또는 엔터프라이즈 수준에서 SAML SSO를 구성할 수 있습니다.

조직 수준 SAML SSO

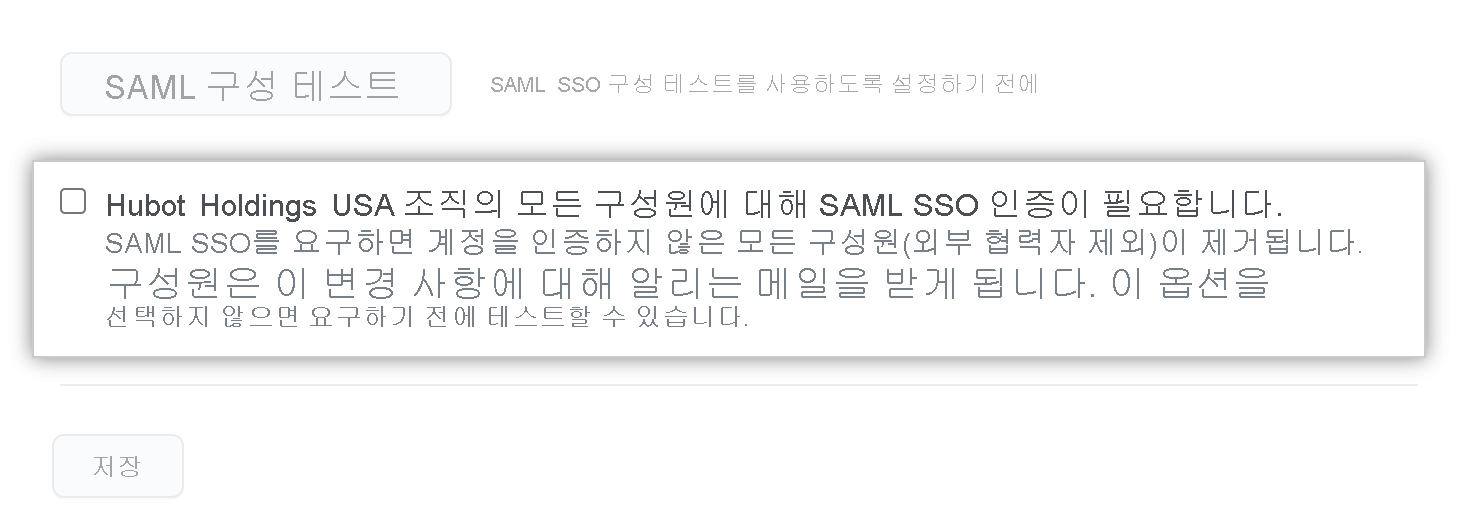

- 설정: 보안 아래의 조직 설정에서 IdP의 SAML SSO URL 및 공용 인증서를 입력합니다. 구성을 테스트하고 저장합니다.

- 적용: 비준수 멤버를 자동으로 제거하려면 SAML SSO 인증 필요 를 선택합니다.

- 사용 사례: 제한된 영향을 가진 단계적 롤아웃 또는 테스트에 적합합니다.

비고

GitHub는 인증에 실패한 조직 구성원만 제거합니다. 엔터프라이즈 멤버는 다음에 리소스에 액세스할 때까지 유지됩니다.

엔터프라이즈 레벨 SAML SSO

- 설정: 엔터프라이즈 계정 설정에서 조직 수준과 유사하게 SAML SSO를 사용하도록 설정합니다.

- 적용: 엔터프라이즈의 모든 조직에 SSO를 적용합니다.

- 이점: 통합 정책을 보장하고 조각화된 구성으로 인한 위험을 줄입니다.

- 참고: GitHub는 비규격 엔터프라이즈 멤버를 즉시 제거 하지 않습니다. 액세스 시 인증하라는 메시지가 표시됩니다.

올바른 SSO 범위 선택

| 기준 | 조직 수준 | 엔터프라이즈 수준 |

|---|---|---|

| 범위 | 개별 조직 | 전체 엔터프라이즈 |

| 사용자 제거 | 적용 시 즉시 수행 | 다음 액세스까지 지연됨 |

| 정책 일관성 | 조직에 따라 다름 | 엔터프라이즈 간 통합 |

| 설치 복잡성 | 더 낮음 | 더 높음 |

| 사용 사례 | 파일럿/테스트 | 광범위한 규정 준수 |

단계별: SAML SSO 사용 및 적용

| 범위 | 단계 |

|---|---|

| 조직 | 1. 조직 → 설정 → 보안으로 이동합니다. 2. IdP의 세부 정보로 SAML을 사용하도록 설정합니다. 3. 구성을 테스트하고 저장합니다. 4. SAML SSO 필요를 선택한 다음, 비준수 사용자를 제거합니다. |

| 기업 | 1. 엔터프라이즈 → 설정 → 보안으로 이동합니다. 2. IdP의 세부 정보로 SAML을 사용하도록 설정합니다. 3. 구성을 테스트하고 저장합니다. 4. 모든 조직에서 SSO를 적용하고 비준수 사용자를 검토합니다. |

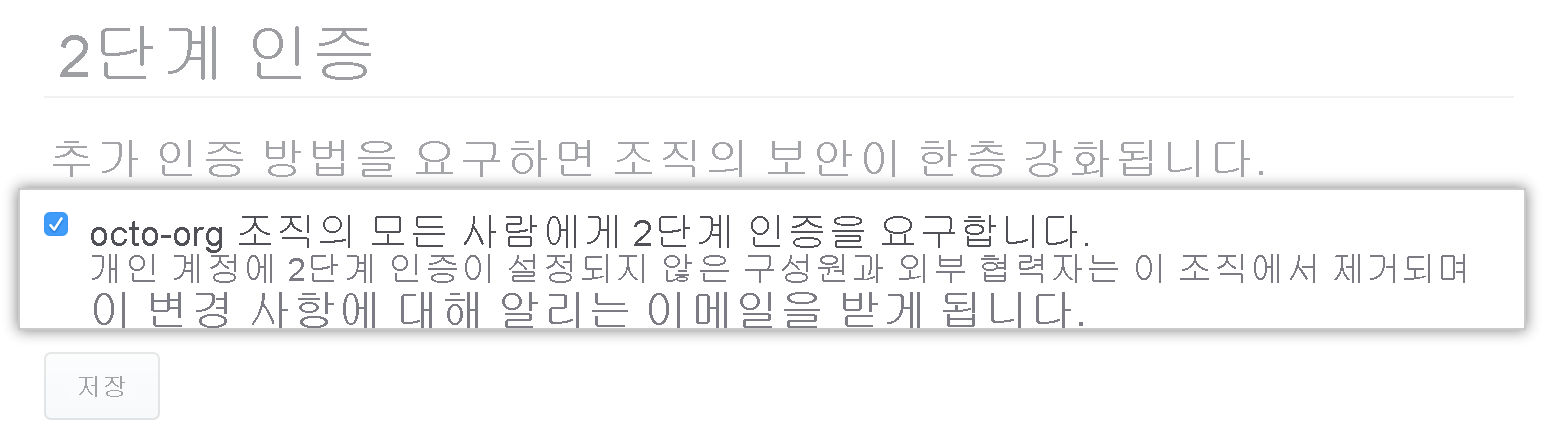

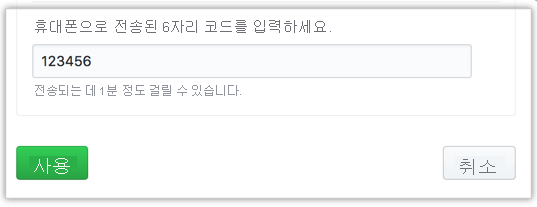

2FA(2단계 인증)

2FA는 사용자 이름 및 암호 이외의 두 번째 확인 단계를 추가합니다. 조직 구성원, 외부 협력자 및 청구 관리자에 대해 2FA를 요구할 수 있습니다.

경고

조직에 2단계 인증을 사용해야 하는 경우 2FA를 사용하지 않는 모든 계정이 조직에서 제거되고 해당 리포지토리에 대한 액세스 권한이 손실됩니다. 영향을 받는 계정에는 봇 계정이 포함됩니다.

2FA에 대한 자세한 내용은 2FA (2단계 인증)를 사용하여 계정 보안을 참조하세요.

2FA 적용

- 조직의 보안 설정으로 이동합니다.

- 2단계 인증 필요 확인란을 사용하도록 설정합니다.

- 액세스 손실을 방지하기 위해 요구 사항을 미리 전달합니다.

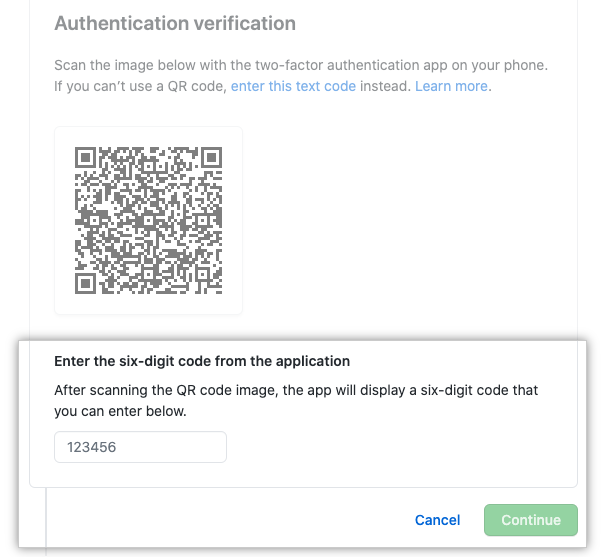

GitHub의 2FA 메서드

| 메서드 | 설명 |

|---|---|

| 보안 키 | 가장 안전한 방법입니다. 피싱을 방지하는 물리적 USB 또는 NFC 장치. TOTP(시간 기반 일회성 암호) 또는 SMS(짧은 메시지 서비스)를 미리 설정해야 합니다. |

| TOTP 앱 | 권장됩니다. 시간 기반 일회성 암호를 생성하고 백업을 지원하며 오프라인으로 작동합니다. |

| SMS | 보안이 가장 취약합니다. TOTP를 사용할 수 없는 경우에만 사용해야 합니다. GitHub SMS 지원은 지역에 따라 다릅니다. |

시간 기반 일회용 암호

GitHub SMS 지원

비고

보안 키는 자격 증명을 로컬로 저장하고 비밀을 노출하지 않습니다. GitHub는 FIDO2/U2F 키를 권장합니다.

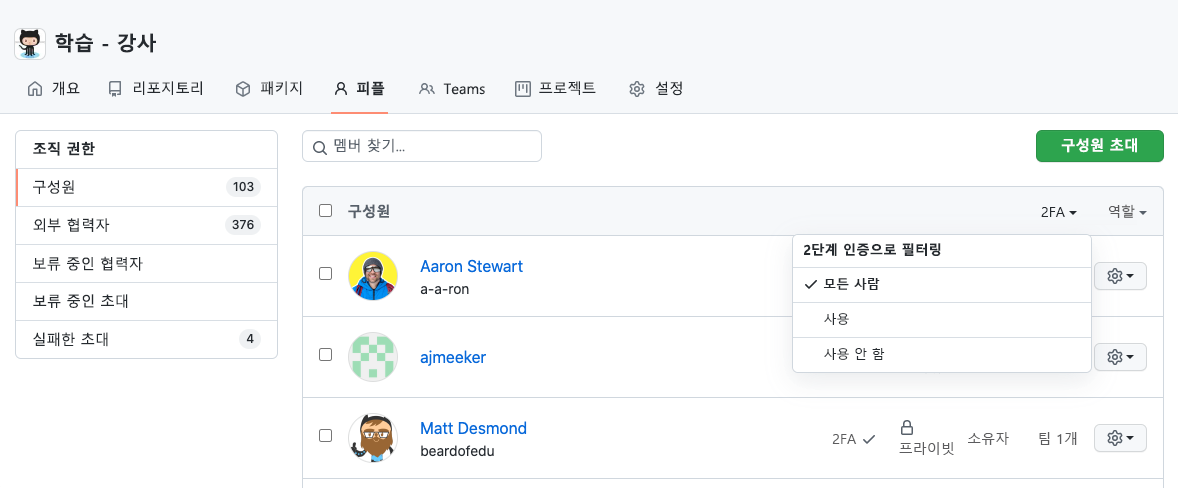

2FA 규정 준수 감사

2FA를 사용하도록 설정한 사용자를 검토하려면 다음을 수행합니다.

- 조직으로 이동한 후 조직을 선택하고 → 사용자 탭을 클릭합니다.

- 2FA 필터를 선택합니다.

여기에서 비규격 사용자를 식별하고 일반적으로 이메일을 통해 GitHub 외부에서 후속 조치를 수행할 수 있습니다.