Azure의 네트워크 세분화 설명

세분화는 무언가를 더 작은 조각으로 나누는 것입니다. 예를 들어 조직은 일반적으로 인사, 영업, 고객 서비스 등과 같은 소규모 비즈니스 그룹으로 구성됩니다. 사무실 환경에서는 각 비즈니스 그룹에 고유한 전용 사무실 공간이 있는 반면 동일한 그룹의 구성원은 사무실을 공유하는 것이 일반적입니다. 이렇게 하면 동일한 비즈니스 그룹의 구성원이 공동 작업하면서 다른 그룹과 분리된 상태에서 각 비즈니스의 기밀 유지 요구 사항을 해결할 수 있습니다.

회사 IT 네트워크에도 동일한 개념이 적용됩니다. 네트워크 구분의 주된 이유는 다음과 같습니다.

- 워크로드 작업의 일부(또는 지원)인 관련 자산을 그룹화할 수 있는 기능입니다.

- 리소스 격리.

- 조직에서 설정한 거버넌스 정책입니다.

네트워크 세분화는 또한 제로 트러스트 모델과 심층 방어 전략의 일부인 보안에 대한 계층화된 접근 방식을 지원합니다.

보안 위반이 제로 트러스트 모델의 원칙이라고 가정합니다. 따라서 공격자를 포함하는 기능은 정보 시스템을 보호하는 데 매우 중요합니다. 워크로드(또는 지정된 워크로드의 일부)가 별도의 세그먼트에 배치되면 해당 세그먼트 간 트래픽을 제어하여 통신 경로를 보호할 수 있습니다. 한 세그먼트가 손상된 경우 영향을 더 잘 포함하고 네트워크의 나머지 부분을 통해 횡적으로 확산되지 않도록 방지할 수 있습니다.

네트워크 구분은 경계 간의 상호 작용을 보호할 수 있습니다. 이 방법은 조직의 보안 태세를 강화하고, 위반 위험을 포함하며, 공격자가 전체 워크로드에 액세스하지 못하도록 할 수 있습니다.

Azure 가상 네트워크

Azure VNet(Virtual Network)은 Azure에서 조직의 프라이빗 네트워크에 대한 기본 구성 요소입니다. 가상 네트워크는 사용자 고유의 데이터 센터에서 작동하는 기존 네트워크와 유사하지만 규모, 가용성 및 격리와 같은 Azure 인프라의 추가 이점을 제공합니다.

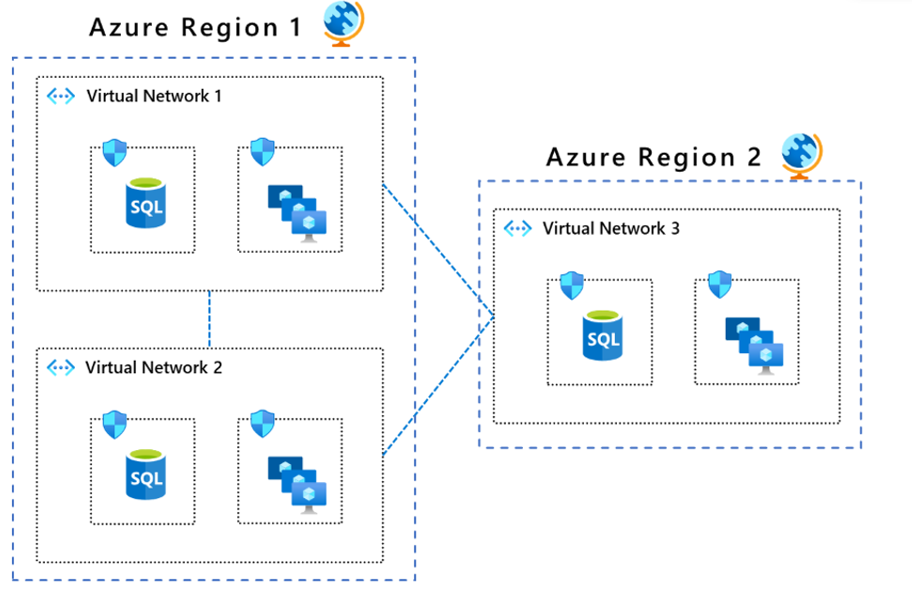

Azure 가상 네트워크를 사용하면 조직에서 네트워크를 분할할 수 있습니다. 조직은 구독당 지역당 여러 가상 네트워크를 만들 수 있으며 각 가상 네트워크 내에서 여러 개의 더 작은 네트워크(서브넷)를 만들 수 있습니다.

VNet은 기본적으로 VNet 및 가상 네트워크 간의 트래픽이나 가상 네트워크로의 인바운드 트래픽을 허용하지 않으며, 이로써 리소스를 네트워크 수준에서 격리합니다. 통신을 명시적으로 프로비전해야 합니다. 이렇게 하면 가상 네트워크의 Azure 리소스가 다른 Azure 리소스, 인터넷 및 온-프레미스 네트워크와 통신하는 방법을 더 자세히 제어할 수 있습니다.

VNet 기능

Azure 가상 네트워크는 안전하고 잘 분할된 환경을 구축하는 데 도움이 되는 다양한 네트워킹 기능을 지원합니다.

- 인터넷과 통신: 가상 네트워크의 리소스는 기본적으로 인터넷에 아웃바운드로 통신할 수 있습니다. 공용 IP 주소 또는 부하 분산 장치를 사용하여 인바운드 액세스를 제어합니다.

- Azure 리소스 간 통신: 동일한 가상 네트워크의 리소스는 공용 인터넷을 통하지 않고도 서로 안전하게 통신할 수 있습니다.

- 온-프레미스 네트워크에 연결: Azure 가상 네트워크는 사이트-사이트 VPN, 지점 및 사이트간 VPN 또는 Azure ExpressRoute를 통해 온-프레미스 환경에 대한 연결을 지원하므로 프라이빗 네트워크를 Azure로 확장할 수 있습니다.

- 네트워크 트래픽 필터링: NSG(네트워크 보안 그룹) 및 Azure Firewall을 사용하여 서브넷 간의 트래픽을 필터링하여 네트워크의 여러 부분에서 허용되는 트래픽을 제어할 수 있습니다.

- 네트워크 트래픽 라우팅: Azure는 서브넷과 연결된 네트워크 간에 트래픽을 자동으로 라우팅합니다. 사용자 지정 라우팅 규칙을 정의하여 트래픽이 환경을 통과하는 방식을 제어할 수 있습니다.

서브넷

가상 네트워크 내에서 서브넷이라는 더 작은 네트워크 세그먼트를 만들 수 있습니다. 서브넷을 사용하면 가상 네트워크를 서로 다른 보안 요구 사항 또는 함수가 있는 세그먼트로 나눌 수 있습니다. 예를 들어 한 서브넷에 웹 서버를 배치하고 다른 서브넷에 데이터베이스 서버를 배치할 수 있으며, 그 사이에 흐를 수 있는 트래픽을 정의하는 액세스 제어를 사용할 수 있습니다. 각 서브넷에는 고유한 컨트롤이 있어 워크로드를 보다 쉽게 격리하고 잠재적인 위반의 영향을 포함할 수 있습니다.

VNet 피어링

가상 네트워크 피어링이 두 가상 네트워크를 연결하므로 두 네트워크의 리소스가 동일한 가상 네트워크에 있는 것처럼 서로 통신할 수 있습니다. VNet 피어링이 Azure 지역(글로벌 가상 네트워크 피어링이라고 함)에서 작동하므로 서로 다른 지리적 위치에 가상 네트워크를 연결할 수 있습니다. 피어된 가상 네트워크 간의 트래픽은 공용 인터넷이 아닌 Azure 백본 네트워크를 사용하여 트래픽을 프라이빗 및 짧은 대기 시간으로 유지합니다.

가상 네트워크, 서브넷 및 피어링을 통한 네트워크 세분화는 위반 가정 제로 트러스트 원칙과 직접 일치합니다. 한 세그먼트가 손상된 경우 영향을 포함하고 네트워크의 나머지 부분을 통해 횡적으로 확산되지 않도록 방지할 수 있습니다. 세그먼트 간의 각 경계는 트래픽을 검사, 필터링 및 제어할 수 있는 기회입니다.