PKI 및 AD CS의 기본 사항 살펴보기

AD DS 인프라에 대한 인증서를 가져오려는 경우 퍼블릭 CA에서 인증서를 요청하거나 고유한 인프라를 사용하여 인증서를 발급할 수 있습니다. 고유한 CA를 구현하기 위해 Contoso에서 선택한 경로인 AD CS를 사용할 수 있습니다. AD CS는 조직의 PKI를 구현할 수 있는 Windows Server의 ID 기술입니다.

PKI란?

PKI는 조직에서 데이터, 통신, 비즈니스 트랜잭션을 보호하도록 지원하는 소프트웨어, 암호화 기술, 프로세스, 서비스의 조합입니다. PKI는 인증된 사용자와 신뢰할 수 있는 리소스 간에 디지털 인증서 교환을 사용합니다. 인증서를 사용하여 데이터를 보호하고 조직 내부 및 외부 사용자와 컴퓨터에서 ID 자격 증명을 관리합니다.

AD CS란?

AD CS Windows Server 역할을 사용하여 PKI 솔루션을 구현할 수 있습니다. AD CS는 모든 PKI 관련 구성 요소를 역할 서비스로 제공합니다. 각 역할 서비스는 인증서 인프라의 특정 부분을 담당하면서 함께 작동하여 완전한 솔루션을 형성합니다.

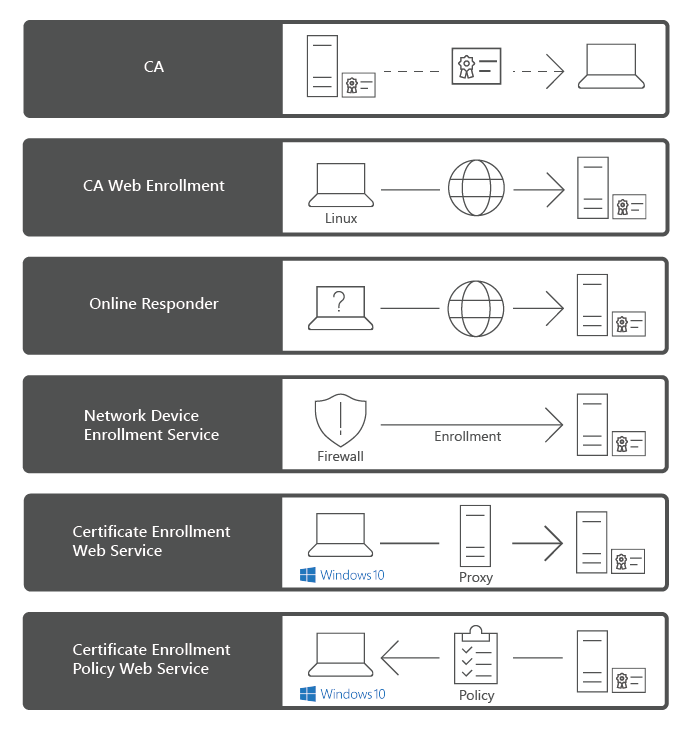

AD CS 역할에는 다음 역할 서비스가 포함됩니다.

인증 기관. CA의 주된 목적은 인증서를 발급 및 해지하고 AIA(권한 정보 액세스) 및 해지 정보를 게시하는 것입니다. 배포하는 첫 번째 CA가 내부 PKI의 루트가 됩니다. 그런 다음 PKI 계층 구조 내에 있는 하위 CA를 최상위 루트 CA와 함께 배포할 수 있습니다. 하위 CA는 루트 CA 및 묵시적으로 루트 CA가 발급한 인증서를 절대적으로 신뢰합니다.

참고

각각 자체 루트를 포함한 여러 내부 CA 계층 구조를 배포할 수 있습니다.

인증 기관 웹 등록. 사용자가 도메인에 조인되지 않은 디바이스 또는 Windows 이외의 운영 체제를 실행 중인 디바이스를 사용하는 경우 인증서를 발급하고 갱신하는 방법을 제공합니다.

온라인 응답기. OCSP(온라인 인증서 상태 프로토콜) 유효성 검사 및 해지 확인을 구성하고 관리하는 데 사용할 수 있습니다. 온라인 응답기는 특정 인증서에 대한 해지 상태 요청을 디코드하고, 그러한 인증서의 상태를 평가하며, 요청된 인증서 상태 정보가 들어 있는 서명된 응답을 반환합니다.

NDES(네트워크 디바이스 등록 서비스). NDES를 사용하면 라우터, 스위치, 기타 네트워크 디바이스에서는 AD CS에서 인증서를 가져올 수 있습니다.

CES(인증서 등록 웹 서비스). CES는 Windows를 실행 중인 컴퓨터와 CA 간의 프록시 클라이언트로 작동합니다. CES를 통해 사용자, 컴퓨터 또는 애플리케이션에서는 웹 서비스를 사용하여 CA에 연결하여 다음을 수행할 수 있습니다.

- 발급된 인증서를 요청, 갱신 및 설치합니다.

- CRL(인증서 해지 목록)을 검색합니다.

- 루트 인증서를 다운로드합니다.

- 인터넷을 통해 또는 포리스트 간에 등록합니다.

- 신뢰할 수 없는 AD DS 도메인의 일부이거나 도메인에 가입되지 않은 컴퓨터에 대한 인증서를 자동으로 갱신합니다.

인증서 등록 정책 웹 서비스. 이 구성 요소를 통해 사용자가 인증서 등록 정책 정보를 얻을 수 있습니다. CES와 결합되어 있으므로 사용자 디바이스가 도메인에 가입되어 있지 않거나 도메인 컨트롤러에 연결되지 않는 경우 정책 기반 인증서를 등록할 수 있습니다.