Azure Virtual Desktop 배포를 위한 보안 서비스 사용

Azure Virtual Desktop의 평가를 담당하는 Azure 관리자인 주요 시스템 엔지니어는 아키텍처 및 보안 기능을 이해해야 합니다. 또한 Microsoft의 책임과 고객의 책임에 대해서도 명확히 이해해야 합니다.

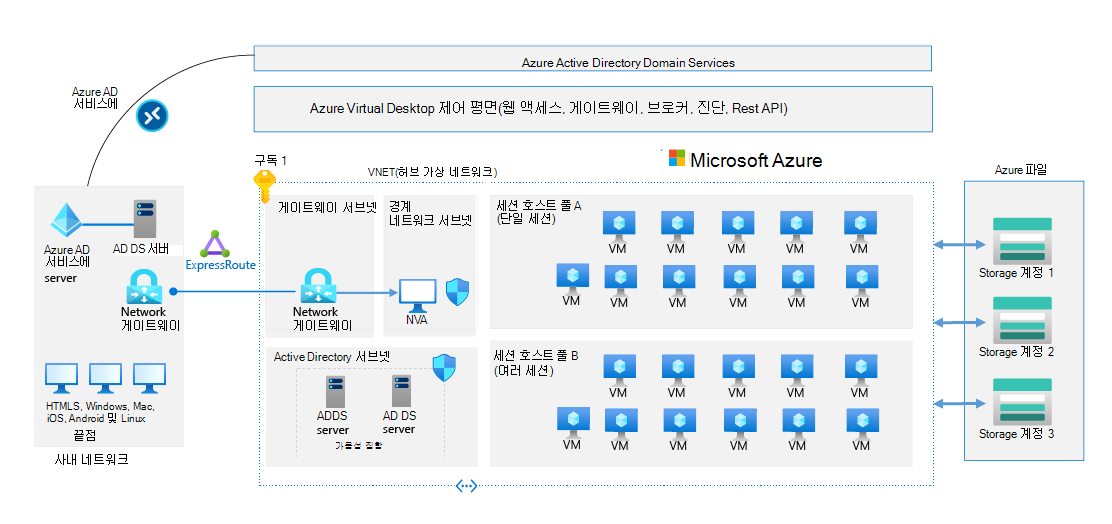

Azure Virtual Desktop 아키텍처

Azure Virtual Desktop은 Azure에서 실행되는 데스크톱 및 앱 가상화 서비스입니다. 서비스:

- 가상화 인프라를 관리 서비스로 제공합니다.

- Azure 구독에 배포된 VM(가상 시스템)을 관리할 수 있습니다.

- Microsoft Entra ID 사용하여 ID 서비스를 관리합니다.

- Microsoft Endpoint Manager와 같은 기존 도구에 대한 지원을 포함합니다.

다음 다이어그램은 일반적인 엔터프라이즈 배포 아키텍처의 구성 요소를 보여 줍니다.

Azure Virtual Desktop은 계층적 작업 영역에 배포됩니다. 기존의 온-프레미스 VDI(가상 데스크톱 인프라) 구축에서는 고객이 모든 보안 측면을 담당합니다. Azure Virtual Desktop을 사용하면 이러한 책임이 고객과 Microsoft 간에 공유됩니다.

Microsoft는 Azure가 실행하는 물리적 데이터 센터, 물리적 네트워크 및 물리적 호스트를 보호합니다. 또한 Microsoft는 Azure에서 실행되는 Azure Virtual Desktop 서비스를 포함하는 가상화 제어판의 보안을 담당합니다.

Azure Virtual Desktop을 사용할 때는 Microsoft가 이미 일부 서비스 보안을 지원했다는 사실을 이해하는 것이 중요합니다. 모든 고객은 조직의 보안 요구에 맞게 다른 영역을 구성해야 합니다. 그러나 필요한 경우 Microsoft는 고객에게 담당 서비스에 대한 모범 사례 지침을 제공할 수 있습니다.

Microsoft 관리 서비스

Microsoft는 다음 표에 설명된 Azure Virtual Desktop 서비스를 관리합니다.

| 서비스 | 설명 |

|---|---|

| Azure 웹 액세스 | 이 서비스를 통해 Azure Virtual Desktop 사용자는 HTMLv5 호환 웹 브라우저를 통해 가상 데스크톱 및 원격 애플리케이션에 액세스할 수 있습니다. |

| 게이트웨이 | 이 서비스는 원격 클라이언트를 게이트웨이에 연결한 다음 VM에서 동일한 게이트웨이로 다시 연결합니다. |

| 브로커 | Broker 서비스는 로드 밸런싱 및 기존 사용자 세션의 가상 데스크톱 및 원격 애플리케이션 재연결을 제공합니다. |

| 진단 | 원격 데스크톱 진단 서비스는 Azure Virtual Desktop 배포의 작업 이벤트를 성공 또는 실패로 기록합니다. 이 정보는 오류 해결에 유용합니다. |

| Azure 인프라 서비스 | Microsoft는 네트워킹, 스토리지 및 컴퓨팅 Azure 인프라 서비스를 관리합니다. |

사용자 관리

고객은 성공적인 Azure Virtual Desktop 구현을 위해 다음 구성 요소를 관리합니다.

| 구성 요소 | 설명 |

|---|---|

| 사용자 프로필 관리 | FSLogix 및 Azure Files는 컨테이너화된 사용자 프로필을 통해 사용자에게 빠르고 상태 저장 환경을 제공합니다. |

| 사용자 호스트 액세스 | 호스트 풀을 만들 때 부하 분산 유형은 깊이 또는 이동 경로로 정의됩니다. |

| VM의 크기 조정 및 크기 조정 정책 | VM 크기 조정 구성 요소에는 VPN을 사용할 수 있는 VM이 포함됩니다. |

| 크기 조정 정책 | Azure 가상 컴퓨터 비율 크기 조정 집합과 통합된 세션 호스트 풀은 부하 분산 VM 그룹을 관리합니다. |

| 네트워킹 정책 | 고객이 NSG(네트워크 보안 그룹)를 정의하고 할당하여 네트워크 트래픽을 필터링합니다. |

Azure Virtual Desktop 자격 증명 보호

Azure Virtual Desktop을 사용하려면 Microsoft Entra ID 통합해야 합니다. Microsoft Entra ID ID 및 액세스 기능을 통합할 수 있습니다.

이 Microsoft Entra ID 통합은 계층화된 제로 트러스트 보안 모델의 핵심입니다. 제로 트러스트 보안 모델은 "벽으로 둘러싸인 정원"의 개념을 제거합니다. 이 모델은 모든 서비스, 사용자, 애플리케이션 및 시스템이 인터넷에 열려 있다고 가정합니다. 이 방법은 강력한 인증, 권한 부여 및 암호화를 구축하는 데 중점을 두며 더 나은 운영 민첩성을 제공합니다.

보안 프로세스 및 구성 요소는 이 Microsoft Entra IaaS(ID as a Service) 아키텍처에 기여합니다. 고려사항:

- 정적 및 동적 조건부 액세스 정책을 사용하는 것을 고려해 보세요.

- 다단계 인증이 향상된 인증 사용.

- 통합 취약성 평가를 위해 클라우드용 Microsoft Defender 또는 Microsoft Defender를 구독합니다.

- 강력한 자격 증명 관리 서비스 및 정책을 사용 중입니다.

다음 부하 분산 방법은 Azure Virtual Desktop에서 사용할 수 있습니다. 분산 우선 부하 분산 및 깊이 우선 부하 분산을 통해 Azure Virtual Desktop 호스트 풀에 대한 사용자 지정을 통해 배포 요구 사항을 충족할 수 있습니다.

- 너비 우선은 호스트 풀의 세션 호스트 전체에 사용자 세션을 고르게 배포하는 기본 구성입니다. 너비 우선 부하 분산 방법을 사용하면 사용자 연결을 배포하여 이 시나리오에 최적화할 수 있습니다. 이 방법은 풀링된 가상 데스크톱 환경에 연결하는 사용자에게 최상의 환경을 제공하려는 조직에 적합합니다.

- 깊이 우선은 최대 연결 수에 도달할 때까지 새 사용자 세션을 여러 세션 호스트에 연결합니다. 이 방법을 사용하면 한 번에 하나의 세션 호스트를 포화시켜 규모 축소 시나리오에 최적화할 수 있습니다. 깊이 우선 부하 분산은 일반적으로 비용을 절감하고 호스트 풀에 할당된 가상 컴퓨터 수에 대해 보다 세부적인 제어를 사용하도록 설정하는 데 사용됩니다.

여러 원격 데스크톱 클라이언트와 가장 많이 사용되는 파트너 OS 장치에는 Azure Virtual Desktop에 대한 지원이 포함됩니다. Windows 데스크톱 및 Microsoft Store 클라이언트는 이 지원이 포함된 두 개의 원격 데스크톱 클라이언트입니다. 다음을 수행할 수 있습니다.

- Windows 10 Enterprise 다중 세션, Windows Server 2012 R2 및 최신 버전 및 Windows 7 Enterprise(전체 데스크톱)에서 정식 데스크톱에 액세스하여 호환성을 확인합니다.

- 호스트 풀의 미리 구성된 응용 프로그램 그룹에서만 응용 프로그램에 액세스합니다. Microsoft Entra ID 및 역할 기반 액세스 제어를 사용하여 세분화된 권한 부여를 제공합니다.

참고

Azure Virtual Desktop에는 AD DS(Active Directory 도메인 서비스)가 필요합니다. AD DS 도메인에 가입된 세션 호스트는 Microsoft Entra 보안 기능을 활용합니다. 이러한 기능에는 조건부 액세스, 다단계 인증 및 Intelligent Security Graph가 포함됩니다.