보안 기본값 계획

암호 스프레이, 재생, 피싱 같은 일반적인 ID 관련 공격이 더 많이 확산하게 되면 보안 관리가 어려울 수 있습니다. 보안 기본값은 조직이 고유한 ID 보안 스토리를 관리할 준비가 될 때까지 Microsoft가 조직 대신에 고객을 안전하게 보호하기 위해 관리하는 보안 기본 설정을 제공합니다. 보안 기본값은 다음과 같이 미리 구성된 보안 설정을 제공합니다.

모든 사용자에게 다단계 인증에 등록하도록 요구합니다.

관리자에게 다단계 인증을 수행하도록 요구

레거시 인증 프로토콜 차단

필요한 경우 사용자에게 다단계 인증을 수행하도록 요구

Azure Portal에 대한 액세스와 같은 권한 있는 작업 보호

가용성

모든 사용자가 Microsoft 보안 기본값을 사용할 수 있습니다. 목표는 모든 조직에서 추가 비용 없이 기본 수준의 보안을 설정할 수 있도록 하는 것입니다. 테넌트가 2019년 10월 22일 이후에 만들어진 경우 보안 기본값이 이미 사용하도록 설정되어 있을 수 있습니다. 모든 사용자를 보호하기 위해 생성 시 모든 새 테넌트에서 보안 기본값을 사용하도록 설정됩니다.

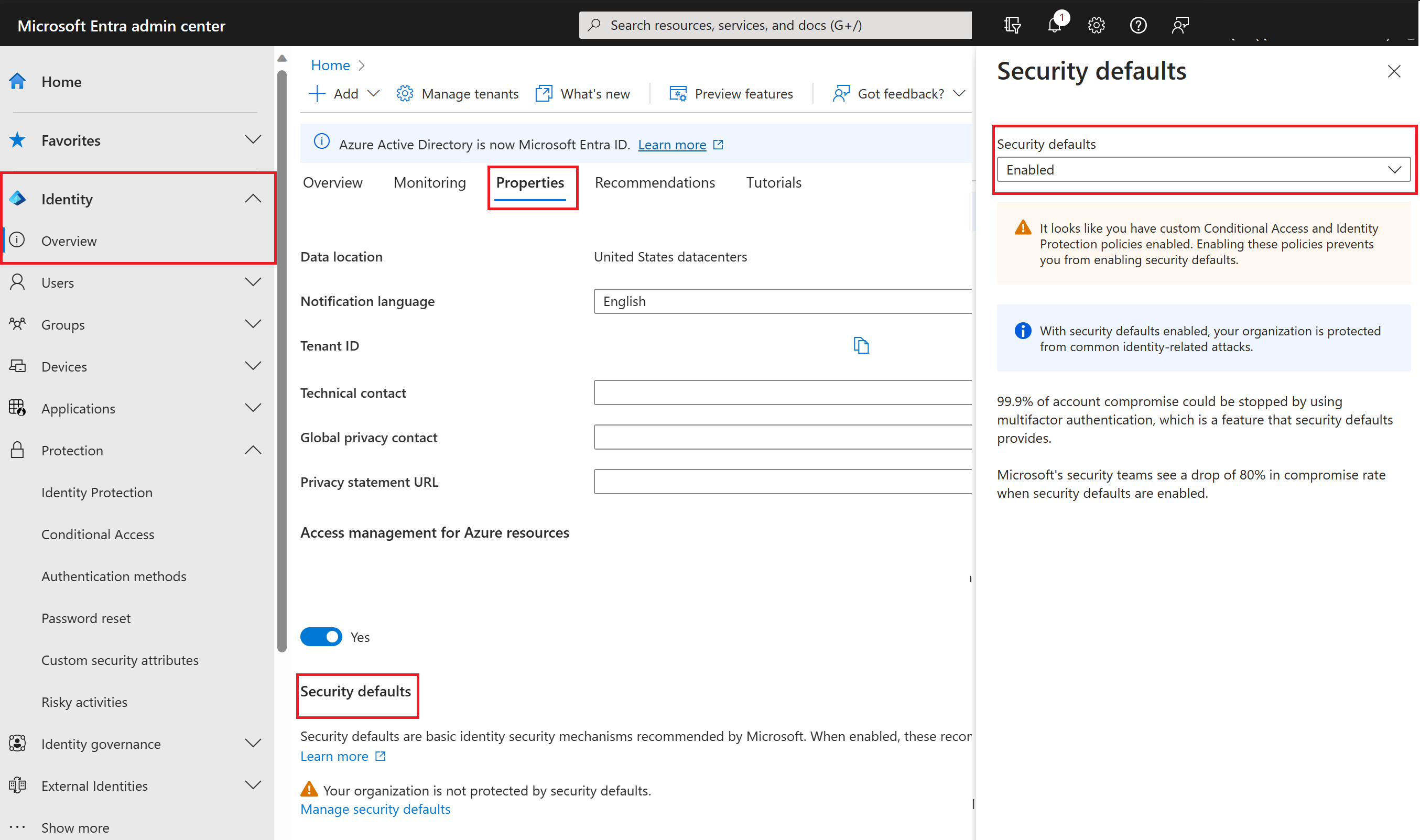

보안 기본값을 사용하거나 사용하지 않도록 설정하려면 최소한 조건부 액세스 관리자로 Microsoft Entra 관리 센터에 로그인한 다음 Entra ID>개요>속성으로 이동하고 보안 기본값 관리를 선택합니다.

누구를 위한 기능인가요?

| 보안 기본값을 사용해야 하는 사용자는 누구인가요? | 보안 기본값을 사용하지 않아야 하는 사용자는 누구인가요? |

|---|---|

| 보안 상태를 높이려 하지만 시작할 방법이나 위치를 모르는 조직 | 현재 조건부 액세스 정책을 사용하여 신호를 하나로 통합하고 의사 결정을 내리고 조직 정책을 적용하는 조직 |

| Microsoft Entra ID Licensing의 무료 계층을 활용하는 조직 | Microsoft Entra ID Premium 라이선스를 사용하는 조직 |

| 조건부 액세스를 사용하는 복잡한 보안 요구 사항이 있는 조직 |

정책 적용

통합 다단계 인증 등록

테넌트 내의 모든 사용자는 Microsoft Authenticator 앱을 사용하여 MFA(다단계 인증)를 등록해야 합니다. 등록은 즉시 필요합니다. 유예 기간은 없습니다. 보안 기본값을 사용하도록 설정한 후 사용자가 로그인하면 리소스에 액세스하기 전에 등록하라는 메시지가 표시됩니다. MFA 프롬프트는 사용자가 화면에 표시되는 숫자를 Microsoft Authenticator 앱에 입력하여 MFA 피로 공격을 방지하는 데 도움이 되는 숫자 일치를 사용합니다.

관리자 보호

권한을 가진 사용자는 종종 환경에 대한 액세스를 증가시킵니다. 이러한 계정은 권한이 크기 때문에 특별히 주의해서 처리해야 합니다. 권한 있는 계정의 보호를 향상하는 한 가지 일반적인 방법은 로그인 시 보다 강력한 형태의 계정 확인을 요구하는 것입니다. Microsoft Entra ID에서는 다단계 인증을 요구하여 더욱 강력한 계정 확인을 가져올 수 있습니다.

다단계 인증을 사용한 등록이 완료되면 로그인할 때마다 다른 인증을 수행하려면 다음 Microsoft Entra 관리자 역할이 필요합니다.

- 전역 관리자

- 애플리케이션 관리자

- 인증 관리자

- 인증 정책 관리자

- 대금 청구 관리자

- 클라우드 애플리케이션 관리자

- 조건부 액세스 관리자

- Exchange 관리자

- 기술 지원팀 관리자

- 아이덴티티 거버넌스 관리자

- 암호 관리자

- 권한 있는 인증 관리자

- 권한 있는 역할 관리자

- 보안 관리자

- SharePoint 관리자

- 사용자 관리자

모든 사용자 보호

관리자 계정도 추가 인증 계층이 필요한 유일한 계정이라고 생각하는 경향이 있습니다. 관리자는 중요한 정보에 대해 광범위한 액세스 권한을 가지며 구독 전체 설정을 변경할 수 있습니다. 그러나 공격자는 최종 사용자를 대상으로 하는 경우가 많습니다.

이러한 공격자는 액세스 권한을 얻은 후에 원래 계정 소유자를 대신하여 권한 있는 정보에 대한 액세스를 요청할 수 있습니다. 전체 디렉터리를 다운로드하여 전체 조직에서 피싱 공격을 수행할 수도 있습니다.

모든 사용자에 대해 보호를 개선하는 일반적인 방법 중 하나는 모든 사용자에 대해 다단계 인증과 같은 보다 강력한 형식의 계정 확인을 요구하는 것입니다. 사용자가 다단계 인증 등록을 완료하면 필요할 때마다 추가 인증을 요청하는 메시지가 표시됩니다. 이 기능은 SaaS 애플리케이션을 포함하여 Microsoft Entra ID로 등록된 모든 애플리케이션을 보호합니다.

레거시 인증 차단

사용자에게 클라우드 앱에 쉽게 액세스할 수 있도록 Microsoft Entra ID는 레거시 인증을 비롯한 다양한 인증 프로토콜을 지원합니다. 레거시 인증은 다음을 통해 수행된 인증 요청입니다.

- 최신 인증을 사용하지 않는 클라이언트(예: Office 2010 클라이언트) 최신 인증은 다단계 인증 및 스마트카드와 같은 기능을 지원하기 위해 OAuth 2.0과 같은 프로토콜을 구현하는 클라이언트를 포함합니다. 레거시 인증은 일반적으로 암호와 같은 보안 수준이 낮은 메커니즘도 지원합니다.

- IMAP, SMTP, POP3 등의 메일 프로토콜을 사용하는 클라이언트

현재 대부분의 손상된 로그인 시도는 레거시 인증에서 발생합니다. 레거시 인증은 다단계 인증을 지원하지 않습니다. 디렉터리에서 다단계 인증 정책을 사용하도록 설정한 경우에도 공격자는 이전 프로토콜을 사용하여 인증하고 다단계 인증을 무시할 수 있습니다.

테넌트에서 보안 기본값을 사용하도록 설정한 후에는 이전 프로토콜을 통해 수행된 모든 인증 요청이 차단됩니다. 보안 기본값은 Exchange Active Sync 기본 인증을 차단합니다.