애플리케이션 제어 구현

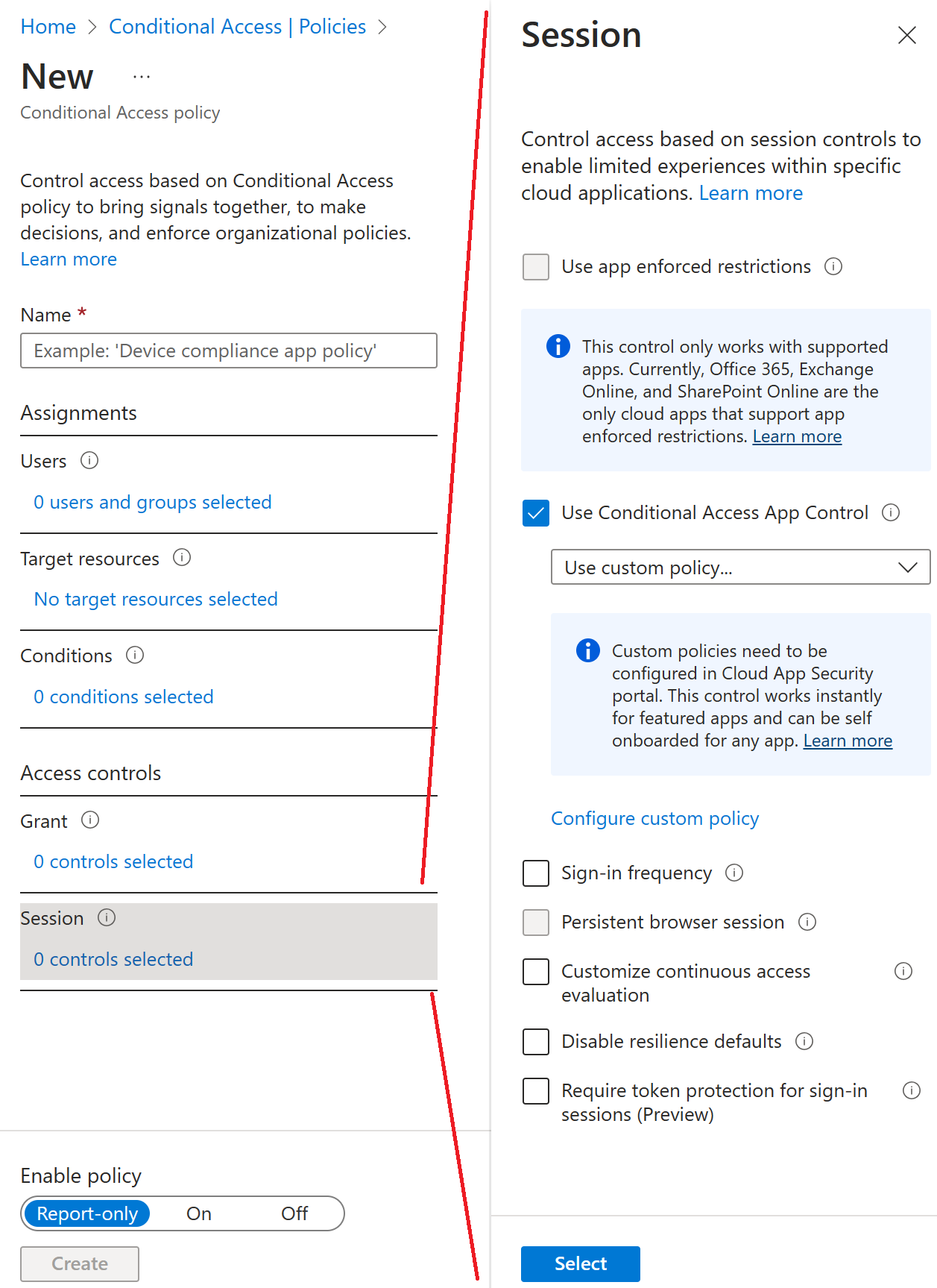

조건부 액세스 앱 제어를 통해 사용자 앱 액세스 및 세션을 액세스 및 세션 정책에 따라 실시간으로 모니터링하고 제어할 수 있습니다. 액세스 및 세션 정책은 Microsoft Defender for Cloud Apps 포털 내에서 필터를 더욱 세분화하고 사용자에 대해 수행할 작업을 설정하는 데 사용됩니다.

조건부 액세스 앱 제어

조건부 액세스 앱 제어는 역방향 프록시 아키텍처를 사용하며 Microsoft Entra 조건부 액세스와 고유하게 통합됩니다. Microsoft Entra 조건부 액세스를 사용하면 특정 조건에 따라 조직의 앱에 대한 액세스 제어를 적용할 수 있습니다. 조건은 조건부 액세스 정책이 누구에게(사용자 또는 사용자 그룹), 무엇에(클라우드 앱), 어디에(위치 및 네트워크) 적용되는지 정의합니다. 조건을 결정한 후 액세스 및 세션 제어를 적용하여 조건부 액세스 앱 제어로 데이터를 보호할 수 있는 Microsoft Defender for Cloud Apps로 사용자를 라우팅할 수 있습니다.

액세스 및 세션 정책을 사용하여 수행할 수 있는 작업은 다음과 같습니다.

- 데이터 반출 방지: 관리되지 않는 디바이스와 같이 중요한 문서의 다운로드, 잘라내기, 복사 및 인쇄를 차단할 수 있습니다.

- 다운로드할 때 보호: 중요한 문서의 다운로드를 차단하는 대신 Azure Information Protection을 사용하여 문서에 레이블을 지정하고 보호하도록 요구할 수 있습니다. 이 작업을 수행하면 문서를 보호할 수 있으며, 위험할 수 있는 세션에서 사용자 액세스를 제한할 수 있습니다.

- 레이블이 지정되지 않은 파일의 업로드를 방지 합니다. 중요한 파일을 업로드, 배포 및 다른 사용자가 사용하려면 파일에 올바른 레이블과 보호가 있는지 확인해야 합니다. 사용자가 콘텐츠를 분류하기 전까지는 민감한 콘텐츠를 포함하는 레이블 미지정 파일이 업로드되지 않도록 할 수 있습니다.

- 준수에 대한 사용자 세션 모니터링: 위험한 사용자는 앱에 로그인할 때 모니터링되며 해당 작업은 세션 내에서 기록됩니다. 사용자 행동을 조사 및 분석하면 향후 세션 정책을 적용해야 할 위치와 조건을 파악할 수 있습니다.

- 액세스 차단: 여러 위험 요소에 따라 특정 앱 및 사용자에 대한 액세스를 세분화하여 차단할 수 있습니다. 예를 들어 디바이스 관리의 형태로 클라이언트 인증서를 사용하는 경우 차단할 수 있습니다.

- 사용자 지정 활동 차단: 일부 앱에는 위험을 수반하는 고유한 시나리오가 있습니다(예: Microsoft Teams 또는 Slack과 같은 앱에서 중요한 콘텐츠가 포함된 메시지 보내기). 이러한 경우에는 메시지를 검사하여 중요한 콘텐츠 유무를 확인한 다음, 중요한 콘텐츠가 포함된 메시지를 실시간으로 차단할 수 있습니다.

방법: 조건부 액세스를 사용하는 클라우드 앱 액세스에 대한 앱 보호 정책 및 승인된 클라이언트 앱 필요

사용자는 정기적으로 개인 및 회사 작업에 대해 모바일 디바이스를 사용합니다. 직원들이 생산성을 높일 수 있도록 하는 동시에 잠재적으로 안전하지 않은 애플리케이션의 데이터 손실을 방지하려고 합니다. 조건부 액세스를 통해 조직에서는 승인된(최신 인증 지원) 클라이언트 앱에 대한 액세스를 제한할 수 있습니다.

이 섹션에서는 Microsoft 365, Exchange Online 및 SharePoint Online과 같은 리소스에 대한 조건부 액세스 정책을 구성하는 두 가지 시나리오를 제공합니다.

참고

iOS 및 Android 디바이스에 승인된 클라이언트 앱을 요구하려면 해당 디바이스는 먼저 Microsoft Entra ID에 등록해야 합니다.

시나리오 1: Microsoft 365 앱에 승인된 클라이언트 앱 필요

이 시나리오에서 Contoso는 Outlook mobile, OneDrive 및 Microsoft Teams와 같은 승인된 클라이언트 앱을 사용하는 경우 모바일 디바이스를 사용하는 사용자가 모든 Microsoft 365 서비스에 액세스할 수 있도록 결정했습니다. 모든 사용자는 이미 Microsoft Entra 자격 증명으로 로그인하고 있으며 Microsoft Entra ID Premium P1 또는 P2 및 Microsoft Intune을 포함하는 라이선스가 할당되어 있습니다.

조직에서는 모바일 디바이스에서 승인된 클라이언트 앱을 사용하도록 요구하기 위해 다음 세 단계를 완료해야 합니다.

1단계: Exchange Online에 액세스할 때 승인된 클라이언트 애플리케이션을 사용해야 하는 Android 및 iOS 기반 최신 인증 클라이언트에 대한 정책입니다.

Microsoft Entra 관리 센터에 보안 관리자 또는 조건부 액세스 관리자로 로그인합니다.

ID, 보호 및 조건부 액세스로 찾습니다.

+새 정책 만들기를 선택합니다.

정책에 이름을 지정합니다. 조직에서 정책 이름에 의미 있는 표준을 만드는 것이 좋습니다.

할당에서 사용자 및 그룹을 선택합니다.

- 포함에서 이 정책을 적용하려는 모든 사용자 또는 특정 사용자 및 그룹을 선택합니다.

- 완료를 선택합니다.

클라우드 앱 또는 작업에서 다음 포함을 선택하고 Office 365를 선택합니다.

조건에서디바이스 플랫폼을 선택합니다.

- 구성을 예로 설정합니다.

- Android 및 iOS를 포함합니다.

조건에서클라이언트 앱(미리 보기)을 선택합니다.

구성을 예로 설정합니다.

모바일 앱 및 데스크톱 클라이언트 및최신 인증 클라이언트를 선택합니다.

액세스 제어에서 권한 부여, 액세스 권한 부여, 승인된 클라이언트 앱 필요 및 선택을 클릭합니다.

설정을 확인하고 정책 사용 설정을 켜기로 설정합니다.

만들기를 선택하여 정책을 만들고 사용하도록 설정합니다.

2단계: EAS(ActiveSync)를 사용하여 Exchange Online에 대한 Microsoft Entra 조건부 액세스 정책을 구성합니다.

ID, 보호 및 조건부 액세스로 찾습니다.

+새 정책 만들기를 선택합니다.

정책에 이름을 지정합니다. 조직에서 정책 이름에 의미 있는 표준을 만드는 것이 좋습니다.

할당에서 사용자 및 그룹을 선택합니다.

- 포함에서 이 정책을 적용하려는 모든 사용자 또는 특정 사용자 및 그룹을 선택합니다.

- 완료를 선택합니다.

클라우드 앱 또는 작업에서 다음 포함을 선택하고 Office 365 Exchange Online을 선택합니다.

조건에서:

클라이언트 앱(미리 보기):

- 구성을 예로 설정합니다.

- 모바일 앱 및 데스크톱 클라이언트 및Exchange ActiveSync 클라이언트를 선택합니다.

액세스 제어에서 권한 부여, 액세스 권한 부여, 승인된 클라이언트 앱 필요 및 선택을 클릭합니다.

설정을 확인하고 정책 사용 설정을 켜기로 설정합니다.

만들기를 선택하여 정책을 만들고 사용하도록 설정합니다.

3단계: iOS 및 Android 클라이언트 애플리케이션에 대한 Intune 앱 보호 정책을 구성합니다.

Android 및 iOS 용 앱 보호 정책을 만드는 단계에 대한 앱 보호 정책을 만들고 할당하는 방법 문서를 검토합니다.

시나리오 2: Exchange Online 및 SharePoint Online에 승인된 클라이언트 앱 필요

이 시나리오에서 Contoso는 Outlook 모바일과 같은 승인된 클라이언트 앱을 사용하는 한, 사용자가 모바일 디바이스에서 전자 메일 및 SharePoint 데이터에만 액세스할 수 있도록 결정했습니다. 모든 사용자는 이미 Microsoft Entra 자격 증명으로 로그인하고 있으며 Microsoft Entra ID Premium P1 또는 P2 및 Microsoft Intune을 포함하는 라이선스가 할당되어 있습니다.

조직에서는 모바일 디바이스 및 Exchange ActiveSync 클라이언트에서 승인된 클라이언트 앱을 사용하도록 요구하기 위해 다음 세 단계를 완료해야 합니다.

1단계: Exchange Online 및 SharePoint Online에 액세스할 때 승인된 클라이언트 애플리케이션을 사용해야 하는 Android 및 iOS 기반 최신 인증 클라이언트에 대한 정책입니다.

Microsoft Entra 관리 센터에 보안 관리자 또는 조건부 액세스 관리자로 로그인합니다.

ID, 보호 및 조건부 액세스로 찾습니다.

새 정책을 선택합니다.

정책에 이름을 지정합니다. 조직에서 정책 이름에 의미 있는 표준을 만드는 것이 좋습니다.

할당에서 사용자 및 그룹을 선택합니다.

- 포함에서 이 정책을 적용하려는 모든 사용자 또는 특정 사용자 및 그룹을 선택합니다.

- 완료를 선택합니다.

클라우드 앱 또는 작업에서 다음 포함을 선택하고 Office 365 Exchange Online 및 Office 365 SharePoint Online을 선택합니다.

조건에서디바이스 플랫폼을 선택합니다.

- 구성을 예로 설정합니다.

- Android 및 iOS를 포함합니다.

조건에서클라이언트 앱(미리 보기)을 선택합니다.

- 구성을 예로 설정합니다.

- 모바일 앱 및 데스크톱 클라이언트 및최신 인증 클라이언트를 선택합니다.

액세스 제어에서 권한 부여, 액세스 권한 부여, 승인된 클라이언트 앱 필요 및 선택을 클릭합니다.

설정을 확인하고 정책 사용 설정을 켜기로 설정합니다.

만들기를 선택하여 정책을 만들고 사용하도록 설정합니다.

2단계: 승인된 클라이언트 앱을 사용해야 하는 Exchange ActiveSync 클라이언트에 대한 정책입니다.

ID, 보호 및 조건부 액세스로 찾습니다.

새 정책을 선택합니다.

정책에 이름을 지정합니다. 조직에서 정책 이름에 의미 있는 표준을 만드는 것이 좋습니다.

할당에서 사용자 및 그룹을 선택합니다.

- 포함에서 이 정책을 적용하려는 모든 사용자 또는 특정 사용자 및 그룹을 선택합니다.

- 완료를 선택합니다.

클라우드 앱 또는 작업에서 다음 포함을 선택하고 Office 365 Exchange Online을 선택합니다.

조건에서:

클라이언트 앱(미리 보기):

- 구성을 예로 설정합니다.

- 모바일 앱 및 데스크톱 클라이언트 및Exchange ActiveSync 클라이언트를 선택합니다.

액세스 제어에서 권한 부여, 액세스 권한 부여, 승인된 클라이언트 앱 필요 및 선택을 클릭합니다.

설정을 확인하고 정책 사용 설정을 켜기로 설정합니다.

만들기를 선택하여 정책을 만들고 사용하도록 설정합니다.

3단계: iOS 및 Android 클라이언트 애플리케이션에 대한 Intune 앱 보호 정책을 구성합니다.

Android 및 iOS 용 앱 보호 정책을 만드는 단계에 대한 앱 보호 정책을 만들고 할당하는 방법 문서를 검토합니다.

앱 보호 정책 개요

앱 보호 정책(APP)은 조직의 데이터가 안전하게 관리 앱에 포함되어 유지되도록 하는 규칙입니다. 정책은 사용자가 "기업" 데이터를 액세스하거나 이동하려고 할 때 적용되는 규칙이거나, 사용자가 앱 안에 있을 때 금지되거나 모니터링되는 작업 집합일 수 있습니다. 관리형 앱은 적용된 보호 정책이 있으며 이는 Intune에서 관리될 수 있습니다.

MAM(모바일 응용 프로그램 관리) 앱 보호 정책을 사용하여 애플리케이션 내에서 조직의 데이터를 관리하고 보호할 수 있습니다. 등록(MAM-WE)이 없는 MAM을 사용하면 BYOD(Bring-your-own-device) 시나리오의 개인 디바이스를 포함하여 거의 모든 디바이스에서 중요한 데이터를 포함하는 회사 또는 학교 관련 앱을 관리할 수 있습니다. Microsoft Office 앱과 같은 여러 생산성 개선 앱은 Intune MAM을 통해 관리할 수 있습니다.

앱 데이터를 보호하는 방법

직원은 개인 및 회사 작업 둘 다에 모바일 장치를 사용합니다. 직원의 생산성을 유지하는 동시에 의도했거나 의도하지 않은 데이터 손실을 방지하려고 합니다. 또한 관리하지 않는 디바이스에서 액세스하는 회사 데이터를 보호하려고 합니다.

MDM(모바일 디바이스 관리) 솔루션과 독립적으로 Intune 앱 보호 정책을 사용할 수 있습니다. 이러한 독립성은 디바이스 관리 솔루션에 디바이스를 등록하거나 등록하지 않고도 회사의 데이터를 보호하는 데 도움이 됩니다. 앱 수준 정책을 구현하여 회사 리소스에 대한 액세스를 제한하고 IT 부서의 의도 내에서 데이터를 유지할 수 있습니다.

디바이스의 앱 보호 정책

다음과 같은 디바이스에서, 실행되는 앱에 대해 앱 보호 정책을 구성할 수 있습니다.

Microsoft Intune에 등록됨: 이러한 디바이스는 일반적으로 회사 소유입니다.

타사 MDM 솔루션에 등록됨: 이러한 디바이스는 일반적으로 회사 소유입니다.

참고

타사 모바일 앱 관리 또는 보안 컨테이너 솔루션에는 모바일 앱 관리 정책을 사용하면 안 됩니다.

모바일 디바이스 관리 솔루션에 등록되지 않음: 이러한 디바이스는 일반적으로 Intune 또는 다른 MDM 솔루션에서 관리되거나 등록되지 않은 직원 소유 디바이스입니다.

중요

Microsoft 365 서비스에 연결하는 Office 모바일 앱에 대한 모바일 앱 관리 정책을 만들 수 있습니다. 하이브리드 최신 인증이 활성화된 iOS/iPadOS 및 Android용 Outlook에 대해 Intune 앱 보호 정책을 만들어서 Exchange 온-프레미스 사서함에 대한 액세스를 보호할 수도 있습니다. 이 기능을 사용하기 전에 iOS/iPadOS 및 Android용 Outlook의 요구 사항을 충족하고 있는지 확인하세요. 온-프레미스 Exchange 또는 SharePoint 서비스에 연결하는 다른 앱에는 앱 보호 정책이 지원되지 않습니다.

앱 보호 정책을 사용할 때의 이점

앱 보호 정책을 사용할 경우의 중요한 이점은 다음과 같습니다.

앱 수준에서 회사 데이터 보호. 모바일 앱 관리는 디바이스 관리가 필요하지 않으므로 관리되는 디바이스와 관리되지 않는 디바이스 모두에서 회사 데이터를 보호할 수 있습니다. 관리는 사용자 ID를 중심으로 하며 디바이스 관리에 대한 요구 사항이 제거됩니다.

최종 사용자 생산성은 영향을 받지 않으며, 개인 컨텍스트에서 앱을 사용하는 경우 정책이 적용되지 않습니다. 이 정책은 업무적으로만 적용되며, 개인 데이터를 건드리지 않고도 회사 데이터를 보호할 수 있습니다.

앱 보호 정책은 앱 계층 보호가 구현되었는지 확인합니다. 예를 들어 다음을 수행할 수 있습니다.

- 회사 컨텍스트에서 앱을 열 때 PIN을 요구합니다.

- 앱 간 데이터 공유를 제어합니다.

- 개인 스토리지 위치에 대한 회사 앱 데이터 저장을 차단합니다.

MDM은 MAM 외에도 디바이스가 보호되도록 합니다. 예를 들어 디바이스 액세스 시 PIN을 요구하거나, 관리되는 앱을 디바이스에 배포할 수 있습니다. MDM 솔루션을 통해 디바이스에 앱을 배포하여 앱 관리를 보다 더 강력히 제어할 수도 있습니다.

앱 보호 정책과 함께 MDM을 사용할 경우 추가적인 혜택이 있으며 회사에서 앱 보호 정책을 MDM과 함께 사용하거나 MDM을 제외하고 사용할 수 있습니다. 예를 들어, 회사에서 지급한 휴대폰과 개인 태블릿을 모두 사용하는 직원을 생각해 보세요. 회사 휴대폰은 MDM에 등록되고 앱 보호 정책으로 보호되고 퍼스널 디바이스는 앱 보호 정책으로만 보호됩니다.

디바이스 상태를 설정하지 않고 MAM 정책을 사용자에게 적용하면 사용자가 BYOD 디바이스와 Intune 관리 디바이스 모두에서 MAM 정책을 적용받게 됩니다. 관리되는 상태에 따라 MAM 정책을 적용할 수도 있습니다. 따라서 앱 보호 정책을 만들 때 모든 앱 유형에 대한 대상 옆에 있는 아니요를 선택합니다. 그러고 나서, 다음 작업을 수행합니다.

- 덜 엄격한 MAM 정책을 Intune 관리 디바이스에 적용하고, 더 제한적인 MAM 정책을 비 MDM 등록 디바이스에 적용합니다.

- 등록되지 않은 디바이스에만 MAM 정책을 적용합니다.