세션 관리 및 지속적인 액세스 평가 구현

복잡한 배포에서는 조직에서 인증 세션을 제한해야 할 수 있습니다. 시나리오에는 다음이 포함될 수 있습니다.

- 관리되지 않는 디바이스 또는 공유 디바이스에 대한 리소스 액세스.

- 외부 네트워크를 통한 중요 정보에 액세스.

- 우선 순위가 높은 사용자 또는 임원 사용자.

- 중요한 비즈니스 애플리케이션.

조건부 액세스 제어를 통해 모든 사용자에게 영향을 주지 않고 조직 내의 특정 사용 사례를 대상으로 하는 정책을 만들 수 있습니다.

정책을 구성하는 방법에 대한 세부 정보를 살펴보기 전에 기본 구성을 검토해 보겠습니다.

사용자 로그인 빈도

로그인 빈도는 사용자가 리소스에 다시 액세스하려고 할 때 다시 로그인해야 하는 시간 간격을 정의합니다.

사용자 로그인 빈도에 대한 Microsoft Entra ID 기본 구성은 90일의 롤링 기간입니다. 사용자에게 자격 증명을 요청하는 것은 중요한 것처럼 보일 수 있지만, 생각하지 않고 자격 증명을 입력하도록 학습된 사용자가 실수로 자격 증명을 악의적인 자격 증명 프롬프트에 제공할 수 있는 역효과도 불러올 수 있습니다.

사용자가 다시 로그인하도록 요청하지 않는 것이 걱정스러울 수 있지만 실제로는 IT 정책을 위반하면 세션이 해지됩니다. 일부 예에는 암호 변경, 비준수 디바이스 또는 계정 사용 안 함이 포함됩니다. PowerShell을 사용하여 사용자 세션을 명시적으로 해지할 수도 있습니다. Microsoft Entra ID 기본 구성은 '세션의 보안 상태가 변경되지 않은 경우 사용자에게 자격 증명을 제공하도록 요청하지 않음'으로 제공됩니다.

로그인 빈도 설정은 표준에 따라 OAUTH2 또는 OIDC 프로토콜을 구현한 앱과 함께 작동합니다. 다음 웹 애플리케이션을 포함하여 Windows, Mac 및 모바일용 대부분의 앱은 설정을 준수합니다.

- 워드, 엑셀, 파워포인트 온라인

- OneNote 온라인

- Office.com

- Microsoft 365 관리 포털

- Exchange Online

- SharePoint 및 OneDrive

- 팀 웹 클라이언트

- Dynamics CRM 온라인

- Azure Portal

로그인 빈도 설정은 자신의 쿠키를 삭제하지 않고 정기적으로 인증을 위해 Microsoft Entra ID로 다시 리디렉션되는 한 SAML 애플리케이션에서도 작동합니다.

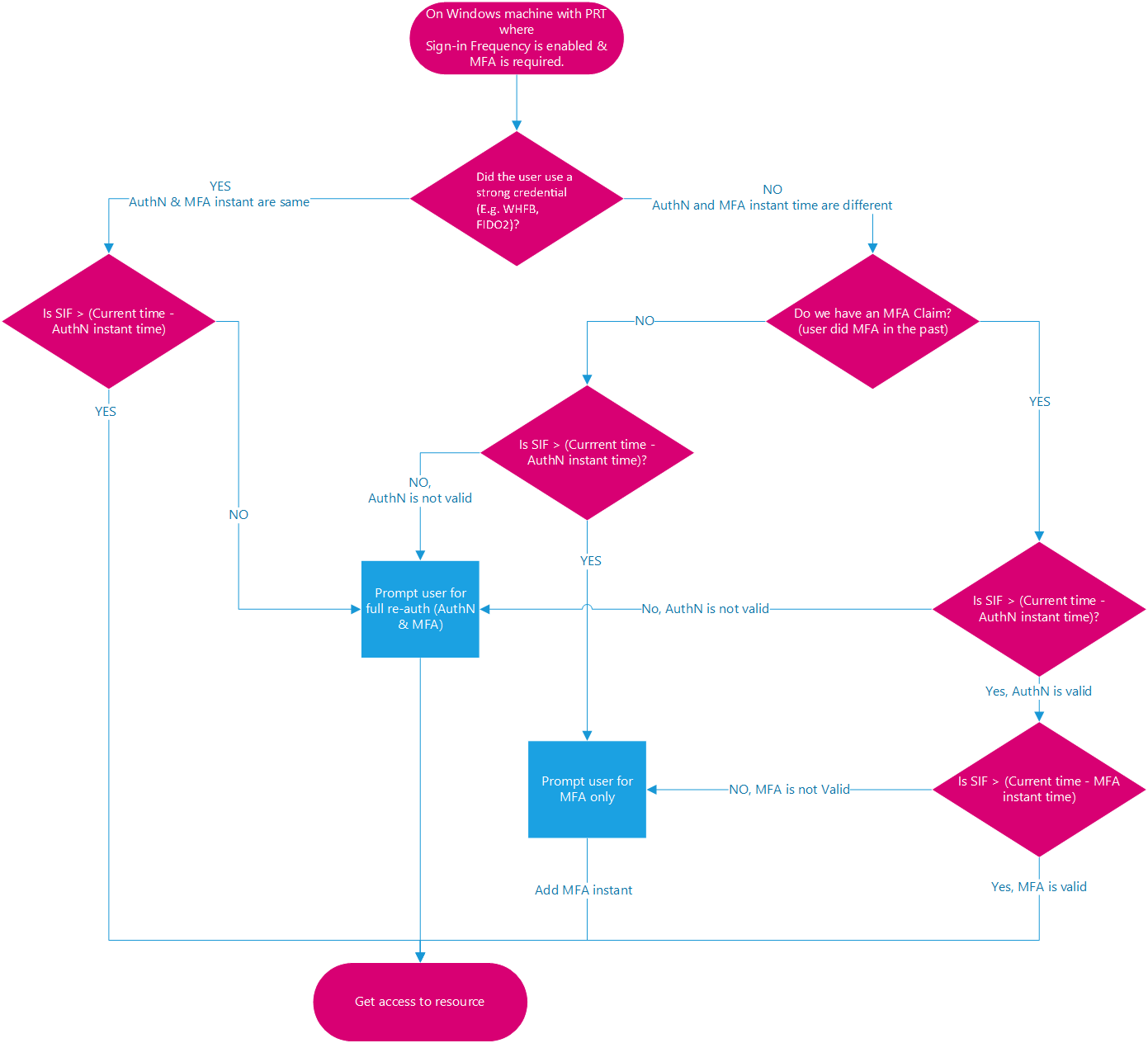

사용자 로그인 빈도 및 다단계 인증

이전에 로그인 빈도는 Microsoft Entra 및 하이브리드 Microsoft Entra에 조인되고 Microsoft Entra에 등록된 디바이스의 첫 번째 단계 인증에만 적용됐습니다. 고객이 디바이스에서 쉽게 MFA(다단계 인증)를 다시 적용할 수 없었습니다. 고객 피드백에 따라 로그인 빈도는 MFA에도 적용됩니다.

사용자 로그인 빈도 및 디바이스 ID

Microsoft Entra 또는 하이브리드 Microsoft Entra에 조인되거나 Microsoft Entra에 등록된 디바이스를 사용하는 경우 사용자가 디바이스를 잠금 해제하거나 대화형으로 로그인하면 이 이벤트는 로그인 빈도 정책에 부합합니다. 다음 두 예제에서는 사용자 로그인 빈도를 1시간으로 설정합니다.

예제 1:

- 00:00에 사용자는 Windows 10 Microsoft Entra 조인 디바이스에 로그인하고 SharePoint Online에 저장된 문서 작업을 시작합니다.

- 사용자는 디바이스에서 한 시간 동안 동일한 문서 작업을 계속합니다.

- 01:00에 관리자가 구성한 조건부 액세스 정책의 로그인 빈도 요구 사항에 따라 사용자에게 다시 로그인하라는 메시지가 표시됩니다.

예제 2:

- 00:00에 사용자는 Windows 10 Microsoft Entra 조인 디바이스에 로그인하고 SharePoint Online에 저장된 문서 작업을 시작합니다.

- 00:30에 사용자는 일어나서 휴식을 취하고 디바이스를 잠급니다.

- 00:45에 사용자는 휴식을 끝내고 디바이스의 잠금을 해제합니다.

- 01:45에 00:45에 발생한 마지막 로그인 이후 관리자가 구성한 조건부 액세스 정책의 로그인 빈도 요구 사항에 따라 사용자에게 다시 로그인하라는 메시지가 표시됩니다.

검색 세션의 지속성

영구 브라우저 세션을 사용하면 사용자가 브라우저 창을 닫았다가 다시 연 후 로그인 상태를 유지할 수 있습니다. 브라우저 세션 지속성에 대한 Microsoft Entra ID 기본값을 사용하면 개인 디바이스의 사용자가 '로그인 상태 유지?'를 표시하여 세션을 유지할지 여부를 선택할 수 있습니다. 인증이 성공한 후에 메시지가 표시됩니다.

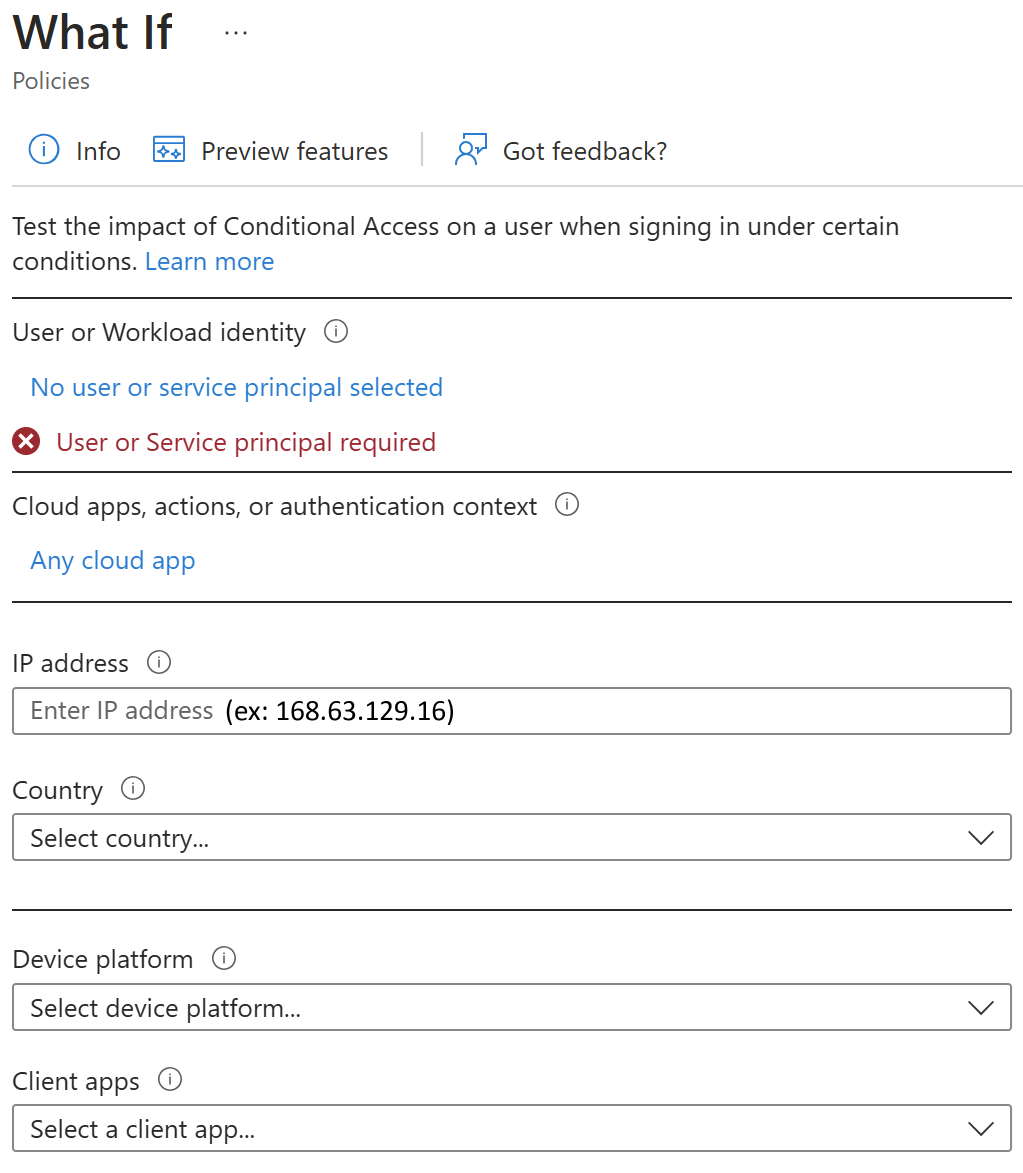

유효성 검사

What-If 도구를 사용하여 사용자의 로그인을 대상 애플리케이션으로 시뮬레이션하고 정책을 구성한 방법에 따라 다른 조건을 시뮬레이트할 수 있습니다. 인증 세션 관리 제어가 도구의 결과에 표시됩니다.

정책 전개

정책이 예상대로 작동하는지 확인하는 데 권장되는 모범 사례는 프로덕션에 배포하기 전에 테스트하는 것입니다. 테스트 테넌트를 사용하여 새 정책이 의도한 대로 작동하는지 확인하는 것이 좋습니다.

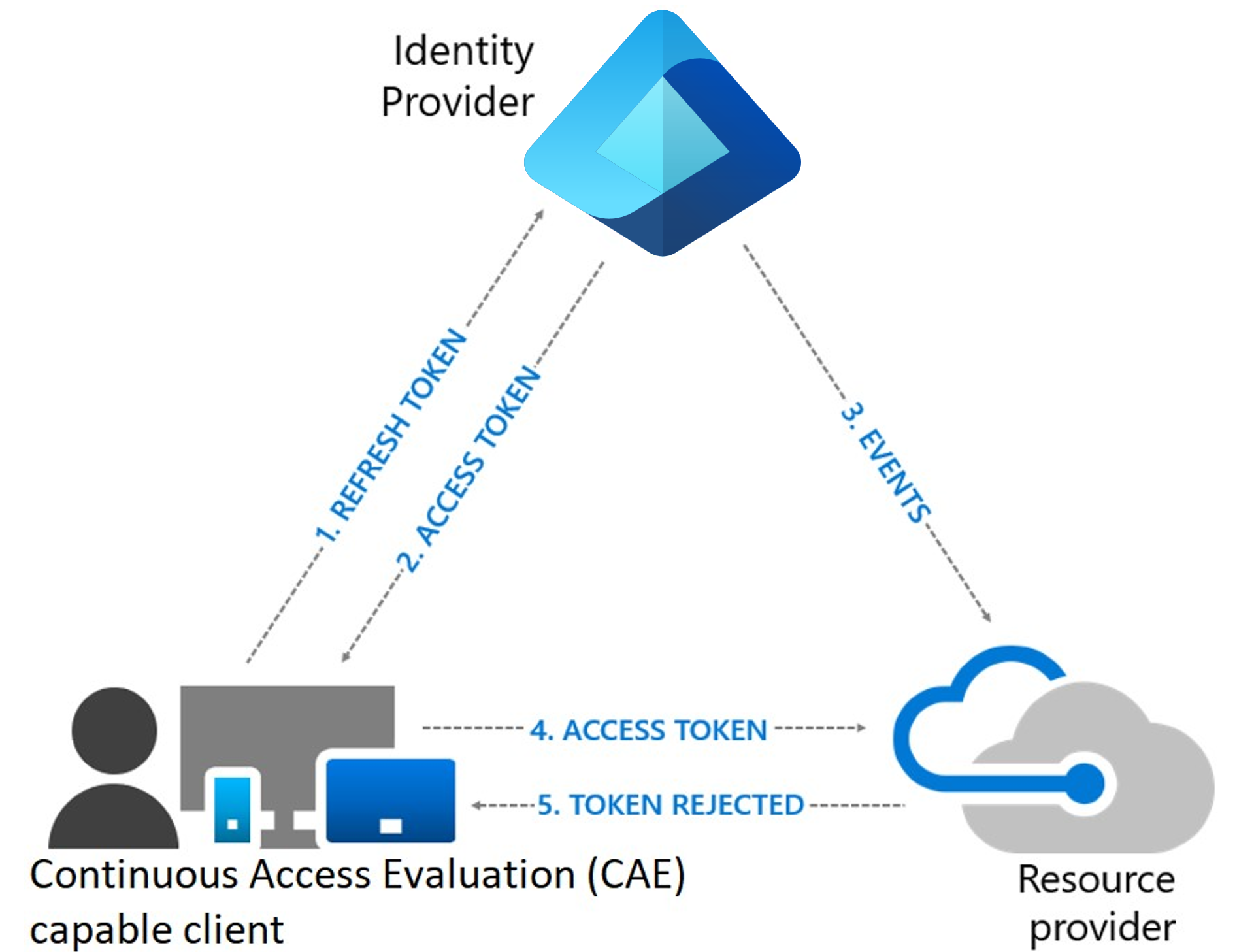

CAE(지속적인 액세스 평가)

토큰 만료 및 새로 고침은 업계의 표준 메커니즘입니다. Outlook과 같은 클라이언트 애플리케이션이 Exchange Online과 같은 서비스에 연결하는 경우 API 요청은 OAuth 2.0 액세스 토큰을 사용하여 인증됩니다. 기본적으로 액세스 토큰은 1시간 동안 유효하며, 만료되면 클라이언트는 새로 고치기 위해 Microsoft Entra ID로 리디렉션됩니다. 새로 고침 기간을 사용하면 사용자 액세스에 대한 정책을 다시 평가할 수 있습니다. 예: 조건부 액세스 정책으로 인해 또는 사용자가 디렉터리에서 사용하지 않도록 설정했기 때문에 토큰을 새로 고치지 않도록 선택할 수 있습니다.

그러나 사용자에 대한 조건이 변경되는 시점과 정책 변경이 적용되는 시점 사이에 지연이 있습니다. 정책 위반 또는 보안 문제에 적시에 응답하려면 토큰 발급자와 신뢰 당사자(지원 앱) 간에 “대화”가 필요합니다. 이 양방향 대화는 두 가지 중요한 기능을 제공합니다. 신뢰 당사자는 네트워크 위치와 같이 속성이 변경되는 시기를 확인하고 토큰 발급자에게 알릴 수 있습니다. 또한 계정 손상, 사용 안 함 또는 기타 우려 사항으로 인해 지정된 사용자에 대한 토큰 존중을 중지하도록 신뢰 당사자에게 알리는 방법을 토큰 발급자에게 제공합니다. 이 대화의 메커니즘은 CAE(지속적인 액세스 평가)입니다.

혜택

지속적인 액세스 평가에는 몇 가지 주요 이점이 있습니다.

- 사용자 종료 또는 암호 변경/재설정: 사용자 세션 해지가 거의 실시간으로 적용됩니다.

- 네트워크 위치 변경: 조건부 액세스 위치 정책이 거의 실시간으로 적용됩니다.

- 신뢰할 수 있는 네트워크 외부의 컴퓨터로 토큰 내보내기는 조건부 액세스 위치 정책을 통해 방지할 수 있습니다.

평가 및 해지 프로세스 흐름

- CAE(지속적인 액세스 권한 평가)는 지원 클라이언트는 일부 리소스에 대한 액세스 토큰을 요청하는 자격 증명 또는 새로 고침 토큰을 Microsoft Entra ID에 제공합니다.

- 액세스 토큰이 클라이언트에 대한 다른 아티팩트와 함께 반환됩니다.

- 관리자가 명시적으로 사용자의 모든 새로 고침 토큰을 해지합니다. 해지 이벤트는 Microsoft Entra ID에서 리소스 공급자에게 전송됩니다.

- 액세스 토큰이 리소스 공급자에게 제공됩니다. 리소스 공급자는 토큰의 유효성 검사를 평가하고 사용자에 대한 해지 이벤트가 있는지 여부를 확인합니다. 리소스 공급자는 이 정보를 사용하여 리소스에 대한 액세스 권한 부여 여부를 결정합니다.

- 이 다이어그램의 경우 리소스 공급자는 액세스를 거부하고 401+ 클레임 챌린지를 다시 클라이언트에 보냅니다.

- CAE 기능을 갖춘 클라이언트가 401+ 클레임 도전 과제를 이해합니다. 캐시를 우회하고 1단계로 돌아가서 새로 고침 토큰과 클레임 질문을 Microsoft Entra ID로 다시 보냅니다. 그러면 Microsoft Entra ID가 모든 조건을 다시 평가하고 사용자에게 이러한 경우에는 다시 인증하라는 메시지를 표시합니다.