보안 가상 허브를 포함하여 가상 광역 네트워크 계획 및 구현

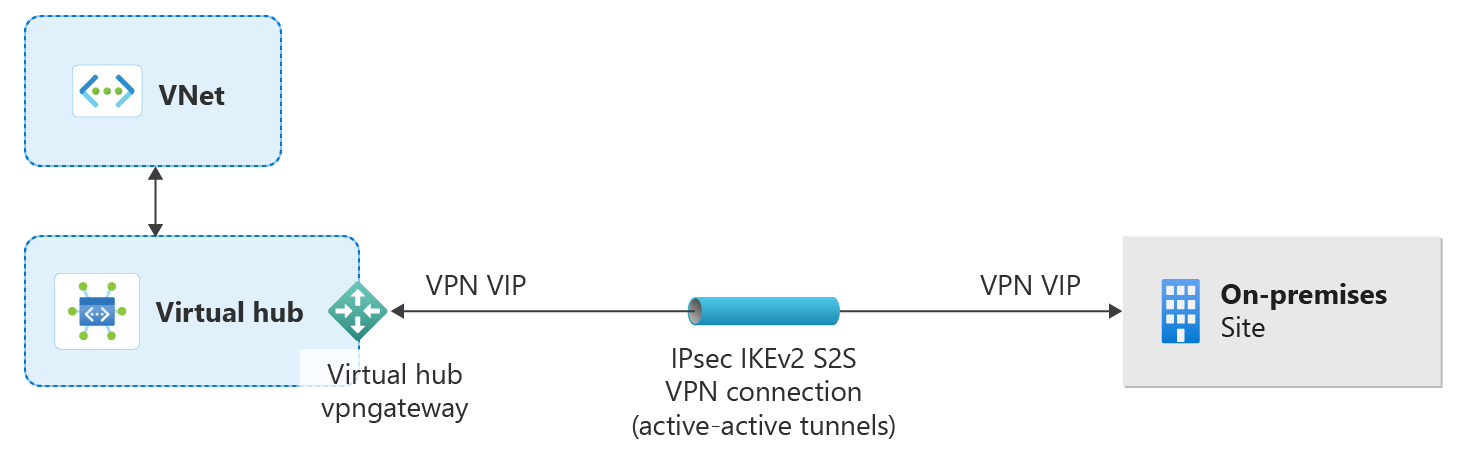

Virtual WAN은 IPsec/IKE(IKEv1 및 IKEv2) VPN 연결을 통해 Azure의 리소스에 연결합니다. 이 유형의 연결에는 외부 연결 공용 IP 주소가 할당된 온-프레미스에 있는 VPN 디바이스가 필요합니다.

필수 조건

- Azure 구독이 있는지 확인합니다. Azure 구독이 아직 없는 경우 MSDN 구독자 혜택을 활성화하거나 무료 계정에 등록할 수 있습니다.

- 가상 허브 프라이빗 주소 공간에 사용할 IP 주소 범위를 결정합니다. 이 정보는 가상 허브를 구성할 때 사용됩니다. 가상 허브는 Virtual WAN에서 만들고 사용하는 가상 네트워크입니다. 이는 지역에서 Virtual WAN 네트워크의 핵심입니다. 주소 공간 범위는 특정 규칙을 따라야 합니다.

- 허브에 지정하는 주소 범위는 연결하는 기존 가상 네트워크와 겹칠 수 없습니다.

- 주소 범위는 연결하는 온-프레미스 주소 범위와 겹칠 수 없습니다.

- 온-프레미스 네트워크 구성에 있는 IP 주소 범위를 잘 모른다면 세부 정보를 알고 있는 다른 사람의 도움을 받으세요.

- 허브에 지정하는 주소 범위는 연결하는 기존 가상 네트워크와 겹칠 수 없습니다.

Azure Portal 또는 Azure PowerShell

Azure Portal 또는 Azure PowerShell cmdlet을 사용하여 Azure Virtual WAN에 대한 사이트 및 사이트 간의 연결을 만들 수 있습니다. Cloud Shell은 공통 Azure 도구가 사전 설치되고 계정으로 사용하도록 구성된 체험 대화형 셸입니다.

Cloud Shell을 열려면 코드 블록의 오른쪽 위 모서리에서 Cloud Shell 열기를 선택하면 됩니다. 또한 https://shell.azure.com/powershell로 이동하여 별도의 브라우저 탭에서 Cloud Shell을 열 수도 있습니다. 복사를 선택하여 코드 블록을 복사하고 Cloud Shell에 붙여넣고 Enter 키를 선택하여 실행합니다.

또한 Azure PowerShell cmdlet을 컴퓨터에 로컬로 설치하고 실행할 수도 있습니다. PowerShell cmdlet은 자주 업데이트됩니다. 최신 버전을 설치하지 않은 경우 지침에 지정된 값이 실패할 수 있습니다. 컴퓨터에 설치된 Azure PowerShell 버전을 찾으려면 Get-Module -ListAvailable Az cmdlet을(를) 사용합니다.

로그인

Azure Cloud Shell을 사용하는 경우 Cloud Shell을 열면 계정에 로그인하라는 메시지가 자동으로 표시됩니다. Connect-AzAccount을(를) 실행할 필요가 없습니다. 로그인한 후에도 Get-AzSubscription 및 Select-AzSubscription을 사용하여 필요한 경우 구독을 변경할 수 있습니다.

PowerShell을 로컬로 실행하는 경우 상승된 권한으로 PowerShell 콘솔을 열고 Azure 계정에 연결합니다. Connect-AzAccount cmdlet에서 자격 증명을 입력하라는 메시지를 표시합니다. 인증한 다음, Azure PowerShell에 사용할 수 있도록 계정 설정을 다운로드합니다. Get-AzSubscription 및 Select-AzSubscription -SubscriptionName "Name of subscription"을 사용하여 구독을 변경할 수 있습니다.

가상 WAN 만들기

가상 WAN을 만들려면 가상 WAN을 호스트하거나 기존 리소스 그룹을 사용할 리소스 그룹을 만들어야 합니다. 다음 예제 중 하나를 사용합니다.

이 예제에서는 미국 동부 위치에 TestRG라는 새 리소스 그룹을 만듭니다. 기존 리소스 그룹을 대신 사용하려는 경우 $resourceGroup = Get-AzResourceGroup -ResourceGroupName "NameofResourceGroup" 명령을 수정한 다음 고유한 값을 사용하여 이 연습의 단계를 완료할 수 있습니다.

리소스 그룹을 만듭니다.

New-AzResourceGroup -Location "East US" -Name "TestRG"New-AzVirtualWan cmdlet을 사용하여 가상 wan을 만듭니다.

$virtualWan = New-AzVirtualWan -ResourceGroupName TestRG -Name TestVWAN1 -Location "East US"

허브 만들기 및 허브 설정 구성

허브는 사이트 간, Express 경로 또는 지점 및 사이트 간 기능을 위한 게이트웨이를 포함할 수 있는 가상 네트워크입니다. New-AzVirtualHub을(를) 사용하여 가상 허브를 만듭니다. 이 예제에서는 지정된 주소 접두사 및 허브의 위치를 사용하여 Hub1이라는 기본 가상 허브를 만듭니다.

$virtualHub = New-AzVirtualHub -VirtualWan $virtualWan -ResourceGroupName "TestRG" -Name "Hub1" -AddressPrefix "10.1.0.0/16" -Location "westus"

사이트 간 VPN 게이트웨이 만들기

이 섹션에서는 참조된 가상 허브와 동일한 위치에서 사이트 간 VPN 게이트웨이를 만듭니다. VPN 게이트웨이를 만들 때 원하는 배율 단위를 지정합니다. 게이트웨이를 만드는 데 약 30분이 소요됩니다.

Azure Cloud Shell을 닫거나 연결 시간이 초과된 경우 $virtualHub에 대한 변수를 다시 선언해야 할 수 있습니다.

$virtualHub = Get-AzVirtualHub -ResourceGroupName "TestRG" -Name "Hub1"New-AzVpnGateway cmdlet을 사용하여 VPN Gateway를 만듭니다.

New-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1" -VirtualHubId $virtualHub.Id -VpnGatewayScaleUnit 2VPN 게이트웨이가 만들어지면 다음 예제를 사용하여 볼 수 있습니다.

Get-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1"

사이트 및 연결 만들기

이 섹션에서는 실제 위치 및 연결에 해당하는 사이트를 만듭니다. 이러한 사이트에는 온-프레미스 VPN 디바이스 엔드포인트가 포함되어 있으며 Virtual WAN의 가상 허브당 최대 1000개의 사이트를 만들 수 있습니다. 허브가 여러 개인 경우 각 허브당 1,000개를 만들 수 있습니다.

VPN 게이트웨이 및 온-프레미스 사이트에 있는 IP 주소 공간에 대한 변수를 설정합니다. 이 주소 공간으로 향하는 트래픽은 로컬 사이트로 라우팅됩니다. 사이트에 대해 BGP를 사용하도록 설정하지 않은 경우에 필요합니다.

$vpnGateway = Get-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1" $vpnSiteAddressSpaces = New-Object string[] 2 $vpnSiteAddressSpaces[0] = "192.168.2.0/24" $vpnSiteAddressSpaces[1] = "192.168.3.0/24"링크 속도에 대한 메타데이터, 링크 공급자 이름 및 온-프레미스 디바이스의 공용 IP 주소를 포함하여 분기의 물리적 링크에 대한 정보를 추가하는 링크를 만듭니다.

$vpnSiteLink1 = New-AzVpnSiteLink -Name "TestSite1Link1" -IpAddress "15.25.35.45" -LinkProviderName "SomeTelecomProvider" -LinkSpeedInMbps "10" $vpnSiteLink2 = New-AzVpnSiteLink -Name "TestSite1Link2" -IpAddress "15.25.35.55" -LinkProviderName "SomeTelecomProvider2" -LinkSpeedInMbps "100"방금 만든 VPN 사이트 링크의 변수를 참조하여 VPN 사이트를 만듭니다. Azure Cloud Shell 닫거나 연결 시간이 초과된 경우 Virtual WAN 변수를 다시 선언합니다.

$virtualWan = Get-AzVirtualWAN -ResourceGroupName "TestRG" -Name "TestVWAN1"New-AzVpnSite cmdlet을 사용하여 VPN 사이트를 만듭니다.

$vpnSite = New-AzVpnSite -ResourceGroupName "TestRG" -Name "TestSite1" -Location "westus" -VirtualWan $virtualWan -AddressSpace $vpnSiteAddressSpaces -DeviceModel "SomeDevice" -DeviceVendor "SomeDeviceVendor" -VpnSiteLink @($vpnSiteLink1, $vpnSiteLink2)사이트 링크 연결을 만듭니다. 연결은 분기/사이트에서 확장 가능한 게이트웨이로 연결되는 2개의 활성-활성 터널로 구성됩니다.

$vpnSiteLinkConnection1 = New-AzVpnSiteLinkConnection -Name "TestLinkConnection1" -VpnSiteLink $vpnSite.VpnSiteLinks[0] -ConnectionBandwidth 100 $vpnSiteLinkConnection2 = New-AzVpnSiteLinkConnection -Name "testLinkConnection2" -VpnSiteLink $vpnSite.VpnSiteLinks[1] -ConnectionBandwidth 10

허브에 VPN 사이트 연결

명령을 실행하기 전에 다음 변수를 다시 선언해야 할 수 있습니다.

$virtualWan = Get-AzVirtualWAN -ResourceGroupName "TestRG" -Name "TestVWAN1" $vpnGateway = Get-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1" $vpnSite = Get-AzVpnSite -ResourceGroupName "TestRG" -Name "TestSite1"허브에 VPN 사이트를 연결합니다.

New-AzVpnConnection -ResourceGroupName $vpnGateway.ResourceGroupName -ParentResourceName $vpnGateway.Name -Name "testConnection" -VpnSite $vpnSite -VpnSiteLinkConnection @($vpnSiteLinkConnection1, $vpnSiteLinkConnection2)

허브에 VNet 연결

다음 단계는 허브를 VNet에 연결하는 것입니다. 이 연습을 위해 새 리소스 그룹을 만든 경우 일반적으로 리소스 그룹에 VNet(가상 네트워크)이 없습니다. 아래 단계는 아직 VNet이 없는 경우 VNet을 만드는 데 도움이 됩니다. 그런 다음 허브와 VNet 간에 연결을 만들 수 있습니다.

가상 네트워크 만들기

다음 예제 값을 사용하여 VNet을 만들 수 있습니다. 예제의 값을 사용자 환경에 사용한 값으로 대체해야 합니다.

VNet 만들기

$vnet = @{ Name = 'VNet1' ResourceGroupName = 'TestRG' Location = 'eastus' AddressPrefix = '10.21.0.0/16' } $virtualNetwork = New-AzVirtualNetwork @vnet서브넷 설정을 지정합니다.

$subnet = @{ Name = 'Subnet-1' VirtualNetwork = $virtualNetwork AddressPrefix = '10.21.0.0/24' } $subnetConfig = Add-AzVirtualNetworkSubnetConfig @subnetVNet을 설정합니다.

$virtualNetwork | Set-AzVirtualNetwork

허브에 VNet 연결

다음 단계를 통해 PowerShell을 사용하여 가상 네트워크를 가상 허브에 연결할 수 있습니다. Azure Portal을 사용하여 이 작업을 완료할 수도 있습니다. 연결하려는 각 VNet에 대해 이 단계를 반복합니다.

연결을 만들기 전에 다음 사항에 유의합니다.

- 가상 네트워크는 한 번에 하나의 가상 허브에만 연결할 수 있습니다.

- 가상 허브에 연결하려면 원격 가상 네트워크에 게이트웨이가 없어야 합니다.

- 정적 경로 전파와 같은 일부 구성 설정은 현재 Azure Portal에서 구성할 수 있습니다.

VPN 게이트웨이가 가상 허브에 있는 경우 연결된 VNet에 대한 다른 쓰기 작업과 마찬가지로 이 작업으로 인해 지점 및 사이트 간 클라이언트에 대한 연결이 끊어지고 사이트 간 터널 및 BGP(Border Gateway Protocol) 세션이 다시 연결될 수 있습니다.

연결 추가

기존 가상 네트워크를 포함하여 기존 리소스에 대한 변수를 선언합니다.

$resourceGroup = Get-AzResourceGroup -ResourceGroupName "TestRG" $virtualWan = Get-AzVirtualWan -ResourceGroupName "TestRG" -Name "TestVWAN1" $virtualHub = Get-AzVirtualHub -ResourceGroupName "TestRG" -Name "Hub1" $remoteVirtualNetwork = Get-AzVirtualNetwork -Name "VNet1" -ResourceGroupName "TestRG"가상 네트워크를 가상 허브에 피어링하는 연결을 만듭니다.

New-AzVirtualHubVnetConnection -ResourceGroupName "TestRG" -VirtualHubName "Hub1" -Name "VNet1-connection" -RemoteVirtualNetwork $remoteVirtualNetwork

VPN 디바이스 구성

VPN 구성 다운로드

VPN 디바이스 구성 파일을 사용하여 온-프레미스 VPN 디바이스를 구성합니다. 기본 단계는 다음과 같습니다.

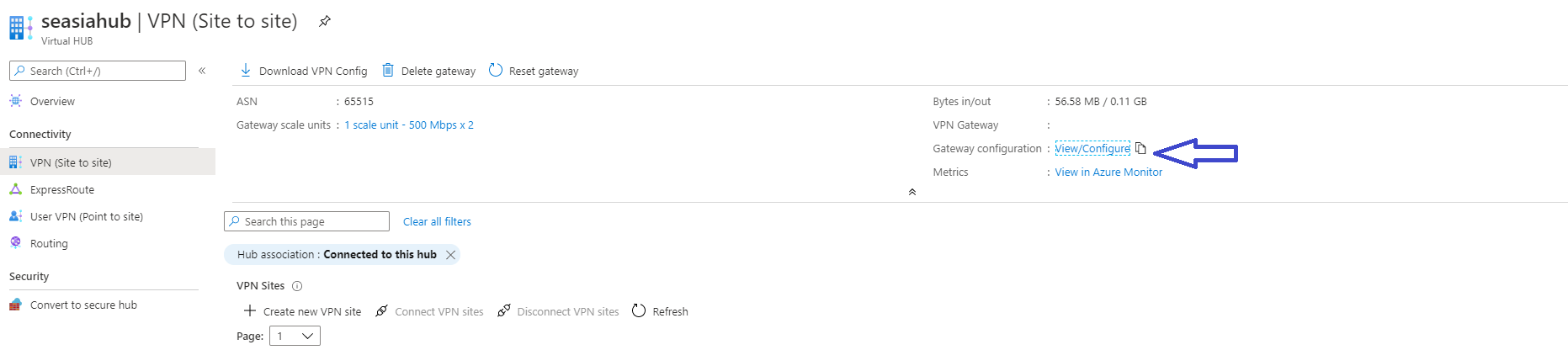

- Virtual WAN 페이지에서 허브 ->가상 허브 ->VPN(사이트 간) 페이지로 이동합니다.

- VPN(사이트 간) 페이지의 맨 위에서 VPN 구성간 다운로드를 클릭합니다. Azure가 리소스 그룹 'microsoft-network-[location]'에 새 스토리지 계정을 만들 때 일련의 메시지가 표시됩니다. 여기서 위치는 WAN의 위치입니다. "기존 항목 사용"을 클릭하고 쓰기 권한이 설정된 유효한 SAS URL을 추가하여 기존 스토리지 계정을 추가할 수도 있습니다.

- 파일 만들기가 완료되면 링크를 클릭하여 파일을 다운로드합니다. 그러면 제공된 SAS URL 위치에 VPN 구성이 포함된 새 파일이 만들어집니다.

- 온-프레미스 VPN 디바이스에 구성을 적용합니다. 자세한 내용은 이 섹션의 VPN 디바이스 구성을 참조하세요.

- VPN 디바이스에 구성을 적용한 후에는 만든 스토리지 계정을 유지할 필요가 없습니다.

- 가상 허브 가상 네트워크의 주소 공간입니다.

- 예:

"AddressSpace":"10.1.0.0/24"

- 예:

- 가상 허브에 연결된 가상 네트워크의 주소 공간입니다.

- 예:

"ConnectedSubnets":["10.2.0.0/16","10.3.0.0/16"]

- 예:

- 가상 허브 vpngateway의 IP 주소 공간입니다. 각 vpngateway 연결은 활성-활성 구성의 2개 터널로 구성되므로 이 파일에 두 IP 주소가 모두 나열됩니다. 이 예제에서는 각 사이트에 대한 “Instance0” 및 “Instance1”이 표시됩니다.

- 예:

"Instance0":"nnn.nn.nn.nnn""Instance1":"nnn.nn.nn.nnn"

- 예:

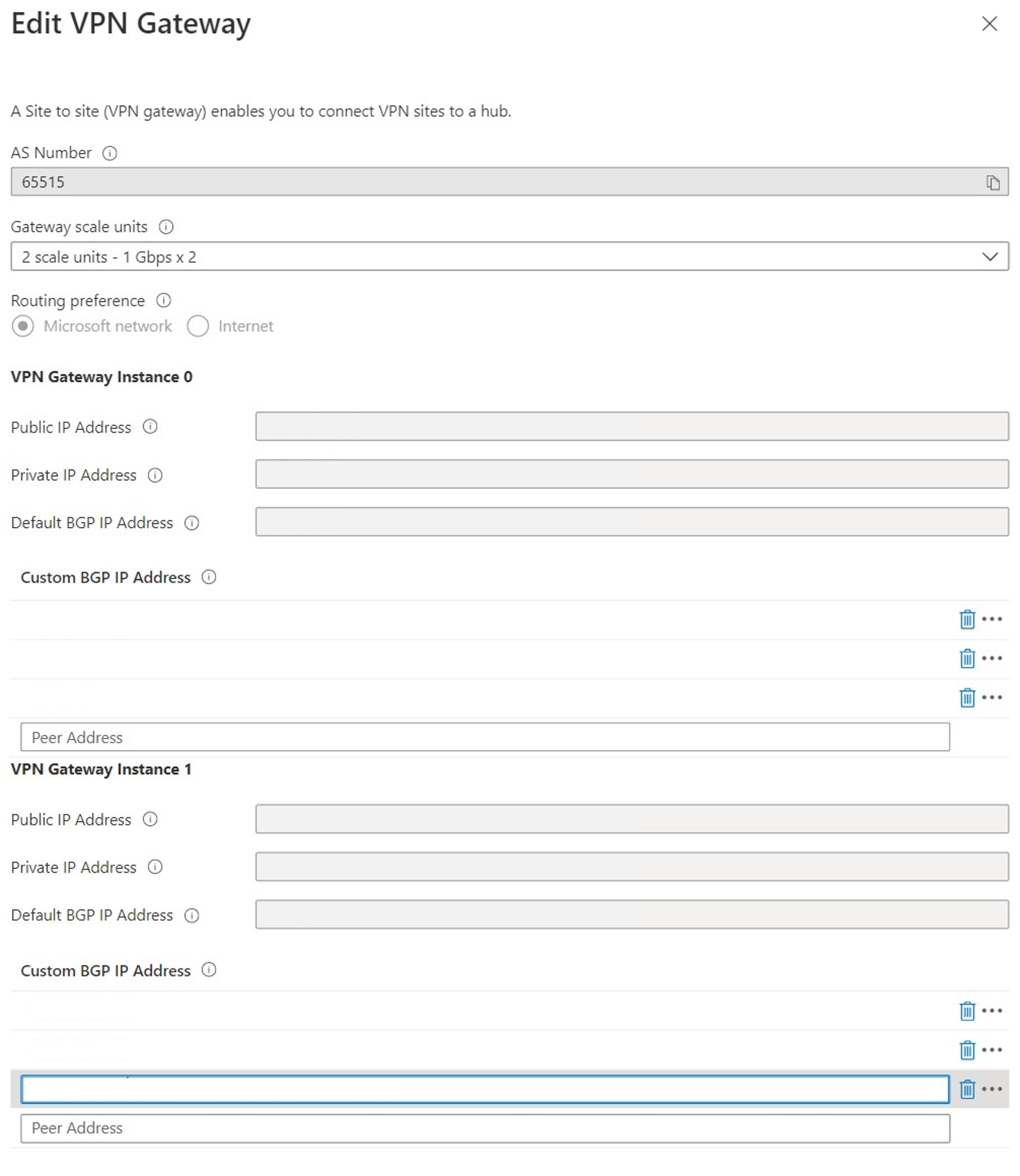

- 공용 IP 주소: Azure에서 할당.

- 개인 IP 주소: Azure에서 할당.

- 기본 BGP IP 주소: Azure에서 할당.

- 사용자 지정 BGP IP 주소: 이 필드는 APIPA(자동 개인 IP 주소 지정)용으로 예약되어 있습니다. Azure는 169.254.21.* 및 169.254.22.* 범위에서 BGP IP를 지원합니다. Azure는 이러한 범위에서 BGP 연결을 허용하지만 기본 BGP IP를 사용하여 연결을 다이얼링합니다. 사용자는 각 인스턴스에 대해 여러 사용자 지정 BGP IP 주소를 지정할 수 있습니다. 두 인스턴스에 동일한 사용자 지정 BGP IP 주소를 사용하면 안 됩니다.

- 가상 허브 가상 네트워크의 주소 공간입니다.

VPN 디바이스 구성 파일

디바이스 구성 파일에는 온-프레미스 VPN 디바이스를 구성할 때 사용할 설정이 포함되어 있습니다. 이 파일을 볼 때 다음 정보를 확인합니다.

- vpnSiteConfiguration - 이 섹션은 Virtual WAN에 연결된 사이트로 설정된 디바이스 정보를 나타냅니다. 여기에는 분기 디바이스의 이름 및 공용 IP 주소가 포함됩니다.

vpnSiteConnections - 이 섹션에서는 다음 설정에 관한 정보를 제공합니다.

- BGP, 미리 공유한 키 등의 Vpngateway 연결 구성 세부 정보. PSK는 자동으로 생성되는 미리 공유한 키입니다. 사용자 지정 PSK(사전 공유 키)에 대한 개요 페이지에서 언제든지 연결을 편집할 수 있습니다.

예제 디바이스 구성 파일

{ "configurationVersion":{ "LastUpdatedTime":"2018-07-03T18:29:49.8405161Z", "Version":"r403583d-9c82-4cb8-8570-1cbbcd9983b5" }, "vpnSiteConfiguration":{ "Name":"testsite1", "IPAddress":"73.239.3.208" }, "vpnSiteConnections":[ { "hubConfiguration":{ "AddressSpace":"10.1.0.0/24", "Region":"West Europe", "ConnectedSubnets":[ "10.2.0.0/16", "10.3.0.0/16" ] }, "gatewayConfiguration":{ "IpAddresses":{ "Instance0":"104.45.18.186", "Instance1":"104.45.13.195" } }, "connectionConfiguration":{ "IsBgpEnabled":false, "PSK":"bkOWe5dPPqkx0DfFE3tyuP7y3oYqAEbI", "IPsecParameters":{ "SADataSizeInKilobytes":102400000, "SALifeTimeInSeconds":3600 } } } ] }, { "configurationVersion":{ "LastUpdatedTime":"2018-07-03T18:29:49.8405161Z", "Version":"1f33f891-e1ab-42b8-8d8c-c024d337bcac" }, "vpnSiteConfiguration":{ "Name":" testsite2", "IPAddress":"66.193.205.122" }, "vpnSiteConnections":[ { "hubConfiguration":{ "AddressSpace":"10.1.0.0/24", "Region":"West Europe" }, "gatewayConfiguration":{ "IpAddresses":{ "Instance0":"104.45.18.187", "Instance1":"104.45.13.195" } }, "connectionConfiguration":{ "IsBgpEnabled":false, "PSK":"XzODPyAYQqFs4ai9WzrJour0qLzeg7Qg", "IPsecParameters":{ "SADataSizeInKilobytes":102400000, "SALifeTimeInSeconds":3600 } } } ] }, { "configurationVersion":{ "LastUpdatedTime":"2018-07-03T18:29:49.8405161Z", "Version":"cd1e4a23-96bd-43a9-93b5-b51c2a945c7" }, "vpnSiteConfiguration":{ "Name":" testsite3", "IPAddress":"182.71.123.228" }, "vpnSiteConnections":[ { "hubConfiguration":{ "AddressSpace":"10.1.0.0/24", "Region":"West Europe" }, "gatewayConfiguration":{ "IpAddresses":{ "Instance0":"104.45.18.187", "Instance1":"104.45.13.195" } }, "connectionConfiguration":{ "IsBgpEnabled":false, "PSK":"YLkSdSYd4wjjEThR3aIxaXaqNdxUwSo9", "IPsecParameters":{ "SADataSizeInKilobytes":102400000, "SALifeTimeInSeconds":3600 } } } ] }

VPN 디바이스 구성

참고 항목

Virtual WAN 파트너 솔루션을 사용하여 작업하는 경우 VPN 디바이스 구성이 자동으로 수행됩니다. 디바이스 컨트롤러는 Azure에서 구성 파일을 가져오고 Azure에 대한 연결을 설정하는 디바이스에 적용합니다. 따라서 VPN 디바이스를 수동으로 구성하는 방법을 알 필요가 없습니다.

게이트웨이 설정 보기 또는 편집

언제든지 VPN Gateway 설정을 보고 편집할 수 있습니다. 가상 허브 ->VPN(사이트 간)으로 이동하여 보기/구성을 선택합니다.

VPN Gateway 편집 페이지에서 다음 설정을 확인할 수 있습니다.