Azure Bastion과 Just-In-Time 가상 머신 액세스 중에서 선택

Azure Bastion 및 Just-In-Time 액세스 기술을 사용하면 Azure에서 호스트되는 조직의 VM에 안전하게 연결할 수 있습니다.

여기서는 Azure Bastion 및 JIT VM 액세스 두 가지 옵션에 대한 사용 사례 및 기능에 대해 알아봅니다. 그러면 팀이 가장 적합한 옵션을 선택하도록 도울 수 있습니다.

Azure Bastion의 기능

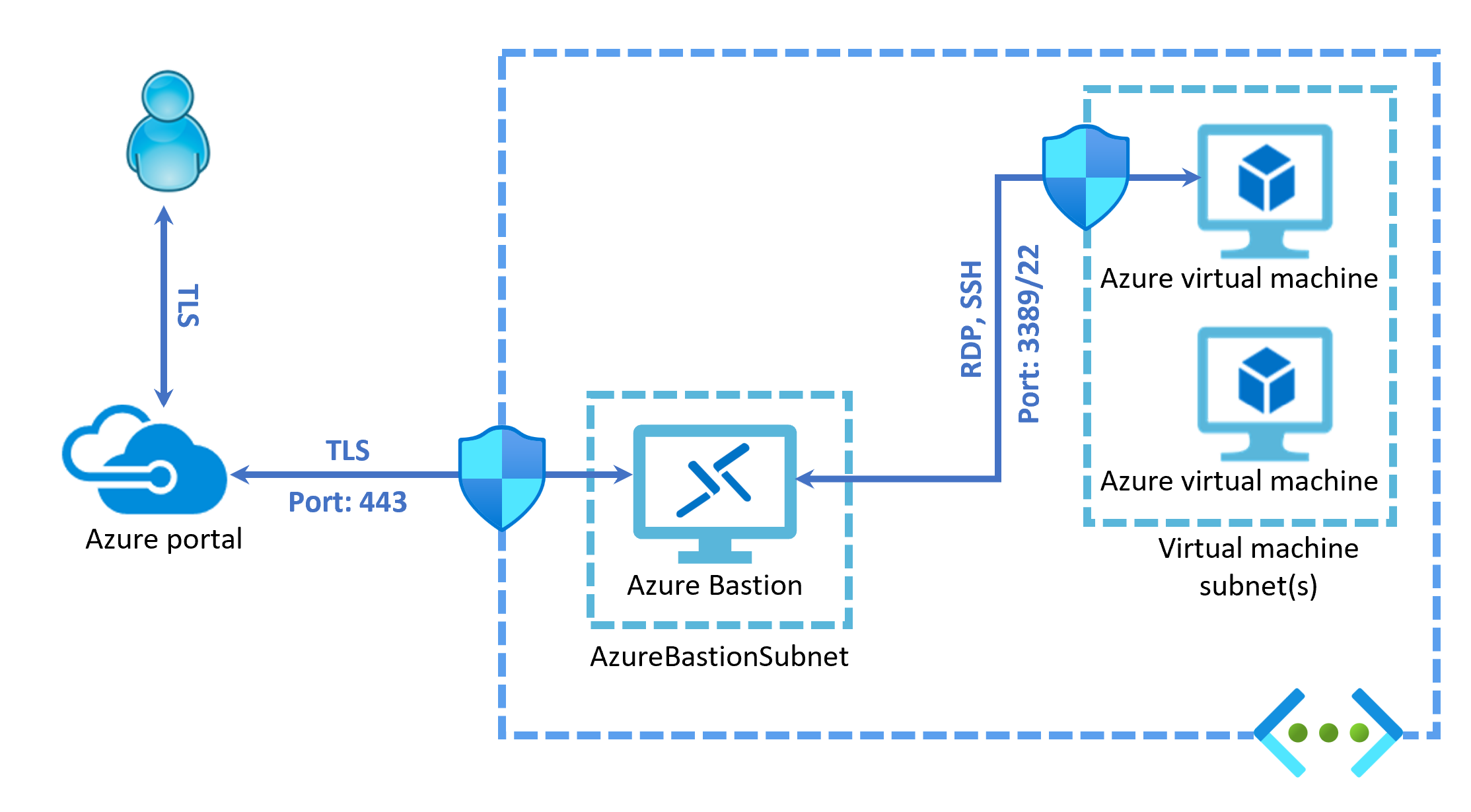

Azure Bastion 서비스를 사용하면 Azure Portal 내부에서 직접 최신 HTML5 기반 클라이언트를 사용할 수 있습니다. 이 서비스는 TLS 및 포트 443을 통해 동일한 가상 네트워크의 모든 Azure VM에 안전하게 연결합니다. Azure Bastion은 조직의 VM과 동일한 가상 네트워크 내에서 프로비전하도록 선택할 수 있는 완전 플랫폼 관리형 PaaS입니다.

이 접근 방법에는 다음과 같은 많은 이점이 있습니다.

웹 클라이언트는 포트 443에서 업계 표준 TLS를 통해 RDP 또는 SSH 세션을 연결합니다. 동일한 포트 브라우저가 HTTPS 연결에 사용됩니다. 443을 통한 TLS를 사용하면 더 이상 포트를 열 필요 없이 회사 방화벽을 안전하게 트래버스할 수 있습니다.

더 이상 공용 IP 주소가 필요하지 않으므로 VM을 강화할 수 있습니다. Azure Bastion은 개인 IP 주소를 통해 연결합니다.

사용자가 VM에 연결할 수 있도록 다른 NSG를 추가할 필요가 더 이상 없습니다. Azure Bastion용 단일 보안 NSG를 만들어 안전한 개인 IP 주소를 통해 연결하기만 하면 됩니다.

VM에 더 이상 공용 IP 주소가 없으므로 가상 네트워크 외부의 악의적인 사용자가 시도하는 외부 포트 검색으로부터 자동으로 보호됩니다.

Just-In-Time VM 액세스의 기능

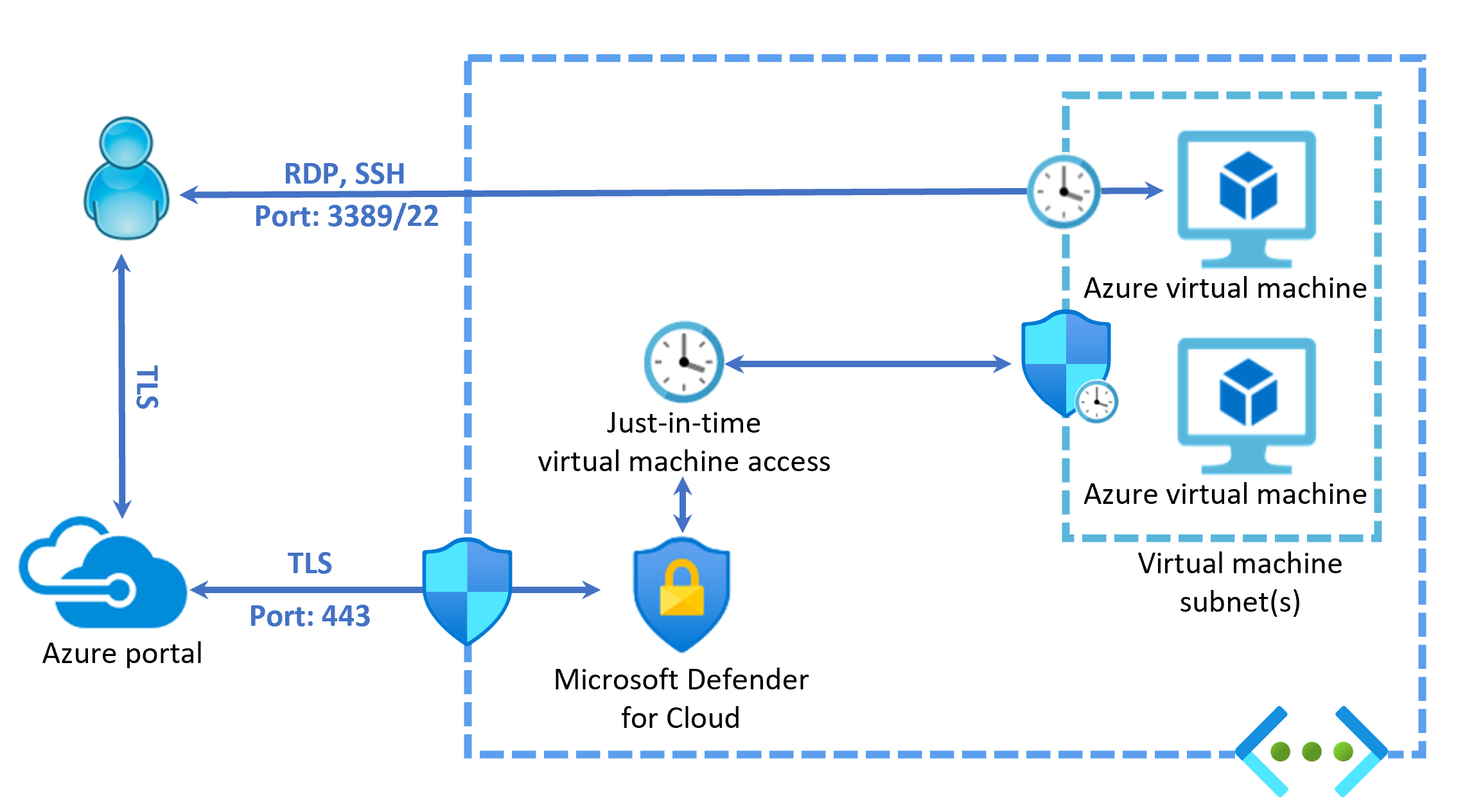

Azure Bastion과 비교하여 Just-In-Time VM 액세스는 클라우드용 Microsoft Defender의 기능입니다. 구독에서 사용하도록 설정된 경우 특정 VM에 대한 JIT 액세스 권한을 설정한 시간 동안 부여할 수 있습니다. 해당 시간이 경과하면 액세스가 제거됩니다. 클라우드용 Microsoft Defender는 NSG 및 Azure Firewall에서 인바운드 포트 규칙을 자동으로 변경하여 이 액세스를 허용합니다.

이 방법의 이점은 다음과 같습니다.

선택한 도구, 원격 데스크톱 또는 RDP를 지원하는 다른 앱으로 VM에 연결할 수 있습니다.

VM을 사용하여 손쉽게 파일을 직접 전송하고 관리할 수 있습니다.

액세스가 사용되지 않을 때는 인바운드 트래픽을 자동으로 잠그므로 VM이 보호됩니다.

Azure Bastion과 JIT VM 액세스 중에서 선택

두 옵션 모두 악의적인 사용자가 악용할 수 있는 공격 노출 영역을 크게 축소합니다. 다음은 한 옵션을 우선적으로 선택할 수 있는 몇 가지 사용 사례입니다.

| 사용 사례 | Azure Bastion | JIT VM 액세스 |

|---|---|---|

| VM이 24/7 액세스 및 사용되므로 비용을 절감하려는 경우 | ✔️ | |

| 클라이언트 컴퓨터가 잠겨 있고 RDP 소프트웨어를 설치할 수 없는 경우 | ✔️ | |

| 파일을 전송할 수 있어야 하는 경우 | ✔️ | |

| 회사 방화벽에 포트 3389 또는 22가 열려 있지 않은 경우 | ✔️ |

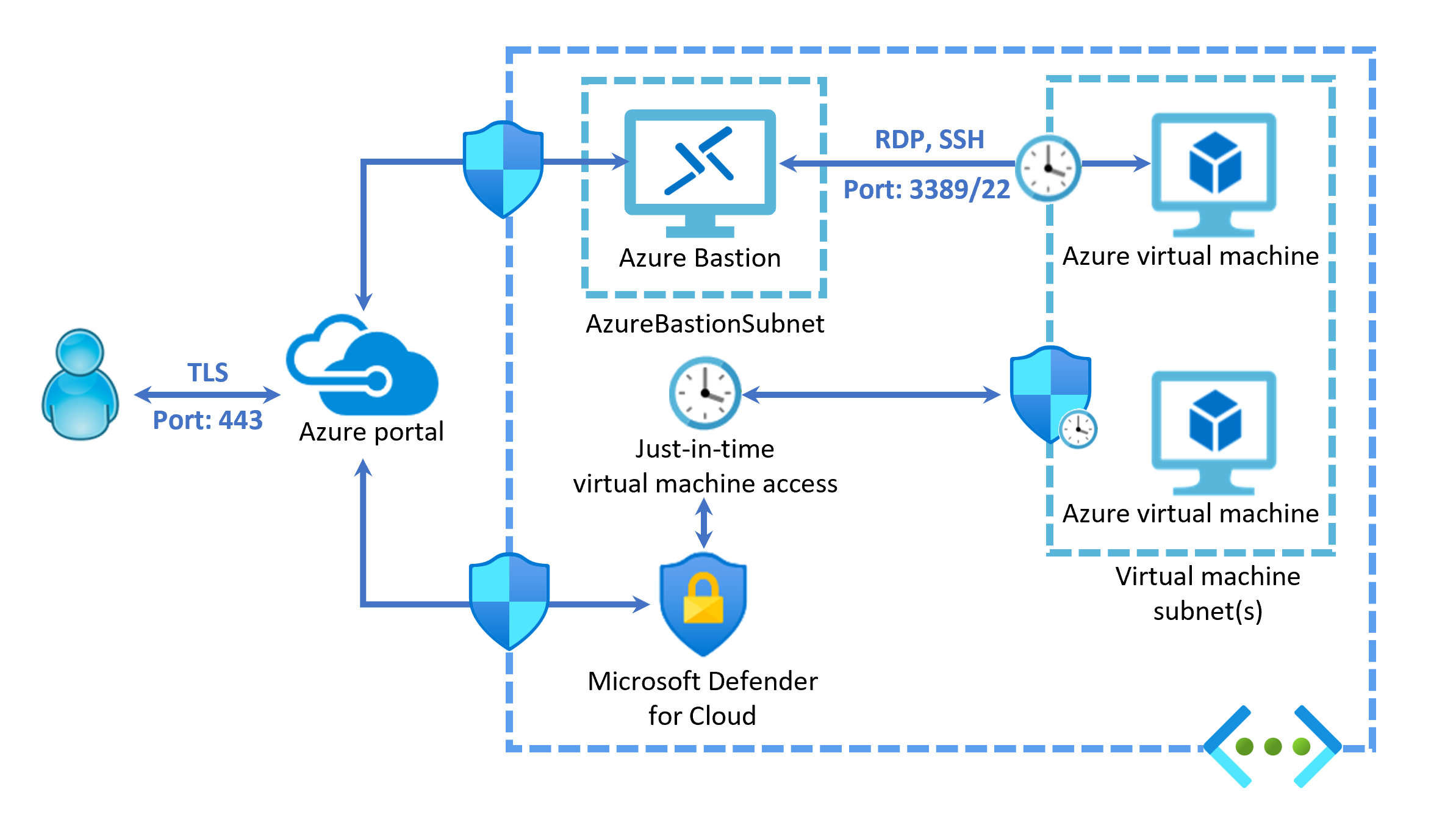

최대의 보안을 원하는 경우 Azure Bastion과 JIT VM 액세스를 결합할 수 있습니다.

공용 IP 주소 또는 RDP 포트가 열려 있지 않은 Azure VM에 대한 브라우저 기반 SSL 연결과 Just-In-Time 액세스의 시간 기반 제한의 이점을 얻을 수 있습니다.