OMA-URIs 배포하여 Intune 통해 CSP를 대상으로 지정하고 온-프레미스와 비교

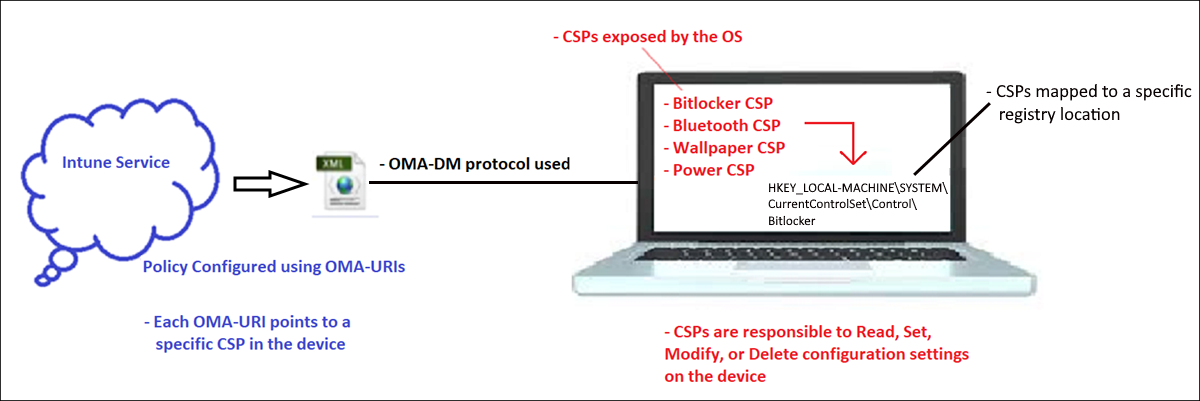

이 문서에서는 CSP(Windows 구성 서비스 공급자), Open Mobile Alliance – Uniform Resources(OMA-URI) 및 사용자 지정 정책이 Microsoft Intune 있는 Windows 10 기반 디바이스에 전달되는 방법에 대해 설명합니다.

Intune 이러한 정책을 구성하는 편리하고 사용하기 쉬운 인터페이스를 제공합니다. 그러나 모든 설정이 Microsoft Intune 관리 센터 내에서 반드시 사용할 수 있는 것은 아닙니다. Windows 디바이스에서 여러 설정을 구성할 수 있지만 모든 설정을 관리 센터에 배치하는 것은 불가능합니다. 또한 발전이 이루어지기 때문에 새 설정이 추가되기 전에 일정 정도의 지연이 발생하는 것은 드문 일이 아닙니다. 이러한 시나리오에서는 CSP(Windows 구성 서비스 공급자)를 사용하는 사용자 지정 OMA-URI 프로필을 배포하는 것이 답입니다.

CSP scope

CSP는 MDM(모바일 디바이스 관리) 공급자가 디바이스에서 구성 설정을 읽고, 설정하고, 수정하고, 삭제하는 데 사용하는 인터페이스입니다. 일반적으로 Windows 레지스트리의 키와 값을 통해 수행됩니다. CSP 정책에는 정책을 구성할 수 있는 수준을 정의하는 scope 있습니다. Microsoft Intune 관리 센터에서 사용할 수 있는 정책과 비슷합니다. 일부 정책은 디바이스 수준에서만 구성할 수 있습니다. 이러한 정책은 디바이스에 로그인한 사용자에 관계없이 적용됩니다. 다른 정책은 사용자 수준에서 구성할 수 있습니다. 이러한 정책은 해당 사용자에게만 적용됩니다. 구성 수준은 MDM 공급자가 아닌 플랫폼에 의해 결정됩니다. 사용자 지정 정책을 배포할 때 여기서 사용하려는 CSP의 scope 찾을 수 있습니다.

CSP의 scope 사용해야 하는 OMA-URI 문자열의 구문을 결정하므로 중요합니다. 예를 들면

사용자 scope

./User/Vendor/MSFT/Policy/Config/AreaName/PolicyName을 사용하여 정책을 구성합니다. ./User/Vendor/MSFT/Policy/Result/AreaName/PolicyName을 사용하여 결과를 가져옵니다.

디바이스 scope

./Device/Vendor/MSFT/Policy/Config/AreaName/PolicyName을 사용하여 정책을 구성합니다. ./Device/Vendor/MSFT/Policy/Result/AreaName/PolicyName을 사용하여 결과를 가져옵니다.

OMA-URIs

OMA-URI는 CSP에서 지원하는 특정 구성 설정의 경로입니다.

OMA-URI: Windows 10 기반 디바이스에 대한 사용자 지정 구성을 나타내는 문자열입니다. 구문은 클라이언트의 CSP에 의해 결정됩니다. 여기에서 각 CSP에 대한 세부 정보를 찾을 수 있습니다.

사용자 지정 정책: 배포할 OMA-URIs 포함합니다. Intune 구성됩니다.

Intune: 사용자 지정 정책을 만들고 클라이언트 디바이스에 할당하면 Intune 해당 Windows 클라이언트에 OMA-URIs 보내는 배달 메커니즘이 됩니다. Intune OMA-DM(Open Mobile Alliance 장치 관리) 프로토콜을 사용하여 이 작업을 수행합니다. XML 기반 SyncML을 사용하여 정보를 클라이언트에 푸시하는 미리 정의된 표준입니다.

CSP: OMA-URIs 클라이언트에 도달한 후 CSP는 클라이언트를 읽고 그에 따라 Windows 플랫폼을 구성합니다. 일반적으로 레지스트리 값을 추가, 읽기 또는 변경하여 이 작업을 수행합니다.

요약하자면, OMA-URI는 페이로드이고, 사용자 지정 정책은 컨테이너이고, Intune 해당 컨테이너에 대한 배달 메커니즘이고, OMA-DM은 배달에 사용되는 프로토콜이며, Windows CSP는 OMA-URI 페이로드에 구성된 설정을 읽고 적용합니다.

이는 Intune 이미 UI에 기본 제공되는 표준 디바이스 구성 정책을 제공하는 데 사용하는 프로세스와 동일합니다. OMA-URIs Intune UI를 사용하면 사용자에게 친숙한 구성 인터페이스 뒤에 숨겨집니다. 이렇게 하면 관리자가 프로세스를 더 쉽고 직관적으로 만들 수 있습니다. 가능하면 기본 제공 정책 설정을 사용하고, 그렇지 않으면 사용할 수 없는 옵션에 대해서만 사용자 지정 OMA-URI 정책을 사용합니다.

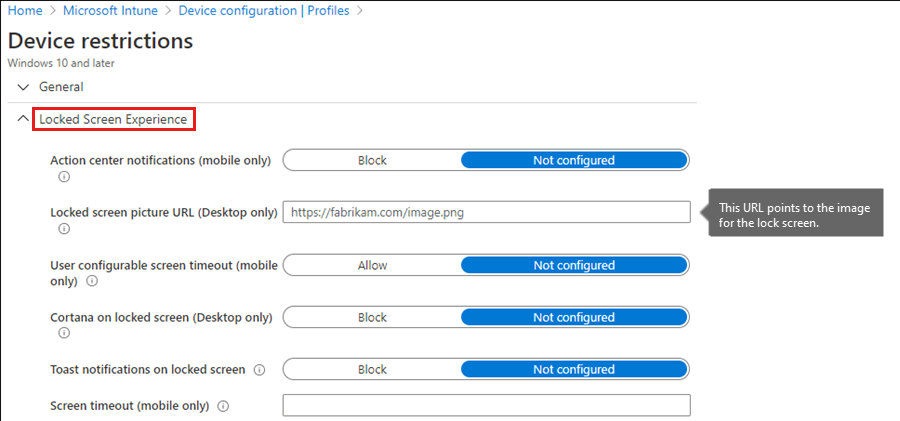

이 프로세스를 보여 주기 위해 기본 제공 정책을 사용하여 디바이스에서 잠금 화면 이미지를 설정할 수 있습니다. OMA-URI를 배포하고 관련 CSP를 대상으로 할 수도 있습니다. 두 메서드 모두 동일한 결과를 달성합니다.

Microsoft Intune 관리 센터에서 OMA-URIs

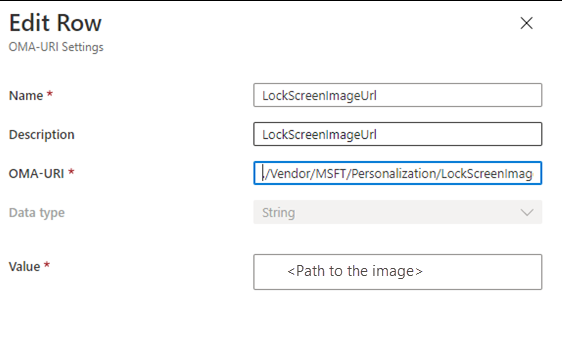

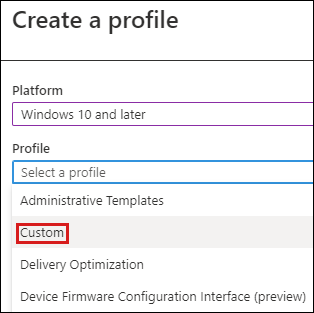

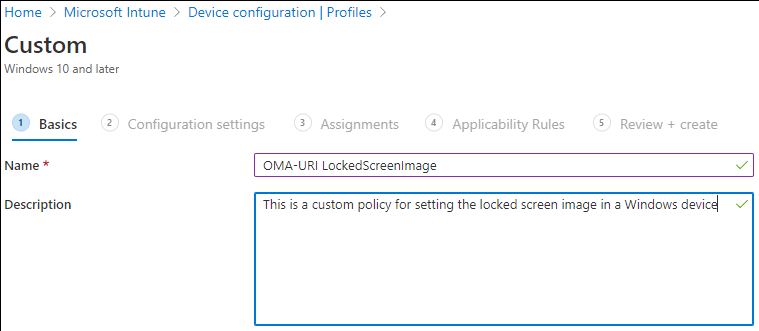

사용자 지정 정책 사용

다음 OMA-URI를 사용하여 동일한 설정을 직접 설정할 수 있습니다.

./Vendor/MSFT/Policy/Config/DeviceLock/EnforceLockScreenAndLogonImage

Windows CSP 참조에 설명되어 있습니다. OMA-URI를 확인한 후 사용자 지정 정책을 만듭니다.

어떤 방법을 사용하든 최종 결과는 동일합니다.

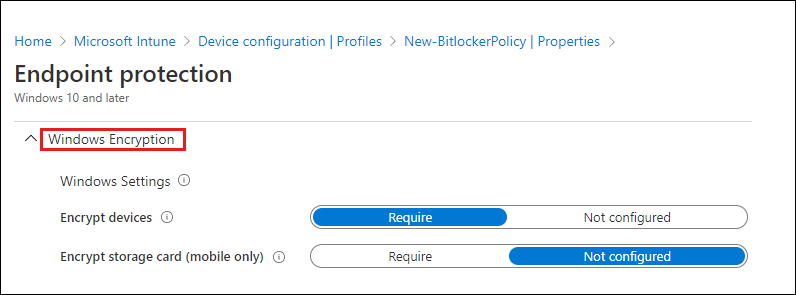

BitLocker를 사용하는 또 다른 예제는 다음과 같습니다.

Microsoft Intune 관리 센터에서 사용자 지정 정책 사용

사용자 지정 정책 사용

사용자 지정 OMA-URIs 온-프레미스 세계와 연결

MDM 정책 구성을 빌드할 때 기존 그룹 정책 설정을 참조로 사용할 수 있습니다. organization MDM으로 이동하여 디바이스를 관리하려는 경우 현재 그룹 정책 설정을 분석하여 MDM 관리로 전환하는 데 필요한 항목을 확인하는 것이 좋습니다.

MMAT(MDM 마이그레이션 분석 도구)는 대상 사용자 또는 컴퓨터에 대해 설정된 그룹 정책을 결정합니다. 그런 다음 MDM에 해당하는 각 정책 설정에 대한 지원 수준을 나열하는 보고서를 생성합니다.

클라우드로 마이그레이션하기 전과 후에 그룹 정책 측면

다음 표에서는 MMAT를 사용하여 클라우드로 마이그레이션하기 전과 후에 그룹 정책 다양한 측면을 보여 줍니다.

| 온-프레미스 | 클라우드 |

|---|---|

| 그룹 정책 | MDM |

| 도메인 컨트롤러 | MDM 서버(Intune 서비스) |

| Sysvol 폴더 | 데이터베이스/MSU Intune |

| GPO를 처리하는 클라이언트 쪽 확장 | MDM 정책을 처리하는 CSP |

| 통신에 사용되는 SMB 프로토콜 | 통신에 사용되는 HTTPS 프로토콜 |

.pol | .ini 파일(일반적으로 입력) |

SyncML은 디바이스에 대한 입력입니다. |

정책 동작에 대한 중요한 참고 사항

MDM 서버에서 정책이 변경되면 업데이트된 정책이 디바이스로 푸시되고 설정이 새 값으로 구성됩니다. 그러나 사용자 또는 디바이스에서 정책 할당을 제거해도 설정이 기본값으로 되돌리기 수 없습니다. 할당이 제거되거나 프로필이 삭제된 후 제거되는 몇 가지 프로필(예: Wi-Fi 프로필, VPN 프로필, 인증서 프로필 및 전자 메일 프로필)이 있습니다. 이 동작은 각 CSP에 의해 제어되므로 CSP의 동작을 이해하여 설정을 올바르게 관리해야 합니다. 자세한 내용은 Windows CSP 참조를 참조하세요.

모든 것을 합쳐 줍니다.

Windows 디바이스에서 CSP를 대상으로 하는 사용자 지정 OMA-URI를 배포하려면 사용자 지정 정책을 만듭니다. 정책에는 CSP에서 변경하려는 값(사용, 사용 안 함, 수정 또는 삭제)과 함께 OMA-URI 경로의 경로가 포함되어야 합니다.

정책을 만든 후 적용되도록 보안 그룹에 할당합니다.

문제 해결

사용자 지정 정책 문제를 해결하면 대부분의 문제가 다음 범주에 맞는 것을 알 수 있습니다.

- 사용자 지정 정책이 클라이언트 디바이스에 도달하지 못했습니다.

- 사용자 지정 정책이 클라이언트 디바이스에 도달했지만 예상 동작은 관찰되지 않습니다.

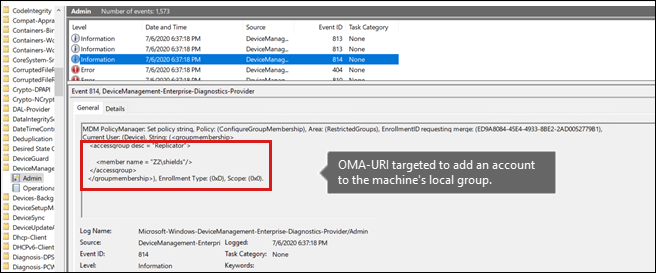

예상대로 작동하지 않는 정책이 있는 경우 정책이 클라이언트에 도달했는지 확인합니다. 배달을 확인하기 위해 검사 두 개의 로그가 있습니다.

MDM 진단 로그

Windows 이벤트 로그

두 로그 모두 배포하려는 사용자 지정 정책 또는 OMA-URI 설정에 대한 참조를 포함해야 합니다. 이 참조가 표시되지 않으면 정책이 디바이스에 전달되지 않은 것일 수 있습니다. 정책이 올바르게 구성되고 올바른 그룹의 대상이 되는지 확인합니다.

정책이 클라이언트에 도달하고 있는지 확인하면 클라이언트에서 오류를 검사DeviceManagement-Enterprise-Diagnostics-Provider > Admin Event log. 정책이 적용되지 않은 이유에 대한 추가 정보가 포함된 오류 항목이 표시 될 수 있습니다. 원인은 다양하지만 사용자 지정 정책에 구성된 OMA-URI 문자열 구문에 문제가 있는 경우가 많습니다. CSP 참조를 두 번 검사 구문이 올바른지 확인합니다.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기